Обзор Application Guard в Microsoft Defender

Примечание.

- Application Guard в Microsoft Defender, включая API-интерфейсы изолированного средства запуска приложений Windows, будут нерекомендуемыми для Microsoft Edge для бизнеса и больше не будут обновляться. Скачайте технический документ по безопасности Microsoft Edge для бизнеса , чтобы узнать больше о возможностях безопасности Edge для бизнеса.

- Так как Application Guard не рекомендуется, миграция на пограничный манифест версии 3 не будет выполняться. Соответствующие расширения и связанное приложение Магазина Windows будут недоступны после мая 2024 г. Это влияет на следующие браузеры: расширение Application Guard — Chrome и расширение Application Guard — Firefox. Если вы хотите заблокировать незащищенные браузеры до тех пор, пока не будете готовы прекратить использование MDAG на предприятии, рекомендуется использовать политики AppLocker или службу управления Microsoft Edge. Дополнительные сведения см. в статье Microsoft Edge и Application Guard в Microsoft Defender.

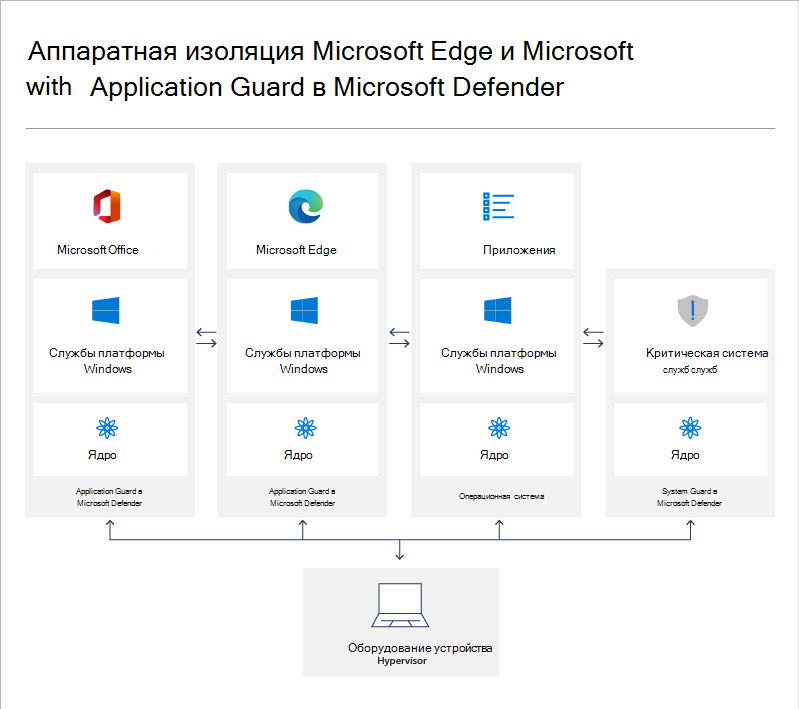

Application Guard в Microsoft Defender (MDAG) предназначена для предотвращения старых и новых атак, чтобы помочь повысить производительность сотрудников. Используя уникальный подход к изоляции оборудования, наша цель состоит в том, чтобы уничтожить сборник схем, используемый злоумышленниками, сделав текущие методы атаки устаревшими.

Что представляет собой Application Guard и как он работает?

Для Microsoft Edge Application Guard помогает изолировать ненадежные сайты, определяемые предприятием, защищая вашу компанию, пока ваши сотрудники просматривают Интернет. Как администратор предприятия вы определяете, какие веб-сайты, облачные ресурсы и внутренние сети можно считать доверенными. Все элементы, отсутствующие в вашем списке, расцениваются как ненадежные. Если сотрудник переходит на ненадежный сайт через Microsoft Edge или Интернет-Обозреватель, Microsoft Edge открывает сайт в изолированном контейнере с поддержкой Hyper-V.

В Microsoft Office Application Guard помогает предотвратить доступ к доверенным ресурсам Word, PowerPoint и Excel. Application Guard открывает ненадежные файлы в изолированном контейнере с поддержкой Hyper-V. Изолированный контейнер Hyper-V отделен от операционной системы узла. Такая изоляция контейнера означает, что если ненадежный сайт или файл окажется вредоносным, хост-устройство защищено, и злоумышленник не может получить доступ к корпоративным данным. Данная концепция предполагает работу изолированного контейнера в анонимном режиме, поэтому злоумышленник не сможет заполучить корпоративные учетные данные вашего сотрудника.

На каких типах устройств необходимо использовать Application Guard?

Application Guard создан для нескольких типов устройств:

Корпоративные рабочие столы. Эти настольные компьютеры присоединены к домену и контролируются вашей организацией. Управление конфигурацией в основном осуществляется с помощью Microsoft Configuration Manager или Microsoft Intune. Сотрудники, как правило, имеют стандартные привилегии пользователя и используют высокоскоростную проводную корпоративную сеть.

Корпоративные мобильные ноутбуки. Эти ноутбуки присоединены к домену и контролируются вашей организацией. Управление конфигурацией в основном осуществляется с помощью Microsoft Configuration Manager или Microsoft Intune. Сотрудники, как правило, имеют стандартные привилегии пользователя и используют высокоскоростную беспроводную корпоративную сеть.

Принесите мобильные ноутбуки с собственным устройством (BYOD). Эти личные ноутбуки не присоединены к домену, но управляются вашей организацией с помощью таких средств, как Microsoft Intune. Сотрудник, как правило, является администратором на своем устройстве и использует высокоскоростную беспроводную корпоративную сеть на работе и аналогичную личную сеть дома.

Личные устройства. Эти личные настольные компьютеры или мобильные ноутбуки не присоединены к домену и не управляются организацией. Пользователь является администратором на устройстве и использует беспроводную личную сеть с высокой пропускной способностью дома или сравнимую общедоступную сеть на улице.

Требования к выпуску и лицензированию Windows

В следующей таблице перечислены выпуски Windows, поддерживающие Application Guard в Microsoft Defender (MDAG) для автономного режима Edge.

| Windows Pro | Windows Корпоративная | Windows Pro для образовательных учреждений/SE | Windows для образовательных учреждений |

|---|---|---|---|

| Да | Да | Да | Да |

Application Guard в Microsoft Defender (MDAG) для лицензий автономного режима Edge предоставляются следующими лицензиями:

| Windows Pro/Pro для образовательных учреждений/SE | Windows Корпоративная E3 | Windows Корпоративная E5 | Windows для образовательных учреждений A3 | Windows для образовательных учреждений A5 |

|---|---|---|---|---|

| Да | Да | Да | Да | Да |

Дополнительные сведения о лицензировании Windows см. в статье Обзор лицензирования Windows.

Дополнительные сведения о Application Guard в Microsoft Defender (MDAG) для режима предприятия Edge см. в статье Настройка параметров политики Application Guard в Microsoft Defender.

Связанные статьи

| Статья | Описание |

|---|---|

| Требования к системе для Application Guard в Microsoft Defender | Указывает предварительные требования, необходимые для установки и использования Application Guard. |

| Подготовка и установка Application Guard в Microsoft Defender | Содержит инструкции по определению оптимального режима (автономного или режима "Управляется предприятием") и процедуру установки Application Guard в организации. |

| Настройка параметров групповая политика для Application Guard в Microsoft Defender | Содержит сведения о доступных параметрах групповой политики и MDM. |

| Тестирование сценариев с использованием Application Guard в Microsoft Defender в организации или организации | Список рекомендуемых сценариев тестирования, которые можно использовать для тестирования Application Guard в организации. |

| Расширение Application Guard в Microsoft Defender для веб-браузеров | Описывает расширение Application Guard для Chrome и Firefox, включая известные проблемы и руководство по устранению неполадок. |

| Application Guard в Microsoft Defender для Microsoft Office | Описание Application Guard для Microsoft Office, включая минимальные требования к оборудованию, конфигурацию и руководство по устранению неполадок. |

| Вопросы и ответы об Application Guard в Microsoft Defender | Ответы на часто задаваемые вопросы о функциях Application Guard, интеграции с операционной системой Windows и общей конфигурации. |

| Использование границы сети для добавления доверенных сайтов на устройствах Windows в Microsoft Intune | Сетевая граница — функция, которая помогает защитить среду от сайтов, которые не являются доверенными в вашей организации. |

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по