بدء استخدام مراقبة IoT للمؤسسات في Microsoft Defender XDR

توضح هذه المقالة كيف يمكن للعملاء Microsoft Defender لنقطة النهاية مراقبة أجهزة IoT للمؤسسات في بيئتهم، باستخدام قيمة أمان مضافة في Microsoft Defender XDR.

بينما يتوفر مخزون جهاز IoT بالفعل لعملاء Defender لنقطة النهاية P2، فإن تشغيل أمان IoT للمؤسسات يضيف تنبيهات وتوصيات وبيانات الثغرات الأمنية، تم إنشاؤها لغرض لأجهزة IoT في شبكة مؤسستك.

تتضمن أجهزة IoT الطابعات والكاميرات وهواتف VOIP وأجهزة TV الذكية والمزيد. يعني تشغيل أمان IoT للمؤسسات، على سبيل المثال، أنه يمكنك استخدام توصية في Microsoft Defender XDR لفتح تذكرة تكنولوجيا معلومات واحدة لتصحيح التطبيقات الضعيفة عبر كل من الخوادم والطابعات.

المتطلبات الأساسية

قبل بدء الإجراءات في هذه المقالة، اقرأ من خلال أجهزة IoT الآمنة في المؤسسة لفهم المزيد حول التكامل بين Defender لنقطة النهاية وDefender ل IoT.

تأكد من أن لديك:

أجهزة IoT في شبكتك، مرئية في مخزون جهاز Microsoft Defender XDR

الوصول إلى مدخل Microsoft Defender كمسؤول أمان

أحد التراخيص التالية:

ترخيص أمان Microsoft 365 E5 (ME5) أو E5

Microsoft Defender لنقطة النهاية P2، مع إضافية مستقلة Microsoft Defender ل IoT - ترخيص جهاز EIoT - ترخيص الوظيفة الإضافية، متاح للشراء أو الإصدار التجريبي من مركز مسؤولي Microsoft 365.

تلميح

إذا كان لديك ترخيص مستقل، فلن تحتاج إلى التبديل إلى Enterprise IoT Security ويمكنك التخطي مباشرة إلى View added security value في Microsoft Defender XDR.

لمزيد من المعلومات، راجع أمان Enterprise IoT في Microsoft Defender XDR.

تشغيل مراقبة IoT للمؤسسة

يصف هذا الإجراء كيفية تشغيل مراقبة IoT للمؤسسات في Microsoft Defender XDR، وهو ذو صلة فقط بعملاء أمان ME5/E5.

تخطي هذا الإجراء إذا كان لديك أحد أنواع خطط الترخيص التالية:

- العملاء الذين لديهم خطة تسعير Enterprise IoT قديمة وترخيص أمان ME5/E5.

- العملاء الذين لديهم تراخيص مستقلة لكل جهاز تمت إضافتهم إلى Microsoft Defender لنقطة النهاية P2. في مثل هذه الحالات، يتم تشغيل إعداد أمان Enterprise IoT للقراءة فقط.

لتشغيل مراقبة إنترنت الأشياء للمؤسسة:

- في Microsoft Defender XDR، حدد الإعدادات> Device Discovery>Enterprise IoT.

إشعار

تأكد من تشغيل Device Discovery في الإعدادات> Endpoints>Advanced Features.

قم بتبديل خيار أمان Enterprise IoT إلى تشغيل. على سبيل المثال:

عرض قيمة الأمان المضافة في Microsoft Defender XDR

يصف هذا الإجراء كيفية عرض التنبيهات والتوصيات والثغرات الأمنية ذات الصلة لجهاز معين في Microsoft Defender XDR، عند تشغيل خيار أمان Enterprise IoT.

لعرض قيمة الأمان المضافة:

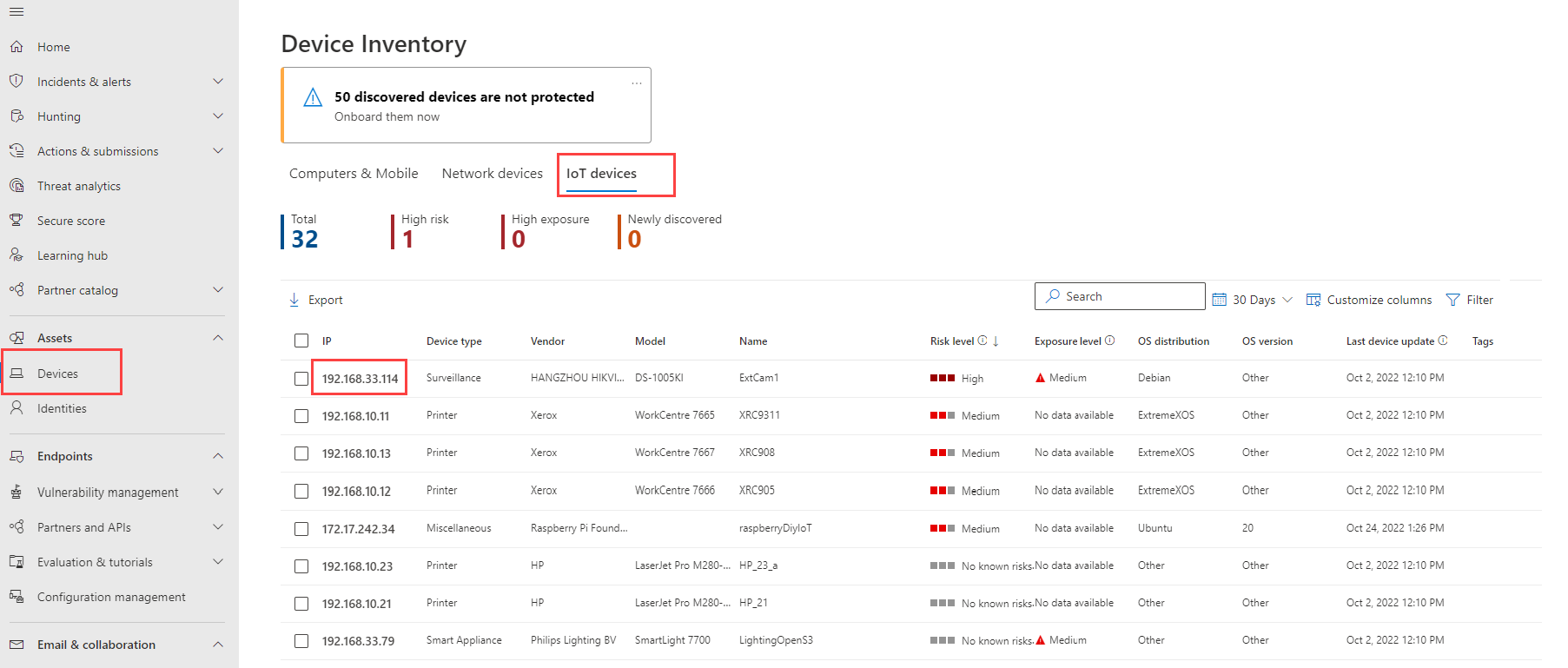

في Microsoft Defender XDR، حدد Assets>Devices لفتح صفحة Device inventory.

حدد علامة التبويب IoT devices وحدد IP جهاز معين للتنقل لأسفل لمزيد من التفاصيل. على سبيل المثال:

في صفحة تفاصيل الجهاز، استكشف علامات التبويب التالية لعرض البيانات المضافة بواسطة أمان IoT الخاص بالمؤسسة لجهازك:

في علامة التبويب التنبيهات ، تحقق من وجود أي تنبيهات يتم تشغيلها بواسطة الجهاز. محاكاة التنبيهات في Microsoft 365 Defender for Enterprise IoT باستخدام سيناريو Raspberry Pi المتوفر في صفحة التقييم والبرامج التعليمية ل Microsoft 365 Defender.

يمكنك أيضا إعداد استعلامات تتبع متقدمة لإنشاء قواعد تنبيه مخصصة. لمزيد من المعلومات، راجع عينة استعلامات التتبع المتقدمة لمراقبة Enterprise IoT.

في علامة التبويب توصيات الأمان، تحقق من أي توصيات متاحة للجهاز لتقليل المخاطر والحفاظ على سطح هجوم أصغر.

في علامة التبويب الثغرات الأمنية المكتشفة ، تحقق من وجود أي CVEs معروفة مقترنة بالجهاز. يمكن أن تساعد CVEs المعروفة في تحديد ما إذا كنت تريد تصحيح الجهاز أو إزالته أو احتوائه والتخفيف من المخاطر على شبكتك. بدلا من ذلك، استخدم استعلامات التتبع المتقدمة لجمع الثغرات الأمنية عبر جميع أجهزتك.

للبحث عن التهديدات:

في صفحة Device inventory ، حدد Go hunt to query devices using tables like the DeviceInfo table. في صفحة التتبع المتقدم، استعلم عن البيانات باستخدام مخططات أخرى.

عينة استعلامات تتبع متقدمة ل Enterprise IoT

يسرد هذا القسم نماذج استعلامات التتبع المتقدمة التي يمكنك استخدامها في Microsoft 365 Defender لمساعدتك في مراقبة أجهزة IoT وتأمينها باستخدام Enterprise لأمان IoT.

البحث عن الأجهزة حسب نوع أو نوع فرعي معين

استخدم الاستعلام التالي لتحديد الأجهزة الموجودة في شبكة الشركة حسب نوع الجهاز، مثل أجهزة التوجيه:

DeviceInfo

| summarize arg_max(Timestamp, *) by DeviceId

| where DeviceType == "NetworkDevice" and DeviceSubtype == "Router"

البحث عن الثغرات الأمنية وتصديرها لأجهزة IoT

استخدم الاستعلام التالي لسرد جميع الثغرات الأمنية على أجهزة IoT:

DeviceInfo

| where DeviceCategory =~ "iot"

| join kind=inner DeviceTvmSoftwareVulnerabilities on DeviceId

لمزيد من المعلومات، راجع التتبع المتقدم وفهم مخطط التتبع المتقدم.