مخطط شبكة WAN الظاهرية

استكشف اعتبارات التصميم الرئيسية والتوصيات للشبكات واسعة النطاق الظاهرية (Virtual WAN) في Microsoft Azure.

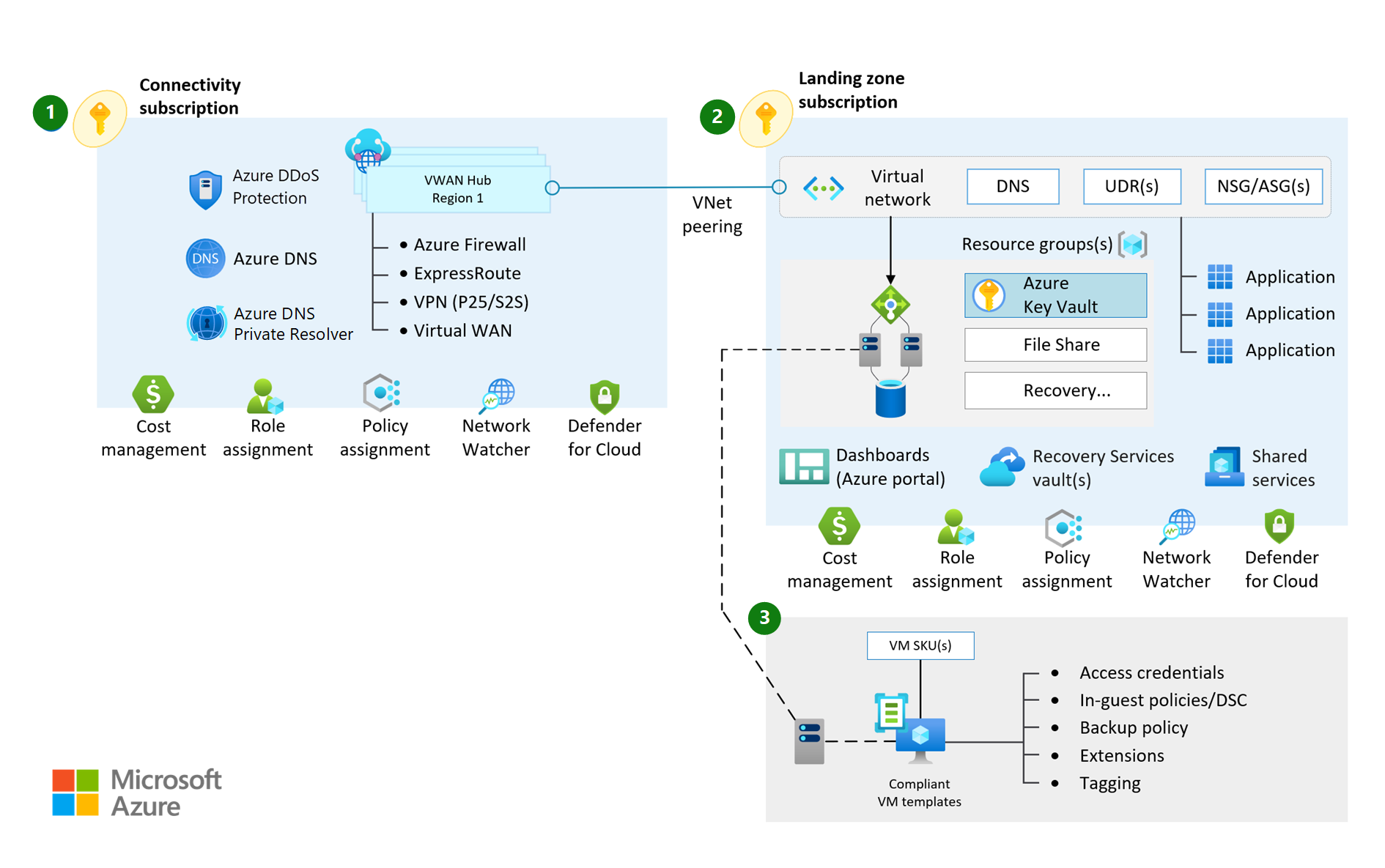

الشكل 1: مخطط شبكة Virtual WAN. نزّل ملف Visio لهذه البنية.

اعتبارات تصميم شبكة WAN الظاهرية

Azure Virtual WAN هو حل تديره Microsoft يوفر اتصال النقل الشامل والعالمي والديناميكي بشكل افتراضي. تلغي مراكز WAN الظاهرية الحاجة إلى تكوين اتصال الشبكة يدوياً. على سبيل المثال، لا تحتاج إلى إدارة المسارات المعرفة من قبل المستخدم (UDR) أو الأجهزة الظاهرية للشبكة (NVAs) لتمكين اتصال النقل العالمي.

تعمل Azure Virtual WAN على تبسيط اتصال الشبكة من طرف إلى طرف في Azure، وإلى Azure من أماكن العمل، عن طريق إنشاء بنية شبكة محورية ومركزية. تتوسع البنية بسهولة لدعم مناطق Azure المتعددة والمواقع المحلية (الاتصال من أي إلى أي) كما هو موضح في الشكل التالي:

الشكل 2: شبكة النقل العالمية مع شبكة WAN الظاهرية.

يدعم اتصال Azure Virtual WAN من أي إلى أي اتصال متعدي المسارات التالية (داخل نفس المنطقة وعبر المناطق):

- شبكة ظاهرية إلى شبكة ظاهرية

- شبكة ظاهرية إلى فرع

- فرع إلى شبكة ظاهرية

- فرع إلى فرع

تقتصر مراكز Azure Virtual WAN على توزيع موارد Microsoft المدارة. الموارد الوحيدة التي يمكنك نشرها داخل مراكز WAN هي:

- بوابات الشبكة الظاهرية (VPN من نقطة إلى موقع، وVPN من موقع إلى موقع، وAzure ExpressRoute)

- جدار حماية Azure عبر Firewall Manager

- جداول التوجيه

- بعض الأجهزة الظاهرية للشبكة (NVA) لإمكانيات SD-WAN الخاصة بالمورد

شبكة WAN الظاهرية مرتبطة بحدود اشتراك Azure ل Virtual WAN.

الاتصال العابر من شبكة إلى شبكة (داخل منطقة وعبر المناطق عبر الموزع إلى المركز) في التوفر العام (GA).

تتيح وظيفة التوجيه التي تديرها Microsoft والتي تشكل جزءا من كل مركز ظاهري اتصال النقل بين الشبكات الظاهرية في شبكة WAN الظاهرية القياسية. يدعم كل مركز معدل نقل إجمالي يصل إلى 50 جيجابت في الثانية لنسبة استخدام الشبكة من VNet إلى VNet.

يدعم مركز Azure Virtual WAN واحد حدا أقصى محددا لعدد أحمال عمل الجهاز الظاهري عبر جميع الشبكات الظاهرية المرفقة مباشرة. لمزيد من المعلومات، راجع حدود Azure Virtual WAN.

يمكنك نشر عدة مراكز Azure Virtual WAN في نفس المنطقة لتوسيع نطاقها إلى ما هو أبعد من حدود المركز الواحد.

تتكامل شبكة WAN الظاهرية مع العديد من موفري SD-WAN.

يقدم العديد من موفري الخدمات المدارة خدمات مدارة ل Virtual WAN.

بوابات VPN للمستخدم (من نقطة إلى موقع) في شبكة WAN الظاهرية تصل إلى 20 جيجابت في الثانية معدل النقل المجمع و100000 اتصال عميل لكل مركز ظاهري. لمزيد من المعلومات، راجع حدود Azure Virtual WAN.

توسيع نطاق بوابات VPN من موقع إلى موقع في Virtual WAN إلى معدل نقل مجمع يصل إلى 20 جيجابت في الثانية.

يمكنك توصيل دوائر ExpressRoute بمركز Virtual WAN باستخدام SKU محلي أو قياسي أو متميز.

يمكن لدوائر ExpressRoute Standard أو Premium، في المواقع التي يدعمها Azure ExpressRoute Global Reach، الاتصال ببوابة Virtual WAN ExpressRoute. ولديهم جميع قدرات نقل شبكة WAN الظاهرية (VPN-to-VPN وVPN وExpressRoute transit). يمكن لدوائر ExpressRoute Standard أو Premium الموجودة في مواقع غير مدعومة من قبل Global Reach الاتصال بموارد Azure، ولكن لا يمكنها استخدام إمكانات نقل Virtual WAN.

يدعم Azure Firewall Manager توزيع Azure Firewall في مركز Virtual WAN، المعروف باسم المركز الظاهري الآمن. لمزيد من المعلومات، راجع نظرة عامة على Azure Firewall Manager للمراكز الظاهرية الآمنة وأحدث القيود.

نسبة استخدام شبكة WAN الظاهرية من مركز إلى مركز، عن طريق جدار حماية Azure، غير مدعومة حاليا عند نشر جدار حماية Azure داخل مركز Virtual WAN نفسه (المركز الظاهري الآمن). اعتمادا على متطلباتك، لديك حلول بديلة. يمكنك وضع جدار حماية Azure في شبكة ظاهرية محورية، أو استخدام مجموعات أمان الشبكة لتصفية نسبة استخدام الشبكة.

تتطلب تجربة مدخل Virtual WAN توزيع جميع موارد Virtual WAN معا في نفس مجموعة الموارد.

يمكنك مشاركة خطة Azure DDoS Protection Standard عبر جميع الشبكات الظاهرية في مستأجر Azure AD واحد لحماية الموارد باستخدام عناوين IP العامة. لمزيد من المعلومات، راجع Azure DDoS Protection Standard.

لا تدعم المراكز الظاهرية الآمنة WAN الظاهرية خطط الحماية القياسية ل Azure DDoS. لمزيد من المعلومات، راجع المشكلات المعروفة في Azure Firewall Managerوشبكة Hub الظاهرية ومقارنة المركز الظاهري الآمن.

تغطي خطط Azure DDoS Protection Standard الموارد ذات عناوين IP العامة فقط.

- تتضمن خطة Azure DDoS Protection Standard 100 عنوان IP عام. تمتد عناوين IP العامة هذه عبر جميع الشبكات الظاهرية المحمية المقترنة بخطة حماية DDoS. يتم فرض رسوم على أي عناوين IP عامة أخرى، تتجاوز ال 100 المضمنة في الخطة، بشكل منفصل. لمزيد من المعلومات حول تسعير الحماية القياسية لحماية Azure DDoS، راجع صفحة التسعير أو الأسئلة المتداولة.

توصيات تصميم شبكة WAN الظاهرية

نوصي باستخدام WAN الظاهرية لنشر شبكات جديدة كبيرة أو عالمية في Azure حيث تحتاج إلى اتصال نقل عالمي عبر مناطق Azure والأماكن الداخلية. بهذه الطريقة، ليس عليك إعداد التوجيه الانتقالي يدوياً عبر شبكات Azure.

يوضح الشكل التالي عينة من نشر المؤسسة العالمية مع مراكز البيانات المنتشرة في جميع أنحاء أوروبا والولايات المتحدة. يحتوي التوزيع على العديد من المكاتب الفرعية داخل كلتا المنطقتين. يتم توصيل البيئة عالميا عبر Azure Virtual WAN وExpressRoute Global Reach.

الشكل 3: نموذج طبولوجيا الشبكة.

استخدم مركز Virtual WAN لكل منطقة Azure لتوصيل مناطق هبوط متعددة معا عبر مناطق Azure عن طريق شبكة Azure Virtual WAN عالمية مشتركة.

توزيع جميع موارد Virtual WAN في مجموعة موارد واحدة في اشتراك الاتصال، بما في ذلك عند التوزيع عبر مناطق متعددة.

استخدم ميزات توجيه المركز الظاهري لتقسيم نسبة استخدام الشبكة بين الشبكات الظاهرية والفروع.

قم بتوصيل مراكز Virtual WAN بمراكز البيانات المحلية باستخدام ExpressRoute.

توزيع الخدمات المشتركة المطلوبة، مثل خوادم DNS، في شبكة ظاهرية مخصصة محورية. لا يمكن نشر الموارد المشتركة التي تم توزيعها من قبل العميل داخل مركز Virtual WAN نفسه.

قم بتوصيل الفروع والمواقع البعيدة بأقرب مركز Virtual WAN عبر VPN من موقع إلى موقع، أو تمكين اتصال الفرع بشبكة WAN الظاهرية عبر حل شريك SD-WAN.

قم بتوصيل المستخدمين بمركز Virtual WAN عبر VPN من نقطة إلى موقع.

اتبع مبدأ "تبقى نسبة استخدام الشبكة في Azure في Azure" بحيث يحدث الاتصال عبر الموارد في Azure عبر شبكة Microsoft الأساسية، حتى عندما تكون الموارد في مناطق مختلفة.

للحماية والتصفية الصادرة عبر الإنترنت، ضع في اعتبارك نشر Azure Firewall في المركز الظاهري.

الأمان الذي توفره جدران حماية NVA. يمكن للعملاء أيضاً توزيع NVAs في مركز WAN الظاهري الذي يؤدي كلاً من اتصال SD-WAN وإمكانيات جدار الحماية من الجيل التالي. يمكن للعملاء توصيل الأجهزة المحلية بـ NVA في المركز وكذلك استخدام نفس الجهاز لفحص نسبة استخدام الشبكة بين الشمال والجنوب والشرق والغرب والإنترنت.

عند نشر تقنيات شبكات الشركاء وNVAs، اتبع إرشادات مورد الشريك للتأكد من عدم وجود تكوينات متعارضة مع شبكات Azure.

للحصول على سيناريوهات brownfield حيث تقوم بالترحيل من مخطط شبكة محورية لا يستند إلى Virtual WAN، راجع الترحيل إلى Azure Virtual WAN.

إنشاء موارد Azure Virtual WAN وAzure Firewall ضمن اشتراك الاتصال.

لا تقم بإنشاء أكثر من 500 اتصال شبكة ظاهرية لكل مركز ظاهري WAN ظاهري.

- إذا كنت بحاجة إلى أكثر من 500 اتصال شبكة ظاهرية لكل مركز ظاهري ل Virtual WAN، يمكنك توزيع مركز ظاهري آخر ل Virtual WAN. انشره في نفس المنطقة كجزء من نفس شبكة WAN الظاهرية ومجموعة الموارد.

خطط للتوزيع بعناية، وتأكد من أن بنية الشبكة الخاصة بك تقع ضمن حدود Azure Virtual WAN.

استخدم نتائج التحليلات في Azure Monitor ل Virtual WAN (معاينة) لمراقبة المخطط الشامل ل Virtual WAN والحالة والمقاييس الرئيسية.

نشر خطة حماية قياسية واحدة ل Azure DDoS في اشتراك الاتصال.

- يجب أن تستخدم جميع الشبكات الظاهرية للمنطقة المنتقل إليها والنظام الأساسي هذه الخطة.