إنشاء أساس قاعدة جهاز Azure الظاهري

يعد Azure Policy إحدى خدمات Azure التي يمكنك استخدامها لإنشاء النُهج وتعيينها وإدارتها. تفرض هذه النُهج التي أنشأتها قواعد وتأثيرات متنوعة على مواردك، بحيث تظل هذه الموارد متوافقة مع معايير الشركة والاتفاقيات على مستوى الخدمة. يلبي نهج Azure هذه الحاجة من خلال تقييم الموارد الخاصة بك لعدم الامتثال للنهج المعينة. على سبيل المثال، يمكن أن يكون لديك نهج يسمح فقط بحجم معين من وحدة حفظ المخزون للأجهزة الظاهرية في بيئتك. وبمجرد تنفيذ هذه السياسة، يتم تقييم الموارد الجديدة والموجودة للتوافق. ويمكن، مع وجود نوع مناسب من النُهج، أن تُدمج الموارد القائمة في حالة توافق.

توصيات أمان أجهزة Azure الظاهرية

تصف الأقسام التالية توصيات أمان أجهزة Azure الظاهرية الموجودة في CIS Microsoft Azure Foundations Security Benchmark الإصدار 1.3.0. تتضمن كل توصية الخطوات الأساسية التي يجب إكمالها في مدخل Microsoft Azure. يجب عليك إكمال هذه الخطوات لاشتراكك وباستخدام مواردك للتحقق من صحة كل توصية أمان. ضع في اعتبارك أن خيارات المستوى 2 قد تقيد بعض الميزات أو الأنشطة، لذا ضع في اعتبارك خيارات الأمان التي تقرر فرضها بعناية.

تمكين عامل جهاز ظاهري وتثبيته لجمع البيانات لـ Microsoft Defender for Cloud - المستوى 1

يتيح لك Microsoft Defender for Cloud معرفة متى يتطلب الجهاز الظاهري عامل جهاز ظاهري. يُثبت العامل بشكل افتراضي لأجهزة ظاهرية مُوزعة من Azure Marketplace. هناك احتياج إلى البيانات لتقييم حالة أمان الجهاز الظاهري، وتقديم توصيات الأمان، والتنبيه على التهديدات المستندة إلى المضيف.

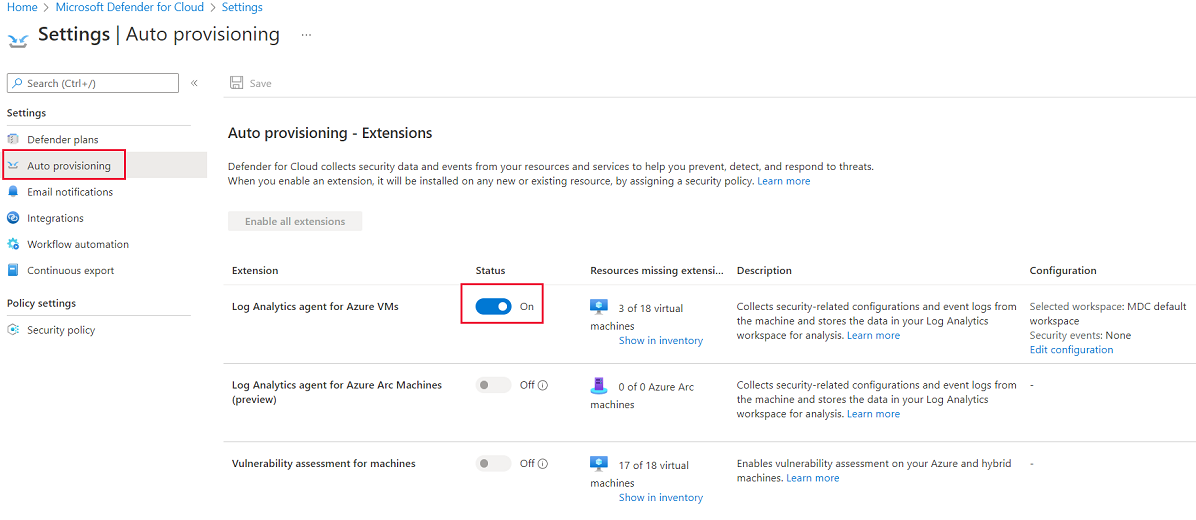

سجل دخولك إلى مدخل Azure. ابحث عن Microsoft Defender for Cloud وحدده.

في القائمة الموجودة على اليسار، ضمن "Management"، حدد "Environment Settings".

في جزء "Environment settings"، حدد اشتراكك.

في القائمة الموجودة على اليسار، ضمن "Settings"، حدد "Auto provisioning".

بالنسبة لعامل الجهاز الظاهري الذي تريد استخدامه، حدد "On". حدد مساحة عمل للاستخدام.

إذا غيرت أي إعدادات، في شريط القوائم، حدد "Save".

تأكد من تشفير قرص نظام التشغيل (OS) - المستوى 1

يساعدك تشفير قرص Azure على حماية بياناتك وصيانتها للوفاء بالتزامات الأمان والتوافق لمؤسستك. تشفير قرص Azure:

- يستخدم ميزة BitLocker من Windows وميزة DM-Crypt من Linux لتوفير تشفير وحدة التخزين لنظام التشغيل وأقراص البيانات من أجهزة Azure الظاهرية.

- يُدمج مع Azure Key Vault لمساعدتك على التحكم في مفاتيح تشفير القرص والبيانات السرية وإدارتها.

- تأكد من تشفير جميع البيانات الموجودة على أقراص الجهاز الظاهري في حالتها الثابتة أثناء تواجدها في Azure storage.

تشفير قرص Azure للأجهزة الظاهرية لـ Windows وLinux في التوافر العام في جميع المناطق العامة في Azure ومناطق Azure Government للأجهزة الظاهرية القياسية والأجهزة الظاهرية ذات تخزين مميز من Azure.

إذا كنت تستخدم Microsoft Defender for Cloud (موصى به)، فسيتم تنبيهك إذا كان لديك أجهزة ظاهرية غير مشفرة. أكمل الخطوات التالية لكل جهاز ظاهري في اشتراك Azure.

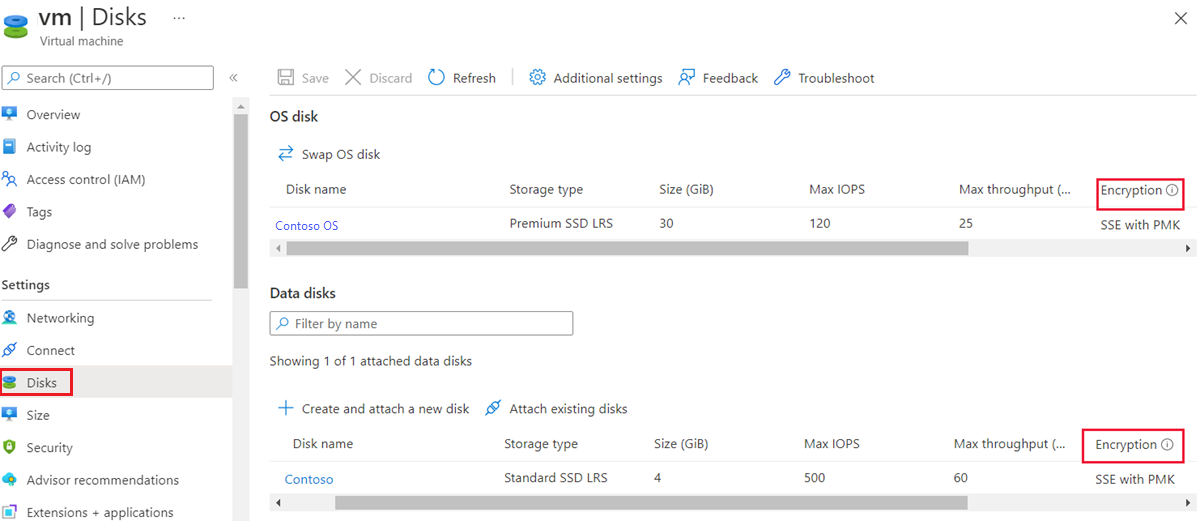

سجل دخولك إلى مدخل Azure. العثور على الأجهزة الظاهرية وتحديدها.

في القائمة اليسرى أسفل Settings، حدد Disks.

ضمن "OS disk" تأكد من أن قرص نظام التشغيل يحتوي على مجموعة أنواع تشفير.

تأكد من أن كل قرص ضمن "Data disks" يحتوي على مجموعة أنواع تشفير.

إذا غيرت أي إعدادات، في شريط القوائم، حدد "Save".

تأكد من تثبيت ملحقات الجهاز الظاهري المعتمدة فقط - المستوى 1

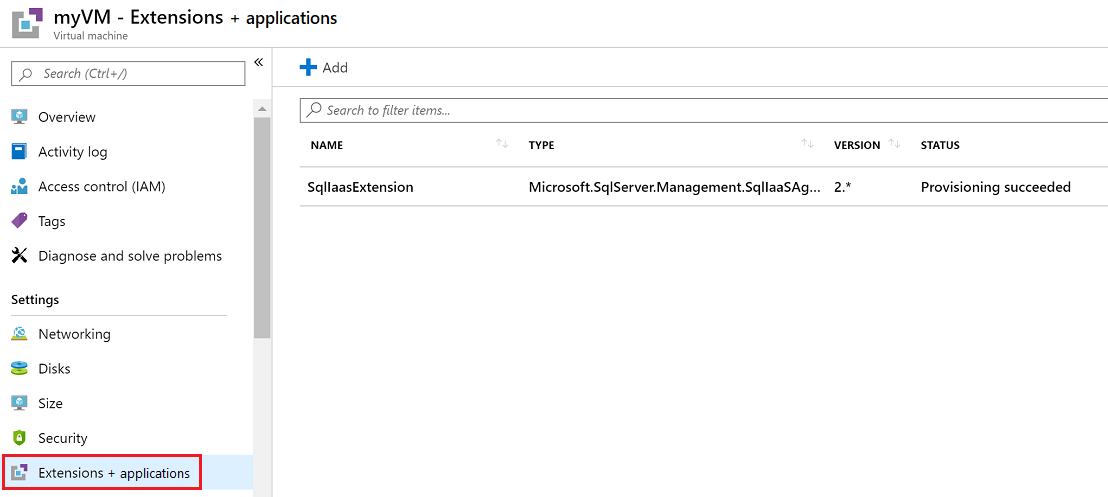

ملحقات جهاز Azure الظاهري عبارة عن تطبيقات صغيرة توفر تكوين ما بعد التوزيع ومهام الأتمتة على أجهزة Azure الظاهرية. على سبيل المثال، إذا تطلب جهاز ظاهري تثبيت برنامج أو حماية من الفيروسات أو إذا احتاج إلى تشغيل برنامج نصي، فيمكن استخدام ملحق جهاز ظاهري. يمكنك تشغيل ملحق جهاز Azure الظاهري باستخدام Azure CLI أو PowerShell أو قالب Azure Resource Manager أو مدخل Microsoft Azure. يمكنك تجميع الملحقات مع توزيع جديد لجهاز ظاهري أو تشغيلها مقابل نظام موجود. لاستخدام مدخل Microsoft Azure للتأكد من تثبيت الملحقات المعتمدة فقط على الأجهزة الظاهرية، أكمل الخطوات التالية لكل جهاز ظاهري في اشتراك Azure.

سجل دخولك إلى مدخل Azure. العثور على الأجهزة الظاهرية وتحديدها.

في القائمة الموجود على اليسار، ضمن "Settings"، حدد "Extensions + applications".

في جزء "Extensions + applications"، تأكد من الموافقة على الملحقات المُدرجة للاستخدام.

تأكد من تطبيق تصحيحات نظام التشغيل للأجهزة الظاهرية - المستوى 1

يراقب Microsoft Defender for Cloud يومياً أجهزة Windows وLinux الظاهرية وأجهزة الكمبيوتر لتحديثات نظام التشغيل المفقودة. يسترد Defender for Cloud قائمة بتحديثات الأمان المتوفرة والتحديثات الهامة من Windows Update أو Windows Server Update Services (WSUS). تعتمد التحديثات التي تتلقاها على الخدمة التي تُكوّنها على جهاز الكمبيوتر يعمل بنظام Windows. يتحقق Microsoft Defender for Cloud كذلك من آخر التحديثات في أنظمة Linux. إذا كان الجهاز الظاهري أو الكمبيوتر يفتقد تحديث النظام، فسيوصي Microsoft Defender for Cloud بتطبيق تحديثات النظام.

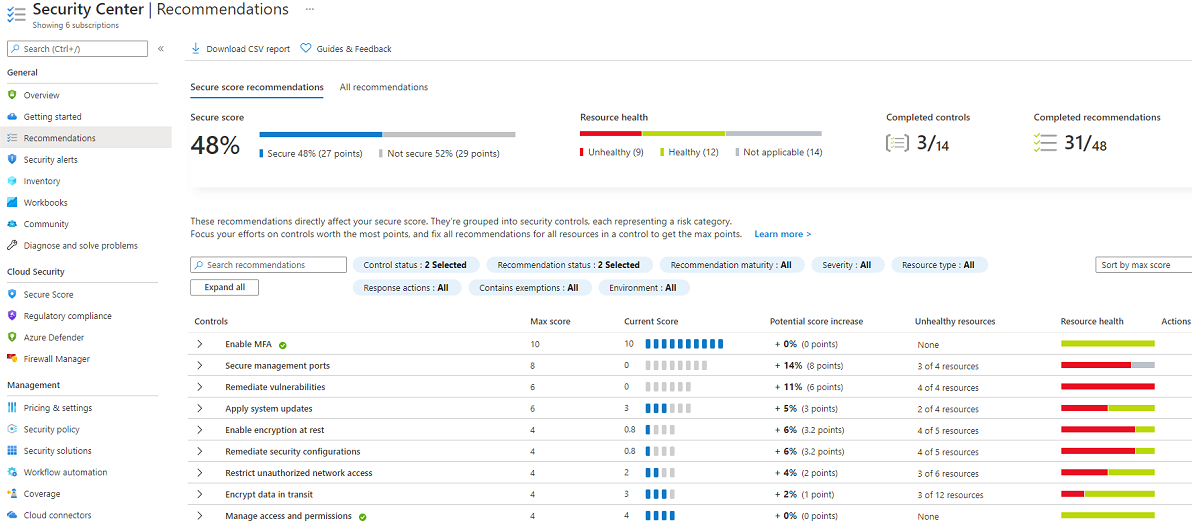

سجل دخولك إلى مدخل Azure. ابحث عن Microsoft Defender for Cloud وحدده.

في القائمة الموجودة على اليسار، ضمن "General"، حدد "Recommendations".

تأكد من عدم وجود توصيات عن "Apply system updates" ضمن "Recommendations".

تأكد أن الأجهزة الظاهرية تتمتع بحل حماية نقطة النهاية مُثبت وقيد التشغيل - المستوى 1

يراقب Microsoft Defender for Cloud حالة الحماية من البرامج الضارة. يبلغ عن هذه الحالة في جزء "Endpoint protection issues". يسلط Microsoft Defender for Cloud الضوء على مشكلات مثل التهديدات المكتشفة والحماية غير الكافية، والتي يمكن أن تجعل الأجهزة الظاهرية وأجهزة الكمبيوتر عرضة لتهديدات البرامج الضارة. باستخدام المعلومات الموجودة في "Endpoint protection issues"، يمكنك بدء إنشاء خطة لمعالجة أي مشكلات تبين وجودها.

استخدم نفس العملية كما هو موضح في التوصية السابقة.