تمرين - مراقبة قاعدة بياناتك

تخيل أنك تتلقى تنبيها من مسؤول الأمان في شركتك. تم الكشف عن خرق أمني محتمل على شبكتك. قد يكون شخص غير مصرح له قد قام بالوصول إلى قاعدة البيانات الخاصة بك من خلال نشاط ضار. كيف يمكنك تعقب ذلك؟

أنت تعرف أنك بحاجة إلى مراقبة قاعدة البيانات الخاصة بك بنشاط للأنشطة المشبوهة. ما الذي يمكنك فعله ليس فقط للحصول على رؤية لما يحدث في قاعدة البيانات الخاصة بك، ولكن أيضا لمنع حدوث نشاط ضار؟

تحتوي قاعدة بيانات Azure SQL على ميزات مضمنة يمكن أن تساعدك على تعقب ما يحدث في قاعدة البيانات الخاصة بك. يمكنه مراقبتك وتنبيهك إذا كان يحدد النشاط الضار.

تدقيق قاعدة بيانات Azure SQL

من خلال تمكين التدقيق، يتم تخزين العمليات التي تحدث على قاعدة البيانات لفحصها لاحقًا أو أن تكون لديك أدوات ذات تشغيل تلقائي تقوم على تحليلها. يتم استخدام التدقيق أيضًا لإدارة الامتثال أو فهم كيفية استخدام قاعدة بياناتك. يُطلب أيضًا التدقيق إذا كنت ترغب في استخدام الكشف عن تهديد Azure على قاعدة بيانات AZURE SQL.

ويمكنك استخدام تدقيق قاعدة بيانات SQL إلى:

- الاحتفاظ بمسار تدقيق للأحداث المحددة. ويمكنك تعريف فئات إجراءات قاعدة البيانات المراد تدقيقها.

- تقرير عن نشاط قاعدة البيانات. يمكنك استخدام التقارير المكونة مسبقا ولوحة معلومات للبدء بسرعة في الإبلاغ عن النشاط والأحداث.

- تحليل التقارير. يمكنك العثور على أحداث مريبة ونشاط غير عادي واتجاهات.

تتم كتابة سجلات التدقيق إلى إلحاق الكائنات الثنائية كبيرة الحجم في حساب Azure Blob Storage الذي تقوم بتعيينه. ويمكن تطبيق نُهج التدقيق على مستوى الخادم أو مستوى قاعدة البيانات. بمجرد التمكين، يمكنك استخدام مدخل Azure لعرض السجلات أو إرسالها إلى Log Analytics أو Event Hub للحصول على مزيدٍ من المعالجة والتحليل.

التدقيق في الممارسة

كأفضل ممارسة، تجنب تمكين كل من تدقيق blob للخادم وتدقيق blob لقاعدة البيانات معًا، ما لم:

- ترد استخدام حساب تخزين مختلف أو فترة استبقاء لقاعدة بيانات معينة.

- ترد تدوين أنواع الأحداث أو الفئات لقاعدة بيانات معينة تختلف عن باقي قواعد البيانات على الخادم. على سبيل المثال، قد يكون لديك إدخالات جدول تحتاج إلى تدقيقها ولكن فقط لقاعدة بيانات معينة.

وإلا، نوصي بتمكين تدقيق الكائن الثنائي كبير الحجم على مستوى الخادم فقط وترك التدقيق على مستوى قاعدة البيانات معطلا لجميع قواعد البيانات.

اتبع هذه الخطوات لإعداد التدقيق على النظام الخاص بك.

سجّل الدخول إلى مدخل Azure باستخدام الحساب نفسه الذي فعّلت به بيئة الاختبار المعزولة.

في شريط البحث أعلى المدخل، ابحث عن serverNNNNN، ثم حدد الخادم في المدخل. استبدل NNNNN بالرقم من اسم الخادم الخاص بك.

في الجزء الأيسر من القائمة، ضمن Security، حدد Auditing.

يتم إيقاف تشغيل التدقيق بشكل افتراضي. لتمكينه على خادم قاعدة البيانات، قم بتبديل Enable Azure AQL Auditing إلى ON.

بعد تحديد الزر تشغيل، حدد خانة الاختيار Storage.

حدد Subscription الخاص بك.

يمكنك تحديد حساب تخزين موجود أو إنشاء حساب تخزين جديد لتخزين عمليات التدقيق الخاصة بك. يتعين تكوين حساب التخزين لاستخدام نفس المنطقة الخادم الخاص بك.

في هذه الحالة، حدد حساب تخزين جديد. ضمن Storage account، حدد Create new. تظهر اللوحة Create storage account. قم بتسمية خادم حساب التخزينNNNNNNauditing، واستبدال NNNNN بالرقم من اسم الخادم المنطقي.

اترك باقي الخيارات في الإعدادات الافتراضية الخاصة بها، وحدد OK. وبالعودة مرة أخرى إلى جزء Storage settings، اترك الإعدادات الافتراضية كما هي، وحدد OK.

حدد حفظ لحفظ التغييرات وتمكين التدقيق على خادم قاعدة البيانات.

الآن قم بإنشاء بعض سجلات التدقيق وألق نظرة على ما يمكنك توقعه.

سجل الدخول مرة أخرى إلى قاعدة البيانات كمستخدم ApplicationUser .

sqlcmd -S tcp:serverNNNNN.database.windows.net,1433 -d marketplaceDb -U 'ApplicationUser' -P '[password]' -N -l 30قم بتشغيل الاستعلام التالي.

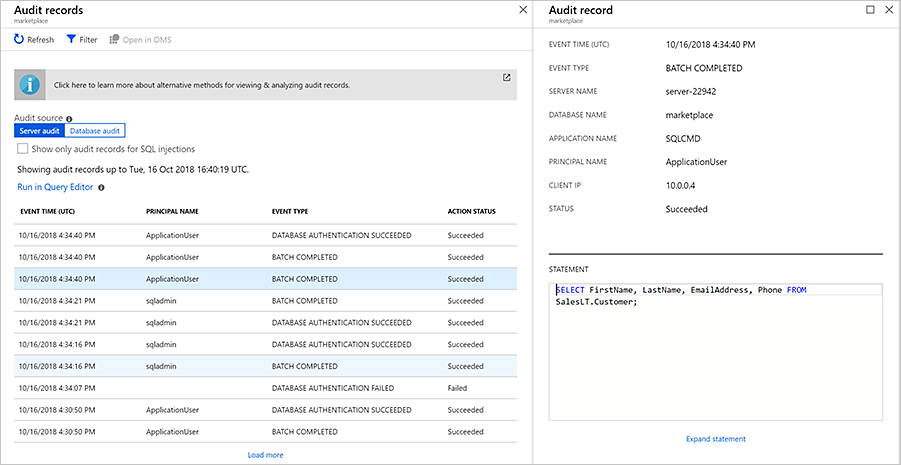

SELECT FirstName, LastName, EmailAddress, Phone FROM SalesLT.Customer; GOمرة أخرى في مدخل Microsoft Azure، على خادم SQL الخاص بك، حدد قواعد بيانات SQL في جزء القائمة الأيسر، وحدد قاعدة بيانات السوق .

في جزء القائمة الأيسر في قاعدة بيانات marketplace ضمن Security، حدد Auditing.

نظرا لأنك قمت بتمكين التدقيق على مستوى الخادم، يجب أن ترى أنه ممكن هنا. حدد View audit logs في شريط القوائم العلوي لعرض السجلات.

يتعين أن ترى سجل تدقيق أو أكثر مع PRINCIPAL NAME لـ ApplicationUser وEVENT TYPE من BATCH COMPLETED. يجب أن يحتوي أحدها على تفاصيل الاستعلام الذي قمت بتنفيذه. قد ترى أيضًا أحداث أخرى مثل فشل المصادقة ونجاحها. حدد أي سجل للاطلاع على التفاصيل الكاملة للحدث.

تقوم هذه الإجراءات بتكوين عمليات التدقيق على مستوى خادم قاعدة البيانات. تنطبق عمليات التدقيق على جميع قواعد البيانات على الخادم. ويمكنك أيضًا تكوين التدقيق على مستوى قاعدة بيانات.

ألق نظرة على ميزة أخرى تستخدم هذه السجلات لزيادة أمان قاعدة البيانات الخاصة بك.

أمان البيانات المتقدم لقاعدة بيانات Azure SQL

يوفر أمان البيانات المتقدم (ADS) مجموعة من قدرات أمان SQL المتقدمة، بما في ذلك اكتشاف البيانات وتصنيفها، وتقييم الثغرات الأمنية، والحماية المتقدمة من التهديدات.

- يوفر اكتشاف البيانات وتصنيفها (قيد المعاينة حاليا) قدرات مضمنة في قاعدة بيانات Azure SQL لاكتشاف البيانات الحساسة في قواعد البيانات وتصنيفها وتصنيفها وحمايتها. ويمكن استخدامه لتوفير رؤية في حالة تصنيف قاعدة بياناتك، وتتبع الوصول إلى البيانات الحساسة داخل قاعدة البيانات وخارج حدودها.

- يُعد تقييم الثغرات الأمنية وسيلة سهلة لتهيئة الخدمة التي يمكنها اكتشاف وتتبع ومساعدتك في معالجة الثغرات الأمنية المحتملة في قاعدة البيانات. ويوفر رؤية لحالة الأمان الخاصة بك، ويتضمن خطوات قابلة للتنفيذ لحل مشكلات الأمان، وتعزيز تحصينات قاعدة بياناتك.

- تكتشف ميزة الحماية المتقدمة من التهديدات الأنشطة الشاذة التي تشير إلى المحاولات غير المعتادة، والتي قد تكون ضارة للوصول إلى قاعدة بياناتك أو استغلالها. وهي تراقب قاعدة بياناتك باستمرار حيال الأنشطة المشبوهة، وتوفر تنبيهات أمنية فورية حول نقاط الضعف المحتملة، وحقنة هجوم SQL، والأنماط المخالفة للطبيعة للوصول إلى قاعدة البيانات. توفر تنبيهات الحماية المتقدمة من التهديدات تفاصيل عن النشاط المشبوه وتوصي باتخاذ إجراءات بشأن كيفية التحقيق في التهديد والتخفيف من حدته.

الإعداد والتكوين

تمكين ADS على قاعدة البيانات الخاصة بك. ADS هو إعداد على مستوى الخادم، لذا ابدأ من هناك.

مرة أخرى في مدخل Microsoft Azure، انتقل إلى خادم SQL الخاص بك. في شريط البحث في أعلى الصفحة، ابحث عن serverNNNNN، ثم حدد الخادم.

في جزء القائمة الأيسر، أسفلالأمان، حدد «Microsoft Defender for Cloud».

حدد "Enable Microsoft Defender for SQL".

حدد Configure بجوار الرسالة Enabled at the subscription-level. يتم عرض جزء Server settings.

عمليات المسح الدورية المتكررة قيد التشغيل افتراضياً. عند تشغيل مسح أسبوعي، يتم إرسال ملخص نتائج المسح إلى عنوان البريد الإلكتروني الذي توفره. في هذه الحالة، أوقف تشغيل هذا. يُمكن إرسال إعلام عبر البريد الإلكتروني أيضًا إلى المسؤولين ومالكي الاشتراكات افتراضيًا لإرسال التهديدات إلى مسؤولي الخدمة. حدد Save في الجزء العلوي لحفظ إعداداتك.

ضمن Advanced Threat Protection Settings، حدد Add your contact details... لفتح جزء Defender for Cloud Email notifications. هنا، يمكنك تحديد مكان تسليم رسائل الإعلام الإلكترونية اختياريا لكل من تقييم الثغرات الأمنية والحماية المتقدمة من التهديدات ك قائمة بعناوين البريد الإلكتروني المفصولة بفواصل منقوطة. يُمكن إرسال إعلام عبر البريد الإلكتروني أيضًا إلى المسؤولين ومالكي الاشتراكات افتراضيًا لإرسال التهديدات إلى مسؤولي الخدمة.

يمكنك أيضاً تحديدEnable Auditing.... لتشغيل Azure SQL Auditing.

حدد حفظ لتطبيق التغييرات.

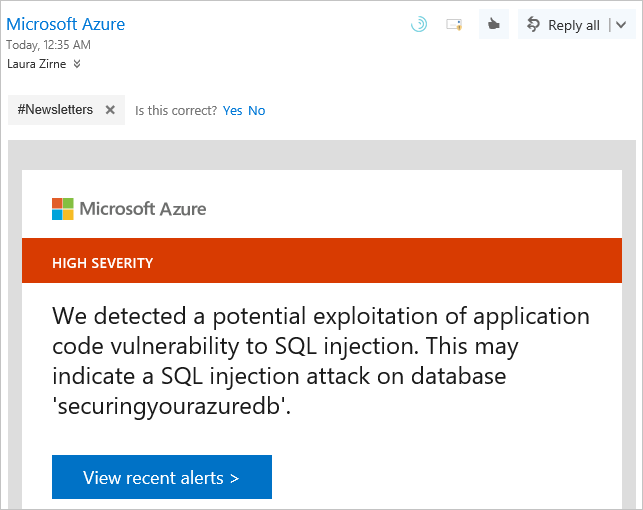

تتلقى إعلامات بالبريد الإلكتروني عند اكتشاف الثغرات الأمنية. يوضح البريد الإلكتروني ما حدث والإجراءات التي يجب اتخاذها.

اكتشاف البيانات وتصنيفها

انتقل إلى قاعدة البيانات "marketplace". في شريط البحث في أعلى مدخل Microsoft Azure، ابحث عن marketplace، ثم حدد قاعدة البيانات.

في جزء القائمة الأيسر، ضمن Security، حدد Data Discovery & Classification.

تعرض علامة التبويب Classification أعمدة في جداولك تحتاج إلى الحماية. قد تحتوي بعض الأعمدة على معلومات حساسة أو قد تعتبر مصنفة في بلدان أو مناطق مختلفة.

تظهر رسالة إذا كانت أية أعمدة تحتاج إلى حماية مكونة. يتم تنسيق هذه الرسالة مثل 15 عمودا مع توصيات التصنيف. يمكنك تحديد النص لعرض التوصيات.

حدد الأعمدة التي تريد تصنيفها عن طريق تحديد علامة الاختيار الموجودة بجوار العمود، أو حدد خانة الاختيار الموجودة على يسار عنوان المخطط. حدد الزر Accept selected recommendations لتطبيق توصيات التصنيف.

بعد ذلك، قم بتحرير الأعمدة ثم حدد نوع المعلومات وتسمية الحساسية لقاعدة البيانات. حدد حفظ لحفظ التغييرات.

يجب عدم إدراج أي توصيات نشطة بمجرد إدارة التوصيات بنجاح.

نقاط الضعف الأمنية

في جزء القائمة الأيسر، أسفلالأمان، حدد «Microsoft Defender for Cloud».

يسرد قسم Recommendations مشكلات التكوين في قاعدة البيانات والمخاطر المرتبطة بها.

حدد توصية. في جزء التوصية، سترى التفاصيل، مثل مستوى المخاطر، وقاعدة البيانات التي تنطبق عليها، ووصف الثغرة الأمنية، والمعالجة الموصى بها لإصلاح المشكلة. قم بتطبيق العلاج لإصلاح المشكلة أو المشكلات. تأكد من معالجة كافة الثغرات الأمنية.

الحوادث الأمنية والتنبيهات

يعرض هذا القسم قائمة بالتهديدات المكتشفة.

معالجة أي مشكلات باتباع التوصيات. بالنسبة إلى مشكلات مثل تحذيرات حقن SQL، يمكنك إلقاء نظرة على الاستعلام والعمل للخلف إلى حيث يتم تنفيذ الاستعلام في التعليمات البرمجية. بمجرد العثور عليه، يجب إعادة كتابة التعليمات البرمجية بحيث لا تواجه المشكلة بعد الآن.