Správa externího přístupu k prostředkům pomocí zásad podmíněného přístupu

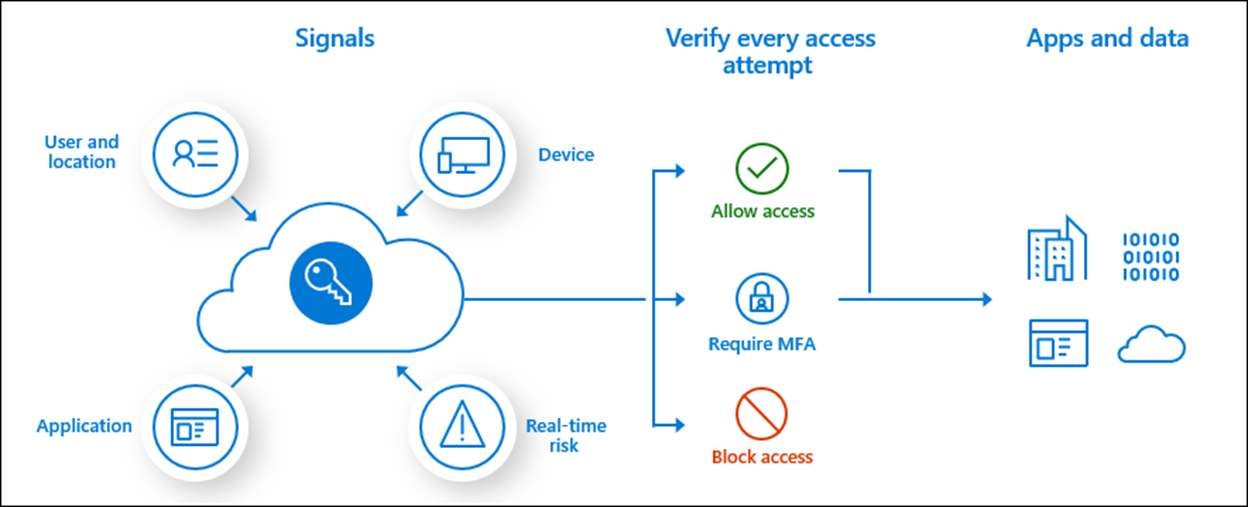

Podmíněný přístup interpretuje signály, vynucuje zásady a určuje, jestli má uživatel udělený přístup k prostředkům. V tomto článku se dozvíte o použití zásad podmíněného přístupu pro externí uživatele. V článku se předpokládá, že možná nemáte přístup ke správě nároků, funkci, kterou můžete použít s podmíněným přístupem.

Další informace:

Následující diagram znázorňuje signály podmíněného přístupu, které aktivují procesy přístupu.

Než začnete

Tento článek je číslo 7 v řadě 10 článků. Doporučujeme, abyste si články prostudovali v pořadí. Pokud chcete zobrazit celou řadu, přejděte do části Další kroky .

Sladění plánu zabezpečení se zásadami podmíněného přístupu

Ve třetím článku v sadě 10 článků najdete pokyny k vytvoření plánu zabezpečení. Tento plán vám pomůže vytvořit zásady podmíněného přístupu pro externí přístup. Součástí plánu zabezpečení je:

- Seskupené aplikace a prostředky pro zjednodušený přístup

- Požadavky na přihlášení pro externí uživatele

Důležité

Vytvořte interní a externí uživatelské testovací účty pro testování zásad před jejich použitím.

Viz článek 3: Vytvoření plánu zabezpečení pro externí přístup k prostředkům

Zásady podmíněného přístupu pro externí přístup

Následující části jsou osvědčenými postupy pro řízení externího přístupu pomocí zásad podmíněného přístupu.

Správa nároků nebo skupiny

Pokud nemůžete použít připojené organizace při správě nároků, vytvořte skupinu zabezpečení Microsoft Entra nebo skupinu Microsoft 365 pro partnerské organizace. Přiřaďte uživatele od daného partnera ke skupině. Skupiny můžete použít v zásadách podmíněného přístupu.

Další informace:

- Co je správa nároků?

- Správa skupin Microsoft Entra a členství ve skupinách

- Přehled Skupiny Microsoft 365 pro správce

Vytvoření zásad podmíněného přístupu

Vytvořte co nejméně zásad podmíněného přístupu. Pro aplikace, které mají stejné požadavky na přístup, je přidejte do stejné zásady.

Zásady podmíněného přístupu platí pro maximálně 250 aplikací. Pokud má více než 250 aplikací stejný požadavek na přístup, vytvořte duplicitní zásady. Zásady A se například vztahují na aplikace 1–250, zásady B platí pro aplikace 251–500 atd.

Konvence pojmenování

Použijte zásady vytváření názvů, které upřesňují účel zásad. Příklady externího přístupu:

- ExternalAccess_actiontaken_AppGroup

- ExternalAccess_Block_FinanceApps

Povolit externí přístup konkrétním externím uživatelům

Existují scénáře, kdy je nutné povolit přístup pro malou konkrétní skupinu.

Než začnete, doporučujeme vytvořit skupinu zabezpečení, která obsahuje externí uživatele, kteří přistupují k prostředkům. Viz rychlý start: Vytvoření skupiny se členy a zobrazení všech skupin a členů v Microsoft Entra ID.

- Přihlaste se do Centra pro správu Microsoft Entra jako alespoň podmíněný přístup Správa istrator.

- Přejděte k podmíněnému přístupu k ochraně>.

- Vyberte Vytvořit novou zásadu.

- Pojmenujte zásadu. Doporučujeme, aby organizace vytvořily smysluplný standard pro názvy zásad.

- V části Přiřazení vyberte Uživatelé nebo identity úloh.

- V části Zahrnout vyberte Všichni hosté a externí uživatelé.

- V části Vyloučit vyberte Uživatelé a skupiny a zvolte účty pro nouzový přístup nebo prolomení účtů organizace a skupinu zabezpečení externích uživatelů.

- V části Cílové prostředky>Cloudové aplikace vyberte následující možnosti:

- V části Zahrnout vyberte Všechny cloudové aplikace.

- V části Vyloučit vyberte aplikace, které chcete vyloučit.

- V části Řízení>přístupu udělte, vyberte Blokovat přístup a pak vyberte Vybrat.

- Pokud chcete zásadu povolit, vyberte Vytvořit .

Poznámka:

Jakmile správci potvrdí nastavení pomocí režimu jen pro sestavy, můžou přepnout zásadu Povolit pouze ze sestavy do polohy Zapnuto.

Další informace: Správa účtů pro nouzový přístup v Microsoft Entra ID

Přístup poskytovatele služeb

Zásady podmíněného přístupu pro externí uživatele můžou kolidovat s přístupem poskytovatele služeb, například podrobná delegovaná oprávnění správce.

Další informace: Úvod k podrobným delegovaným oprávněním správce (GDAP)

Šablony podmíněného přístupu

Šablony podmíněného přístupu představují pohodlný způsob nasazení nových zásad v souladu s doporučeními Microsoftu. Tyto šablony poskytují ochranu v souladu s běžně používanými zásadami napříč různými typy a umístěními zákazníků.

Další informace: Šablony podmíněného přístupu (Preview)

Další kroky

V následujících sérii článků se dozvíte o zabezpečení externího přístupu k prostředkům. Doporučujeme postupovat podle uvedeného pořadí.

Určení stavu zabezpečení pro externí přístup pomocí Microsoft Entra ID

Zjištění aktuálního stavu externí spolupráce ve vaší organizaci

Vytvoření plánu zabezpečení pro externí přístup k prostředkům

Zabezpečení externího přístupu pomocí skupin v Microsoft Entra ID a Microsoftu 365

Přechod na řízenou spolupráci pomocí spolupráce Microsoft Entra B2B

Správa externího přístupu pomocí správy nároků Microsoft Entra

Správa externího přístupu k prostředkům pomocí zásad podmíněného přístupu (tady jste)

Řízení externího přístupu k prostředkům v Microsoft Entra ID pomocí popisků citlivosti

Převod místních účtů hostů na účty hosta Microsoft Entra B2B