Kurz: Vytvoření služby Application Gateway s Firewallem webových aplikací pomocí webu Azure Portal

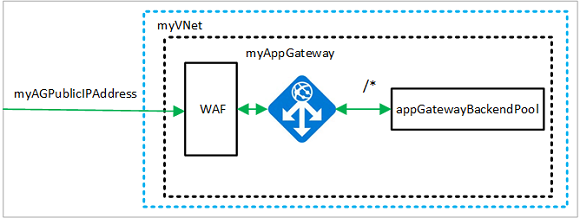

V tomto kurzu se dozvíte, jak pomocí Azure Portal vytvořit Application Gateway s Web Application Firewall (WAF). WAF používá k ochraně aplikace pravidla OWASP. Tato pravidla zahrnují ochranu před útoky, jako je injektáž SQL, skriptování mezi weby a krádeže relací. Po vytvoření aplikační brány ji otestujete, abyste se ujistili, že funguje správně. S Azure Application Gateway směrujete webový provoz aplikace na konkrétní prostředky tím, že přiřadíte naslouchací procesy k portům, vytvoříte pravidla a přidáte prostředky do back-endového fondu. Z důvodu zjednodušení tento kurz používá jednoduché nastavení s veřejnou front-endovou IP adresou, základní naslouchací proces pro hostování jedné lokality v této aplikační bráně, dva virtuální počítače s Linuxem používané pro back-endový fond a základní pravidlo směrování požadavků.

V tomto kurzu se naučíte:

- Vytvořit aplikační bránu se zapnutým Firewallem webových aplikací

- Vytvoření virtuálních počítačů používaných jako back-endové servery

- Vytvoření účtu úložiště a konfigurace diagnostiky

- Otestování aplikační brány

Poznámka

Při práci s Azure doporučujeme používat modul Azure Az PowerShellu. Začněte tím, že si projdete téma Instalace Azure PowerShellu. Informace o tom, jak migrovat na modul Az PowerShell, najdete v tématu Migrace Azure PowerShellu z AzureRM na Az.

Požadavky

Pokud ještě nemáte předplatné Azure, vytvořte si bezplatný účet před tím, než začnete.

Přihlášení k Azure

Přihlaste se k webu Azure Portal.

Vytvoření brány Application Gateway

V levé nabídce Azure Portal vyberte Vytvořit prostředek. Zobrazí se okno Nový .

Vyberte Sítě a pak v seznamu Doporučené vyberte Application Gateway.

Karta Základní informace

Na kartě Základy zadejte tyto hodnoty pro následující nastavení aplikační brány:

Skupina prostředků: Jako skupinu prostředků vyberte myResourceGroupAG . Pokud neexistuje, vyberte Vytvořit nový a vytvořte ho.

Název aplikační brány: Jako název aplikační brány zadejte myAppGateway .

Úroveň: Vyberte WAF V2.

Zásady WAF: Vyberte Vytvořit novou, zadejte název nové zásady a pak vyberte OK. Tím se vytvoří základní zásady WAF se spravovanou základní sadou pravidel (CRS).

Aby azure mohlo komunikovat mezi prostředky, které vytvoříte, potřebuje virtuální síť. Můžete vytvořit novou virtuální síť nebo použít existující. V tomto příkladu vytvoříte novou virtuální síť současně s vytvořením aplikační brány. Application Gateway instance se vytvářejí v samostatných podsítích. V tomto příkladu vytvoříte dvě podsítě: jednu pro aplikační bránu a druhou pro back-endové servery.

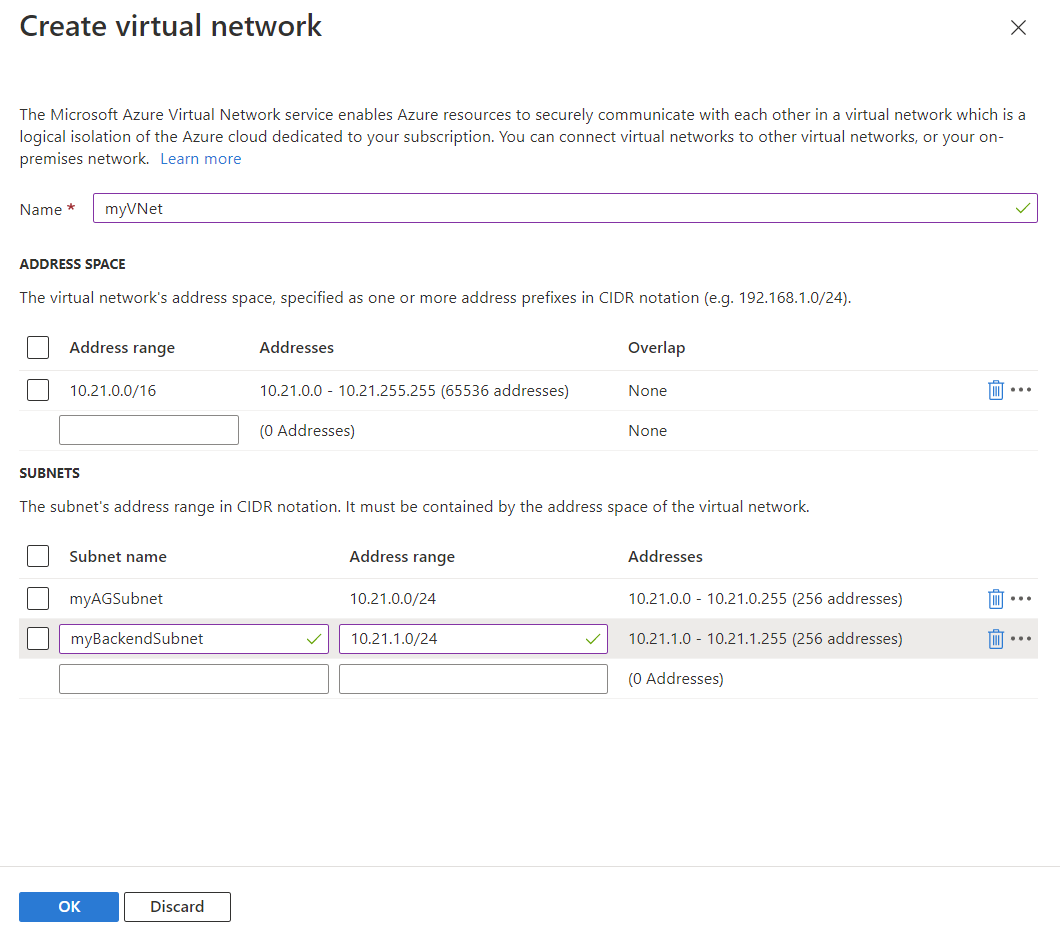

V části Konfigurovat virtuální síť vyberte Vytvořit novou a vytvořte novou virtuální síť. V okně Vytvořit virtuální síť , které se otevře, zadejte následující hodnoty pro vytvoření virtuální sítě a dvou podsítí:

Název: Jako název virtuální sítě zadejte myVNet .

Název podsítě (Application Gateway podsíť): V mřížce Podsítě se zobrazí podsíť s názvem Výchozí. Změňte název této podsítě na myAGSubnet.

Podsíť aplikační brány může obsahovat pouze aplikační brány. Nejsou povoleny žádné další prostředky.Název podsítě (podsíť back-endového serveru): Do druhého řádku mřížky Podsítě zadejte myBackendSubnet do sloupce Název podsítě .

Rozsah adres (podsíť back-endového serveru): Do druhého řádku mřížky podsítí zadejte rozsah adres, který se nepřekrývá s rozsahem adres podsítě myAGSubnet. Pokud je například rozsah adres podsítě myAGSubnet 10.21.0.0/24, jako rozsah adres podsítě myBackendSubnet zadejte 10.21.1.0/24.

Výběrem OKzavřete okno Vytvořit virtuální síť a uložte nastavení virtuální sítě.

Na kartě Základy přijměte výchozí hodnoty pro ostatní nastavení a pak vyberte Další: Front-endy.

Karta Front-endy

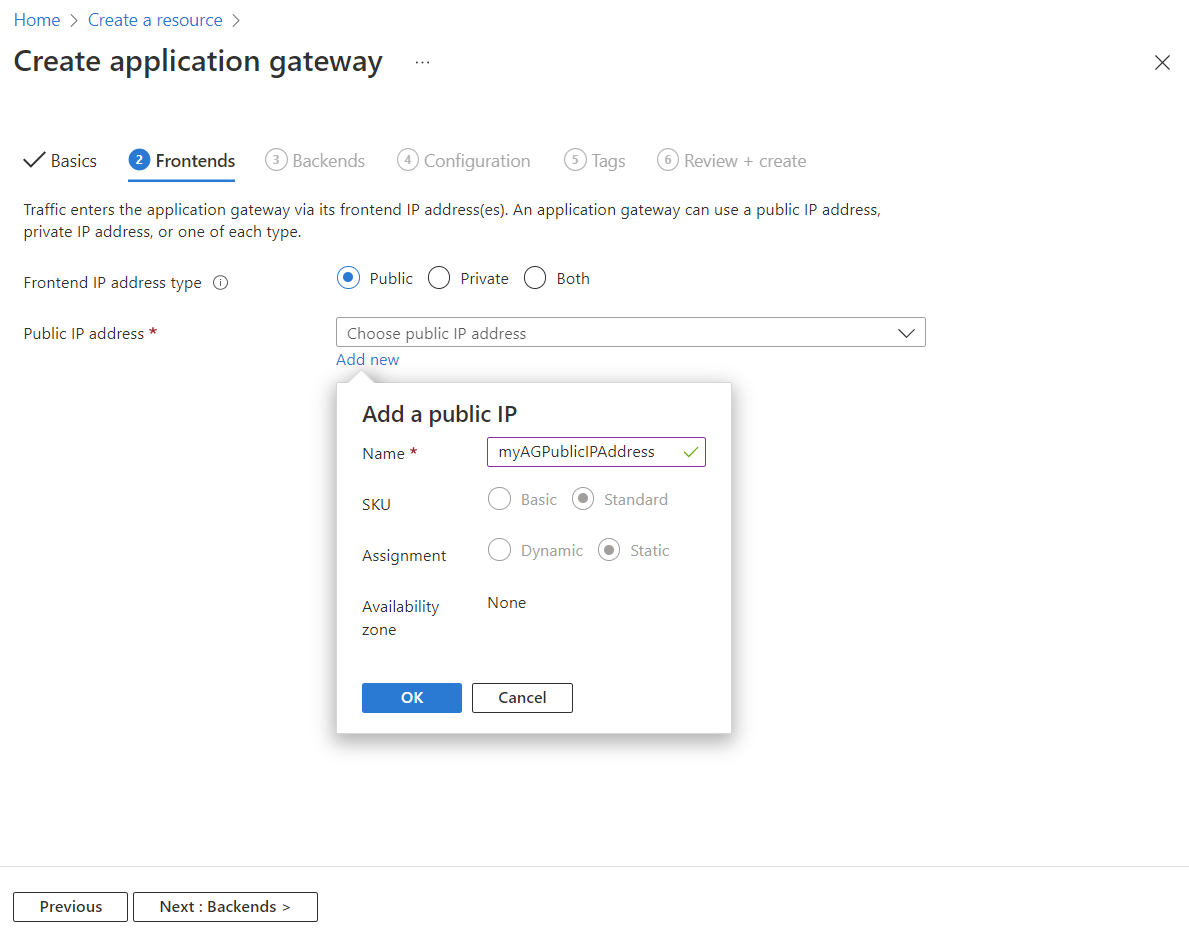

Na kartě Front-endy ověřte, že typ IP adresy front-endu je nastavený na Veřejné.

Podle vašeho případu použití můžete nakonfigurovat ip adresu front-endu tak, aby byla veřejná nebo Obě . V tomto příkladu zvolíte veřejnou front-endovou IP adresu.Poznámka

Pro Application Gateway SKU v2 se v současné chvíli podporují typy IP adres veřejné a front-endové. V současné době se nepodporuje pouze konfigurace privátních front-endových IP adres.

V části Veřejná IP adresa zvolte Přidat novou, jako název veřejné IP adresy zadejte myAGPublicIPAddress a pak vyberte OK.

Vyberte Další: Back-endy.

Karta Back-endy

Back-endový fond se používá ke směrování požadavků na back-endové servery, které požadavek obsluhují. Back-endové fondy můžou být tvořené síťovými kartami, škálovacími sadami virtuálních počítačů, veřejnými IP adresami, interními IP adresami, plně kvalifikovanými názvy domén (FQDN) a back-endy s více tenanty, jako jsou Azure App Service. V tomto příkladu vytvoříte se službou Application Gateway prázdný back-endový fond a později do back-endového fondu přidáte cíle back-endu.

Na kartě Back-endy vyberte Přidat back-endový fond.

V okně Přidat back-endový fond , které se otevře, zadejte následující hodnoty pro vytvoření prázdného back-endového fondu:

- Název: Jako název back-endového fondu zadejte myBackendPool .

- Přidat back-endový fond bez cílů: Pokud chcete vytvořit back-endový fond bez cílů, vyberte Ano . Cíle back-endu přidáte po vytvoření aplikační brány.

V okně Přidat back-endový fond vyberte Přidat , uložte konfiguraci back-endového fondu a vraťte se na kartu Back-endy .

Na kartě Back-endy vyberte Další: Konfigurace.

Karta Konfigurace

Na kartě Konfigurace připojíte front-endový a back-endový fond, který jste vytvořili pomocí pravidla směrování.

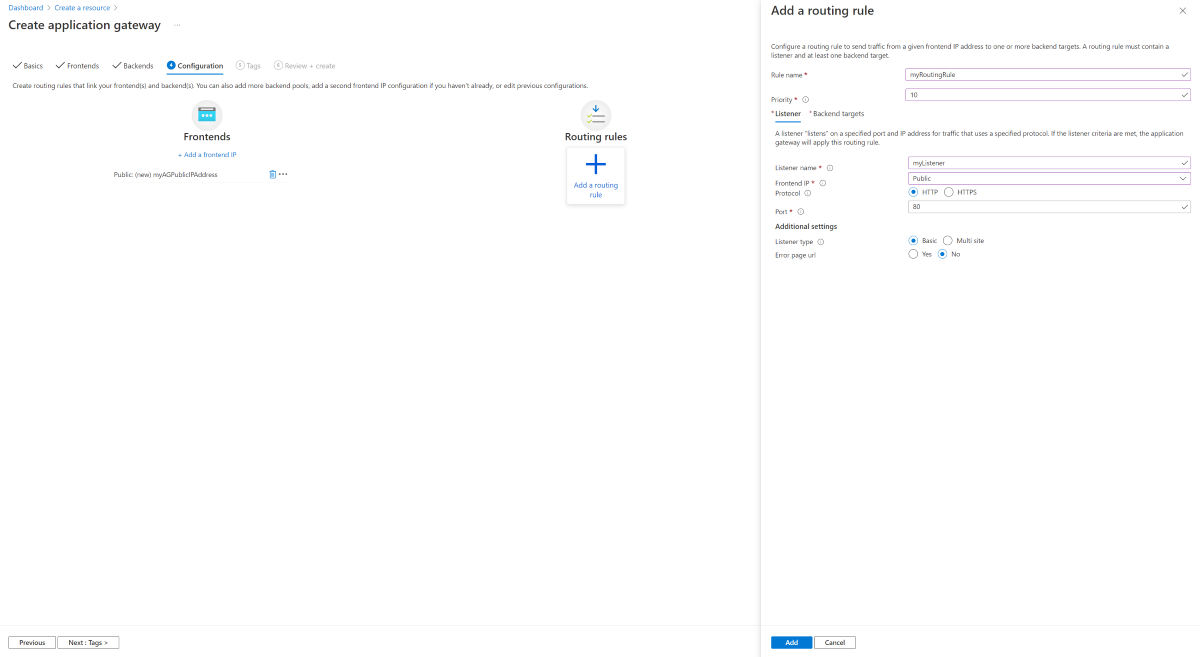

Ve sloupci Pravidlasměrování vyberte Přidat pravidlo směrování.

V okně Přidat pravidlo směrování, které se otevře, jako název pravidla zadejte myRoutingRule.

Do části Priorita zadejte číslo priority.

Pravidlo směrování vyžaduje naslouchací proces. Na kartě Naslouchací proces v okně Přidat pravidlo směrování zadejte následující hodnoty pro naslouchací proces:

Název naslouchacího procesu: Jako název naslouchacího procesu zadejte myListener .

IP adresa front-endu: Vyberte Veřejná a zvolte veřejnou IP adresu, kterou jste vytvořili pro front-end.

Přijměte výchozí hodnoty pro ostatní nastavení na kartě Naslouchací proces a pak vyberte kartu Cíle back-endu a nakonfigurujte zbytek pravidla směrování.

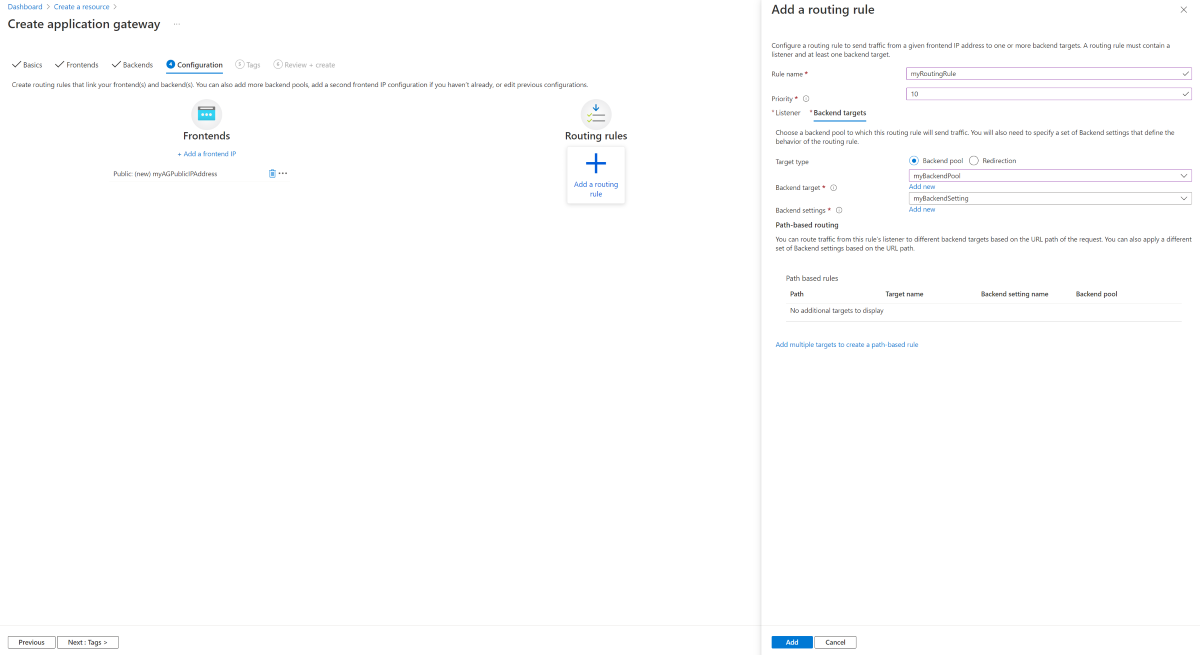

Na kartě Cíle back-endu vyberte myBackendPool jako cíl back-endu.

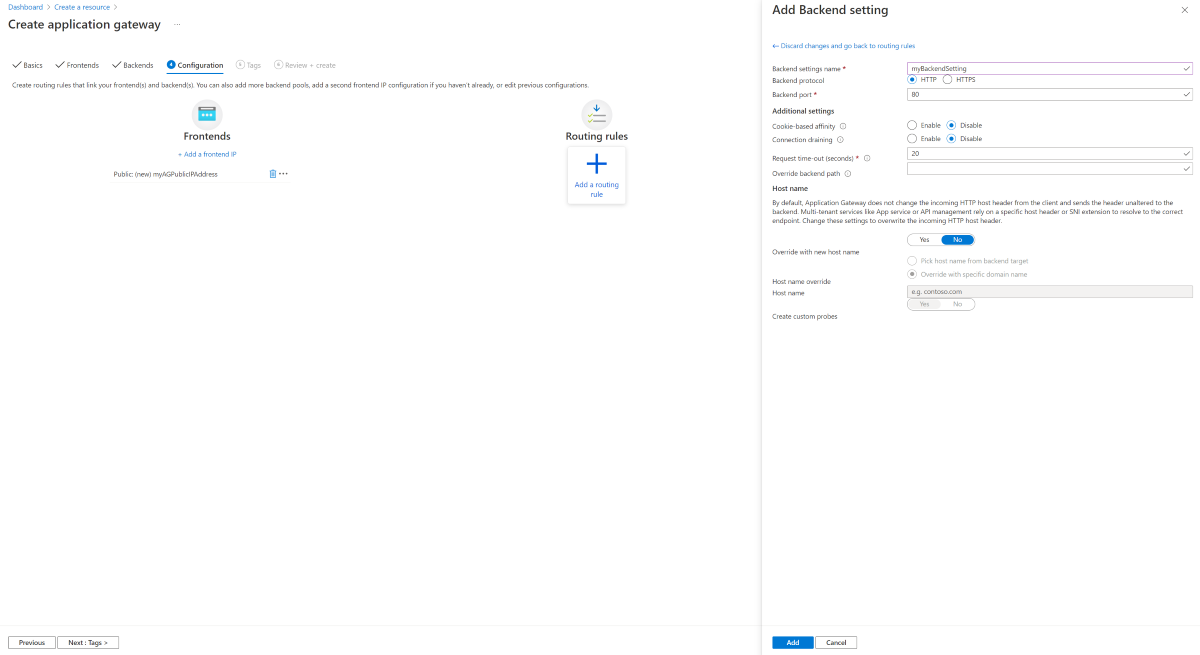

V nastavení back-endu vyberte Přidat nový a vytvořte nové nastavení back-endu. Toto nastavení určuje chování pravidla směrování. V okně Přidat nastavení back-endu, které se otevře, jako název nastavení back-endu zadejte myBackendSetting. Přijměte výchozí hodnoty pro ostatní nastavení v okně a pak se výběrem možnosti Přidat vraťte do okna Přidat pravidlo směrování .

V okně Přidat pravidlo směrování vyberte Přidat , aby se pravidlo směrování uložilo a vrátilo se na kartu Konfigurace .

Vyberte Další: Značky a pak Další: Zkontrolovat a vytvořit.

Karta Zkontrolovat a vytvořit

Zkontrolujte nastavení na kartě Zkontrolovat a vytvořit a pak výběrem možnosti Vytvořit vytvořte virtuální síť, veřejnou IP adresu a službu Application Gateway. Vytvoření aplikační brány může Azure trvat několik minut.

Počkejte, až se nasazení úspěšně dokončí, a teprve pak přejděte k další části.

Přidání back-endových cílů

V tomto příkladu použijete jako cílový back-end virtuální počítače. Můžete použít existující virtuální počítače nebo vytvořit nové. Vytvoříte dva virtuální počítače, které Azure používá jako back-endové servery pro službu Application Gateway.

Uděláte to takto:

- Vytvořte dva nové virtuální počítače s Linuxem , myVM a myVM2, které se použijí jako back-endové servery.

- Nainstalujte na virtuální počítače NGINX a ověřte, že se aplikační brána úspěšně vytvořila.

- Přidejte back-endové servery do back-endového fondu.

Vytvoření virtuálního počítače

Na Azure Portal vyberte Vytvořit prostředek. Zobrazí se okno Vytvořit prostředek .

V části Virtuální počítač vyberte Vytvořit.

Na kartě Základy zadejte tyto hodnoty pro následující nastavení virtuálního počítače:

- Skupina prostředků: Jako název skupiny prostředků vyberte myResourceGroupAG .

- Název virtuálního počítače: Jako název virtuálního počítače zadejte myVM .

- Obrázek: Ubuntu Server 20.04 LTS – Gen2.

- Typ ověřování: Heslo

- Uživatelské jméno: Zadejte jméno pro uživatelské jméno správce.

- Heslo: Zadejte heslo pro heslo správce.

- Veřejné příchozí porty: Vyberte Žádné.

Přijměte ostatní výchozí hodnoty a pak vyberte Další: Disky.

Přijměte výchozí hodnoty karty Disky a pak vyberte Další: Sítě.

Na kartě Sítě ověřte, že je pro virtuální síť vybraná síť myVNet a že je podsíť nastavená na myBackendSubnet.

V části Veřejná IP adresa vyberte Žádná.

Přijměte ostatní výchozí hodnoty a pak vyberte Další: Správa.

Vyberte Další: Monitorování a nastavte Diagnostiku spouštění na Zakázat. Přijměte ostatní výchozí hodnoty a pak vyberte Zkontrolovat a vytvořit.

Na kartě Zkontrolovat a vytvořit zkontrolujte nastavení, opravte všechny chyby ověřování a pak vyberte Vytvořit.

Než budete pokračovat, počkejte na dokončení vytváření virtuálního počítače.

Instalace NGINX pro testování

V tomto příkladu nainstalujete NGINX na virtuální počítače, abyste ověřili, že Azure úspěšně vytvořil aplikační bránu.

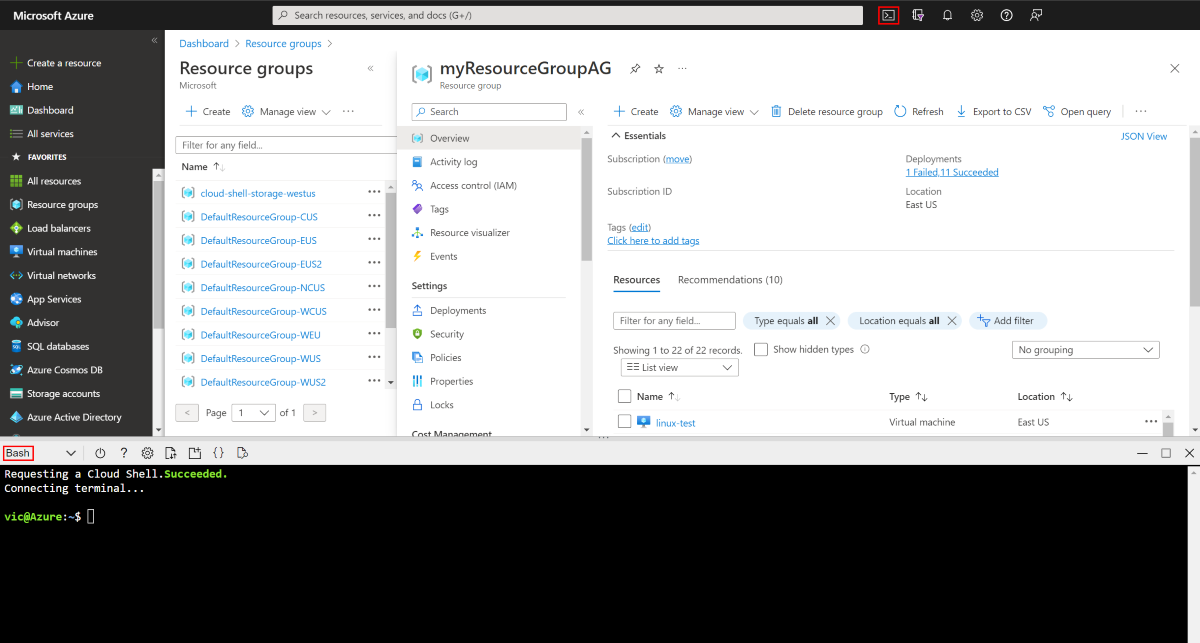

Otevřete Cloud Shell Bash. Uděláte to tak, že v horním navigačním panelu Azure Portal vyberete ikonu Cloud Shell a v rozevíracím seznamu vyberete Bash.

Spuštěním následujícího příkazu nainstalujte NGINX na virtuální počítač:

az vm extension set \ --publisher Microsoft.Azure.Extensions \ --version 2.0 \ --name CustomScript \ --resource-group myResourceGroupAG \ --vm-name myVM \ --settings '{ "fileUris": ["https://raw.githubusercontent.com/Azure/azure-docs-powershell-samples/master/application-gateway/iis/install_nginx.sh"], "commandToExecute": "./install_nginx.sh" }'Vytvořte druhý virtuální počítač a nainstalujte NGINX pomocí těchto kroků, které jste předtím dokončili. Jako název virtuálního počítače použijte myVM2 a pro nastavení --vm-name rutiny.

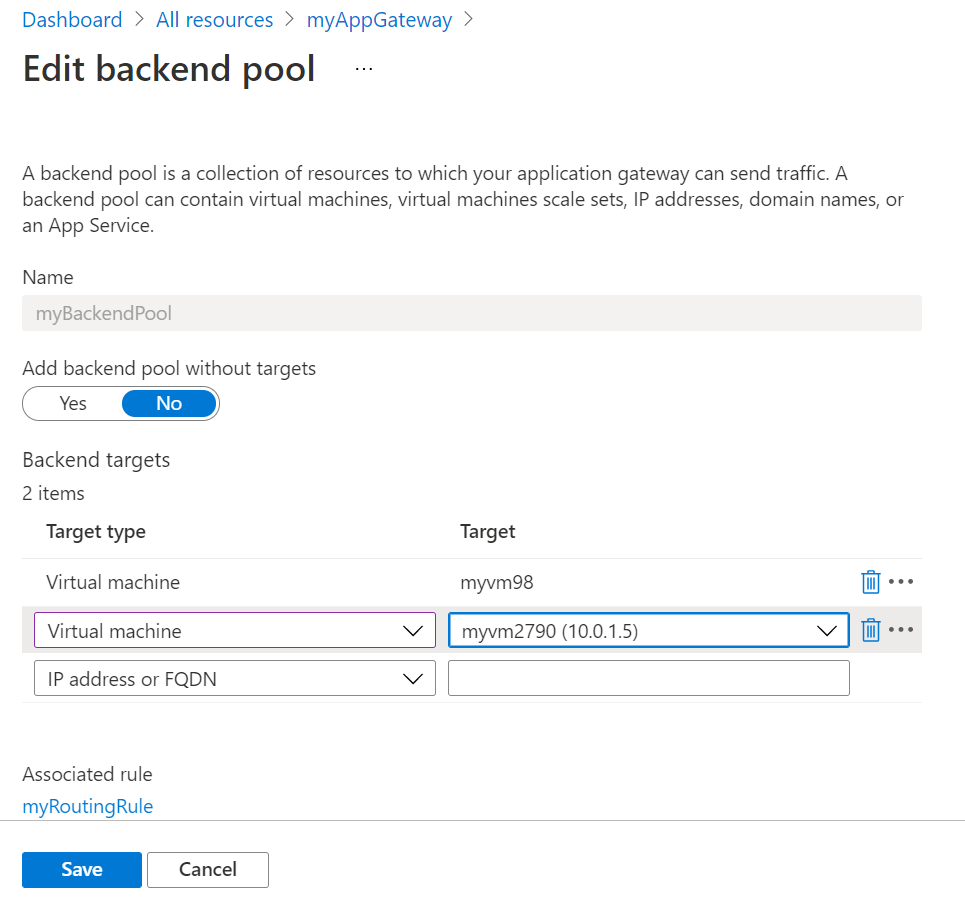

Přidání back-endových serverů do back-endovém fondu

Vyberte Všechny prostředky a pak vyberte myAppGateway.

V nabídce vlevo vyberte Back-endové fondy .

Vyberte myBackendPool.

V části Typ cíle vyberte v rozevíracím seznamu Virtuální počítač .

V části Cíl vyberte v rozevíracím seznamu přidružené síťové rozhraní pro myVM .

Opakujte pro myVM2.

Vyberte Uložit.

Než budete pokračovat k dalšímu kroku, počkejte na dokončení nasazení.

Otestování aplikační brány

I když se K vytvoření aplikační brány nevyžaduje NGINX, nainstalovali jste ji, abyste ověřili, jestli Služba Azure úspěšně vytvořila aplikační bránu. Pomocí webové služby otestujte aplikační bránu:

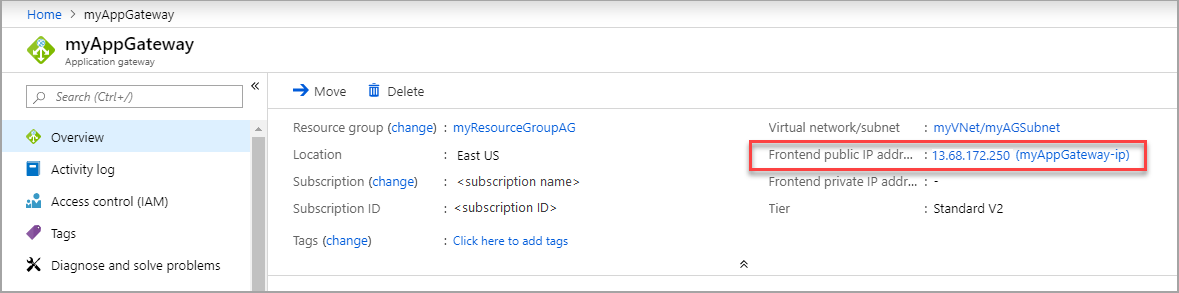

Na stránce Přehled vyhledejte veřejnou IP adresu služby Application Gateway.

Nebo můžete vybrat Všechny prostředky, do vyhledávacího pole zadat myAGPublicIPAddress a pak ho vybrat ve výsledcích hledání. Azure zobrazí veřejnou IP adresu na stránce Přehled .

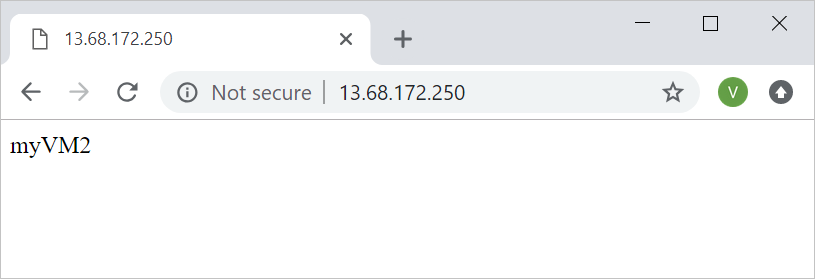

Zkopírujte veřejnou IP adresu a pak ji vložte do adresního řádku svého prohlížeče.

Zkontrolujte odpověď. Platná odpověď ověří, že se služba Application Gateway úspěšně vytvořila a může se úspěšně připojit k back-endu.

Vyčištění prostředků

Pokud už nepotřebujete prostředky, které jste vytvořili pomocí služby Application Gateway, odeberte skupinu prostředků. Odebráním skupiny prostředků odeberete také aplikační bránu a všechny související prostředky.

Odebrání skupiny prostředků:

- V levé nabídce Azure Portal vyberte Skupiny prostředků.

- Na stránce Skupiny prostředků vyhledejte v seznamu myResourceGroupAG a pak ji vyberte.

- Na stránce Skupina prostředků vyberte Odstranit skupinu prostředků.

- Jako ZADEJTE NÁZEV SKUPINY PROSTŘEDKŮ zadejte myResourceGroupAG a pak vyberte Odstranit.