Vyhodnocení a pilotní Microsoft Defender XDR zabezpečení

Platí pro:

- Microsoft Defender XDR

Jak tato řada článků funguje

Tato série je navržená tak, aby vás prošla celým procesem nastavení zkušebního prostředí XDR od konce do konce, abyste mohli vyhodnotit funkce a možnosti Microsoft Defender XDR a dokonce povýšit zkušební prostředí přímo do produkčního prostředí, až budete připravení.

Pokud se o zabezpečení XDR začínáte zamýšlet, můžete si projít 7 odkazovaných článků v této sérii, abyste získali přehled o tom, jak komplexní řešení je.

- Vytvoření prostředí

- Nastavení nebo seznámení s jednotlivými technologiemi této technologie Microsoft XDR

- Jak prozkoumat a reagovat pomocí této XDR

- Zvýšení úrovně zkušebního prostředí do produkčního prostředí

Co je XDR a Microsoft Defender XDR?

Zabezpečení XDR je krokem vpřed v kybernetickém zabezpečení, protože přebírá data o hrozbách ze systémů, které byly dříve izolované, a sjednocuje je, abyste viděli vzory a mohli s nimi rychleji pracovat.

Microsoft XDR například na jednom místě sjednocuje zabezpečení koncových bodů (detekce koncových bodů a odpověď nebo EDR), e-mailu, aplikací a identit.

Microsoft Defender XDR je řešení XDR (eXtended Detection and Response), které automaticky shromažďuje, koreluje a analyzuje data o signálech, hrozbách a výstrahách z prostředí Microsoftu 365, včetně koncových bodů, e-mailů, aplikací a identit. Využívá umělou inteligenci (AI) a automatizaci k automatickému zastavení útoků a nápravě ovlivněných prostředků do bezpečného stavu.

Doporučení Microsoftu pro vyhodnocení zabezpečení Microsoft Defender XDR

Microsoft doporučuje vytvořit hodnocení v existujícím produkčním předplatném Office 365. Díky tomu okamžitě získáte přehledy z reálného světa a budete moct vyladit nastavení tak, aby fungovala proti aktuálním hrozbám ve vašem prostředí. Poté, co jste získali zkušenosti a jste obeznámeni s platformou, jednoduše propagujte jednotlivé komponenty, jednu po druhé, do produkčního prostředí.

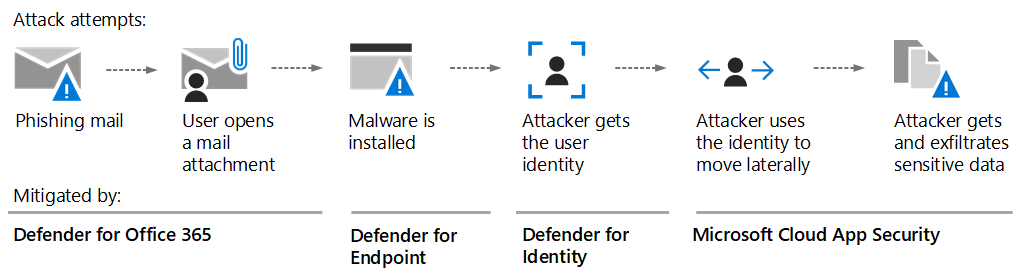

Anatomie útoku na kybernetickou bezpečnost

Microsoft Defender XDR je cloudová sjednocená podniková sada ochrany před porušením zabezpečení a po něm. Koordinuje prevenci, detekci, šetření a reakce napříč koncovými body, identitami, aplikacemi, e-maily, aplikacemi pro spolupráci a všemi jejich daty.

Na tomto obrázku probíhá útok. Phishingový e-mail přijde do složky Doručená pošta zaměstnance ve vaší organizaci, který nevědomky otevře přílohu e-mailu. Tím se nainstaluje malware, což vede k řetězu událostí, které můžou končit krádeží citlivých dat. V tomto případě ale funguje Defender pro Office 365.

Na obrázku:

- Exchange Online Protection, která je součástí Microsoft Defender pro Office 365, dokáže rozpoznat phishingový e-mail a použít pravidla toku pošty (označovaná také jako pravidla přenosu), aby se ujistila, že nikdy nedorazí do složky Doručená pošta.

- Defender pro Office 365 pomocí bezpečných příloh otestuje přílohu a zjistí, jestli je škodlivá, takže doručená pošta buď není ze strany uživatele použitelná, nebo zásady brání tomu, aby pošta vůbec přišla.

- Defender for Endpoint spravuje zařízení, která se připojují k podnikové síti, a zjišťuje ohrožení zabezpečení zařízení a sítě, která by jinak mohla být zneužita.

- Defender for Identity bere na vědomí náhlé změny účtu, jako je eskalace oprávnění nebo vysoce rizikový laterální pohyb. Také hlásí problémy s snadno zneužítelnými identitami, jako je nekonvrénované delegování protokolu Kerberos, a opravuje ho bezpečnostní tým.

- Microsoft Defender for Cloud Apps si všimne neobvyklého chování, jako je například nemožné cestování, přístup k přihlašovacím údajům nebo neobvyklá aktivita stahování, sdílení souborů nebo přeposílání pošty, a ohlásí je týmu zabezpečení.

Microsoft Defender XDR komponenty zabezpečí zařízení, identitu, data a aplikace

Microsoft Defender XDR se skládá z těchto bezpečnostních technologií, které fungují společně. Všechny tyto komponenty nepotřebujete k tomu, abyste mohli využívat možnosti XDR a Microsoft Defender XDR. Prostřednictvím jednoho nebo dvou také dosáhnete výhod a efektivity.

| Součást | Popis | Referenční materiál |

|---|---|---|

| Microsoft Defender for Identity | Microsoft Defender for Identity používá signály služby Active Directory k identifikaci, detekci a vyšetřování pokročilých hrozeb, ohrožených identit a škodlivých akcí insiderů zaměřených na vaši organizaci. | Co je Microsoft Defender for Identity? |

| Exchange Online Protection | Exchange Online Protection je nativní cloudová služba pro přenos a filtrování protokolu SMTP, která pomáhá chránit vaši organizaci před spamem a malwarem. | přehled Exchange Online Protection (EOP) – Office 365 |

| Microsoft Defender pro Office 365 | Microsoft Defender pro Office 365 chrání vaši organizaci před škodlivými hrozbami, které představují e-mailové zprávy, odkazy (adresy URL) a nástroje pro spolupráci. | Microsoft Defender pro Office 365 – Office 365 |

| Microsoft Defender for Endpoint | Microsoft Defender for Endpoint je sjednocená platforma pro ochranu zařízení, detekci po porušení zabezpečení, automatizované vyšetřování a doporučenou reakci. | Microsoft Defender for Endpoint – Zabezpečení Windows |

| Microsoft Defender for Cloud Apps | Microsoft Defender for Cloud Apps je komplexní řešení napříč SaaS, které vašim cloudovým aplikacím přináší hlubokou viditelnost, silnou kontrolu dat a vylepšenou ochranu před hrozbami. | Co je Defender for Cloud Apps? |

| Microsoft Entra ID Protection | Microsoft Entra ID Protection vyhodnocuje data rizik z miliard pokusů o přihlášení a používá je k vyhodnocení rizika každého přihlášení do vašeho prostředí. Tato data používají Microsoft Entra ID k povolení nebo zabránění přístupu k účtu v závislosti na konfiguraci zásad podmíněného přístupu. Microsoft Entra ID Protection je licencována odděleně od Microsoft Defender XDR. Je součástí Microsoft Entra ID P2. | Co je Identity Protection? |

Microsoft Defender XDR architektura

Následující diagram znázorňuje architekturu vysoké úrovně pro klíčové komponenty a integrace Microsoft Defender XDR. V této řadě článků najdete podrobnou architekturu jednotlivých komponent Defenderu a scénáře použití.

Na tomto obrázku:

- Microsoft Defender XDR kombinuje signály ze všech komponent Defenderu, aby poskytovaly rozšířenou detekci a odezvu (XDR) napříč doménami. To zahrnuje sjednocenou frontu incidentů, automatizovanou reakci na zastavení útoků, samoopravení (pro ohrožená zařízení, identity uživatelů a poštovní schránky), proaktivní vyhledávání křížových hrozeb a analýzu hrozeb.

- Microsoft Defender pro Office 365 chrání vaši organizaci před škodlivými hrozbami, které představují e-mailové zprávy, odkazy (adresy URL) a nástroje pro spolupráci. Signály, které z těchto aktivit vyplývají, sdílí s Microsoft Defender XDR. Exchange Online Protection (EOP) je integrovaný, aby poskytoval komplexní ochranu příchozích e-mailů a příloh.

- Microsoft Defender for Identity shromažďuje signály ze serverů se službou AD FS (Active Directory Federated Services) a místní Active Directory Doménové služby (AD DS). Tyto signály používá k ochraně prostředí hybridní identity, včetně ochrany před hackery, kteří používají ohrožené účty k laterálně přesunu mezi pracovními stanicemi v místním prostředí.

- Microsoft Defender for Endpoint shromažďuje signály ze zařízení používaných vaší organizací a chrání je.

- Microsoft Defender for Cloud Apps shromažďuje signály z používání cloudových aplikací ve vaší organizaci a chrání tok dat mezi vaším prostředím a těmito aplikacemi, včetně schválených i neschválaných cloudových aplikací.

- Microsoft Entra ID Protection vyhodnocuje data rizik z miliard pokusů o přihlášení a používá je k vyhodnocení rizika každého přihlášení do vašeho prostředí. Tato data používají Microsoft Entra ID k povolení nebo zabránění přístupu k účtu v závislosti na konfiguraci zásad podmíněného přístupu. Microsoft Entra ID Protection je licencována odděleně od Microsoft Defender XDR. Je součástí Microsoft Entra ID P2.

Microsoft SIEM a SOAR můžou používat data z Microsoft Defender XDR

Další volitelné komponenty architektury, které nejsou součástí tohoto obrázku:

- Podrobná data signálu ze všech komponent Microsoft Defender XDR je možné integrovat do služby Microsoft Sentinel a kombinovat s dalšími zdroji protokolování, abyste mohli nabídnout úplné funkce a přehledy siem a SOAR.

- Další informace o používání služby Microsoft Sentinel( Azure SIEM) s Microsoft Defender XDR jako XDR najdete v tomto článku s přehledem a postupem integrace služby Microsoft Sentinel a Microsoft Defender XDR.

- Další informace o funkci SOAR ve službě Microsoft Sentinel (včetně odkazů na playbooky v úložišti Microsoft Sentinel na GitHubu) najdete v tomto článku.

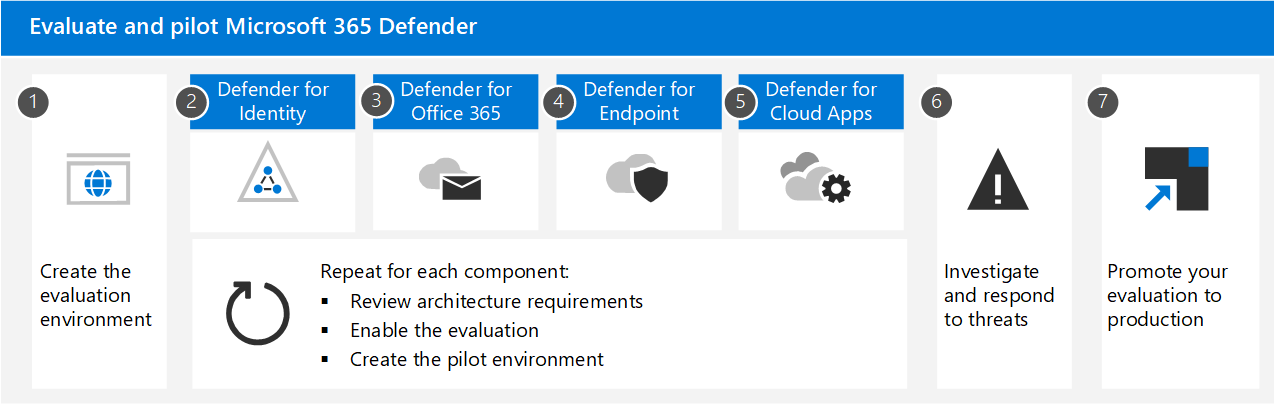

Proces hodnocení Microsoft Defender XDR kybernetické bezpečnosti

Microsoft doporučuje povolit komponenty Microsoftu 365 v zobrazeném pořadí:

Následující tabulka popisuje tento obrázek.

| Sériové číslo | Krok | Popis |

|---|---|---|

| 1 | Vytvoření prostředí vyhodnocení | Tento krok zajistí, že máte zkušební licenci pro Microsoft Defender XDR. |

| 2 | Povolení Služby Defender for Identity | Projděte si požadavky na architekturu, povolte vyhodnocení a projděte si kurzy pro identifikaci a nápravu různých typů útoků. |

| 3 | Povolit Defender pro Office 365 | Ujistěte se, že splňujete požadavky na architekturu, povolte vyhodnocení a pak vytvořte pilotní prostředí. Tato komponenta zahrnuje Exchange Online Protection, takže obě komponenty zde skutečně vyhodnotíte. |

| 4 | Povolení Defenderu pro koncový bod | Ujistěte se, že splňujete požadavky na architekturu, povolte vyhodnocení a pak vytvořte pilotní prostředí. |

| 5 | Povolit Microsoft Defender for Cloud Apps | Ujistěte se, že splňujete požadavky na architekturu, povolte vyhodnocení a pak vytvořte pilotní prostředí. |

| 6 | Prošetřování hrozeb a reakce na ně | Simulujte útok a začněte používat možnosti reakce na incidenty. |

| 7 | Propagace zkušební verze na produkční verzi | Povyšte komponenty Microsoftu 365 do produkčního prostředí po jednom. |

Toto pořadí se obvykle doporučuje a navrhuje tak, aby rychle využilo hodnotu schopností na základě toho, kolik úsilí je obvykle potřeba k nasazení a konfiguraci funkcí. Například Defender pro Office 365 je možné nakonfigurovat za kratší dobu, než je potřeba k registraci zařízení v Defenderu for Endpoint. Samozřejmě byste měli upřednostnit komponenty tak, aby vyhovovaly vašim obchodním potřebám, a můžete je povolit v jiném pořadí.

Přechod na další krok

Seznamte se s prostředím pro vyhodnocení Microsoft Defender XDR nebo ho vytvořte.

Tip

Chcete se dozvědět více? Spojte se s komunitou zabezpečení společnosti Microsoft v naší technické komunitě: Technická komunita Microsoft Defender XDR.

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro