Zmírnění útoků na přihlašovací údaje v Azure AD B2C pomocí inteligentního uzamčení

Útoky na přihlašovací údaje vedou k neoprávněnému přístupu k prostředkům. Hesla nastavená uživateli musí být přiměřeně složitá. Azure AD B2C má zavedené techniky zmírnění rizik pro útoky na přihlašovací údaje. Omezení rizik zahrnuje detekci útoků hrubou silou na přihlašovací údaje a útoky na přihlašovací údaje slovníku. Azure Active Directory B2C (Azure AD B2C) analyzuje integritu požadavků pomocí různých signálů. Azure AD B2C je navržený tak, aby inteligentně odlišil zamýšlené uživatele od hackerů a botnetů.

Jak inteligentní uzamčení funguje

Azure AD B2C používá sofistikovanou strategii k uzamčení účtů. Účty jsou uzamčené na základě IP adresy požadavku a zadaných hesel. Doba trvání uzamčení se také zvyšuje na základě pravděpodobnosti, že se jedná o útok. Po neúspěšném pokusu o heslo 10krát (výchozí prahová hodnota pokusu) dojde k uzamčení jedné minuty. Při příštím neúspěšném přihlášení po odemknutí účtu (to znamená, že po automatickém odemknutí účtu službou po vypršení doby uzamčení) dojde k dalšímu jednominutovém uzamčení a bude pokračovat pro každé neúspěšné přihlášení. Zadání stejného nebo podobného hesla se opakovaně nezapočítává jako několik neúspěšných přihlášení.

Poznámka:

Tuto funkci podporují toky uživatelů, vlastní zásady a toky ROPC . Ve výchozím nastavení je aktivovaný, takže ho nemusíte konfigurovat v tocích uživatelů ani vlastních zásadách.

Odemknutí účtů

Prvních 10 období uzamčení je jednominutové. Dalších 10 období uzamčení je mírně delší a doba trvání se zvyšuje po každých 10 obdobích uzamčení. Čítač uzamčení se po úspěšném přihlášení resetuje na nulu, když účet není uzamčený. Období uzamčení můžou trvat až pět hodin. Uživatelé musí počkat na vypršení doby trvání uzamčení. Uživatel ale může odemknout pomocí toku uživatele samoobslužného hesla.

Správa nastavení inteligentního uzamčení

Správa nastavení inteligentního uzamčení, včetně prahové hodnoty uzamčení:

Přihlaste se k portálu Azure.

Pokud máte přístup k více tenantům, v horní nabídce vyberte ikonu Nastavení a v nabídce Adresáře a předplatná přepněte do svého tenanta Azure AD B2C.

V nabídce vlevo vyberte Azure AD B2C. Nebo vyberte Všechny služby a vyhledejte a vyberte Azure AD B2C.

V části Zabezpečení vyberte Metody ověřování (Preview) a pak vyberte Ochranu heslem.

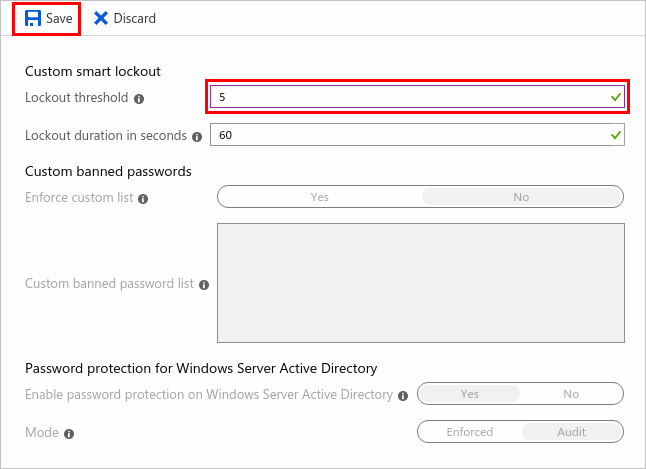

V části Vlastní inteligentní uzamčení zadejte požadované nastavení inteligentního uzamčení:

Prahová hodnota uzamčení: Počet neúspěšných pokusů o přihlášení, které jsou povolené před prvním uzamčením účtu. Pokud první přihlášení po uzamčení selže, účet se znovu uzamkne.

Doba uzamčení v sekundách: Minimální doba trvání každého uzamčení v sekundách. Pokud se účet opakovaně uzamkne, tato doba trvání se zvýší.

Nastavení prahové hodnoty uzamčení na 5 v nastavení ochrany heslem

Zvolte Uložit.

Testování inteligentního uzamčení

Funkce inteligentního uzamčení používá k určení, kdy má být účet uzamčen, ale primárním faktorem je vzor hesla. Funkce inteligentního uzamčení považuje za sadu mírné varianty hesla a počítá se jako jeden pokus. Příklad:

- Hesla jako 12456! a 1234567! (nebo newAccount1234 a newaccount1234) jsou tak podobné, že je algoritmus interpretuje jako lidskou chybu a počítá je jako jeden pokus.

- Větší variace ve vzorech, například 12456! a ABCD2!, jsou počítána jako samostatné pokusy.

Při testování funkce inteligentního uzamčení použijte pro každé zadané heslo výrazný vzor. Zvažte použití webových aplikací pro generování hesel, například https://password-gen.com/.

Po dosažení prahové hodnoty inteligentního uzamčení se při uzamčení účtu zobrazí následující zpráva: Váš účet je dočasně uzamčen, aby se zabránilo neoprávněnému použití. Zkuste to znovu později. Chybové zprávy lze lokalizovat.

Poznámka:

Když otestujete inteligentní uzamčení, vaše žádosti o přihlášení můžou zpracovávat různá datacentra kvůli geograficky distribuované a vyrovnávací povaze ověřovací služby Microsoft Entra. V tomto scénáři, protože každé datové centrum Microsoft Entra sleduje uzamčení nezávisle, může trvat více než definovaný počet pokusů o uzamčení způsobit uzamčení. Uživatel má maximálně (threshold_limit * datacenter_count) počet chybných pokusů, než se úplně zamkne. Další informace najdete v tématu Globální infrastruktura Azure.

Zobrazení uzamčených účtů

Pokud chcete získat informace o uzamčených účtech, můžete zkontrolovat sestavu aktivit přihlašování ke službě Active Directory. V části Stav vyberte Chyba. Neúspěšné pokusy o přihlášení s kódem chyby přihlášení označující 50053 uzamčený účet:

Informace o zobrazení sestavy aktivit přihlašování v ID Microsoft Entra najdete v tématu Kódy chyb sestavy aktivit přihlašování.