Kurz: Použití předávacího ověřování pro hybridní identitu v jedné doménové struktuře služby Active Directory

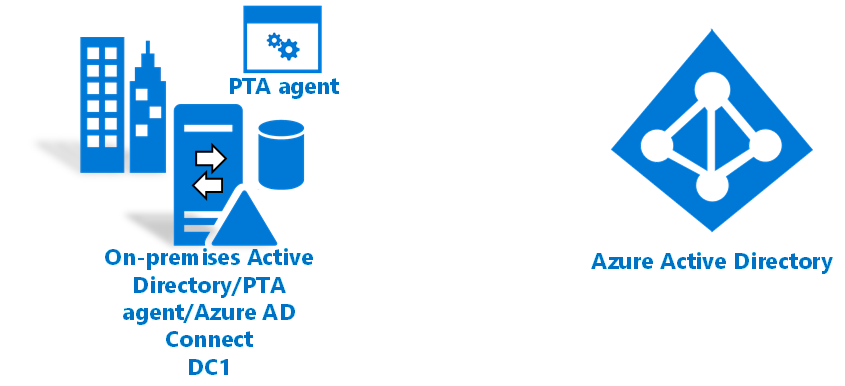

V tomto kurzu se dozvíte, jak vytvořit prostředí hybridní identity v Azure pomocí předávacího ověřování a Windows Serveru Active Directory (Windows Server AD). Můžete použít prostředí hybridní identity, které vytvoříte pro testování, nebo se seznámit s tím, jak hybridní identita funguje.

V tomto kurzu se naučíte:

- Vytvoří virtuální počítač.

- Vytvořte prostředí Služby Active Directory pro Windows Server.

- Vytvořte uživatele služby Active Directory systému Windows Server.

- Vytvořte tenanta Microsoft Entra.

- Vytvořte účet hybridní identity Správa istrator v Azure.

- Přidejte do adresáře vlastní doménu.

- Nastavte microsoft Entra Připojení.

- Otestujte a ověřte, že jsou uživatelé synchronizovaní.

Požadavky

- Počítač s nainstalovanou technologií Hyper-V . Doporučujeme nainstalovat Hyper-V na počítač s Windows 10 nebo Windows Serverem 2016 .

- Předplatné Azure. Pokud ještě nemáte předplatné Azure, vytvořte si napřed bezplatný účet.

- Externí síťový adaptér, aby se virtuální počítač mohl připojit k internetu.

- Kopie Windows Serveru 2016

- Vlastní doména, kterou lze ověřit.

Poznámka:

Tento kurz používá skripty PowerShellu k rychlému vytvoření výukového prostředí. Každý skript používá proměnné deklarované na začátku skriptu. Nezapomeňte změnit proměnné tak, aby odrážely vaše prostředí.

Skripty v tomto kurzu vytvoří obecné prostředí Windows Server Active Directory (Windows Server AD) před instalací služby Microsoft Entra Připojení. Skripty se také používají v souvisejících kurzech.

Skripty PowerShellu, které se používají v tomto kurzu, jsou k dispozici na GitHubu.

Vytvoření virtuálního počítače

Pokud chcete vytvořit prostředí hybridní identity, prvním úkolem je vytvořit virtuální počítač, který se použije jako místní server Windows Server AD.

Poznámka:

Pokud jste skript v PowerShellu na hostitelském počítači nikdy nespusili, před spuštěním jakýchkoli skriptů otevřete prostředí Windows PowerShell ISE jako správce a spusťte Set-ExecutionPolicy remotesigned. V dialogovém okně Změna zásad spouštění vyberte Ano.

Vytvoření virtuálního počítače:

Otevřete prostředí Windows PowerShell ISE jako správce.

Spusťte tento skript:

#Declare variables $VMName = 'DC1' $Switch = 'External' $InstallMedia = 'D:\ISO\en_windows_server_2016_updated_feb_2018_x64_dvd_11636692.iso' $Path = 'D:\VM' $VHDPath = 'D:\VM\DC1\DC1.vhdx' $VHDSize = '64424509440' #Create a new virtual machine New-VM -Name $VMName -MemoryStartupBytes 16GB -BootDevice VHD -Path $Path -NewVHDPath $VHDPath -NewVHDSizeBytes $VHDSize -Generation 2 -Switch $Switch #Set the memory to be non-dynamic Set-VMMemory $VMName -DynamicMemoryEnabled $false #Add a DVD drive to the virtual machine Add-VMDvdDrive -VMName $VMName -ControllerNumber 0 -ControllerLocation 1 -Path $InstallMedia #Mount installation media $DVDDrive = Get-VMDvdDrive -VMName $VMName #Configure the virtual machine to boot from the DVD Set-VMFirmware -VMName $VMName -FirstBootDevice $DVDDrive

Instalace operačního systému

Pokud chcete dokončit vytváření virtuálního počítače, nainstalujte operační systém:

- Ve Správci technologie Hyper-V poklikejte na virtuální počítač.

- Vyberte Spustit.

- Na příkazovém řádku stiskněte libovolnou klávesu, která se spustí z disku CD nebo DVD.

- V úvodním okně Windows Serveru vyberte jazyk a pak vyberte Další.

- Vyberte Nainstalovat.

- Zadejte svůj licenční klíč a vyberte Další.

- Zaškrtněte políčko Přijmout licenční podmínky a vyberte Další.

- Vyberte Vlastní: Nainstalujte pouze Windows (Upřesnit).

- Vyberte Další.

- Po dokončení instalace restartujte virtuální počítač. Přihlaste se a pak zkontrolujte služba Windows Update. Nainstalujte všechny aktualizace, abyste měli jistotu, že je virtuální počítač plně aktuální.

Instalace požadavků služby WINDOWS Server AD

Před instalací služby Windows Server AD spusťte skript, který nainstaluje požadavky:

Otevřete prostředí Windows PowerShell ISE jako správce.

Spusťte

Set-ExecutionPolicy remotesigned. V dialogovém okně Změnit zásadu spouštění vyberte Ano na vše.Spusťte tento skript:

#Declare variables $ipaddress = "10.0.1.117" $ipprefix = "24" $ipgw = "10.0.1.1" $ipdns = "10.0.1.117" $ipdns2 = "8.8.8.8" $ipif = (Get-NetAdapter).ifIndex $featureLogPath = "c:\poshlog\featurelog.txt" $newname = "DC1" $addsTools = "RSAT-AD-Tools" #Set a static IP address New-NetIPAddress -IPAddress $ipaddress -PrefixLength $ipprefix -InterfaceIndex $ipif -DefaultGateway $ipgw # Set the DNS servers Set-DnsClientServerAddress -InterfaceIndex $ipif -ServerAddresses ($ipdns, $ipdns2) #Rename the computer Rename-Computer -NewName $newname -force #Install features New-Item $featureLogPath -ItemType file -Force Add-WindowsFeature $addsTools Get-WindowsFeature | Where installed >>$featureLogPath #Restart the computer Restart-Computer

Vytvoření prostředí Služby AD ve Windows Serveru

Teď nainstalujte a nakonfigurujte službu Doména služby Active Directory Services pro vytvoření prostředí:

Otevřete prostředí Windows PowerShell ISE jako správce.

Spusťte tento skript:

#Declare variables $DatabasePath = "c:\windows\NTDS" $DomainMode = "WinThreshold" $DomainName = "contoso.com" $DomainNetBIOSName = "CONTOSO" $ForestMode = "WinThreshold" $LogPath = "c:\windows\NTDS" $SysVolPath = "c:\windows\SYSVOL" $featureLogPath = "c:\poshlog\featurelog.txt" $Password = ConvertTo-SecureString "Passw0rd" -AsPlainText -Force #Install Active Directory Domain Services, DNS, and Group Policy Management Console start-job -Name addFeature -ScriptBlock { Add-WindowsFeature -Name "ad-domain-services" -IncludeAllSubFeature -IncludeManagementTools Add-WindowsFeature -Name "dns" -IncludeAllSubFeature -IncludeManagementTools Add-WindowsFeature -Name "gpmc" -IncludeAllSubFeature -IncludeManagementTools } Wait-Job -Name addFeature Get-WindowsFeature | Where installed >>$featureLogPath #Create a new Windows Server AD forest Install-ADDSForest -CreateDnsDelegation:$false -DatabasePath $DatabasePath -DomainMode $DomainMode -DomainName $DomainName -SafeModeAdministratorPassword $Password -DomainNetbiosName $DomainNetBIOSName -ForestMode $ForestMode -InstallDns:$true -LogPath $LogPath -NoRebootOnCompletion:$false -SysvolPath $SysVolPath -Force:$true

Vytvoření uživatele ad windows serveru

Dále vytvořte testovací uživatelský účet. Vytvořte tento účet v prostředí místní Active Directory. Účet se pak synchronizuje s ID Microsoft Entra.

Otevřete prostředí Windows PowerShell ISE jako správce.

Spusťte tento skript:

#Declare variables $Givenname = "Allie" $Surname = "McCray" $Displayname = "Allie McCray" $Name = "amccray" $Password = "Pass1w0rd" $Identity = "CN=ammccray,CN=Users,DC=contoso,DC=com" $SecureString = ConvertTo-SecureString $Password -AsPlainText -Force #Create the user New-ADUser -Name $Name -GivenName $Givenname -Surname $Surname -DisplayName $Displayname -AccountPassword $SecureString #Set the password to never expire Set-ADUser -Identity $Identity -PasswordNeverExpires $true -ChangePasswordAtLogon $false -Enabled $true

Vytvoření tenanta Microsoft Entra

Pokud ho nemáte, postupujte podle pokynů v článku Vytvoření nového tenanta v ID Microsoft Entra a vytvořte nového tenanta.

Vytvoření hybridní identity Správa istrator v Microsoft Entra ID

Dalším úkolem je vytvořit účet hybridní identity Správa istrator. Tento účet se používá k vytvoření účtu Microsoft Entra Připojení or během instalace Microsoft Entra Připojení. Účet Microsoft Entra Připojení or slouží k zápisu informací do ID Microsoft Entra.

Vytvoření účtu hybridní identity Správa istrator:

- Přihlaste se do Centra pro správu Microsoft Entra.

- Přejděte k identitě>Uživatelé>Všichni uživatelé

- Vyberte Nový uživatel>Vytvořit nového uživatele.

- V podokně Vytvořit nového uživatele zadejte zobrazované jméno a hlavní název uživatele pro nového uživatele. Vytváříte pro tenanta účet hybridní identity Správa istrator. Dočasné heslo můžete zobrazit a zkopírovat.

- V části Přiřazení vyberte Přidat roli a vyberte Hybridní identita Správa istrator.

- Pak vyberte Zkontrolovat a vytvořit vytvořit>.

- V novém okně webového prohlížeče se

myapps.microsoft.compřihlaste pomocí nového účtu hybridní identity Správa istrator a dočasného hesla.

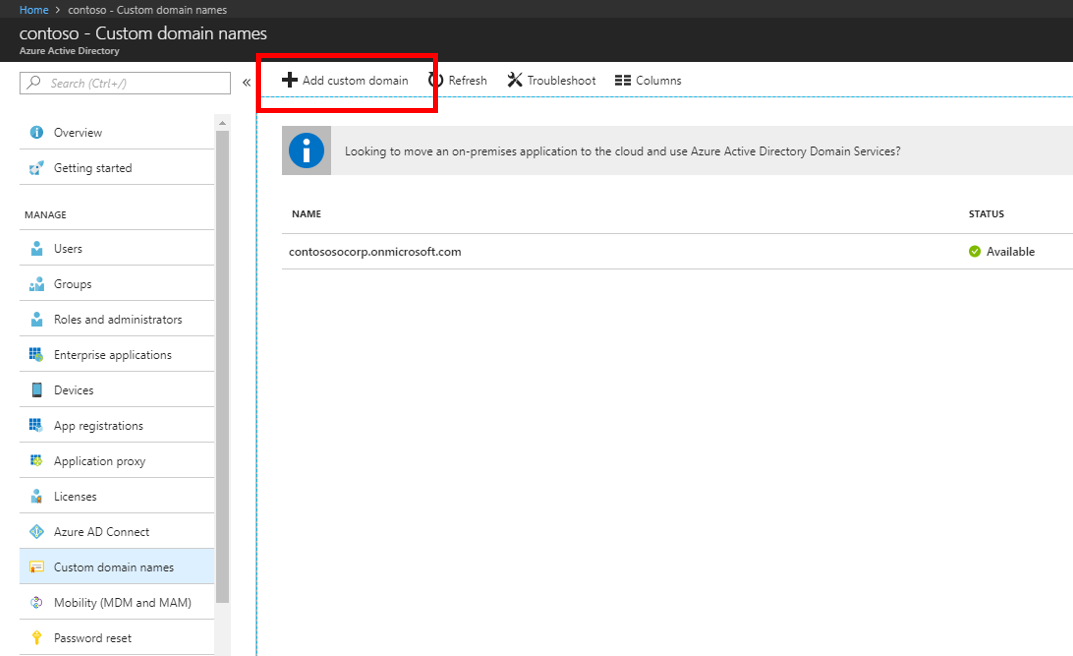

Přidání vlastního názvu domény do adresáře

Teď, když máte tenanta a účet hybridní identity Správa istrator, přidejte vlastní doménu, aby ji Azure mohl ověřit.

Přidání vlastního názvu domény do adresáře:

V Centru pro správu Microsoft Entra.

Přejděte na Identity> Nastavení Doménové> názvy.

Vyberte Přidat vlastní doménu.

V části Vlastní názvy domén zadejte název vlastní domény a pak vyberte Přidat doménu.

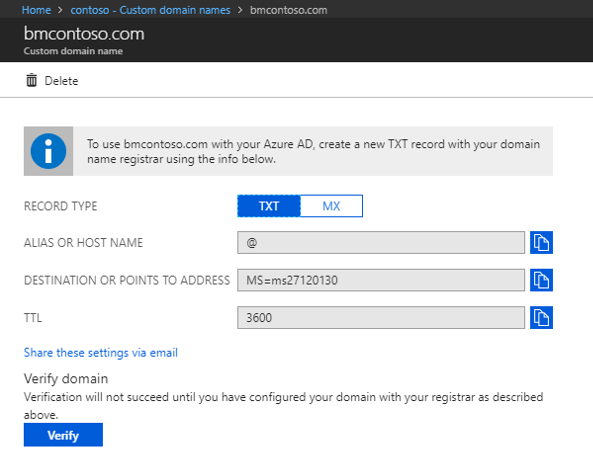

V názvu vlastní domény se zobrazí informace TXT nebo MX. Tyto informace musíte přidat do informací DNS doménového registrátora v rámci vaší domény. Přejděte ke svému doménovému registrátorovi a do nastavení DNS pro vaši doménu zadejte informace TXT nebo MX.

Přidání těchto informací do doménového registrátora umožňuje Azure ověřit vaši doménu. Ověření domény může trvat až 24 hodin.

Přidání těchto informací do doménového registrátora umožňuje Azure ověřit vaši doménu. Ověření domény může trvat až 24 hodin.Další informace najdete v dokumentaci k přidání vlastní domény .

Pokud chcete zajistit, že je doména ověřená, vyberte Ověřit.

Stažení a instalace aplikace Microsoft Entra Připojení

Teď je čas stáhnout a nainstalovat Microsoft Entra Připojení. Po instalaci použijete expresní instalaci.

Stáhnout Microsoft Entra Připojení.

Přejděte do AzureAD Připojení.msi a poklikáním otevřete instalační soubor.

V úvodním okně zaškrtněte políčko, abyste souhlasili s licenčními podmínkami, a pak vyberte Pokračovat.

V nastavení Express vyberte Přizpůsobit.

V části Instalace požadovaných součástí vyberte Nainstalovat.

V přihlášení uživatele vyberte předávací ověřování a povolte jednotné přihlašování a pak vyberte Další.

V Připojení microsoft Entra ID zadejte uživatelské jméno a heslo účtu hybridní identity Správa istrator, který jste vytvořili dříve, a pak vyberte Další.

V Připojení adresářů vyberte Přidat adresář. Pak vyberte Vytvořit nový účet AD a zadejte uživatelské jméno a heslo contoso\Správa istrator. Vyberte OK.

Vyberte Další.

V konfiguraci přihlášení k Microsoft Entra vyberte Pokračovat bez shody všech přípon UPN s ověřenými doménami. Vyberte Další.

V části Filtrování domén a organizačních jednotek vyberte Další.

V části Jedinečná identifikace uživatelů vyberte Další.

V části Filtrovat uživatele a zařízení vyberte Další.

V části Volitelné funkce vyberte Další.

V části Povolit přihlašovací údaje pro jednotné přihlašování zadejte uživatelské jméno a heslo contoso\Správa istrator a pak vyberte Další.

V možnosti Připraveno ke konfiguraci vyberte Nainstalovat.

Po dokončení instalace vyberte Ukončit.

Než použijete Synchronizační Service Manager nebo Editor synchronizačních pravidel, odhlaste se a znovu se přihlaste.

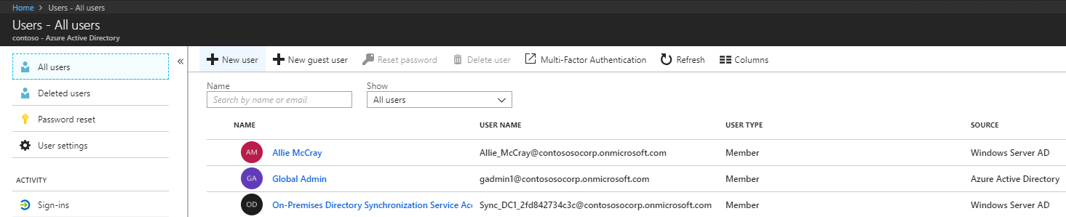

Kontrola uživatelů na portálu

Teď ověříte, že se uživatelé ve vašem tenantovi místní Active Directory synchronizovali a jsou teď ve vašem tenantovi Microsoft Entra. Dokončení této části může trvat několik hodin.

Ověření synchronizace uživatelů:

Přihlaste se do Centra pro správu Microsoft Entra.

Přejděte k identitě>Uživatelé>Všichni uživatelé

Ověřte, že se v tenantovi zobrazují noví uživatelé.

Přihlášení pomocí uživatelského účtu k otestování synchronizace

Pokud chcete otestovat, že se uživatelé z vašeho tenanta Windows Server AD synchronizují s vaším tenantem Microsoft Entra, přihlaste se jako jeden z uživatelů:

Přejděte na https://myapps.microsoft.com.

Přihlaste se pomocí uživatelského účtu vytvořeného v novém tenantovi.

Pro uživatelské jméno použijte formát

user@domain.onmicrosoft.com. Použijte stejné heslo, které uživatel používá k přihlášení k místní Active Directory.

Úspěšně jste nastavili hybridní prostředí identit, které můžete použít k otestování a seznámení s tím, co Azure nabízí.

Další kroky

- Přečtěte si informace o hardwaru a požadavcích na Microsoft Entra Připojení.

- Naučte se používat přizpůsobená nastavení v Microsoft Entra Připojení.

- Přečtěte si další informace o předávacím ověřování pomocí microsoft entra Připojení.