Konfigurace podpory virtuální sítě pro instanci Azure Cache for Redis úrovně Premium

Nasazení služby Azure Virtual Network poskytuje rozšířené zabezpečení a izolaci společně s podsítěmi, zásadami řízení přístupu a dalšími funkcemi, které omezují přístup dál. Pokud je instance Azure Cache for Redis nakonfigurovaná s virtuální sítí, není veřejně adresovatelná. Místo toho je možné k instanci přistupovat pouze z virtuálních počítačů a aplikací v rámci virtuální sítě. Tento článek popisuje, jak nakonfigurovat podporu virtuální sítě pro instanci Azure Cache for Redis na úrovni Premium.

Poznámka:

Klasický model nasazení se v srpnu 2024 vyřazuje z provozu. Další informace najdete v tématu o vyřazení modelu nasazení Cloud Services (Classic) dne 31. srpna 2024.

Důležité

Azure Cache for Redis doporučuje používat Službu Azure Private Link, která zjednodušuje síťovou architekturu a zabezpečuje připojení mezi koncovými body v Azure. K instanci služby Azure Cache for Redis se můžete připojit z virtuální sítě prostřednictvím privátního koncového bodu s přiřazenou privátní IP adresou v podsíti v rámci virtuální sítě. Azure Private Link se nabízí na všech našich úrovních, zahrnuje podporu služby Azure Policy a zjednodušuje správu pravidel skupiny zabezpečení sítě. Další informace najdete v dokumentaci ke službě Private Link. Pokud chcete do služby Private Link migrovat mezipaměti vložené do virtuální sítě, projděte si téma Migrace z mezipamětí vložených do virtuální sítě na mezipaměti služby Private Link.

Omezení injektáže virtuální sítě

- Vytváření a údržba konfigurací virtuální sítě jsou často náchylné k chybám. Řešení potíží je také náročné. Nesprávné konfigurace virtuální sítě můžou vést k problémům:

- nepřerušované přenosy metrik z instancí mezipaměti

- selhání uzlu repliky pro replikaci dat z primárního uzlu

- potenciální ztráta dat

- selhání operací správy, jako je škálování

- v nejvýraznějších scénářích, ztrátě dostupnosti

- Mezipaměti vložené do virtuální sítě jsou k dispozici pouze pro Azure Cache for Redis na úrovni Premium, nikoli pro jiné úrovně.

- Při použití mezipaměti vložené do virtuální sítě je nutné změnit virtuální síť tak, aby ukážila závislosti, jako jsou seznamy CRL/PKI, AKV, Azure Storage, Azure Monitor a další.

- Do virtuální sítě nemůžete vložit existující instanci Azure Cache for Redis. Tuto možnost musíte vybrat při vytváření mezipaměti.

Nastavení podpory virtuální sítě

Podpora virtuální sítě se konfiguruje v podokně Nová služba Azure Cache for Redis během vytváření mezipaměti.

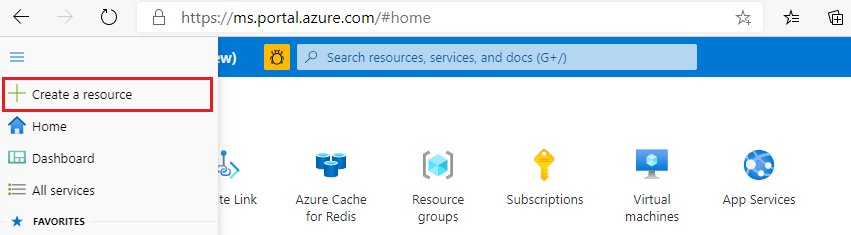

Pokud chcete vytvořit mezipaměť na úrovni Premium, přihlaste se k webu Azure Portal a vyberte Vytvořit prostředek. Můžete je také vytvořit pomocí šablon Resource Manageru, PowerShellu nebo Azure CLI. Další informace o tom, jak vytvořit instanci Azure Cache for Redis, najdete v tématu Vytvoření mezipaměti.

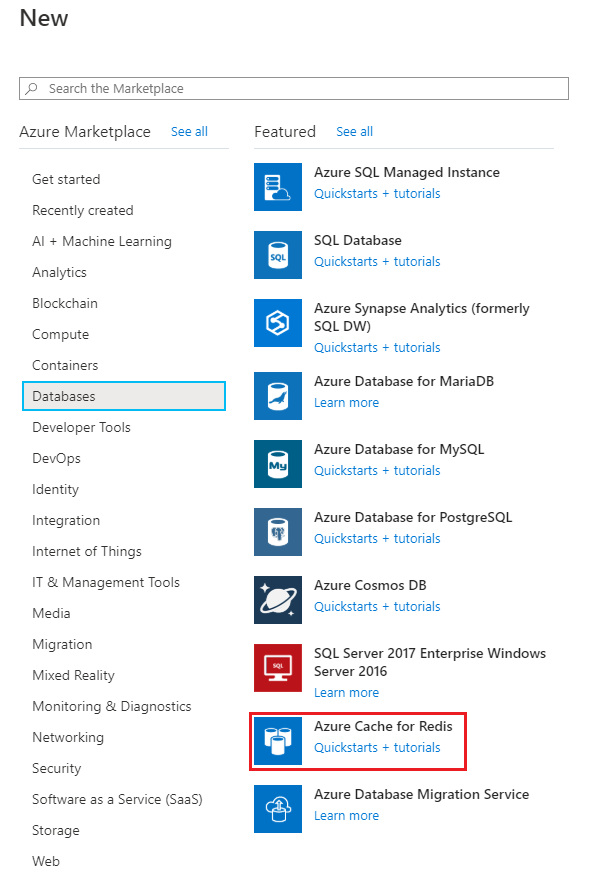

Na stránce Nový vyberte Databáze. Pak vyberte Azure Cache for Redis.

Na stránce New Redis Cache nakonfigurujte nastavení pro novou mezipaměť úrovně Premium.

Nastavení Navrhovaná hodnota Popis Název DNS Zadejte globálně jedinečný název. Název mezipaměti musí být řetězec mezi 1 a 63 znaky, který obsahuje pouze číslice, písmena nebo pomlčky. Název musí začínat a končit číslem nebo písmenem a nesmí obsahovat po sobě jdoucí pomlčky. Název hostitele vaší instance mezipaměti bude \<DNS name>.redis.cache.windows.net.Předplatné V rozevíracím seznamu vyberte své předplatné. Předplatné, ve kterém se má tato nová instance Azure Cache for Redis vytvořit. Skupina prostředků V rozevíracím seznamu vyberte skupinu prostředků nebo vyberte Vytvořit novou a zadejte název nové skupiny prostředků. Název skupiny prostředků, ve které chcete vytvořit mezipaměť a další prostředky. Když umístíte všechny prostředky aplikace do jedné skupiny prostředků, můžete je snadno spravovat nebo odstraňovat společně. Místo V rozevíracím seznamu vyberte umístění. Vyberte oblast poblíž jiných služeb, které budou používat vaši mezipaměť. Typ mezipaměti V rozevíracím seznamu vyberte mezipaměť úrovně Premium a nakonfigurujte funkce úrovně Premium. Další informace najdete v tématu Azure Cache for Redis – ceny. Cenová úroveň určuje velikost, výkon a funkce, které jsou k dispozici pro danou mezipaměť. Další informace najdete v přehledu služby Azure Cache for Redis. Vyberte kartu Sítě nebo vyberte tlačítko Sítě v dolní části stránky.

Na kartě Sítě vyberte jako metodu připojení virtuální sítě. Pokud chcete použít novou virtuální síť, vytvořte ji nejprve podle kroků v tématu Vytvoření virtuální sítě pomocí webu Azure Portal nebo vytvoření virtuální sítě (Classic) pomocí webu Azure Portal. Pak se vraťte do podokna Nová mezipaměť Azure Cache for Redis a vytvořte a nakonfigurujte mezipaměť úrovně Premium.

Důležité

Když nasadíte Azure Cache for Redis do virtuální sítě Resource Manageru, musí být mezipaměť ve vyhrazené podsíti, která neobsahuje žádné další prostředky s výjimkou instancí Azure Cache for Redis. Pokud se pokusíte nasadit instanci služby Azure Cache for Redis do podsítě virtuální sítě Resource Manageru, která obsahuje další prostředky nebo má přiřazenou službu NAT Gateway, nasazení selže. Příčinou selhání je, že Azure Cache for Redis používá nástroj pro vyrovnávání zatížení úrovně Basic, který není kompatibilní se službou NAT Gateway.

Nastavení Navrhovaná hodnota Popis Virtuální síť V rozevíracím seznamu vyberte svou virtuální síť. Vyberte virtuální síť, která je ve stejném předplatném a umístění jako vaše mezipaměť. Podsíť V rozevíracím seznamu vyberte svoji podsíť. Rozsah adres podsítě by měl být v zápisu CIDR (například 192.168.1.0/24). Musí být obsažen v adresním prostoru virtuální sítě. Statická IP adresa (Volitelné) Zadejte statickou IP adresu. Pokud nezadáte statickou IP adresu, zvolí se IP adresa automaticky. Důležité

Azure si v každé podsíti vyhrazuje několik IP adres a tyto adresy není možné používat. První a poslední IP adresy podsítí jsou vyhrazené pro udržování souladu s protokoly a další tři adresy se používají pro služby Azure. Další informace najdete v části věnované dotazu Existují nějaká omezení používání IP adres v těchto podsítích.

Kromě IP adres používaných infrastrukturou virtuálních sítí Azure každá instance služby Azure Cache for Redis v podsíti využívá dvě IP adresy na horizontální oddíl a jednu další IP adresu pro nástroj pro vyrovnávání zatížení. Neclusterovaná mezipaměť má jeden horizontální oddíl.

Vyberte kartu Další: Upřesnit nebo vyberte tlačítko Další: Upřesnit v dolní části stránky.

Na kartě Upřesnit pro instanci mezipaměti úrovně Premium nakonfigurujte nastavení pro port, clustering a trvalost dat bez protokolu TLS.

Vyberte kartu Další: Značky nebo vyberte tlačítko Další: Značky v dolní části stránky.

Volitelně můžete na kartě Značky zadat název a hodnotu, pokud chcete prostředek zařadit do kategorií.

Vyberte Zkontrolovat a vytvořit. Přejdete na kartu Zkontrolovat a vytvořit , kde Azure ověří vaši konfiguraci.

Jakmile se zobrazí zelená zpráva o úspěšném ověření, vyberte Vytvořit.

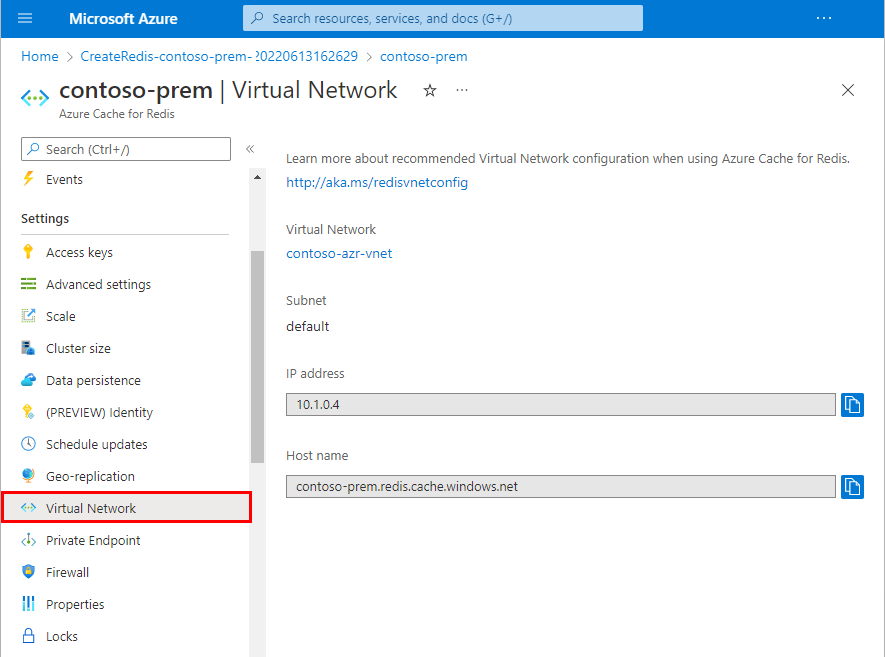

Vytvoření mezipaměti chvíli trvá. Průběh můžete sledovat na stránce Přehled služby Azure Cache for Redis. Když se stav zobrazí jako Spuštěno, je mezipaměť připravená k použití. Po vytvoření mezipaměti můžete zobrazit konfiguraci virtuální sítě výběrem možnosti Virtuální síť v nabídce Prostředek .

Nejčastější dotazy k virtuálním sítím Azure Cache for Redis

Následující seznam obsahuje odpovědi na nejčastější dotazy týkající se sítí Azure Cache for Redis.

- Jaké jsou některé běžné problémy s chybnou konfigurací služby Azure Cache for Redis a virtuálními sítěmi?

- Jak můžu ověřit, jestli mezipaměť funguje ve virtuální síti?

- Když se pokusím připojit k instanci Azure Cache for Redis ve virtuální síti, proč se zobrazí chyba oznamující, že vzdálený certifikát je neplatný?

- Můžu používat virtuální sítě se standardní nebo základní mezipamětí?

- Proč vytvoření instance Azure Cache for Redis selže v některých podsítích, ale ne v jiných?

- Jaké jsou požadavky na adresní prostor podsítě?

- Můžu se připojit ke své mezipaměti z partnerské virtuální sítě?

- Podporuje se injektáž virtuální sítě v mezipaměti, kde je služba Azure Lighthouse povolená?

- Fungují všechny funkce mezipaměti, když je mezipaměť hostovaná ve virtuální síti?

- Podporuje se injektáž virtuální sítě v mezipaměti, kde je služba Azure Lighthouse povolená?

Jaké jsou některé běžné problémy s chybnou konfigurací služby Azure Cache for Redis a virtuálními sítěmi?

Když je služba Azure Cache for Redis hostovaná ve virtuální síti, použijí se porty v následujících tabulkách.

Důležité

Pokud jsou porty v následujících tabulkách blokované, nemusí mezipaměť fungovat správně. Jeden nebo více těchto portů je nejběžnější problém s chybnou konfigurací při použití služby Azure Cache for Redis ve virtuální síti.

Požadavky na port pro odchozí spojení

Existuje devět požadavků na odchozí porty. Odchozí požadavky v těchto oblastech jsou buď: a) odchozí do jiných služeb nezbytných pro fungování mezipaměti, nebo b) interní do podsítě Redis pro komunikaci mezi uzlu. U geografické replikace existují další odchozí požadavky pro komunikaci mezi podsítěmi primární mezipaměti a mezipamětí repliky.

| Porty | Směr | Přenosový protokol | Účel | Místní IP adresa | Vzdálená IP adresa |

|---|---|---|---|---|---|

| 80, 443 | Odchozí | TCP | Závislosti Redis ve službě Azure Storage nebo PKI (internet) | (Podsíť Redis) | * 4 |

| 443 | Odchozí | TCP | Závislost Redis ve službě Azure Key Vault a Azure Monitoru | (Podsíť Redis) | AzureKeyVault, AzureMonitor 1 |

| 53 | Odchozí | TCP/UDP | Závislosti Redis v DNS (internet/virtuální síť) | (Podsíť Redis) | 168.63.129.16 a 169.254.169.254 2 a jakýkoli vlastní server DNS pro podsíť 3 |

| 8443 | Odchozí | TCP | Interní komunikace pro Redis | (Podsíť Redis) | (Podsíť Redis) |

| 10221-10231 | Odchozí | TCP | Interní komunikace pro Redis | (Podsíť Redis) | (Podsíť Redis) |

| 20226 | Odchozí | TCP | Interní komunikace pro Redis | (Podsíť Redis) | (Podsíť Redis) |

| 13000-13999 | Odchozí | TCP | Interní komunikace pro Redis | (Podsíť Redis) | (Podsíť Redis) |

| 15000-15999 | Odchozí | TCP | Interní komunikace pro Redis a geografickou replikaci | (Podsíť Redis) | (Podsíť Redis) (Podsíť partnerského uzlu geografické repliky) |

| 6379-6380 | Odchozí | TCP | Interní komunikace pro Redis | (Podsíť Redis) | (Podsíť Redis) |

1 Můžete použít značky služeb AzureKeyVault a AzureMonitor se skupinami zabezpečení sítě Resource Manageru (NSG).

2 Tyto IP adresy vlastněné Microsoftem slouží k adresování hostitelského virtuálního počítače, který obsluhuje Azure DNS.

3 Tyto informace nejsou potřeba pro podsítě bez vlastního serveru DNS ani novějších mezipamětí Redis, které ignorují vlastní DNS.

4 Další informace naleznete v tématu Další požadavky na připojení k virtuální síti.

Požadavky na porty partnerských uzlů geografické replikace

Pokud používáte geografickou replikaci mezi mezipamětí ve virtuálních sítích Azure: a) odblokujte porty 15000–15999 pro celou podsíť v příchozích i odchozích směrech a b) do obou mezipamětí. Díky této konfiguraci můžou všechny komponenty repliky v podsíti vzájemně komunikovat přímo, i když dojde k budoucímu geografickému převzetí služeb při selhání.

Požadavky na port pro příchozí spojení

Existuje osm požadavků na rozsah portů pro příchozí spojení. Příchozí požadavky v těchto oblastech jsou buď příchozí z jiných služeb hostovaných ve stejné virtuální síti. Nebo jsou interní pro komunikaci podsítě Redis.

| Porty | Směr | Přenosový protokol | Účel | Místní IP adresa | Vzdálená IP adresa |

|---|---|---|---|---|---|

| 6379, 6380 | Příchozí | TCP | Komunikace klientů s Redisem, vyrovnáváním zatížení Azure | (Podsíť Redis) | (podsíť Redis), (podsíť klienta), AzureLoadBalancer 1 |

| 8443 | Příchozí | TCP | Interní komunikace pro Redis | (Podsíť Redis) | (Podsíť Redis) |

| 8500 | Příchozí | TCP/UDP | Vyrovnávání zatížení v Azure | (Podsíť Redis) | AzureLoadBalancer |

| 10221-10231 | Příchozí | TCP | Komunikace klientů se clustery Redis, interní komunikace pro Redis | (Podsíť Redis) | (podsíť Redis), (podsíť klienta), AzureLoadBalancer |

| 13000-13999 | Příchozí | TCP | Klientská komunikace s clustery Redis, vyrovnávání zatížení Azure | (Podsíť Redis) | (podsíť Redis), (podsíť klienta), AzureLoadBalancer |

| 15000-15999 | Příchozí | TCP | Komunikace klientů s clustery Redis, vyrovnáváním zatížení Azure a geografickou replikací | (Podsíť Redis) | (podsíť Redis), (podsíť klienta), AzureLoadBalancer, (podsíť partnerského uzlu geografické repliky) |

| 16001 | Příchozí | TCP/UDP | Vyrovnávání zatížení v Azure | (Podsíť Redis) | AzureLoadBalancer |

| 20226 | Příchozí | TCP | Interní komunikace pro Redis | (Podsíť Redis) | (Podsíť Redis) |

1 Pro vytváření pravidel NSG můžete použít značku služby AzureLoadBalancer pro Resource Manager nebo AZURE_LOADBALANCER pro model nasazení Classic.

Další požadavky na připojení k virtuální síti

Existují požadavky na připojení k síti pro Azure Cache for Redis, které nemusí být původně splněny ve virtuální síti. Azure Cache for Redis vyžaduje, aby při použití ve virtuální síti správně fungovaly všechny následující položky:

- Odchozí síťové připojení ke koncovým bodům služby Azure Key Vault po celém světě Koncové body služby Azure Key Vault se přeloží v rámci domény

vault.azure.netDNS . - Odchozí síťové připojení ke koncovým bodům služby Azure Storage po celém světě. Zahrnuté jsou koncové body umístěné ve stejné oblasti jako instance Azure Cache for Redis a koncové body úložiště umístěné v jiných oblastech Azure. Koncové body služby Azure Storage se přeloží pod následujícími doménami DNS:

table.core.windows.net,blob.core.windows.net,queue.core.windows.netafile.core.windows.net. - Odchozí síťové připojení k

ocsp.digicert.com, ,crl4.digicert.com,ocsp.msocsp.com,mscrl.microsoft.com,crl3.digicert.com,cacerts.digicert.com, ,oneocsp.microsoft.comacrl.microsoft.com. Toto připojení je potřeba pro podporu funkcí TLS/SSL. - Konfigurace DNS pro virtuální síť musí být schopná přeložit všechny koncové body a domény uvedené v předchozích bodech. Tyto požadavky DNS je možné splnit zajištěním konfigurace a údržby platné infrastruktury DNS pro virtuální síť.

- Odchozí síťové připojení k následujícím koncovým bodům služby Azure Monitor, které se přeloží pod následujícími doménami DNS: , , , ,

east-prod2.prod2.metrics.nsatc.netshoebox2-red.shoebox2.metrics.nsatc.net,azglobal-red.azglobal.metrics.nsatc.netshoebox3.prod.microsoftmetrics.com,azredis-red.prod.microsoftmetrics.comshoebox3-black.prod.microsoftmetrics.comshoebox3-red.prod.microsoftmetrics.com, aazredis-black.prod.microsoftmetrics.com.azglobal-black.azglobal.metrics.nsatc.netnorth-prod2.prod2.metrics.nsatc.netshoebox2-black.shoebox2.metrics.nsatc.net

Jak můžu ověřit, jestli mezipaměť funguje ve virtuální síti?

Důležité

Když se připojíte k instanci Azure Cache for Redis hostovanou ve virtuální síti, klienti mezipaměti musí být ve stejné virtuální síti nebo ve virtuální síti s povoleným partnerským vztahem virtuálních sítí ve stejné oblasti Azure. Globální partnerský vztah virtuální sítě se v současné době nepodporuje. Tento požadavek se vztahuje na všechny testovací aplikace a diagnostické nástroje pro testování příkazem Ping. Bez ohledu na to, kde je klientská aplikace hostovaná, musí být skupiny zabezpečení sítě nebo další síťové vrstvy nakonfigurované tak, aby instance služby Azure Cache for Redis mohla přijímat síťový provoz klienta.

Po nakonfigurování požadavků na port, jak je popsáno v předchozí části, můžete ověřit, že vaše mezipaměť funguje, pomocí následujících kroků:

- Restartujte všechny uzly mezipaměti. Mezipaměť se nebude moct úspěšně restartovat, pokud není možné dosáhnout všech požadovaných závislostí mezipaměti---as zdokumentované v požadavcích na příchozí port a požadavky na odchozí porty.

- Po restartování uzlů mezipaměti, jak je hlášeno stavem mezipaměti na webu Azure Portal, můžete provést následující testy:

Pomocí příkazu ping koncový bod mezipaměti pomocí portu 6380 z počítače, který je ve stejné virtuální síti jako mezipaměť, pomocí

tcpingpříkazu . Příklad:tcping.exe contosocache.redis.cache.windows.net 6380tcpingPokud nástroj hlásí, že je port otevřený, je mezipaměť dostupná pro připojení od klientů ve virtuální síti.Další způsob, jak otestovat: Vytvořte klienta testovací mezipaměti, který se připojí k mezipaměti, a pak přidá a načte některé položky z mezipaměti. Klient testovací mezipaměti může být konzolová aplikace využívající StackExchange.Redis. Nainstalujte ukázkovou klientskou aplikaci na virtuální počítač, který je ve stejné virtuální síti jako mezipaměť. Potom ho spusťte, abyste ověřili připojení k mezipaměti.

Když se pokusím připojit k instanci Azure Cache for Redis ve virtuální síti, proč se zobrazí chyba oznamující, že vzdálený certifikát je neplatný?

Při pokusu o připojení k instanci Azure Cache for Redis ve virtuální síti se zobrazí chyba ověření certifikátu, například tato:

{"No connection is available to service this operation: SET mykey; The remote certificate is invalid according to the validation procedure.; …"}

Příčinou může být, že se připojujete k hostiteli pomocí IP adresy. Doporučujeme použít název hostitele. Jinými slovy použijte následující řetězec:

[mycachename].redis.cache.windows.net:6380,password=xxxxxxxxxxxxxxxxxxxx,ssl=True,abortConnect=False

Nepoužívejte IP adresu podobnou následující připojovací řetězec:

10.128.2.84:6380,password=xxxxxxxxxxxxxxxxxxxx,ssl=True,abortConnect=False

Pokud se vám nedaří přeložit název DNS, některé klientské knihovny zahrnují možnosti konfigurace, jako sslHostje , které poskytuje klient StackExchange.Redis. Tato možnost umožňuje přepsat název hostitele použitý k ověření certifikátu. Příklad:

10.128.2.84:6380,password=xxxxxxxxxxxxxxxxxxxx,ssl=True,abortConnect=False;sslHost=[mycachename].redis.cache.windows.net

Můžu používat virtuální sítě se standardní nebo základní mezipamětí?

Virtuální sítě je možné používat pouze s mezipamětí úrovně Premium.

Proč vytvoření instance Azure Cache for Redis selže v některých podsítích, ale ne v jiných?

Pokud nasazujete instanci Azure Cache for Redis do virtuální sítě, musí být mezipaměť ve vyhrazené podsíti, která neobsahuje žádný jiný typ prostředku. Pokud se pokusíte nasadit instanci Azure Cache for Redis do podsítě virtuální sítě Resource Manageru, která obsahuje další prostředky---such jako instance služby Aplikace Azure Gateway a odchozí překlad adres (NAT---) obvykle selže. Než vytvoříte novou instanci Azure Cache for Redis, odstraňte stávající prostředky ostatních typů.

Musíte mít také dostatek IP adres dostupných v podsíti.

Jaké jsou požadavky na adresní prostor podsítě?

Azure si v každé podsíti vyhrazuje několik IP adres a tyto adresy není možné používat. První a poslední IP adresy podsítí jsou vyhrazené pro udržování souladu s protokoly a další tři adresy se používají pro služby Azure. Další informace najdete v části věnované dotazu Existují nějaká omezení používání IP adres v těchto podsítích.

Kromě IP adres používaných infrastrukturou virtuální sítě Azure používá každá instance Azure Cache for Redis v podsíti dvě IP adresy na horizontální oddíl clusteru a IP adresy pro další repliky, pokud existuje. Pro nástroj pro vyrovnávání zatížení se používá jedna další IP adresa. Mezipaměť, která není clusterovaná, se považuje za jednu horizontální oddíl.

Můžu se připojit ke své mezipaměti z partnerské virtuální sítě?

Pokud jsou virtuální sítě ve stejné oblasti, můžete je připojit pomocí partnerského vztahu virtuální sítě nebo připojení typu VNET-to-VNET služby VPN Gateway.

Pokud jsou partnerské virtuální sítě Azure v různých oblastech: Klientský virtuální počítač v oblasti 1 nemá přístup k mezipaměti v oblasti 2 prostřednictvím IP adresy s vyrovnáváním zatížení kvůli omezení se základními nástroji pro vyrovnávání zatížení. To znamená, že pokud se nejedná o mezipaměť se standardním nástrojem pro vyrovnávání zatížení, což je aktuálně pouze mezipaměť vytvořená se zónami dostupnosti.

Další informace o omezeních partnerských vztahů virtuálních sítí najdete v tématu Virtuální síť – Partnerský vztah – Požadavky a omezení. Jedním z řešení je použití připojení typu VNET-to-VNET brány VPN místo partnerského vztahu virtuálních sítí.

Fungují všechny funkce mezipaměti, když je mezipaměť hostovaná ve virtuální síti?

Pokud je mezipaměť součástí virtuální sítě, mají k mezipaměti přístup pouze klienti ve virtuální síti. V důsledku toho v tuto chvíli nefungují následující funkce správy mezipaměti:

- Konzola Redis: Protože konzola Redis běží v místním prohlížeči---usuálně na vývojářském počítači, který není připojený k virtuální síti---it se pak nemůže připojit k mezipaměti.

Podporuje se injektáž virtuální sítě v mezipaměti, kde je služba Azure Lighthouse povolená?

Ne, pokud má vaše předplatné povolenou službu Azure Lighthouse, nemůžete v instanci Azure Cache for Redis použít injektáž virtuální sítě. Místo toho použijte privátní propojení.

Použití ExpressRoute se službou Azure Cache for Redis

Zákazníci můžou připojit okruh Azure ExpressRoute ke své infrastruktuře virtuální sítě. Tímto způsobem rozšiřují svou místní síť do Azure.

Nově vytvořený okruh ExpressRoute ve výchozím nastavení nepoužívá vynucené tunelování (inzerování výchozí trasy 0.0.0.0/0) ve virtuální síti. V důsledku toho je odchozí připojení k internetu povolené přímo z virtuální sítě. Klientské aplikace se můžou připojit k dalším koncovým bodům Azure, které zahrnují instanci Azure Cache for Redis.

Běžnou konfigurací zákazníka je použití vynuceného tunelování (inzerování výchozí trasy), které vynutí odchozí internetový provoz do místního toku. Tento tok provozu přeruší připojení ke službě Azure Cache for Redis, pokud je odchozí provoz poté blokován místně tak, aby instance Azure Cache for Redis nemohla komunikovat se závislostmi.

Řešením je definovat jednu nebo více tras definovaných uživatelem v podsíti, která obsahuje instanci Azure Cache for Redis. Trasa definovaná uživatelem definuje trasy specifické pro podsíť, které se budou respektovat místo výchozí trasy.

Pokud je to možné, použijte následující konfiguraci:

- Konfigurace ExpressRoute inzeruje 0.0.0.0/0 a ve výchozím nastavení vynucuje tunely veškerý odchozí provoz místně.

- Trasa definovaná uživatelem použitá pro podsíť, která obsahuje instanci Azure Cache for Redis, definuje 0.0.0.0/0 s pracovní trasou pro provoz TCP/IP do veřejného internetu. Například nastaví typ dalšího segmentu směrování na internet.

Kombinovaný účinek těchto kroků spočívá v tom, že trasu definovanou uživatelem na úrovni podsítě má přednost před vynuceným tunelováním ExpressRoute a zajišťuje odchozí přístup k internetu z instance Azure Cache for Redis.

Připojení použití instance Azure Cache for Redis z místní aplikace pomocí ExpressRoute není typickým scénářem použití z důvodů výkonu. Pro zajištění nejlepšího výkonu by klienti Azure Cache for Redis měli být ve stejné oblasti jako instance Azure Cache for Redis.

Důležité

Trasy definované v trasách definované uživatelem musí být dostatečně specifické, aby měly přednost před všemi trasami inzerovanými konfigurací ExpressRoute. Následující příklad používá široký rozsah adres 0.0.0.0/0 a jako takový může být potenciálně omylem přepsán inzerováním tras, které používají konkrétnější rozsahy adres.

Upozorňující

Azure Cache for Redis se nepodporuje s konfiguracemi ExpressRoute, které nesprávně křížově inzerují trasy z cesty veřejného partnerského vztahu k cestě privátního partnerského vztahu. Konfigurace ExpressRoute s nakonfigurovaným veřejným partnerským vztahem přijímají inzerování tras od Microsoftu pro velkou sadu rozsahů IP adres Microsoft Azure. Pokud se tyto rozsahy adres nesprávně inzerují na cestě privátního partnerského vztahu, výsledkem je, že všechny odchozí síťové pakety z podsítě instance Azure Cache for Redis nesprávně vynucují tunelování do místní síťové infrastruktury zákazníka. Tento tok sítě přeruší Azure Cache for Redis. Řešením tohoto problému je zastavení tras křížové reklamy z cesty veřejného partnerského vztahu k cestě privátního partnerského vztahu.

Základní informace o trasách definovaných uživatelem jsou k dispozici ve směrování provozu virtuální sítě.

Další informace o ExpressRoute najdete v technickém přehledu ExpressRoute.

Související obsah

Přečtěte si další informace o funkcích Azure Cache for Redis.