Zotavení po havárii databáze Oracle Database 12c v prostředí Azure

Platí pro: ✔️ Virtuální počítače s Linuxem

Předpoklady

- Rozumíte návrhu ochrany Oracle Data Guard a prostředím Azure.

Cíle

- Navrhněte topologii a konfiguraci, které splňují vaše požadavky na zotavení po havárii (DR).

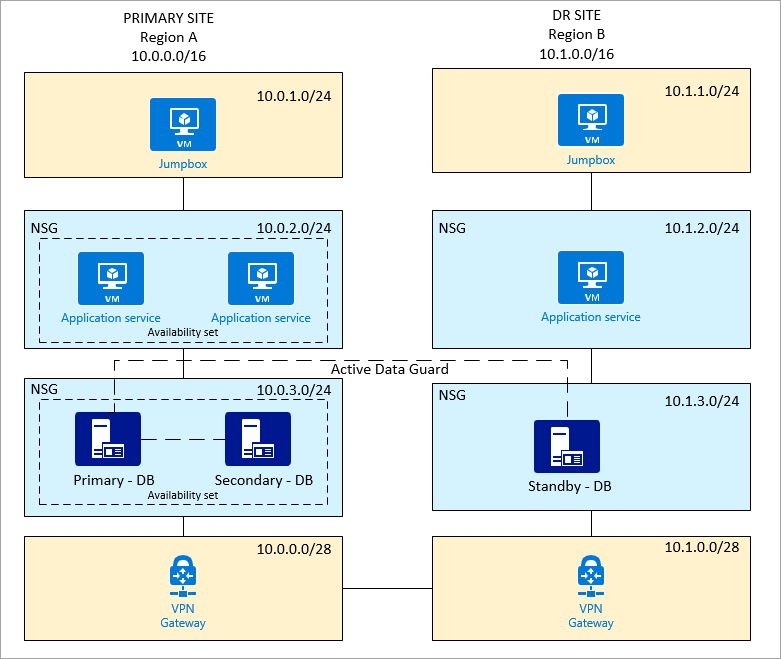

Scénář 1: Primární lokality a lokality zotavení po havárii v Azure

Zákazník má v primární lokalitě nastavenou databázi Oracle. Web zotavení po havárii je v jiné oblasti. Zákazník používá k rychlému obnovení mezi těmito lokalitami ochranu Oracle Data Guard. Primární lokalita má také sekundární databázi pro vytváření sestav a další použití.

Topologie

Tady je souhrn nastavení Azure:

- Dvě lokality (primární lokalita a lokalita zotavení po havárii)

- Dvě virtuální sítě

- Dvě databáze Oracle s gardou Data Guard (primární a pohotovostní)

- Dvě databáze Oracle s Golden Gate nebo Data Guard (pouze primární lokalita)

- Dvě aplikační služby, jedna primární a jedna v lokalitě zotavení po havárii

- Skupina dostupnosti, která se používá pro databázi a aplikační službu v primární lokalitě

- Jeden jumpbox v každé lokalitě, který omezuje přístup k privátní síti a umožňuje přihlášení pouze správcem.

- Jumpbox, aplikační služba, databáze a brána VPN v samostatných podsítích

- Skupina zabezpečení sítě vynucovaná u podsítí aplikací a databází

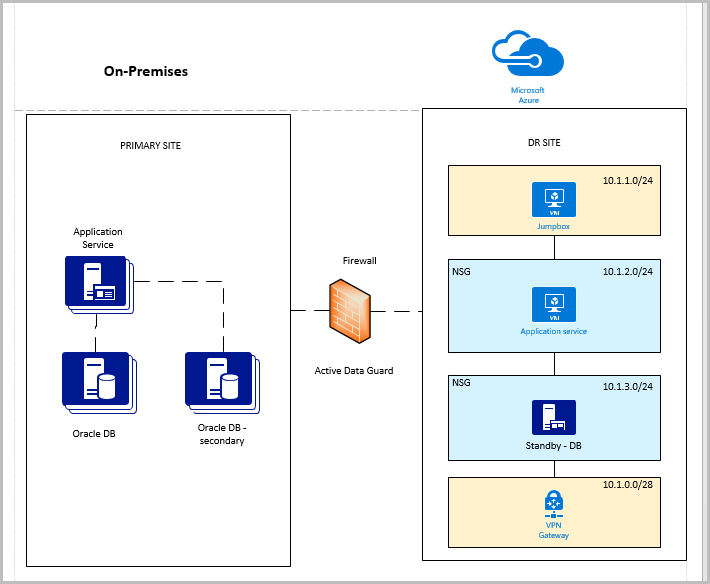

Scénář 2: Místní primární lokalita a lokalita zotavení po havárii v Azure

Zákazník má místní nastavení databáze Oracle (primární lokalita). Web zotavení po havárii je v Azure. Oracle Data Guard slouží k rychlému obnovení mezi těmito lokalitami. Primární lokalita má také sekundární databázi pro vytváření sestav a další použití.

Pro toto nastavení existují dva přístupy.

Přístup 1: Přímá připojení mezi místním prostředím a Azure, která vyžadují otevřené porty TCP v bráně firewall

Přímá připojení nedoporučujeme, protože zpřístupňují porty TCP vnějšímu světu.

Topologie

Následuje souhrn nastavení Azure:

- Jeden web zotavení po havárii

- Jedna virtuální síť

- Jedna databáze Oracle s gardou Data Guard (aktivní)

- Jedna aplikační služba na webu zotavení po havárii

- Jeden jumpbox, který omezuje přístup k privátní síti a umožňuje přihlášení pouze správcem.

- Jumpbox, aplikační služba, databáze a brána VPN v samostatných podsítích

- Skupina zabezpečení sítě vynucovaná u podsítí aplikací a databází

- Zásady nebo pravidlo NSG pro povolení příchozího portu TCP 1521 (nebo uživatelem definovaného portu)

- Zásady nebo pravidlo NSG pro omezení přístupu k virtuální síti pouze IP adresy nebo místní adresy (databáze nebo aplikace)

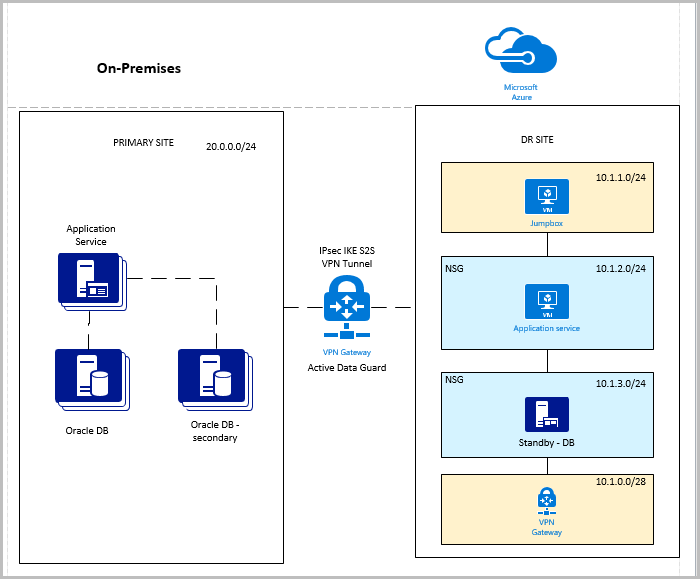

Přístup 2: Site-to-Site VPN

Vpn typu site-to-site je lepší přístup. Další informace o nastavení sítě VPN najdete v tématu Vytvoření virtuální sítě s připojením VPN typu Site-to-Site pomocí rozhraní příkazového řádku.

Topologie

Následuje souhrn nastavení Azure:

- Jeden web zotavení po havárii

- Jedna virtuální síť

- Jedna databáze Oracle s gardou Data Guard (aktivní)

- Jedna aplikační služba na webu zotavení po havárii

- Jeden jumpbox, který omezuje přístup k privátní síti a umožňuje přihlášení pouze správcem.

- Jumpbox, aplikační služba, databáze a brána VPN jsou v samostatných podsítích.

- Skupina zabezpečení sítě vynucovaná u podsítí aplikací a databází

- Připojení site-to-site VPN mezi místním prostředím a Azure

Další materiály ke čtení

- Návrh a implementace databáze Oracle v Azure

- Konfigurace Oracle Data Guardu

- Konfigurace služby Oracle Golden Gate

- Zálohování a obnovení Oracle