Integrieren von Key Vault in integrierte Zertifizierungsstellen

Azure Key Vault ermöglicht das einfache Bereitstellen und Verwalten von digitalen Zertifikaten für Ihr Netzwerk und das Aktivieren der sicheren Kommunikation für Anwendungen. Ein digitales Zertifikat ist eine elektronische Anmeldeinformation, um bei einer elektronischen Transaktion einen Identitätsnachweis zu erbringen.

Azure Key Vault verfügt über eine vertrauenswürdige Partnerschaft mit den folgenden Zertifizierungsstellen:

Azure Key Vault-Benutzer können DigiCert-/GlobalSign-Zertifikate direkt in ihren Schlüsseltresoren generieren. Diese Key Vault-Partnerschaft stellt die End-to-End-Lebenszyklusverwaltung für von DigiCert ausgestellte Zertifikate sicher.

Weitere allgemeine Informationen zu Zertifikaten finden Sie unter Informationen zu Azure Key Vault-Zertifikaten.

Wenn Sie kein Azure-Abonnement besitzen, können Sie ein kostenloses Konto erstellen, bevor Sie beginnen.

Voraussetzungen

Die in diesem Artikel aufgeführten Verfahren setzen Folgendes voraus:

- Einen Schlüsseltresor. Sie können einen vorhandenen Schlüsseltresor verwenden oder einen erstellen, indem Sie die Schritte in einem dieser Schnellstarts ausführen:

- Ein aktiviertes DigiCert CertCentral-Konto. Registrieren Sie sich für Ihr CertCentral-Konto.

- Berechtigungen auf Administratorebene in Ihren Konten.

Voraussetzungen

DigiCert

Stellen Sie sicher, dass Ihnen die folgenden Informationen in Ihrem DigiCert CertCentral-Konto vorliegen:

- CertCentral-Konto-ID

- Organisations-ID

- API-Schlüssel

- Konto-ID

- Kontokennwort

GlobalSign

Stellen Sie sicher, dass Sie über die folgenden Informationen in Ihrem GlobalSign-Konto verfügen:

- Konto-ID

- Kontokennwort

- Vorname des Administrators

- Nachname des Administrators

- E-Mail-Adresse des Administrators

- Telefonnummer des Administrators

Hinzufügen der Zertifizierungsstelle in Key Vault

Nachdem Sie die vorstehenden Informationen aus Ihrem DigiCert CertCentral-Konto abgerufen haben, können Sie DigiCert zur Liste der Zertifizierungsstellen im Schlüsseltresor hinzufügen.

Azure-Portal (DigiCert)

Um die Zertifizierungsstelle DigiCert hinzuzufügen, navigieren Sie zum Schlüsseltresor, dem Sie sie hinzufügen möchten.

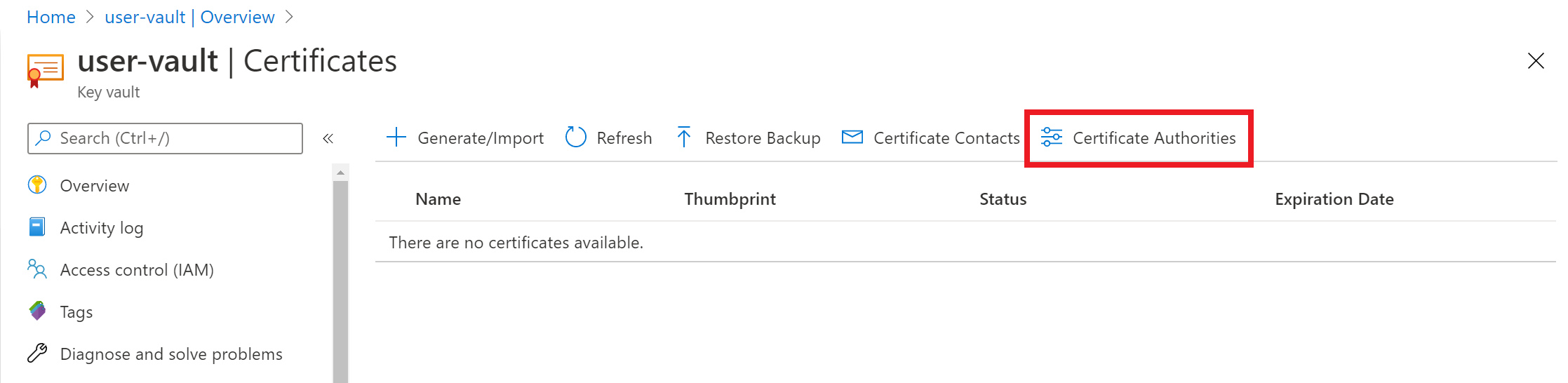

Wählen Sie auf der Eigenschaftenseite von Key Vault Zertifikate aus.

Wählen Sie die Registerkarte Zertifizierungsstellen aus:

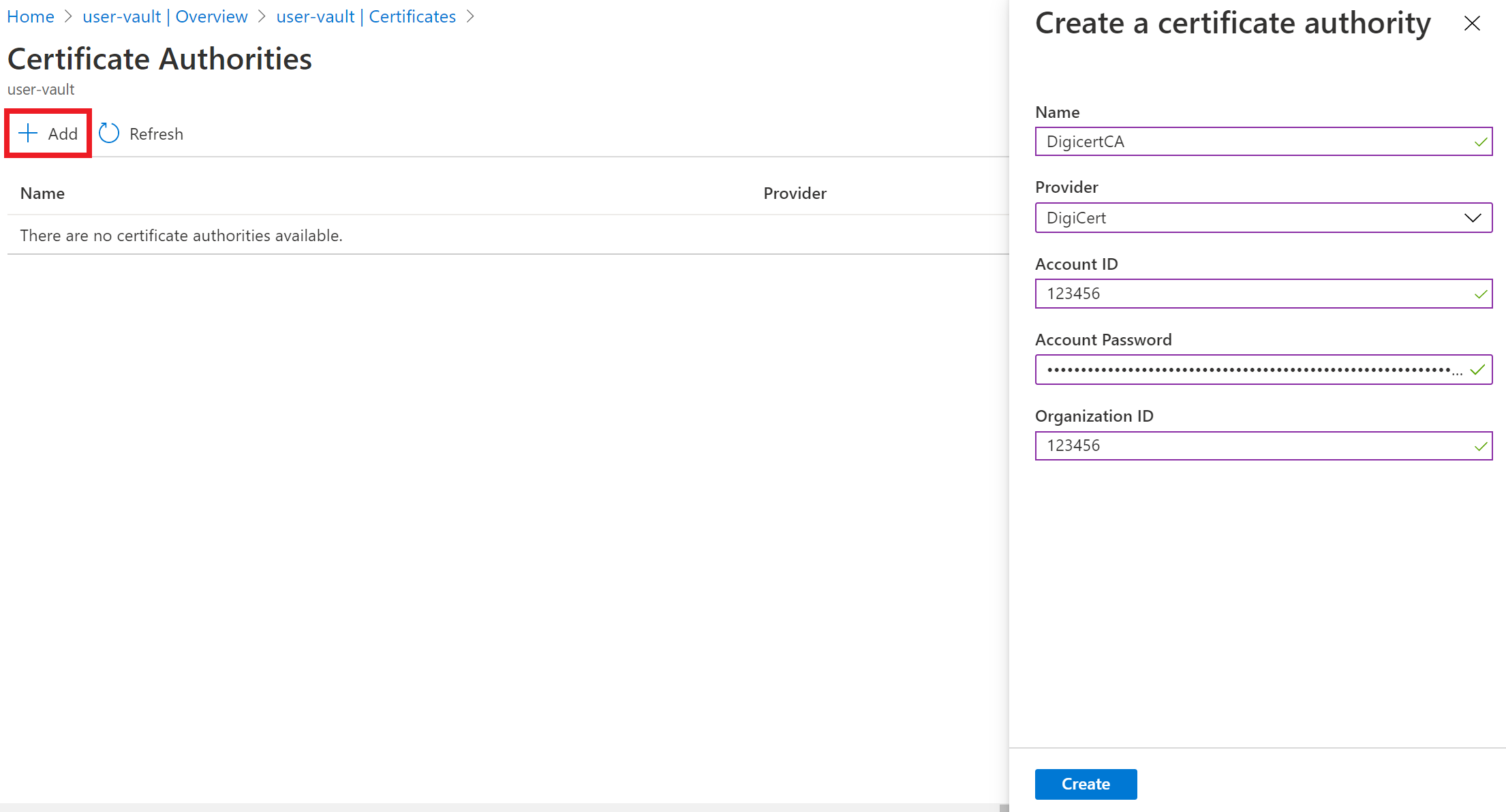

Wählen Sie Hinzufügen aus:

Geben Sie unter Zertifizierungsstelle erstellen diese Werte ein:

- Name: ein identifizierbarer Ausstellername. Beispiel: DigicertCA.

- Anbieter: DigiCert.

- Konto-ID: Ihre DigiCert CertCentral-Konto-ID.

- Kontokennwort: der API-Schlüssel, den Sie in Ihrem DigiCert CertCentral-Konto erstellt haben.

- Organisations-ID: die Organisations-ID Ihres DigiCert CertCentral-Kontos.

Klicken Sie auf Erstellen.

DigicertCA ist jetzt in der Liste der Zertifizierungsstelle enthalten.

Azure-Portal (GlobalSign)

Um die Zertifizierungsstelle GlobalSign hinzuzufügen, navigieren Sie zum Schlüsseltresor, dem Sie sie hinzufügen möchten.

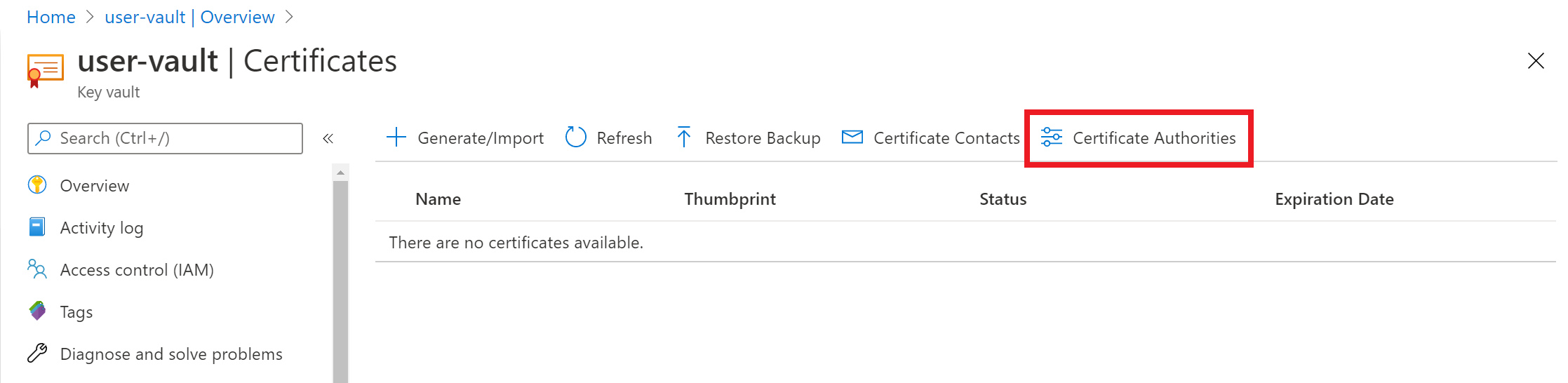

Wählen Sie auf der Eigenschaftenseite von Key Vault Zertifikate aus.

Wählen Sie die Registerkarte Zertifizierungsstellen aus:

Wählen Sie Hinzufügen aus:

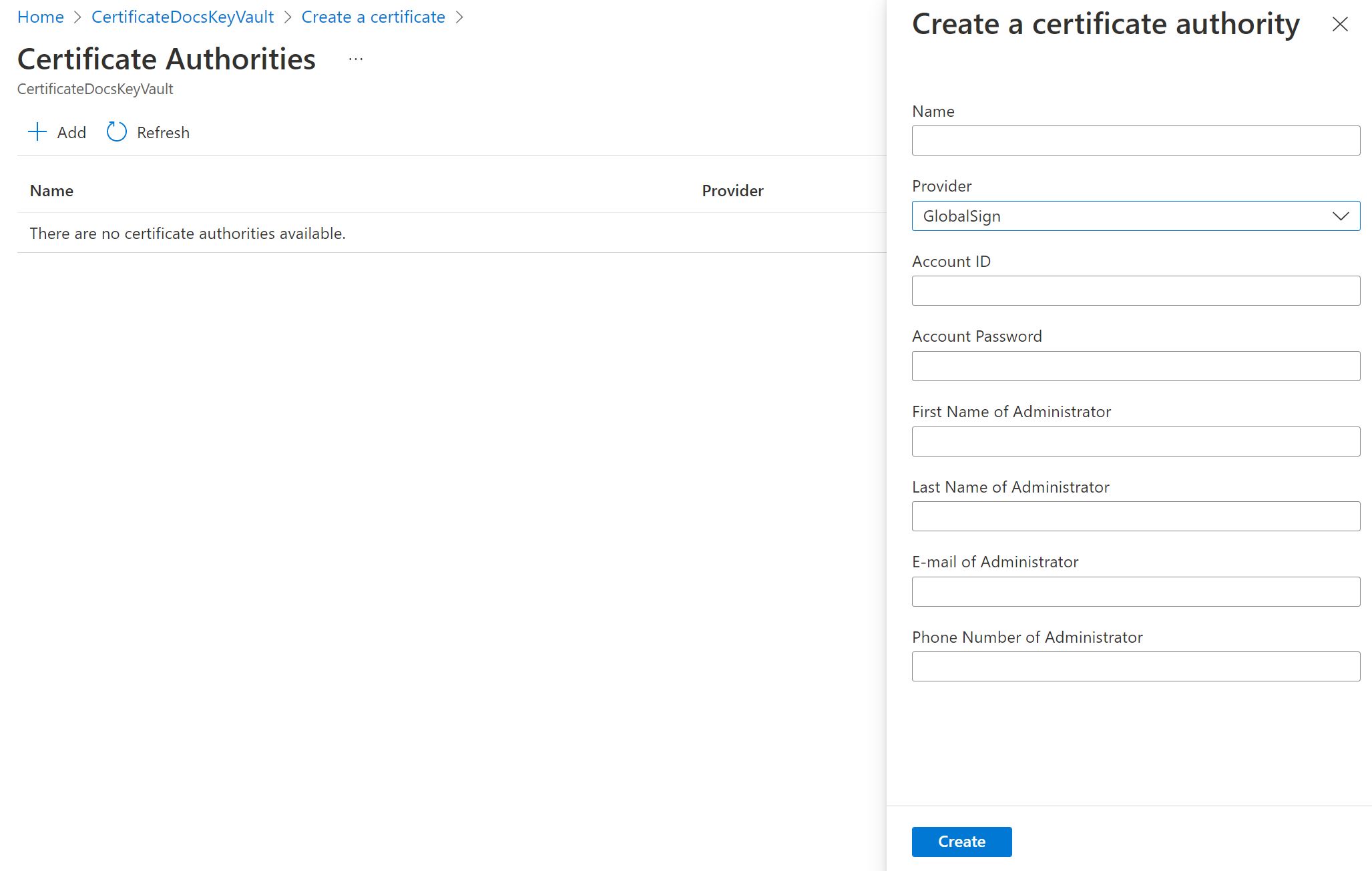

Geben Sie unter Zertifizierungsstelle erstellen diese Werte ein:

- Name: ein identifizierbarer Ausstellername. Beispiel: GlobalSignCA.

- Anbieter: GlobalSign.

- Konto-ID: Ihre GlobalSign-Konto-ID.

- Kontokennwort: Ihr GlobalSign-Kontokennwort.

- Vorname des Administrators: Der Vorname des Administrators des GlobalSign-Kontos.

- Nachname des Administrators: Der Nachname des Administrators des GlobalSign-Kontos.

- E-Mail-Adresse des Administrators: Die E-Mail-Adresse des Administrators des GlobalSign-Kontos.

- Telefonnummer des Administrators: Die Telefonnummer des Administrators des GlobalSign-Kontos.

Wählen Sie Erstellen aus.

GlobalSignCA ist jetzt in der Liste der Zertifizierungsstellen enthalten.

Azure PowerShell

Sie können mit Azure PowerShell sowie Befehlen oder Skripts Azure-Ressourcen erstellen und verwalten. Azure hostet Azure Cloud Shell, eine interaktive Shellumgebung, die Sie über das Azure-Portal in einem Browser nutzen können.

Wenn Sie sich für die lokale Installation und Verwendung von PowerShell entscheiden, benötigen Sie mindestens das Azure AZ PowerShell-Modul 1.0.0, um die hier beschriebenen Schritte durchzuführen. Geben Sie $PSVersionTable.PSVersion ein, um die Version zu bestimmen. Wenn ein Upgrade erforderlich ist, finden Sie weitere Informationen unter Installieren des Azure AZ PowerShell-Moduls. Wenn Sie PowerShell lokal ausführen, müssen Sie auch Connect-AzAccount ausführen, um eine Verbindung mit Azure herzustellen:

Connect-AzAccount

Erstellen Sie mit New-AzResourceGroup eine Azure-Ressourcengruppe. Eine Ressourcengruppe ist ein logischer Container, in dem Azure-Ressourcen bereitgestellt und verwaltet werden.

New-AzResourceGroup -Name ContosoResourceGroup -Location EastUSErstellen Sie einen Schlüsseltresor mit einem eindeutigen Namen. Hier ist

Contoso-Vaultnameder Name des Schlüsseltresors.- Tresorname:

Contoso-Vaultname - Ressourcengruppenname:

ContosoResourceGroup - Standort:

EastUS

New-AzKeyVault -Name 'Contoso-Vaultname' -ResourceGroupName 'ContosoResourceGroup' -Location 'EastUS'- Tresorname:

Legen Sie für die folgenden Werte in Ihrem DigiCert CertCentral-Konto Variablen fest:

- Konto-ID

- Organisations-ID

- API-Schlüssel

$accountId = "myDigiCertCertCentralAccountID" $org = New-AzKeyVaultCertificateOrganizationDetail -Id OrganizationIDfromDigiCertAccount $secureApiKey = ConvertTo-SecureString DigiCertCertCentralAPIKey -AsPlainText –ForceLegen Sie den Zertifikataussteller fest. Dadurch wird DigiCert als Zertifizierungsstelle im Schlüsseltresor hinzugefügt. Erfahren Sie mehr über die Parameter.

Set-AzKeyVaultCertificateIssuer -VaultName "Contoso-Vaultname" -Name "TestIssuer01" -IssuerProvider DigiCert -AccountId $accountId -ApiKey $secureApiKey -OrganizationDetails $org -PassThruLegen Sie die Richtlinie für das Zertifikat und das Ausstellen des Zertifikats von DigiCert direkt in Key Vault fest:

$Policy = New-AzKeyVaultCertificatePolicy -SecretContentType "application/x-pkcs12" -SubjectName "CN=contoso.com" -IssuerName "TestIssuer01" -ValidityInMonths 12 -RenewAtNumberOfDaysBeforeExpiry 60 Add-AzKeyVaultCertificate -VaultName "Contoso-Vaultname" -Name "ExampleCertificate" -CertificatePolicy $Policy

Das Zertifikat wird nun von der Zertifizierungsstelle DigiCert im angegebenen Schlüsseltresor ausgestellt.

Problembehandlung

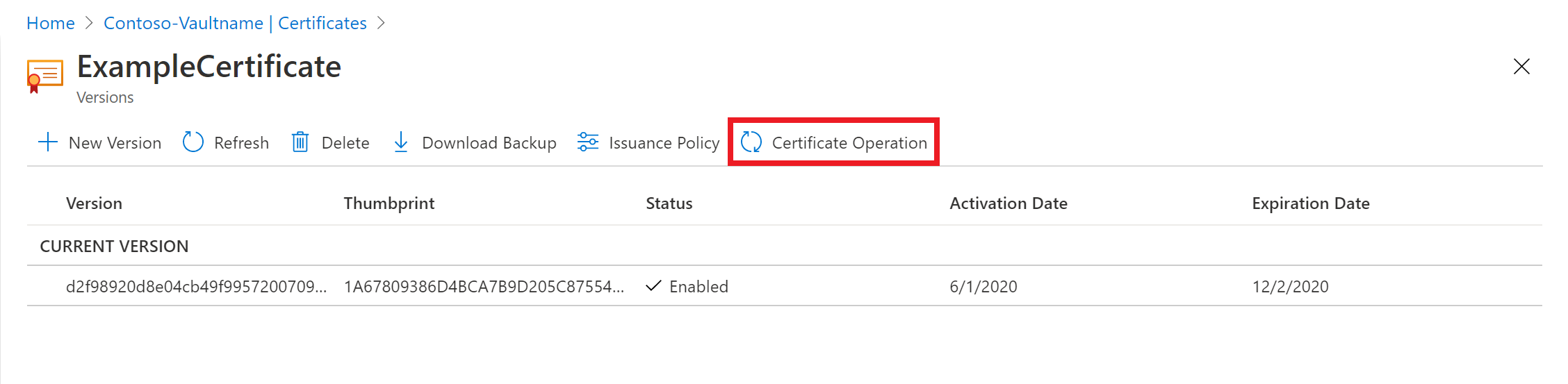

Wenn das ausgestellte Zertifikat im Azure-Portal den Status „Deaktiviert“ hat, zeigen Sie den Zertifikatvorgang an, um die DigiCert-Fehlermeldung für dieses Zertifikat zu überprüfen:

Fehlermeldung: „Führen Sie eine Zusammenführung aus, um diese Zertifikatanforderung abzuschließen.“

Führen Sie die von der Zertifizierungsstelle signierte Zertifikatsignieranforderung (CSR) zusammen. Weitere Informationen zum Zusammenführen einer Zertifikatsignieranforderung finden Sie unter Erstellen und Zusammenführen einer Zertifikatsignieranforderung in Key Vault.

Weitere Informationen finden Sie unter den Zertifikatvorgängen in der Referenz zur REST-API für Azure Key Vault. Informationen zum Einrichten von Berechtigungen finden Sie unter Tresore – Erstellen oder Aktualisieren und Tresore – Aktualisieren der Zugriffsrichtlinie.