Peering virtueller Netzwerke

Peering virtueller Netzwerke ermöglicht es Ihnen, virtuelle Netzwerke in einer Azure Stack Hub-Umgebung nahtlos miteinander zu verbinden. Die virtuellen Netzwerke werden für Verbindungszwecke als einzelnes Element angezeigt. Für den Datenverkehr zwischen virtuellen Computern wird die zugrunde liegende SDN-Infrastruktur verwendet. Analog zum Datenverkehr zwischen virtuellen Computern im selben Netzwerk wird der Datenverkehr nur über das private Azure Stack Hub-Netzwerk geleitet.

Azure Stack Hub unterstützt kein globales Peering, da das Konzept der „Regionen“ nicht gilt.

Die Verwendung von Peering virtueller Netzwerke bietet folgende Vorteile:

- Eine Verbindung mit geringer Wartezeit und hoher Bandbreite zwischen Ressourcen in unterschiedlichen virtuellen Netzwerken innerhalb des gleichen Azure Stack Hub-Stempels

- Die Möglichkeit der Kommunikation zwischen Ressourcen in unterschiedlichen virtuellen Netzwerken innerhalb des gleichen Azure Stack Hub-Stempels

- Die Möglichkeit, Daten zwischen virtuellen Netzwerken über verschiedene Abonnements innerhalb desselben Microsoft Entra Mandanten zu übertragen.

- Keine Ausfallzeiten für Ressourcen in beiden virtuellen Netzwerken beim Erstellen des Peerings oder nachdem das Peering erstellt wurde

Netzwerkdatenverkehr zwischen virtuellen Netzwerken, die mittels Peering verknüpft sind, ist privat. Datenverkehr zwischen virtuellen Netzwerken verbleibt auf der Infrastrukturebene. Die Kommunikation zwischen virtuellen Netzwerken kommt ohne öffentliches Internet, Gateways oder Verschlüsselung aus.

Konnektivität

Für virtuelle Netzwerke mit Peering kann für Ressourcen in einem der virtuellen Netzwerke eine direkte Verbindung mit den Ressourcen im virtuellen Peernetzwerk hergestellt werden.

Die Netzwerklatenz zwischen virtuellen Computern in per Peering verknüpften virtuellen Netzwerken in der gleichen Region entspricht der Netzwerklatenz in einem einzelnen virtuellen Netzwerk. Der Netzwerkdurchsatz basiert auf der Bandbreite, die für den virtuellen Computer proportional zu seiner Größe zulässig ist. Im Peering bestehen keine weiteren Bandbreiteneinschränkungen.

Der Datenverkehr zwischen virtuellen Computern in mittels Peering verknüpften virtuellen Netzwerken wird nicht über ein Gateway oder das öffentliche Internet, sondern direkt über die SDN-Ebene (Schicht) geleitet.

Sie können Netzwerksicherheitsgruppen in beiden virtuellen Netzwerken anwenden, um den Zugriff auf andere virtuelle Netzwerke oder Subnetze zu blockieren. Beim Konfigurieren des VNET-Peerings können Sie die Regeln für Netzwerksicherheitsgruppen zwischen den virtuellen Netzwerken öffnen oder schließen. Wenn Sie sich für das Öffnen der vollständigen Konnektivität zwischen den mittels Peering verknüpften virtuellen Netzwerken entscheiden, können Sie Netzwerksicherheitsgruppen verwenden, um den spezifischen Zugriff jeweils zu blockieren oder zu verweigern. „Vollständige Konnektivität“ ist die Standardoption. Weitere Informationen zu Netzwerksicherheitsgruppen finden Sie unter Sicherheitsgruppen.

Dienstverkettung

Eine Dienstverkettung ermöglicht es, Datenverkehr über benutzerdefinierte Routingtabellen aus einem virtuellen Netzwerk an ein virtuelles Gerät oder Gateway in einem Netzwerk mit Peering zu leiten.

Um die Dienstverkettung zu aktivieren, konfigurieren Sie benutzerdefinierte Routen, die auf virtuelle Computer in mittels Peering verknüpften virtuellen Netzwerken als IP-Adresse für den nächsten Hop verweisen.

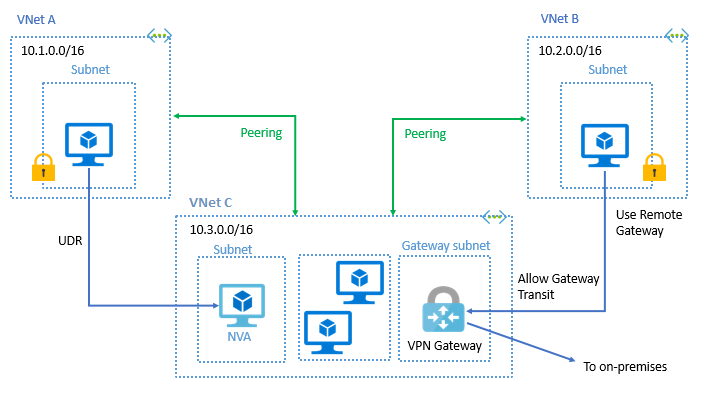

Sie können auch Hub-and-Spoke-Netzwerke bereitstellen, in denen das virtuelle Hubnetzwerk Infrastrukturkomponenten wie etwa ein virtuelles Netzwerkgerät oder ein VPN-Gateway hostet. Alle virtuellen Spoke-Netzwerke können dann mittels Peering mit dem virtuellen Hubnetzwerk verknüpft werden. Der Datenverkehr durchläuft virtuelle Netzwerkgeräte oder VPN-Gateways im virtuellen Hubnetzwerk.

Mit Peering virtueller Netzwerke kann der nächste Hop einer benutzerdefinierten Route die IP-Adresse eines virtuellen Computers im mittels Peering verknüpften virtuellen Netzwerk sein. Für weitere Informationen zu benutzerdefinierten Routen können Sie sich die Übersicht zu benutzerdefinierten Routen ansehen. Informationen zum Erstellen einer Hub-and-Spoke-Netzwerktopologie finden Sie unter Hub-and-Spoke-Netzwerktopologie in Azure.

Gateways und lokale Konnektivität

Jedes virtuelle Netzwerk, einschließlich eines mittels Peering verknüpften virtuellen Netzwerks, kann ein eigenes Gateway besitzen. Ein virtuelles Netzwerk kann sein Gateway verwenden, um eine Verbindung mit einem lokalen Netzwerk herzustellen. Weitere Informationen finden Sie in der Dokumentation Erstellen von VPN-Gateways für Azure Stack Hub.

Sie können auch das Gateway im mittels Peering verknüpften virtuellen Netzwerk als Transitpunkt für ein lokales Netzwerk konfigurieren. In diesem Fall kann das virtuelle Netzwerk, das ein Remotegateway verwendet, kein eigenes Gateway besitzen. Ein virtuelles Netzwerk hat nur ein Gateway. Bei diesem Gateway handelt es sich um ein lokales Gateway oder ein Remotegateway im mittels Peering verknüpften virtuellen Netzwerk, wie in der folgenden Abbildung zu sehen ist:

Beachten Sie, dass im VPN-Gateway ein Connection-Objekt erstellt werden muss, bevor die UseRemoteGateways-Optionen im Peering aktiviert werden.

Wichtig

Azure Stack Hub konfiguriert Systemrouten auf der Grundlage der gepeerten virtuellen Netzwerksubnetze und nicht basierend auf dem Präfix der virtuellen Netzwerkadresse. Dies unterscheidet sich von der Azure-Implementierung. Wenn Sie die Standardrouten des Systems außer Kraft setzen möchten, etwa wie unter Szenario: Weiterleiten von Datenverkehr über ein virtuelles Netzwerkgerät oder Hub-Spoke-Netzwerktopologie in Azure beschrieben, müssen Sie für jedes Subnetz innerhalb des virtuellen Netzwerks einen Routeneintrag erstellen, weil der Datenverkehr an eine NVA oder Firewall-Appliance weitergeleitet werden soll.

Konfigurieren des Peerings virtueller Netzwerke

Zugriff auf virtuelles Netzwerk zulassen: Durch die Aktivierung der Kommunikation zwischen virtuellen Netzwerken können Ressourcen, die mit einem der beiden virtuellen Netzwerke verbunden sind, mit derselben Bandbreite und Latenz kommunizieren, als ob sie mit demselben virtuellen Netzwerk verbunden wären. Die gesamte Kommunikation zwischen Ressourcen in den beiden virtuellen Netzwerken wird über die interne SDN-Ebene geleitet.

Ein Grund, Netzwerkzugriff nicht zu aktivieren, könnte ein Szenario sein, in dem Sie ein virtuelles Netzwerk mittels Peering mit einem anderen virtuellen Netzwerk verknüpft haben, jedoch die Option haben möchten, den Datenverkehr zwischen den beiden virtuellen Netzwerken gelegentlich zu deaktivieren. Möglicherweise finden Sie Aktivieren/Deaktivieren bequemer als das Löschen und Neuerstellen von Peerings. Wenn diese Einstellung deaktiviert ist, wird kein Datenverkehr zwischen den mittels Peering verknüpften virtuellen Netzwerken weitergeleitet.

Weitergeleiteten Datenverkehr zulassen: Aktivieren Sie dieses Kontrollkästchen, um zuzulassen, dass der von einem virtuellen Netzwerkgerät weitergeleitete Datenverkehr (der nicht von dem virtuellen Netzwerk generiert wird) mittels Peering über dieses virtuelle Netzwerk erfolgt. Sehen Sie sich beispielsweise die drei virtuellen Netzwerke mit dem Namen „Spoke1“, „Spoke2“ und „Hub“ an. Die einzelnen Spokes und der Hub des virtuellen Netzwerks sind mittels Peering miteinander verknüpft, jedoch nicht die Spokes des virtuellen Netzwerks untereinander. Im Hub des virtuellen Netzwerks wird eine virtuelle Netzwerkappliance bereitgestellt, während bei den einzelnen Spokes des virtuellen Netzwerks benutzerdefinierte Routen angewendet werden, die Datenverkehr zwischen den Subnetzen über die virtuelle Netzwerkappliance weiterleiten. Wenn dieses Kontrollkästchen für das Peering zwischen den einzelnen Spokes und dem Hub des virtuellen Netzwerks nicht aktiviert ist, fließt kein Datenverkehr zwischen den Spokes des virtuellen Netzwerks, da der Hub den Datenverkehr zwischen den virtuellen Netzwerken nicht weiterleitet. Durch die Aktivierung dieser Funktion wird zwar die Weiterleitung des Datenverkehrs mittels Peering ermöglicht, es werden jedoch keine benutzerdefinierten Routen oder virtuellen Netzwerkgeräte erstellt. Benutzerdefinierte Routen und virtuelle Netzwerkgeräte werden separat erstellt. Weitere Informationen hierzu finden Sie unter Benutzerdefinierte Routen. Sie müssen diese Einstellung nicht überprüfen, wenn der Datenverkehr zwischen virtuellen Netzwerken über ein VPN-Gateway weitergeleitet wird.

Gatewaytransit zulassen: Aktivieren Sie dieses Kontrollkästchen, wenn ein Gateway für virtuelle Netzwerke mit diesem virtuellen Netzwerk verbunden ist und Sie zulassen möchten, dass Datenverkehr von mittels Peering verknüpften virtuellen Netzwerken über das Gateway geleitet werden soll. Dieses virtuelle Netzwerk kann z.B. über ein Gateway für virtuelle Netzwerke mit einem lokalen Netzwerk verbunden werden. Wird dieses Kontrollkästchen aktiviert, kann Datenverkehr aus dem mittels Peering verknüpften virtuellen Netzwerk über das mit diesem virtuellen Netzwerk verbundene Gateway an das lokale Netzwerk weitergeleitet werden. Wenn Sie dieses Kontrollkästchen aktivieren, darf für das mittels Peering verknüpfte virtuelle Netzwerk kein Gateway konfiguriert sein. Wenn Sie das Peering vom anderen virtuellen Netzwerk mit diesem virtuellen Netzwerk einrichten, muss für das mittels Peering verknüpfte virtuelle Netzwerk das Kontrollkästchen Remotegateways verwenden aktiviert sein. Wenn Sie dieses Kontrollkästchen deaktiviert belassen (die Standardeinstellung), wird der Datenverkehr trotzdem von dem mittels Peering verknüpften Netzwerk an dieses virtuelle Netzwerk weitergeleitet, kann jedoch nicht über ein mit diesem virtuellen Netzwerk verbundenes Gateway für virtuelle Netzwerke erfolgen.

Remotegateways verwenden: Aktivieren Sie dieses Kontrollkästchen, wenn Sie zulassen möchten, dass Datenverkehr von diesen virtuellen Netzwerken über ein Gateway für virtuelle Netzwerke geleitet werden soll, das mit dem mittels Peering verknüpften virtuellen Netzwerk verbunden ist. Beispielsweise ist an das virtuelle Netzwerk, mit dem Sie mittels Peering eine Verbindung herstellen, ein VPN-Gateway verbunden, dass Kommunikation mit einem lokalen Netzwerk ermöglicht. Wird dieses Kontrollkästchen aktiviert, kann Datenverkehr aus diesem virtuellen Netzwerk über das verbundene VPN-Gateway an dieses mittels Peering verknüpfte virtuelle Netzwerk weitergeleitet werden. Wenn Sie dieses Kontrollkästchen aktivieren, muss ein Gateway für virtuelle Netzwerke mit dem mittels Peering verknüpften virtuellen Netzwerk verbunden sein. Zudem muss für das Netzwerk das Kontrollkästchen Gatewaytransit zulassen aktiviert sein. Wenn Sie dieses Kontrollkästchen deaktiviert belassen (die Standardeinstellung), kann der Datenverkehr trotzdem von dem mittels Peering verknüpften Netzwerk an dieses virtuelle Netzwerk weitergeleitet werden, kann jedoch nicht über ein mit diesem virtuellen Netzwerk verbundenes Gateway für virtuelle Netzwerke erfolgen.

Wenn bereits ein Gateway in Ihrem virtuellen Netzwerk konfiguriert ist, können keine Remotegateways verwendet werden.

Berechtigungen

Stellen Sie sicher, dass den Konten beim Erstellen von Peerings mit VNETs in verschiedenen Abonnements innerhalb derselben Microsoft Entra Mandanten mindestens die Rolle Netzwerkmitwirkender zugewiesen ist.

Wichtig

Azure Stack Hub unterstützt kein VNET-Peering zwischen virtuellen Netzwerken in verschiedenen Abonnements und auf verschiedenen Microsoft Entra Mandanten. Es unterstützt VNET-Peering zwischen VNETs in verschiedenen Abonnements, solange diese Abonnements zum gleichen Microsoft Entra Mandanten gehören. Dies unterscheidet sich von der Azure-Implementierung.

Peering virtueller Netzwerke – häufig gestellte Fragen

Was ist Peering virtueller Netzwerke?

Peering virtueller Netzwerke ermöglicht Ihnen, virtuelle Netzwerke miteinander zu verbinden. Über eine VNET-Peeringverbindung zwischen virtuellen Netzwerken können Sie Datenverkehr zwischen diesen privat über IPv4-Adressen weiterleiten. Virtuelle Computer in den mittels Peering verknüpften VNETs können miteinander kommunizieren, als ob sie sich im gleichen Netzwerks befinden. VNET-Peeringverbindungen können auch über mehrere Abonnements innerhalb desselben Microsoft Entra Mandanten erstellt werden.

Unterstützt Azure Stack Hub globales VNET-Peering?

Azure Stack Hub unterstützt kein globales Peering, da das Konzept der „Regionen“ nicht gilt.

Ab welchem Azure Stack Hub-Update ist Peering virtueller Netzwerke verfügbar?

Peering virtueller Netzwerke ist in Azure Stack Hub ab dem Update 2008 verfügbar.

Kann ich mein virtuelles Netzwerk in Azure Stack Hub über Peering mit einem virtuellen Netzwerk in Azure verbinden?

Nein, Peering zwischen Azure und Azure Stack Hub wird zurzeit nicht unterstützt.

Kann ich mein virtuelles Netzwerk in Azure Stack Hub1 über Peering mit einem virtuellen Netzwerk in Azure Stack Hub2 verbinden?

Nein, Peering kann nur zwischen virtuellen Netzwerken in einem Azure Stack Hub-System erstellt werden. Weitere Informationen dazu, wie zwei virtuelle Netzwerke aus unterschiedlichen Stempeln verbunden werden können, finden Sie unter Einrichten einer VNET-zu-VNET-Verbindung in Azure Stack Hub per Fortinet FortiGate NVA.

Kann ich Peering aktivieren, wenn meine virtuellen Netzwerke zu Abonnements in verschiedenen Microsoft Entra Mandanten gehören?

Nein. Es ist nicht möglich, VNET-Peering einzurichten, wenn Ihre Abonnements verschiedenen Microsoft Entra Mandanten angehören. Dies ist eine spezifische Einschränkung für Azure Stack Hub.

Kann ich mein virtuelles Netzwerk über Peering mit einem virtuellen Netzwerk in einem anderen Abonnement verbinden?

Ja. Sie können virtuelle Netzwerke über verschiedene Abonnements hinweg peeren, wenn sie zum gleichen Microsoft Entra Mandanten gehören.

Gibt es Bandbreiteneinschränkungen für Peeringverbindungen?

Nein. Für Peering virtueller Netzwerke gibt es keine Bandbreiteneinschränkungen. Die Bandbreite wird nur durch die VM oder die Computeressource beschränkt.

Meine Verbindung für Peering virtueller Netzwerke hat den Status Initiiert. Warum kann ich keine Verbindung herstellen?

Wenn Ihre Peeringverbindung den Status Initiiert hat, bedeutet dies, dass Sie nur einen Link erstellt haben. Damit eine Verbindung erfolgreich hergestellt werden kann, muss ein bidirektionaler Link erstellt werden. Soll beispielsweise VNET A über Peering mit VNET B verbunden werden, müssen ein Link von VNET A zu VNET B und ein Link von VNET B zu VNET A erstellt werden. Nachdem beide Links erstellt sind, änder sich der Status in Verbunden.

Meine Verbindung für Peering virtueller Netzwerke hat den Status Getrennt. Warum kann ich keine Peeringverbindung herstellen?

Wenn Ihre Verbindung für Peering virtueller Netzwerke den Status Getrennt hat, bedeutet dies, dass einer der erstellen Links gelöscht wurde. Um die Peeringverbindung erneut herzustellen, löschen Sie den Link, und erstellen Sie ihn dann neu.

Wird Datenverkehr für Peering virtueller Netzwerke verschlüsselt?

Nein. Datenverkehr zwischen Ressourcen in per Peering verknüpften virtuellen Netzwerken ist privat und isoliert. Er verbleibt vollständig auf der SDN-Ebene (Schicht) des Azure Stack Hub-Systems.

Wenn ich VNET A über Peering mit VNET B und VNET B über Peering mit VNET C verbinde, besteht dann die Möglichkeit, VNET A und VNET C über Peering zu miteinander verbinden?

Nein. Transitives Peering wird nicht unterstützt. Sie müssen VNET A und VNET B über Peering verbinden.

Nächste Schritte

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für