Was ist bedingter Zugriff?

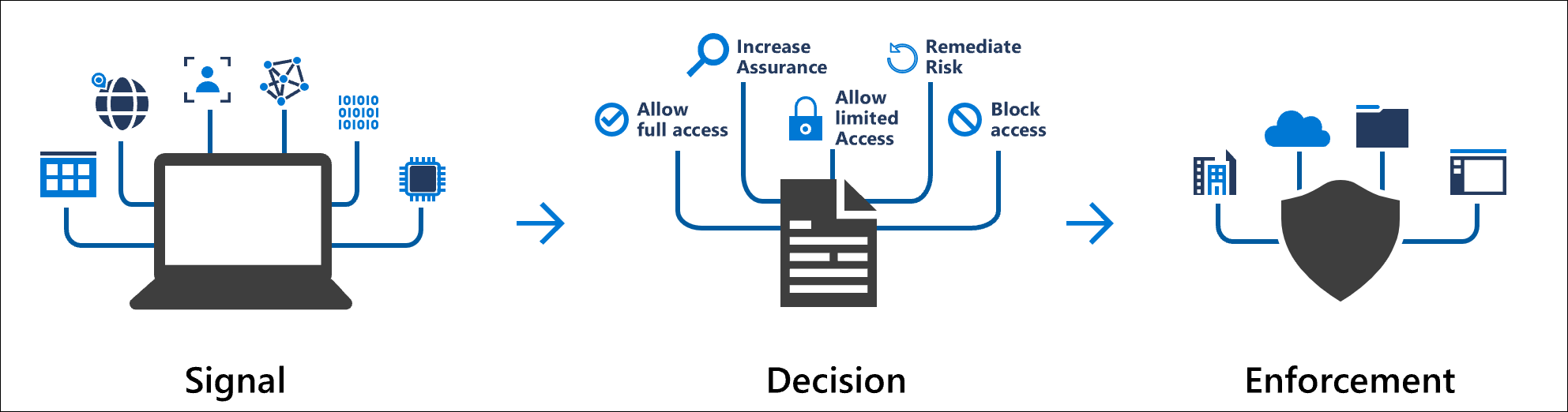

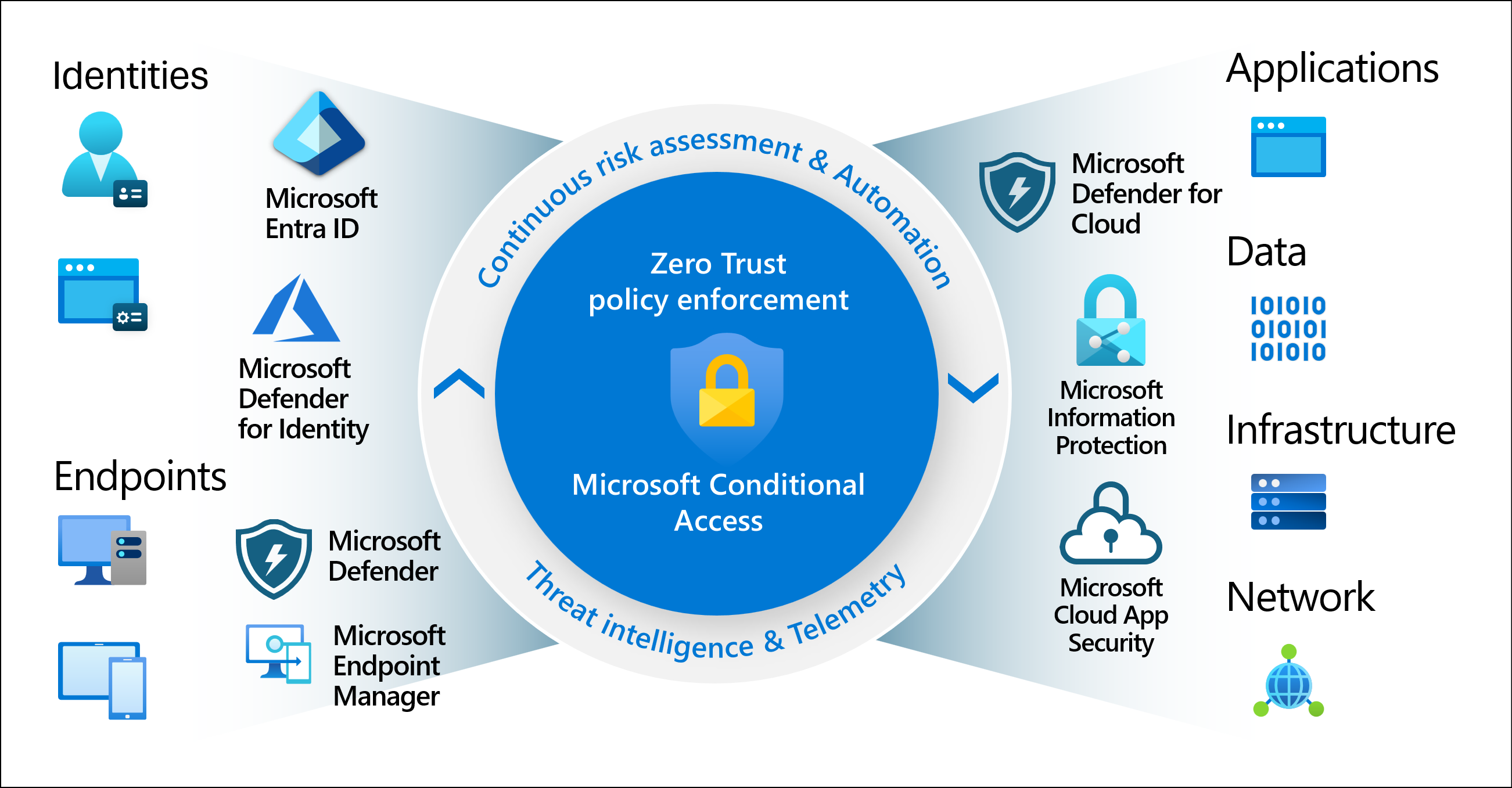

Der moderne Sicherheitsperimeter geht über den Netzwerkperimeter einer Organisation hinaus und bezieht auch die Benutzer- und Geräteidentität mit ein. Unternehmen verwenden jetzt im Rahmen ihrer Zugangskontrollentscheidungen identitätsgesteuerte Signale. Mit dem bedingten Zugriff von Microsoft Entra werden zur Entscheidungsfindung und zum Durchsetzen von Organisationsrichtlinien Signale zusammengeführt. Der bedingte Zugriff ist die Zero Trust-Richtlinien-Engine von Microsoft, die Signale aus verschiedenen Quellen beim Erzwingen von Richtlinienentscheidungen berücksichtigt.

Die einfachsten Richtlinien für den bedingten Zugriff sind if-then-Anweisungen: Wenn (if) ein Benutzer oder eine Benutzerin auf eine Ressource zugreifen möchte, dann (then) muss er eine Aktion ausführen. Beispiel: Wenn ein Benutzer oder eine Benutzerin auf eine Anwendung oder einen Dienst wie Microsoft 365 zugreifen möchte, muss er bzw. sie die Multi-Faktor-Authentifizierung durchführen, um Zugriff zu erhalten.

Administratoren haben zwei primäre Ziele:

- Schaffen von Bedingungen für Benutzer, unter denen sie an jedem Ort und zu jeder Zeit produktiv sein können

- Schützen der Ressourcen einer Organisation

Verwenden Sie Richtlinien für den bedingten Zugriff, um bei Bedarf die richtigen Zugriffskontrollen anzuwenden und die Sicherheit Ihres Unternehmens zu gewährleisten.

Wichtig

Richtlinien für den bedingten Zugriff werden durchgesetzt, wenn die First-Factor-Authentifizierung abgeschlossen ist. Der bedingte Zugriff nicht ist als erste Abwehrmaßnahme einer Organisation für Szenarien wie Denial-of-Service-Angriffe (DoS) gedacht, sondern kann Signale von diesen Ereignissen nutzen, um den Zugriff zu bestimmen.

Häufige Signale

Der bedingte Zugriff berücksichtigt Signale aus verschiedenen Quellen bei Zugriffsentscheidungen.

Zu diesen Signalen zählen:

- Benutzer oder Gruppenmitgliedschaft

- Richtlinien können auf bestimmte Benutzer und Gruppen ausgerichtet werden, sodass Administratoren eine differenzierte Kontrolle über den Zugriff haben.

- IP-Standortinformationen

- Organisationen können vertrauenswürdige IP-Adressbereiche erstellen, die beim Treffen von Richtlinienentscheidungen verwendet werden können.

- Administratoren können IP-Bereiche ganzer Länder/Regionen angeben, um den Datenverkehr zu blockieren oder zuzulassen.

- Sicherungsmedium

- Benutzer mit Geräten bestimmter Plattformen oder mit einer Kennzeichnung zu einem bestimmten Zustand können beim Erzwingen von Richtlinien für den bedingten Zugriff verwendet werden.

- Verwenden Sie Filter für Geräte, um Richtlinien auf bestimmte Geräte wie Arbeitsstationen mit privilegiertem Zugriff anzuwenden.

- Anwendung

- Benutzer, die versuchen, auf bestimmte Anwendungen zuzugreifen, können unterschiedliche Richtlinien für bedingten Zugriff auslösen.

- Erkennung in Echtzeit und kalkulierte Risiken

- Die Signalintegration mit Microsoft Entra ID Protection gibt den Richtlinien für bedingten Zugriff die Möglichkeit, riskantes Benutzer- und Anmeldeverhalten zu erkennen und zu beheben.

- Microsoft Defender für Cloud-Apps

- Ermöglicht die Überwachung und Steuerung von Benutzerzugriffen auf Anwendungen und Sitzungen in Echtzeit. Durch diese Integration erhöht sich die Sichtbarkeit und Kontrolle des Zugriffs auf Ihre Cloudumgebung und die Aktivitäten in dieser Umgebung.

Häufige Entscheidungen

- Zugriff blockieren

- Stark restriktive Entscheidung

- Gewähren von Zugriff

- Für wenig restriktive Entscheidungen können eine oder mehrere der folgenden Optionen erforderlich sein:

- Erzwingen der mehrstufigen Authentifizierung

- Authentifizierungsstärke erforderlich

- Markieren des Geräts als kompatibel erforderlich

- Microsoft Entra hybrid eingebundenen Gerät erforderlich

- Genehmigte Client-App erforderlich

- App-Schutzrichtlinie erforderlich

- Kennwortänderung anfordern

- Vorschreiben der Verwendung von Nutzungsbedingungen

- Für wenig restriktive Entscheidungen können eine oder mehrere der folgenden Optionen erforderlich sein:

Häufig verwendete Richtlinien

Viele Organisationen haben allgemeine Bedenken in Bezug auf den Zugriff, bei denen Richtlinien für den bedingten Zugriff wie etwa die folgenden hilfreich sein können:

- Erzwingen der Multi-Faktor-Authentifizierung für Benutzer mit Administratorrollen

- Erzwingen der Multi-Faktor-Authentifizierung für Azure-Verwaltungsaufgaben

- Blockieren von Anmeldungen für Benutzer, die ältere Authentifizierungsprotokolle verwenden

- Anfordern vertrauenswürdiger Speicherorte für die Registrierung von Sicherheitsinformationen

- Blockieren oder Gewähren von Zugriff von bestimmten Standorten aus

- Blockieren riskanter Anmeldeverhalten

- Erzwingen von durch die Organisation verwaltete Geräte für bestimmte Anwendungen

Administratoren können im Portal oder über die Microsoft Graph-API Richtlinien von Grund auf neu erstellen oder mit einer Vorlagenrichtlinie beginnen.

Administratorfunktionalität

Administrator*innen mit der Rolle Administrator für bedingten Zugriff können Richtlinien verwalten.

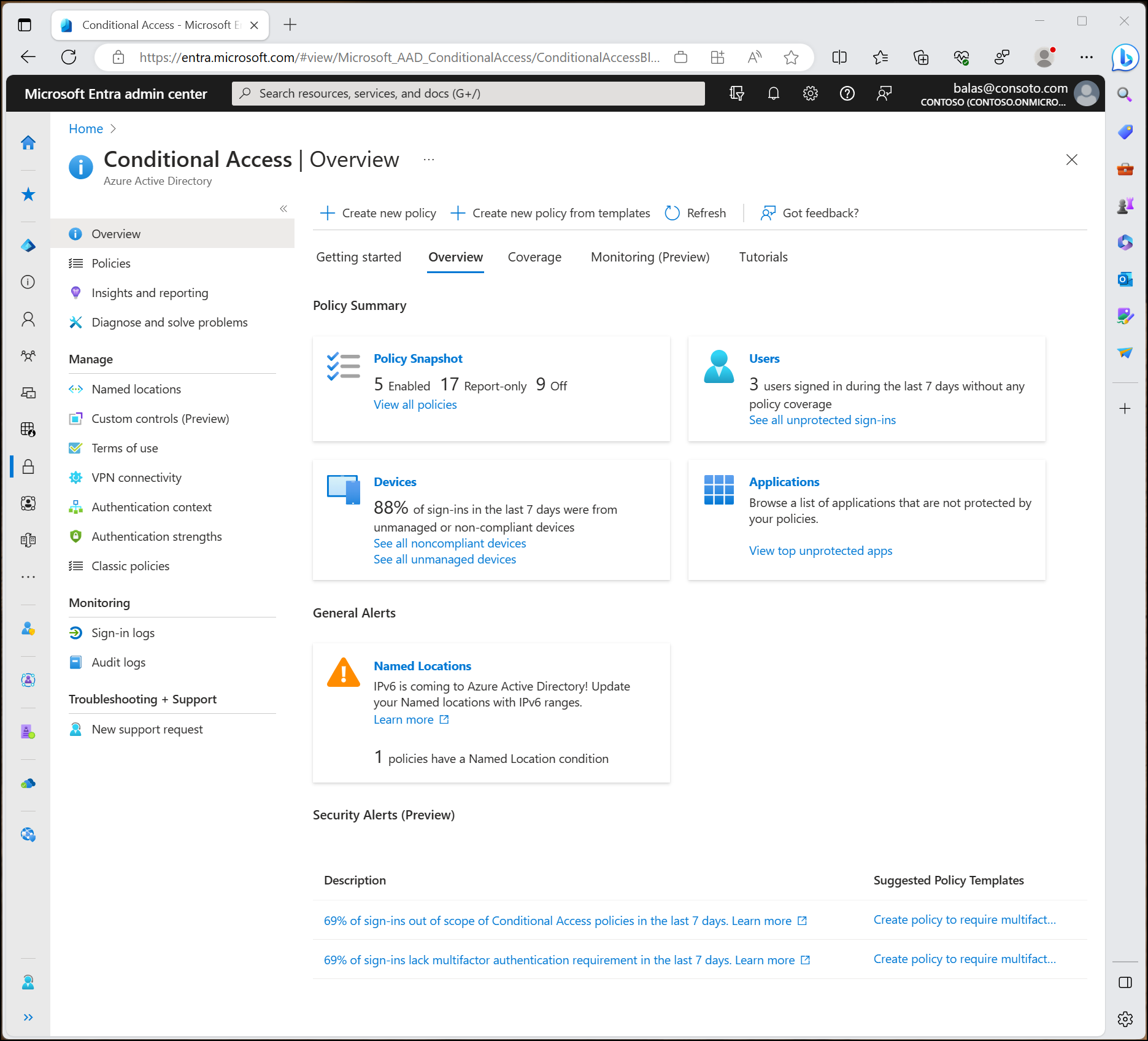

„Bedingter Zugriff“ finden Sie im Microsoft Entra Admin Center unter Schutz>Bedingter Zugriff.

- Die Seite Übersicht enthält eine Zusammenfassung des Richtlinienstatus, der Benutzer, Geräte und Anwendungen sowie allgemeine und Sicherheitswarnungen mit Vorschlägen.

- Die Seite Abdeckung enthält eine Zusammenfassung der Anwendungen mit und ohne Abdeckung durch Richtlinien für bedingten Zugriff in den letzten sieben Tagen.

- Auf der Seite Überwachung können Administratoren ein Diagramm der Anmeldungen anzeigen, die gefiltert werden können, um potenzielle Lücken in der Richtlinienabdeckung anzuzeigen.

Richtlinien für bedingten Zugriff auf der Seite Richtlinien können von Administratoren basierend auf Elementen wie Akteur, Zielressource, Bedingung, angewendetes Steuerelement, Status oder Datum gefiltert werden. Diese Filterfunktion ermöglicht Administratoren das schnelle Auffinden bestimmter Richtlinien basierend auf ihrer Konfiguration.

Lizenzanforderungen

Für die Verwendung dieses Features werden Microsoft Entra ID P1-Lizenzen benötigt. Informationen zur Ermittlung der richtigen Lizenz für Ihre Anforderungen finden Sie im Vergleich der allgemein verfügbaren Features von Microsoft Entra ID.

Kunden mit Microsoft 365 Business Premium-Lizenzen haben auch Zugriff auf Funktionen für bedingten Zugriff.

Risikobasierte Richtlinien erfordern Zugriff auf Microsoft Entra ID Protection, wofür P2-Lizenzen erforderlich sind.

Andere Produkte und Funktionen, die unter Umständen mit Richtlinien für bedingten Zugriff interagieren, erfordern eine entsprechende Lizenzierung für die betreffenden Produkte und Funktionen.

Wenn die für den bedingten Zugriff erforderlichen Lizenzen ablaufen, werden Richtlinien nicht automatisch deaktiviert oder gelöscht. Das gibt den Kunden die Möglichkeit, ohne plötzliche Änderung ihres Sicherheitsstatus eine Migration von den Richtlinien für bedingten Zugriff zu anderen Features vorzunehmen. Die übrigen Richtlinien können angezeigt und gelöscht, aber nicht mehr aktualisiert werden.

Sicherheitsstandards tragen dazu bei, Ihre Organisation vor identitätsbezogenen Angriffen zu schützen und sind für alle Kunden verfügbar.

Zero Trust

Dieses Funktion hilft Organisationen, ihre Identitäten an den drei Leitprinzipien einer Zero Trust-Architektur auszurichten:

- Explizit verifizieren

- Verwenden der geringsten Rechte

- Von einer Sicherheitsverletzung ausgehen

Weitere Informationen zu Zero Trust und anderen Möglichkeiten, Ihre Organisation an den Leitprinzipien auszurichten, finden Sie im Zero Trust Guidance Center.