Schnellstart: Microsoft Entra nahtloses einmaliges Anmelden

Mit dem nahtlosen einmaligen Anmelden von Microsoft Entra (Seamless Single Sign-On) werden Benutzer automatisch angemeldet, wenn sie mit ihren mit dem Unternehmensnetzwerk verbundenen Unternehmens-Desktops arbeiten. Nahtloses einmaliges Anmelden ermöglicht Ihren Benutzern einen einfachen Zugriff auf Ihre cloudbasierten Anwendungen, ohne dass sie zusätzliche lokale Komponenten verwenden müssen.

Führen Sie zum Bereitstellen des nahtlosen einmaligen Anmeldens für Microsoft Entra mithilfe von Microsoft Entra Connect die in den folgenden Abschnitten beschriebenen Schritte aus.

Überprüfen der Voraussetzungen

Stellen Sie sicher, dass die folgenden Voraussetzungen erfüllt werden:

Richten Sie Ihren Microsoft Entra Connect-Server ein: Wenn Sie die Passthrough-Authentifizierung als Anmeldemethode verwenden, ist keine weitere Überprüfung der Voraussetzungen erforderlich. Wenn Sie die Kennworthashsynchronisierung als Anmeldemethode verwenden und zwischen Microsoft Entra Connect und Microsoft Entra ID eine Firewall vorhanden ist, stellen Sie Folgendes sicher:

Microsoft Entra Connect Version 1.1.644.0 oder höher.

Wenn es Ihre Firewall oder Ihr Proxy zulässt, fügen Sie die Verbindungen für

*.msappproxy.net-URLs über Port 443 zu Ihrer Zulassungsliste hinzu. Wenn Sie anstelle eines Platzhalters für die Proxykonfiguration eine bestimmte URL benötigen, können Sietenantid.registration.msappproxy.netkonfigurieren, wobei „tenantid“ die GUID des Mandanten ist, für den Sie das Feature konfigurieren. Wenn in Ihrer Organisation URL-basierte Proxyausnahmen nicht möglich sind, können Sie stattdessen den Zugriff auf die IP-Adressbereiche der Azure-Rechenzentren zulassen, die wöchentlich aktualisiert werden. Diese Voraussetzung gilt nur, wenn Sie das Feature „nahtloses einmaliges Anmelden“ aktivieren. Für direkte Benutzeranmeldungen ist es nicht erforderlich.Hinweis

- Bei den Microsoft Entra Connect-Versionen 1.1.557.0, 1.1.558.0, 1.1.561.0 und 1.1.614.0 besteht ein Problem im Zusammenhang mit der Kennworthashsynchronisierung. Wenn Sie nicht beabsichtigen, die Kennworthashsynchronisierung in Verbindung mit der Passthrough-Authentifizierung zu verwenden, lesen Sie die Versionshinweise zu Microsoft Entra Connect, um weitere Informationen zu erhalten.

Verwenden Sie eine unterstützte Microsoft Entra Connect-Topologie: Stellen Sie sicher, dass Sie eine der von Microsoft Entra Connect unterstützten Topologien verwenden.

Hinweis

Nahtloses einmaliges Anmelden unterstützt mehrere lokale Windows Server Active Directory (Windows Server AD) Gesamtstrukturen, unabhängig davon, ob es Windows Server AD Vertrauensstellungen zwischen ihnen gibt oder nicht.

Richten Sie die Anmeldeinformationen des Domänenadministrators ein: Sie benötigen die Anmeldeinformationen des Domänenadministrators für jede Windows Server AD-Gesamtstruktur, die:

- Sie werden mit Microsoft Entra ID über Microsoft Entra Connect synchronisiert.

- Benutzer enthält, für die Sie nahtloses einmaliges Anmelden aktivieren möchten.

Aktivieren Sie die moderne Authentifizierung: Um dieses Feature verwenden zu können, müssen Sie die moderne Authentifizierung auf Ihrem Mandanten aktivieren.

Verwenden Sie die neuesten Versionen der Microsoft 365-Clients:: Für die Nutzung des Features „automatisches Anmelden“ bei Microsoft 365-Clients (z. B. Outlook, Word oder Excel) benötigen Ihre Benutzer mindestens die Version 16.0.8730.xxxx.

Hinweis

Wenn Sie über einen ausgehenden HTTP-Proxy verfügen, stellen Sie sicher, dass sich die autologon.microsoftazuread-sso.com-URL auf Ihrer Zulassungsliste befindet. Sie sollten diese URL explizit angeben, da der Platzhalter möglicherweise nicht akzeptiert wird.

Aktivieren des Features

Tipp

Die Schritte in diesem Artikel können je nach dem Portal, mit dem Sie beginnen, geringfügig variieren.

Aktivieren Sie nahtloses einmaliges Anmelden über Microsoft Entra Connect.

Hinweis

Wenn Microsoft Entra Connect Ihre Anforderungen nicht erfüllt, können Sie nahtloses einmaliges Anmelden auch mithilfe von PowerShell aktivieren. Nutzen Sie diese Option, wenn Sie über mehr als eine Domäne pro Windows Server AD-Gesamtstruktur verfügen und die Domäne zuordnen möchten, für die das nahtlose einmalige Anmelden aktiviert werden soll.

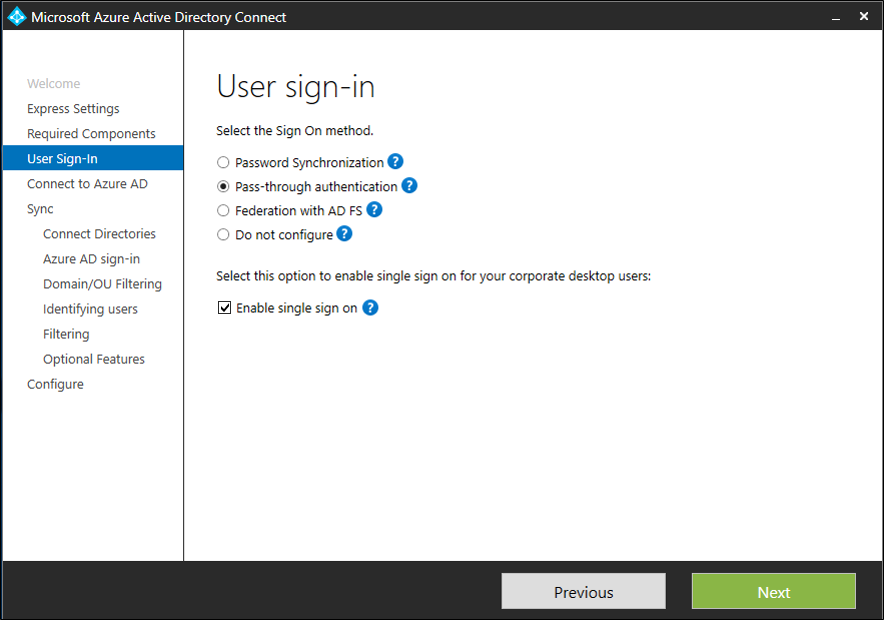

Wenn Sie Microsoft Entra Connect neu installieren, wählen Sie den benutzerdefinierten Installationspfad aus. Aktivieren Sie auf der Seite Benutzeranmeldung die Option Einmaliges Anmelden aktivieren.

Hinweis

Die Option ist nur verfügbar, wenn die ausgewählte Anmeldemethode Kennworthash-synchronisierung oder Passthrough-Authentifizierung ist.

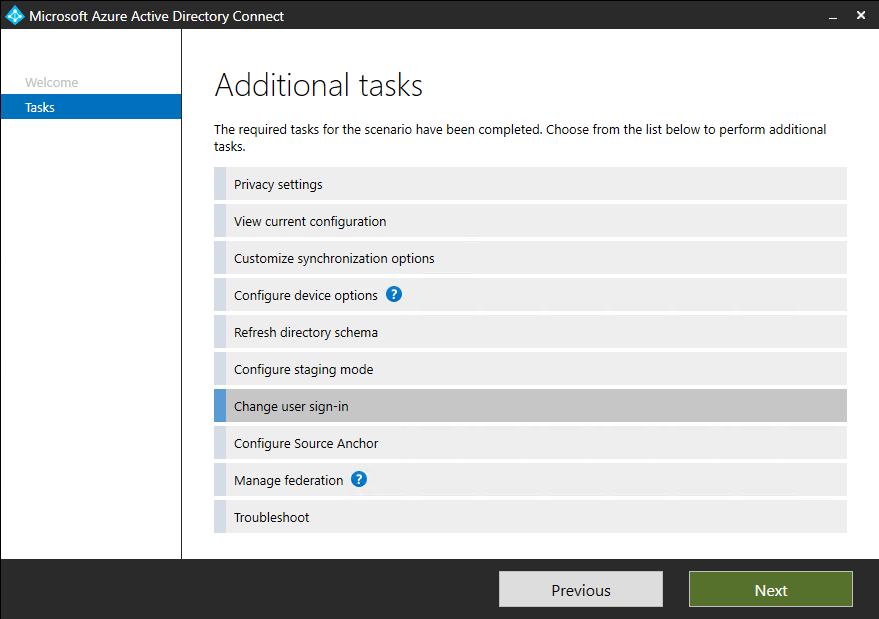

Wenn Sie Microsoft Entra Connect bereits installiert haben, wählen Sie unter Zusätzliche AufgabenBenutzeranmeldung ändern und dann Weiter aus. Bei Verwendung von Microsoft Entra Connect-Versionen ab 1.1.880.0 ist die Option Einmaliges Anmelden aktivieren standardmäßig ausgewählt. Wenn Sie eine ältere Version von Microsoft Entra Connect verwenden, wählen Sie die Option Einmaliges Anmelden aktivieren aus.

Fahren Sie mit dem Assistenten fort, bis Sie zur Seite Einmaliges Anmelden aktivieren gelangen. Geben Sie Anmeldeinformationen des Domänenadministrators für jede Windows Server AD-Gesamtstruktur an, die:

- Sie werden mit Microsoft Entra ID über Microsoft Entra Connect synchronisiert.

- Benutzer enthält, für die Sie nahtloses einmaliges Anmelden aktivieren möchten.

Nachdem Sie die Schritte des Assistenten abgeschlossen haben, ist nahtloses einmaliges Anmelden für Ihren Mandanten aktiviert.

Hinweis

Die Anmeldeinformationen des Domänenadministrators werden weder in Microsoft Entra Connect noch in Microsoft Entra ID gespeichert. Sie werden nur für die Aktivierung des Features verwendet.

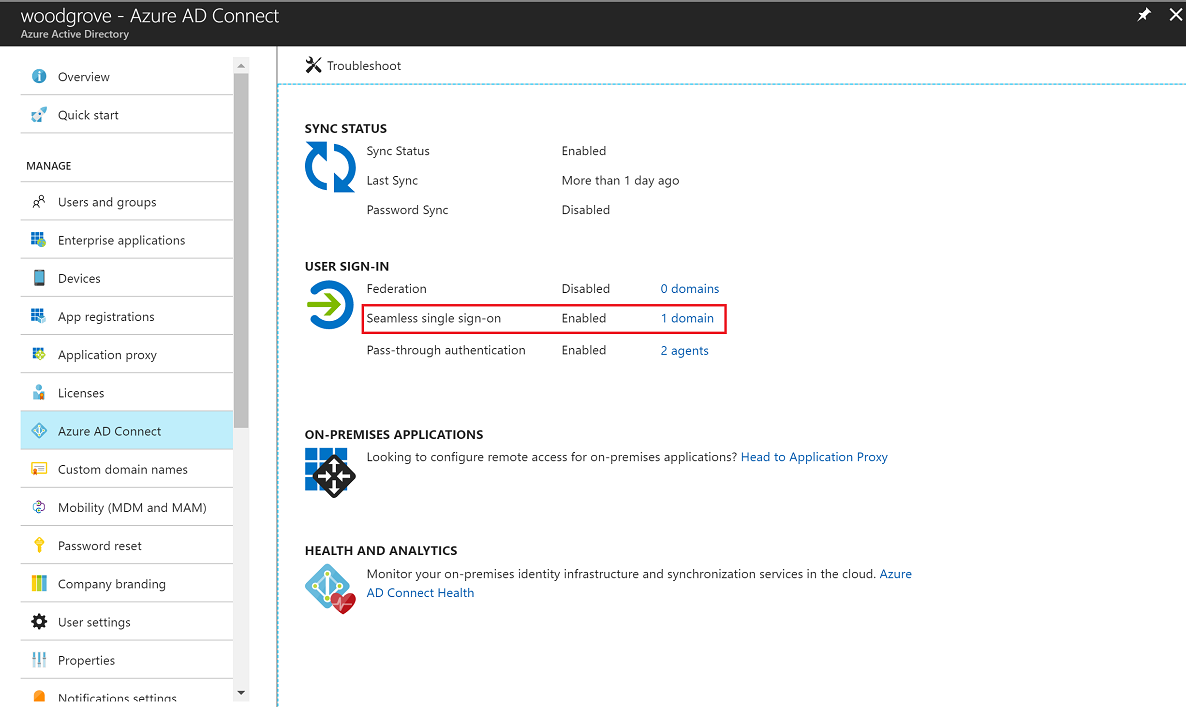

So überprüfen Sie, ob Sie nahtloses SSO korrekt aktiviert haben:

- Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Hybrididentitätsadministrator an.

- Navigieren Sie zu Identität>Hybridverwaltung>Microsoft Entra Connect>Connect-Synchronisierung.

- Stellen Sie sicher, dass Nahtloses einmaliges Anmelden auf Aktiviert festgelegt ist.

Wichtig

Nahtloses einmaliges Anmelden erstellt ein Computerkonto mit dem Namen AZUREADSSOACC in jeder Windows Server AD-Gesamtstruktur in Ihrem lokalen Windows Server AD-Verzeichnis. Das Computerkonto „AZUREADSSOACC“ muss aus Sicherheitsgründen stark geschützt werden. Nur Domänenadministratorkonten sollten das Computerkonto verwalten dürfen. Stellen Sie sicher, dass die Kerberos-Delegierung für das Computerkonto deaktiviert ist und dass kein anderes Konto Windows Server AD über Delegierungsberechtigungen für das Computerkonto „AZUREADSSOACC“ verfügt. Speichern Sie die Computerkonten in einer Organisationseinheit, damit sie vor versehentlichen Löschungen geschützt sind und nur Domänenadministratoren auf sie zugreifen können.

Hinweis

Wenn Sie Pass-the-Hash- und Credential Theft Mitigation-Architekturen in Ihrer lokalen Umgebung verwenden, nehmen Sie entsprechende Änderungen vor, um sicherzustellen, dass das Computerkonto „AZUREADSSOACC“ nicht im Quarantänecontainer landet.

Ausrollen des Features

Sie können mithilfe des in den nächsten Abschnitten beschriebenen Vorgehens nahtloses einmaliges Anmelden für Ihre Benutzer auch schrittweise einführen. Sie fügen zuerst mithilfe der Gruppenrichtlinie in Windows Server AD den Intranetzoneneinstellungen aller oder ausgewählter Benutzer die folgende Microsoft Entra-URL hinzu:

https://autologon.microsoftazuread-sso.com

Außerdem müssen Sie mithilfe der Gruppenrichtlinie für eine Intranetzone die Richtlinieneinstellung Aktualisierungen der Statusleiste per Skript zulassen aktivieren.

Hinweis

Die folgende Anleitung funktioniert nur für Internet Explorer, Microsoft Edge und Google Chrome unter Windows (sofern Google Chrome einen Satz von URLs vertrauenswürdiger Websites für den Internet Explorer freigibt). Erfahren Sie, wie Sie Mozilla Firefox und Google Chrom unter macOS einrichten.

Warum müssen Sie die Intranetzoneneinstellungen für Benutzer ändern?

Der Browser berechnet standardmäßig anhand der URL automatisch die richtige Zone, also Internet oder Intranet. Beispielsweise ist http://contoso/ der Intranetzone und http://intranet.contoso.com/ der Internetzone zugeordnet (da die URL einen Punkt enthält). Browser senden an Cloudendpunkte genau wie an die Microsoft Entra-URL keine Kerberos-Tickets, sofern Sie die URL nicht explizit zur Intranetzone des Browsers hinzufügen.

Es gibt zwei Möglichkeiten, wie Sie die Intranetzoneneinstellungen für Benutzer ändern können:

| Option | Maßnahme des Administrators | Benutzererfahrung |

|---|---|---|

| Gruppenrichtlinie | Der Administrator sperrt die Bearbeitung der Intranetzoneneinstellungen. | Benutzer können ihre eigenen nicht Einstellungen ändern. |

| Gruppenrichtlinieneinstellung | Der Administrator lässt die Bearbeitung der Intranetzoneneinstellungen zu. | Benutzer können ihre eigenen Einstellungen ändern. |

Detaillierte Schritte für die Gruppenrichtlinie

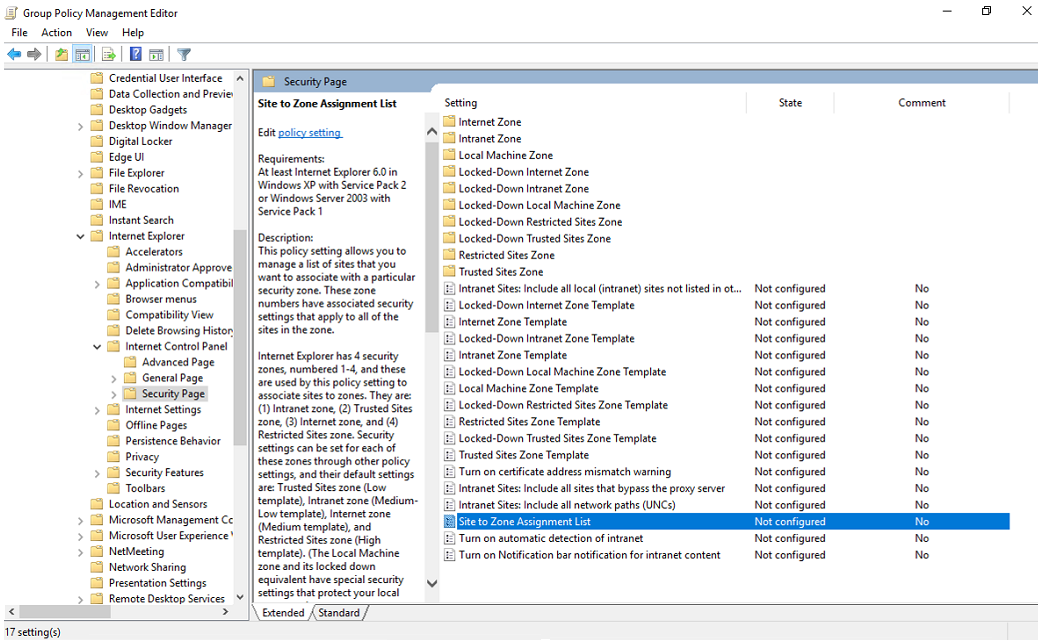

Öffnen Sie das Tool Gruppenrichtlinienverwaltungs-Editor.

Bearbeiten Sie die Gruppenrichtlinie, die auf einige oder alle Benutzer angewendet wird. In diesem Beispiel wird Standardrichtlinie der Domäne verwendet.

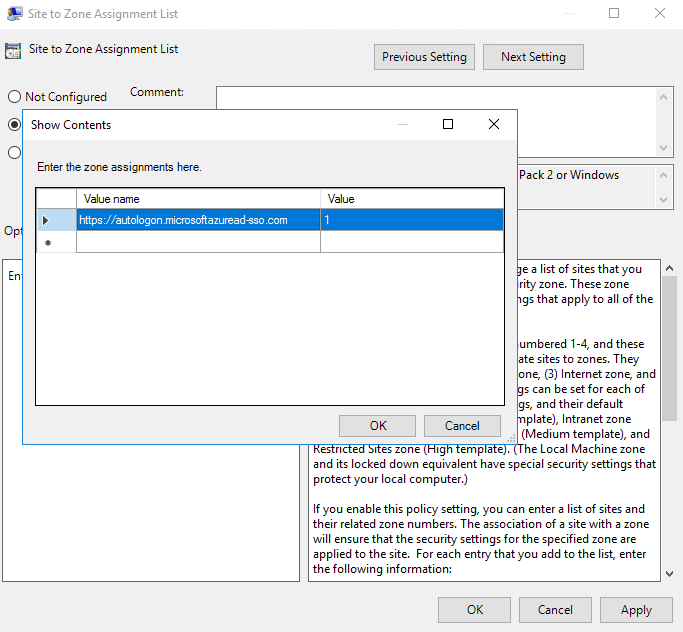

Wechseln Sie zu Benutzerkonfiguration>Richtlinien>Administrative Vorlagen>Windows-Komponenten>Internet Explorer>Internetsystemsteuerung>Seite „Sicherheit“. Wählen Sie Liste der Site zu Zonenzuweisungen aus.

Aktivieren Sie die Richtlinie, und geben Sie die folgenden Werte in das Dialogfeld ein:

Wertname: Die Microsoft Entra-URL, an die die Kerberos-Tickets weitergeleitet werden.

Wert (Daten): 1 gibt die Intranetzone an.

Das Ergebnis sieht dann beispielsweise wie folgt aus:

Wertname:

https://autologon.microsoftazuread-sso.comWert (Daten): 1

Hinweis

Wenn Sie das nahtlose einmalige Anmelden für einige Benutzer nicht zulassen möchten (beispielsweise weil sich diese Benutzer bei freigegebenen Kiosken anmelden), legen Sie die vorherigen Werte auf 4 fest. Diese Aktion fügt die Microsoft Entra-URL zur Zone eingeschränkter Sites hinzu. Für die Benutzer dieser URL schlägt das nahtlose einmalige Anmelden dann dauerhaft fehl.

Wählen Sie OK und wählen Sie dann erneut OK.

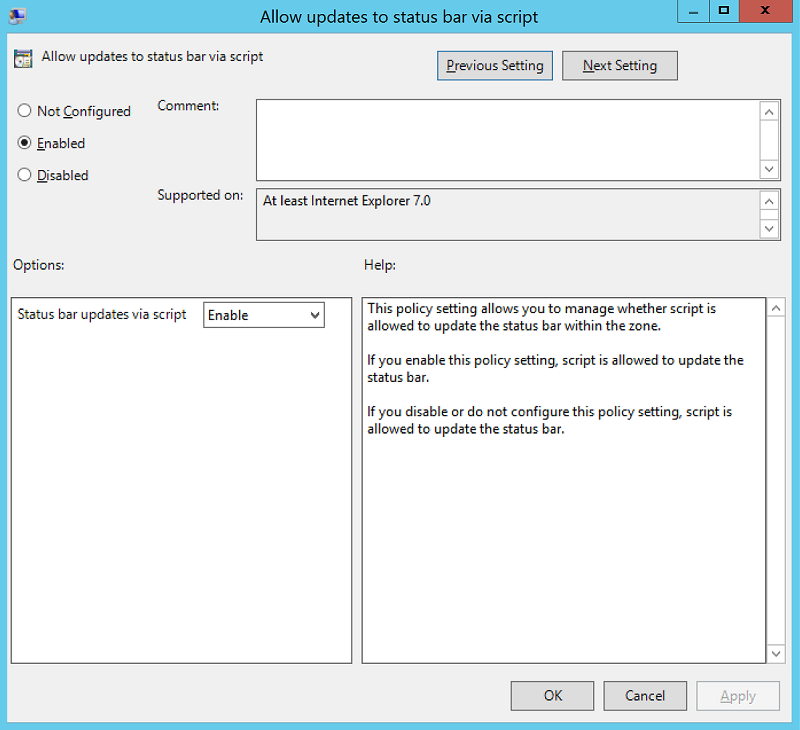

Wechseln Sie zu Benutzerkonfiguration>Richtlinien>Verwaltungsvorlagen>Windows-Komponenten>Internet Explorer>Internetsystemsteuerung>Seite „Sicherheit“>Intranetzone. Wählen Sie Aktualisierungen der Statusleiste per Skript zulassen aus.

Aktivieren Sie die Richtlinieneinstellung, und klicken Sie dann auf OK.

Detaillierte Schritte für die Gruppenrichtlinieneinstellung

Öffnen Sie das Tool Gruppenrichtlinienverwaltungs-Editor.

Bearbeiten Sie die Gruppenrichtlinie, die auf einige oder alle Benutzer angewendet wird. In diesem Beispiel wird Standardrichtlinie der Domäne verwendet.

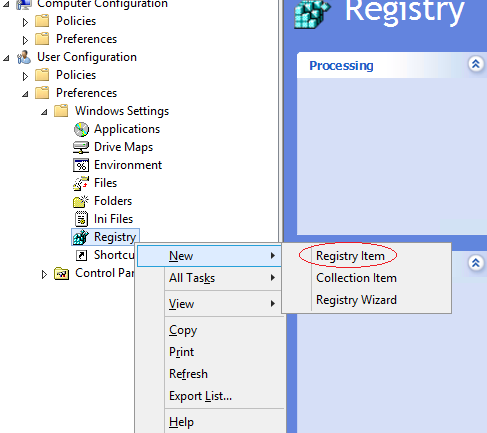

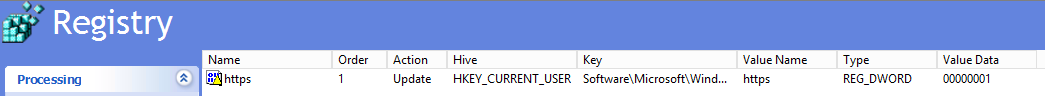

Wechseln Sie zu Benutzerkonfiguration>Voreinstellungen>Windows-Einstellungen>Registrierung>Neu>Registrierungselement.

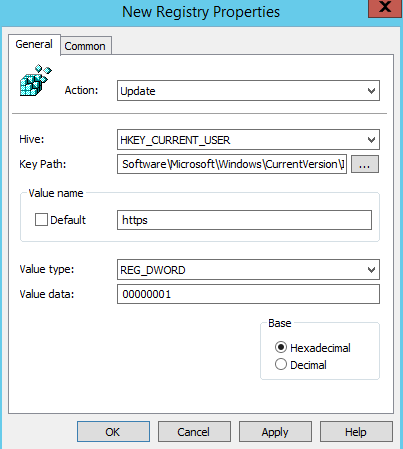

Geben Sie die folgenden Werte ein, oder wählen Sie sie und dann OK aus.

Schlüsselpfad: Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Domains\microsoftazuread-sso.com\autologon

Wertname: https

Werttyp: REG_DWORD

Wertdaten: 00000001

Überlegungen zum Browser

Die nächsten Abschnitte enthalten Informationen zum nahtlosen einmaligen Anmelden für verschiedene Browsertypen.

Mozilla Firefox (alle Plattformen)

Wenn Sie die Authentifizierungs-Richtlinieneinstellungen in Ihrer Umgebung verwenden, stellen Sie sicher, dass Sie auch die Microsoft Entra-URL (https://autologon.microsoftazuread-sso.com) zum Abschnitt SPNEGO hinzufügen. Sie können auch die Option PrivateBrowsing auf true festlegen, um nahtloses einmaliges Anmelden im privaten Browsermodus zu ermöglichen.

Safari (macOS)

Stellen Sie sicher, dass der Computer mit macOS in Windows Server AD eingebunden ist.

Anweisungen zum Verknüpfen Ihres macOS-Geräts mit Windows Server AD sind nicht Bestandteil dieses Artikels.

Microsoft Edge auf Chromium-Basis (alle Plattformen)

Wenn Sie die Richtlinieneinstellungen AuthNegotiateDelegateAllowlist oder AuthServerAllowlist in Ihrer Umgebung überschrieben haben, stellen Sie sicher, dass Sie ihnen auch die Microsoft Entra-URL (https://autologon.microsoftazuread-sso.com) hinzufügen.

Microsoft Edge auf Chromium-Basis (macOS und andere Nicht-Windows-Plattformen)

Für Microsoft Edge auf Chromium-Basis auf macOS und anderen Nicht-Windows-Plattformen finden Sie unter Microsoft Edge – Richtlinien Informationen zum Hinzufügen der Microsoft Entra-URL zu Ihrer Zulassungsliste für die integrierte Authentifizierung.

Google Chrome (alle Plattformen)

Wenn Sie die Richtlinieneinstellungen AuthNegotiateDelegateAllowlist oder AuthServerAllowlist in Ihrer Umgebung überschrieben haben, stellen Sie sicher, dass Sie ihnen auch die Microsoft Entra-URL (https://autologon.microsoftazuread-sso.com) hinzufügen.

macOS

Der Rollout der Microsoft Entra-URL für Firefox und Google Chrome für Benutzer von macOS mithilfe von Active Directory-Gruppenrichtlinienerweiterungen von Drittanbietern wird in diesem Artikel nicht behandelt.

Bekannte Browsereinschränkungen

Nahtloses SSO funktioniert bei Internet Explorer nicht, wenn der Browser im erweiterten geschützten Modus ausgeführt wird. In der nächsten Version von Microsoft Edge auf Chromium-Basis wird das einmalige Anmelden unterstützt und kann im InPrivate- und Gastmodus erfolgen. Microsoft Edge (Legacyversion) wird nicht mehr unterstützt.

Sie müssen „AmbientAuthenticationInPrivateModesEnabled“ möglicherweise gemäß den entsprechenden Dokumentationen für InPrivate- und/oder Gastbenutzer konfigurieren:

Testen des nahtlosen einmaligen Anmeldens

Um das Feature für einen bestimmten Benutzer zu testen, stellen Sie sicher, dass alle folgenden Bedingungen erfüllt werden:

- Der Benutzer meldet sich auf einem Gerät des Unternehmens an.

- Das Gerät ist mit Ihrer Windows Server AD-Domäne verbunden. Das Gerät muss nicht in Microsoft Entra eingebunden sein.

- Es muss eine direkte Verbindung zwischen dem Gerät und Ihrem Domänencontroller bestehen, entweder über das Unternehmensnetzwerk (Kabel- oder Funknetzwerk) oder per Remotezugriff, z.B. über eine VPN-Verbindung.

- Sie haben das Feature für diesen Benutzer mithilfe von Gruppenrichtlinien bereitgestellt.

Tun Sie Folgendes, um ein Szenario zu testen, in dem der Benutzer einen Benutzernamen, aber kein Kennwort eingibt:

- Melden Sie sich bei https://myapps.microsoft.com an. Löschen Sie den Browsercache, oder verwenden Sie eine neue private Browsersitzung in einem der unterstützten Browser, der im privaten Modus ausgeführt wird.

Führen Sie einen der folgenden Schritte aus, um ein Szenario zu testen, in dem der Benutzer weder den Benutzernamen noch das Kennwort eingeben muss:

- Melden Sie sich bei

https://myapps.microsoft.com/contoso.onmicrosoft.coman. Löschen Sie den Browsercache, oder verwenden Sie eine neue private Browsersitzung in einem der unterstützten Browser, der im privaten Modus ausgeführt wird. Ersetzen Siecontosodurch den Namen Ihres Mandanten. - Melden Sie sich in einer neuen privaten Browsersitzung bei

https://myapps.microsoft.com/contoso.coman. Ersetzen Siecontoso.comdurch eine überprüfte Domäne (keine Verbunddomäne) in Ihrem Mandanten.

Ausführen des Rollovers für Schlüssel

In Feature aktivieren erstellt Microsoft Entra Connect Computerkonten (die Microsoft Entra ID repräsentieren) in allen Windows Server AD-Gesamtstrukturen, für die Sie das nahtlose einmalige Anmelden aktiviert haben. Weitere Informationen finden Sie unter Microsoft Entra nahtloses einmaliges Anmelden: Ausführliche Informationen zur Technik.

Wichtig

Wenn der Kerberos-Entschlüsselungsschlüssel auf einem Computerkonto kompromittiert wird, kann er dazu verwendet werden, für jeden Benutzer in der Windows Server AD-Gesamtstruktur Kerberos-Tickets zu generieren. Böswillige Akteure können dann Microsoft Entra-Anmeldungen für kompromittierte Benutzer imitieren. Es wird dringend empfohlen, das Rollover dieser Kerberos-Entschlüsselungsschlüssel regelmäßig durchzuführen (mindestens alle 30 Tage).

Anweisungen zum Durchführen des Rollovers für Schlüssel finden Sie unter Nahtloses einmaliges Anmelden mit Microsoft Entra: Häufig gestellte Fragen (FAQs).

Wichtig

Sie müssen diesen Schritt nicht sofort nach der Aktivierung des Features ausführen. Führen Sie für die Kerberos-Entschlüsselungsschlüssel mindestens alle 30 Tage ein Rollover durch.

Nächste Schritte

- Ausführliche Informationen zur Technik: Erfahren Sie mehr über die Funktionsweise des Features „nahtloses einmaliges Anmelden“.

- Häufig gestellte Fragen: Erhalten Sie Antworten auf häufig gestellte Fragen zum nahtlosen einmaligen Anmelden.

- Problembehandlung: Erfahren Sie, wie Sie gängige Probleme, mit dem Feature „nahtloses einmaliges Anmelden“ beheben können.

- UserVoice: Verwenden Sie das Microsoft Entra-Forum, um neue Features anzufordern.