Tutorial: Konfigurieren von 4me für die automatische Benutzerbereitstellung

In diesem Tutorial werden die Schritte erläutert, die in 4me und Microsoft Entra ID ausgeführt werden müssen, um Microsoft Entra ID für die automatische Bereitstellung und die Aufhebung der Bereitstellung von Benutzern und/oder Gruppen in 4me zu konfigurieren.

Hinweis

In diesem Tutorial wird ein Connector beschrieben, der auf dem Bereitstellungsdienst für Benutzer*innen für Microsoft Entra-Benutzer*innen basiert. Wichtige Details zum Zweck und zur Funktionsweise dieses Diensts sowie häufig gestellte Fragen finden Sie unter Automatisieren der Bereitstellung und Bereitstellungsaufhebung von Benutzer*innen für SaaS-Anwendungen mit Microsoft Entra ID.

Voraussetzungen

Das diesem Tutorial zu Grunde liegende Szenario setzt voraus, dass Sie bereits über die folgenden Voraussetzungen verfügen:

- Ein Microsoft Entra-Mandant

- Einen 4me-Mandanten

- Ein Benutzerkonto in 4me mit Administratorrechten

Hinweis

Diese Integration kann auch über die Microsoft Entra US Government-Cloud-Umgebung verwendet werden. Sie können diese Anwendung im Microsoft Entra-Anwendungskatalog für US Government Cloud finden und auf die gleiche Weise wie in der öffentlichen Cloud konfigurieren.

Hinzufügen von 4me aus dem Katalog

Bevor Sie 4me für die automatische Benutzerbereitstellung mit Microsoft Entra ID konfigurieren, müssen Sie 4me aus dem Microsoft Entra-Anwendungskatalog der Liste der verwalteten SaaS-Anwendungen hinzufügen.

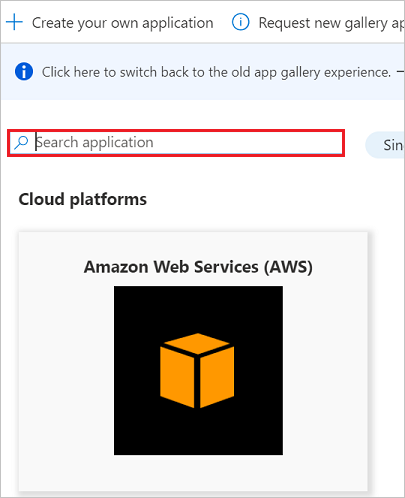

Führen Sie zum Hinzufügen von 4me aus dem Microsoft Entra-Anwendungskatalog die folgenden Schritte aus:

- Melden Sie sich beim Microsoft Entra Admin Center mindestens als Cloudanwendungsadministrator an.

- Navigieren Sie zu Identität>Anwendungen>Unternehmensanwendungen>Neue Anwendung.

- Geben Sie im Abschnitt Aus Katalog hinzufügen den Suchbegriff 4me ein, und wählen Sie 4me im Suchfeld aus.

- Wählen Sie im Ergebnisbereich 4me aus, und fügen Sie dann die App hinzu. Warten Sie einige Sekunden, während die App Ihrem Mandanten hinzugefügt wird.

Zuweisen von Benutzern zu 4me

Microsoft Entra ID ermittelt anhand von Zuweisungen, welche Benutzer*innen Zugriff auf ausgewählte Apps erhalten sollen. Im Kontext der automatischen Bereitstellung von Benutzern werden nur die Benutzen und/oder Gruppen synchronisiert, die einer Anwendung in Microsoft Entra ID zugewiesen wurden.

Vor dem Konfigurieren und Aktivieren der automatischen Bereitstellung von Benutzen müssen Sie entscheiden, welche Benutzer und/oder Gruppen in Microsoft Entra ID Zugriff auf 4me benötigen. Anschließend können Sie diese Benutzer bzw. Gruppen 4me wie folgt zuweisen:

Wichtige Tipps zum Zuweisen von Benutzern zu 4me

Es wird empfohlen, 4me einzelne Microsoft Entra-Benutzen zuzuweisen, um die Konfiguration der automatischen Bereitstellung von Benutzern zu testen. Später können weitere Benutzer und/oder Gruppen zugewiesen werden.

Beim Zuweisen eines Benutzers zu 4me müssen Sie im Dialogfeld für die Zuweisung eine gültige anwendungsspezifische Rolle auswählen (sofern verfügbar). Benutzer mit der Rolle Standardzugriff werden von der Bereitstellung ausgeschlossen.

Konfigurieren der automatischen Benutzerbereitstellung in 4me

In diesem Abschnitt werden die Schritte zum Konfigurieren des Microsoft Entra-Bereitstellungsdiensts zum Erstellen, Aktualisieren und Deaktivieren von Benutzern bzw. Gruppen in 4me auf der Grundlage von Benutzer- oder Gruppenzuweisungen in Microsoft Entra ID erläutert.

Tipp

Sie können auch das SAML-basierte einmalige Anmelden für 4me aktivieren. Befolgen Sie hierzu die Anweisungen im SSO-Tutorial zu 4me. Einmaliges Anmelden kann unabhängig von der automatischen Benutzerbereitstellung konfiguriert werden, obwohl diese beiden Features einander ergänzen.

So konfigurieren Sie die automatische Benutzerbereitstellung für 4me in Microsoft Entra ID:

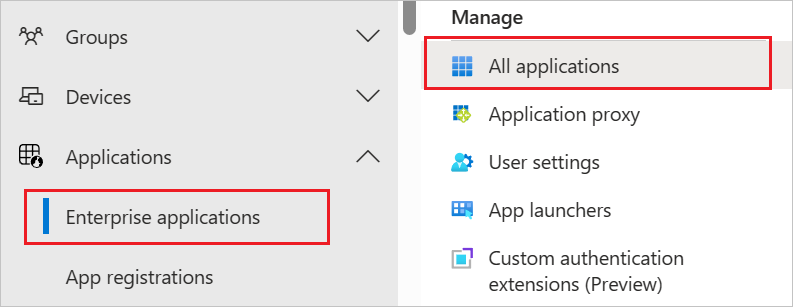

Melden Sie sich beim Microsoft Entra Admin Center mindestens mit der Rolle Cloudanwendungsadministrator an.

Navigieren Sie zu Identität>Anwendungen>Unternehmensanwendungen.

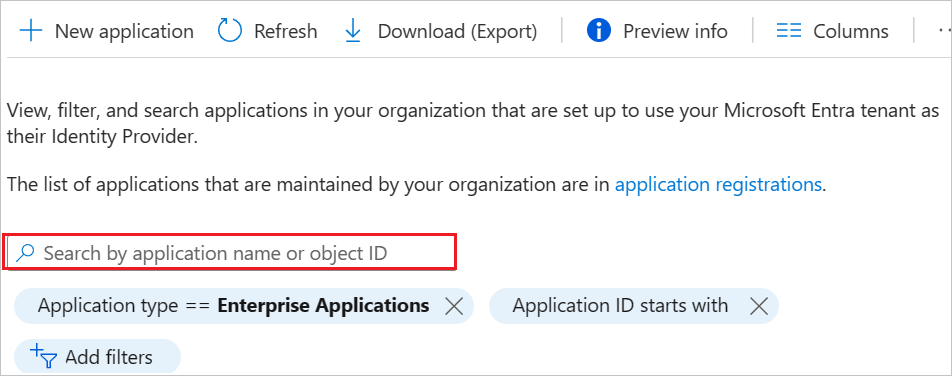

Wählen Sie in der Anwendungsliste 4me aus.

Wählen Sie die Registerkarte Bereitstellung.

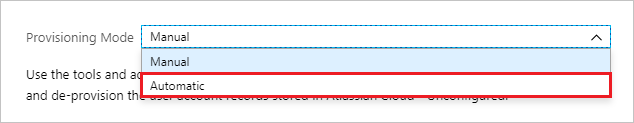

Legen Sie den Bereitstellungsmodus auf Automatisch fest.

Führen Sie die Schritte der in Schritt 6 beschriebenen exemplarischen Vorgehensweise aus, um die Mandanten-URL und das geheime Token Ihres 4me-Kontos abzurufen.

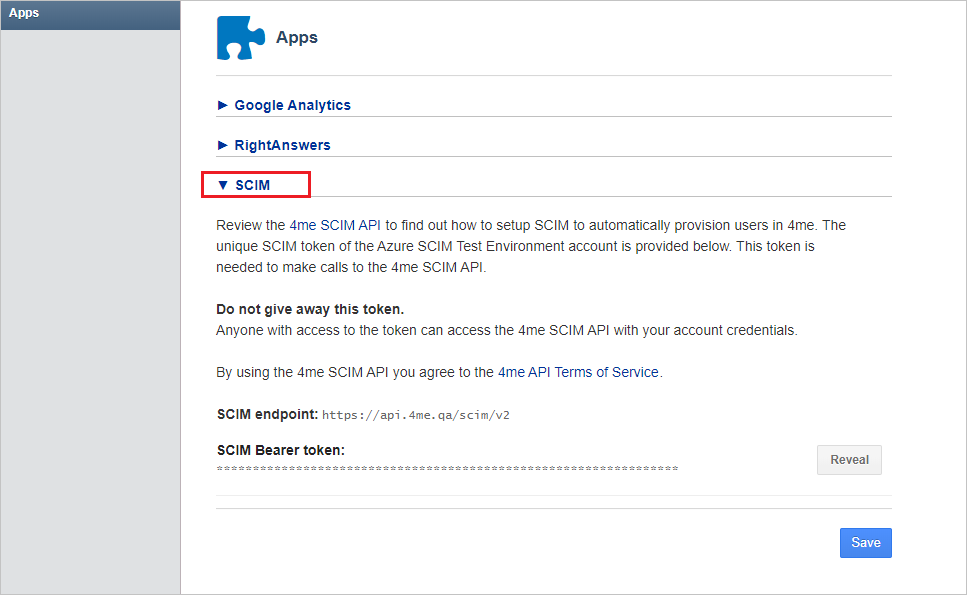

Melden Sie sich bei Ihrer 4me Admin-Konsole an. Navigieren zu Einstellungen.

Geben Sie in der Suchleiste Apps ein.

Öffnen Sie die Dropdownliste SCIM, um das geheime Token und den SCIM-Endpunkt abzurufen.

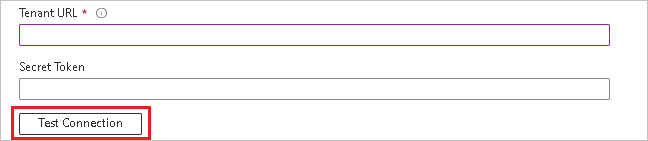

Klicken Sie nach dem Auffüllen der in Schritt 5 gezeigten Felder auf Verbindung testen, um sicherzustellen, dass Microsoft Entra ID eine Verbindung mit 4me herstellen kann. Vergewissern Sie sich im Falle eines Verbindungsfehlers, dass Ihr 4me-Konto über Administratorberechtigungen verfügt, und wiederholen Sie den Vorgang.

Geben Sie im Feld Benachrichtigungs-E-Mail die E-Mail-Adresse einer Person oder einer Gruppe ein, die Benachrichtigungen zu Bereitstellungsfehlern erhalten soll, und aktivieren Sie das Kontrollkästchen Bei Fehler E-Mail-Benachrichtigung senden.

Klicken Sie auf Speichern.

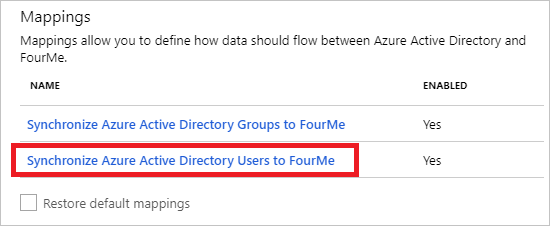

Wählen Sie im Abschnitt Zuordnungen die Option Microsoft Entra-Benutzer mit 4me synchronisieren aus.

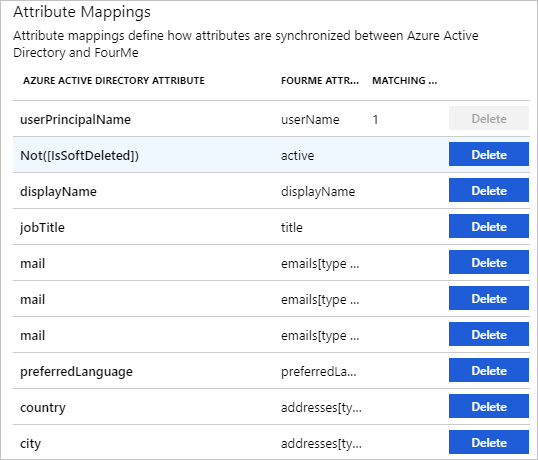

Überprüfen Sie im Abschnitt Attributzuordnungen die Benutzerattribute, die von Microsoft Entra ID mit 4me synchronisiert werden. Die als übereinstimmende Eigenschaften ausgewählten Attribute werden für den Abgleich der Benutzerkonten in 4me für Updatevorgänge verwendet. Stellen Sie sicher, dass 4me das Filtern für das ausgewählte Attribut unterstützt. Wählen Sie die Schaltfläche Speichern, um alle Änderungen zu übernehmen.

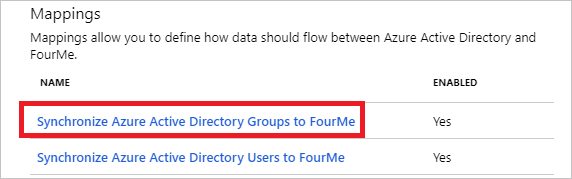

Wählen Sie im Abschnitt Zuordnungen die Option Microsoft Entra-Gruppen mit 4me synchronisieren aus.

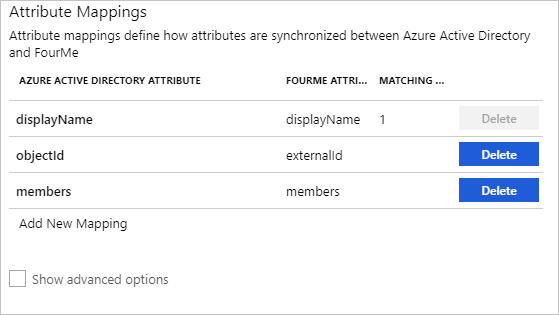

Überprüfen Sie im Abschnitt Attributzuordnung die Gruppenattribute, die aus Microsoft Entra ID in 4me synchronisiert werden. Die als Übereinstimmend ausgewählten Attribute werden verwendet, um die Gruppen in 4me für Updatevorgänge abzugleichen. Wählen Sie die Schaltfläche Speichern, um alle Änderungen zu übernehmen.

Wenn Sie Bereichsfilter konfigurieren möchten, lesen Sie die Anweisungen unter Attributbasierte Anwendungsbereitstellung mit Bereichsfiltern.

Ändern Sie im Abschnitt Einstellungen den Bereitstellungsstatus in Ein, um den Microsoft Entra-Bereitstellungsdienst für 4me zu aktivieren.

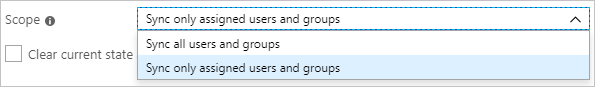

Legen Sie die Benutzer bzw. Gruppen fest, die in 4me bereitgestellt werden sollen. Wählen Sie dazu im Abschnitt Einstellungen unter Bereich die gewünschten Werte aus.

Wenn Sie fertig sind, klicken Sie auf Speichern.

Dadurch wird die Erstsynchronisierung aller Benutzer und/oder Gruppen gestartet, die im Abschnitt Einstellungen unter Bereich definiert sind. Die Erstsynchronisierung dauert länger als nachfolgende Synchronisierungen, die ungefähr alle 40 Minuten erfolgen, solange der Microsoft Entra-Bereitstellungsdienst ausgeführt wird. Im Abschnitt Synchronisierungsdetails können Sie den Fortschritt überwachen und Links zu Berichten zur Bereitstellungsaktivität aufrufen. Darin sind alle Aktionen aufgeführt, die vom Microsoft Entra-Bereitstellungsdienst in 4me ausgeführt werden.

Weitere Informationen zum Lesen der Microsoft Entra-Bereitstellungsprotokolle finden Sie unter Berichterstellung zur automatischen Benutzerkontobereitstellung.

Connector-Einschränkungen

- 4me verfügt über verschiedene SCIM-Endpunkt-URLs für Test- und Produktionsumgebungen. Die erste endet mit .qa und die zweite mit .com.

- Von 4me generierte geheime Token weisen ein Ablaufdatum von einem Monat ab Generierung auf.

- 4me unterstützt keine ENDGÜLTIGE LÖSCHUNG von Benutzern. SCIM-Benutzer werden in 4me nie wirklich gelöscht, stattdessen wird das aktive Attribut des SCIM-Benutzers auf false festgelegt, und der zugehörige 4me-Personendatensatz wird deaktiviert.

Zusätzliche Ressourcen

- Verwalten der Benutzerkontobereitstellung für Unternehmens-Apps

- Was ist Anwendungszugriff und einmaliges Anmelden mit Microsoft Entra ID?