Integritätsmodellierung für Workloads

Cloudanwendungen generieren große Mengen an Betriebsdaten, sodass es schwierig ist, Probleme schnell zu ermitteln und zu beheben. Ein häufiger Grund für diese Herausforderung ist das Fehlen einer Integritätsbaseline, die an die Funktionalität der Workload angepasst ist, und die Unfähigkeit, Abweichungen von dieser Baseline zu erkennen.

Bei der Integritätsmodellierung handelt es sich um eine Beobachtbarkeitsübung, bei der der Geschäftskontext mit Rohüberwachungsdaten kombiniert wird, um die Gesamtintegrität einer Workload zu quantifizieren. Sie hilft dabei, eine Baseline festzulegen, anhand derer Sie die Workload überwachen können. Sie sollten Daten wie Telemetriedaten aus Infrastruktur und Anwendungskomponenten berücksichtigen. Die Integritätsmodellierung kann auch andere Informationen enthalten, die zum Erreichen der Qualitätsziele der Workload erforderlich sind.

Leistungsprobleme oder betriebsbedingte Beeinträchtigungen können zu einer Abweichung vom erwarteten Betriebszustand führen. Indem Sie die Integrität einer Workload modellieren, können Sie Abweichungen erkennen und fundierte operative Entscheidungen treffen, die die geschäftlichen Auswirkungen berücksichtigen.

Die Gesundheitsmodellierung überbrückt die Lücke zwischen stammesbezogenem operativem Wissen und umsetzbaren Erkenntnissen. Sie hilft Ihnen dabei, kritische Probleme effektiv zu verwalten. Das Konzept ist von entscheidender Bedeutung, um die Zuverlässigkeit und effektivität des Betriebs zu maximieren.

Dieser Leitfaden bietet praktische Anleitungen zur Integritätsmodellierung, einschließlich der Erstellung eines Modells, das die Laufzeitintegrität einer Workload und aller zugehörigen Subsysteme bewertet.

| Begriff | Definition |

|---|---|

| Integritätsmodellierung | Eine Beobachtbarkeitsübung, die den Geschäftskontext verwendet, um Überwachungsdaten als Integritätszustände zu interpretieren. |

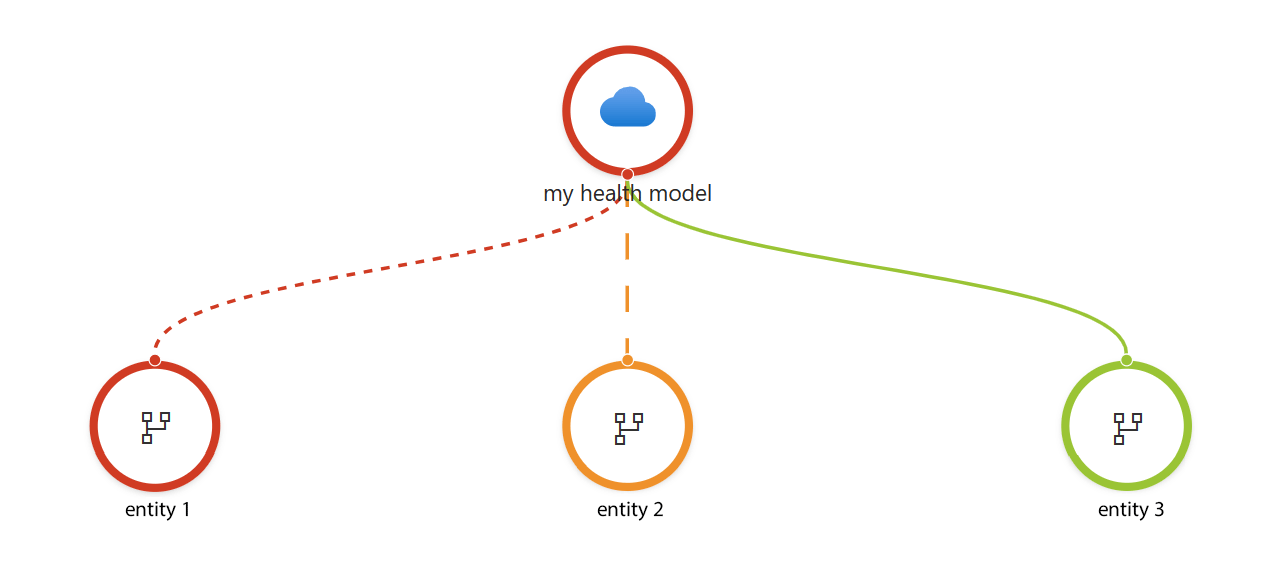

| Integritätsmodell | Eine grafische Darstellung logischer Entitäten und ihrer Beziehungen für einen bestimmten Bereich. Jeder Knoten verfügt über eine Integritätszustandsdefinition, um überwachungsdaten im gesamten Modell zu rationalisieren. |

| Integritätsentität | Eine logische Komponente, die eine einzelne Einheit eines Systems, eine logische Kombination mehrerer verwandter Entitäten oder das Gesamtsystem darstellt. |

| Integritätsstatus | Eine definierte und messbare status, die aussagekräftige operative Erkenntnisse über die Integrität einer Entität bietet. |

| Integritätssignal | Einzelne Datenströme, die Einblicke in das Betriebsverhalten einer Entität bieten. |

| Modell von Modellen | Ein aggregierter Modellierungsbereich, in dem Entitäten unterschiedliche Integritätsmodelle für Komponentensysteme darstellen. |

Es wird empfohlen, dass Sie dieses Video watch, um ein allgemeines Verständnis der Integritätsmodellierung zu erhalten.

Was sind Integrität, Integritätsmodellierung und ein Integritätsmodell?

Der Begriff Integrität bezieht sich auf die operative status einer Entität und deren Abhängigkeiten. Diese Entität kann eine einzelne Einheit eines Systems, eine logische Kombination mehrerer verwandter Entitäten oder das Gesamtsystem sein.

Es wird empfohlen, die Integrität in einem von drei Zuständen darzustellen:

Gesund: Funktioniert optimal und erfüllt Qualitätserwartungen

Beeinträchtigt: Zeigt weniger als fehlerfreies Verhalten, was auf potenzielle Probleme hinweist

Fehlerhaft: In einem kritischen Zustand und erfordert sofortige Aufmerksamkeit

Hinweis

Sie können die Integrität mit einer Bewertung anstelle von Zuständen darstellen, um eine größere Datengranularität bereitzustellen.

Integritätszustände werden abgeleitet, indem Überwachungsdaten mit Domäneninformationen kombiniert werden. Jeder Zustand muss definiert und messbar sein. Integritätszustände werden mithilfe von Integritätssignalen berechnet. Dabei handelt es sich um einzelne Datenströme, die Einblicke in das Betriebsverhalten einer Entität bieten. Signale können Metriken, Protokolle, Ablaufverfolgungen oder andere Qualitätsmerkmale enthalten. Beispielsweise kann ein Integritätssignal für eine VM-Entität die Metrik für die CPU-Auslastung nachverfolgen. Weitere Signale für diese Entität können speicherauslastung, Netzwerklatenz oder Fehlerraten sein.

Berücksichtigen Sie beim Definieren von Integritätssignalen die nicht funktionalen Anforderungen für die Workload. Schließen Sie im Beispiel der CPU-Auslastung die erwarteten Schwellenwerte für jeden Integritätszustand ein. Wenn die Auslastung den tolerierten Schwellenwert gemäß den Workloadanforderungen überschreitet, wechselt das System von Fehlerfrei in Heruntergestuft oder fehlerhaft. Diese Zustandsänderungen lösen die entsprechenden Warnungen oder Aktionen aus.

Die Integritätsmodellierung erfordert, dass Entitäten über klar definierte Zustände verfügen, die von mehreren Integritätssignalen abgeleitet und für die Workload kontextbezogen sind. Die Integritätsdefinition für einen virtuellen Computer kann beispielsweise wie folgt aussehen:

Fehlerfrei: Wichtige nicht funktionale Anforderungen und Ziele, z. B. Antwortzeit, Ressourcenauslastung und Gesamtsystemleistung, werden vollständig erfüllt. Beispielsweise werden 95 % der Anforderungen innerhalb von 500 Millisekunden verarbeitet. Die Workload verwendet VM-Ressourcen wie CPU, Arbeitsspeicher und Speicher optimal und behält ein Gleichgewicht zwischen Workloadanforderungen und verfügbarer Kapazität bei. Die Benutzererfahrung liegt auf dem erwarteten Niveau.

Heruntergestuft: Ressourcen funktionieren nicht optimal, sind aber weiterhin betriebsbereit. Auf dem Speicherdatenträger treten beispielsweise Drosselungsprobleme auf. Benutzer erhalten möglicherweise langsame Antworten.

Fehlerhaft: Die Beeinträchtigung überschreitet die tolerierten Grenzwerte. Ressourcen sind nicht mehr reaktionsfähig oder verfügbar, und das System erfüllt keine akzeptablen Leistungsstufen mehr. Die Benutzererfahrung ist stark beeinträchtigt.

Das Ergebnis der Integritätsmodellierung ist ein Modell oder eine grafische Darstellung logischer Entitäten und ihrer Beziehungen für eine Workloadarchitektur. Jeder Knoten verfügt über eine Integritätszustandsdefinition.

Wichtig

Die Integritätsmodellierung ist ein abstraktes Konzept, das Sie in verschiedenen Bereichen implementieren und anwenden können, wenn Sie über ein gutes Verständnis der Geschäftsszenarien verfügen.

In der Abbildung:

Entitäten sind logische Komponenten der Workload, die Aspekte des Systems darstellen. Dabei kann es sich um Infrastrukturkomponenten wie Server, Datenbanken und Netzwerke handeln. Sie können auch bestimmte Anwendungsmodule, Pods, Dienste oder Microservices sein. Oder Entitäten können Benutzerinteraktionen und Systemflows innerhalb der Workload erfassen.

Hinweis

Benutzer- und Systemflows fassen nicht funktionale Anforderungen in Geschäftsszenarien zusammen, die Anwendungs- und Infrastrukturkomponenten umfassen. Diese Zusammenfassung spiegelt den Geschäftlichen Nutzen für die Anwendung wider.

Beziehungen zwischen Entitäten Spiegel die Abhängigkeitsketten innerhalb des Systems. Beispielsweise kann ein Anwendungsmodul bestimmte Infrastrukturkomponenten aufrufen, die eine Beziehung bilden.

Stellen Sie sich ein Szenario vor, in dem bei einer E-Commerce-Workload eine Spitze fehlerhafter Nachrichten in einer Azure Service Bus-Warteschlange auftritt, was dazu führt, dass Zahlungen fehlschlagen. Dieses Problem ist für die organization aufgrund des implizierten Umsatzverlusts von entscheidender Bedeutung. Obwohl ein Anwendungsentwickler möglicherweise die Auswirkungen dieser Metrikspitze auf zahlungen versteht, wird dieses Stammwissen nicht häufig im Betriebsteam geteilt.

Ein Integritätsmodell kann Operatoren einen sofortigen Einblick in das Problem und seine Auswirkungen geben. Der Zahlungsfluss hängt von Service Bus ab, bei dem es sich um eine der Workloadkomponenten handelt. Die visuelle Darstellung zeigt den heruntergestuften Zustand des Service Bus-instance und seine Auswirkungen auf den Zahlungsfluss. Operatoren können die Bedeutung des Problems verstehen und sich auf diese spezifische Komponente konzentrieren.

Die Integritätsmodellierung war im vorherigen Szenario auf folgende Weise wichtig:

Dadurch wurden die Zeit bis zur Erkennung (TTD) und die Zeit bis zur Entschärfung (TTM) verbessert, indem eine schnellere Problemisolation ermöglicht wurde, was zu einer schnelleren Erkennung von Problemen und potenziellen Fehlerbehebungen führte.

Operatoren erhielten Warnungen basierend auf Integritätszuständen, wodurch unnötiges Rauschen reduziert wurde. Operatoren erhielten Benachrichtigungen, die einen bestimmten Kontext zu den geschäftlichen Auswirkungen auf Zahlungen lieferten.

Abhängigkeitsketten halfen Operatoren dabei, den Umfang der betriebsbezogenen Probleme vollständig zu verstehen. Dieses Wissen beschleunigte Folgenabschätzungen und führte zu priorisierten Antworten. Operatoren können auch problemlos kaskadierende oder korrelierte Probleme identifizieren.

Operatoren führten Aktivitäten nach dem Vorfall mit Genauigkeit durch, da das Integritätsmodell Einblicke in die Grundursachen von Anomalien und die betreffenden spezifischen Integritätssignale lieferte.

Dadurch wurden die Überwachungsdaten für alle Teammitglieder sinnvoll. Sie überbrückte die Lücke zwischen Stammeswissen und geteilten Erkenntnissen.

Die organization das Gesundheitsmodell als Basis für zukünftige Investitionen in KI-gesteuerte Vorgänge verwendet, um intelligente Erkenntnisse zu gewinnen.

Schema des Integritätsmodells

Integritätsmodelle bieten ein eindeutiges Datenschema, das für Anwendungsfälle zur Beobachtbarkeit optimiert ist. Bei diesem Schema wird die Integritätsmodellierung von einem abstrakten Konzept zu einer messbaren Lösung. Indem Sie Ihre spezifischen Anforderungen, Ziele und den Architekturkontext modellieren, können Sie Gesundheitsdaten an Ihr einzigartiges Szenario anpassen.

Integrität ist ein relatives Datenkonzept. Jedes Modell stellt Integritätsdaten dar, die eindeutig und für den kontextbezogenen Bereich priorisiert sind, auch wenn es denselben Satz von Entitäten verwendet. Was in einem bestimmten Szenario fehlerfrei ist, kann sich in anderen Kontexten erheblich unterscheiden.

Betrachten Sie beispielsweise Azure-Ressourcen desselben Typs innerhalb Ihrer Workload.

- VM A führt eine CPU-sensible Anwendung aus.

- VM B verarbeitet einen speicherintensiven Dienst.

Die Integritätsdefinitionen für diese Computer unterscheiden sich. CPU-Auslastungsmetriken beeinflussen wahrscheinlich die Integrität von VM A status, und VM B kann speicherbezogene Metriken priorisieren.

Wichtig

Ein Integritätsmodell sollte nicht alle Fehler gleich behandeln. Es sollte eindeutig zwischen erwarteten oder vorübergehenden, aber wiederherstellbaren Fehlern und einem echten Notfallzustand unterschieden werden.

Erstellen eines Integritätsmodells

Der erste Schritt zum Erstellen eines Integritätsmodells ist eine logische Entwurfsübung, die in der Regel die Aktivitäten umfasst, die in den folgenden Abschnitten beschrieben werden.

Auswerten des Workloadentwurfs

Beginnen Sie mit dieser Übung für den logischen Entwurf, indem Sie die folgenden Komponenten Ihres Workloadentwurfs auswerten.

Infrastrukturkomponenten wie Computecluster und Datenbanken

Anwendungskomponenten, die auf compute und ihren relevanten Komponenten ausgeführt werden

Logische oder physische Abhängigkeiten zwischen Komponenten

Beispielsweise sollte das Integritätsmodell für eine E-Commerce-Anwendung den aktuellen Zustand kritischer Prozesse wie Benutzeranmeldung, Auschecken und Zahlungen darstellen.

Kontextualisieren mit Geschäftsanforderungen

Bewerten Sie die relative Bedeutung und die Gesamtwirkung jedes Flows auf Ihre organization. Berücksichtigen Sie Faktoren wie Benutzerfreundlichkeit, Sicherheit und Betriebseffizienz. In den meisten Szenarien ist beispielsweise der Ausfall eines Zahlungsvorgangs wahrscheinlich wichtiger als der Fehler eines Berichterstellungsprozesses.

Identifizieren sie Eskalationspfade für die Behandlung von Problemen im Zusammenhang mit den einzelnen Flows. Weitere Informationen finden Sie unter Optimieren des Workloadentwurfs mithilfe von Flows.

Hinweis

Sie erkennen den Wert der Integritätsmodellierung nur, wenn Sie Ihre Geschäftsszenarien und Ihren Kontext integrieren. Anschließend können Sie die geschäftlichen Auswirkungen von betrieblichen Problemen rationalisieren.

Zuordnung zu Zuverlässigkeitsmetriken

Suchen Sie nach relevanten Zuverlässigkeitsmetriken für den gesamten Anwendungsentwurf.

Erwägen Sie die Definition von Service Level Indicators (SLIs) und Service Level Objectives (SLOs) für die gesamte Anwendung und ihre einzelnen Geschäftsprozesse. Diese SLIs und SLOs sollten mit den spezifischen Integritätssignalen übereinstimmen, die für Ihr Integritätsmodell berücksichtigt werden. Auf diese Weise erstellen Sie eine umfassende Definition von Integrität, die das Erreichen eines akzeptablen Servicelevels für die Anwendung genau widerspiegelt.

Wichtig

SLIs und SLOs sind kritische Integritätssignale. Sie erstellen eine aussagekräftige Definition von Integrität, die den gewünschten Dienstgrad zusammen mit anderen Qualitätsattributen widerspiegelt. Sie können auch Dienstintegritätsziele (ShOs) definieren, um die Integrität zu erfassen, die Sie über einen aggregierten Zeitbereich erreichen möchten.

Identifizieren von Integritätssignalen

Um ein umfassendes Integritätsmodell zu erstellen, korrelieren Sie verschiedene Arten von Überwachungsdaten, einschließlich Metriken, Protokollen und Ablaufverfolgungen. Dadurch stellen Sie sicher, dass das Konzept der Integrität den Laufzeitzustand einer bestimmten Entität oder der gesamten Workload genau widerspiegelt.

Verwenden von Plattformmetriken und -protokollen

Im Kontext der Integritätsmodellierung ist es wichtig, Metriken und Protokolle aus zugrunde liegenden Azure-Ressourcen auf Plattformebene zu sammeln. Zu diesen Metriken gehören CPU-Prozentsatz, Netzwerkeingang und Netzwerkaus sowie Datenträgervorgänge pro Sekunde. Sie können diese Daten in Ihrem Integritätsmodell verwenden, um potenzielle Probleme zu erkennen und vorherzusagen und gleichzeitig eine zuverlässige Umgebung aufrechtzuerhalten.

Darüber hinaus hilft Ihnen dieser Ansatz, zwischen vorübergehenden Oder temporären Störungen und nicht transparenten Fehlern oder persistenten Problemen zu unterscheiden.

Hinweis

Als bewährte Methode sollten Sie alle Anwendungsressourcen konfigurieren, um Diagnoseprotokolle und Metriken an die ausgewählte Protokollaggregationstechnologie weiterzuleiten. Erstellen Sie Schutzplanken mithilfe von Azure Policy, um konsistente Diagnoseeinstellungen für die gesamte Anwendung sicherzustellen und die ausgewählte Konfiguration für jeden Azure-Dienst zu erzwingen.

Hinzufügen von Anwendungsprotokollen

Anwendungsprotokolle sind eine wichtige Quelle für Diagnose Daten für Ihr Integritätsmodell. Hier sind einige bewährte Methoden für die Anwendungsprotokollierung:

Verwenden Sie die semantische oder strukturierte Protokollierung. Strukturierte Protokolle ermöglichen die automatisierte Nutzung und Analyse von Protokolldaten im großen Stil.

Erwägen Sie, Azure-Ressourcenmetriken und Diagnose Daten in einem Azure Monitor-Protokollarbeitsbereich anstelle eines Speicherkontos zu speichern. Mit dieser Methode können Sie Integritätssignale erstellen, indem Sie Kusto-Abfragen für eine effiziente Auswertung verwenden.

Protokollieren Sie Daten in der Produktionsumgebung. Erfassen Sie umfassende Daten, während die Anwendung in der Produktionsumgebung ausgeführt wird. Ausreichende Informationen sind für die Integritätsbewertung und die Diagnose von festgestellten Produktionsproblemen unerlässlich.

Protokollieren Sie Ereignisse an Dienstgrenzen. Fügen Sie eine Korrelations-ID ein, die Dienstgrenzen überschreitet. Wenn eine Transaktion mehrere Dienste umfasst und einer dieser Dienste fehlschlägt, hilft Ihnen die Korrelations-ID, Anforderungen in Der gesamten Anwendung nachzuverfolgen und die Fehlerursache zu ermitteln.

Verwenden Sie die asynchrone Protokollierung. Vermeiden Sie synchrone Protokollierungsvorgänge, die Anwendungscode blockieren könnten. Die asynchrone Protokollierung stellt die Verfügbarkeit sicher, indem Anforderungsbacklogs während Protokollschreibvorgängen verhindert werden.

Trennen Sie die Anwendungsprotokollierung von der Überwachung. Verwalten Sie Überwachungsprotokolle getrennt von Diagnoseprotokollen. Obwohl Die Überwachungsdatensätze Compliance- oder behördliche Anforderungen erfüllen, verhindert deren unterschiedliche Aufbewahrung die Verworfen von Transaktionen.

Implementieren einer verteilten Ablaufverfolgung

Implementieren Sie die verteilte Ablaufverfolgung, indem Sie Telemetriedaten über kritische Systemflüsse hinweg korrelieren. Korrelierte Telemetriedaten bieten Einblicke in End-to-End-Transaktionen und sind für eine effektive Ursachenanalyse (Root Cause Analysis, RCA) bei Fehlern unerlässlich.

Verwenden von Integritätstests

Implementieren und Ausführen von Integritätstests außerhalb der Anwendung, um die Integrität und Reaktionsfähigkeit Ihrer Anwendung explizit zu überprüfen. Verwenden Sie Testantworten als Signale innerhalb Ihres Integritätsmodells.

Sie können Integritätstests implementieren, indem Sie die Antwortzeit der gesamten Anwendung oder der einzelnen Komponenten messen. Tests können Prozesse ausführen, um die Latenz zu messen und die Verfügbarkeit zu überprüfen oder Um Informationen aus der Anwendung zu extrahieren. Weitere Informationen finden Sie unter Überwachungsmuster für den Integritätsendpunkt.

Die meisten Lastenausgleichsmodule unterstützen die Ausführung von Integritätstests, die Anwendungsendpunkte in konfigurierten Intervallen pingen. Alternativ können Sie einen externen Watchdog-Dienst verwenden. Ein Watchdog-Dienst aggregiert Integritätsprüfungen aus mehreren Komponenten der Workload. Watchdogs können auch Code hosten, der sofortige Korrekturen für bekannte Integritätsbedingungen durchführt.

Einführung struktureller und funktionaler Überwachungstechniken

Die strukturelle Überwachung umfasst die Ausstattung der Anwendung mit semantischen Protokollen und Metriken. Die Anwendung sammelt diese Metriken direkt, die den aktuellen Arbeitsspeicherverbrauch, die Anforderungslatenz und andere relevante Daten auf Anwendungsebene umfassen.

Stärken Sie Ihre Überwachungsprozesse mithilfe der Funktionsüberwachung. Dieser Ansatz konzentriert sich auf die Messung von Plattformdiensten und deren Auswirkungen auf die allgemeine Benutzererfahrung. Im Gegensatz zur strukturellen Überwachung erfordert die funktionale Überwachung keine detaillierten Kenntnisse des Systems. Es testet das extern sichtbare Verhalten der Anwendung. Dieser Ansatz ist nützlich für die Bewertung von SLOs und SLIs.

Modellieren des Entwurfs

Stellen Sie den identifizierten Anwendungsentwurf als Entitäten und Beziehungen dar. Ordnen Sie Integritätssignale bestimmten Komponenten zu, um Integritätszustände auf Entitätsebene zu quantifizieren. Berücksichtigen Sie die Kritikalität von Komponenten, um zu bestimmen, wie Integritätszustände über das Modell weitergegeben werden sollen. Beispielsweise sind Berichtskomponenten möglicherweise nicht so kritisch wie andere Komponenten, was zu unterschiedlichen Auswirkungen auf die allgemeine Workloadintegrität führt.

Festlegen verwertbarer Warnungen

Verwenden Sie die ausgewerteten Integritätszustände, um Warnungen und automatisierte Aktionen auszulösen. Integrität sollte als zentrales Daten-Tenet für die Beobachtbarkeit in vorhandene betriebsbereite Runbooks integriert werden.

In der Regel gibt es eine 1:1-Zuordnung zwischen Überwachungsdaten und Warnungsregeln, was zu unerwünschten Ergebnissen wie Warnungsstürmen und Umgebungswarnungsgeräuschen führen kann. In einem Computecluster können z. B. große Mengen von Warnungen auf VM-Ebene, die auf der CPU-Auslastung und der Fehleranzahl basieren, die Operatoren bei Fehlern überlasten und zu Verzögerungen bei der Auflösung führen. Ebenso führt das Umgebungswarnungsrauschen bei einer hohen Anzahl von konfigurierten Warnungen häufig zu Warnungen, die übersehen oder ignoriert werden.

Ein Integritätsmodell führt die Trennung zwischen Überwachungsdaten und Warnungsregeln ein. Eine Integritätsdefinition aggregiert viele Signale in einem einzelnen Integritätszustand, wodurch die Anzahl der Warnungen verringert wird, sodass sich Operatoren ausschließlich auf hochwertige Warnungen konzentrieren können, die für die organization wichtig sind. Betrachten Sie das E-Commerce-Szenario. Sie können eine Warnung einrichten, um Benachrichtigungen über Änderungen in der Integrität des Prozesszahlungsflusses anstelle von Änderungen an zugrunde liegenden Ressourcen wie der Service Bus-Warteschlange zu senden.

Hinweis

Die Möglichkeit, Warnungen über alle Ebenen des Integritätsmodells hinweg zu erhalten, bietet Flexibilität für die verschiedenen Workload-Personas. Anwendungsbesitzer und Produktmanager können bei Änderungen des Integritätszustands in wichtigen Geschäftsszenarien oder in der gesamten Workload benachrichtigt werden. Operatoren können basierend auf der Integrität von Infrastruktur- oder Anwendungskomponenten warnungen werden.

Visualisieren des Modells

Erstellen Sie visuelle Darstellungen, z. B. Tabellen oder Diagramme, um den aktuellen Zustand und verlauf des Integritätsmodells effektiv zu vermitteln. Stellen Sie sicher, dass die Visualisierung dem Geschäftskontext entspricht und umsetzbare Erkenntnisse liefert.

Wenn Sie Ihr Gesundheitsmodell visualisieren, sollten Sie einen Ampelansatz verwenden, um Integritätszustände über Abhängigkeitsketten hinweg sofort aufschlussreich zu machen.

Weisen Sie grün für fehlerfrei, gelb für herabgestuft und rot für fehlerhaft zu. Durch schnelles Identifizieren der farbcodierten Zustände können Sie die Grundursache jeder Anwendungsbeeinträchtigung effizient ermitteln.

Hinweis

Es wird empfohlen, die Barrierefreiheitsanforderungen für Personen mit Sehbehinderung zu berücksichtigen, wenn Sie eine Dashboard für Ihr Gesundheitsmodell erstellen. Bewährte Methoden für diagramme finden Sie unter Architekturentwurfsdiagramme.

Übernehmen Ihres Integritätsmodells

Nachdem Sie ein Integritätsmodell erstellt haben, sollten Sie die folgenden Anwendungsfälle berücksichtigen, um die Erkennung und Interpretation von Fehlern oder Betriebsproblemen zu fördern.

Anwendbarkeit auf verschiedene Rollen

Die Integritätsmodellierung kann Informationen bereitstellen, die spezifisch für Auftragsfunktionen oder Rollen innerhalb desselben Kontexts der Workload sind. Beispielsweise benötigt eine DevOps-Rolle möglicherweise Informationen zur betriebsbezogenen Integrität. Ein Sicherheitsbeauftragter ist möglicherweise besorgter über Eindringsignale und Sicherheitsexposition. Ein Datenbankadministrator ist wahrscheinlich nur an einer Teilmenge des Anwendungsmodells über die Datenbankressourcen interessiert.

Passen Sie Gesundheitserkenntnisse für verschiedene Projektbeteiligte an. Erwägen Sie die Erstellung separater Modelle aus überlappenden Datasets.

Fortlaufende Validierung

Verwenden Sie Ihr Integritätsmodell, um Test- und Validierungsprozesse wie Auslastungstests und Chaostests zu optimieren. Sie können den Laufzeitbetriebszustand während des Tests überprüfen und die Effektivität Ihres Modells in Skalierungs- und Fehlerszenarien bewerten, indem Sie Integritätsmodelle in Ihren Entwicklungslebenszyklus integrieren.

Integrität der Organisation

Obwohl die Integritätsmodellierung häufig mit der Quantifizierung von Integritätszuständen für einzelne Anwendungen verbunden ist, geht ihre Anwendbarkeit über diesen Bereich hinaus.

Auf einzelner Workloadebene bieten Integritätsmodelle eine Grundlage für die Beobachtbarkeit von Anwendungen und operative Erkenntnisse. Jede Anwendung kann über ein eigenes Integritätsmodell verfügen, das erfasst, was jeder Integritätszustand in seinem Kontext bedeutet.

Sie können mehrere Integritätsmodelle in einem allgemeinen Konstrukt kombinieren, indem Sie ein Modell von Modellen erstellen. Sie können beispielsweise den Beobachtbarkeitsbedarf einer Geschäftseinheit oder eines gesamten Cloudbestands erstellen, indem Sie Integritätsmodelle als Komponenten in einem größeren Modell verwenden. Integritätsmodelle stellen Workloads innerhalb des Bestands als Knoten innerhalb des Diagramms der obersten Ebene dar. Verwenden Sie die Beziehungen in diesem Modell, um anwendungsübergreifende Abhängigkeiten zu erfassen, einschließlich Datenflüssen, Dienstinteraktionen und freigegebener Infrastruktur.

Betrachten Sie ein Einzelhandelsunternehmen, das über verschiedene Anwendungen für E-Commerce, Zahlungen und Bestellabwicklung verfügt. Sie können jede dieser Anwendungen als unabhängiges Integritätsmodell definieren, um zu quantifizieren, was Integrität für diese Workload bedeutet. Anschließend können Sie ein übergeordnetes Modell verwenden, um alle diese Komponentenintegritätsmodelle als Entitäten zuzuordnen und die auswirkungen auf den Betrieb von Anwendungen über Abhängigkeitsketten zu erfassen. Wenn die E-Commerce-Anwendung beispielsweise fehlerhaft wird, hat sie eine kaskadierende Auswirkung auf die Zahlungsanwendung.

Gesundheitstrends und KI für IT-Vorgänge

Die Integritätsmodellierung bietet eine quantifizierte Betriebsbaseline, die auf einen bestimmten Geschäftskontext abgestimmt ist. KI für IT-Vorgänge (AIOps) ist eine beliebte Methode, um die betriebliche Effizienz zu verbessern. Integritätsdaten sind eine grundlegende Eingabe für Machine Learning-Modelle zur Analyse von Integritätstrends. Machine Learning-Modelle können beispielsweise:

Extrahieren Sie weitere Erkenntnisse aus Zustandsänderungen, und empfehlen Sie Aktionen.

Analysieren Sie Integritätstrends im Laufe der Zeit, um die Problemvorhersage und die Modelloptimierung zu fördern.

Verwalten Ihres Integritätsmodells

Die Verwaltung eines Heath-Modells ist eine kontinuierliche Entwicklungsaktivität, die auf die Entwicklung und den Betrieb Ihrer Anwendung abgestimmt ist. Stellen Sie bei der Weiterentwicklung Ihrer Anwendung sicher, dass sich Ihr Integritätsmodell parallel weiterentwickelt.

Behandeln Sie außerdem Integritätsmodelle wie Workloadartefakte, die in Ihren Entwicklungslebenszyklus integriert werden sollten. Verwenden Sie Infrastructure-as-Code (IaC) für eine konsistente, versionsgesteuerte Verwaltung Ihres Integritätsmodells. Verwenden Sie die Automatisierung, damit das Modell beim Hinzufügen oder Entfernen von Infrastruktur- und Anwendungskomponenten aus der Workload auf dem neuesten Stand bleibt.

Integritätsdaten werden im Laufe der Zeit immer weniger wert. Um die betriebsbezogene Effizienz zu optimieren und die Kosten zu minimieren, vermeiden Sie die Aufbewahrung von Integritätsdaten über 30 Tage hinaus. Bei Bedarf können Sie Daten archivieren, um Überwachungsanforderungen zu erfüllen oder in Szenarien, die eine langfristige Musteranalyse in KI für IT-Vorgänge erfordern.

Hinweis

Wenn Sie Integritätsdaten archivieren, stellen Sie sicher, dass Sie sie mit dem Konfigurationsstatus des Modells koppeln. Die Interpretation von Zustandsänderungen kann ohne diesen Kontext eine Herausforderung darstellen.

Verwandte Links

- Informationen zum Implementieren von Integritätstests in ASP.NET finden Sie unter Integritätsprüfungen in ASP.NET Core.

- Informationen zum Überwachen von Metriken finden Sie unter Überblick über Metriken in Azure Monitor.

- Informationen zur Verwendung von Application Insights finden Sie unter Application Insights.

- Entwurfsüberlegungen und Empfehlungen für unternehmenskritische Workloads finden Sie unter Integritätsmodellierung und Beobachtbarkeit für unternehmenskritische Workloads in Azure.

- Eine praktische Erfahrung finden Sie unter Entwerfen eines Integritätsmodells für Ihre unternehmenskritische Workload.

Nächster Schritt

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für