Sammeln von Daten zu Ihrer DNS-Infrastruktur mit der DNS-Analyse-Lösung (Vorschauversion)

In diesem Artikel wird beschrieben, wie Sie die Azure DNS-Analyse-Lösung in Azure Monitor einrichten und verwenden, um Erkenntnisse hinsichtlich Sicherheit, Leistung und Betrieb der DNS-Infrastruktur zu sammeln.

DNS Analytics ermöglicht Ihnen Folgendes:

- Identifizieren von Clients, die versuchen, schädliche Domänennamen aufzulösen.

- Identifizieren von veralteten Ressourceneinträgen.

- Identifizieren von häufig abgefragten Domänennamen und DNS-Clients mit hoher Aktivität.

- Anzeigen der Anforderungslast auf DNS-Servern.

- Anzeigen von Fehlern der dynamischen DNS-Registrierung.

Die Lösung erfasst, analysiert und korreliert Windows-DNS-Analyseprotokolle und -Überwachungsprotokolle sowie andere ähnliche Daten von Ihren DNS-Servern.

Wichtig

Der Log Analytics-Agent wird am 31. August 2024 außer Betrieb genommen. Wenn Sie den Log Analytics-Agent in Ihrer Microsoft Sentinel-Bereitstellung verwenden, empfiehlt es sich, mit der Planung der Migration zum Azure Monitor-Agent zu beginnen. Weitere Informationen finden Sie unter AMA-Migration für Microsoft Sentinel.

Verbundene Quellen

In der folgenden Tabelle sind die verbundenen Quellen beschrieben, die von der Lösung unterstützt werden:

| Verbundene Quelle | Support | BESCHREIBUNG |

|---|---|---|

| Windows-Agents | Ja | Die Lösung erfasst DNS-Informationen von Windows-Agents. |

| Linux-Agents | Nein | Die Lösung erfasst keine DNS-Informationen von direkten Linux-Agents. |

| System Center Operations Manager-Verwaltungsgruppe | Ja | Die Lösung erfasst DNS-Informationen von Agents in einer verbundenen Operations Manager-Verwaltungsgruppe. Es ist keine direkte Verbindung zwischen dem Operations Manager-Agent und Azure Monitor erforderlich. Daten werden von der Verwaltungsgruppe an den Log Analytics-Arbeitsbereich weitergeleitet. |

| Azure Storage-Konto | Nein | Azure Storage wird von der Lösung nicht verwendet. |

Details zur Datensammlung

Die Lösung sammelt Daten zum DNS-Inventar und zu DNS-Ereignissen von den DNS-Servern, auf denen ein Log Analytics-Agent installiert ist. Diese Daten werden dann in Azure Monitor hochgeladen und im Lösungsdashboard angezeigt. Inventardaten, z.B. die Anzahl der DNS-Server, Zonen und Ressourceneinträge, werden gesammelt, indem die DNS-PowerShell-Cmdlets ausgeführt werden. Die Daten werden einmal alle zwei Tage aktualisiert. Die Ereignisdaten werden nahezu in Echtzeit aus den Analyse- und Überwachungsprotokollen erfasst, die durch die verbesserte DNS-Protokollierung und -Diagnose in Windows Server 2012 R2 bereitgestellt werden.

Konfiguration

Verwenden Sie die folgenden Informationen zum Konfigurieren der Lösung:

- Sie benötigen einen Windows- oder Operations Manager-Agent auf jedem DNS-Server, den Sie überwachen möchten.

- Sie können die DNS-Analyse-Lösung im Azure Marketplace Ihrem Log Analytics-Arbeitsbereich hinzufügen. Sie können auch den unter Hinzufügen von Azure Monitor-Lösungen aus dem Lösungskatalog beschriebenen Prozess verwenden.

Die Lösung beginnt ohne weitere Konfiguration mit dem Sammeln von Daten. Allerdings können Sie die folgende Konfiguration zum Anpassen der Datensammlung verwenden.

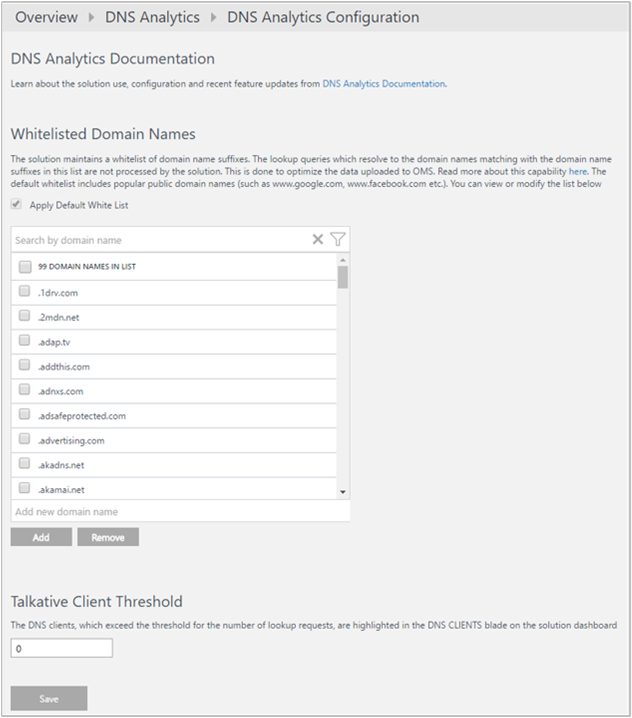

Konfigurieren der Projektmappe

Wählen Sie im Azure-Portal im Logs Analytics-Arbeitsbereich die Option Zusammenfassung zum Arbeitsbereich (veraltet) aus. Wählen Sie dann die Kachel DNS-Analyse aus. Wählen Sie auf dem Lösungsdashboard Konfiguration aus, um die Seite DNS Analytics-Konfiguration zu öffnen. Es gibt zwei Arten von Konfigurationsänderungen, die Sie vornehmen können:

Domänennamen auf der Positivliste: Die Lösung verarbeitet nicht alle Suchabfragen. Sie verwaltet eine Positivliste mit Domänennamensuffixen. Die Suchabfragen, die in Domänennamen aufgelöst werden, die mit Domänennamensuffixen in dieser Positivliste übereinstimmen, werden von der Lösung nicht verarbeitet. Da die in der Positivliste enthalten Domänennamen nicht verarbeitet werden, werden die an Azure Monitor gesendeten Daten optimiert. Die Standardpositivliste enthält häufig verwendete öffentliche Domänennamen, z. B. www.google.com und www.facebook.com. Sie können die vollständige Standardliste mittels Scrollen anzeigen.

Sie können die Liste ändern, um alle Domänennamensuffixe hinzuzufügen, zu denen Sie Suchergebnisse anzeigen möchten. Sie können auch alle Domänennamensuffixe entfernen, zu denen Sie keine Suchergebnisse anzeigen möchten.

Schwellenwert für Clients mit hoher Aktivität: Die DNS-Clients, die den Schwellenwert für die Anzahl der Suchanforderungen überschreiten, werden im Bereich DNS-Clients hervorgehoben. Der Standardschwellenwert beträgt 1.000. Sie können den Schwellenwert bearbeiten.

Management Packs

Wenn Sie Microsoft Monitoring Agent für die Verbindung mit Ihrem Log Analytics-Arbeitsbereich verwenden, wird das folgende Management Pack installiert:

- Microsoft DNS Data Collector Intelligence Pack (Microsoft.IntelligencePacks.Dns)

Wenn Ihre Operations Manager-Verwaltungsgruppe mit Ihrem Log Analytics-Arbeitsbereich verbunden ist, werden beim Hinzufügen dieser Lösung die folgenden Management Packs in Operations Manager installiert. Für diese Management Packs ist keine Konfiguration oder Wartung erforderlich:

- Microsoft DNS Data Collector Intelligence Pack (Microsoft.IntelligencePacks.Dns)

- Microsoft System Center Advisor DNS Analytics Configuration (Microsoft.IntelligencePack.Dns.Configuration)

Weitere Informationen zur Aktualisierung von Management Packs finden Sie unter Herstellen einer Verbindung zwischen Operations Manager und Log Analytics.

Verwenden der DNS Analytics-Lösung

Die von dieser Überwachungslösung gesammelten Daten sind auf der Azure Monitor-Seite Zusammenfassung zum Arbeitsbereich (veraltet) im Azure-Portal verfügbar. Öffnen Sie diese Seite aus den Log Analytics-Arbeitsbereichen für den Arbeitsbereich mit Ihrer Lösung, und wählen Sie dann Zusammenfassung zum Arbeitsbereich (veraltet) im Abschnitt Klassisch des Menüs aus. Jede Lösung wird in einer Kachel dargestellt. Wählen Sie eine Kachel aus, um von der jeweiligen Lösung gesammelte detailliertere Daten anzuzeigen.

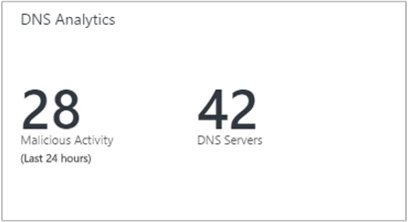

Die DNS-Kachel enthält die Anzahl der DNS-Server, auf denen die Daten gesammelt werden. Darüber hinaus enthält sie die Anzahl der Anforderungen von Clients in den letzten 24 Stunden, schädliche Domänen aufzulösen. Wenn Sie eine Kachel auswählen, wird das Lösungsdashboard geöffnet.

Lösungsdashboard

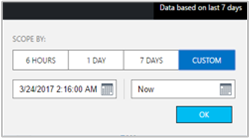

Das Lösungsdashboard zeigt zusammengefasste Informationen für die verschiedenen Funktionen der Lösung. Es enthält auch Links zur detaillierten Ansicht für die forensische Analyse und Diagnose. Standardmäßig werden die Daten der letzten sieben Tage angezeigt. Sie können den Datums- und Uhrzeitbereich mit dem Steuerelement für die Datums-/Uhrzeitauswahl ändern, wie in der folgenden Abbildung gezeigt:

Im Lösungsdashboard werden die folgenden Bereiche angezeigt:

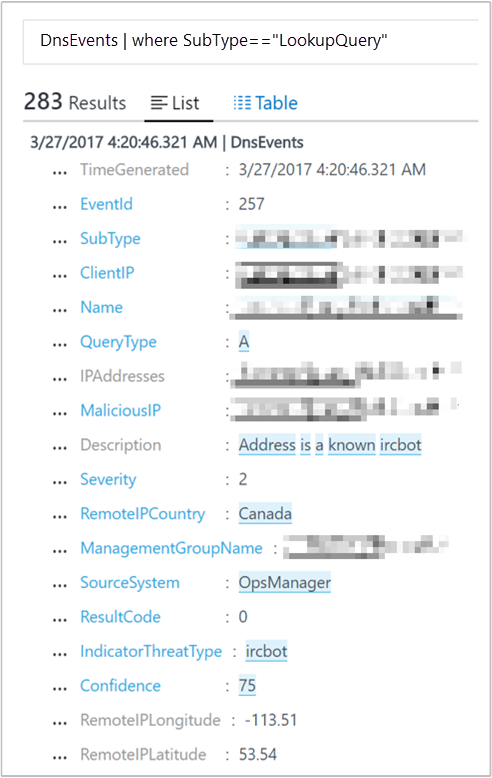

DNS-Sicherheit: Gibt die DNS-Clients an, die versuchen, mit schädlichen Domänen zu kommunizieren. Mithilfe von Microsoft-Feeds mit Informationen zu Bedrohungen erkennt DNS Analytics Client-IP-Adressen, die versuchen, auf die schädlichen Domänen zuzugreifen. In vielen Fällen „wählen“ mit Schadsoftware infizierte Geräte das „Befehls- und Steuerungszentrum“ der schädlichen Domäne durch Auflösen des Domänennamens der Schadsoftware an.

Wenn Sie eine Client-IP-Adresse in der Liste auswählen, wird die Protokollsuche geöffnet, und die Details der Suche für die jeweilige Abfrage werden angezeigt. Im folgenden Beispiel hat DNS Analytics erkannt, dass mit einem IRCbot kommuniziert wurde:

Mit den Informationen können Sie Folgendes identifizieren:

- Die Client-IP-Adresse, die die Kommunikation initiiert hat.

- Den Domänennamen, der in die schädliche IP-Adresse aufgelöst wird.

- IP-Adressen, in die der Domänenname aufgelöst wird.

- Schädliche IP-Adresse.

- Schweregrad des Problems.

- Grund für die Aufnahme der schädlichen IP-Adresse in die Sperrliste.

- Zeitpunkt der Erkennung.

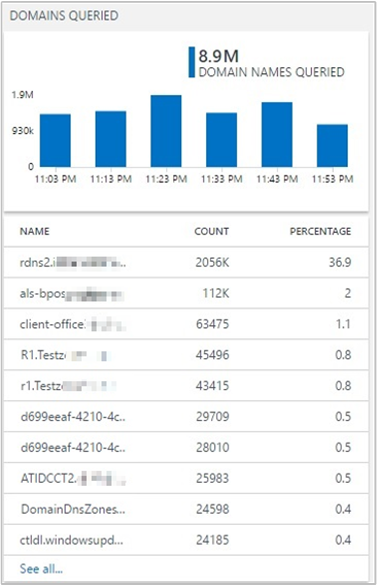

Abgefragte Domänen: Gibt die am häufigsten von den DNS-Clients in Ihrer Umgebung abgefragten Domänennamen an. Sie können die Liste aller abgefragten Domänennamen anzeigen. Sie können auch Details von Suchanforderungen für einen bestimmten Domänennamen in der Protokollsuche anzeigen.

DNS-Clients: Gibt die Clients an, die den Schwellenwert für die Anzahl von Abfragen im gewählten Zeitraum verletzen. Sie können die Liste aller DNS-Clients und die Details der von ihnen vorgenommenen Abfragen in der Protokollsuche anzeigen.

Dynamische DNS-Registrierungen: Gibt Fehler bei der Registrierung von Namen an. Alle Registrierungsfehler für Ressourceneinträge von Adressen (Typ A und AAAA) werden zusammen mit den Client-IP-Adressen hervorgehoben, von denen die Registrierungsanforderungen stammen. Mit diesen Informationen können Sie dann die eigentliche Ursache des Registrierungsfehlers mit den folgenden Schritten finden:

Suchen Sie die Zone, die für den Namen autoritativ ist, den der Client aktualisieren möchte.

Verwenden Sie die Lösung, um die Inventarinformationen dieser Zone zu überprüfen.

Stellen Sie sicher, dass die dynamische Aktualisierung für die Zone aktiviert ist.

Überprüfen Sie, ob die Zone für die sichere dynamische Aktualisierung konfiguriert ist.

Anforderungen zur Namensregistrierung: Auf der oberen Kachel wird ein Trend für die erfolgreichen und fehlgeschlagenen dynamischen DNS-Aktualisierungsanforderungen angezeigt. Auf der unteren Kachel sind die 10 Clients aufgeführt, die die meisten DNS-Aktualisierungsanforderungen, bei denen Fehler aufgetreten sind, an die DNS-Server gesendet haben, sortiert nach der Anzahl von Fehlern.

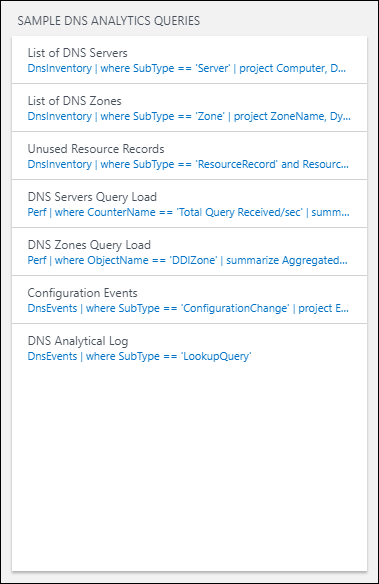

DDI Analytics-Beispielabfragen: Enthält eine Liste der am häufigsten verwendeten Suchabfragen, mit denen unformatierte Analysedaten direkt abgerufen werden.

Sie können diese Abfragen als Ausgangspunkt für das Erstellen eigener Abfragen für benutzerdefinierte Berichte verwenden. Die Abfragen sind mit der Seite für die Protokollsuche der DNS-Analyse verknüpft, wo Ergebnisse angezeigt werden:

Liste der DNS-Server: Zeigt eine Liste aller DNS-Server mit ihren zugeordneten FQDNs, Domänennamen, Gesamtstrukturnamen und Server-IP-Adressen an.

Liste der DNS-Zonen: Zeigt eine Liste aller DNS-Zonen mit den jeweiligen Zonennamen, Angaben zum dynamischen Aktualisierungsstatus, Namenservern und Angaben zum DNSSEC-Signaturstatus an.

Nicht verwendete Ressourceneinträge: Zeigt eine Liste aller veralteten/nicht verwendeten Ressourceneinträge an. Diese Liste enthält den Namen und den Typ des Ressourceneintrags, den zugeordneten DNS-Server, den Zeitpunkt der Generierung und den Zonennamen. Sie können mit dieser Liste die DNS-Ressourceneinträge identifizieren, die nicht mehr verwendet werden. Auf der Basis dieser Informationen können Sie dann diese Einträge von den DNS-Servern entfernen.

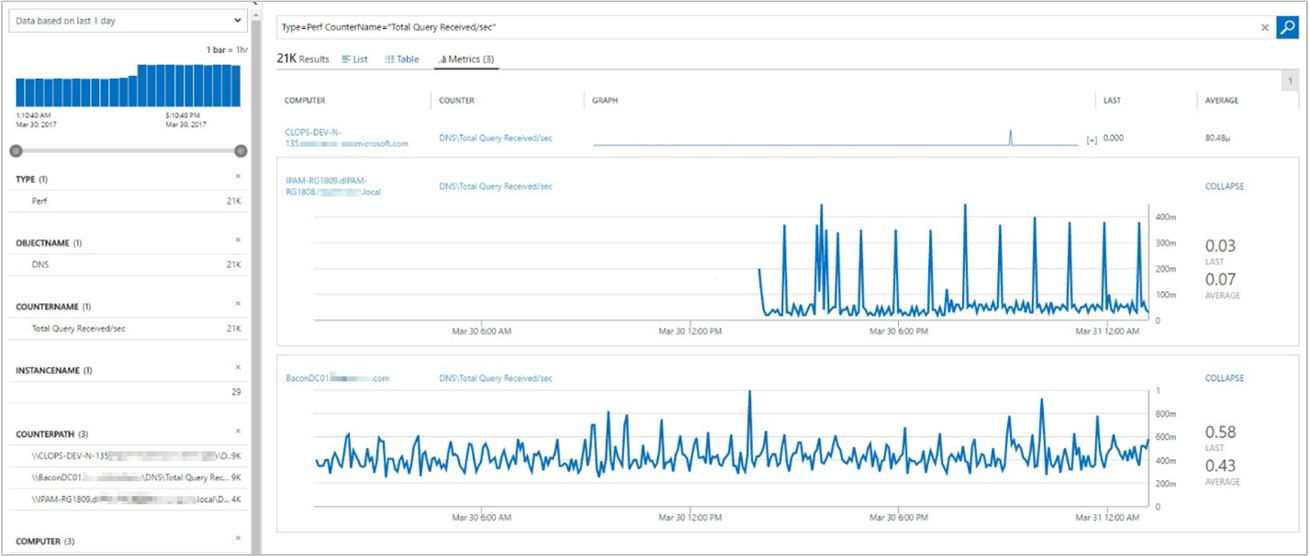

Abfragelast für DNS-Server: Zeigt Informationen zur DNS-Last auf den DNS-Servern an. Anhand dieser Informationen können Sie die Kapazität für die Server planen. Sie können zur Registerkarte Metriken wechseln, um die Ansicht in eine grafische Visualisierung zu ändern. Mit dieser Ansicht können Sie nachvollziehen, wie die DNS-Last auf die DNS-Server verteilt wird. Sie zeigt Trends der DNS-Abfragerate für jeden Server.

Abfragelast für DNS-Zonen: Zeigt die Statistik der DNS-Zonenabfragen pro Sekunde für alle Zonen auf den DNS-Servern an, die von der Lösung verwaltet werden. Wählen Sie die Registerkarte Metriken aus, um die Ansicht von ausführlichen Datensätzen in eine grafische Visualisierung der Ergebnisse zu ändern.

Konfigurationsereignisse: Zeigt alle DNS-Konfigurationsänderungsereignisse und die zugehörigen Meldungen an. Sie können dann diese Ereignisse basierend auf dem Zeitpunkt des Ereignisses, der Ereignis-ID, des DNS-Servers oder der Aufgabenkategorie filtern. Mit den Daten können Sie Änderungen an bestimmten DNS-Servern zu bestimmten Zeitpunkten überprüfen.

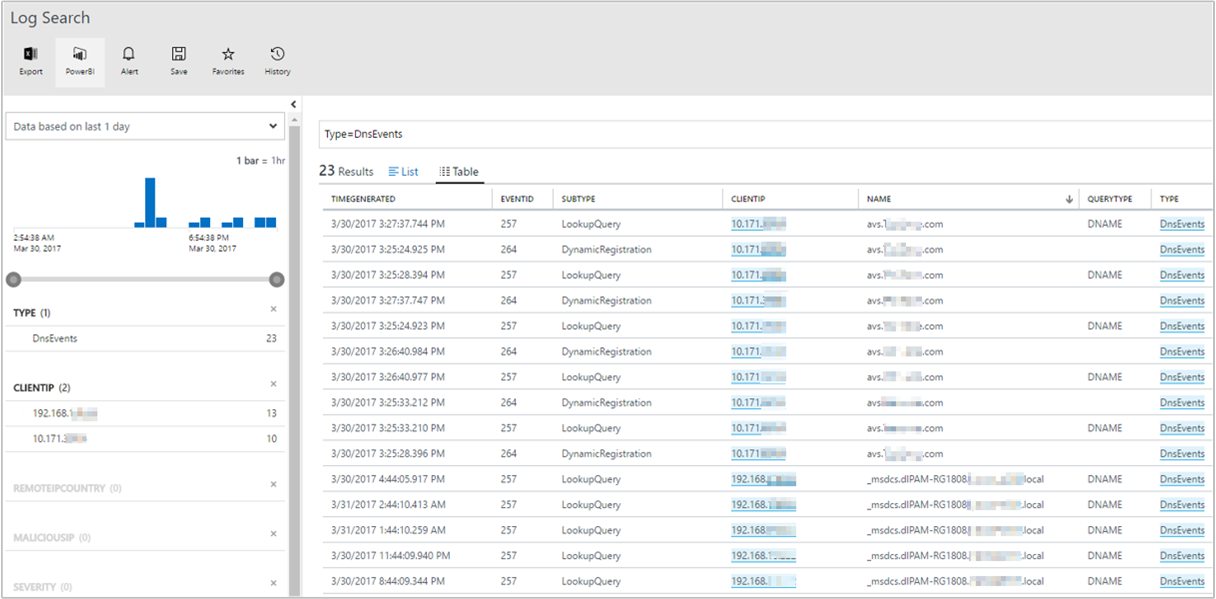

DNS-Analyseprotokoll: Zeigt alle Analyseereignisse auf allen DNS-Servern an, die mit der Lösung verwaltet werden. Sie können dann diese Ereignisse basierend auf dem Zeitpunkt des Ereignisses, der Ereignis-ID, des DNS-Servers, der Client-IP-Adresse, von der die Suchabfrage stammt, und der Aufgabenkategorie des Abfragetyps filtern. Mit Analyseereignissen für DNS-Server können Aktivitäten auf dem DNS-Server überwacht werden. Ein Analyseereignis wird jedes Mal protokolliert, wenn der Server DNS-Informationen sendet oder empfängt.

Suchen mithilfe der DNS Analytics-Protokollsuche

Auf der Seite Protokollsuche können Sie eine Abfrage erstellen. Sie können die Suchergebnisse mit Facetsteuerelementen filtern. Sie können auch erweiterte Abfragen zum Transformieren, Filtern und Berichten für Ihre Ergebnisse erstellen. Beginnen Sie mit folgenden Abfragen:

Geben Sie im Feld für die Suchabfrage

DnsEventsein, um alle DNS-Ereignisse anzuzeigen, die von den von der Lösung verwalteten DNS-Servern generiert wurden. Die Ergebnisse listen die Protokolldaten für alle Ereignisse im Zusammenhang mit Suchabfragen, dynamischen Registrierungen und Konfigurationsänderungen auf.

Wählen Sie zum Anzeigen der Protokolldaten für Suchabfragen auf der linken Seite im Facetsteuerelement LookUpQuery als Untertyp-Filter aus. Eine Tabelle mit allen Ereignissen zu Suchabfragen für den ausgewählten Zeitraum wird angezeigt.

Um die Protokolldaten für dynamische Registrierungen anzuzeigen, wählen Sie auf der linken Seite im Facetsteuerelement DynamicRegistration als Untertyp-Filter aus. Eine Tabelle mit allen dynamischen Registrierungsereignissen für den ausgewählten Zeitraum wird angezeigt.

Um die Protokolldaten für Konfigurationsänderungen anzuzeigen, wählen Sie auf der linken Seite im Facetsteuerelement ConfigurationChange als Untertyp-Filter aus. Eine Tabelle mit allen Konfigurationsänderungsereignissen für den ausgewählten Zeitraum wird angezeigt.

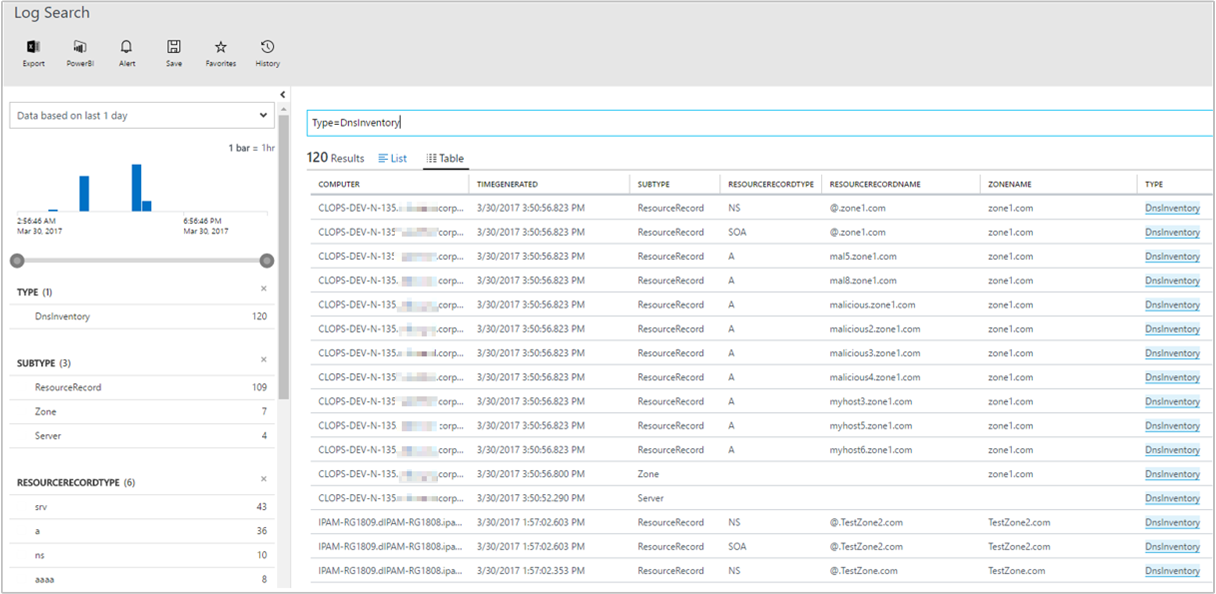

Geben Sie im Feld für die Suchabfrage

DnsInventoryein, um alle DNS-Inventardaten für die DNS-Server anzuzeigen, die von der Lösung verwaltet werden. Die Ergebnisse listen die Protokolldaten für DNS-Server, DNS-Zonen und Ressourceneinträge auf.

Problembehandlung

Allgemeine Schritte zur Problembehandlung:

- Fehlende DNS-Lookupdaten: Um dieses Problem zu beheben, setzen Sie die Konfiguration zurück, oder laden Sie die Konfigurationsseite einmal im Portal. Ändern Sie zum Zurücksetzen eine Einstellung in einen anderen Wert, und ändern Sie sie anschließend zurück in den ursprünglichen Wert. Speichern Sie die Konfiguration dann.

Vorschläge

Rufen Sie für Feedback die UserVoice-Seite für Log Analytics auf, um Ideen zu gewünschten DNS-Analyse-Features mitzuteilen.

Nächste Schritte

Unter Protokollabfragen in Azure Monitor finden Sie Informationen zum Anzeigen detaillierter DNS-Protokolldatensätze.