Was ist Azure Bastion?

Azure Bastion ist ein vollständig verwalteter PaaS-Dienst, den Sie bereitstellen, um eine sichere Verbindung mit virtuellen Computern über die private IP-Adresse herzustellen. Dieser Dienst ermöglicht sichere und nahtlose RDP- und SSH-Verbindungen mit Ihren virtuellen Computern direkt über TLS im Azure-Portal oder via eines nativen SSH- oder RDP-Clients, der bereits auf Ihrem lokalen Computer installiert ist. Beim Herstellen einer Verbindung über Azure Bastion benötigen Ihre VMs keine öffentliche IP-Adresse, keinen Agent und keine spezielle Clientsoftware.

Bastion bietet sichere RDP- und SSH-Verbindungen mit allen virtuellen Computern in dem virtuellen Netzwerk, in dem der Dienst bereitgestellt wird. Durch die Verwendung von Azure Bastion wird verhindert, dass Ihre virtuellen Computer RDP- und SSH-Ports öffentlich verfügbar machen. Gleichzeitig wir weiterhin der sichere Zugriff per RDP/SSH ermöglicht.

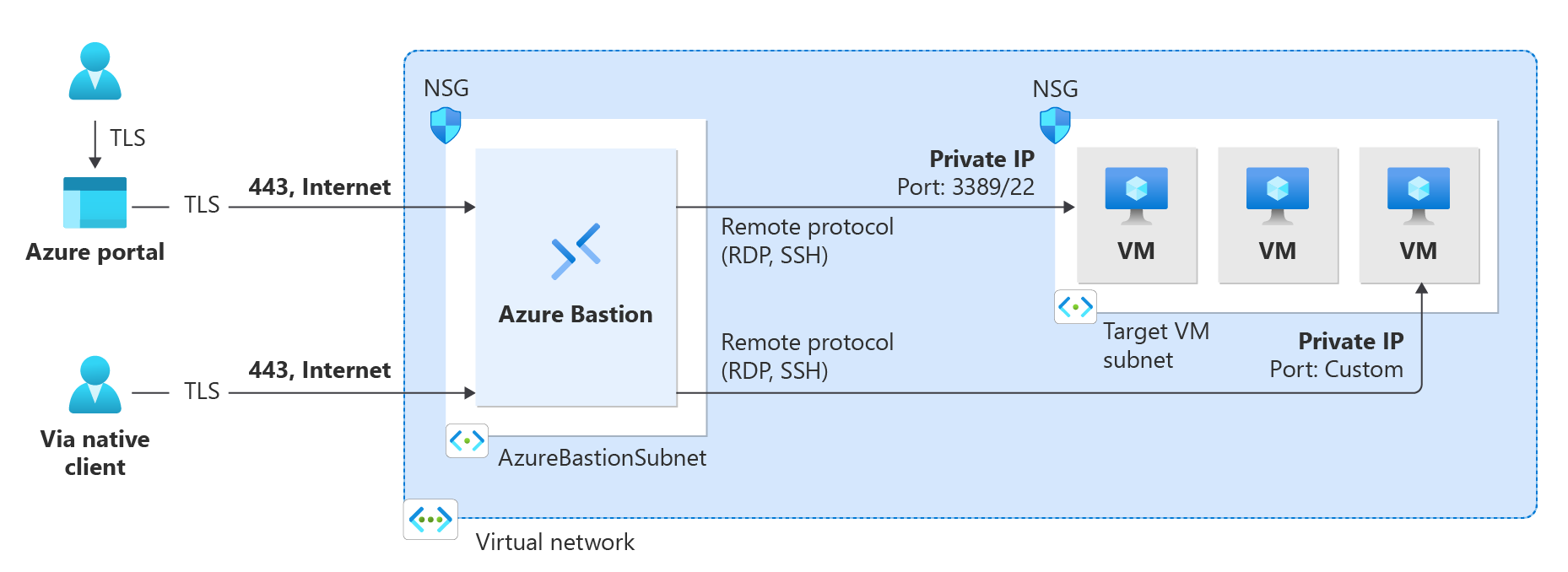

Das folgende Diagramm zeigt Verbindungen mit virtuellen Computern über eine Bastion-Bereitstellung, die eine Standard- oder Standard-SKU verwendet.

Hauptvorteile

| Vorteil | BESCHREIBUNG |

|---|---|

| RDP und SSH über das Azure-Portal | Sie können RDP- und SSH-Sitzungen nahtlos mit nur einem Klick über das Azure-Portal aufrufen. |

| Remotesitzung über TLS und Firewallüberquerung für RDP/SSH | Azure Bastion verwendet einen auf HTML5 basierenden Webclient, der automatisch zu Ihrem lokalen Gerät gestreamt wird. Ihre RDP-/SSH-Sitzung erfolgt über TLS an Port 443. Dadurch kann der Datenverkehr Firewalls sicherer passieren. Bastion unterstützt TLS 1.2. Ältere TLS-Versionen werden nicht unterstützt. |

| Für den virtuellen Azure-Computer ist keine öffentliche IP-Adresse erforderlich. | Azure Bastion öffnet die RDP/SSH-Verbindung zu Ihrem virtuellen Azure-Computer über die private IP-Adresse auf dem virtuellen Computer. Sie benötigen keine öffentliche IP-Adresse für den virtuellen Computer. |

| Keine mühsame Verwaltung von Netzwerksicherheitsgruppen (NSGs) | Sie müssen im Azure Bastion-Subnetz keine NSGs anwenden. Da mit Azure Bastion Verbindungen mit Ihren virtuellen Computern über private IP-Adressen hergestellt werden, können Sie die Netzwerksicherheitsgruppen so konfigurieren, dass RDP/SSH nur über Azure Bastion zulässig ist. Dadurch entfällt der Aufwand für die Verwaltung von Netzwerksicherheitsgruppen, wenn Sie eine sichere Verbindung mit den virtuellen Computern herstellen. Weitere Informationen zu Netzwerksicherheitsgruppen finden Sie unter Netzwerksicherheitsgruppen. |

| Es ist nicht erforderlich, einen separaten Bastionhost auf einem virtuellen Computer zu verwalten. | Azure Bastion ist ein vollständig verwalteter PaaS-Dienst von Azure, der intern gehärtet ist, um sichere RDP- und SSH-Verbindungen zu bieten. |

| Schutz vor Portscans | Ihre virtuellen Computer sind vor Portscans durch skrupellose und böswillige Hacker geschützt, da Sie die VMs nicht für das Internet verfügbar machen müssen. |

| Härtung an nur einem Ort | Da sich Azure Bastion im Umkreis Ihres virtuellen Netzwerks befindet, brauchen Sie sich über eine Härtung der einzelnen virtuellen Computer in Ihrem virtuellen Netzwerk keine Gedanken zu machen. |

| Schutz vor Zero-Day-Exploits | Dank konsequenter Härtung und Aktualisierung von Azure Bastion bietet die Azure-Plattform Schutz vor Zero-Day-Exploits. |

SKUs

Azure Bastion bietet mehrere SKU-Ebenen. Die folgende Tabelle enthält die Features der entsprechenden SKUs.

| Feature | Entwickler-SKU | Basic-SKU | Standard-SKU |

|---|---|---|---|

| Herstellen einer Verbindung mit VMs im selben virtuellen Netzwerk | Ja | Ja | Ja |

| Herstellen einer Verbindung mit virtuellen Zielcomputern in virtuellen Netzwerken mit Peering | Nein | Ja | Ja |

| Unterstützung für gleichzeitige Verbindungen | Nein | Ja | Ja |

| Das Zugreifen auf private Schlüssel für virtuelle Linux-Computer in Azure Key Vault (AKV) | Nein | Ja | Ja |

| Herstellen einer Verbindung mit einer Linux-VM über SSH | Ja | Ja | Ja |

| Herstellen einer Verbindung mit einer Windows-VM über RDP | Ja | Ja | Ja |

| Herstellen einer Verbindung mit einer Linux-VM über RDP | Nein | Nein | Ja |

| Herstellen einer Verbindung mit einer Windows-VM über SSH | Nein | Nein | Ja |

| Angeben eines benutzerdefinierten eingehenden Ports | Nein | Nein | Ja |

| Herstellen einer Verbindung mit virtuellen Computern mithilfe der Azure CLI | Nein | Nein | Ja |

| Hostskalierung | Nein | Nein | Ja |

| Hochladen oder Herunterladen von Dateien | Nein | Nein | Ja |

| Kerberos-Authentifizierung | Nein | Ja | Ja |

| Freigabefähiger Link | Nein | Nein | Ja |

| Herstellen einer Verbindung mit VMs über IP-Adresse | Nein | Nein | Ja |

| VM-Audioausgabe | Ja | Ja | Ja |

| Deaktivieren von Kopieren/Einfügen (webbasierte Clients) | Nein | Nein | Ja |

Weitere Informationen zu SKUs, einschließlich des Upgrades einer SKU und Informationen zur neuen Entwickler-SKU (derzeit in der Vorschau), finden Sie im Artikel Konfigurationseinstellungen.

Aufbau

Dieser Abschnitt gilt für alle SKU-Ebenen mit Ausnahme der Entwickler-SKU, die anders bereitgestellt wird. Azure Bastion wird in einem virtuellen Netzwerk bereitgestellt und unterstützt das Peering virtueller Netzwerke. Insbesondere verwaltet Azure Bastion RDP-/SSH-Verbindungen mit VMs, die in den lokalen oder mit Peering verbundenen virtuellen Netzwerken erstellt wurden.

RDP und SSH sind grundlegende Protokolle, über die Sie eine Verbindung mit Ihren in Azure ausgeführten Workloads herstellen können. Das Verfügbarmachen von RDP- oder SSH-Ports über das Internet ist nicht erwünscht und wird als erhebliche Angriffsfläche angesehen. Dies ist häufig auf Protokollschwachstellen zurückzuführen. Um diese Angriffsfläche einzudämmen, können Sie Bastion-Hosts (auch Jumpserver genannt) auf der öffentlichen Seite Ihres Umkreisnetzwerks bereitstellen. Bastion-Hostserver sind so konzipiert und konfiguriert, dass sie Angriffen standhalten. Bastion-Server bieten außerdem RDP- und SSH-Verbindungen mit den Workloads, die sich hinter dem Bastion-Server und weiter innen im Netzwerk befinden.

Derzeit unterstützen neue Bastion-Bereitstellungen standardmäßig keine Zonenredundanzen. Zuvor bereitgestellte Bastionen können oder nicht zonenredundant sein. Die Ausnahmen sind Bastion-Bereitstellungen in „Südkorea, Mitte“ und „Asien, Südosten“, die Zonenredundanzen unterstützen.

In dieser Abbildung ist die Architektur einer Azure Bastion-Bereitstellung wie folgt Dieses Diagramm gilt nicht für die Entwickler-SKU. In diesem Diagramm:

- Der Bastionhost wird in dem virtuellen Netzwerk bereitgestellt, in dem das Subnetz „AzureBastionSubnet“ (mindestens Präfix „/26“) enthalten ist.

- Der Benutzer stellt in einem HTML5-Browser eine Verbindung mit dem Azure-Portal her.

- Der Benutzer wählt den virtuellen Computer für die Verbindung aus.

- Mit nur einem Klick wird die RDP- oder SSH-Sitzung im Browser geöffnet.

- Für den virtuellen Azure-Computer ist keine öffentliche IP-Adresse erforderlich.

Hostskalierung

Azure Bastion unterstützt die manuelle Hostskalierung. Sie können die Anzahl der Host-Instanzen (Skalierungseinheiten) konfigurieren, um die Anzahl gleichzeitiger RDP-/SSH-Verbindungen zu verwalten, die Azure Bastion unterstützen kann. Wenn Sie die Anzahl der Hostinstanzen erhöhen, kann Azure Bastion mehr gleichzeitige Sitzungen verwalten. Bei einer Verringerung der Anzahl von Instanzen wird die Anzahl unterstützter gleichzeitiger Sitzungen reduziert. Azure Bastion unterstützt bis zu 50 Hostinstanzen. Dieses Feature ist nur für die Standard-SKU von Azure Bastion verfügbar.

Weitere Informationen finden Sie im Artikel zu den Konfigurationseinstellungen.

Preise

Die Preise für Azure Bastion setzen sich aus einer Kombination der Stundenpreise basierend auf der SKU und den Instanzen (Skalierungseinheiten) sowie den Datenübertragungsraten zusammen. Die Stundenpreise gelten ab dem Zeitpunkt der Bereitstellung von Bastion, unabhängig von der Nutzung ausgehender Daten. Aktuelle Preisinformationen finden Sie auf der Seite Azure Bastion –Preise.

Neuigkeiten

Abonnieren Sie den RSS-Feed, und zeigen Sie die neuesten Azure Bastion-Featureupdates auf der Seite Azure-Updates an.

Häufig gestellte Fragen zu Bastion

Häufig gestellte Fragen finden Sie unter Häufig gestellte Fragen zu Azure Bastion.

Nächste Schritte

- Schnellstart: Automatisches Bereitstellen von Bastion – Basic-SKU

- Schnellstart: Automatisches Bereitstellen von Bastion – Entwickler-SKU

- Tutorial: Bereitstellen von Bastion mit bestimmten Einstellungen

- Learn-Modul: Einführung in Azure Bastion

- Erfahren Sie mehr über die anderen zentralen Netzwerkfunktionen von Azure.

- Weitere Informationen zur Azure-Netzwerksicherheit