Daten während des Huntings mit Microsoft Sentinel verfolgen

Eine Bedrohungssuche erfordert in der Regel die Überprüfung sehr großer Mengen von Protokolldaten, um nach Beweisen für bösartiges Verhalten zu suchen. Während dieses Prozesses finden Ermittler Ereignisse, die sie sich merken, erneut besuchen und analysieren möchten, um mögliche Hypothesen zu validieren und die ganze Geschichte einer Gefährdung zu verstehen.

Hunting-Lesezeichen in Microsoft Sentinel helfen Ihnen dabei, indem sie die Abfragen, die Sie in Microsoft Sentinel – Protokolle ausgeführt haben, sowie die Abfrageergebnisse, die Sie für relevant halten, speichern. Sie können auch Ihre kontextbezogenen Beobachtungen aufzeichnen und Ihre Ergebnisse durch Hinzufügen von Anmerkungen und Tags referenzieren. Mit Lesezeichen markierte Daten sind für Sie und Ihre Teamkollegen zur einfachen Zusammenarbeit sichtbar.

Sie können Sie Lücken in Bezug auf die Abdeckung der MITRE ATT&CK-Techniken für alle Hunting-Abfragen nun identifizieren und schließen, indem Sie Ihre benutzerdefinierten Hunting-Abfragen den MITRE ATT&CK-Techniken zuordnen.

Sie können beim Hunting mit Lesezeichen auch weitere Typen von Entitäten untersuchen, indem Sie den vollständigen Satz an Entitätstypen und Bezeichnern, die von Microsoft Sentinel Analytics unterstützt werden, in Ihren benutzerdefinierten Abfragen zuordnen. Auf diese Weise können Sie Lesezeichen nutzen, um die Entitäten, die in den Ergebnissen von Hunting-Abfragen zurückgegeben werden, über Entitätsseiten, Incidents und das Untersuchungsdiagramm zu untersuchen. Wenn über ein Lesezeichen die Ergebnisse einer Hunting-Abfrage erfasst werden, werden die Zuordnungen der MITRE ATT&CK-Techniken und Entitäten automatisch geerbt.

Wenn Sie während des Hunting-Vorgangs in Ihren Protokollen auf ein Problem stoßen, das dringend behandelt werden muss, können Sie einfach ein Lesezeichen erstellen und das Problem entweder auf einen Incident hochstufen oder einem vorhandenen Incident hinzufügen. Weitere Informationen zu Incidents finden Sie unter Untersuchen von Vorfällen mit Microsoft Sentinel.

Wenn Sie ein Problem finden, für das Sie ein Lesezeichen vergeben möchten, aber keine unmittelbare Dringlichkeit besteht, können Sie wie folgt vorgehen: Erstellen Sie ein Lesezeichen, damit Sie auf diese gekennzeichneten Daten auf der Seite Hunting über die Registerkarte Lesezeichen jederzeit erneut zugreifen können. Sie können Filter- und Suchoptionen verwenden, um bestimmte Daten für Ihre aktuelle Untersuchung schnell zu finden.

Sie können Ihre mit Lesezeichen versehenen Daten visualisieren, indem Sie in den Lesezeichendetails die Option Untersuchen auswählen. Dadurch wird der Untersuchungsvorgang gestartet, in dem Sie Ihre Ergebnisse mithilfe eines interaktiven Entität-Grafikdiagramms und einer Zeitachse anzeigen, untersuchen und visuell kommunizieren können.

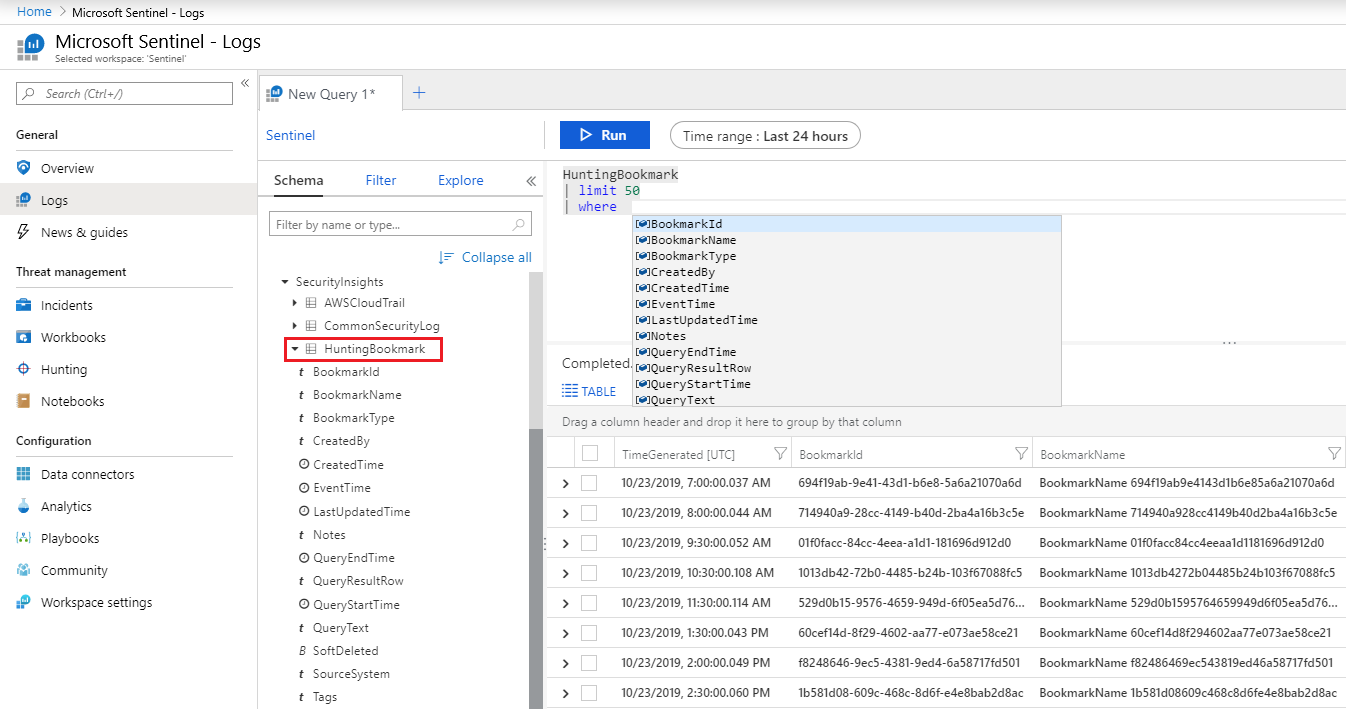

Alternativ können Sie Ihre mit Lesezeichen markierten Daten direkt in der Tabelle HuntingBookmark in Ihrem Log Analytics-Arbeitsbereich anzeigen. Beispiel:

Durch Anzeigen von Lesezeichen aus der Tabelle können Sie mit Lesezeichen markierte Daten filtern, zusammenfassen und mit anderen Datenquellen verknüpfen, wodurch die Suche nach fundierten Beweisen vereinfacht wird.

Hinweis

Informationen über die Verfügbarkeit von Funktionen in US-Regierungs-Clouds finden Sie in den Microsoft Sentinel-Tabellen in Cloud-Funktionsverfügbarkeit für US-Regierungskunden.

Wichtig

Microsoft Sentinel ist als Teil der öffentlichen Vorschau für die einheitliche Security Operations-Plattform im Microsoft Defender-Portal verfügbar. Weitere Informationen finden Sie unter Microsoft Sentinel im Microsoft Defender-Portal.

Hinzufügen eines Lesezeichens

Erstellen Sie ein Lesezeichen, um Abfragen, Ergebnisse, Ihre Beobachtungen und Schlussfolgerungen zu speichern.

Wählen Sie für Microsoft Sentinel im Azure-Portal unter Bedrohungsmanagement die Option Hunting aus.

Wählen Sie für Microsoft Sentinel im Defender-Portal die Option Microsoft Sentinel>Bedrohungsmanagement>Hunting aus.Wählen Sie eine der Hunting-Abfragen aus.

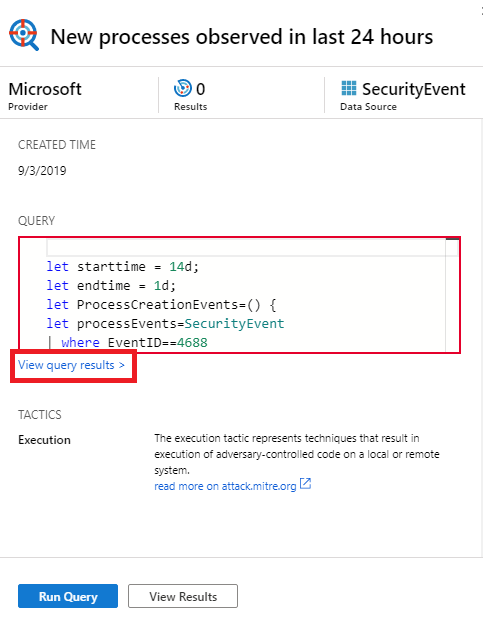

Wählen Sie in den Hunting-Abfragedetails die Option Abfrage ausführen aus.

Wählen Sie Abfrageergebnisse anzeigen aus. Beispiel:

Diese Aktion öffnet die Abfrageergebnisse im Bereich Protokolle.

Verwenden Sie in der Liste mit den Protokollabfrageergebnissen die Kontrollkästchen, um eine oder mehrere Zeilen auszuwählen, in denen die für Sie interessanten Informationen enthalten sind.

Wählen Sie Lesezeichen hinzufügen aus:

Aktualisieren Sie optional im rechten Bereich Lesezeichen hinzufügen den Lesezeichennamen, und fügen Sie Tags und Anmerkungen hinzu, damit Sie später erkennen können, was an dem Element interessant war.

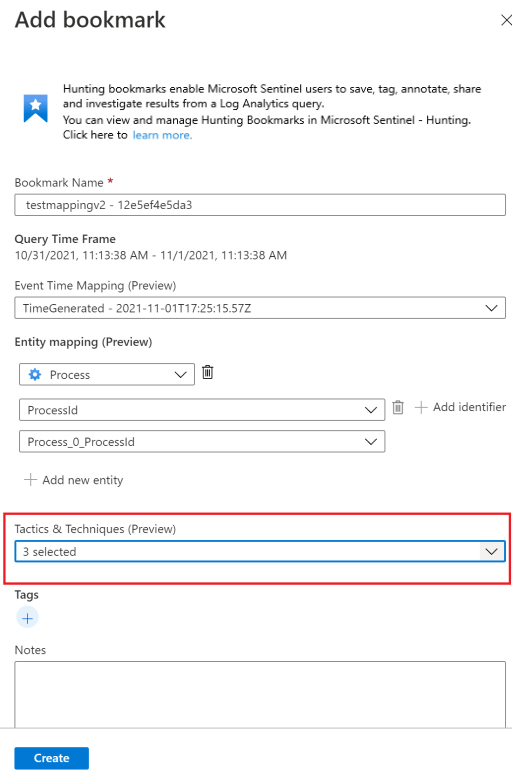

Lesezeichen können optional MITRE ATT&CK-Techniken bzw. -Untertechniken zugeordnet werden. MITRE ATT&CK-Zuordnungen werden von zugeordneten Werten in Hunting-Abfragen geerbt, aber Sie können sie auch manuell erstellen. Wählen Sie die MITRE ATT&CK-Taktik, die der gewünschten Technik zugeordnet ist, im Dropdownmenü im Abschnitt Taktiken und Techniken des Bereichs Lesezeichen hinzufügen aus. Das Menü wird erweitert, und es werden alle MITRE ATT&CK-Techniken angezeigt. In diesem Menü können Sie mehrere Techniken und Untertechniken auswählen.

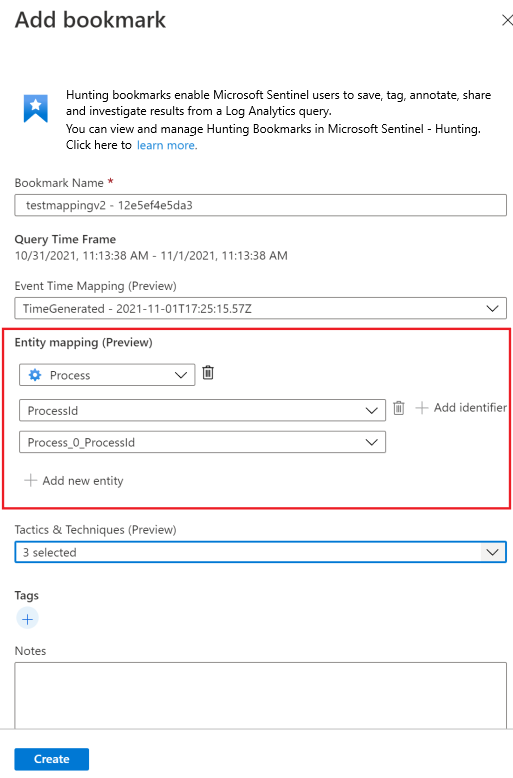

Sie können jetzt einen erweiterten Satz mit Entitäten aus mit Lesezeichen versehenen Abfrageergebnissen extrahieren, um die weitere Untersuchung zu ermöglichen. Verwenden Sie im Abschnitt Entitätszuordnung die Dropdownlisten, um Entitätstypen und Bezeichner auszuwählen. Ordnen Sie anschließend die Spalte in den Abfrageergebnissen zu, die den entsprechenden Bezeichner enthält. Beispiel:

Um das Lesezeichen im Untersuchungsdiagramm anzeigen zu können, müssen Sie mindestens eine Entität zuordnen. Entitätszuordnungen für die Entitätstypen „Konto“, „Host“, „IP-Adresse“ und „URL“, die Sie erstellt haben, werden unterstützt, um Abwärtskompatibilität sicherzustellen.

Wählen Sie Speichern aus, um Ihre Änderungen zu übernehmen und das Lesezeichen hinzuzufügen. Alle mit Lesezeichen markierten Daten werden für andere Analysten freigegeben. Dies ist ein erster Schritt zur Schaffung einer Umgebung für gemeinsame Untersuchungen.

Die Ergebnisse der Protokollabfrage unterstützen Lesezeichen, wenn dieser Bereich von Microsoft Sentinel aus geöffnet wird. Sie wählen z. B. Allgemein>Protokolle auf der Navigationsleiste, dann Ereignislinks im Untersuchungsdiagramm oder eine Warnungs-ID aus den vollständigen Details eines Incidents aus. Sie können keine Lesezeichen erstellen, wenn der Bereich Protokolle von anderen Positionen aus geöffnet wird, z. B. direkt über Azure Monitor.

Anzeigen und Aktualisieren von Lesezeichen

Suchen und Aktualisieren eines Lesezeichens auf der Registerkarte „Lesezeichen“.

Wählen Sie für Microsoft Sentinel im Azure-Portal unter Bedrohungsmanagement die Option Hunting aus.

Wählen Sie für Microsoft Sentinel im Defender-Portal die Option Microsoft Sentinel>Bedrohungsmanagement>Hunting aus.Wählen Sie die Registerkarte Lesezeichen aus, um die Liste der Lesezeichen anzuzeigen.

Suchen oder filtern Sie nach einem oder mehreren Lesezeichen.

Wählen Sie einzelne Lesezeichen aus, um die Lesezeichendetails im rechten Bereich anzuzeigen.

Nehmen Sie die gewünschten Änderungen vor. Ihre Änderungen werden automatisch gespeichert.

Untersuchen von Lesezeichen im Untersuchungsdiagramm

Visualisieren Sie Ihre Lesezeichendaten durch Starten des Untersuchungsvorgangs, in dem Sie Ihre Ergebnisse mithilfe eines interaktiven Entitätsdiagramms und einer Zeitachse anzeigen, untersuchen und visuell kommunizieren können.

Wählen Sie auf der Registerkarte Lesezeichen die Lesezeichen aus, die Sie untersuchen möchten.

Stellen Sie in den Lesezeichendetails sicher, dass mindestens eine Entität zugeordnet ist.

Wählen Sie die Option Untersuchen aus, um das Lesezeichen im Untersuchungsdiagramm anzuzeigen.

Anweisungen zur Verwendung des Untersuchungsdiagramms finden Sie unter Ausführliche Untersuchung mit dem Untersuchungsdiagramm.

Hinzufügen von Lesezeichen zu einem neuen oder bestehenden Incident

Fügen Sie einem Incident über die Registerkarte „Lesezeichen“ auf der Seite Hunting Lesezeichen hinzu.

Wählen Sie auf der Registerkarte Lesezeichen die Lesezeichen aus, die Sie einem Incident hinzufügen möchten.

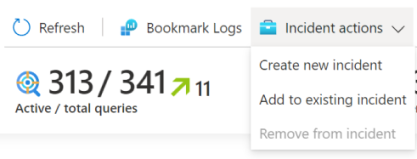

Wählen Sie auf der Befehlsleiste die Option Incidentaktionen aus:

Wählen Sie entweder Neuen Incident erstellen oder Zum vorhandenem Incident hinzufügen aus. Führen Sie dann folgende Schritte aus:

- Für einen neuen Incident: Aktualisieren Sie optional die Details für den Incident, und wählen Sie dann Erstellen aus.

- Zum Hinzufügen eines Lesezeichens zu einem vorhandenen Incident: Wählen Sie einen Incident und anschließend Hinzufügen aus.

Als Alternative zur Option Incidentaktionen auf der Befehlsleiste können Sie das Kontextmenü ( ... ) jeweils für Lesezeichen verwenden, um die Optionen Neuen Incident erstellen, Zu vorhandenem Incident hinzufügen und Aus Incident entfernen auszuwählen.

Zeigen Sie das Lesezeichen im Incident wie folgt an: Navigieren Sie zu Microsoft Sentinel>Bedrohungsmanagement>Incidents, und wählen Sie den Incident mit Ihrem Lesezeichen aus. Wählen Sie Alle Informationen anzeigen und dann die Registerkarte Lesezeichen aus.

Anzeigen von mit Lesezeichen markierten Daten in Protokollen

Zeigen Sie mit Lesezeichen versehene Abfragen, Ergebnisse oder deren Verlauf an.

Wählen Sie das Lesezeichen auf der Registerkarte Hunting>Lesezeichen aus.

Wählen Sie die Links im Detailbereich aus:

Quellabfrage anzeigen, um die Quellabfrage im Bereich Protokolle anzuzeigen.

Lesezeichenprotokolle anzeigen, um alle Lesezeichenmetadaten anzuzeigen, z. B. die Person, die die Aktualisierung vorgenommen hat, die aktualisierten Werte und die Uhrzeit, zu der die Aktualisierung erfolgt ist.

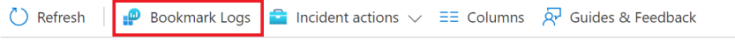

Sie können auch die unformatierten Lesezeichendaten für alle Lesezeichen anzeigen, indem Sie Lesezeichenprotokolle über die Befehlsleiste auf der Registerkarte Hunting>Lesezeichen auswählen:

In dieser Ansicht werden alle Ihre Lesezeichen mit den zugehörigen Metadaten angezeigt. Sie können KQL-Abfragen (Kusto Query Language) verwenden, um nach der neuesten Version des gesuchten Lesezeichens zu filtern.

Es kann eine erhebliche Verzögerung (gemessen in Minuten) zwischen der Erstellung eines Lesezeichens und dem Zeitpunkt liegen, ab dem es auf der Registerkarte Lesezeichen angezeigt wird.

Löschen eines Lesezeichens

Das Löschen eines Lesezeichens bewirkt, dass das Lesezeichen aus der Liste auf der Registerkarte Lesezeichen (Bookmarks) entfernt wird. In der Tabelle HuntingBookmark für Ihren Log Analytics-Arbeitsbereich bleiben frühere Lesezeicheneinträge weiter enthalten, aber für den letzten Eintrag wird der Wert von SoftDelete in TRUE geändert, um das Filtern nach alten Lesezeichen zu vereinfachen. Durch das Löschen eines Lesezeichens werden keine Entitäten aus den Untersuchungsvorgängen entfernt, die mit anderen Lesezeichen oder Benachrichtigungen verknüpft sind.

Führen Sie die folgenden Schritte aus, um ein Lesezeichen zu löschen.

Wählen Sie auf der Registerkarte Hunting>Lesezeichen die Lesezeichen aus, die Sie löschen möchten.

Klicken Sie mit der rechten Maustaste, und wählen Sie die Option zum Löschen der ausgewählten Lesezeichen aus.

Zugehöriger Inhalt

In diesem Artikel haben Sie erfahren, wie Sie eine Bedrohungsuntersuchung mithilfe von Lesezeichen in Microsoft Sentinel ausführen. Weitere Informationen über Microsoft Sentinel finden Sie in den folgenden Artikeln: