Beheben von Problemen mit dem Peering virtueller Netzwerke

In diesem Handbuch zur Problembehandlung finden Sie Schritte zum Beheben der meisten Probleme eines Peerings virtueller Netzwerke.

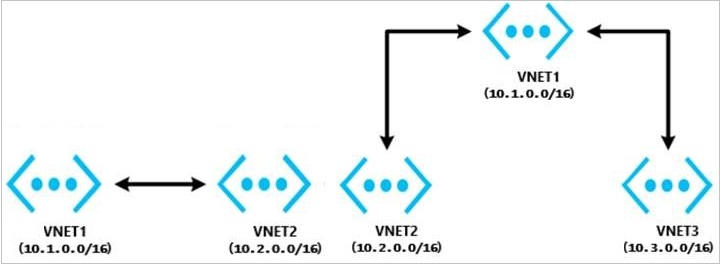

Konfigurieren des Peerings zwischen zwei virtuellen Netzwerken.

Gehören die virtuellen Netzwerke zum selben Abonnement oder zu verschiedenen Abonnements?

Die virtuellen Netzwerke gehören zum selben Abonnement.

Verwenden Sie die in den folgenden Artikeln aufgeführten Methoden, um ein Peering virtueller Netzwerke für virtuelle Netzwerke zu konfigurieren, die zum selben Abonnement gehören:

- Wenn sich die virtuellen Netzwerke in derselben Region befinden, lesen Sie Erstellen eines Peerings.

- Wenn sich die virtuellen Netzwerke in unterschiedlichen Regionen befinden, lesen Sie Peering virtueller Netzwerke.

Hinweis

Für die folgenden Ressourcen funktioniert Konnektivität über globales Peering virtueller Netzwerke nicht:

- Virtuelle Computer hinter einem internen Lastenausgleich (Internal Load Balancer, ILB) im Tarif (SKU) „Basic“

- Redis Cache (verwendet Basic ILB SKU)

- Application Gateway v1 (verwendet Basic ILB SKU)

- VM-Skalierungsgruppen (verwenden Basic ILB SKU)

- Azure Service Fabric-Cluster (verwenden Basic ILB SKU)

- SQL Server Always On (verwendet Basic ILB SKU)

- Azure App Service-Umgebung für PowerApps (verwendet Basic ILB SKU)

- Azure API Management (verwendet Basic ILB SKU)

- Microsoft Entra Domain Services (verwendet grundlegende ILB-SKU)

Weitere Informationen hierzu finden Sie unter Anforderungen und Einschränkungen von globalem Peering.

Die virtuellen Netzwerke gehören zu unterschiedlichen Abonnements oder Active Directory-Mandanten

Um ein Peering virtueller Netzwerke für virtuelle Netzwerke in verschiedenen Abonnements oder Active Directory-Mandanten zu konfigurieren, lesen Sie Erstellen eines Peerings virtueller Netzwerke zwischen unterschiedlichen Abonnements.

Hinweis

Damit Sie ein Netzwerkpeering konfigurieren können, benötigen Sie in beiden Abonnements die Berechtigung Netzwerkmitwirkender. Weitere Informationen hierzu finden Sie unter Peering-Berechtigungen.

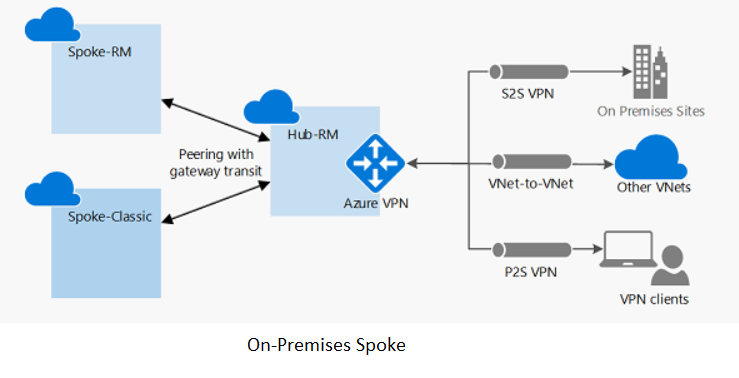

Konfigurieren eines Peerings virtueller Netzwerke mit Hub-Spoke-Topologie, in der lokale Ressourcen verwendet werden

Für eine Standort-zu-Standort-Verbindung oder eine ExpressRoute-Verbindung

Führen Sie die Schritte aus, die im folgenden Artikel aufgeführt sind: Konfigurieren des VPN-Gatewaytransits für ein Peering virtueller Netzwerke.

Für Punkt-zu-Standort-Verbindungen

- Führen Sie die Schritte aus, die im folgenden Artikel aufgeführt sind: Konfigurieren des VPN-Gatewaytransits für ein Peering virtueller Netzwerke.

- Nachdem das Peering virtueller Netzwerke eingerichtet oder geändert wurde, laden Sie das Punkt-zu-Standort-Paket herunter, und installieren Sie dieses erneut, damit die Punkt-zu-Standort-Clients die aktualisierten Routen zum virtuellen Spoke-Netzwerk erhalten.

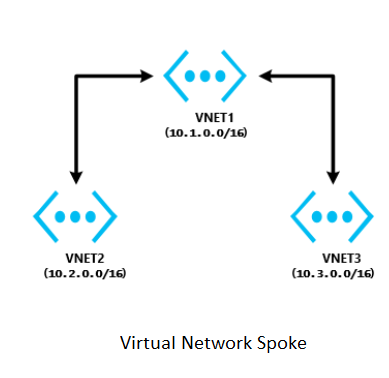

Konfigurieren eines Peerings virtueller Netzwerke mit Hub-Spoke-Topologie für virtuelle Netzwerke

Die virtuellen Netzwerke gehören zur selben Region.

- Konfigurieren Sie im virtuellen Hub-Netzwerk ein virtuelles Netzwerkgerät (Network Virtual Appliance, NVA).

- Richten Sie in den virtuellen Speichennetzwerken benutzerdefinierte Routen ein, für die der Typ des nächsten Hops auf „virtuelles Netzwerkgerät“ festgelegt ist.

Weitere Informationen finden Sie unter Dienstverkettung.

Hinweis

Wenn Sie Hilfe für das Einrichten einer NVA benötigen, wenden Sie sich an den NVA-Anbieter.

Informationen zur Problembehandlung beim Einrichten einer NVA und zum Routing finden Sie unter Probleme mit virtuellen Netzwerkappliances in Azure.

Die virtuellen Netzwerke gehören zu verschiedenen Regionen.

Datenverkehr über globales Peering virtueller Netzwerke wird jetzt unterstützt. Für die folgenden Ressourcen funktioniert Konnektivität über globales Peering virtueller Netzwerke nicht:

- Virtuelle Computer hinter Basic ILB SKU (Basic-Tarif mit internem Lastenausgleich)

- Redis Cache (verwendet Basic ILB SKU)

- Application Gateway (verwendet Basic ILB SKU)

- Skalierungsgruppen (verwenden Basic ILB SKU)

- Service Fabric-Cluster (verwenden Basic ILB SKU)

- SQL Server Always On (verwendet Basic ILB SKU)

- App Service-Umgebung (verwendet Basic ILB SKU)

- API Management (verwendet Basic ILB SKU)

- Microsoft Entra Domain Services (verwendet grundlegende ILB-SKU)

Informationen zu den Anforderungen und Einschränkungen für globales Peering finden Sie unter Peering virtueller Netzwerke: Anforderungen und Einschränkungen.

Beheben eines Konnektivitätsproblems zwischen zwei virtuellen Netzwerken, die über Peering verbunden sind

Melden Sie sich beim Azure-Portal mit einem Konto an, dem die erforderlichen Rollen und Berechtigungen zugewiesen sind. Wählen Sie das virtuelle Netzwerk aus, wählen Sie Peering aus, und überprüfen Sie dann das Feld Status. Welcher Status wird angezeigt?

Der Peeringstatus lautet „Verbunden“

So beheben Sie dieses Problem

Überprüfen Sie den Netzwerkdatenverkehr:

Verwenden Sie Problembehandlung für Verbindung und Überprüfen des IP-Flusses vom virtuellen Quellcomputer zum virtuellen Zielcomputer, um zu bestimmen, ob es eine Netzwerksicherheitsgruppe oder benutzerdefinierte Route (User Defined Route, UDR) gibt, die zu Störungen im Datenverkehr führt.

Wenn Sie eine Firewall oder ein virtuelles Netzwerkgerät (NVA) verwenden:

- Dokumentieren Sie die UDR-Parameter, damit Sie diese nach Abschluss dieses Schritts wiederherstellen können.

- Entfernen Sie die UDR im virtuellen Quellcomputer aus dessen Subnetz oder Netzwerkadapter, in dem auf die NVA als nächster Hop verweisen wird. Überprüfen Sie die Verbindung zwischen dem virtuelle Quellcomputer und dem Ziel direkt, d. h., die Verbindung umgeht die NVA. Wenn dieser Schritt nicht funktioniert, lesen Sie Probleme mit virtuellen Netzwerkappliances in Azure.

Führen Sie eine Netzwerküberwachung aus:

Starten Sie eine Netzwerküberwachung auf dem virtuellen Zielcomputer. Unter Windows können Sie Netsh verwenden. Unter Linux verwenden Sie TCPDump.

Führen Sie TcpPing oder PsPing von der Quell- zur Ziel-IP aus.

Dies ist ein Beispiel für einen TcpPing-Befehl:

tcping64.exe -t <destination VM address> 3389Nachdem der TcpPing-Befehl abgeschlossen ist, beenden Sie die Netzwerküberwachung auf dem Zielcomputer.

Wenn Pakete von der Quelle eintreffen, gibt es kein Netzwerkproblem. Überprüfen Sie sowohl die Firewall des virtuellen Computers als auch die an diesem Port lauschende Anwendung, um das Konfigurationsproblem zu finden.

Hinweis

Über globales Peering virtueller Netzwerke (virtuelle Netzwerke in unterschiedlichen Regionen) können Sie keine Verbindungen mit den folgenden Ressourcentypen herstellen:

- Virtuelle Computer hinter Basic ILB SKU (Basic-Tarif mit internem Lastenausgleich)

- Redis Cache (verwendet Basic ILB SKU)

- Application Gateway (verwendet Basic ILB SKU)

- Skalierungsgruppen (verwenden Basic ILB SKU)

- Service Fabric-Cluster (verwenden Basic ILB SKU)

- SQL Server Always On (verwendet Basic ILB SKU)

- App Service-Umgebung (verwendet Basic ILB SKU)

- API Management (verwendet Basic ILB SKU)

- Microsoft Entra Domain Services (verwendet grundlegende ILB-SKU)

Weitere Informationen hierzu finden Sie unter Anforderungen und Einschränkungen von globalem Peering.

Der Peeringstatus lautet „Getrennt“

Um dieses Problem zu beheben, löschen Sie das Peering aus beiden virtuellen Netzwerken, und erstellen Sie das Peering dann neu.

Beheben eines Konnektivitätsproblems zwischen einem virtuellen Hub-Spoke-Netzwerk und einer lokalen Ressource

Wird in dem Netzwerk eine NVA oder ein VPN-Gateway eines Drittanbieters verwendet?

In dem Netzwerk wird eine NVA oder ein VPN-Gateway eines Drittanbieters verwendet.

Informationen zum Beheben von Konnektivitätsproblemen, die sich auf eine NVA oder ein VPN-Gateway eines Drittanbieters auswirken, finden Sie in den folgenden Artikeln:

In dem Netzwerk wird weder eine NVA noch ein VPN-Gateway eines Drittanbieters verwendet.

Haben das virtuelle Hub-Netzwerk und das virtuelle Spoke-Netzwerk ein VPN-Gateway?

Sowohl das virtuelle Hub-Netzwerk als auch das virtuelle Spoke-Netzwerk haben ein VPN-Gateway.

Die Verwendung eines Remotegateways wird nicht unterstützt.

Hat das virtuelle Spoke-Netzwerk bereits ein VPN-Gateway, wird die Option Remotegateways verwenden in dem virtuellen Spoke-Netzwerk nicht unterstützt. Dies liegt an der Einschränkung des Peerings virtueller Netzwerke.

Sowohl das virtuelle Hub-Netzwerk als auch das virtuelle Spoke-Netzwerk haben kein VPN-Gateway.

Überprüfen Sie für Standort-zu-Standort- oder Azure ExpressRoute-Verbindungen die folgenden Hauptursachen für Konnektivitätsprobleme mit dem virtuellen Remotenetzwerk von einem lokalen Standort aus:

- Vergewissern Sie sich, dass für das virtuelle Netzwerk, das ein Gateway hat, das Kontrollkästchen Weitergeleiteten Datenverkehr zulassen aktiviert ist.

- Vergewissern Sie sich, dass für das virtuelle Netzwerk, das kein Gateway hat, das Kontrollkästchen Remotegateways verwenden aktiviert ist.

- Veranlassen Sie, dass der Netzwerkadministrator Ihre lokalen Geräte überprüft, um sicherzustellen, dass allen Geräten Adressraum des virtuellen Remotenetzwerks hinzugefügt wurde.

Für Punkt-zu-Standort-Verbindungen:

- Vergewissern Sie sich, dass für das virtuelle Netzwerk, das ein Gateway hat, das Kontrollkästchen Weitergeleiteten Datenverkehr zulassen aktiviert ist.

- Vergewissern Sie sich, dass für das virtuelle Netzwerk, das kein Gateway hat, das Kontrollkästchen Remotegateways verwenden aktiviert ist.

- Laden Sie das Punkt-zu-Standort-Clientpaket herunter, und installieren Sie es erneut. Für Routen in virtuellen Netzwerken, für die ein erneutes Peering vorgenommen wird, werden nicht automatisch Routen zu Punkt-zu-Standort-Clients hinzugefügt.

Beheben eines Hub-Spoke-Netzwerkverbindungsproblems zwischen virtuellen Spoke-Netzwerken in derselben Region

Ein Hub-Netzwerk muss ein virtuelles Netzwerkgerät (Network Virtual Appliance, NVA) enthalten. Konfigurieren Sie UDRs in Spokes, für die eine NVA als nächster Hop festgelegt ist, und aktivieren Sie Weitergeleiteten Datenverkehr zulassen im virtuellen Hub-Netzwerk.

Weitere Informationen finden Sie unter Dienstverkettung, und besprechen Sie diese Anforderungen mit dem jeweiligen NVA-Anbieter.

Beheben eines Hub-Spoke-Netzwerkverbindungsproblems zwischen virtuellen Spoke-Netzwerken in unterschiedlichen Regionen

Datenverkehr über globales Peering virtueller Netzwerke wird jetzt unterstützt. Für die folgenden Ressourcen funktioniert Konnektivität über globales Peering virtueller Netzwerke nicht:

- Virtuelle Computer hinter Basic ILB SKU (Basic-Tarif mit internem Lastenausgleich)

- Redis Cache (verwendet Basic ILB SKU)

- Application Gateway (verwendet Basic ILB SKU)

- Skalierungsgruppen (verwenden Basic ILB SKU)

- Service Fabric-Cluster (verwenden Basic ILB SKU)

- SQL Server Always On (verwendet Basic ILB SKU)

- App Service-Umgebung (verwendet Basic ILB SKU)

- API Management (verwendet Basic ILB SKU)

- Microsoft Entra Domain Services (verwendet grundlegende ILB-SKU)

Weitere Informationen hierzu finden Sie unter Anforderungen und Einschränkungen von globalem Peering und unter Hub&Spoke, Daisy-Chain and Full-Mesh VNET topologies in Azure ARM.

Beheben eines Hub-Spoke-Netzwerkverbindungsproblems zwischen einer Web-App und dem virtuellen Spoke-Netzwerk

So beheben Sie dieses Problem

- Melden Sie sich beim Azure-Portal an.

- Wählen Sie in der Web-App die Option Netzwerk aus, und wählen Sie dann VNET-Integration aus.

- Überprüfen Sie, ob das virtuelle Remotenetzwerk angezeigt wird. Geben Sie den Adressraum des virtuellen Remotenetzwerks manuell ein (Netzwerk synchronisieren und Route hinzufügen).

Weitere Informationen finden Sie in den folgenden Artikeln:

Beheben eines Konfigurationsfehlers eines Peerings virtueller Netzwerke

Der aktuelle Mandant <TENANT ID> ist nicht für den Zugriff auf verknüpfte Abonnements autorisiert.

Informationen zum Beheben dieses Problems finden Sie unter Erstellen eines Peerings virtueller Netzwerke zwischen verschiedenen Abonnements.

Not connected

Um dieses Problem zu beheben, löschen Sie das Peering aus beiden virtuellen Netzwerken, und erstellen Sie das Peering dann neu.

Fehler beim Peering eines virtuellen Databricks-Netzwerks

Um dieses Problem zu beheben, konfigurieren Sie das Peering virtueller Netzwerke unter Azure Databricks, und geben Sie dann das virtuelle Zielnetzwerk über die Ressourcen-ID an. Weitere Informationen finden Sie unter Peer a Databricks virtual network to a remote virtual network.

Dem virtuellen Remotenetzwerk fehlt ein Gateway

Dieses Problem tritt auf, wenn Sie zwischen virtuellen Netzwerken von verschiedenen Mandanten Peeringverbindungen herstellen und später Use Remote Gateways konfigurieren möchten. Eine Einschränkung des Azure-Portals besteht darin, dass es das Vorhandensein eines virtuellen Netzwerkgateways im virtuellen Netzwerk eines anderen Mandanten nicht überprüfen kann.

Es gibt zwei Möglichkeiten, dieses Problem zu beheben:

- Löschen Sie die Peerings, und aktivieren Sie die Option

Use Remote Gateways, wenn Sie ein neues Peering erstellen. - Verwenden Sie PowerShell oder die Befehlszeilenschnittstelle anstelle des Azure-Portals, um

Use Remote Gatewayszu aktivieren.