Anomalieerkennungsrichtlinie für Cloud Discovery

In diesem Artikel erhalten Sie Referenzdetails zu Richtlinien. Es werden einzelne Richtlinientypen und Felder erläutert, die für die Richtlinien konfiguriert werden können.

Anomalieerkennungsrichtlinie für Cloud Discovery – Zeitachse für die Einstellung

Im Juli 2024 werden wir die Unterstützung für „Cloud Discovery-Anomalien“ von Microsoft Defender for Cloud Apps einstellen.

Nach sorgfältiger Analyse und Überprüfung haben wir beschlossen, den Support für diese Warnung einzustellen, da die hohe Anzahl der falsch positiven Ergebnisse keine effektive Wirkung in Bezug auf die allgemeine Sicherheit Ihrer Organisation zeigte.

Unsere Untersuchungen haben ergeben, dass diese Funktion keinen signifikanten Mehrwert generierte und unserem Ziel, qualitativ hochwertige, zuverlässige Sicherheitslösungen zu bieten, nicht entsprach.

Wir sind bestrebt, unsere Dienste gemäß Ihrer Anforderungen und Erwartungen stets zu verbessern.

Personen, die diese Warnung weiterhin erhalten möchten, empfehlen wir, die „App-Ermittlungsrichtlinie“ zu verwenden und die Filter unter „Richtlinienübereinstimmung auslösen, wenn alle der folgenden Ereignisse am selben Tag eintreten“ entsprechend festzulegen.

Referenz zur Richtlinie zur Anomalieerkennung von Cloud Discovery

Mit einer Cloud Discovery-Richtlinie zur Anomalieerkennung können Sie die kontinuierliche Überwachung ungewöhnlicher Zunahmen bei der Cloudanwendungsnutzung einrichten und konfigurieren. Für jede Cloudanwendung werden Anstiege des Umfangs herunter- und hochgeladener Daten, der Anzahl der Transaktionen und der Anzahl der Benutzer berücksichtigt. Jeder Anstieg wird mit dem normalen Nutzungsmuster der Anwendung gemäß bisheriger Nutzung verglichen. Die extremsten Anstiege lösen Sicherheitswarnungen aus.

Legen Sie für jede Richtlinie Filter fest, mit denen Sie die Anwendungsnutzung im Detail überwachen können. Sie können z. B. nach Anwendungen, ausgewählten Datenansichten und einem ausgewählten Startdatum filtern. Außerdem können Sie die Empfindlichkeit festlegen. Damit können Sie definieren, wie viele Warnungen die Richtlinie auslösen soll.

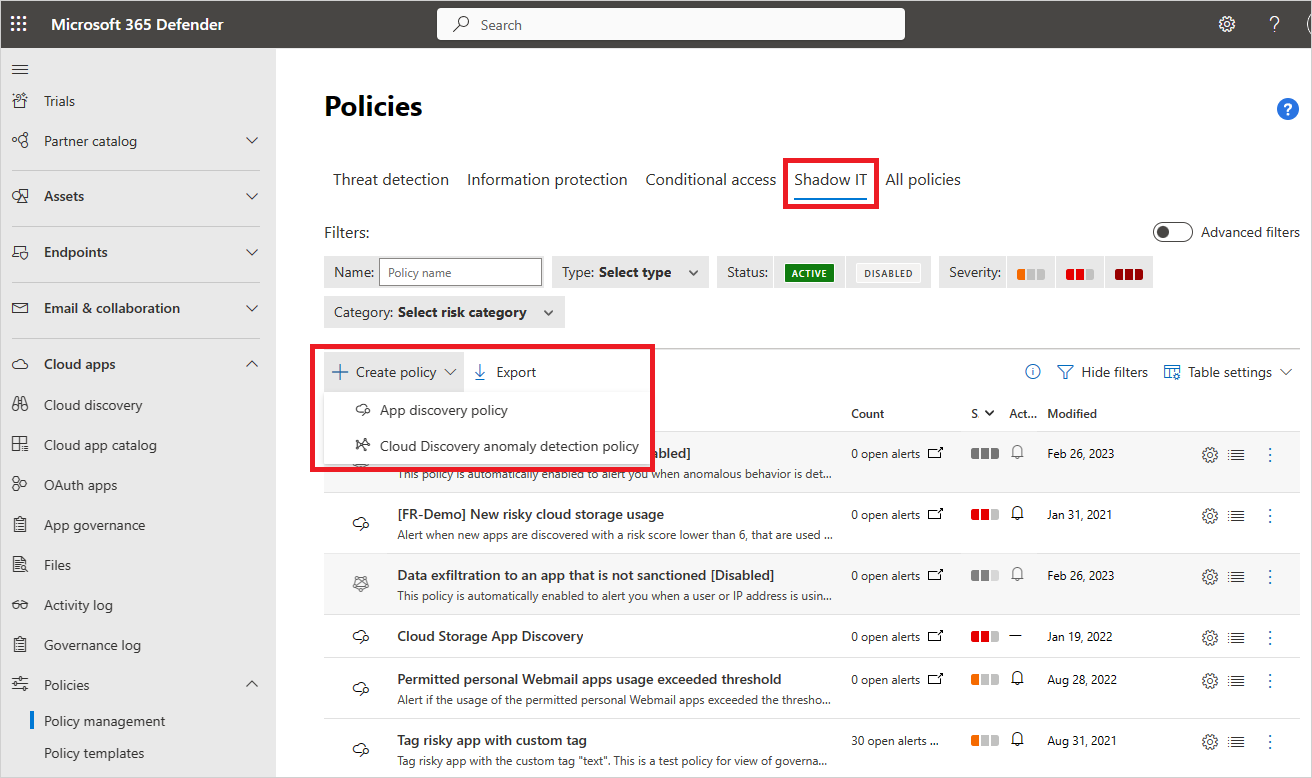

Gehen Sie im Microsoft Defender Portal unter Cloud Apps zu Richtlinien – >Richtlinienverwaltung. Wählen Sie dann die Registerkarte Schatten-IT.

Wählen Sie Richtlinie erstellen und Richtlinie zur Cloud Discovery-Anomalieerkennung.

Dadurch gelangen Sie zur Seite Anomalieerkennungsrichtlinie erstellen.

Legen Sie für jede Richtlinie folgende Parameter fest:

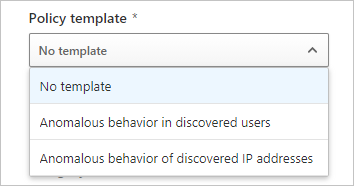

Entscheiden Sie, ob die Richtlinie auf einer Vorlage basieren soll. Sie können z. B. die Richtlinienvorlage Anomalous behavior in discovered users (Anormales Verhalten der erkannten Benutzer) verwenden. Diese löst eine Warnung aus, wenn anormales Verhalten bei erkannten Benutzern und Apps festgestellt wird, z. B. eine große Menge an hochgeladenen Daten im Vergleich zu anderen Benutzern oder umfangreiche Benutzertransaktionen im Vergleich zum Verlauf des Benutzers. Außerdem können Sie die Vorlage Anomalous behavior of discovered IP addresses (Anormales Verhalten von erkannten IP-Adressen) auswählen. Diese löst eine Warnung aus, wenn anormales Verhalten von erkannten IP-Adressen und Apps erkannt wird: große Mengen an hochgeladenen Daten im Vergleich zu anderen IP-Adressen oder umfangreiche App-Transaktionen im Vergleich zum Verlauf der IP-Adresse.

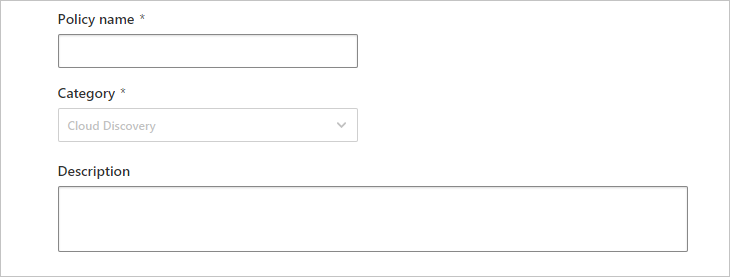

Füllen Sie die Felder Richtlinienname und Beschreibung aus.

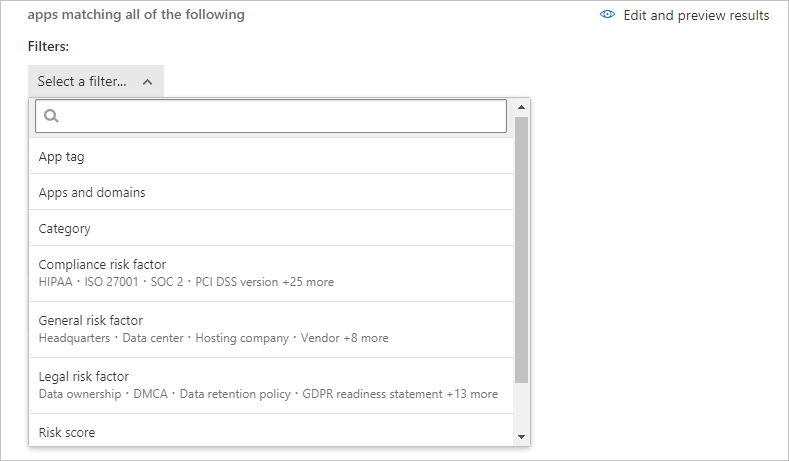

Erstellen Sie einen Filter für die Apps, die Sie überwachen möchten, indem Sie auf Filter auswählen klicken. Sie können einen Filter nach App-Tag, Apps und Domain, Kategorie, verschiedenen Risikofaktoren oder Risikobewertung auswählen. Um zusätzliche Filter zu erstellen, wählen Sie Filter hinzufügen aus.

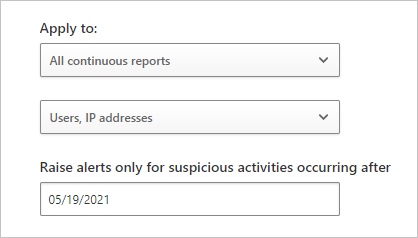

Legen Sie unter Übernehmen für fest, wie die Nutzung gefiltert werden soll. Die überwachte Nutzung kann auf zwei verschiedene Arten gefiltert werden:

Fortlaufende Berichte: – Wählen Sie aus, ob Sie All continuous reports (Alle fortlaufenden Berichte, Standardeinstellung) oder Specific continuous reports (Bestimmte fortlaufenden Berichte) überwachen möchten.

- Wenn Sie All continuous reports (Alle kontinuierlichen Berichte) auswählen, wird jeder Anstieg der Nutzung mit dem normalen Nutzungsmuster verglichen, das auf der Grundlage aller Datenansichten ermittelt wird.

- Wenn Sie Specific continuous reports (Bestimmte fortlaufenden Berichte) auswählen, wird jeder Anstieg der Nutzung mit dem normalen Nutzungsmuster verglichen. Dieses Muster basiert auf der Datenansicht, in der der Anstieg verzeichnet wurde.

Benutzer und IP-Adressen: Jede Nutzung einer Cloudanwendung ist entweder mit einem Benutzer, einer IP-Adresse oder beidem verknüpft.

Wenn Sie Benutzer auswählen, werden Zuordnungen der Anwendungsnutzung zu IP-Adressen ignoriert.

Wenn Sie IP-Adressen auswählen, werden Zuordnungen der Anwendungsnutzung zu Benutzern ignoriert.

Bei Auswahl von Benutzer und IP-Adressen (Standardeinstellung) werden beide Zuordnungen berücksichtigt. Dies führt jedoch möglicherweise zu doppelten Warnungen, wenn eine enge Korrespondenz zwischen Benutzern und IP-Adressen besteht.

Nur Warnungen für verdächtige Aktivitäten auslösen, die nachgehend stattfinden - Anstiege der Anwendungsnutzung vor dem ausgewählten Datum werden ignoriert. Allerdings wird die vor dem ausgewählten Datum stattfindende Aktivität zur Ermittlung des normalen Nutzungsmusters verwendet.

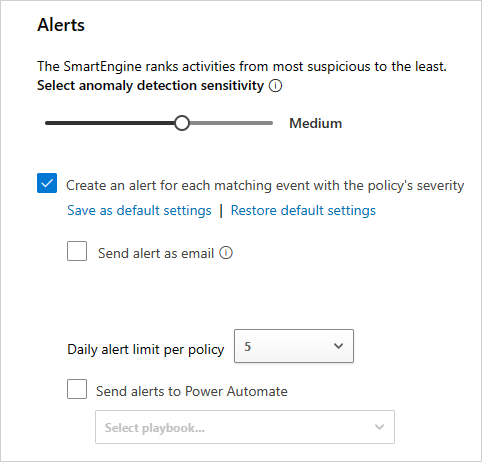

Sie können unter Warnungen die Warnungsempfindlichkeit festlegen. Es gibt mehrere Möglichkeiten, die Anzahl der Warnungen zu steuern, die von der Richtlinie ausgelöst werden:

Schieberegler Select anomaly detection sensitivity (Empfindlichkeit der Anomalieerkennung auswählen): Lösen Sie Warnungen für die Top X der ungewöhnlichen Aktivitäten für 1.000 Benutzer pro Woche aus. Die Warnungen werden für die Aktivitäten mit dem höchsten Risiko ausgelöst.

Wählen Sie Für jedes übereinstimmende Ereignis mit dem Schweregrad der Richtlinie eine Warnung erstellen um zusätzliche Parameter für die Warnung festzulegen:

- Warnung als E-Mail senden – Wenn Sie dieses Kontrollkästchen aktivieren, geben Sie alle E-Mail-Adressen ein, die die Warnung erhalten sollen. Maximal 500 E-Mail-Nachrichten werden pro E-Mail-Adresse pro Tag gesendet (um Mitternacht in der UTC-Zeitzone zurückgesetzt.)

- Limit für tägliche Warnungen - Beschränken Sie die Anzahl der an einem einzigen Tag ausgelösten Warnungen.

- Benachrichtigungen an Power Automate senden – Wenn Sie dieses Kontrollkästchen aktivieren, können Sie ein Playbook auswählen, um Aktionen auszuführen, wenn eine Warnung ausgelöst wird.

Wenn Sie Als Standardeinstellungen speichern auswählen, wird Ihre Auswahl für den Grenzwert für tägliche Warnungen und Ihre E-Mail-Einstellungen zu den Standardeinstellungen Ihrer Organisation. Um diese Standardeinstellungen für eine neue Richtlinie zu verwenden, wählen Sie Standardeinstellungen wiederherstellen aus.

Klicken Sie auf Erstellen.

Wie bei allen Richtlinien können Sie auch bei dieser die Optionen Bearbeiten, Deaktivieren und Aktivieren verwenden, indem Sie auf der Seite Richtlinien auf die drei Punkte am Ende der Zeile klicken. Standardmäßig werden neue Richtlinien immer aktiviert, sobald Sie diese erstellen.

Nächste Schritte

Wenn Probleme auftreten, helfen wir Ihnen. Um Unterstützung oder Support für Ihr Produktproblem zu erhalten, öffnen Sie bitte ein Supportticket.

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für