Geräteverwaltung mit Exchange und Configuration Manager

Gilt für: Configuration Manager (Current Branch)

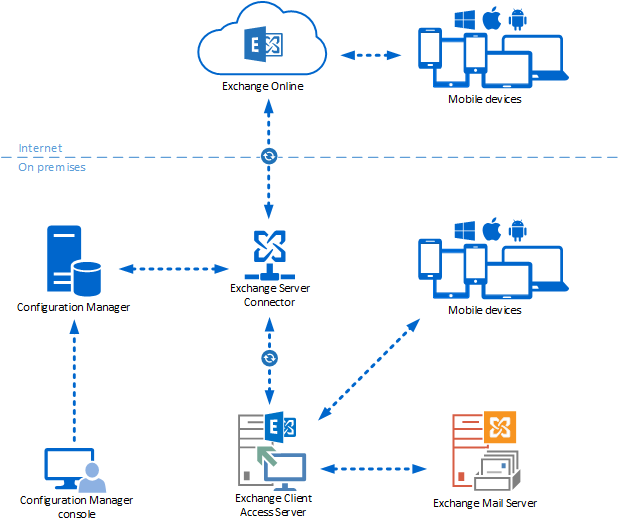

Wenn Sie über mobile Geräte verfügen, die Sie über das ActiveSync-Protokoll mit Exchange Server verbinden, können Sie den Exchange Server-Connector in Configuration Manager verwenden, um diese Geräte zu verwalten. Der Connector funktioniert sowohl mit lokalen Exchange Server als auch mit Exchange Online. Verwenden Sie die Configuration Manager-Konsole, um Die Verwaltungsfunktionen für mobile Exchange-Geräte zu konfigurieren. Beispielsweise steuern Remotegerätezurücksetzung und Einstellungen für mehrere Exchange-Server.

Wenn Sie mobile Geräte mit diesem Connector verwalten, wird der Configuration Manager-Client nicht installiert oder die Geräte nicht über MDM registriert. Die Verwaltungsfunktionen von Exchange Server sind im Vergleich zu diesen anderen Optionen eingeschränkt. Sie können beispielsweise keine Software installieren oder Konfigurationselemente verwenden, um diese Geräte zu konfigurieren. Weitere Informationen finden Sie unter Auswählen einer Geräteverwaltungslösung für Configuration Manager.

Richtlinien

Wenn Sie den Connector verwenden, konfiguriert Configuration Manager Einstellungen auf den mobilen Geräten. Die Geräte verwenden nicht die Standardmäßigen Exchange ActiveSync Postfachrichtlinien. Definieren Sie die Einstellungen, die Sie in den folgenden Gruppen verwenden möchten:

- Allgemein

- Password

- Email Management

- Sicherheit

- Anwendung

Beispielsweise können Sie in der Gruppe Kennwort die folgenden Einstellungen konfigurieren:

- Ob mobile Geräte ein Kennwort benötigen

- Die minimale Kennwortlänge

- Kennwortkomplexität

- Gibt an, ob die Kennwortwiederherstellung zulässig ist

Wenn Sie mindestens eine Einstellung in der Gruppe konfigurieren, verwaltet Configuration Manager alle Einstellungen in der Gruppe für mobile Geräte. Wenn Sie keine Einstellung in einer Gruppe konfigurieren, verwaltet Exchange diese Einstellungen weiterhin für die mobilen Geräte. Alle Exchange ActiveSync Postfachrichtlinien, die Sie auf dem Exchange Server konfigurieren und Benutzern zuweisen, werden weiterhin angewendet.

Zugriffsregeln und Remoteaktionen

Sie können auch den Exchange Server Connector konfigurieren, um die Exchange-Zugriffsregeln zu verwalten. Zu diesen Zugriffsregeln gehören das Zulassen, Blockieren oder Quarantänen mobiler Geräte. Sie können mobile Geräte remote zurücksetzen, indem Sie die Configuration Manager-Konsole verwenden.

Tipp

Wenn ein mobiles Gerät an einen anderen Benutzer übertragen wird, löschen Sie das mobile Gerät aus der Configuration Manager-Konsole, bevor der neue Besitzer sein Exchange-Konto auf dem Gerät konfiguriert.

Voraussetzungen

Wichtig

Vergewissern Sie sich vor der Installation dieses Connectors, dass Configuration Manager Ihre Version von Exchange unterstützt. Weitere Informationen finden Sie unter Unterstützte Konfigurationen – Exchange Server Connector.

Berechtigungen zum Konfigurieren des Connectors

Sie benötigen die folgenden Sicherheitsberechtigungen, um den Exchange Server Connector in Configuration Manager konfigurieren zu können:

So fügen Sie den Exchange Server Connector hinzu, ändern und löschen sie: Berechtigung ändern für das Site-Objekt.

So konfigurieren Sie die Einstellungen für mobile Geräte: ModifyConnectorPolicy-Berechtigung für das Site-Objekt .

Die integrierte Rolle "Volladministrator " enthält beispielsweise diese erforderlichen Berechtigungen.

Berechtigungen zum Verwalten mobiler Geräte

Sie benötigen die folgenden Sicherheitsberechtigungen, um mobile Geräte zu verwalten:

So setzen Sie ein mobiles Gerät zurück: Löschen Sie die Ressource für das Collection-Objekt .

So brechen Sie einen Zurücksetzungsbefehl ab: Ändern Sie die Ressource für das Collection-Objekt .

So lassen Sie mobile Geräte zu und blockieren sie: Ändern Sie die Ressource für das Collection-Objekt .

Die integrierte Rolle "Betriebsadministrator " enthält beispielsweise diese erforderlichen Berechtigungen.

Weitere Informationen finden Sie unter Konfigurieren der rollenbasierten Verwaltung.

Nächste Schritte

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für