Sicherheitsrollen für Connected Field Service

Sicherheitsrollen für Connected Field Service ermöglichen Administratoren, einen entsprechenden Zugriff auf Internet of Things (IoT)-Entitäten zu gewähren, einschließlich von Warnungen, Ressourcen, Geräten und Befehlen, die alle in Field Service v8.3+ enthalten sind. Diese Sicherheitsrollen sollten zu vorhandenen Field Service-Sicherheitsrollen für Field Service-Administratoren, -Verteiler und -Ressourcen hinzugefügt werden.

Im Allgemeinen muss der Zugriff auf IoT-Entitäten den Zugriff auf die Kundenanlagenentität für Field Service-Administratoren, -Verteiler und -Ressourcen imitieren.

Voraussetzungen

Field Service v8.3+

Dynamics 365-Systemadministratorzugriff

Allgemeines zu Field Service-Sicherheitsrollen. Weitere Informationen finden Sie im Thema Einrichten von Field Service-Benutzern und -Sicherheitsrollen.

Notiz

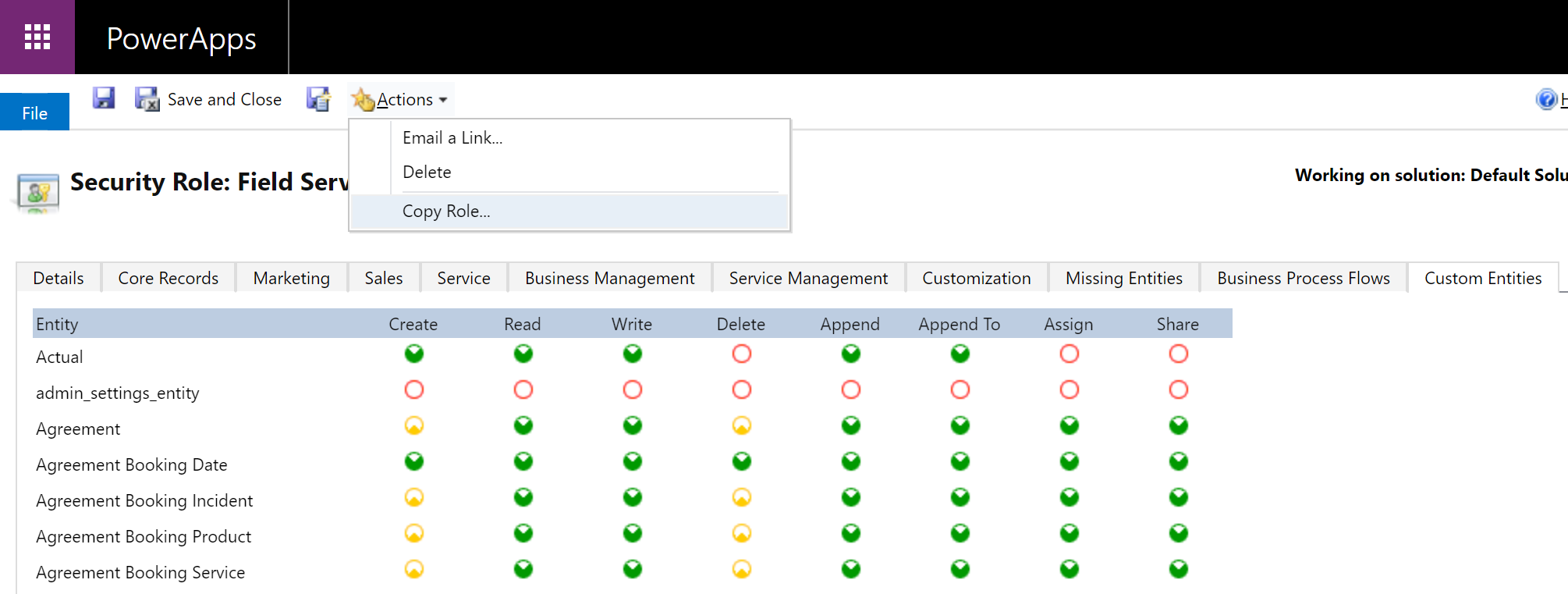

Wir raten dringend, Kopien der Field Service-Sicherheitsrollen zu erstellen und die kopierten Sicherheitsrollen zu Benutzern zuzuweisen. Dadurch wird verhindert, dass Produktupdates Ihre benutzerdefinierten Sicherheitskonfigurationen überschreiben. Wenn Sie eine Sicherheitsrolle kopieren, wechseln Sie zu Einstellungen > Sicherheit > Sicherheitsrollen, und wählen Sie einen Sicherheitsrollendatensatz aus. Wählen Sie anschließend Aktionen > Rolle kopieren aus. Weitere Informationen finden Sie hier im Screenshot.

IoT-Sicherheit zur Administratorsicherheitsrolle hinzufügen

Field Service-Administratoren sollten in der Regel einen Vollzugriff auf IoT-Entitäten haben, da diese Benutzer einen vollständigen Überblick über IoT-Alarme aller Geräte benötigen und neue IoT-Geräte registrieren können müssen. Sie erhalten in der Regel eine Kopie der Sicherheitsrolle Field Service - Administrator.

Wenn Ihre Organisation Connected Field Service verwendet, sollte diesen Administratoren auch eine Kopie der Sicherheitsrolle IoT - Administrator zugewiesen werden.

Mit vollständig aktivierten IoT-Administratorberechtigungen sollten Field Service-Administratoren Zugriff auf alle IoT-Entitäten haben, sodass sie folgende Aktionen durchführen können:

- Erstellen

- Lesezugriff

- Schreiben

- Löschen

- Anfügen

- Anfügen an

- Zuweisen

- Freigeben

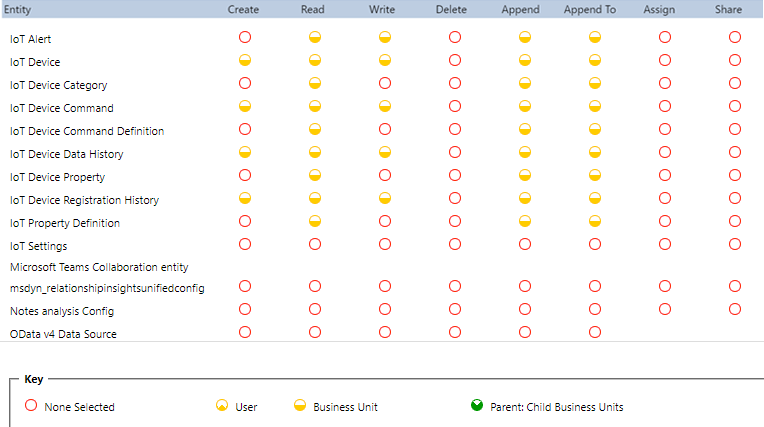

Weitere Informationen finden Sie hier im Screenshot.

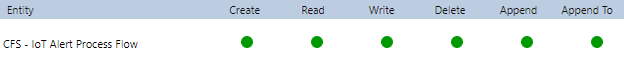

Die Field Service-Administratorsicherheitsrolle sollte auch Vollzugriff auf den CFS – Prozessfluss der IoT-Warnung haben. Dies ist ein Geschäftsprozessfluss für Connected Field Service.

IoT-Sicherheit zur Verteilerrolle hinzufügen

Field Service-Verteiler benötigen auch einen gewissen Zugriff auf IoT-Entitäten und -Datensätze. Wird beispielsweise ein Arbeitsauftrag als Folge eines IoT-Alarms erstellt, sollte der Verteiler dies wissen, sodass er mit dem Kunden kommunizieren und die entsprechenden Ressourcen einplanen kann.

Suchen Sie die Verteilersicherheitsrolle, die Ihre Organisation den Verteilern (in der Regel eine Kopie der Sicherheitsrolle Field Service – Verteiler ) zuweist, und weisen Sie manuell einen eingeschränktem Zugriff auf IoT-Entitäten gemäß dem folgenden Screenshot zu.

Fügen Sie dann den CFS – Prozessfluss der IoT-Warnung gemäß dem folgenden Screenshot hinzu. Verteiler können den Connected Field Service-Geschäftsprozessfluss verwenden, um die einzelnen Phasen der Arbeitsaufträge zu aktualisieren und nachzuverfolgen, die sich aus IoT-Warnungen ergeben.

Hinzufügen der IoT-Sicherheit zur Ressourcen-Sicherheitsrolle

Schließlich benötigen auch Ressourcen Zugriff auf IoT-Entitäten und -Datensätze, die mit der Arbeit verknüpft sind, für die sie zuständig sind.

Suchen Sie die Ressourcen-Sicherheitsrolle, die Ihre Organisation den Ressourcen oder Technikern zuweist (in der Regel eine Kopie der Sicherheitsrolle Field Service – Ressource ), und weisen Sie manuell einen eingeschränktem Zugriff auf IoT-Entitäten gemäß dem folgenden Screenshot zu.

Da Geschäftsprozessflows nicht in der Field Service Mobile-App angezeigt werden, haben Ressourcen keinen Zugriff auf den CFS – Prozessfluss der IoT-Warnung.

Weitere Hinweise

- Jeder Benutzer, der mit der Geräteregistrierung und Gerätedatenabrufen (IoT-Hub-Vorgänge) arbeitet, sollte die Sicherheitsrollen IoT-AdministratorIoT-Endpunkt-Benutzer haben.