Sicherheitskonzepte in Dataverse verstehen

Eines der Hauptmerkmale von Dataverse ist das umfassende Sicherheitsmodell, das an viele verschiedene Geschäftsszenarien angepasst werden kann. Dieses Sicherheitsmodell wird nur verwendet, wenn eine Dataverse-Datenbank in der Umgebung vorhanden ist. Als Administrator werden Sie wahrscheinlich nicht das gesamte Sicherheitsmodell selbst erstellen, sondern häufig an der Verwaltung von Benutzern und der Sicherstellung der richtigen Konfiguration sowie der Behebung von Sicherheitszugriffsproblemen beteiligt sein.

Rollenbasierte Sicherheit

Zur Bündelung von Berechtigungen in einer Sammlung basiert die Sicherheit in Dataverse auf Rollen. Diese Sicherheitsrollen können entweder direkt einzelnen Benutzern oder Teams und Konzernmandanten von Dataverse zugewiesen werden. Dem Team können dann Benutzer zugeordnet werden, damit alle Teammitglieder von der Rolle profitieren. Ein Schlüsselkonzept der Dataverse-Sicherheit ist es, zu verstehen, dass gewährten Rechte sich summieren, wobei der größte Zugriffsumfang maßgeblich ist. Wenn ein Benutzer z. B. zwei Sicherheitsrollen hat, eine mit Löschberechtigungen, aber ohne Schreibberechtigungen, und die andere mit Schreibberechtigungen, aber ohne Löschberechtigungen, kann der Benutzer in der Umgebung sowohl löschen als auch schreiben. Wenn Sie auf breiter Ebene im Unternehmen Lesezugriff auf alle Kontaktdatensätze gewährt haben, können Sie auch keinen einzigen Datensatz hiervon ausnehmen.

Konzernmandanten

Konzernmandanten bieten Sicherheit und Struktur für die Gruppierung von Benutzern und werden häufig verwendet, um die Struktur einer Organisationsabteilung abzubilden. Jeder Benutzer, der einer Dataverse-Umgebung zugewiesen ist, wird zu einem Konzernmandanten gehören. Jede Dataverse-Datenbank verfügt über einen einzelnen Stamm-Konzernmandant, und wenn nötig können mehrere untergeordnete Konzernmandanten erstellt werden. Untergeordnete Konzernmandanten können gelöscht werden, die Stammkonzernmandanten kann jedoch nicht gelöscht werden. Untergeordnete Konzernmandanten können andere untergeordnete Konzernmandanten haben.

Eine übergeordneter Konzernmandant ist jeder Konzernmandant mit einer oder mehreren Konzernmandanten, die ihm in der Hierarchie unterstellt sind.

Ein untergeordneter Konzernmandant ist ein Konzernmandant, die sich in der Geschäftshierarchie einer Organisation direkt unter einer anderen Konzernmandanten befindet.

Konzernmandanten können gemäß einer traditionellen Organisationsstruktur für hierarchischen Datenzugriff strukturiert werden, alternativ können Sie Konzernmandanten so strukturieren, dass Daten in einer baumartigen Hierarchie unterteilt sind und Benutzer unabhängig vom Konzernmandanten, dem sie zugeordnet sind, mit den Daten jedes Konzernmandanten arbeiten und auf diese zugreifen. Weitere Informationen zum Erreichen einer solchen Datenstruktur finden Sie unter Matrix-Datenzugriffsstruktur (modernisierte Konzernmandanten).

Hinweis

Benutzer-Sicherheitsrollen sind innerhalb ihrer Konzernmandanten zugewiesen. Wenn ein Benutzer zu einem anderen Konzernmandanten verschoben wird, müssen seine Sicherheitsrollen neu zugewiesen werden. Jeder Benutzer ist nur Mitglied eines Konzernmandanten, aber ein Team kann Benutzermitglieder aus mehreren Konzernmandanten haben. Die Implementierung der Sicherheit auf Spaltenebene wird später in diesem Modul beschrieben.

Tabellen‑/Datensatzeigentum

Dataverse unterstützt zwei Arten des Eigentums für Datensätze: im Besitz der Organisation und im Besitz des Benutzers oder Teams. Datensatzeigentum ist eine Auswahl, die beim Erstellen der Tabelle getroffen wird und nicht geändert werden kann. Aus Sicherheitsgründen ist bei Datensätzen, die sich im Besitz der Organisation befinden, die einzige Auswahl der Zugriffsebene, ob der Benutzer den Vorgang ausführen kann oder nicht. Für Datensätze im Besitz von Benutzern und Teams sind die Zugriffsebenen für die meisten Berechtigungen wie folgt:

Abgestufte Organisation

Konzernmandant

Konzernmandant und untergeordneter Konzernmandant

oder nur die eigenen Aufzeichnungen des Benutzers.

Datensatzeigentum in modernisierten Konzernmandanten

In modernisierten Konzernmandanten können Sie Benutzer haben, die Eigentümer von Datensätzen in allen Konzernmandanten sind. Alles, was die Benutzer benötigen, ist eine Sicherheitsrolle (jeder Konzernmandant), die über Leseberechtigung für die Datensatztabelle verfügt. Den Benutzern muss nicht in jedem Konzernmandant, in dem sich der Datensatz befindet, eine Sicherheitsrolle zugewiesen werden. Sie müssen einige Anpassungen in Ihren Organisationseinstellungen vornehmen, um diese Funktion zu verwenden. Weitere Informationen zur Einrichtung finden Sie unter Datensatzeigentum in modernisierten Konzernmandanten.

Teams (einschließlich Gruppenteams)

Teams sind ein weiterer wichtiger Sicherheitsbaustein. Teams gehören einem Konzernmandant. Jeder Konzernmandant hat ein Standardteam, das automatisch erstellt wird, wenn der Konzernmandant erstellt wird. Die Standardteammitglieder werden von Dataverse verwaltet und enthalten immer alle Benutzer, die diesem Konzernmandanten zugeordnet sind. Sie können dem Standardteam keine Mitglieder manuell hinzufügen oder daraus entfernen. Sie werden vom System dynamisch angepasst, wenn neue Benutzer mit Konzernmandanten verknüpft oder von diesen entfernt werden. Es gibt zwei Arten von Teams: Eigentümerteams und Zugriffsteams.

Das besitzende Team kann Datensätze besitzen, mit denen jedes Teammitglied direkten Zugriff auf diesen Datensatz erhält. Benutzer können mehreren Teams angehören. Dadurch lassen sich Benutzern Berechtigungen pauschal zuweisen, ohne den Zugriff auf Ebene der einzelnen Benutzer minutiös verwalten zu müssen.

Im nächsten Abschnitt werden Zugriffsteams als Teil der Datensatzfreigabe beschrieben.

Datensätze teilen

Individuelle Datensätze können individuell an einen anderen Benutzer freigegeben werden. Dies ist eine leistungsstarke Methode, um Ausnahmen handzuhaben, die nicht in das Datensatzeigentums‑ oder Mitglieds-Zugriffsmodell eines Konzernmandanten fallen. Dies sollte jedoch eine Ausnahme darstellen, da es eine weniger leistungsfähige Methode zur Zugriffskontrolle ist. Die gemeinsame Verwendung ist schwieriger zu beheben, da es sich nicht um eine konsequent implementierte Zugriffssteuerung handelt. Die Freigabe kann auf Benutzer‑ und auf Teamebene erfolgen. Die Freigabe für ein Team ist eine effizientere Art der Freigabe. Zugriffsteams bieten ein fortgeschritteneres Konzept der Freigabe. Sie ermöglichen die automatische Erstellung eines Teams und die gemeinsame Nutzung des Datensatzzugriffs mit dem Team basierend auf einer angewendeten Vorlage für Zugriffsteams (Berechtigungsvorlage). Zugriffsteams können auch ohne die Vorlagen verwendet werden, indem ihre Mitglieder manuell hinzugefügt/entfernt werden. Zugriffsteams sind leistungsfähiger, da sie weder den Besitz von Datensätzen durch das Team noch die Zuweisung von Sicherheitsrollen für das Team zulassen. Benutzer erhalten Zugriff, weil der Datensatz mit dem Team geteilt wird und der Benutzer Mitglied ist.

Sicherheit auf Datensatzebene in Dataverse

Der Zugriff eines Benutzers auf einen Datensatz ist die Kombination aus all seinen Sicherheitsrollen, des Konzermandanten, der er zugeordnet ist, den Teams, denen er angehört, und den Datensätzen, die mit ihm geteilt werden. Bedenken Sie, dass der gesamte Zugriff in Dataverse über all diese Konzepte im Bereich einer Dataverse-Datenbankumgebung kumuliert wird. Diese Berechtigungen werden nur innerhalb einer einzigen Datenbank gewährt und werden in jeder Dataverse-Datenbank einzeln nachverfolgt, sodass ein Benutzer über eine entsprechende Zugriffslizenz verfügen muss, um auf Dataverse zuzugreifen.

Sicherheit auf Spaltenebene zur Zugriffssteuerung

Wenn die Steuerung auf Datensatzebene für Ihr Geschäftsszenario nicht adäquat ist, bietet Dataverse eine Sicherheitsfunktion auf Spaltenebene. Das verbessert die Sicherheit auf Spaltenebene spürbar. Die Sicherheit auf Spaltenebene kann für alle benutzerdefinierten und die meisten Systemspalten aktiviert werden. Die Metadaten jeder Spalte legen fest, ob dies eine verfügbare Option für die Systemspalte ist.

Die Sicherheit auf Spaltenebene wird von Spalte zu Spalte aktiviert. Der Zugriff wird dann durch das Erstellen eines Spaltensicherheitsprofils erstellt. Das Profil umfasst alle Spalten, für die die Sicherheit auf Spaltenebene aktiviert ist, und den Zugriff, der von diesem bestimmten Profil gewährt wird. Jede Spalte kann im Profil für den Zugriff zum Erstellen, Aktualisieren und Lesen gesteuert werden. Spaltensicherheitsprofile werden dann einem Benutzer oder Teams zugeordnet, um den Benutzern diese Berechtigungen für die Datensätze zu gewähren, auf die sie bereits zugreifen können. Es ist wichtig, dass die Sicherheit auf Spaltenebene nichts mit der Sicherheit auf Datensatzebene zu tun hat. Ein Benutzer muss bereits Zugriff auf den Datensatz für das Spaltensicherheitsprofil haben, damit ihm Zugriff auf die Spalten gewährt werden kann. Die Sicherheit auf Spaltenebene sollte nach Bedarf und nicht übermäßig verwendet werden, da sie einen Overhead hinzufügen kann, der bei übermäßigem Verwenden nachteilig ist.

Wir haben etwas weiter unten in dieser Lerneinheit ein Beispiel eingefügt, um mehr über die Implementierung der Spaltensicherheit zu erfahren.

Sicherheit in mehreren Umgebungen koordinieren

Mit Dataverse-Lösungen können Sie Sicherheitsrollen und Spaltensicherheitsprofile paketieren und von einer Umgebung in die nächste verschieben. Konzernmandanten und Teams müssen in jeder Umgebung erstellt und verwaltet werden, zusammen mit der Zuordnung von Benutzern zu den erforderlichen Sicherheitskomponenten.

Umgebungssicherheit für Benutzer konfigurieren

Sie können den Benutzern ihre Sicherheitskonfigurationen zuweisen, sobald Rollen, Teams und Konzernmandanten in einer Umgebung erstellt wurden. Wenn Sie einen Benutzer erstellen, ordnen Sie ihn zunächst einem Konzernmandanten zu. Standardmäßig ist dies der Stamm-Konzernmandant in der Organisation. Zudem werden Sie auch dem Standardteam dieses Konzernmandanten hinzugefügt.

Zudem würden Sie Sicherheitsrollen zuweisen, die der Benutzer benötigt. Sie würden sie den Benutzer auch als Mitglied beliebiger Teams hinzufügen. Denken Sie daran: Teams können auch Sicherheitsrollen haben, sodass die effektiven Rechte des Benutzers aus der Kombination der direkten Zuweisung von Sicherheitsrollen mit denen der Teams, denen sie angehören, bestehen. Sicherheit ist immer additiv und bietet die am wenigsten restriktive Erlaubnis aller Berechtigungen der Benutzer.

Bedenken Sie zudem, dass Sie, wenn Sie Sicherheit auf Spaltenebene verwendet haben, den Benutzer oder ein Team des Benutzers einem der von Ihnen erstellten Spaltensicherheitsprofile zuordnen müssen.

Aufgrund seiner Komplexität wird das Erstellen eines Sicherheitsplans am besten als gemeinsame Anstrengung zwischen den Anwendungsherstellern und dem Team durchgeführt, das die Berechtigungen des Benutzers verwaltet. Alle größeren Änderungen sollten rechtzeitig koordiniert werden, bevor die Änderungen in der Umgebung bereitgestellt werden.

Beispiel für das Konfigurieren der Spaltensicherheit

Wir erklären, wie die Sicherheit auf Spaltenebene implementiert wird, bevor wir mit unserem Beispiel beginnen. Ein Systemadministrator muss die folgenden Aufgaben erledigen:

Die Spaltensicherheit für eine oder mehrere Spalten für eine bestimmte Tabelle aktivieren

Verknüpfen Sie ein weiteres vorhandenes Sicherheitsprofil, oder erstellen Sie ein oder mehrere neue Sicherheitsprofile, um bestimmten Benutzern oder Teams den entsprechenden Zugriff zu gewähren.

Ein Sicherheitsprofil bestimmt:

Berechtigungen für die sicheren Spalten

Benutzer und Teams

Ein Sicherheitsprofil kann so konfiguriert werden, dass Benutzern oder Teammitgliedern die folgenden Berechtigungen auf Spaltenebene gewährt werden:

Lesen. Schreibgeschützter Zugriff auf die Daten der Spalte

Erstellen. Benutzer oder Teams in diesem Profil können dieser Spalte beim Erstellen eines Datensatzes Daten hinzufügen.

Aktualisieren. Benutzer oder Teams in diesem Profil können die Daten der Spalte aktualisieren, nachdem sie erstellt wurde.

Eine Kombination dieser drei Berechtigungen kann konfiguriert werden, um die Benutzerberechtigungen für eine bestimmte Datenspalte zu bestimmen.

Wichtig

Sofern einem sicherheitsaktivierten Feld kein oder mehrere Sicherheitsprofile zugewiesen sind, haben nur Benutzer mit der Sicherheitsrolle des Systemadministrators Zugriff auf das Feld.

Hintergrund für unser Beispiel: Die Richtlinie Ihres Unternehmens sieht vor, dass nur Kundenbetreuer und Systemadministratoren das Kreditlimit eines Kunden einsehen können.

Um den Zugriff einzuschränken, implementieren Sie die Sicherheit auf Spaltenebene, indem Sie die folgenden Schritte ausführen:

Spaltensicherheit aktivieren

Melden Sie sich als Administrator bei Power Apps an.

Wählen Sie eine Umgebung aus.

Wählen Sie im linken Bereich Dataverse aus.

Wählen Sie Tabellen und anschließend die Ansicht Alle aus.

Wählen Sie die Tabelle Konto aus.

Wählen Sie im Bereich Schema die Option Spalten aus. Suchen Sie nach der Spalte Kreditlimit, und wählen Sie sie aus (Sie können das Sucheingabefeld oben rechts in der Spaltenansicht verwenden oder in der Liste nach unten scrollen).

Wählen Sie im rechten Bereich Erweiterte Optionen aus.

Wählen Sie Spaltensicherheit aktivieren aus.

Wählen Sie Speichern aus. Die Spaltensicherheit ist aktiviert, sobald das Speichern abgeschlossen ist.

Das Sicherheitsprofil konfigurieren

Melden Sie sich als Administrator bei Power Apps an.

Wählen Sie oben rechts das Zahnradsymbol (Einstellungen) und dann Admin Center aus. Dadurch wird eine separate Power Platform Admin Center-Browserinstanz geöffnet.

Wählen Sie Umgebungen aus dem Navigationsmenü auf der linken Seite und die Umgebung aus, in der Sie das Sicherheitsprofil einrichten möchten.

Wählen Sie aus dem Menüband der Kopfzeile Einstellungen aus.

Wählen Sie das Dropdownmenü neben Benutzer + Berechtigungen und dann Spalte Sicherheitsprofile aus, (alternativ können Sie im Suchfeld nach dieser Einstellung unter der Kopfzeile des Bildschirms Einstellungen suchen).

Wählen Sie im oberen Menüband + Neues Profil aus. Dann erscheint auf der rechten Seite Ihres Bildschirms ein Bereich mit dem Titel Neues Spaltensicherheitsprofil erstellen. Geben Sie einen Namen ein wie Kundenbetreuer. Sie können auch eine Beschreibung hinzufügen, wenn Sie möchten.

Wählen Sie Speichern aus, und das Fenster wird geschlossen, um Ihr neues Profil anzuzeigen, das unter Spaltensicherheitsprofile angezeigt wird.

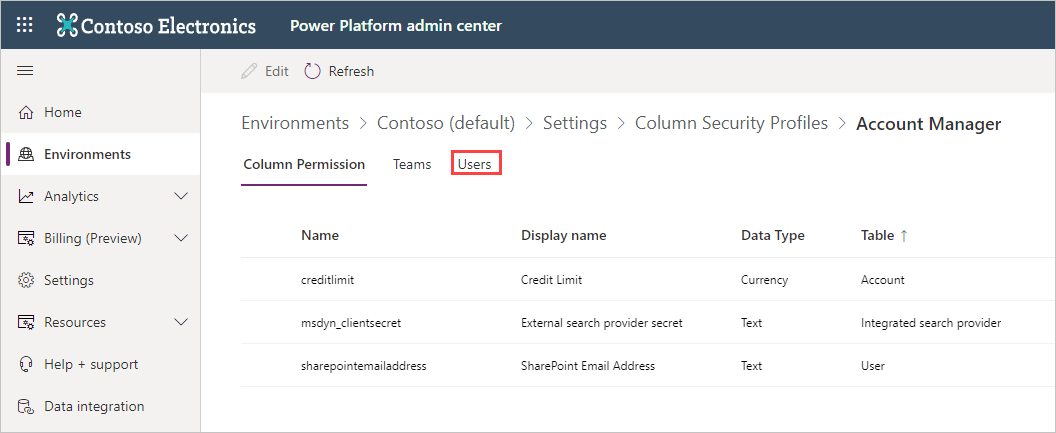

Wählen Sie Ihr Kundenbetreuer-Profil aus. Wir diesem Profil als Nächstes einige Benutzer hinzu. Unter der Kopfzeile des Bildschirms befinden sich drei Registerkarten, darunter Spaltenberechtigung (hier befinden Sie sich standardmäßig), Teams und Benutzer. Wählen Sie die Registerkarte Benutzer aus.

Klicken Sie auf + Hier klicken, um Benutzer hinzuzufügen. Es öffnet sich der Bereich Benutzer hinzufügen auf der rechten Seite Ihres Bildschirms. Geben Sie die Benutzernamen oder die E-Mail-Adressen der Benutzer ein, die Sie hinzufügen möchten, und wählen Sie dann den Namen aus der Dropdownliste aus, die angezeigt wird, und sie werden der Liste hinzugefügt. Wenn Sie versehentlich einen Namen hinzugefügt haben, können Sie auf das X rechts neben dem Benutzer klicken, um ihn aus der Liste zu entfernen.

Klicken Sie unten im Bereich Benutzer hinzufügen auf die Option Hinzufügen, sobald sie zufrieden sind. Beachten Sie die Schaltfläche + Benutzer hinzufügen oben auf dem Bildschirm, wenn Sie andere Benutzer hinzufügen möchten.

Wählen Sie nun die Registerkarte Spaltenberechtigung aus.

Wählen Sie die Spalte Kreditlimit oben aus, und klicken Sie dann auf Bearbeiten.

Wählen Sie rechts im Bereich Spaltensicherheit bearbeiten unter LesenZulässig aus.

Klicken Sie auf Speichern, der Bereich wird geschlossen und Ihre Registerkarte „Spaltenberechtigung“ zeigt die neuen Einstellungen für Kundenbetreuer für die Spalte „Kreditlimit“ an.

Das bedeutet, dass alle Benutzer, die sich nicht im Kundenbetreuerprofil für diese Spalte befinden, keinen Zugriff auf die Kreditlimitspalte in der Kontotabelle oder in den Ansichten haben. Der Feldwert zeigt ein Schlosssymbol mit ******** an, um anzuzeigen, dass das Feld gesichert ist.

Hierarchiesicherheit zum Steuern des Zugriffs

Das hierarchische Sicherheitsmodell erweitert Dataverse-Sicherheit, indem es Managern ermöglicht, auf die Aufzeichnungen ihrer Untergebenen zuzugreifen oder in deren Namen zu arbeiten. Es kann mit allen anderen bestehenden Sicherheitsmodellen verwendet werden.

Zwei Sicherheitsmodelle können für Hierarchien verwendet werden, Managerhierarchie und Positionshierarchie. Bei der Managerhierarchie muss sich ein Manager im selben Konzernmandanten als untergeordnet oder im übergeordneten Konzernmandanten des untergeordneten Konzernmandanten befinden, um auf die Daten des untergeordneten zugreifen zu können. Die Positionshierarchie ermöglicht den Datenzugriff über Konzernmandanten hinweg.

Manager-Hierarchie

Das Sicherheitsmodell der Managerhierarchie basiert auf der Managementkette oder der direkten Berichtsstruktur. Die Beziehung zwischen Manager und Untergebenen wird über das Feld „Manager“ in der Benutzertabelle hergestellt. Mit diesem Sicherheitsmodell können die Manager auf die Daten zugreifen, auf die ihre Untergebenen Zugriff haben. Sie können im Auftrag ihrer direkt unterstellten Mitarbeiter Arbeiten ausführen oder auf Informationen zugreifen, die einer Genehmigung bedürfen. Der Manager kann vollen Zugriff auf die Daten des Untergebenen für seine direkt unterstellten Mitarbeiter haben. Bei nicht direkt unterstellten Mitarbeitern kann ein Manager nur Lesezugriff auf seine Daten haben.

Positionshierarchie

Mit der Positionshierarchie-Sicherheit können über die Positionshierarchietabelle verschiedene Stellen in der Organisation definiert und hierarchisch angeordnet werden. Sie können dann Benutzer zu einer bestimmten Position hinzufügen, indem Sie die Positionssuchspalte im Benutzerdatensatz verwenden. Benutzer an den höheren Positionen in der Hierarchie haben im direkten Vorgängerpfad Zugriff auf die Daten der Benutzer an den niedrigeren Positionen. Ähnlich wie bei der Managerhierarchie haben die übergeordneten Positionen vollen Zugriff auf die Daten der untergeordneten Positionen, aber die Positionen, die höher als eine direkte übergeordnete Position sind, haben schreibgeschützten Zugriff.

Hinweis

In beiden Hierarchiemodellen muss ein in der Hierarchie höher stehender Benutzer mindestens die Benutzerebene Leseberechtigung für eine Tabelle haben, um die Daten der Untergebenen zu sehen. Wenn ein Manager z. B. keinen Lesezugriff auf die Fallentität hat, kann der Manager die Fälle nicht sehen, auf die seine Untergebenen Zugriff haben.

Beispiel für das Konfigurieren der Hierarchiesicherheit

Gehen wir einmal durch, wie Sie die Hierarchiesicherheit in einer Umgebung in Ihrer Organisation einrichten. Zunächst konfigurieren wir die Einstellungen, dann richten wir Manager- und Positionshierarchien ein.

Einstellungen des Hierarchiesicherheitssystems konfigurieren

Stellen Sie sicher, dass Sie über die Berechtigungen für Systemadministratoren verfügen, um die Einstellungen zu aktualisieren. Wenn Sie nicht über die benötigten Berechtigungen verfügen, müssen Sie Ihren Systemadministrator kontaktieren.

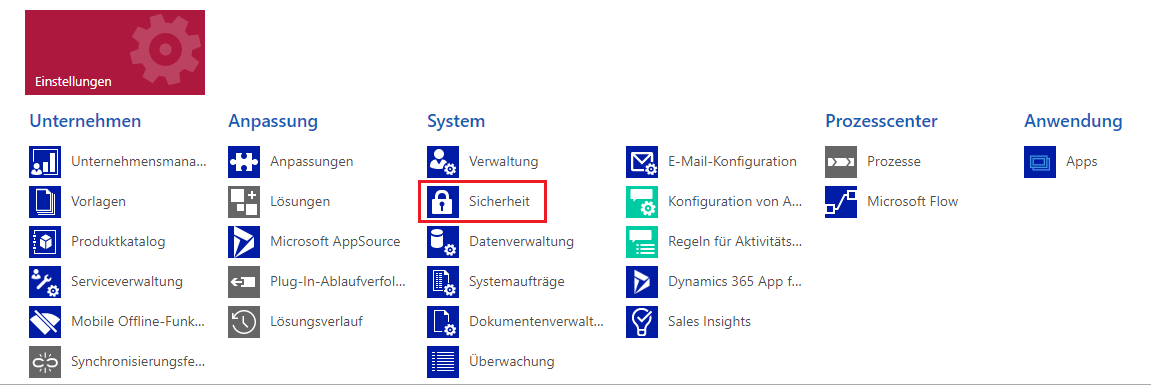

Die Hierarchiesicherheit ist standardmäßig deaktiviert. Gehen Sie folgendermaßen zum Aktivieren vor:

Melden Sie sich bei Power Apps an (als Administrator).

Wählen Sie oben rechts die Einstellungen über das Zahnradsymbol und dann Admin Center aus.

Wählen Sie aus dem Menü links Umgebungen aus, und klicken Sie dann auf die zu konfigurierende Umgebung.

Wählen Sie aus dem Menüband oben Einstellungen aus.

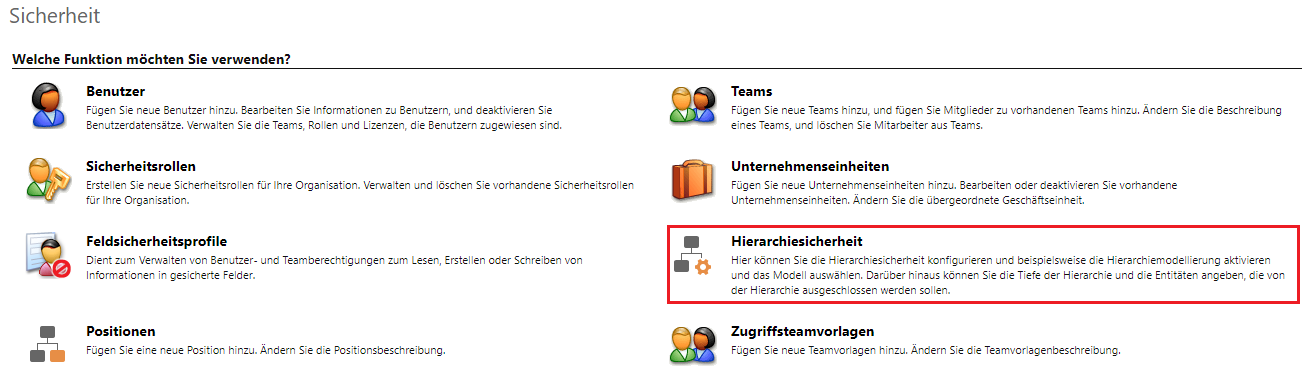

Wählen Sie das Dropdownmenü Benutzer + Berechtigungen und dann Hierarchiesicherheit aus.

Nach einigen Augenblicken öffnet sich eine neue Browserregisterkarte mit dem Namen Hierarchiesicherheit. Wählen Sie das Kontrollkästchen neben Hierarchiemodellierung aktivieren aus, und die Hierarchiemodelloptionen werden verfügbar. Stellen Sie in diesem Fall sicher, dass Managerhierarchie ausgewählt ist und dass Ihre Hierarchietiefe auf 3 eingestellt ist (dies sind Standardwerte). Durch die Hierarchietiefe wird angezeigt, wie viele Ebenen tief ein Manager schreibgeschützten Zugriff auf die Daten seiner Berichte hat.

Wichtig

Sie benötigen das Recht Hierarchiesicherheitseinstellungen ändern, um Änderungen an der Hierarchiesicherheit vorzunehmen.

Manager- und Positionshierarchien einrichten

Mit der Managerbeziehung im Systembenutzerdatensatz lässt sich eine Managerhierarchie erstellen. Mit dem Manager-Suchfeld (ParentsystemuserID) geben Sie den Manager des Benutzers an. Sie können den Benutzer auch mit einer bestimmten Position in der Positionshierarchie markieren, wenn Sie die Positionshierarchie bereits erstellt haben.

In Ihrer Browserregisterkarte Hierarchiesicherheit, in der Hierarchiemodellierung aktivieren und Managerhierarchie aktiviert sind, gehen Sie folgendermaßen vor:

Wählen Sie unter Managerhierarchie Konfigurieren aus.

Weisen Sie jedem Benutzer einen Manager und eine Position zu (optional). Verwenden Sie das Filterfeld oben rechts, um nach einem Benutzer zu suchen. Wählen Sie unter Aktivierte Benutzer einen Benutzer aus, um das Popup-Fenster Benutzer zu öffnen.

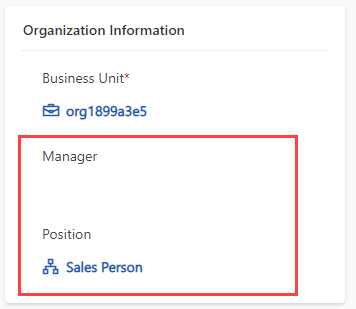

Im folgenden Beispiel haben wir die Benutzerin Adele Vance ausgewählt. Adele Vance berichtet an Nestor Wilke in der Managerhierarchie und hat auch die Position Verkäuferin in der Positionshierarchie:

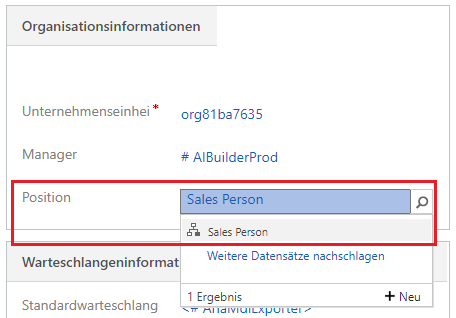

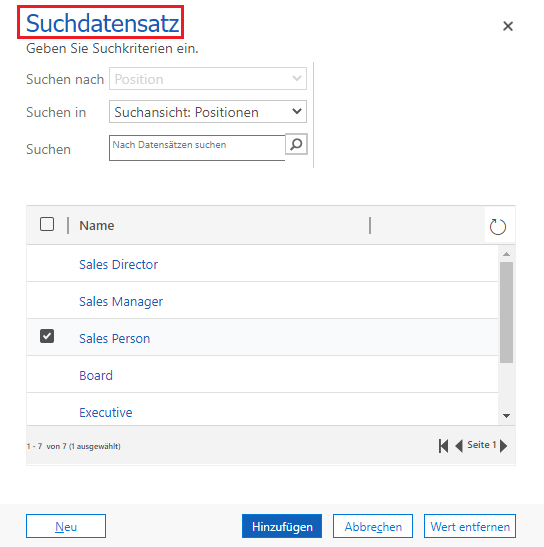

Verwenden Sie das Nachschlagefeld namens Position im Formular des Benutzerdatensatzes, um einen Benutzer zu einer bestimmten Position in der Positionshierarchie hinzuzufügen. Vorhandene Positionen in Ihrer Organisationshierarchie werden angezeigt, und Sie können mit dem Suchfeld nach Positionen suchen.

Wählen Sie die Option + Neue Position aus. Dadurch wird das Popup-Fenster Neue Position angezeigt. Dann geben Sie den Namen und (optional) die Übergeordnete Position ein. Wenn Sie diese Position speichern, steht sie in Ihrer Positionshierarchie zur Verfügung.

Zum Erstellen einer Positionshierarchie

Melden Sie sich beim Power Platform Admin Center an.

Klicken Sie auf Umgebungen, und wählen Sie die Umgebung aus, die Sie ändern möchten.

Wählen Sie Einstellungen aus dem Menüband aus.

Erweitern Sie Benutzer + Berechtigungen, und wählen Sie Hierarchiesicherheit aus (alternativ können Sie Hierarchie im Feld Nach einer Einstellung suchen unter der Kopfzeile eingeben).

Wählen Sie das Optionsfeld neben Managerhierarchiemodell aktivieren aus, und stellen Sie sicher, dass die Tiefe auf 3 (Standard) eingestellt ist.

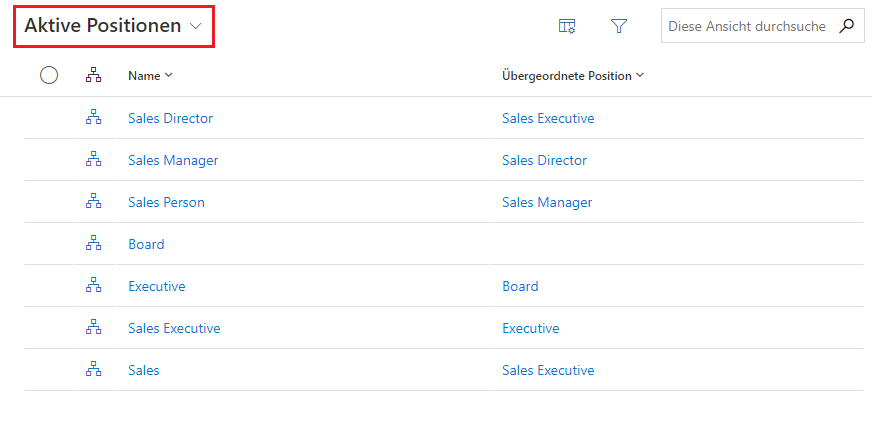

Wählen Sie Konfigurieren aus.

Geben Sie für jede Position den Namen der Position, das übergeordnete Element der Position und die Beschreibung an. Fügen Sie dieser Position Benutzer hinzu, indem Sie das Nachschlagefeld namens „Benutzer“ in dieser Position verwenden. Unten sehen Sie ein Beispiel der Positionshierarchie mit den aktiven Positionen. Sie können jede der Positionen auswählen und in Ihrer Hierarchie andere Positionen zuweisen/hinzufügen.

Bei Auswahl einer Position wird Ihnen eine Liste von Benutzern in dieser Position angezeigt. Jeder Benutzer kann ausgewählt werden. Wenn Sie einen Benutzer auswählen, gelangen Sie zu seinem Administratorbildschirm Benutzer, auf dem Sie Benutzerdetails nach Bedarf anpassen können. Die Zurück-Pfeile oben links im Fenster leiten Sie zu vorherigen Bildschirmen zurück.

Über den Bildschirm Aktive Positionen können Sie sicherstellen, dass jeder Benutzer mit der richtigen Position in Ihrer Hierarchie eingerichtet ist.

Überlegungen zur Leistung

Wie empfehlen folgendes, um die Leistung zu verbessern:

Limitieren Sie die effektive Hierarchiesicherheit auf maximal 50 Benutzer unter einem Manager/einer Position. Ihre Hierarchie kann mehr als 50 Benutzer unter einem Manager/einer Position haben, aber Sie können die Einstellung „Tiefe“ verwenden, um die Anzahl der Ebenen für den schreibgeschützten Zugriff zu reduzieren und damit die effektive Anzahl von Benutzern unter einem Manager/einer Position auf maximal 50 Benutzer zu begrenzen.

Verwenden Sie für komplexere Szenarien hierarchische Sicherheitsmodelle mit anderen vorhandenen Sicherheitsmodellen. Vermeiden Sie es, viele Konzernmandanten zu erstellen. Erstellen Sie stattdessen weniger Konzernmandanten, und fügen Sie Hierarchiesicherheit hinzu.