Entwerfen der Namensauflösung für Ihr virtuelles Netzwerk

Abhängig davon, wie Sie Azure zum Hosten von IaaS, PaaS und Hybridlösungen verwenden, müssen Sie für die virtuellen Computer und andere Ressourcen, die in einem virtuellen Netzwerk bereitgestellt werden, die Kommunikation untereinander zulassen. Sie können diese Kommunikation zwar über IP-Adressen aktivieren, doch ist es deutlich einfacher, Namen zu verwenden, die leicht zu merken sind und sich nicht verändern.

DNS ist in zwei Bereiche unterteilt: öffentliches DNS und privates DNS für Ressourcen, auf die über Ihre eigenen internen Netzwerke zugegriffen werden kann.

Öffentliche DNS-Dienste

Öffentliche DNS-Dienste lösen Namen und IP-Adressen für Ressourcen und Dienste auf, die über das Internet zugänglich sind, wie z. B. Webserver. Azure DNS ist ein Hostingdienst für DNS-Domänen, der die Namensauflösung mithilfe der Microsoft Azure-Infrastruktur ermöglicht. DNS-Domänen in Azure DNS werden im globalen Azure-Netzwerk von DNS-Servern gehostet. Azure DNS verwendet Anycast-Netzwerke. Jede DNS-Abfrage wird vom jeweils nächstgelegenen verfügbaren DNS-Server beantwortet, um für Ihre Domäne eine hohe Leistung und Verfügbarkeit zu erzielen.

In Azure DNS können Sie Adresseinträge manuell innerhalb der relevanten Zonen erstellen. Die am häufigsten verwendeten Einträge sind die folgenden:

- Hosteinträge: A/AAAA (IPv4/IPv6)

- Aliaseinträge: CNAME

Azure DNS bietet einen zuverlässigen, sicheren DNS-Dienst zum Verwalten und Auflösen von Domänennamen in einem virtuellen Netzwerk, ohne dass eine benutzerdefinierte DNS-Lösung hinzugefügt werden muss.

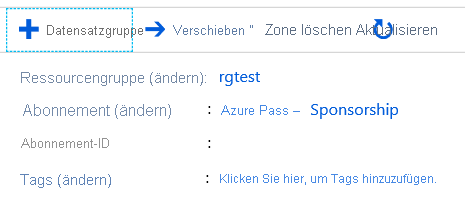

Eine DNS-Zone hostet die DNS-Einträge für eine Domäne. Wenn Sie also eine Domäne in Azure DNS hosten möchten, müssen Sie eine DNS-Zone für diesen Domänennamen erstellen. Jeder DNS-Eintrag für Ihre Domäne wird dann in dieser DNS-Zone erstellt.

Überlegungen

- Der Name der Zone muss innerhalb der Ressourcengruppe eindeutig sein. Außerdem darf die Zone noch nicht vorhanden sein.

- Der gleiche Zonennamen kann in einer anderen Ressourcengruppe oder einem anderen Azure-Abonnement erneut verwendet werden.

- Wenn mehrere Zonen den gleichen Namen haben, erhält jede Instanz eine andere Adresse für den Namenserver.

- Die Stammdomäne bzw. übergeordnete Domäne ist bei der Registrierungsstelle registriert und verweist auf Azure DNS.

- Untergeordnete Domänen werden direkt in Azure DNS registriert.

Hinweis

Sie müssen keinen Domänennamen besitzen, um eine DNS-Zone mit diesem Domänennamen in Azure DNS zu erstellen. Sie müssen jedoch der Besitzer der Domäne sein, um sie konfigurieren zu können.

Delegieren von DNS-Domänen

Azure DNS ermöglicht es Ihnen, eine DNS-Zone zu hosten und die DNS-Einträge für eine Domäne in Azure zu verwalten. Damit DNS-Abfragen für eine Domäne Azure DNS erreichen, muss die Domäne aus der übergeordneten Domäne an Azure DNS delegiert werden. Denken Sie daran, dass Azure DNS keine Domänenregistrierungsstelle ist.

Sie müssen zunächst die Namen der Namenserver für Ihre Zone ermitteln, um die Domäne an Azure DNS delegieren zu können. Jedes Mal, wenn eine DNS-Zone erstellt wird, ordnet Azure DNS Namenserver aus einem Pool zu. Nach dem Zuweisen der Namenserver erstellt Azure DNS automatisch autoritative NS-Einträge in Ihrer Zone.

Nachdem die DNS-Zone erstellt wurde und Sie über die Namenserver verfügen, müssen Sie die übergeordnete Domäne aktualisieren. Jede Registrierungsstelle hat seine eigenen DNS-Verwaltungstools, um die Namenservereinträge für eine Domäne zu ändern. Bearbeiten Sie auf der DNS-Verwaltungsseite der Registrierungsstelle die NS-Einträge, und ersetzen Sie die NS-Einträge mit den von Azure DNS erstellten.

Hinweis

Wenn Sie eine Domäne an Azure DNS delegieren, müssen Sie die von Azure DNS bereitgestellten Namen der Namenserver verwenden. Unabhängig vom Namen Ihrer Domäne sollten Sie immer alle vier Namenservernamen verwenden.

Untergeordnete Domänen

Wenn Sie eine separate untergeordnete Zone einrichten möchten, können Sie eine Unterdomäne in Azure DNS delegieren. Nach dem Konfigurieren von contoso.com in Azure DNS können Sie beispielsweise eine separate untergeordnete Zone für partners.contoso.com konfigurieren.

Zum Einrichten einer untergeordneten Domäne wird der gleiche Vorgang ausgeführt wie bei einer typischen Delegierung. Der einzige Unterschied besteht darin, dass NS-Datensätze in der übergeordneten Zone „contoso.com“ in Azure DNS und nicht in der Domänenregistrierungsstelle erstellt werden müssen.

Hinweis

Die übergeordneten und untergeordneten Zonen können sich in derselben oder in einer anderen Ressourcengruppe befinden. Beachten Sie, dass der Name des Eintragssatzes in der übergeordneten Zone dem Namen der untergeordneten Zone entspricht (in diesem Fall partners).

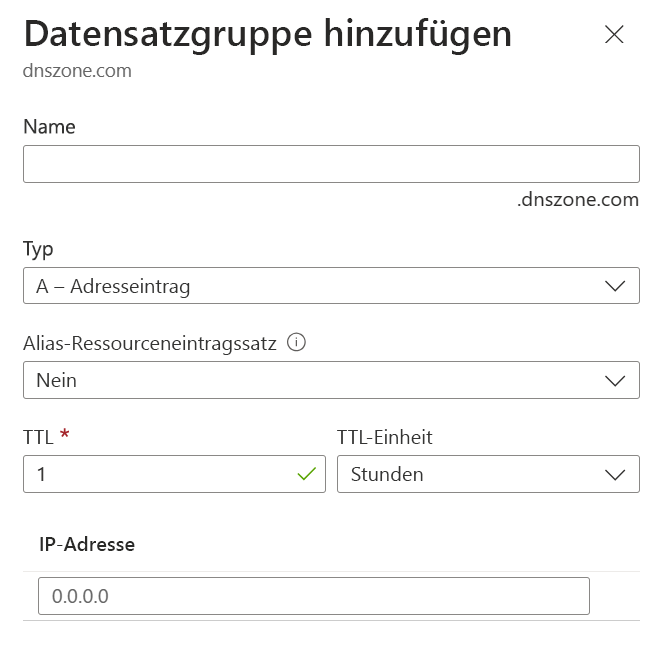

Es ist wichtig, den Unterschied zwischen DNS-Ressourceneintragssätzen und einzelnen DNS-Ressourceneinträgen zu verstehen. Bei einem Ressourceneintragssatz handelt es sich um die Sammlung von Einträgen in einer Zone, die den gleichen Namen und den gleichen Typ aufweisen.

Ein Ressourceneintragssatz darf nicht zwei identische Einträge enthalten. Leere Ressourceneintragssätze (ohne Einträge) können erstellt werden, doch werden sie nicht im Azure DNS-Namenserver angezeigt. Ressourceneintragssätze vom Typ CNAME können höchstens einen Eintrag enthalten.

Die Seite Eintragssatz hinzufügen ändert sich abhängig vom ausgewählten Eintragstyp. Für einen A-Eintrag benötigen Sie die Gültigkeitsdauer (Time to Live, TTL) und die IP-Adresse. Die Gültigkeitsdauer (Time to Live, TTL) gibt an, wie lange jeder Eintrag von den Clients zwischengespeichert wird, bevor er erneut abgefragt wird.

Privates DNS-Dienste

Private DNS-Dienste lösen Namen und IP-Adressen für Ressourcen und Dienste auf.

Wenn in einem virtuellen Netzwerk bereitgestellte Ressourcen Domänennamen in interne IP-Adressen auflösen müssen, können sie eine der folgenden drei Methoden verwenden:

- Azure DNS Private Zones

- Von Azure bereitgestellte Namensauflösung

- Namensauflösung mithilfe eines eigenen DNS-Servers.

Welche Art der Namensauflösung Sie verwenden, hängt davon ab, wie die Ressourcen miteinander kommunizieren müssen.

Ihre Namensauflösungsanforderungen gehen möglicherweise über die von Azure bereitgestellten Features hinaus. Beispielsweise müssen Sie für die Verwendung von Microsoft Windows Server Active Directory-Domänen vielleicht DNS-Namen zwischen virtuellen Netzwerken auflösen. Um diese Szenarien abzudecken, bietet Azure Ihnen die Möglichkeit, eigene DNS-Server zu verwenden.

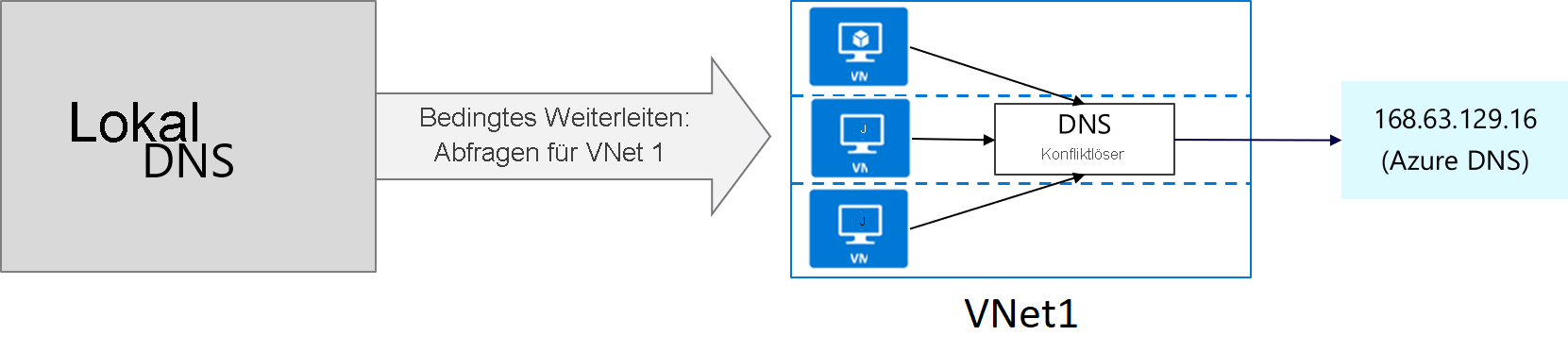

DNS-Server in einem virtuellen Netzwerk können DNS-Abfragen an die rekursiven Resolver in Azure weiterleiten. Dadurch können Sie Hostnamen innerhalb dieses virtuellen Netzwerks auflösen. Beispielsweise kann ein in Azure ausgeführter Domänencontroller (DC) auf DNS-Abfragen für die eigenen Domänen antworten und alle anderen Abfragen an Azure weiterleiten. Durch das Weiterleiten von Abfragen sind sowohl Ihre lokalen Ressourcen (über den DC) als auch die von Azure bereitgestellten Hostnamen (über die Weiterleitung) für die virtuellen Computer sichtbar. Der Zugriff auf die rekursiven Resolver in Azure wird über die virtuelle IP-Adresse 168.63.129.16 bereitgestellt.

Durch die DNS-Weiterleitung wird außerdem eine DNS-Auflösung zwischen virtuellen Netzwerken ermöglicht, sodass die lokalen Computer von Azure bereitgestellte Hostnamen auflösen können. Um den Hostnamen einer VM aufzulösen, muss sich die DNS-Server-VM im selben virtuellen Netzwerk befinden und zur Weiterleitung von Abfragen für Hostnamen an Azure konfiguriert sein. Da jedes virtuelle Netzwerk ein eigenes DNS-Suffix verwendet, können Sie mithilfe von Regeln für die bedingte Weiterleitung DNS-Abfragen zur Auflösung an das richtige virtuelle Netzwerk senden.

Von Azure bereitgestellter DNS-Dienst

Azure stellt einen eigenen internen Standard-DNS-Dienst bereit. Dieser bietet eine interne DNS-Zone, die immer vorhanden ist, die automatische Registrierung unterstützt, keine manuelle Eintragserstellung erfordert und bei der VNet-Erstellung erstellt wird. Außerdem handelt es sich um einen kostenlosen Dienst. Die von Azure bereitgestellte Namensauflösung bietet nur grundlegende autoritative DNS-Funktionen. Bei Auswahl dieser Option werden die DNS-Zonennamen und -Einträge automatisch durch Azure verwaltet. Sie können weder die DNS-Zonennamen noch den Lebenszyklus von DNS-Einträgen beeinflussen.

Der interne DNS-Dienst definiert einen Namespace wie folgt: .internal.cloudapp.net.

Jede im VNet erstellte VM wird in der internen DNS-Zone registriert und erhält einen DNS-Domänennamen wie beispielsweise „myVM.internal.cloudapp.net“. Es ist wichtig zu wissen, dass der Name der Azure-Ressource registriert wird, nicht der Name des Gastbetriebssystems auf der VM.

Einschränkungen des internen DNS-Diensts

- Keine Möglichkeit zur Auflösung über verschiedene VNets

- Registrierung von Ressourcennamen, nicht der Namen des Gastbetriebssystems

- Keine Möglichkeit zum manuellen Erstellen von Einträgen

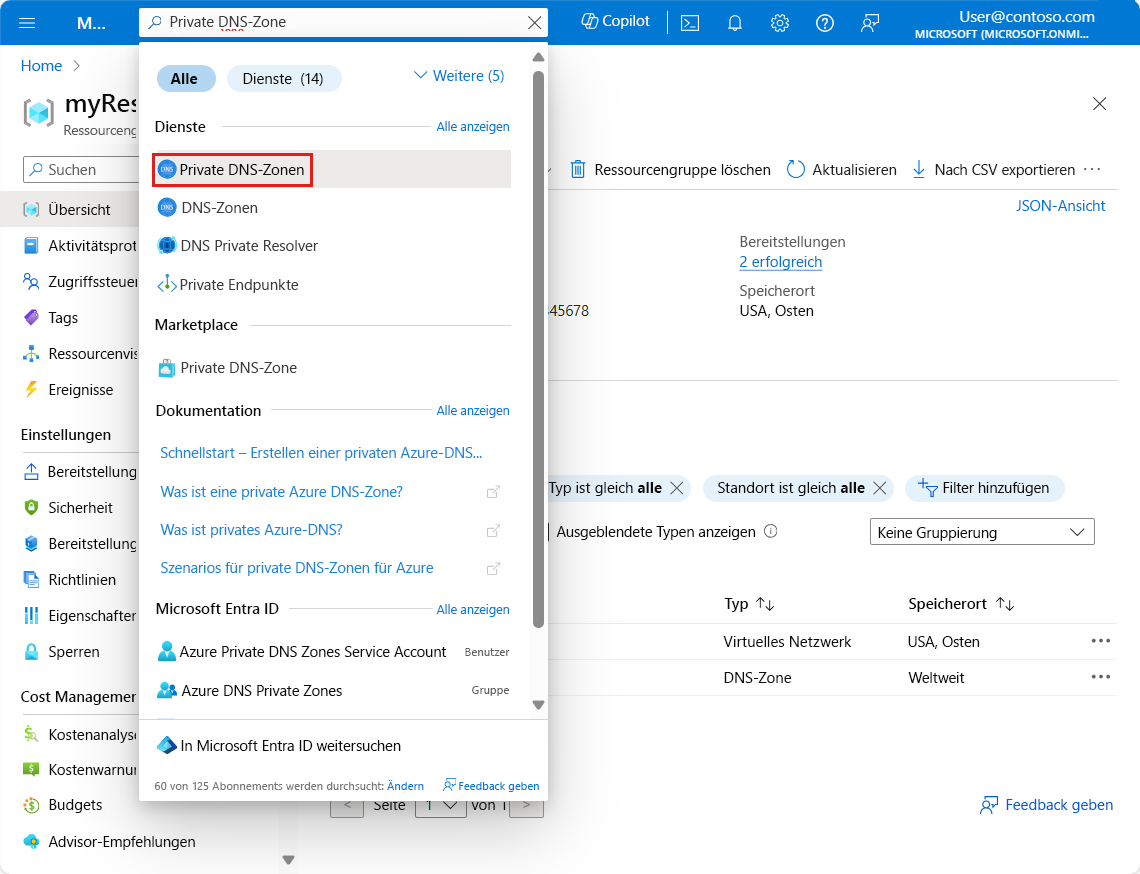

Private Azure-DNS-Zonen

Private DNS-Zonen in Azure sind nur für interne Ressourcen verfügbar. Der Gültigkeitsbereich lautet „Global“, d. h. Sie können von jeder Region, jedem Abonnement, jedem VNet und jedem Mandanten darauf zugreifen. Wenn Sie über Leseberechtigungen für die Zone verfügen, können Sie sie für die Namensauflösung verwenden. Private DNS-Zonen sind äußerst resilient und werden in Regionen auf der ganzen Welt repliziert. Sie sind für Ressourcen im Internet nicht verfügbar.

Für Szenarien, in denen mehr Flexibilität benötigt wird als vom internen DNS-Dienst bereitgestellt, können Sie eigene private DNS-Zonen erstellen. Diese Zonen ermöglichen Folgendes:

- Konfigurieren eines bestimmten DNS-Namens für eine Zone

- Manuelle Erstellung von Einträgen, sofern erforderlich

- Zonenübergreifendes Auflösen von Namen und IP-Adressen

- VNet-übergreifendes Auflösen von Namen und IP-Adressen

Erstellen einer privaten DNS-Zone mit dem Azure-Portal

Sie können eine private DNS-Zone über das Azure-Portal, Azure PowerShell oder Azure CLI erstellen.

Wenn die neue DNS-Zone bereitgestellt wurde, können Sie Ressourceneinträge manuell erstellen oder die automatische Registrierung nutzen, um Ressourceneinträge basierend auf dem Azure-Ressourcennamen zu erstellen.

Private DNS-Zonen unterstützen alle Eintragstypen, darunter Zeiger, MX-, SOA-, Dienst- und Texteinträge.

Verknüpfen von VNets mit privaten DNS-Zonen

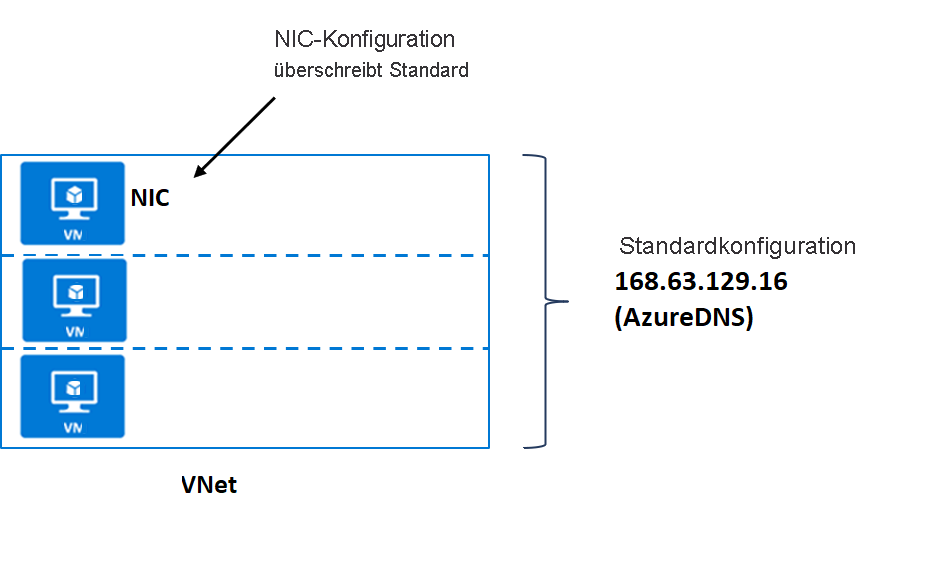

In Azure repräsentiert ein VNet eine Gruppe mit einem oder mehreren Subnetzen, die durch einen CIDR-Bereich definiert sind. Den Subnetzen werden Ressourcen wie etwa VMs hinzugefügt.

Auf VNet-Ebene ist die DNS-Standardkonfiguration Teil der von Azure vorgenommenen DHCP-Zuweisungen und gibt die besondere Adresse 168.63.129.16 an, um Azure-DNS-Dienste zu verwenden.

Bei Bedarf können Sie die Standardkonfiguration überschreiben, indem Sie einen alternativen DNS-Server für die VM-NIC konfigurieren.

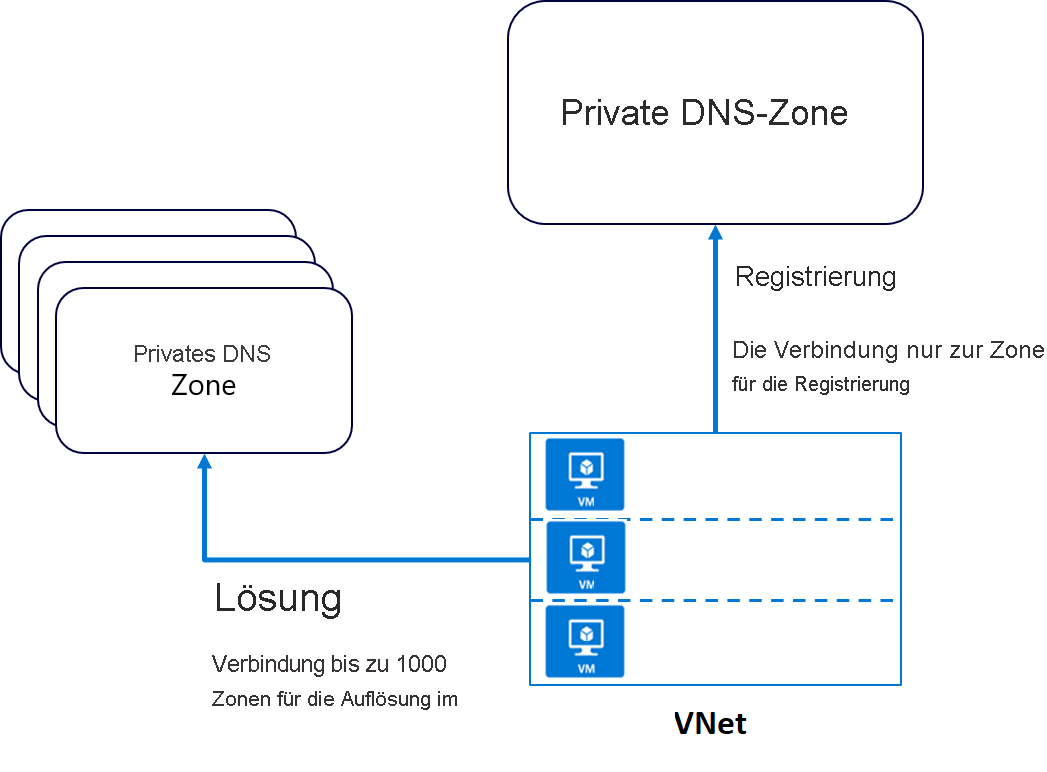

Es gibt zwei Möglichkeiten zum Verknüpfen von VNets mit einer privaten Zone:

- Registrierung: Jedes VNet kann für die Registrierung mit einer privaten DNS-Zone verknüpft werden. Allerdings können für die Registrierung bis zu 100 VNets mit derselben privaten DNS-Zone verknüpft werden.

- Auflösung: Es gibt möglicherweise viele weitere private DNS-Zonen für verschiedene Namespaces. Sie können ein VNet zur Namensauflösung mit jeder dieser Zonen verknüpfen. Jedes VNet kann zur Namensauflösung mit bis zu 1.000 privaten DNS-Zonen verknüpft werden.

Integrieren von lokalen DNS-Diensten in Azure-VNets

Wenn Sie über einen externen DNS-Server verfügen, z. B. einen lokalen Server, können Sie ihn mithilfe einer benutzerdefinierten DNS-Konfiguration für Ihr VNet integrieren.

Ihr externer DNS-Dienst kann auf einem beliebigen DNS-Server ausgeführt werden: BIND unter UNIX, Active Directory Domain Services DNS usw. Wenn Sie einen externen DNS-Server und nicht den Azure-DNS-Standarddienst verwenden möchten, müssen Sie die gewünschten DNS-Server konfigurieren.

Organisationen nutzen häufig eine interne private Azure-DNS-Zone für die automatische Registrierung und verwenden dann eine benutzerdefinierte Konfiguration, um Abfragen externer Zonen von einem externen DNS-Server weiterzuleiten.

Die Weiterleitung erfolgt in zwei Formen:

- Weiterleitung: Gibt einen anderen DNS-Server (SOA für eine Zone) für die Auflösung der Abfrage an, wenn der ursprüngliche Server die Auflösung nicht durchführen kann.

- Bedingte Weiterleitung: Gibt einen DNS-Server für eine benannte Zone an, sodass alle Abfragen für diese Zone an den angegebenen DNS-Server weitergeleitet werden.

Hinweis

Wenn sich der DNS-Server außerhalb von Azure befindet, hat er keinen Zugriff auf Azure DNS unter 168.63.129.16. In diesem Szenario richten Sie einen DNS-Resolver in Ihrem VNet ein, leiten Sie Abfragen an den Resolver und anschließend an 168.63.129.16 (Azure DNS) weiter. Im Wesentlichen verwenden Sie die Weiterleitung, weil 168.63.129.16 nicht routingfähig und daher für externe Clients nicht zugänglich ist.

Wählen Sie die beste Antwort für jede der folgenden Fragen aus. Klicken Sie dann auf Antworten überprüfen.