EDR-Erkennungstest zum Überprüfen der Onboarding- und Reporting-Dienste des Geräts

Gilt für:

Szenarioanforderungen und Einrichtung

- Windows 11 Windows 10 Version 1709, Build 16273 oder höher, Windows 8.1 oder Windows 7 SP1.

- Windows Server 2022, Windows Server 2019, Windows Server 2016, Windows Server 2012 R2 und Windows Server 2008 R2 SP1.

- Linux

- macOS

- Microsoft Defender für Endpunkt

- Microsoft Defender für Endpunkt unter Linux

- Microsoft Defender für Endpunkt unter Mac OS

Endpunkterkennung und -reaktion für Endpoint bieten erweiterte Angriffserkennungen, die nahezu in Echtzeit und umsetzbar sind. Sicherheitsanalysten können Benachrichtigungen effektiv priorisieren, Einblick in den gesamten Umfang einer Verletzung erhalten und Aktionen ergreifen, um Bedrohungen zu beheben.

Führen Sie einen EDR-Erkennungstest durch, um zu überprüfen, ob das Gerät ordnungsgemäß eingebunden ist und dem Dienst Bericht erstattet. Führen Sie die folgenden Schritte auf dem neu eingebundenen Gerät durch:

Windows

Öffnen eines Eingabeaufforderungsfensters

Kopieren Sie an der Eingabeaufforderung den folgenden Befehl, und führen Sie den folgenden Befehl aus. Das Eingabeaufforderungsfenster wird automatisch geschlossen.

powershell.exe -NoExit -ExecutionPolicy Bypass -WindowStyle Hidden $ErrorActionPreference= 'silentlycontinue';(New-Object System.Net.WebClient).DownloadFile('http://127.0.0.1/1.exe', 'C:\\test-WDATP-test\\invoice.exe');Start-Process 'C:\\test-WDATP-test\\invoice.exe'

- Bei erfolgreicher Ausführung wird der Erkennungstest als abgeschlossen markiert, und in wenigen Minuten wird eine neue Warnung angezeigt.

Linux

- Herunterladen der Skriptdatei auf einen integrierten Linux-Server

curl -o ~/Downloads/MDE Linux DIY.zip https://aka.ms/LinuxDIY

- Extrahieren der ZIP-Datei

unzip ~/Downloads/MDE Linux DIY.zip

- Führen Sie den folgenden Befehl aus:

./mde_linux_edr_diy.sh

Nach einigen Minuten sollte eine Erkennung in Microsoft Defender XDR ausgelöst werden.

- Sehen Sie sich die Warnungsdetails an, computer Zeitleiste, und führen Sie Ihre typischen Untersuchungsschritte aus.

macOS

Laden Sie in Ihrem Browser, Microsoft Edge für Mac oder Safari , MDATP macOS DIY.zip herunter https://aka.ms/mdatpmacosdiy , und extrahieren Sie sie.

Die folgende Eingabeaufforderung wird angezeigt:

Wollen Sie Downloads auf „mdatpclientanalyzer.blob.core.windows.net“ zulassen?

Sie können unter Websiteeinstellungen ändern, welche Websites Dateien herunterladen können.Klicken Sie auf Zulassen.

Öffnen Sie Downloads.

Sie müssen MDATP macOS DIY sehen können.

Tipp

Wenn Sie auf MDATP macOS DIY doppelklicken, erhalten Sie die folgende Meldung:

„MDATP MacOS DIY“ kann nicht geöffnet werden, da der Entwickler nicht verifiziert werden kann.

MacOS kann nicht bestätigen, dass diese App frei von Schadsoftware ist.

[In den Papierkorb verschieben][Abbrechen]Klicken Sie auf Abbrechen.

Klicken Sie mit der rechten Maustaste auf MDATP MacOS DIY, und klicken Sie dann auf Öffnen.

Das System zeigt die folgende Meldung an:

macOS kann den Entwickler von MDATP macOS DIY nicht überprüfen. Möchten Sie es wirklich öffnen?

Wenn Sie diese App öffnen, überschreiben Sie die Systemsicherheit, was dazu führen kann, dass Ihr Computer und Ihre persönlichen Daten Schadsoftware ausgesetzt sind, die Ihren Mac beschädigen oder Ihre Privatsphäre gefährden können.Klicken Sie auf Öffnen.

Das System zeigt die folgende Meldung an:

Microsoft Defender für Endpunkt – macOS EDR DIY-Testdatei

Die zugehörige Warnung wird im MDATP-Portal verfügbar sein.Klicken Sie auf Öffnen.

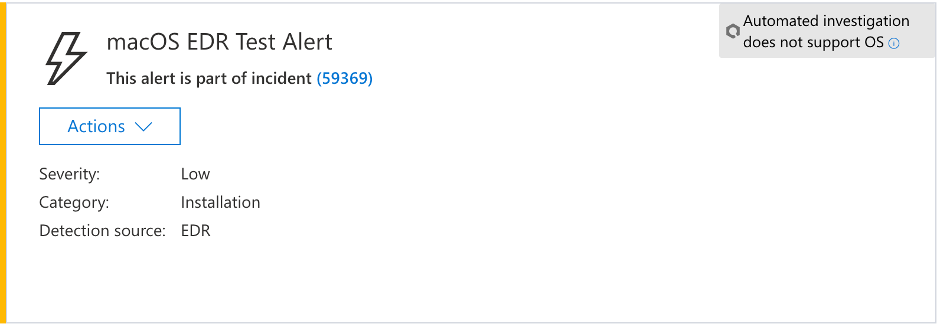

In wenigen Minuten wird eine MacOS EDR-Testwarnung ausgelöst.

Wechseln Sie zu Microsoft Defender Portal (https://security.microsoft.com/).

Wechseln Sie zur Warnungswarteschlange .

Die macOS EDR-Testwarnung zeigt Schweregrad, Kategorie, Erkennungsquelle und ein reduziertes Menü mit Aktionen an.

Schauen Sie sich die Warnungsdetails und die Gerätezeitachse an, und führen Sie die normalen Untersuchungsschritte durch.

Die nächsten Schritte, die Sie ausführen können, sind das Hinzufügen von AV-Ausschlüssen nach Bedarf für anwendungskompatibilität oder -leistung:

- Konfigurieren und Überprüfen von Ausschlüssen für Microsoft Defender for Endpoint unter macOS

- Adressiert falsch positive/negative Ergebnisse in Microsoft Defender für Endpunkt

- Verwalten von Unterdrückungsregeln

- Create Indikatoren der Kompromittierung (IoC)

- Create und Verwalten benutzerdefinierter Erkennungsregeln

Lesen Sie Microsoft Defender for Endpoint Leitfaden für Sicherheitsvorgänge.

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für