Einrichten der Microsoft Defender for Endpoint unter macOS-Richtlinien in Jamf Pro

Gilt für:

- Defender für Endpunkt für Mac

- Microsoft Defender für Endpunkt Plan 1

- Microsoft Defender für Endpunkt Plan 2

Diese Seite führt Sie durch die Schritte, die Sie zum Einrichten von macOS-Richtlinien in Jamf Pro ausführen müssen.

Sie müssen die folgenden Schritte ausführen:

- Abrufen des Microsoft Defender for Endpoint Onboardingpakets

- Create eines Konfigurationsprofils in Jamf Pro mithilfe des Onboardingpakets

- Konfigurieren von Microsoft Defender for Endpoint Einstellungen

- Konfigurieren Microsoft Defender for Endpoint Benachrichtigungseinstellungen

- Konfigurieren von Microsoft AutoUpdate (MAU)

- Gewähren des vollständigen Datenträgerzugriffs auf Microsoft Defender for Endpoint

- Genehmigen von Systemerweiterungen für Microsoft Defender for Endpoint

- Konfigurieren der Netzwerkerweiterung

- Konfigurieren von Hintergrunddiensten

- Erteilen von Bluetooth-Berechtigungen

- Planen von Überprüfungen mit Microsoft Defender for Endpoint unter macOS

- Bereitstellen von Microsoft Defender for Endpoint unter macOS

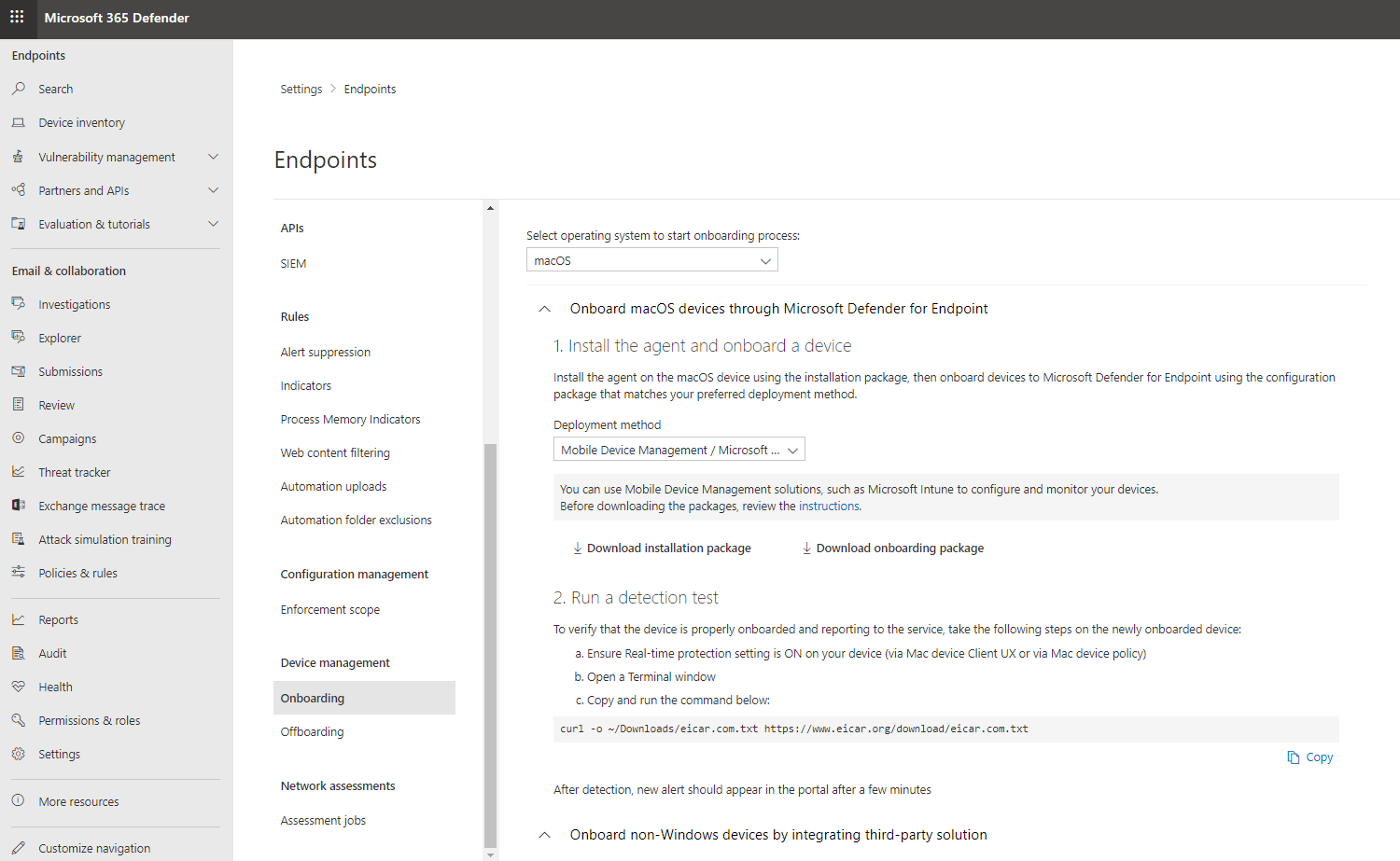

Schritt 1: Abrufen des Microsoft Defender for Endpoint Onboarding-Pakets

Navigieren Sie Microsoft Defender XDR zu Einstellungen > Endpunkte > Onboarding.

Wählen Sie macOS als Betriebssystem und Mobile Geräteverwaltung/Microsoft Intune als Bereitstellungsmethode aus.

Wählen Sie Onboardingpaket herunterladen (WindowsDefenderATPOnboardingPackage.zip) aus.

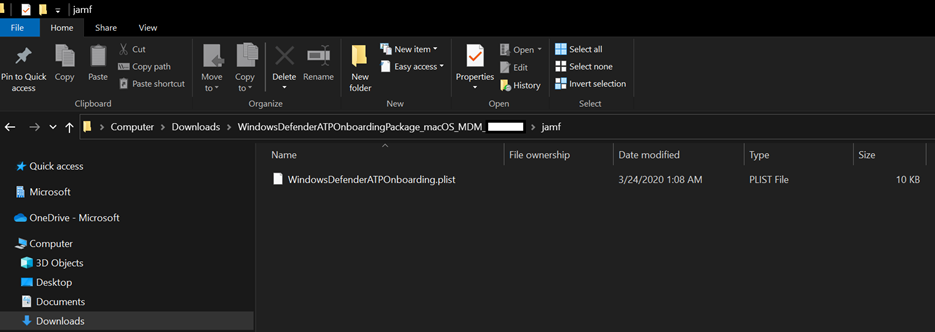

Extrahieren Sie

WindowsDefenderATPOnboardingPackage.zip.Kopieren Sie die Datei an Ihren bevorzugten Speicherort. Beispiel:

C:\Users\JaneDoe_or_JohnDoe.contoso\Downloads\WindowsDefenderATPOnboardingPackage_macOS_MDM_contoso\jamf\WindowsDefenderATPOnboarding.plist.

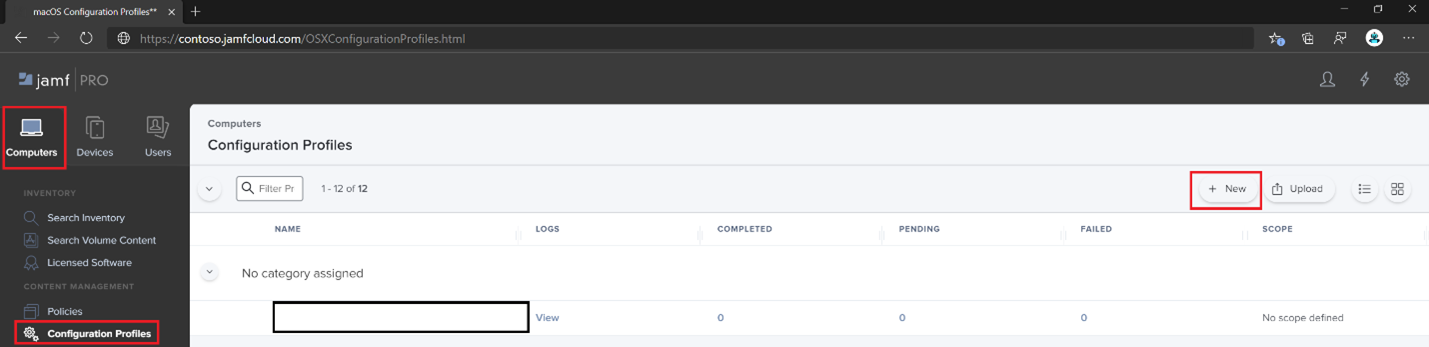

Schritt 2: Create eines Konfigurationsprofils in Jamf Pro mithilfe des Onboardingpakets

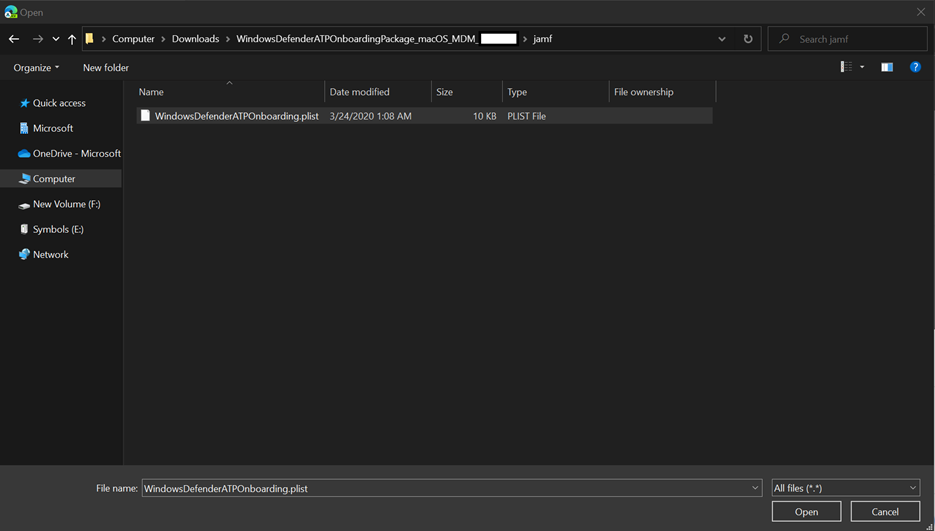

Suchen Sie die Datei

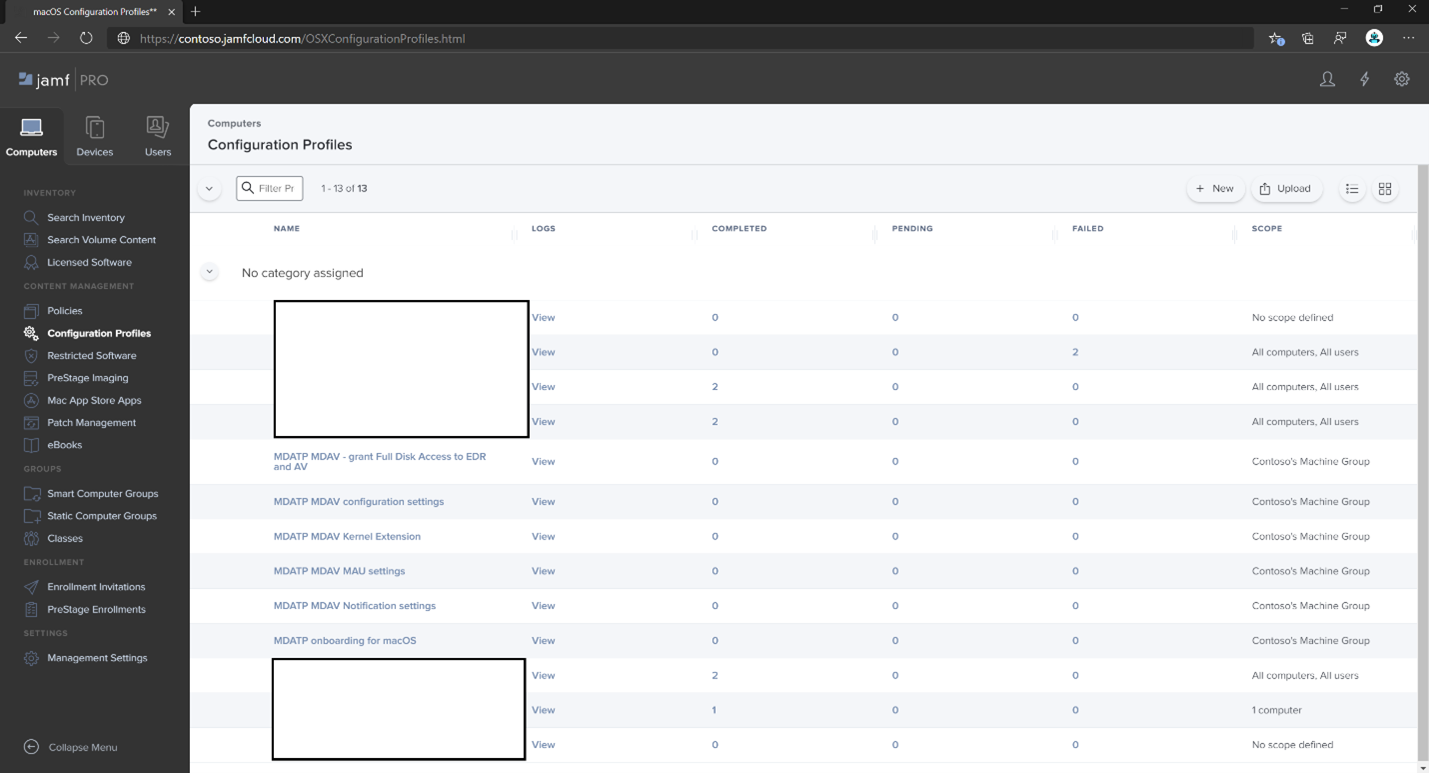

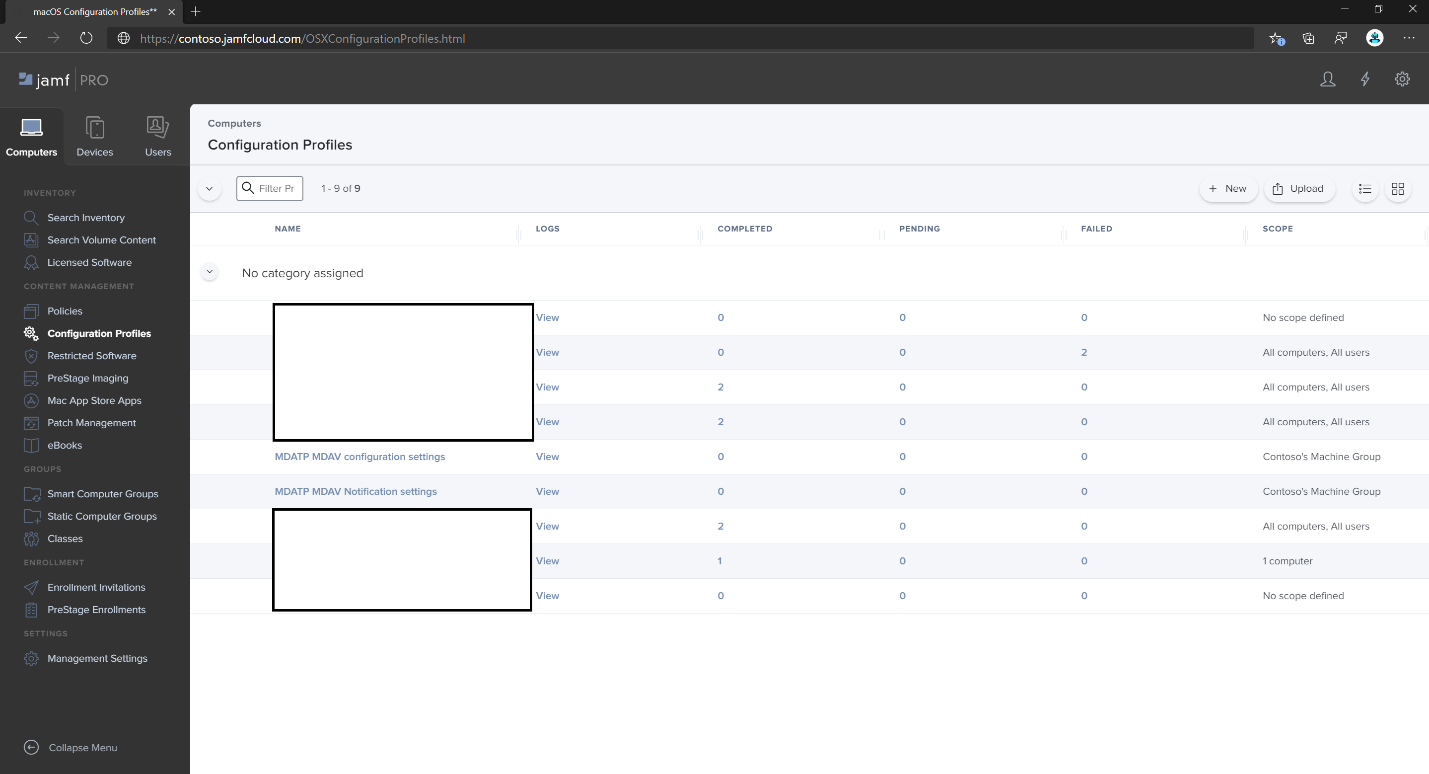

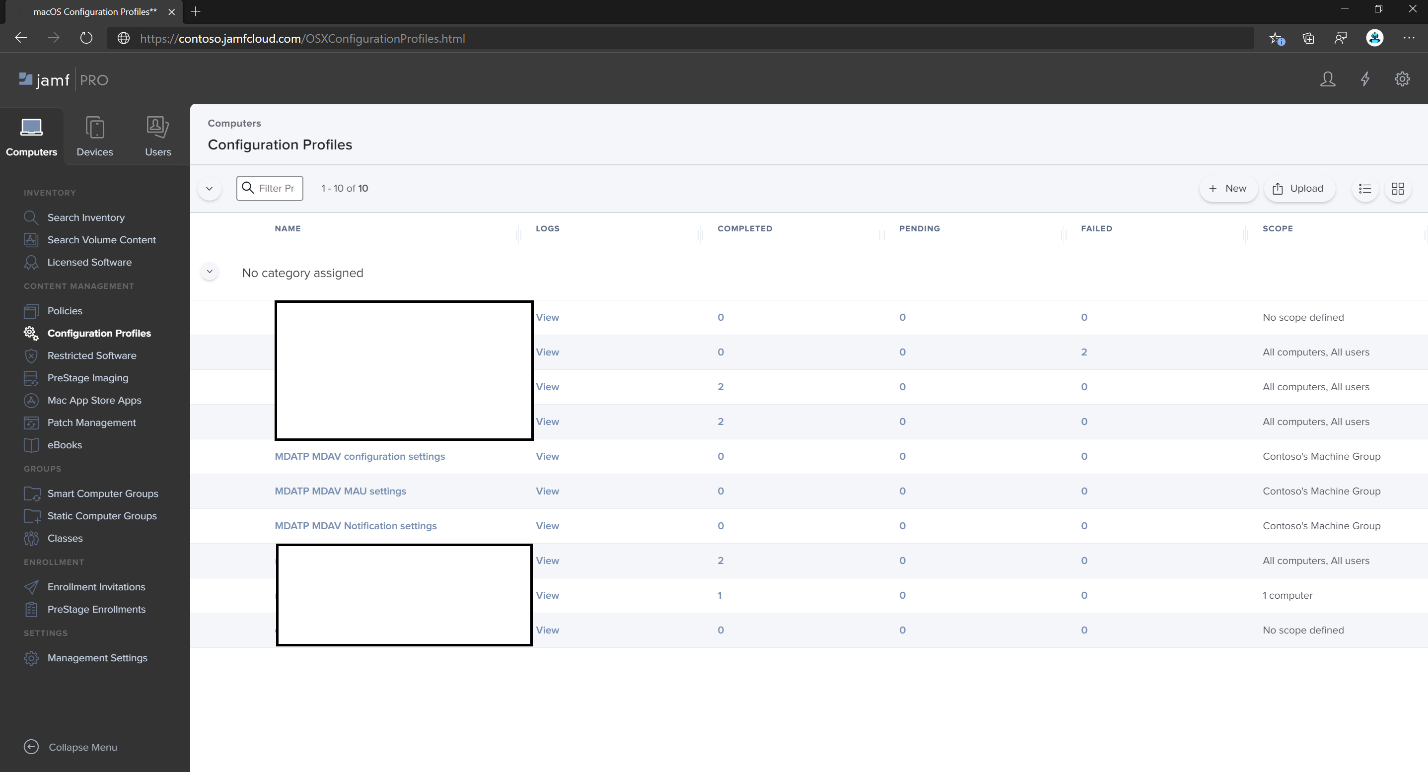

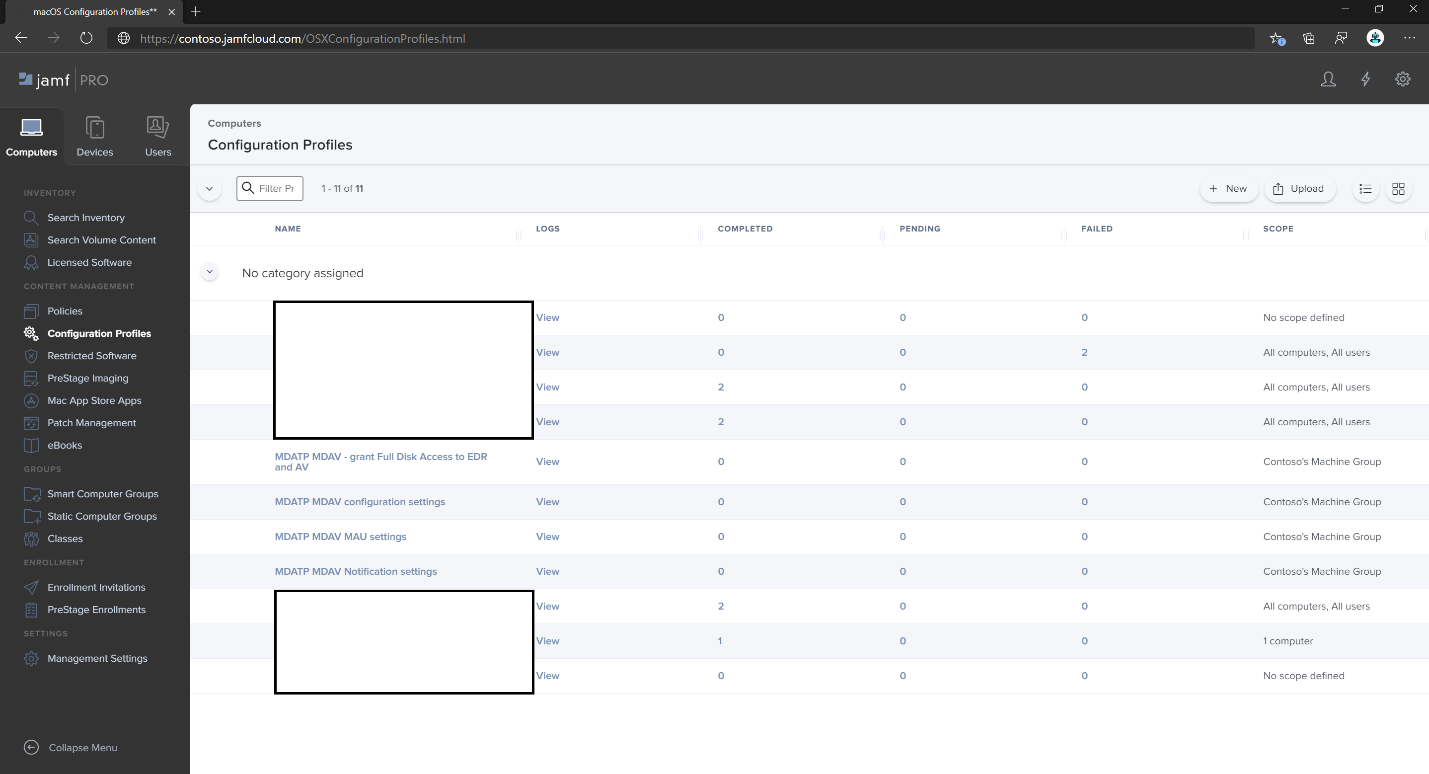

WindowsDefenderATPOnboarding.plistaus dem vorherigen Abschnitt.Melden Sie sich bei Jamf Pro an, navigieren Sie zu Computer>Konfigurationsprofile, und wählen Sie Neu aus.

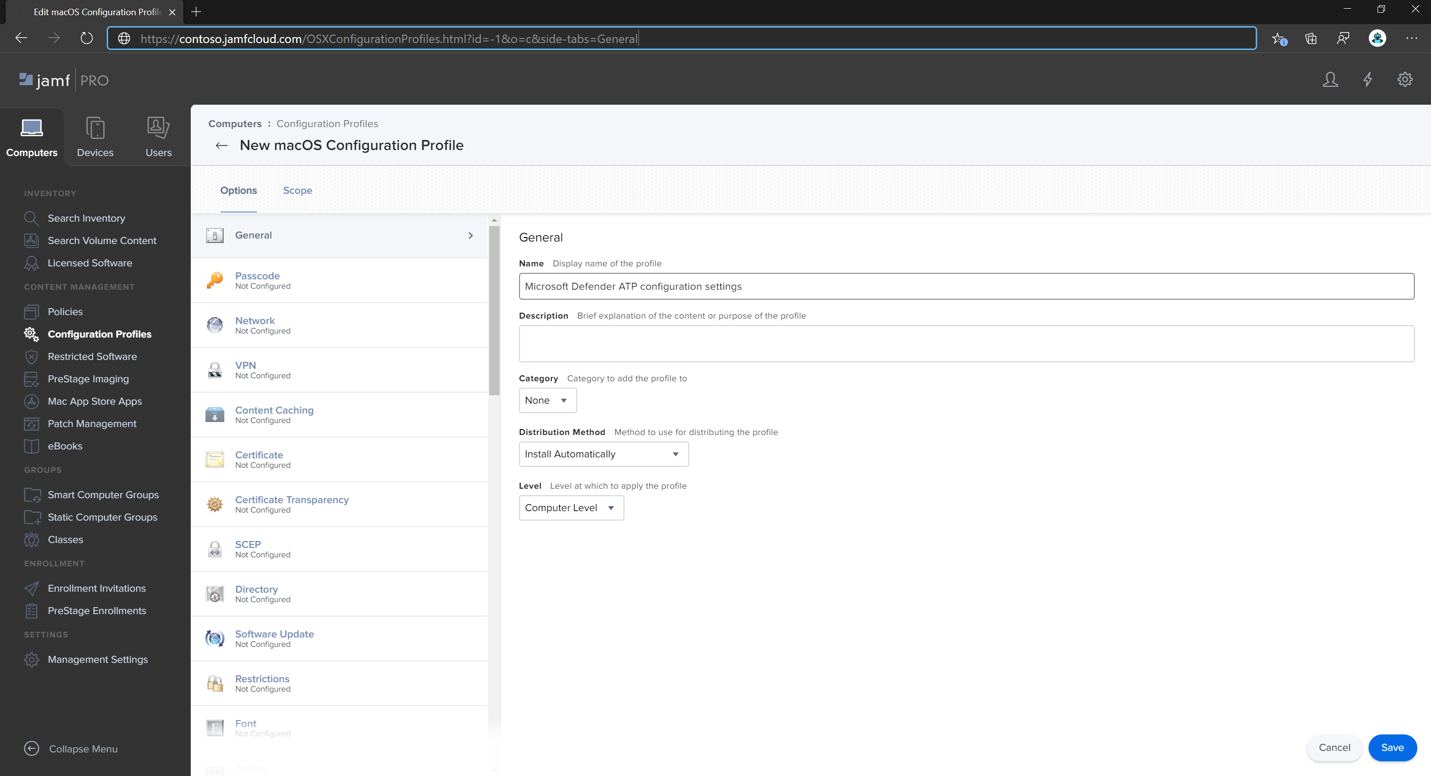

Geben Sie auf der Registerkarte Allgemein die folgenden Details ein :

- Name: MDE Onboarding für macOS

- Beschreibung: MDE EDR-Onboarding für macOS

- Kategorie: Keine

- Verteilungsmethode: Automatische Installation

- Ebene: Computerebene

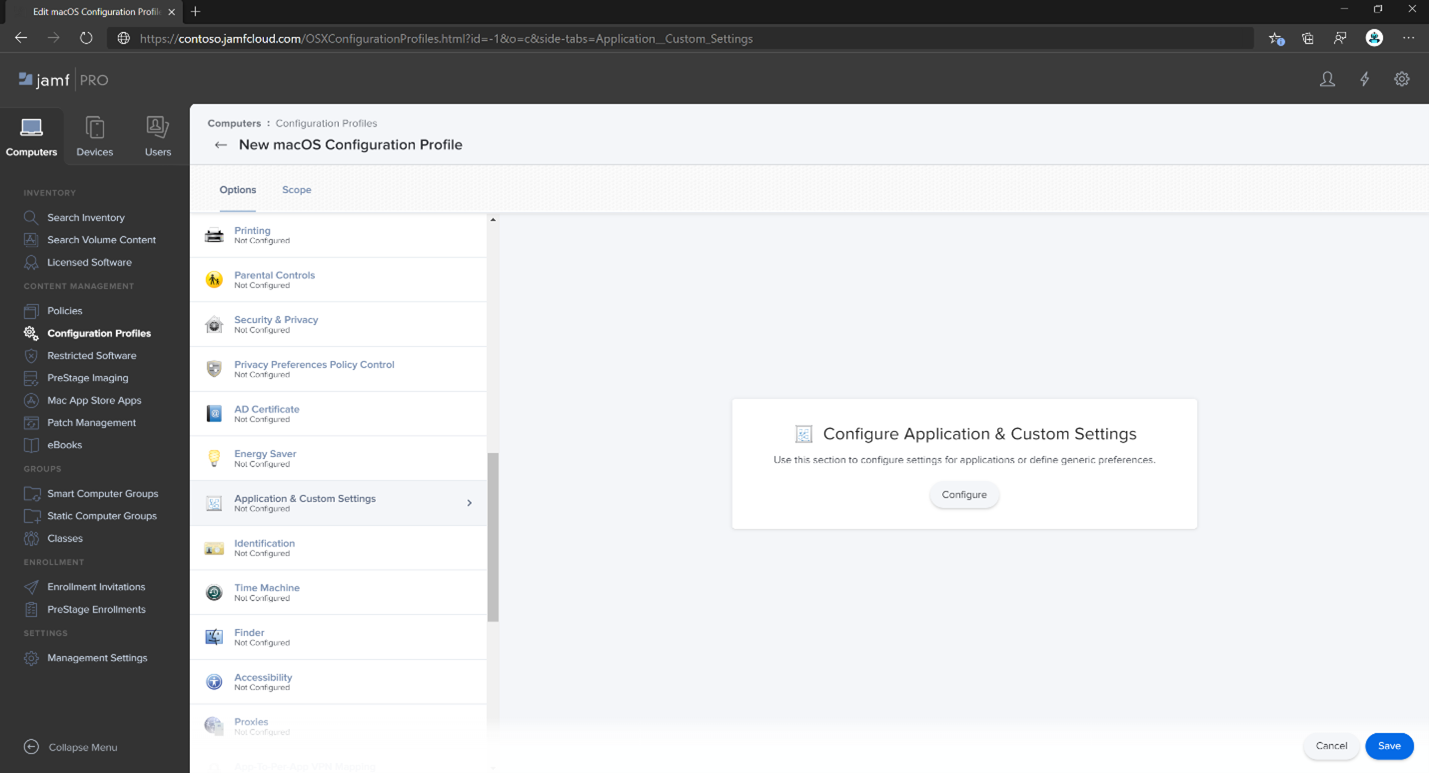

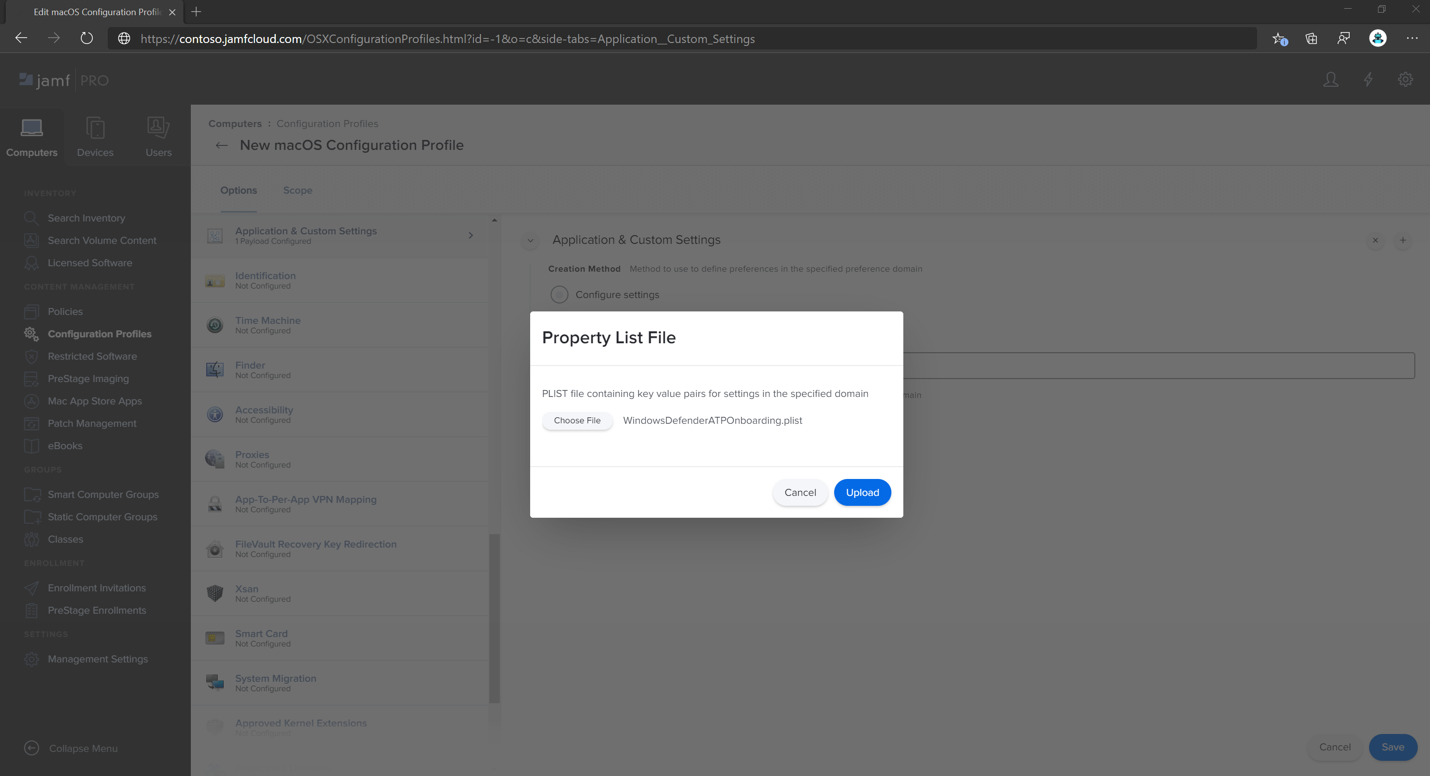

Navigieren Sie zur Seite Anwendungs- & Benutzerdefinierte Einstellungen , und wählen Sie Hochladen>Hinzufügen aus.

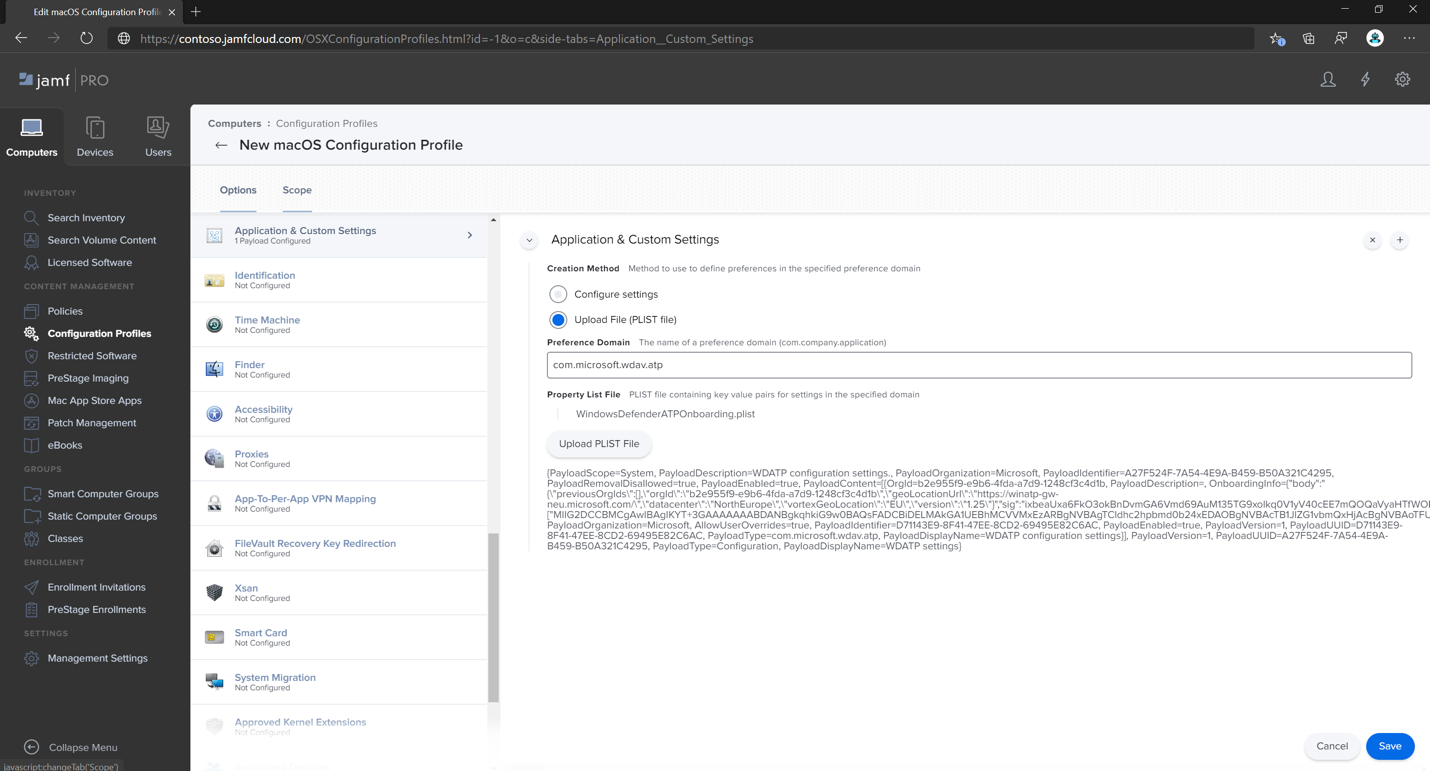

Wählen Sie Datei hochladen (PLIST-Datei) aus, und geben Sie dann unter Einstellungsdomäne Folgendes ein:

com.microsoft.wdav.atp.Wählen Sie Öffnen und dann die Onboardingdatei aus.

Wählen Sie Hochladen aus.

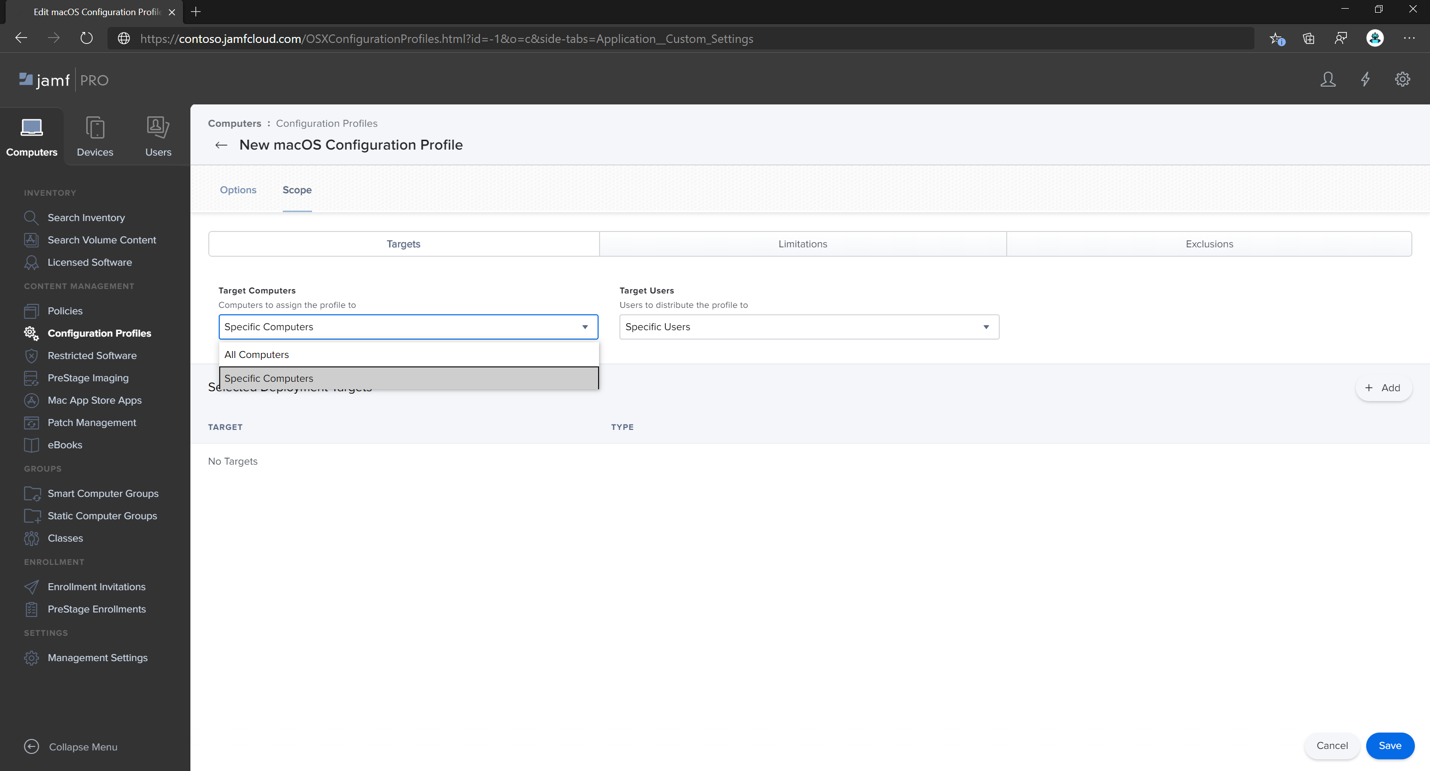

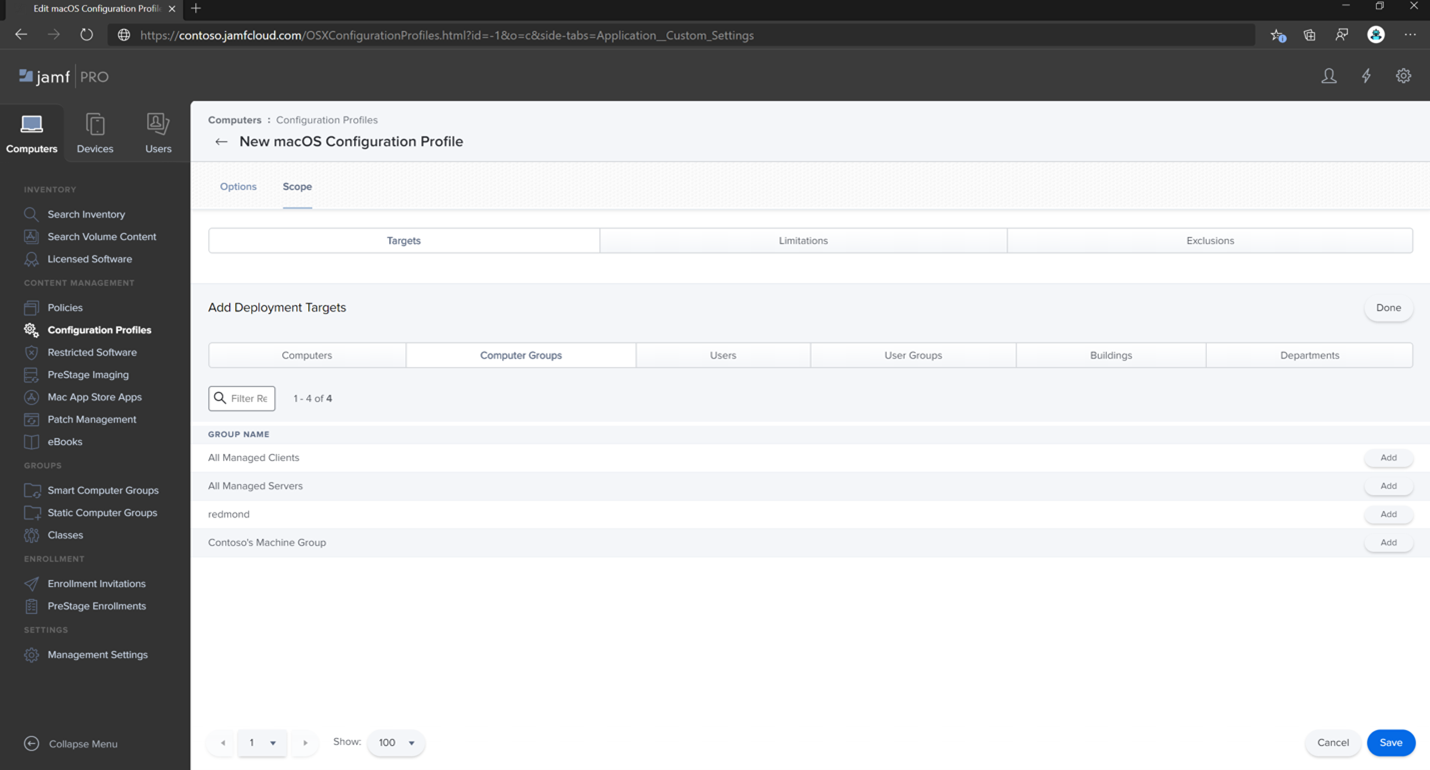

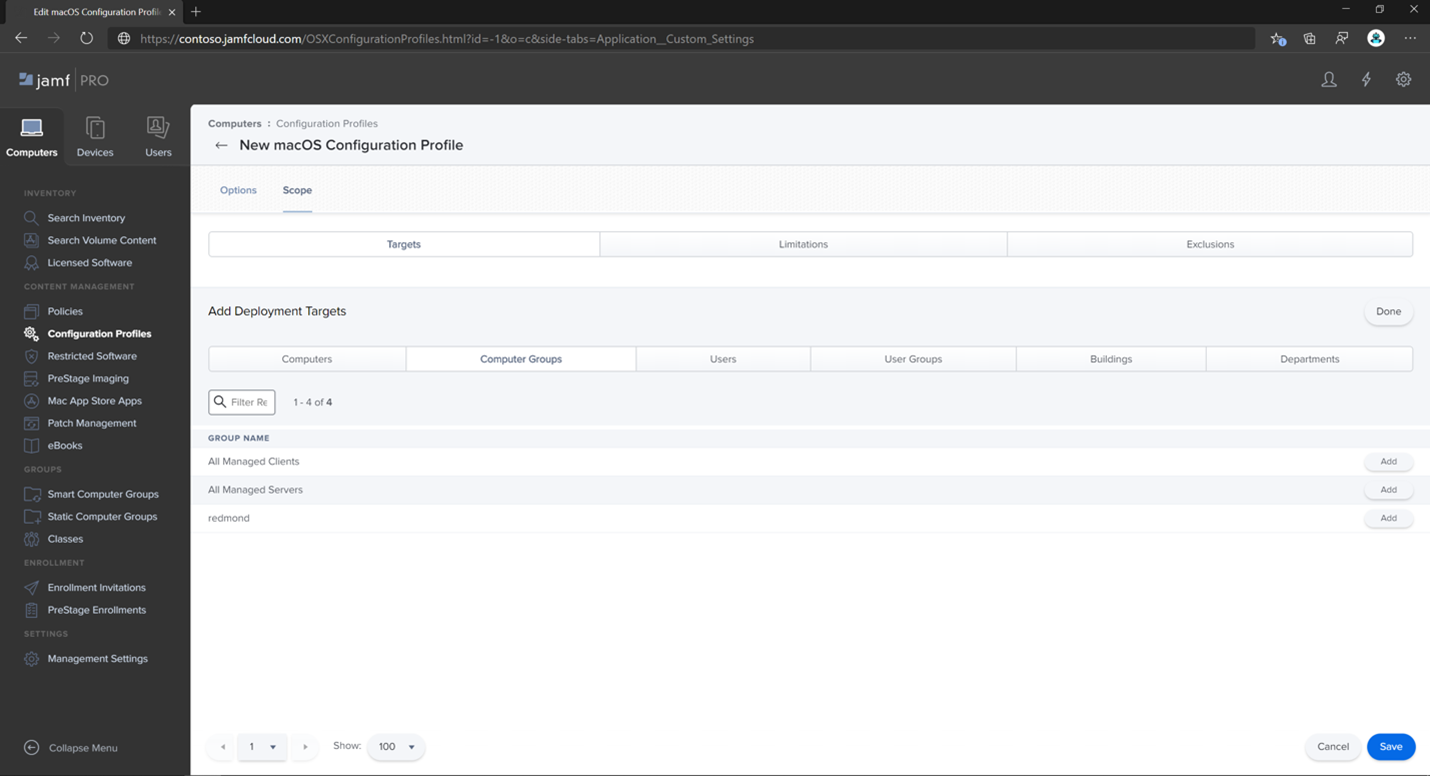

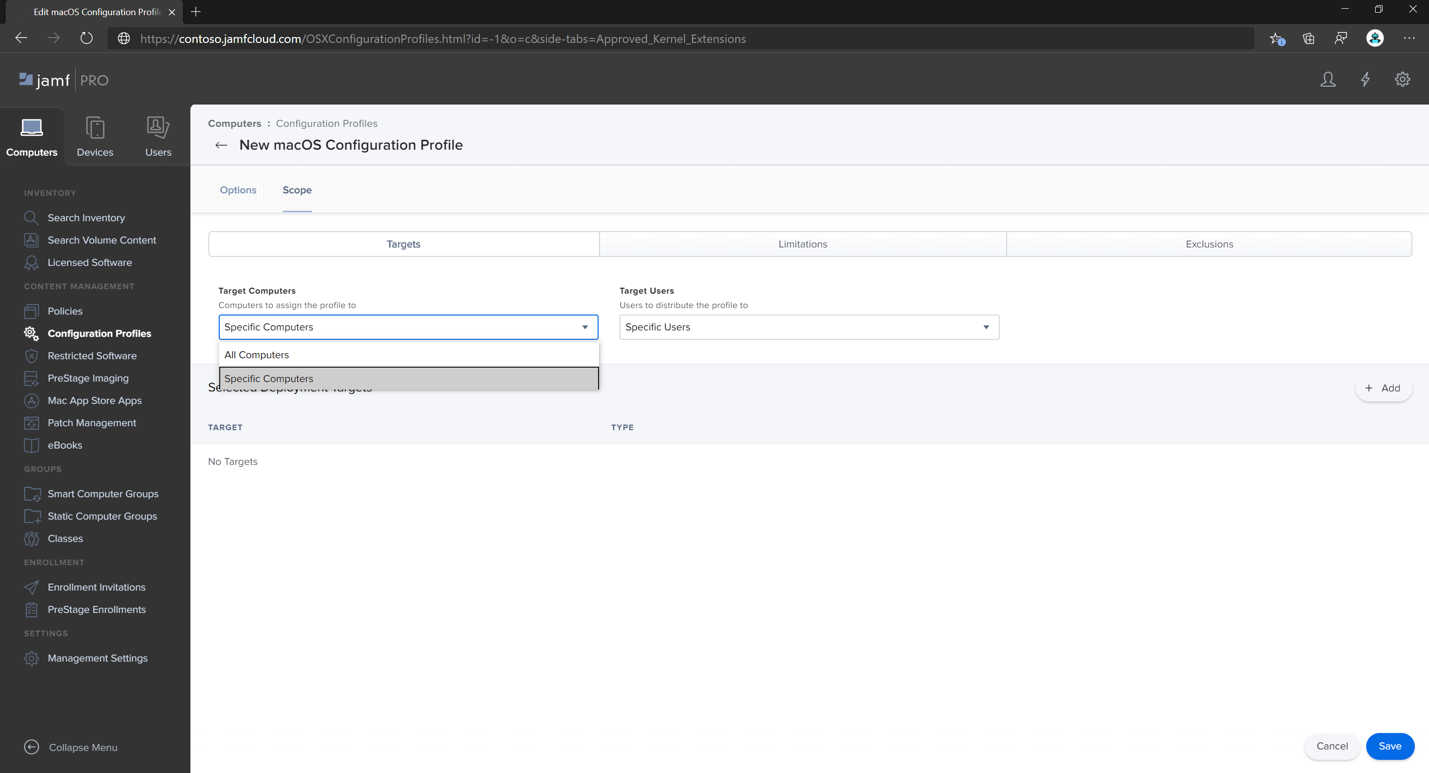

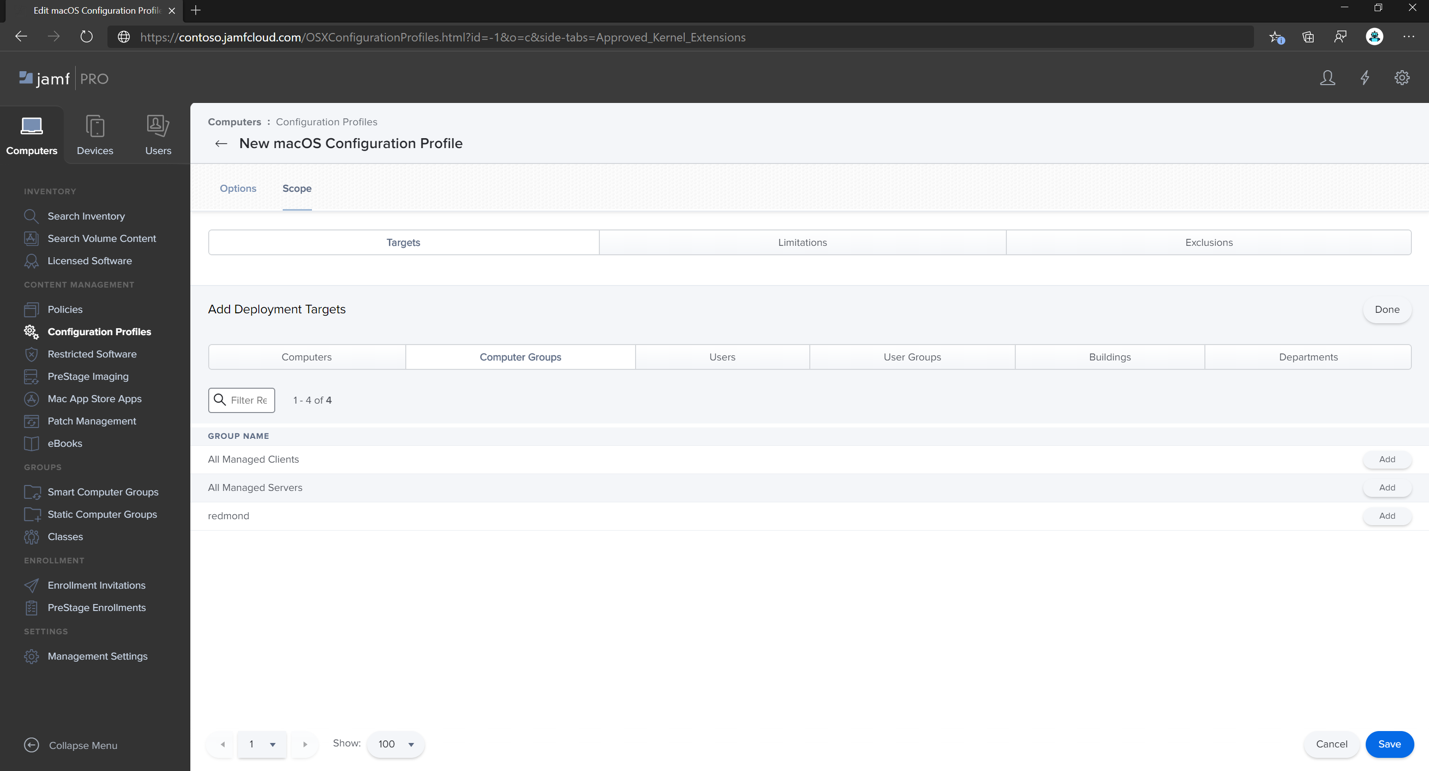

Wählen Sie die Registerkarte Bereich aus.

Wählen Sie die Zielcomputer aus.

Klicken Sie auf Speichern.

Wählen Sie Fertig aus.

Schritt 3: Konfigurieren von Microsoft Defender for Endpoint Einstellungen

Sie können entweder jamf Pro GUI verwenden, um einzelne Einstellungen der Microsoft Defender for Endpoint-Konfiguration zu bearbeiten, oder die Legacymethode verwenden, indem Sie eine Konfigurations-Plist in einem Text-Editor erstellen und in JAMF Pro hochladen.

Beachten Sie, dass Sie "exactcom.microsoft.wdav" als Einstellungsdomäne verwenden müssen, Microsoft Defender for Endpoint nur diesen Namen und com.microsoft.wdav.ext zum Laden der verwalteten Einstellungen verwendet.

(Die com.microsoft.wdav.ext Version kann in seltenen Fällen verwendet werden, wenn Sie die GUI-Methode bevorzugen, aber auch eine Einstellung konfigurieren müssen, die dem Schema noch nicht hinzugefügt wurde.)

GUI-Methode

Laden Sie schema.json Datei aus dem GitHub-Repository von Defender herunter, und speichern Sie sie in einer lokalen Datei:

curl -o ~/Documents/schema.json https://raw.githubusercontent.com/microsoft/mdatp-xplat/master/macos/schema/schema.jsonCreate unter Computer ein neues Konfigurationsprofil aus:> Geben Sie auf der Registerkarte Allgemein die folgenden Details ein:

- Name: MDATP MDAV-Konfigurationseinstellungen

- Beschreibung:<leer>

- Kategorie: Keine (Standard)

- Ebene: Computerebene (Standard)

- Verteilungsmethode: Automatische Installation (Standard)

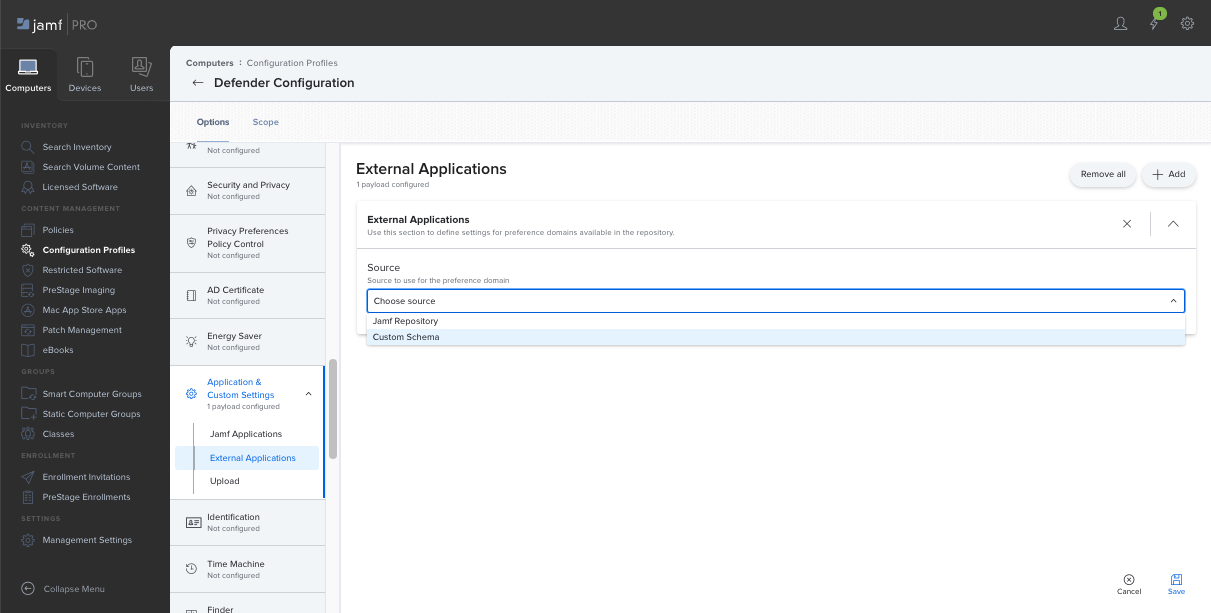

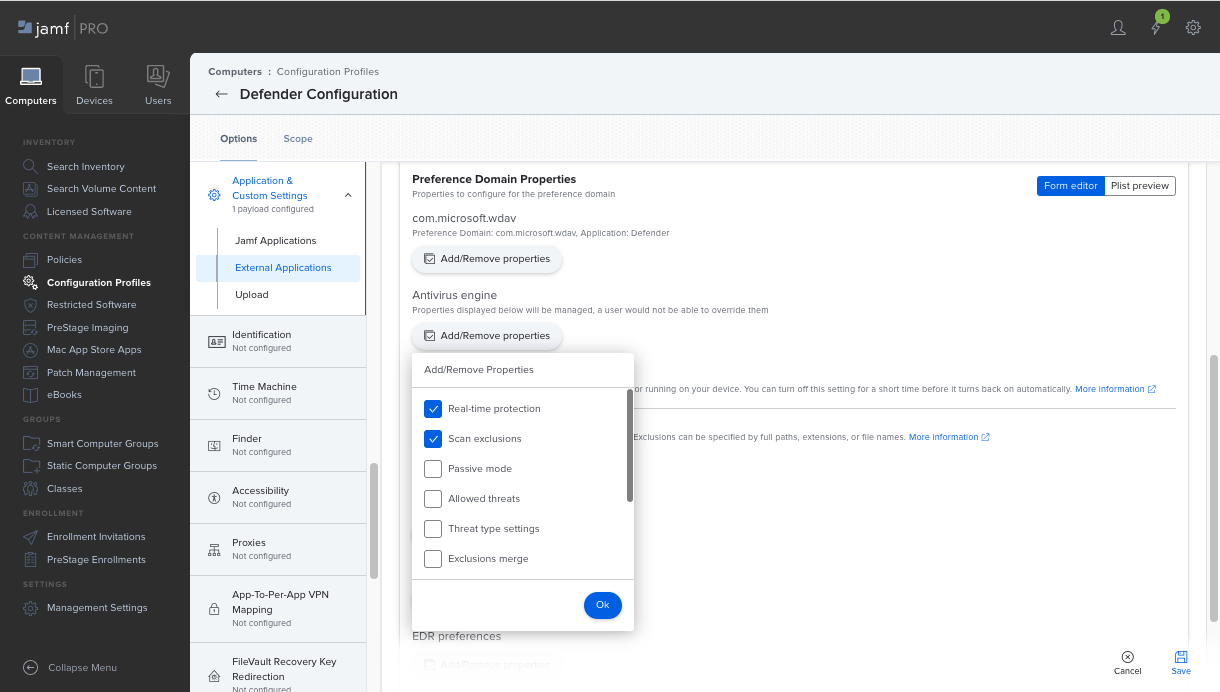

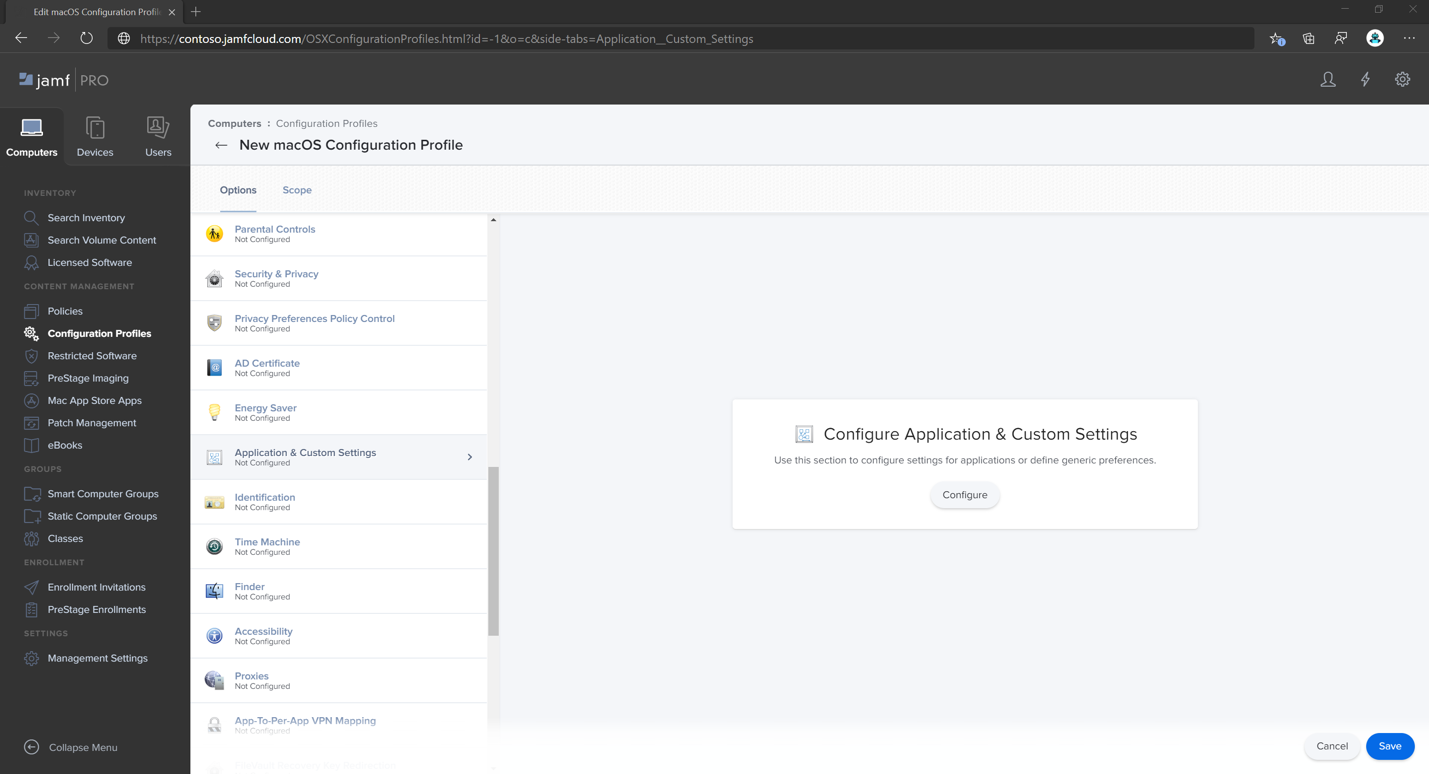

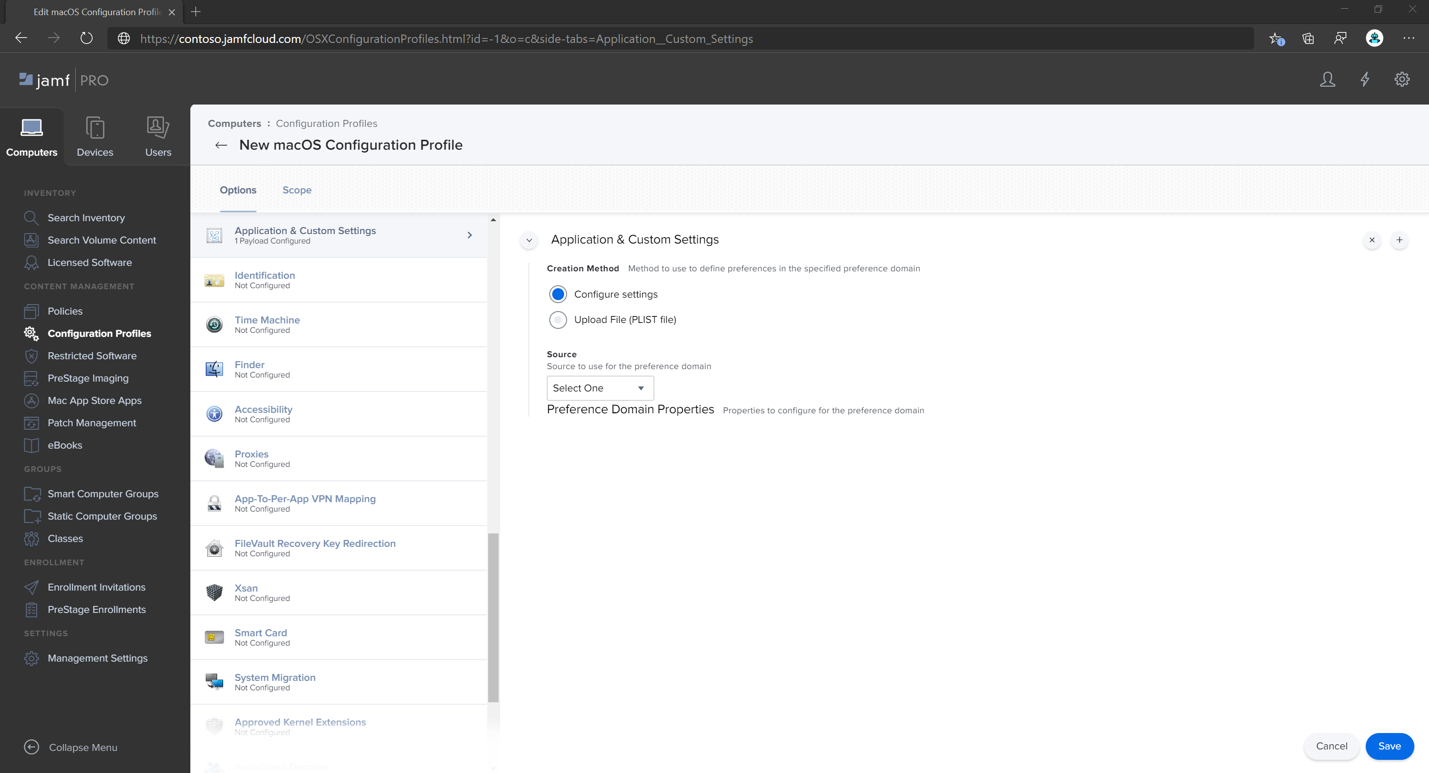

Scrollen Sie nach unten zur Registerkarte Anwendungs- & Benutzerdefinierte Einstellungen , wählen Sie Externe Anwendungen aus, klicken Sie auf Hinzufügen , und verwenden Sie benutzerdefiniertes Schema als Quelle für die Einstellungsdomäne.

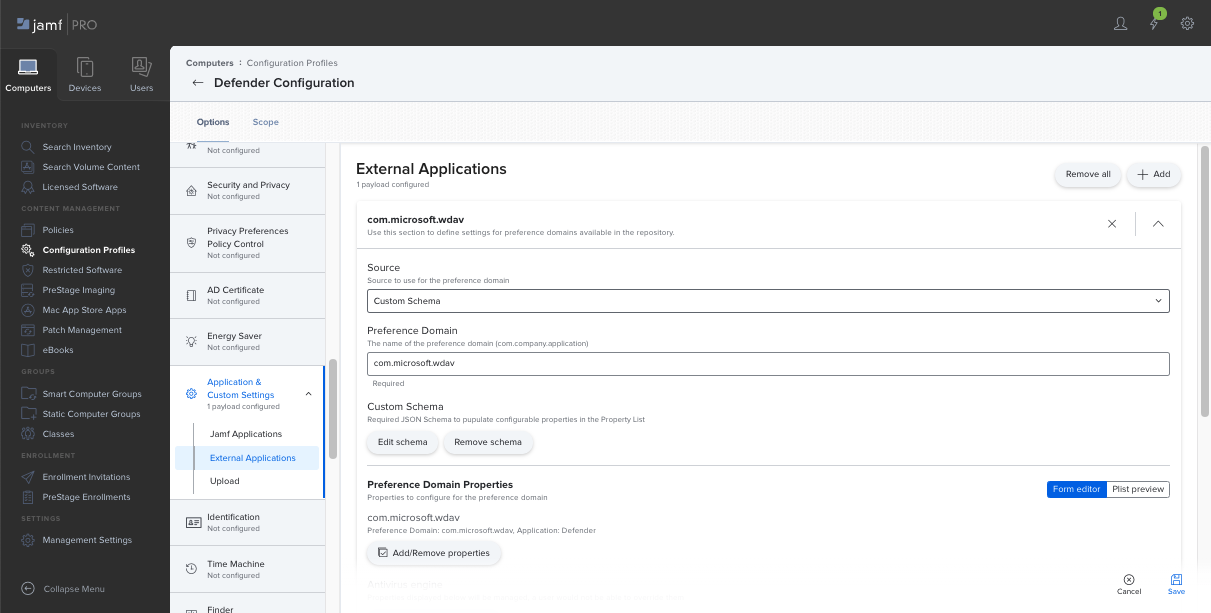

Geben Sie

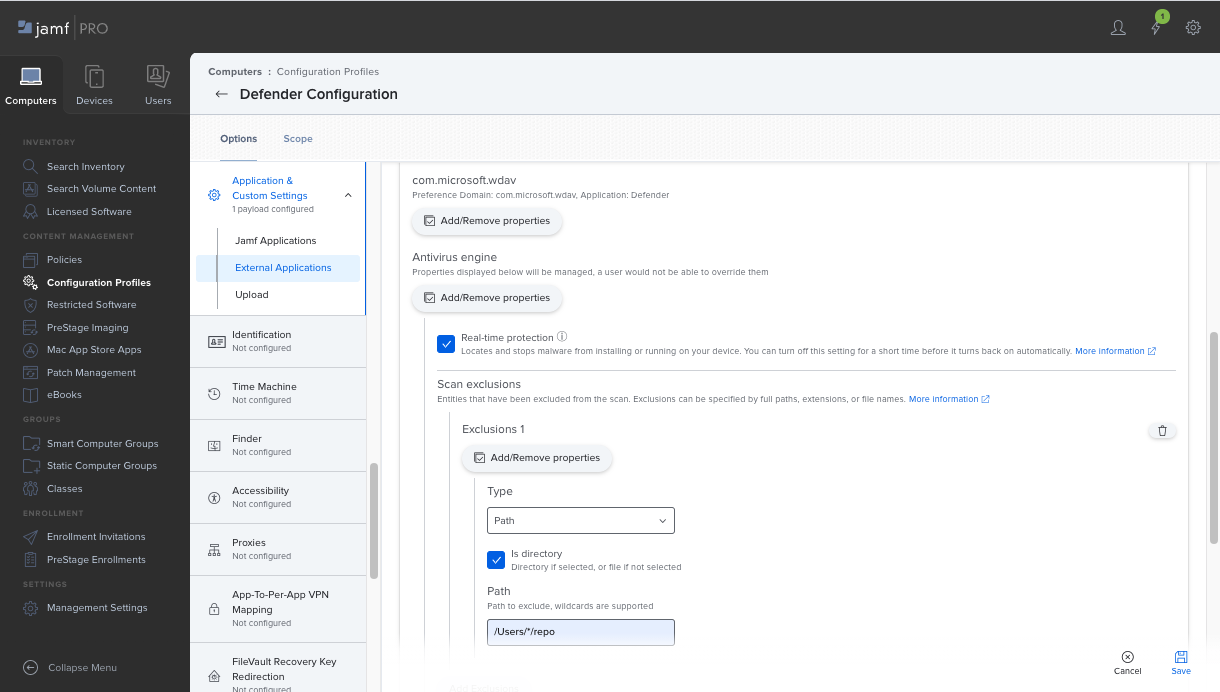

com.microsoft.wdavals Einstellungsdomäne ein, wählen Sie Schema hinzufügen aus, und laden Sie die in Schritt 1 heruntergeladene schema.json-Datei hoch. Klicken Sie auf Speichern.Alle unterstützten Microsoft Defender for Endpoint Konfigurationseinstellungen finden Sie unten unter Einstellungsdomäneneigenschaften. Klicken Sie auf Eigenschaften hinzufügen/entfernen , um die Einstellungen auszuwählen, die verwaltet werden sollen, und klicken Sie auf OK , um Ihre Änderungen zu speichern. (Nicht ausgewählte Einstellungen werden nicht in die verwaltete Konfiguration einbezogen, ein Endbenutzer kann diese Einstellungen auf seinen Computern konfigurieren.)

Ändern Sie die Werte der Einstellungen in die gewünschten Werte. Sie können auf Weitere Informationen klicken, um die Dokumentation für eine bestimmte Einstellung abzurufen. (Sie können auf Plist Preview klicken, um zu überprüfen, wie die Konfigurations-Plist aussieht. Klicken Sie auf Formular-Editor , um zum visuellen Editor zurückzukehren.)

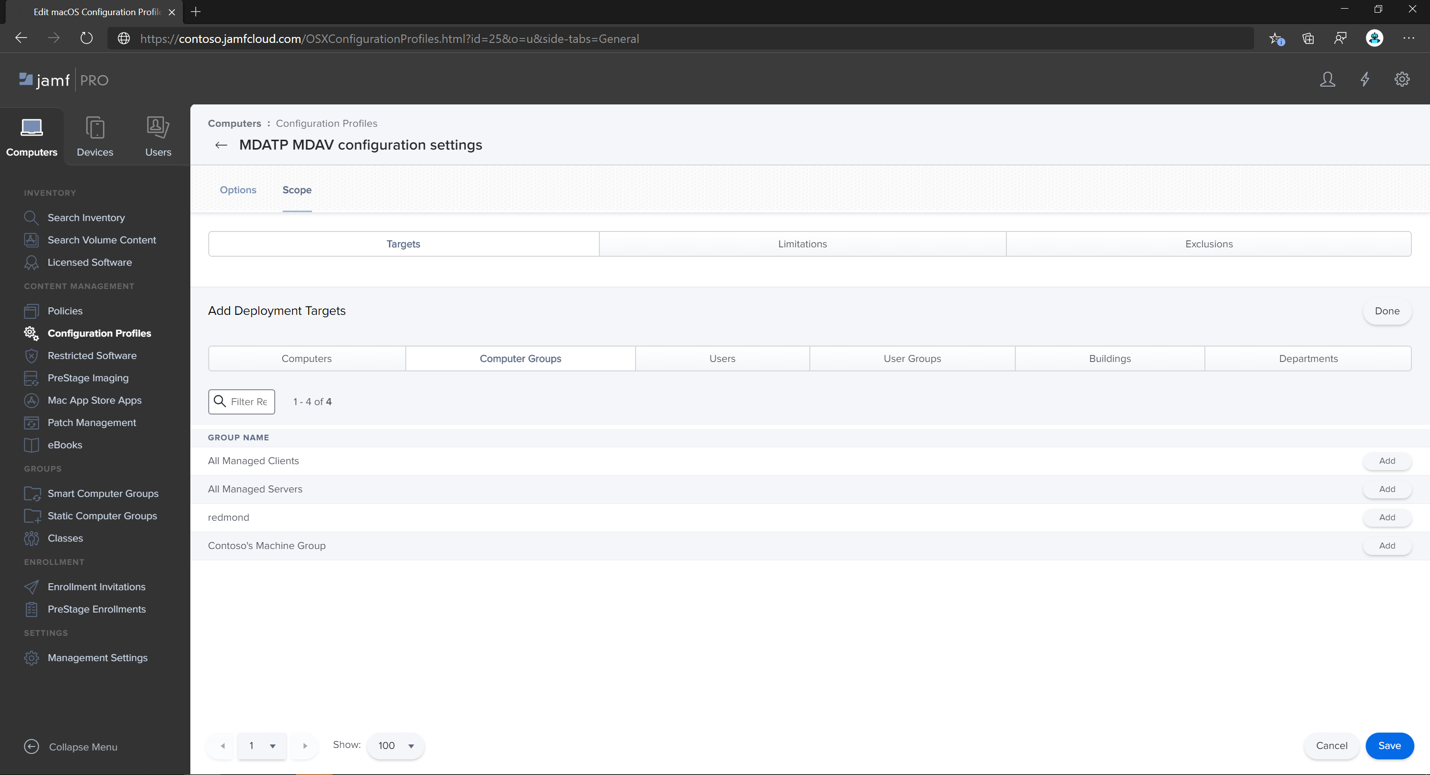

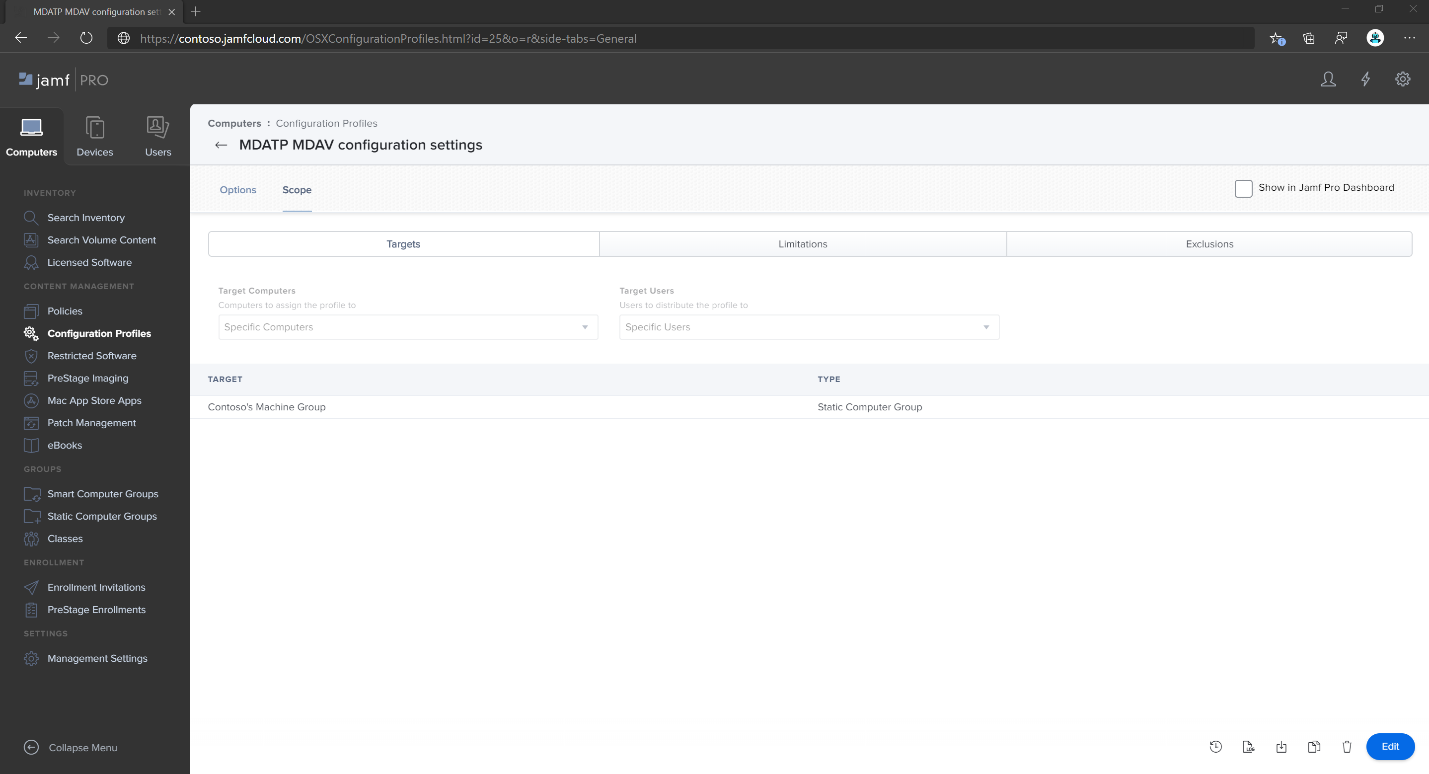

Wählen Sie die Registerkarte Bereich aus.

Wählen Sie Die Computergruppe von Contoso aus.

Wählen Sie Hinzufügen und dann Speichern aus.

Wählen Sie Fertig aus. Das neue Konfigurationsprofil wird angezeigt.

Microsoft Defender for Endpoint fügt im Laufe der Zeit neue Einstellungen hinzu. Diese neuen Einstellungen werden dem Schema hinzugefügt, und eine neue Version wird auf GitHub veröffentlicht. Für Updates müssen Sie lediglich ein aktualisiertes Schema herunterladen, vorhandenes Konfigurationsprofil bearbeiten und schema auf der Registerkarte Application & Custom Settings (Benutzerdefinierte Einstellungen ) bearbeiten.

Legacymethode

Verwenden Sie die folgenden Microsoft Defender for Endpoint Konfigurationseinstellungen:

- enableRealTimeProtection

- passiveMode

Hinweis

Nicht standardmäßig aktiviert. Wenn Sie eine Av-Instanz eines Drittanbieters für macOS ausführen möchten, legen Sie diese auf fest

true.- Ausschlüsse

- excludedPath

- excludedFileExtension

- excludedFileName

- exclusionsMergePolicy

- allowedThreats

Hinweis

EICAR befindet sich im Beispiel. Wenn Sie einen Proof of Concept durchlaufen, entfernen Sie es, insbesondere wenn Sie EICAR testen.

- disallowedThreatActions

- potentially_unwanted_application

- archive_bomb

- cloudService

- automaticSampleSubmission

- tags

- hideStatusMenuIcon

Weitere Informationen finden Sie unter Eigenschaftenliste für das vollständige JAMF-Konfigurationsprofil.

<?xml version="1.0" encoding="UTF-8"?> <!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd"> <plist version="1.0"> <dict> <key>antivirusEngine</key> <dict> <key>enableRealTimeProtection</key> <true/> <key>passiveMode</key> <false/> <key>exclusions</key> <array> <dict> <key>$type</key> <string>excludedPath</string> <key>isDirectory</key> <false/> <key>path</key> <string>/var/log/system.log</string> </dict> <dict> <key>$type</key> <string>excludedPath</string> <key>isDirectory</key> <true/> <key>path</key> <string>/home</string> </dict> <dict> <key>$type</key> <string>excludedFileExtension</string> <key>extension</key> <string>pdf</string> </dict> <dict> <key>$type</key> <string>excludedFileName</string> <key>name</key> <string>cat</string> </dict> </array> <key>exclusionsMergePolicy</key> <string>merge</string> <key>allowedThreats</key> <array> <string>EICAR-Test-File (not a virus)</string> </array> <key>disallowedThreatActions</key> <array> <string>allow</string> <string>restore</string> </array> <key>threatTypeSettings</key> <array> <dict> <key>key</key> <string>potentially_unwanted_application</string> <key>value</key> <string>block</string> </dict> <dict> <key>key</key> <string>archive_bomb</string> <key>value</key> <string>audit</string> </dict> </array> <key>threatTypeSettingsMergePolicy</key> <string>merge</string> </dict> <key>cloudService</key> <dict> <key>enabled</key> <true/> <key>diagnosticLevel</key> <string>optional</string> <key>automaticSampleSubmission</key> <true/> </dict> <key>edr</key> <dict> <key>tags</key> <array> <dict> <key>key</key> <string>GROUP</string> <key>value</key> <string>ExampleTag</string> </dict> </array> </dict> <key>userInterface</key> <dict> <key>hideStatusMenuIcon</key> <false/> </dict> </dict> </plist>Speichern Sie die Datei als

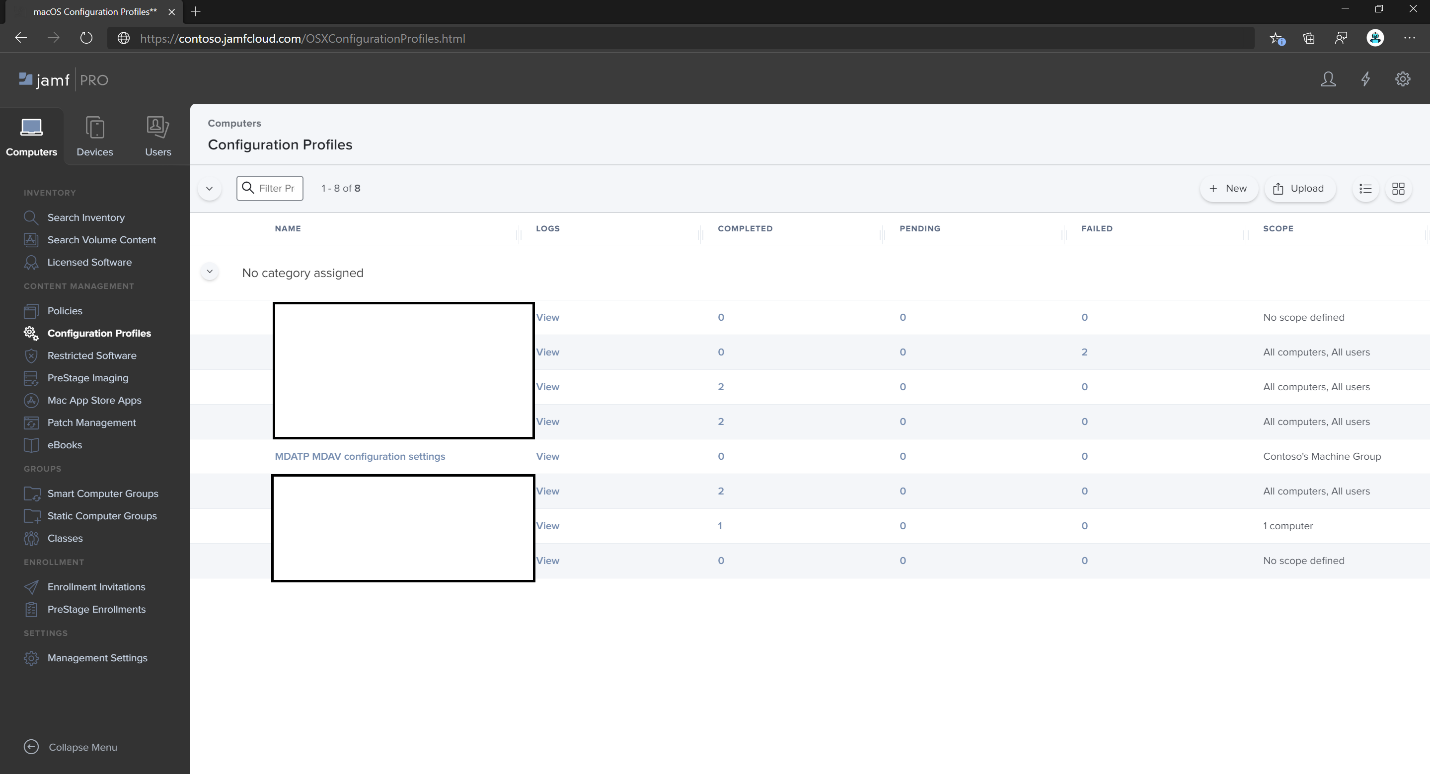

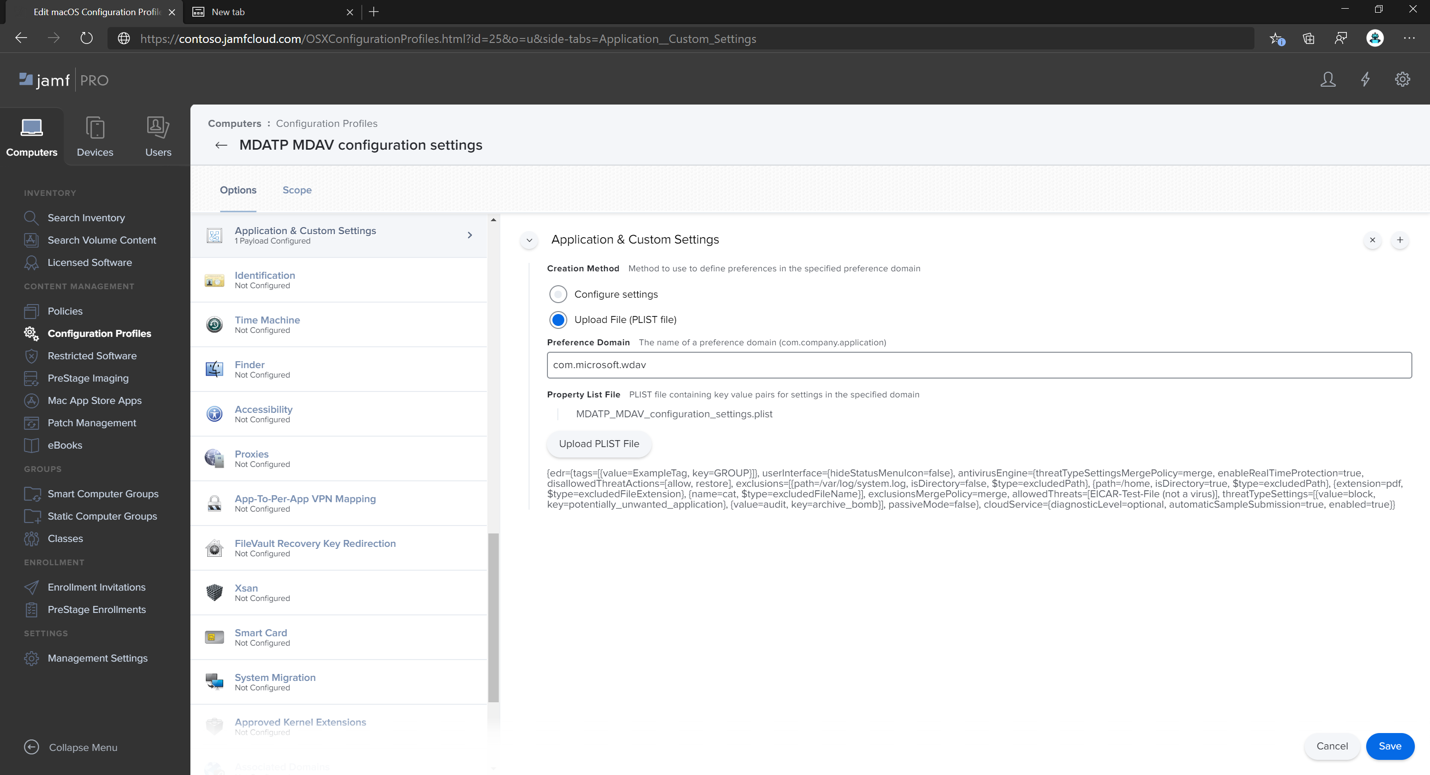

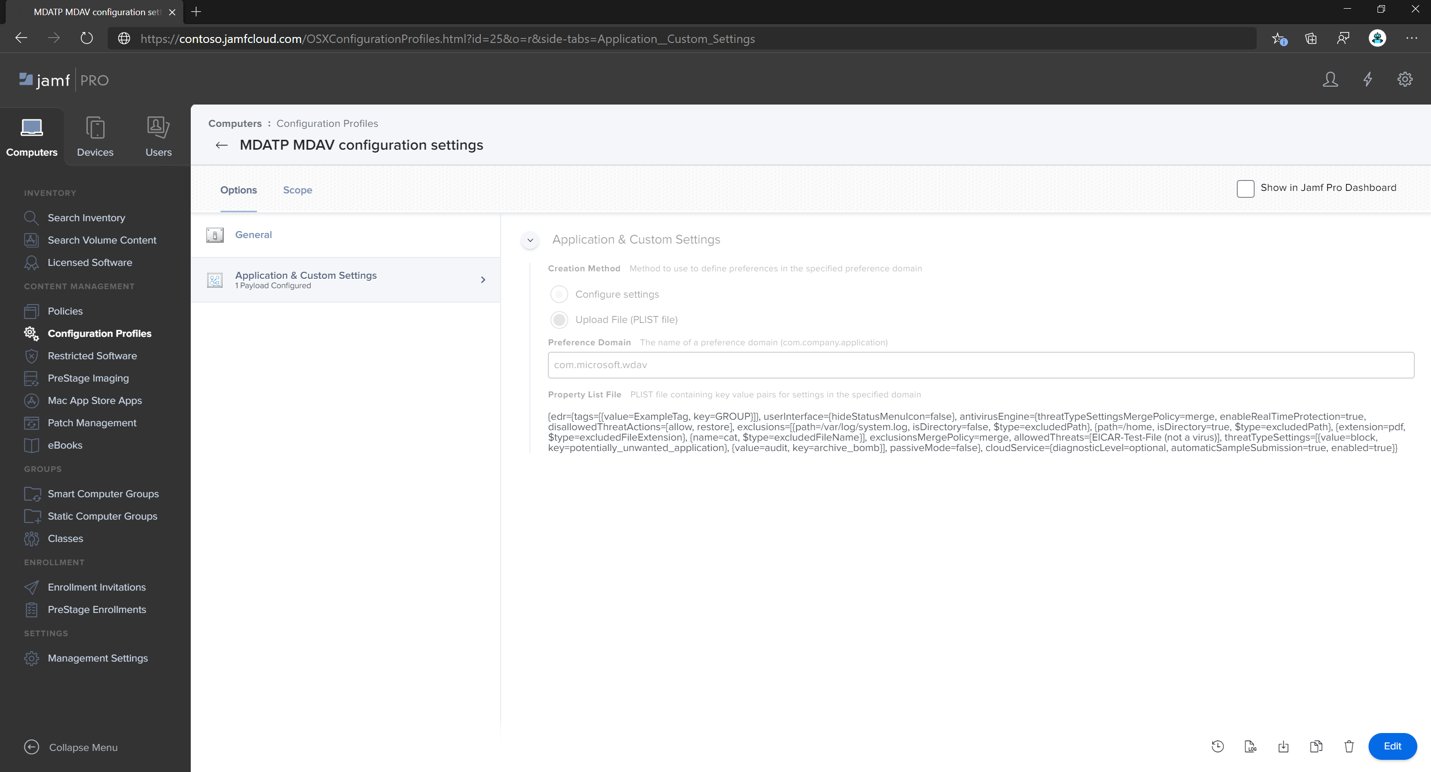

MDATP_MDAV_configuration_settings.plist.Öffnen Sie im Jamf Pro-Dashboard Computer und die zugehörigen Konfigurationsprofile. Klicken Sie auf Neu , und wechseln Sie zur Registerkarte Allgemein .

Geben Sie auf der Registerkarte Allgemein die folgenden Details ein :

- Name: MDATP MDAV-Konfigurationseinstellungen

- Beschreibung:<leer>

- Kategorie: Keine (Standard)

- Verteilungsmethode: Automatische Installation (Standard)

- Ebene: Computerebene (Standard)

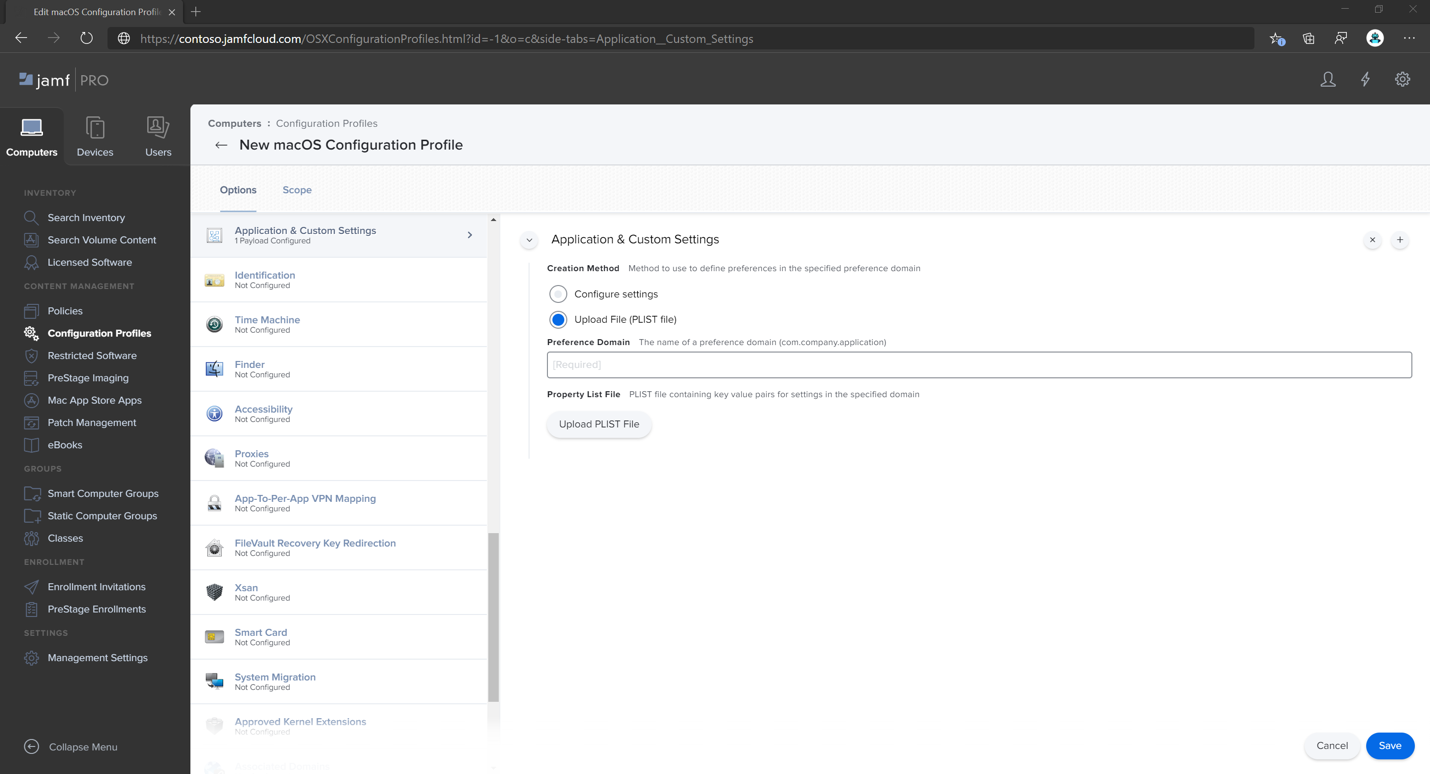

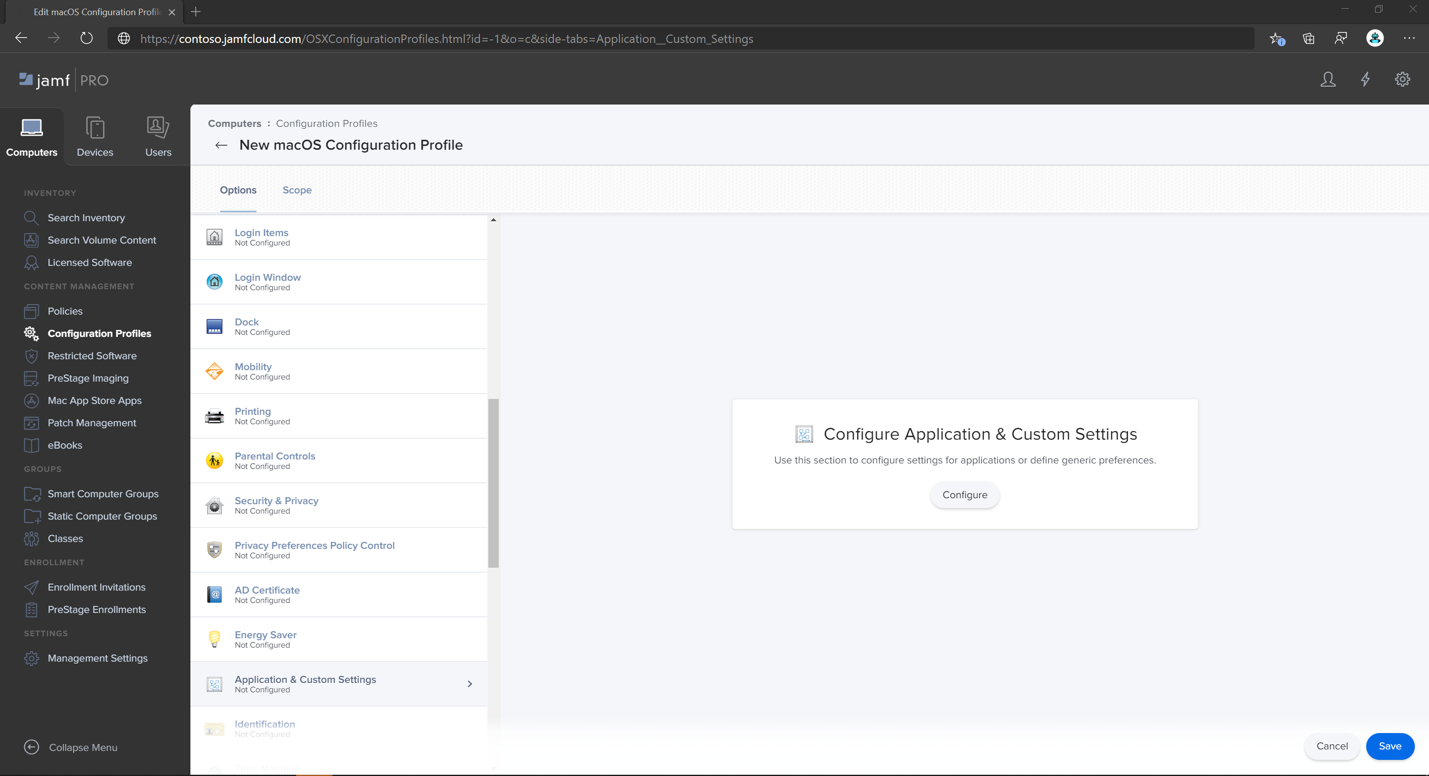

Wählen Sie unter Anwendungs- & Benutzerdefinierte Einstellungen die Option Konfigurieren aus.

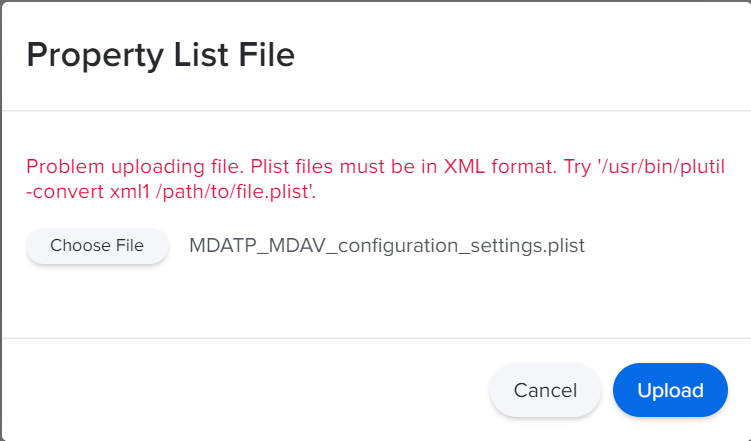

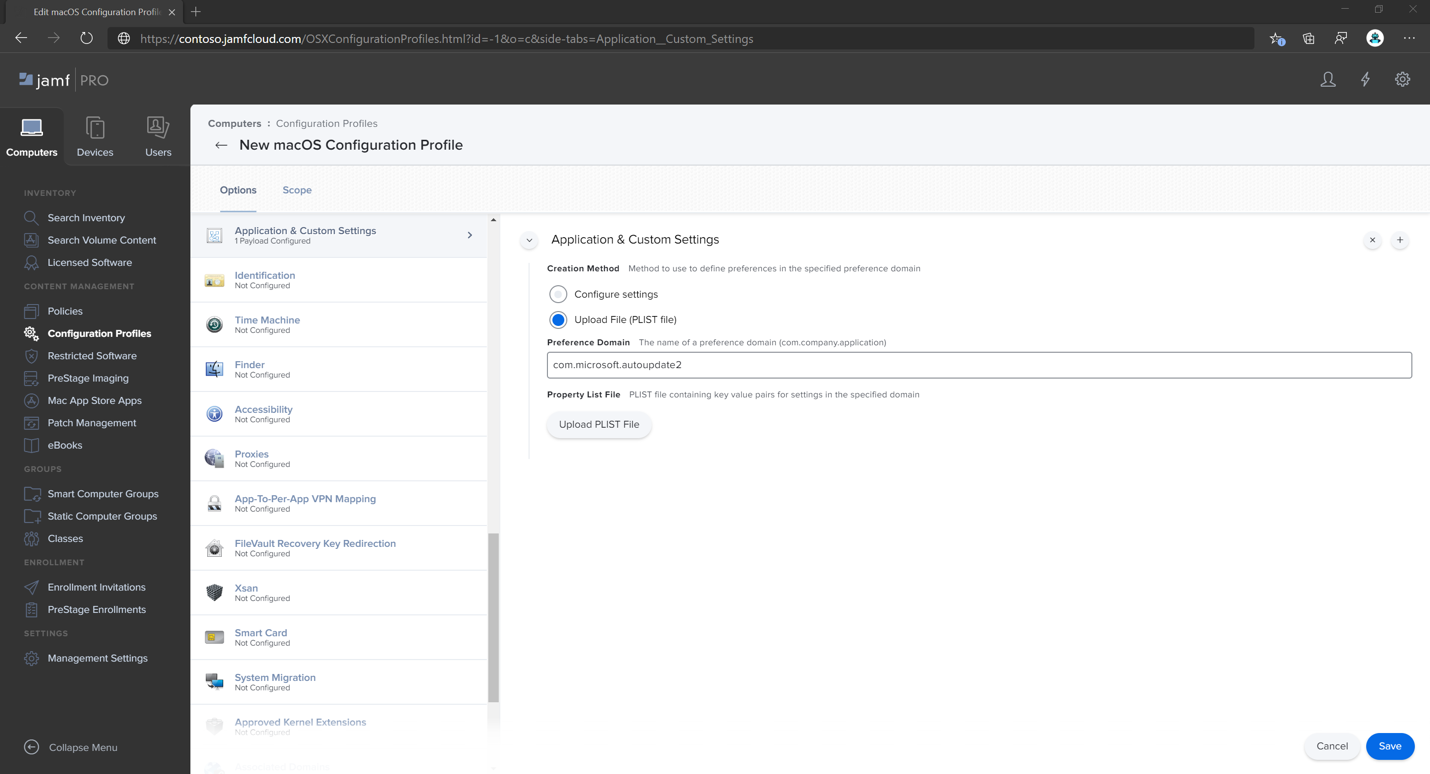

Wählen Sie Datei hochladen (PLIST-Datei) aus.

Geben Sie unter Einstellungsdomäne ein

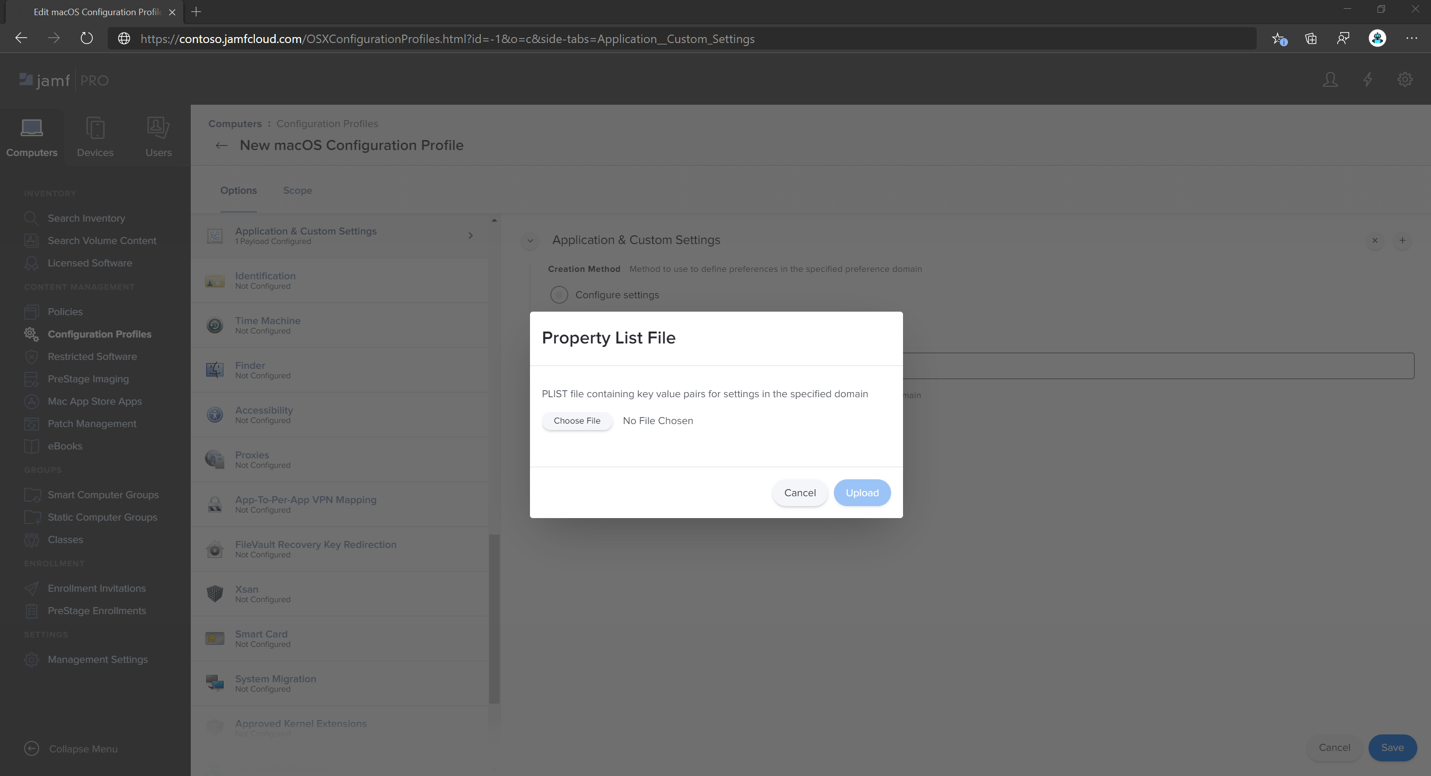

com.microsoft.wdav, und wählen Sie dann PLIST-Datei hochladen aus.Wählen Sie Datei auswählen aus.

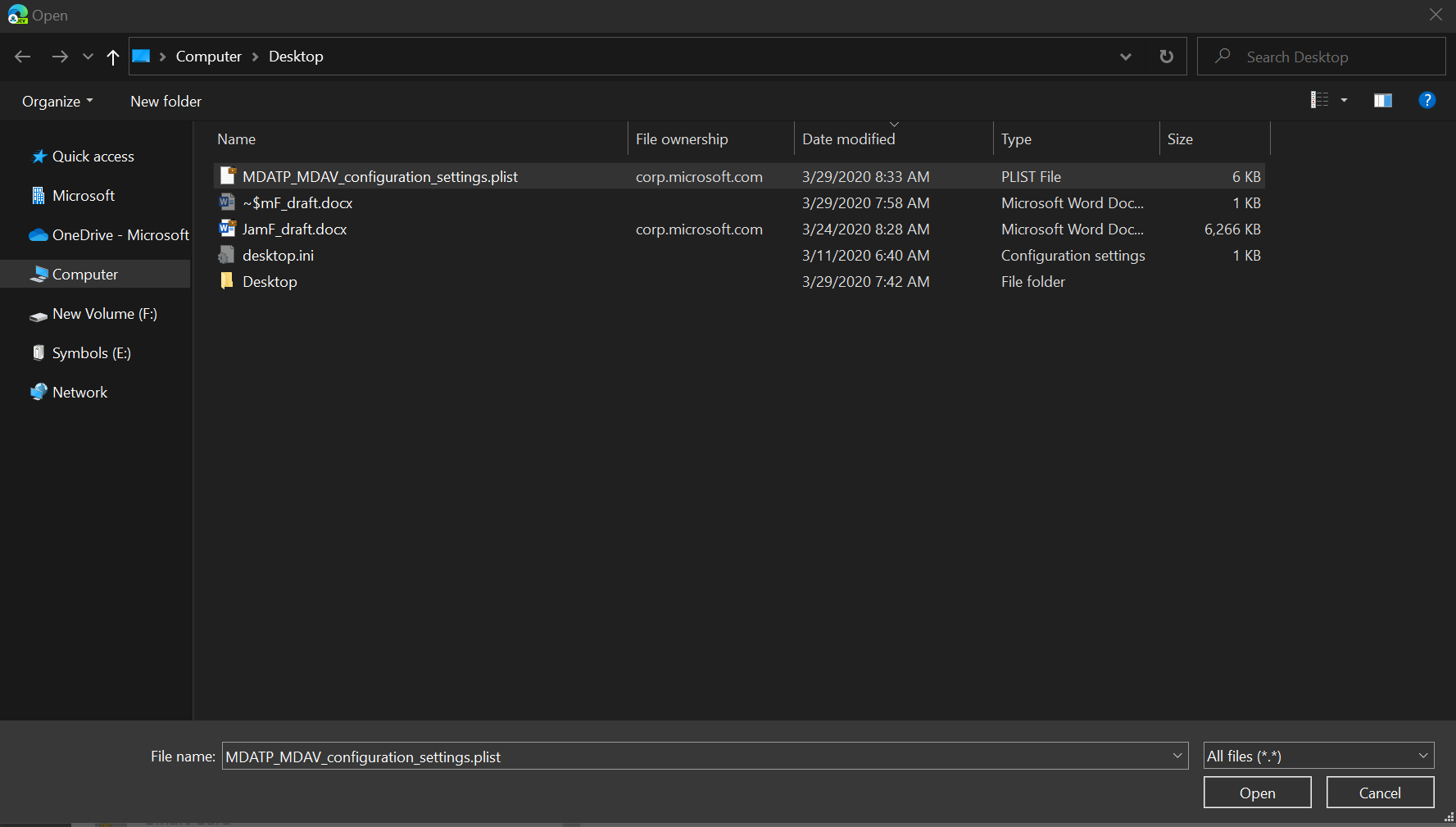

Wählen Sie die MDATP_MDAV_configuration_settings.plist und dann Öffnen aus.

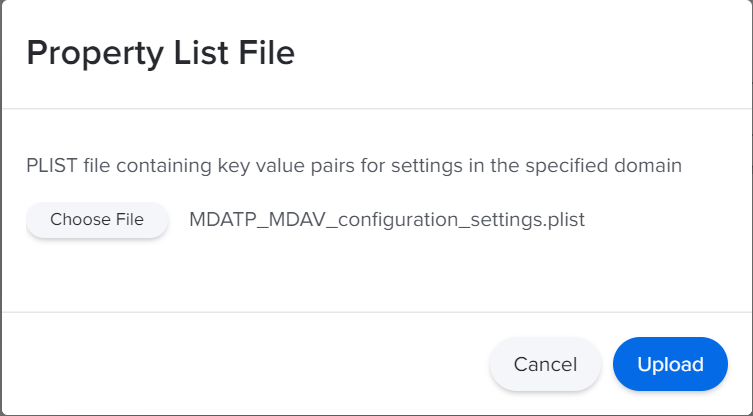

Wählen Sie Hochladen aus.

Klicken Sie auf Speichern.

Die Datei wird hochgeladen.

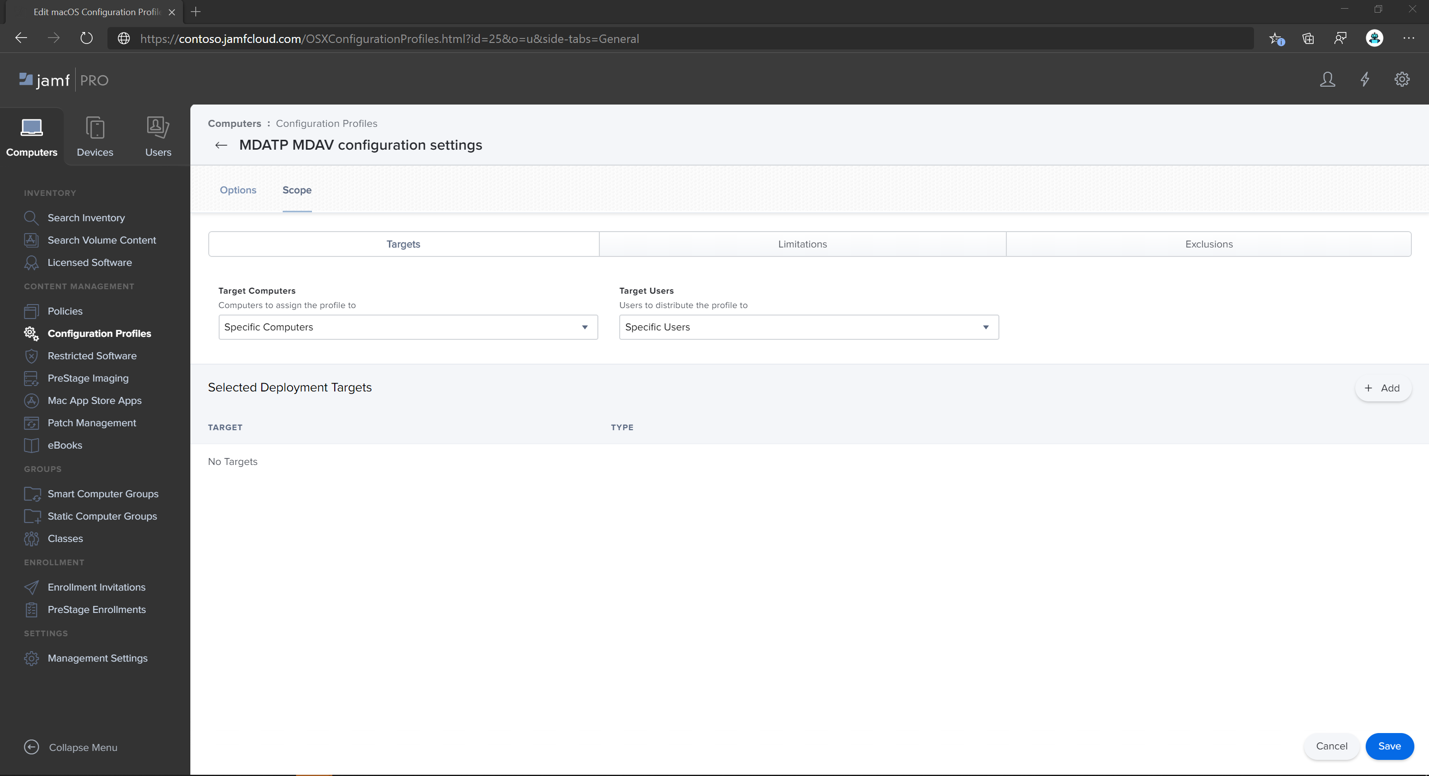

Wählen Sie die Registerkarte Bereich aus.

Wählen Sie Die Computergruppe von Contoso aus.

Wählen Sie Hinzufügen und dann Speichern aus.

Wählen Sie Fertig aus. Das neue Konfigurationsprofil wird angezeigt.

Schritt 4: Konfigurieren von Benachrichtigungseinstellungen

Diese Schritte gelten für macOS 11 (Big Sur) oder höher.

Wählen Sie im Jamf Pro-Dashboard Computer und dann Konfigurationsprofile aus.

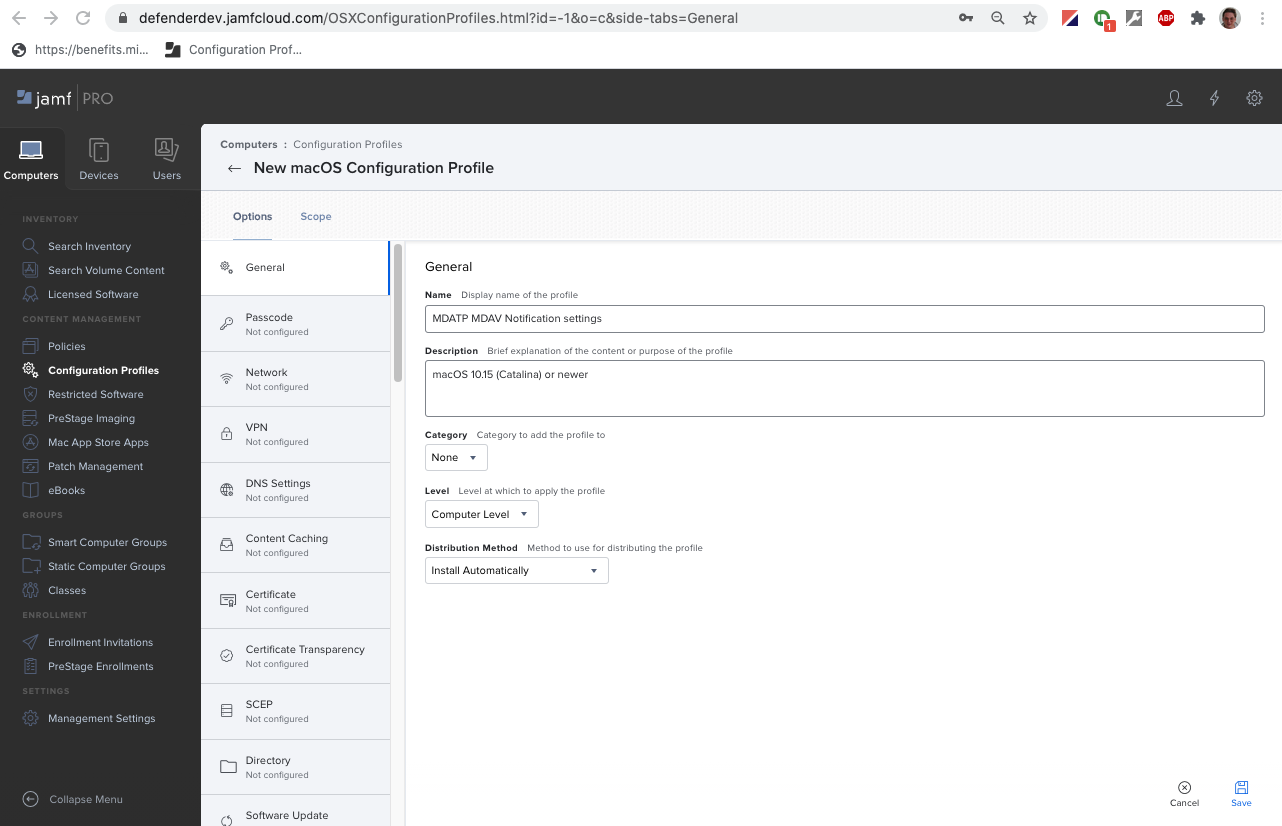

Klicken Sie auf Neu, und geben Sie auf der Registerkarte Allgemein unter Optionen die folgenden Details ein:

- Name: MDATP MDAV-Benachrichtigungseinstellungen

- Beschreibung: macOS 11 (Big Sur) oder höher

- Kategorie: Keine (Standard)

- Verteilungsmethode: Automatische Installation (Standard)

- Ebene: Computerebene (Standard)

Klicken Sie auf der Registerkarte Benachrichtigungen auf Hinzufügen, und geben Sie die folgenden Werte ein:

- Bundle-ID:

com.microsoft.wdav.tray - Kritische Warnungen: Klicken Sie auf Deaktivieren.

- Benachrichtigungen: Klicken Sie auf Aktivieren.

- Bannerwarnungstyp: Wählen Sie Einschließen und Temporär(Standard) aus.

- Benachrichtigungen auf dem Sperrbildschirm: Klicken Sie auf Ausblenden.

- Benachrichtigungen im Benachrichtigungscenter: Klicken Sie auf Anzeigen.

- Symbol der Badge-App: Klicken Sie auf Anzeigen.

- Bundle-ID:

Registerkartenbenachrichtigungen, klicken Sie auf Hinzufügen, scrollen Sie nach unten zu Neue Benachrichtigungseinstellungen.

- Bundle-ID:

com.microsoft.autoupdate.fba - Konfigurieren Sie die restlichen Einstellungen mit den gleichen Werten wie oben.

Beachten Sie, dass Sie jetzt über zwei "Tabellen" mit Benachrichtigungskonfigurationen verfügen: eine für die Bundle-ID: com.microsoft.wdav.tray und eine für bundle ID: com.microsoft.autoupdate.fba. Während Sie Warnungseinstellungen gemäß Ihren Anforderungen konfigurieren können, müssen die Bundle-IDs genau mit den zuvor beschriebenen identisch sein, und der Schalter Einschließen muss für Benachrichtigungenauf Ein festgelegt sein.

- Bundle-ID:

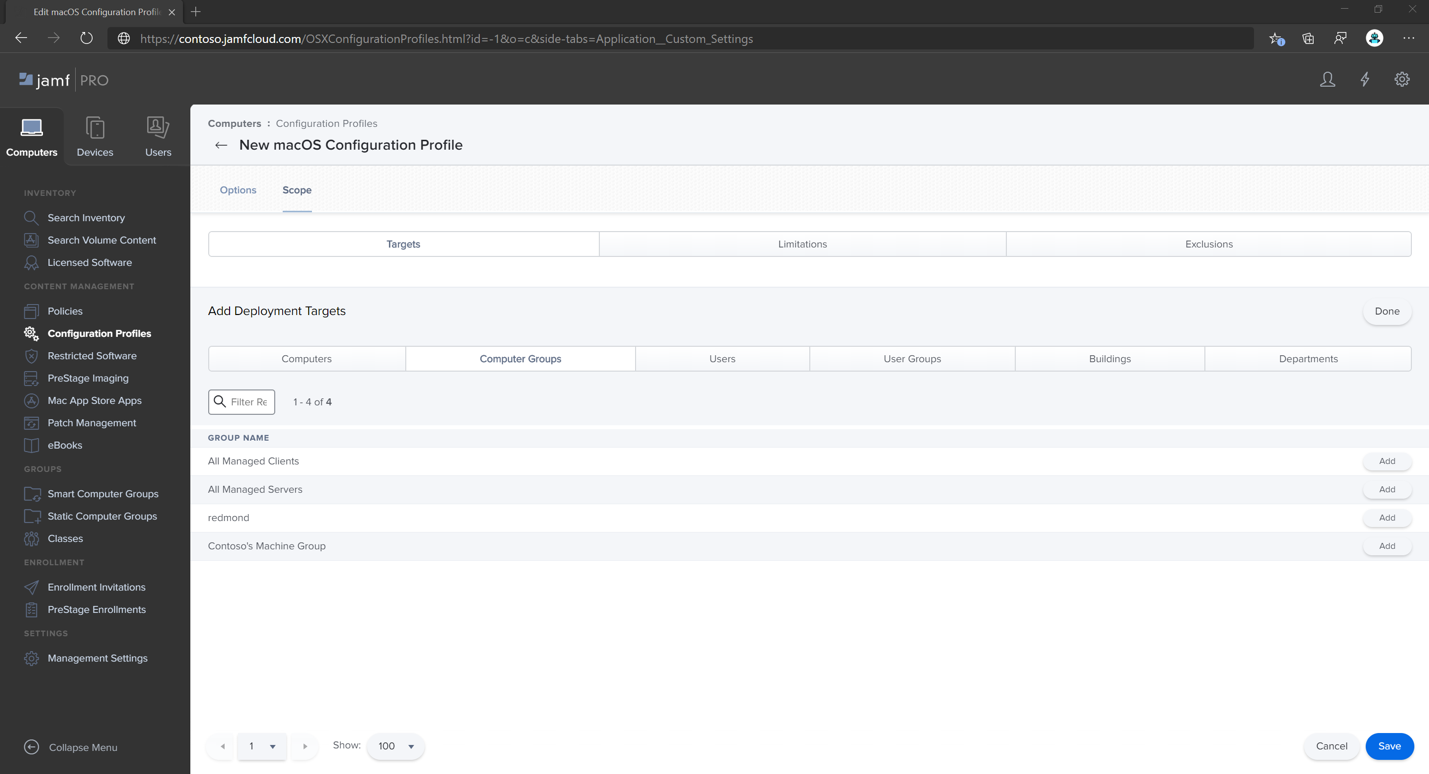

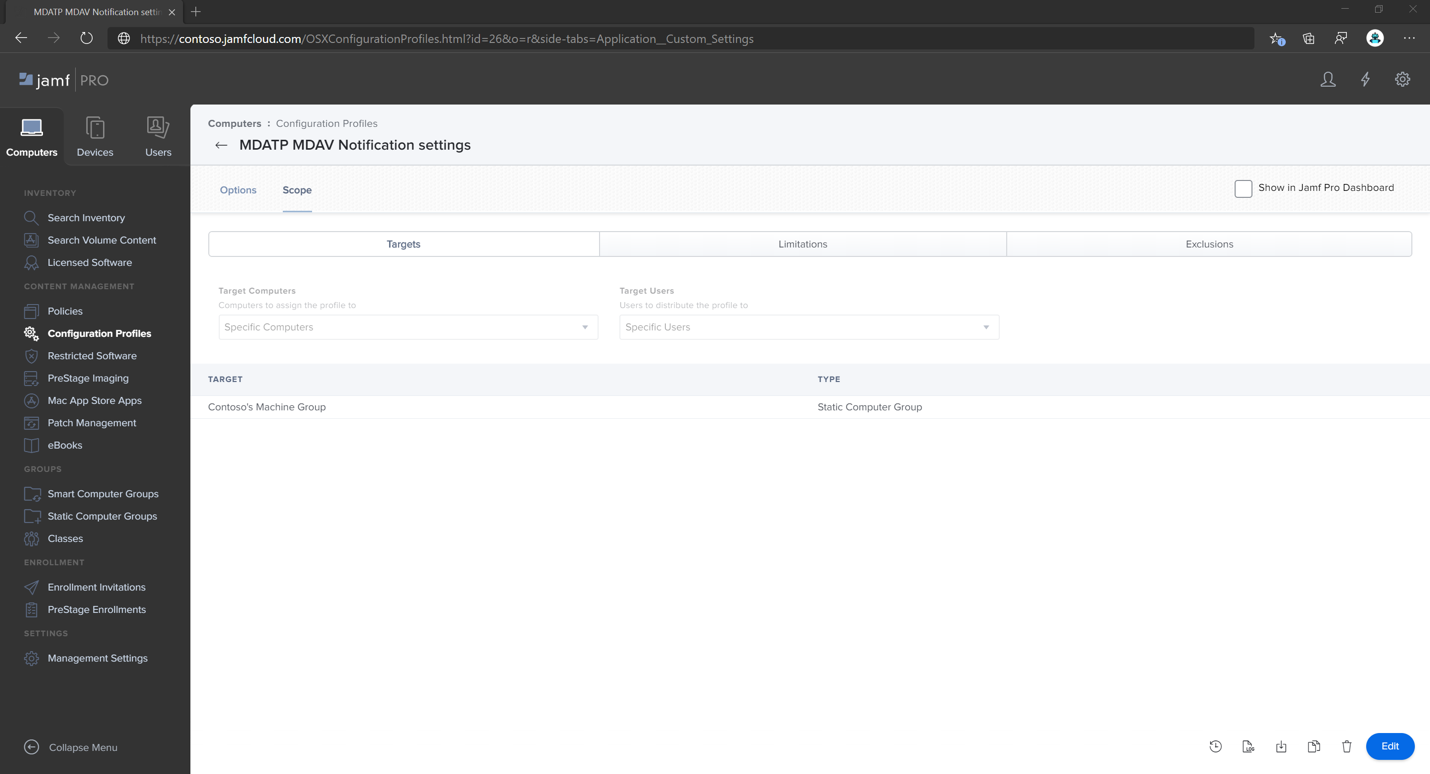

Wählen Sie die Registerkarte Bereich und dann Hinzufügen aus.

Wählen Sie Die Computergruppe von Contoso aus.

Wählen Sie Hinzufügen und dann Speichern aus.

Wählen Sie Fertig aus. Das neue Konfigurationsprofil wird angezeigt.

Schritt 5: Konfigurieren von Microsoft AutoUpdate (MAU)

Verwenden Sie die folgenden Microsoft Defender for Endpoint Konfigurationseinstellungen:

<?xml version="1.0" encoding="UTF-8"?> <!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd"> <plist version="1.0"> <dict> <key>ChannelName</key> <string>Current</string> <key>HowToCheck</key> <string>AutomaticDownload</string> <key>EnableCheckForUpdatesButton</key> <true/> <key>DisableInsiderCheckbox</key> <false/> <key>SendAllTelemetryEnabled</key> <true/> </dict> </plist>Speichern Sie es als

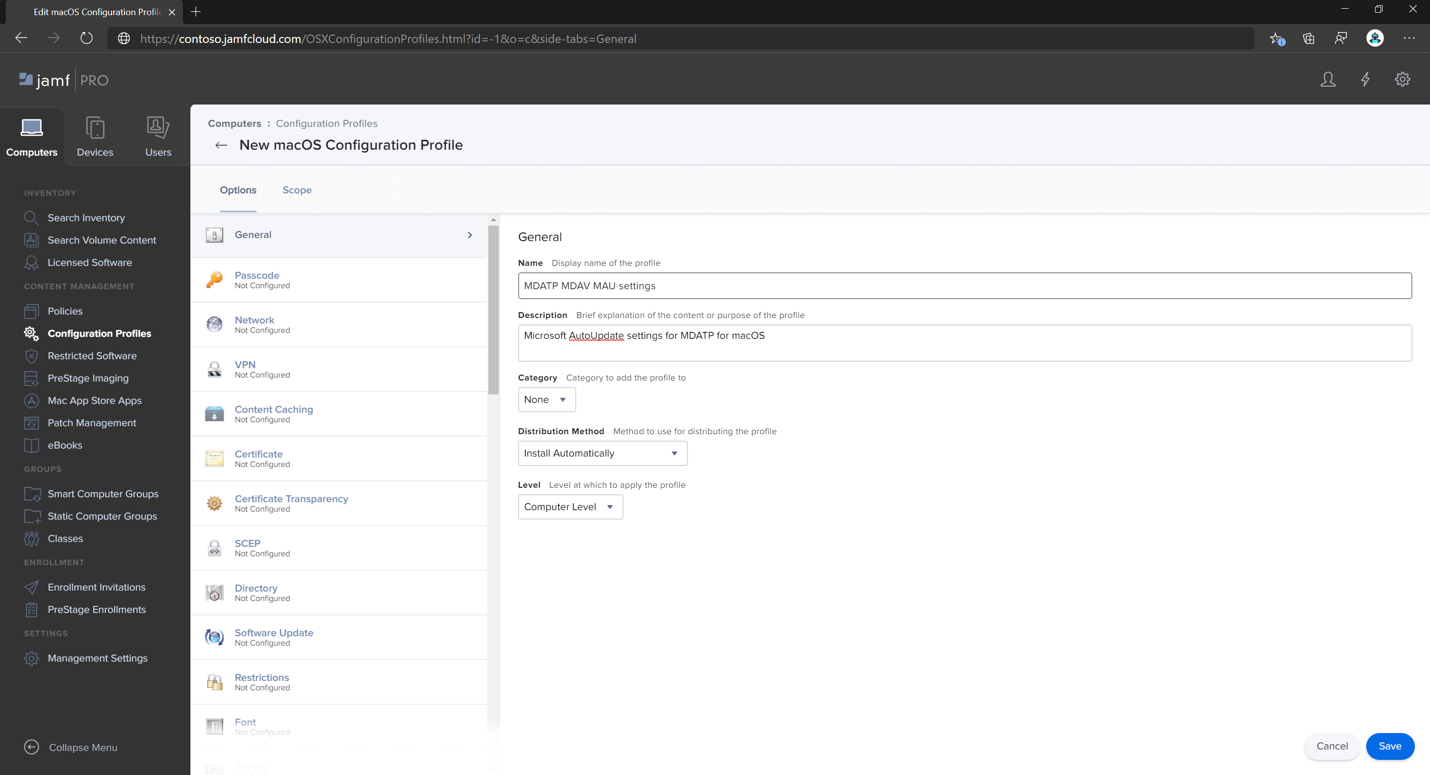

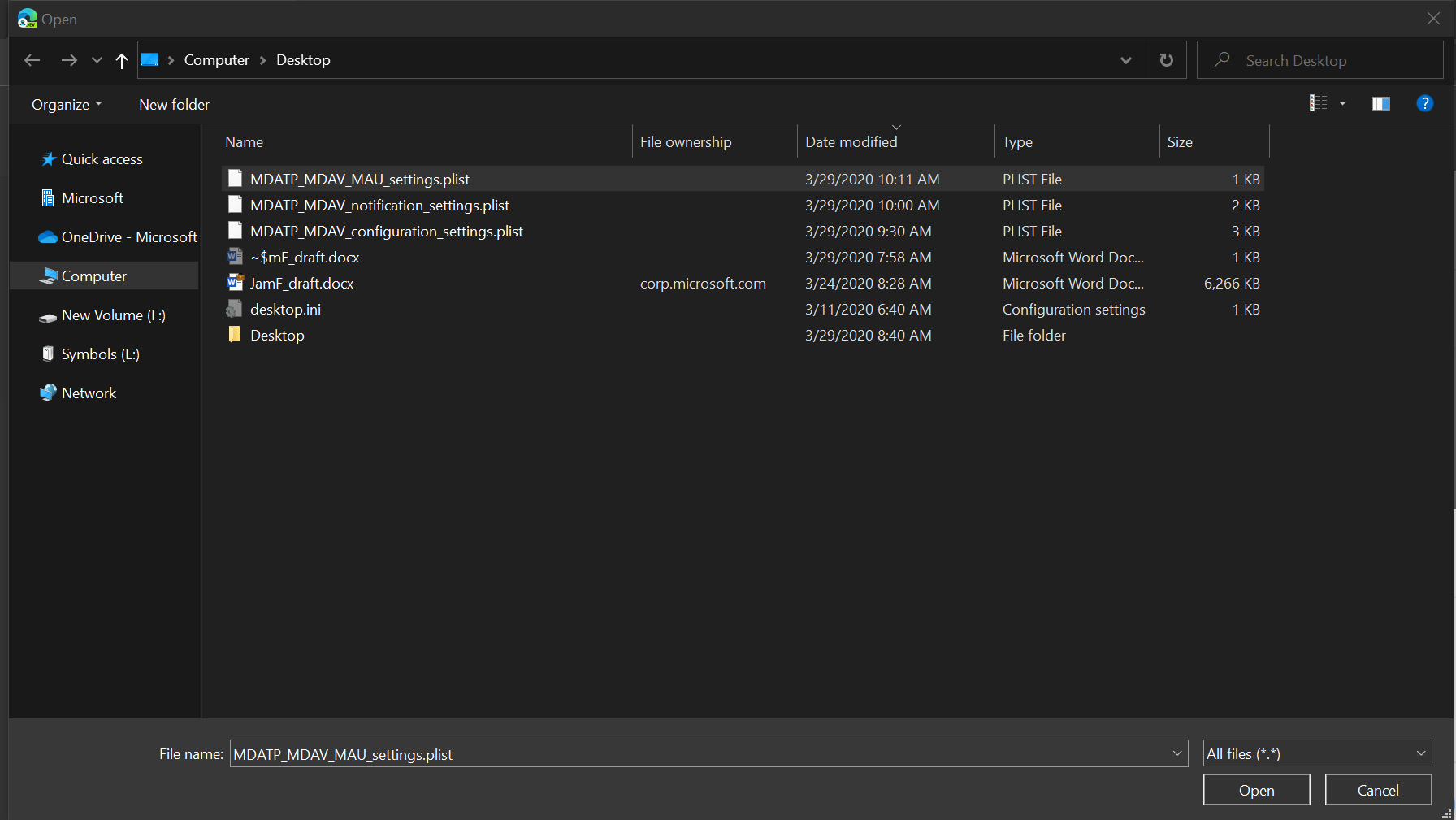

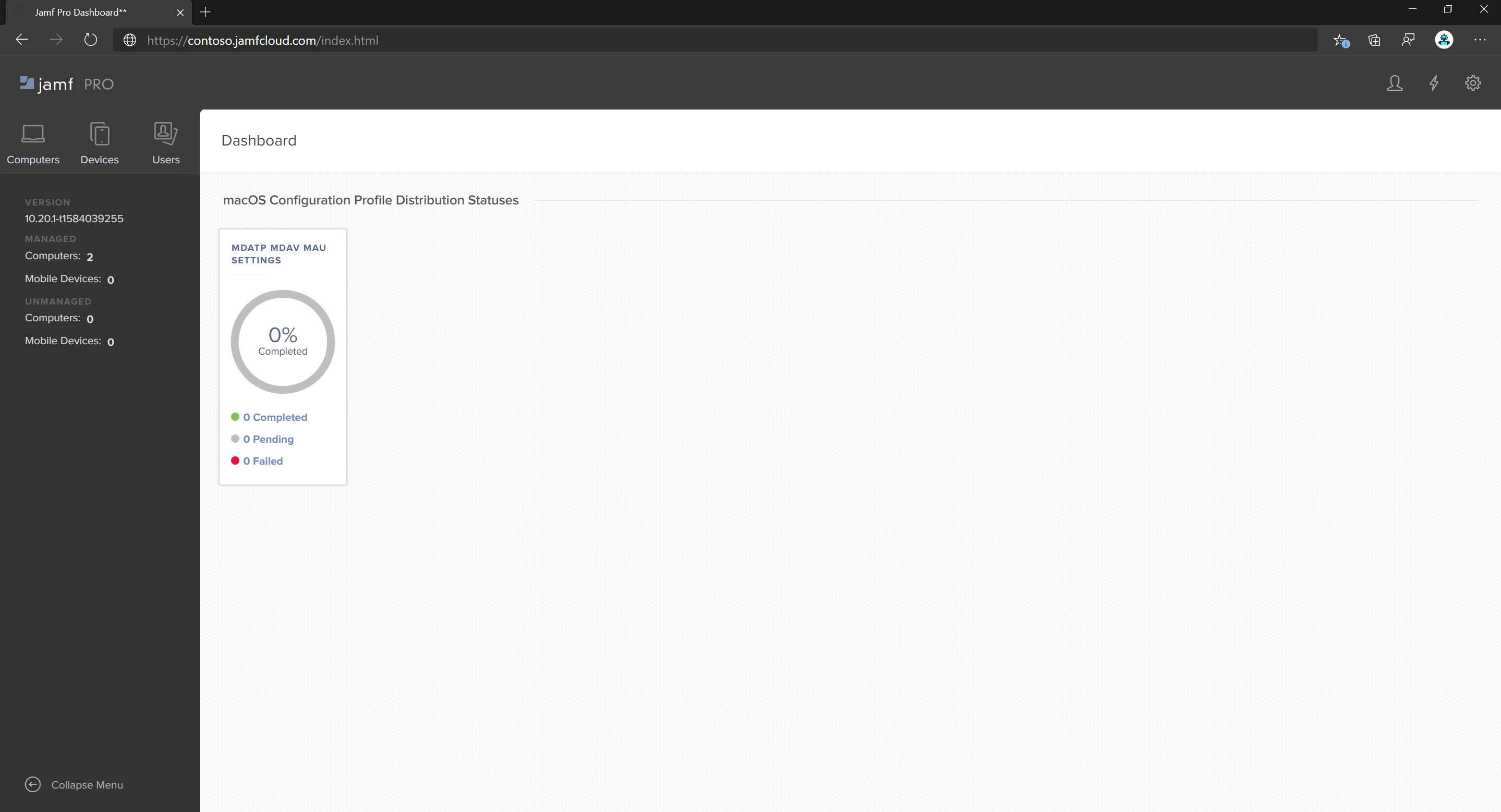

MDATP_MDAV_MAU_settings.plist.Wählen Sie im Jamf Pro-Dashboard Die Option Allgemein aus.

Geben Sie auf der Registerkarte Allgemein die folgenden Details ein :

- Name: MDATP MDAV MAU-Einstellungen

- Beschreibung: Microsoft AutoUpdate-Einstellungen für MDATP für macOS

- Kategorie: Keine (Standard)

- Verteilungsmethode: Automatische Installation (Standard)

- Ebene: Computerebene (Standard)

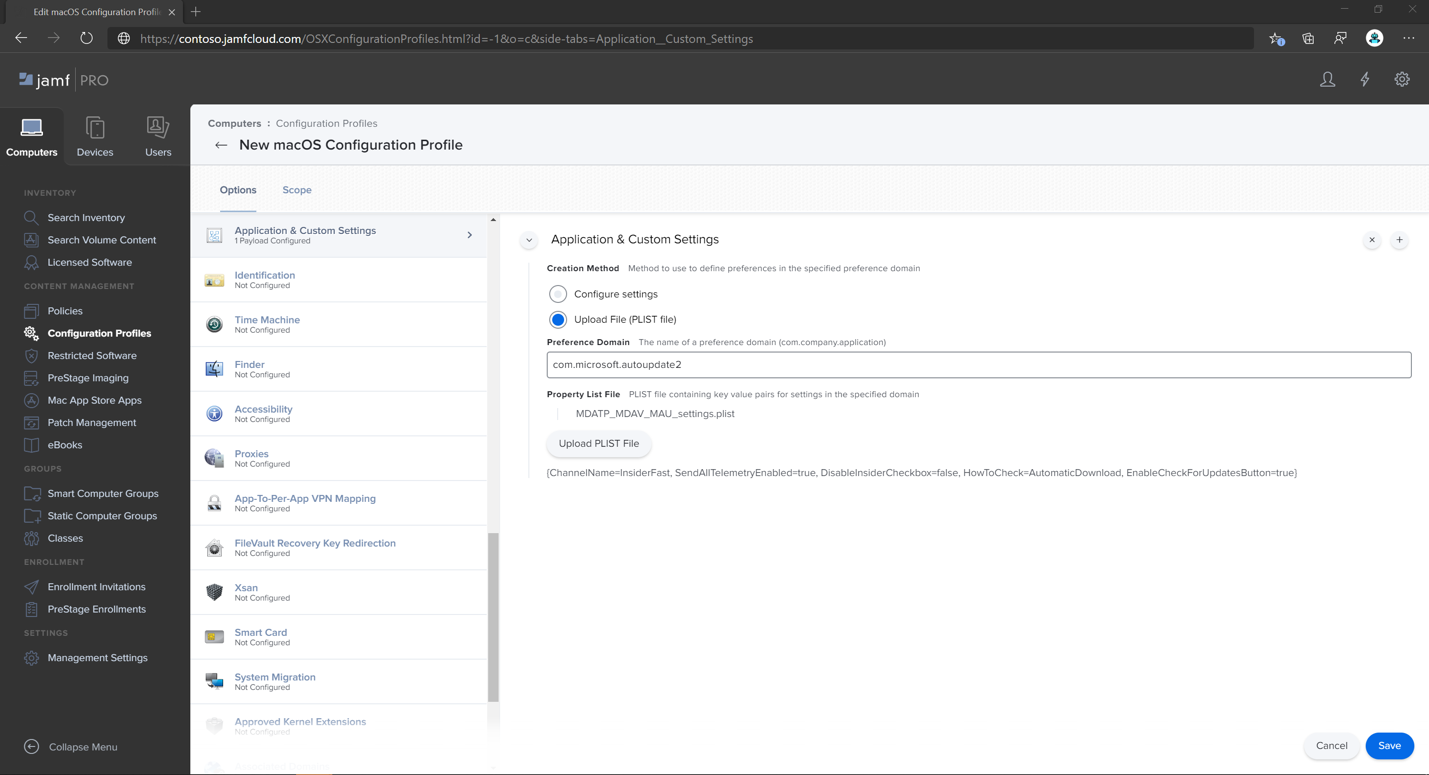

Wählen Sie unter Anwendungs- & Benutzerdefinierte Einstellungendie Option Konfigurieren aus.

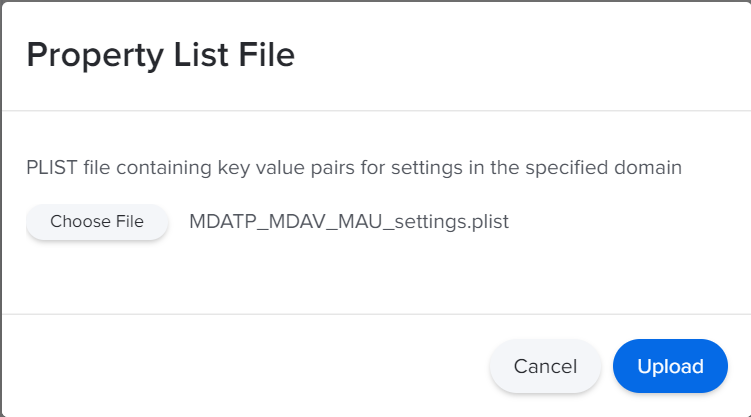

Wählen Sie Datei hochladen (PLIST-Datei) aus.

Geben Sie unter Einstellungsdomäne Folgendes ein:

com.microsoft.autoupdate2ein, und wählen Sie dann PLIST-Datei hochladen aus.Wählen Sie Datei auswählen aus.

Wählen Sie MDATP_MDAV_MAU_settings.plist aus.

Klicken Sie auf Speichern.

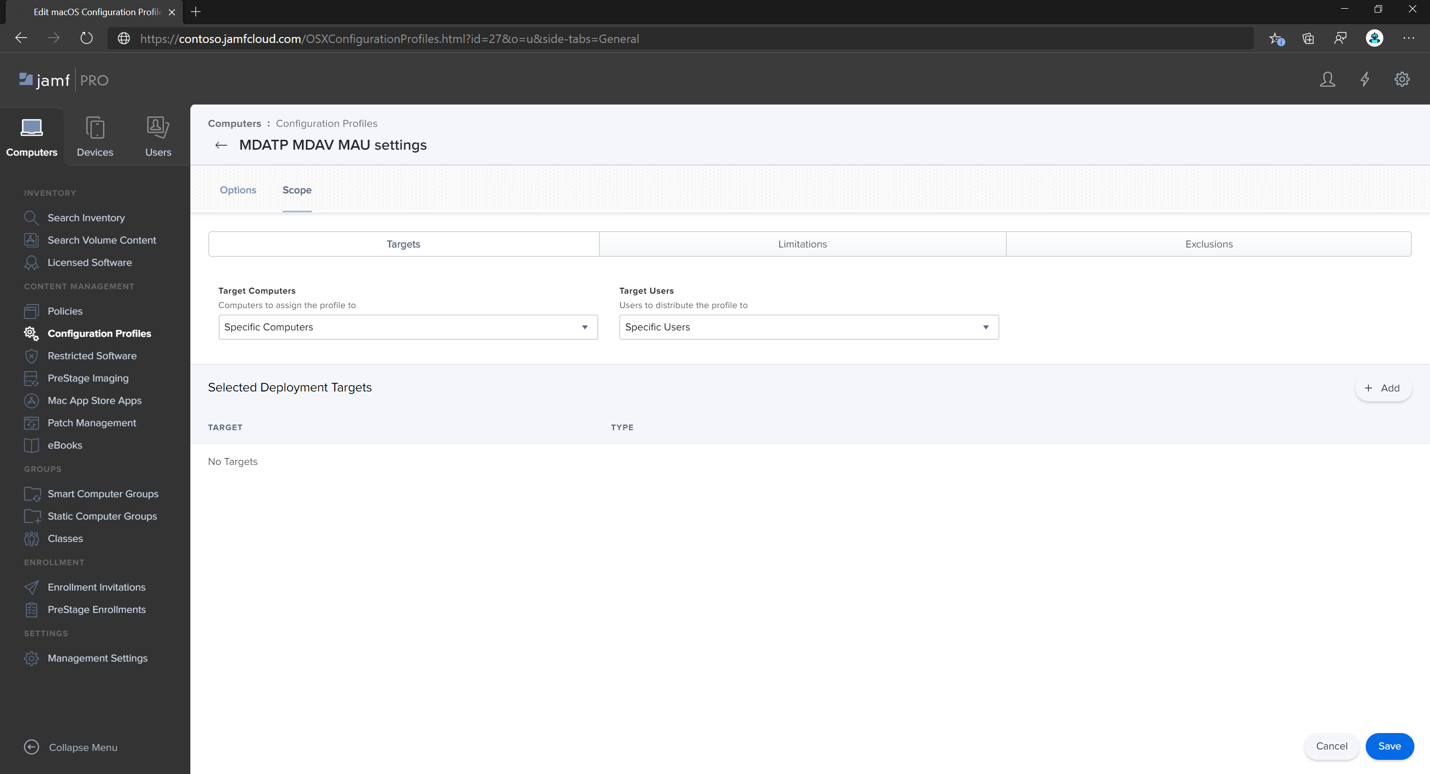

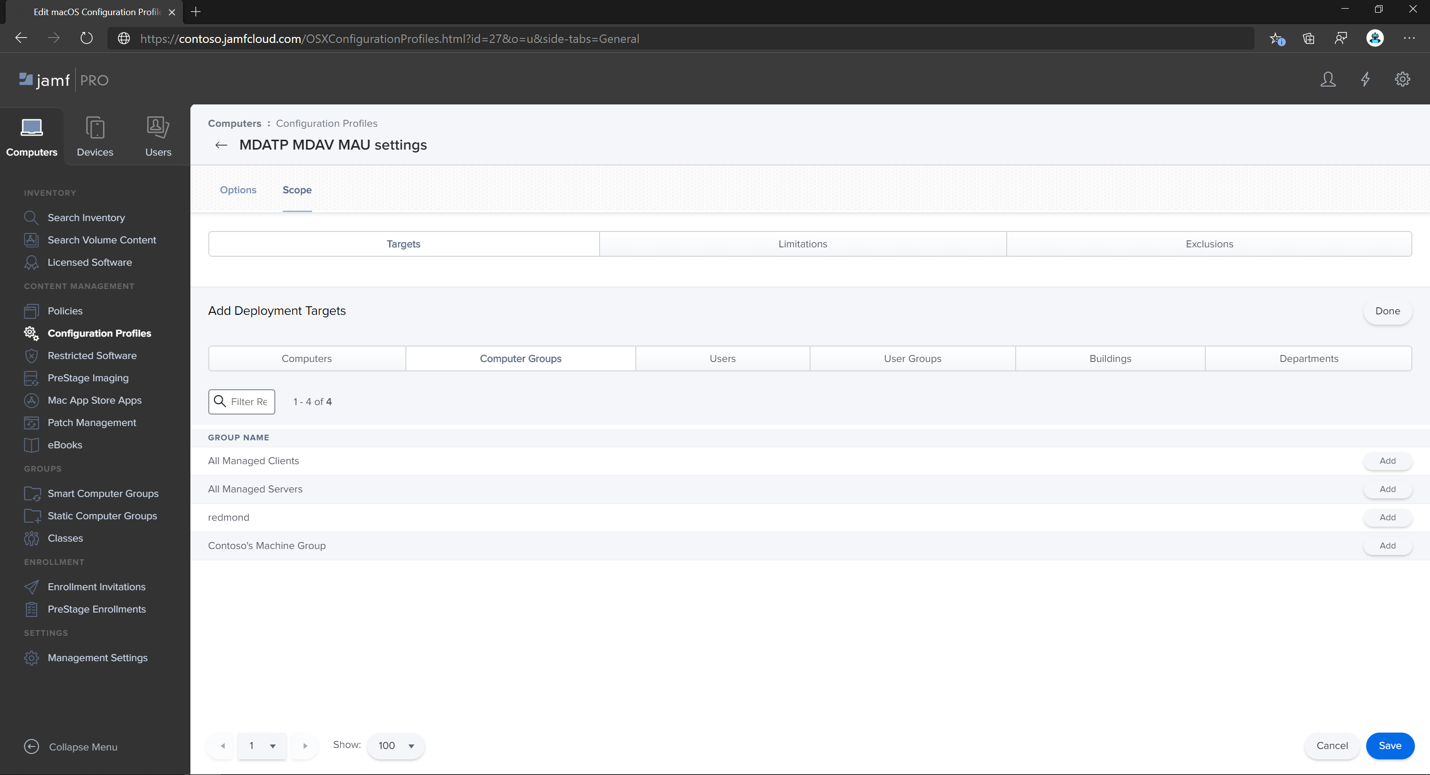

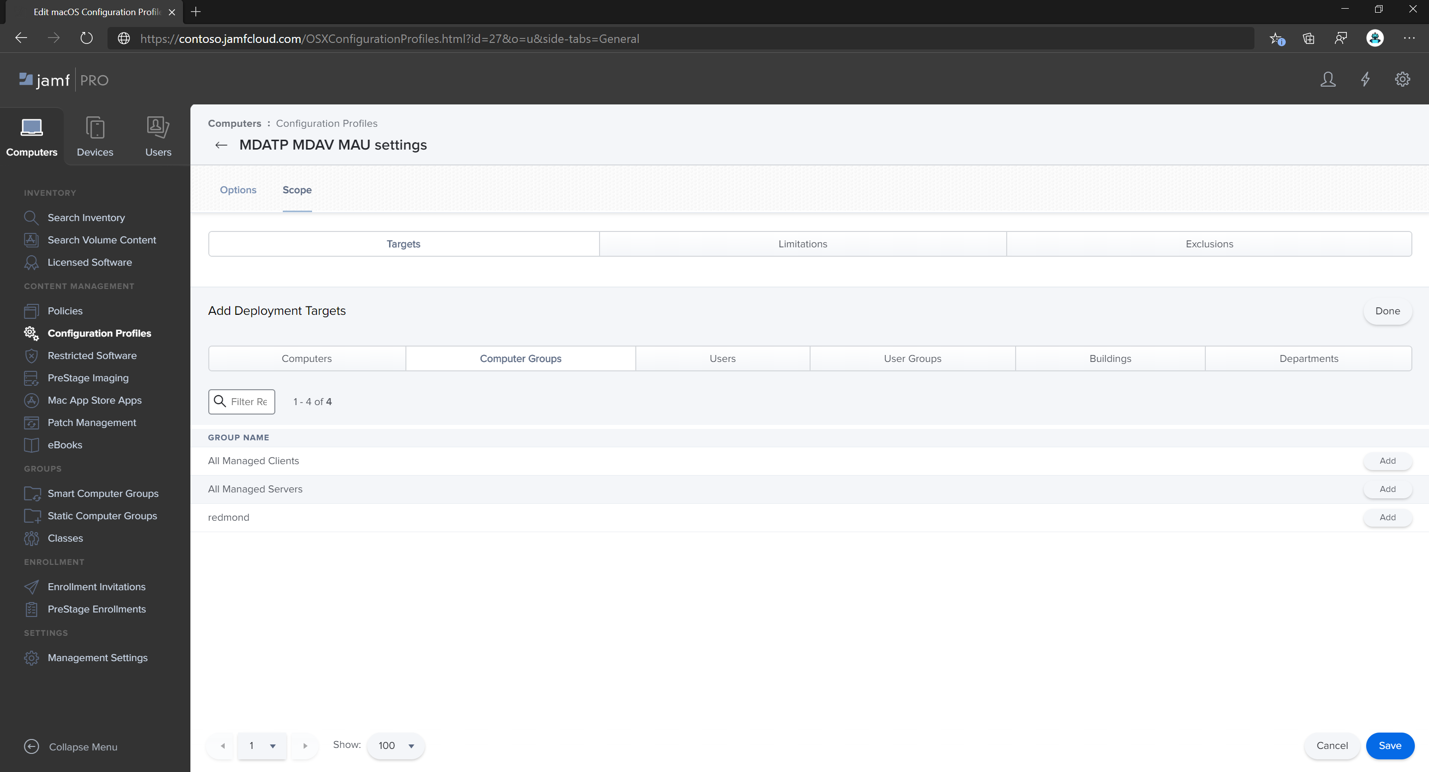

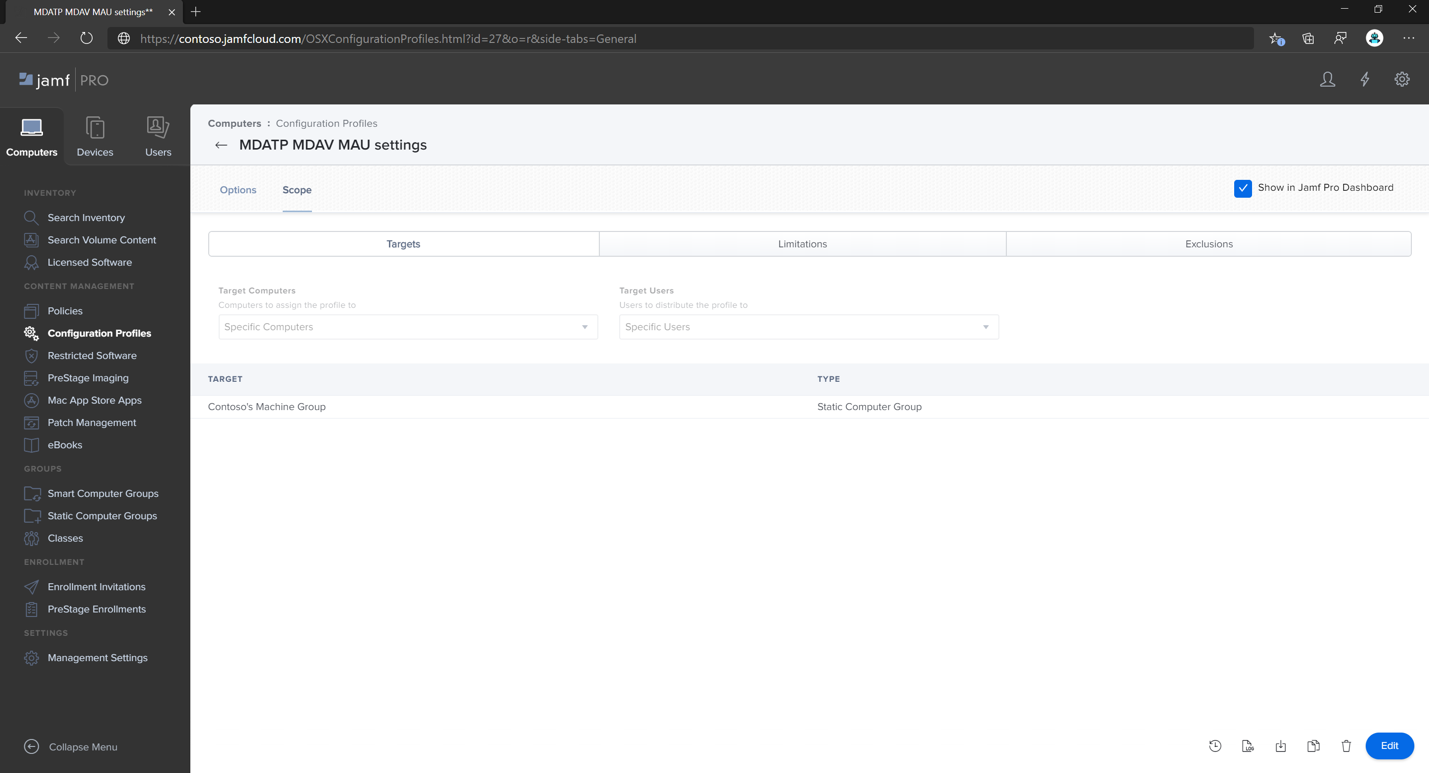

Wählen Sie die Registerkarte Bereich aus.

Wählen Sie Hinzufügen.

Wählen Sie Fertig aus.

Schritt 6: Gewähren des vollständigen Datenträgerzugriffs auf Microsoft Defender for Endpoint

Wählen Sie im Jamf Pro-Dashboard Konfigurationsprofile aus.

Wählen Sie + Neu aus.

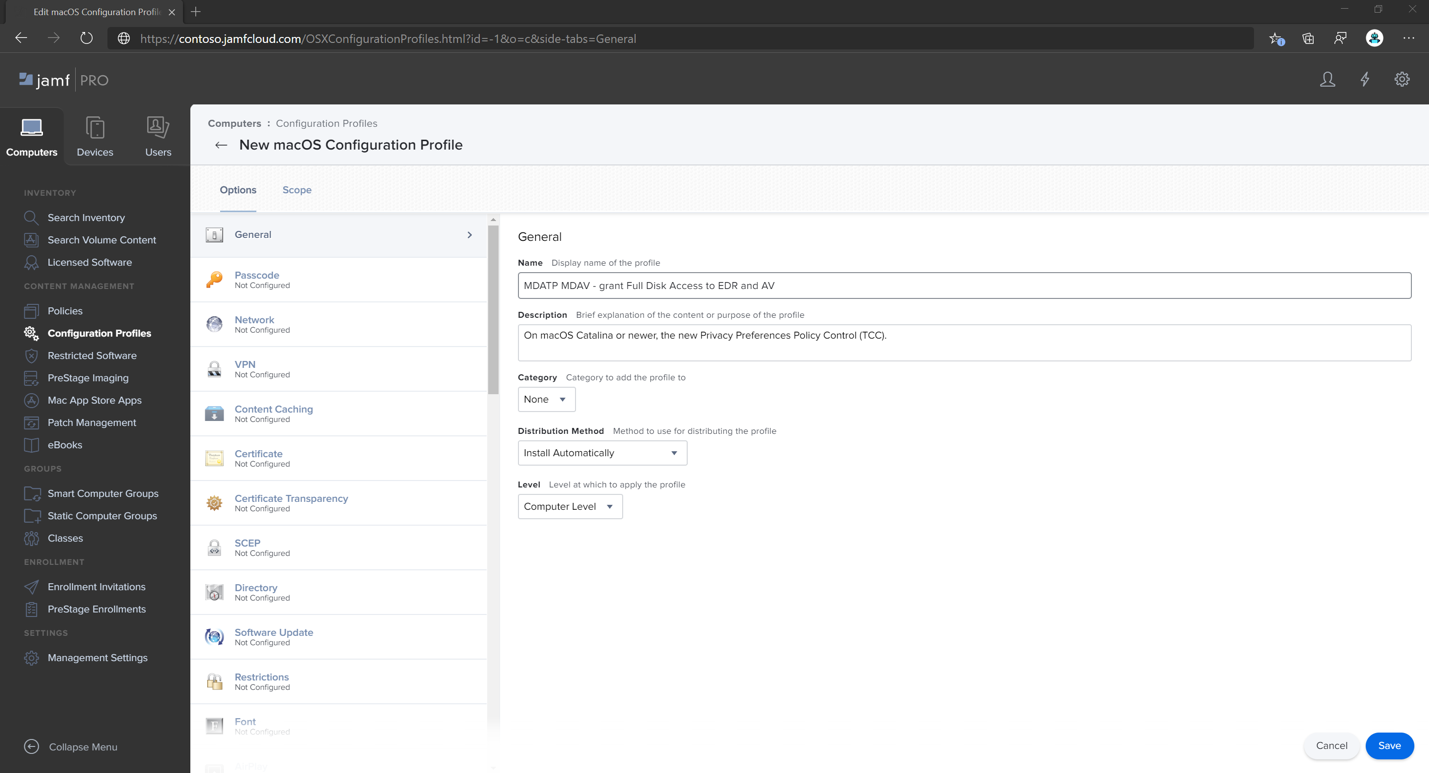

Geben Sie auf der Registerkarte Allgemein die folgenden Details ein :

- Name: MDATP MDAV – Gewähren des vollständigen Datenträgerzugriffs auf EDR und AV

- Beschreibung: Unter macOS 11 (Big Sur) oder höher, das neue Steuerelement für Datenschutzeinstellungen

- Kategorie: Keine

- Verteilungsmethode: Automatische Installation

- Ebene: Computerebene

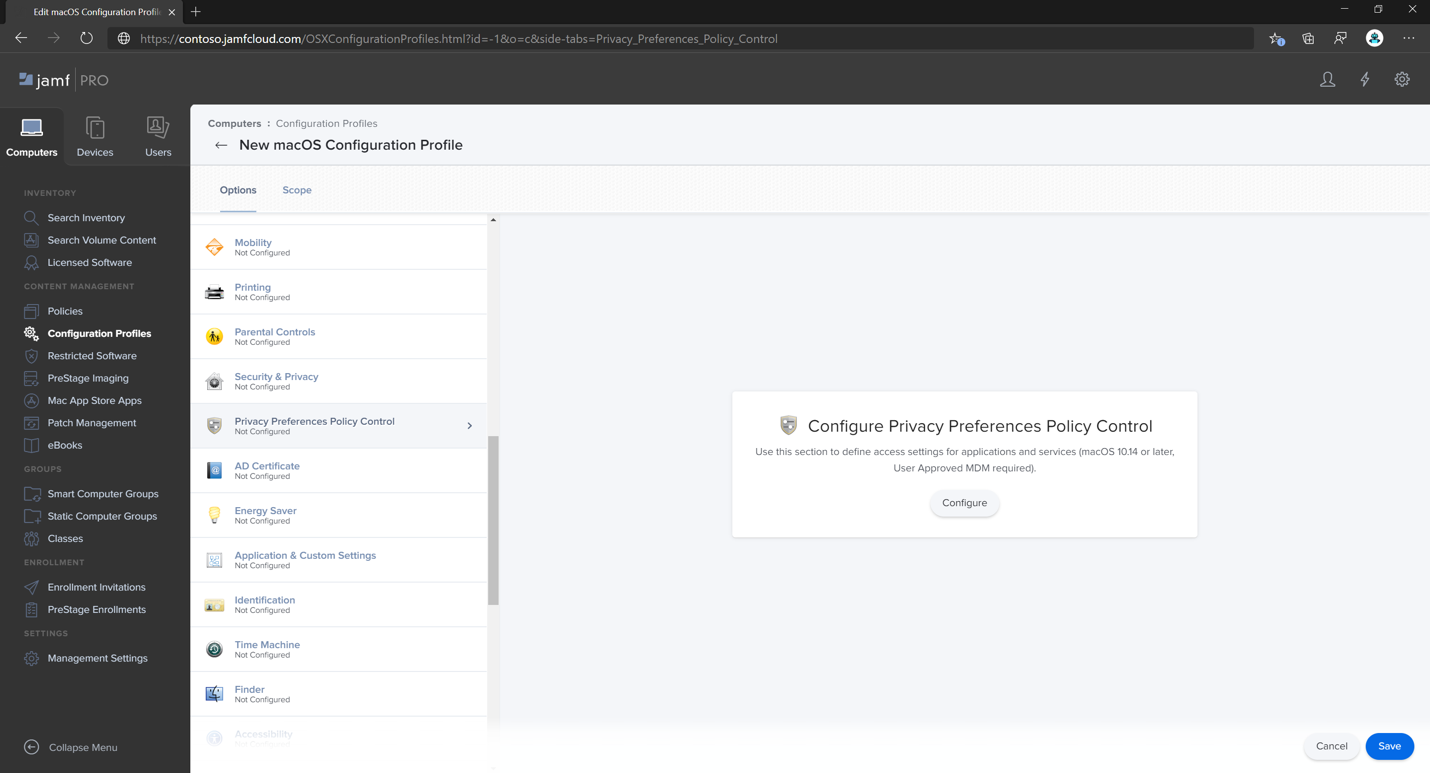

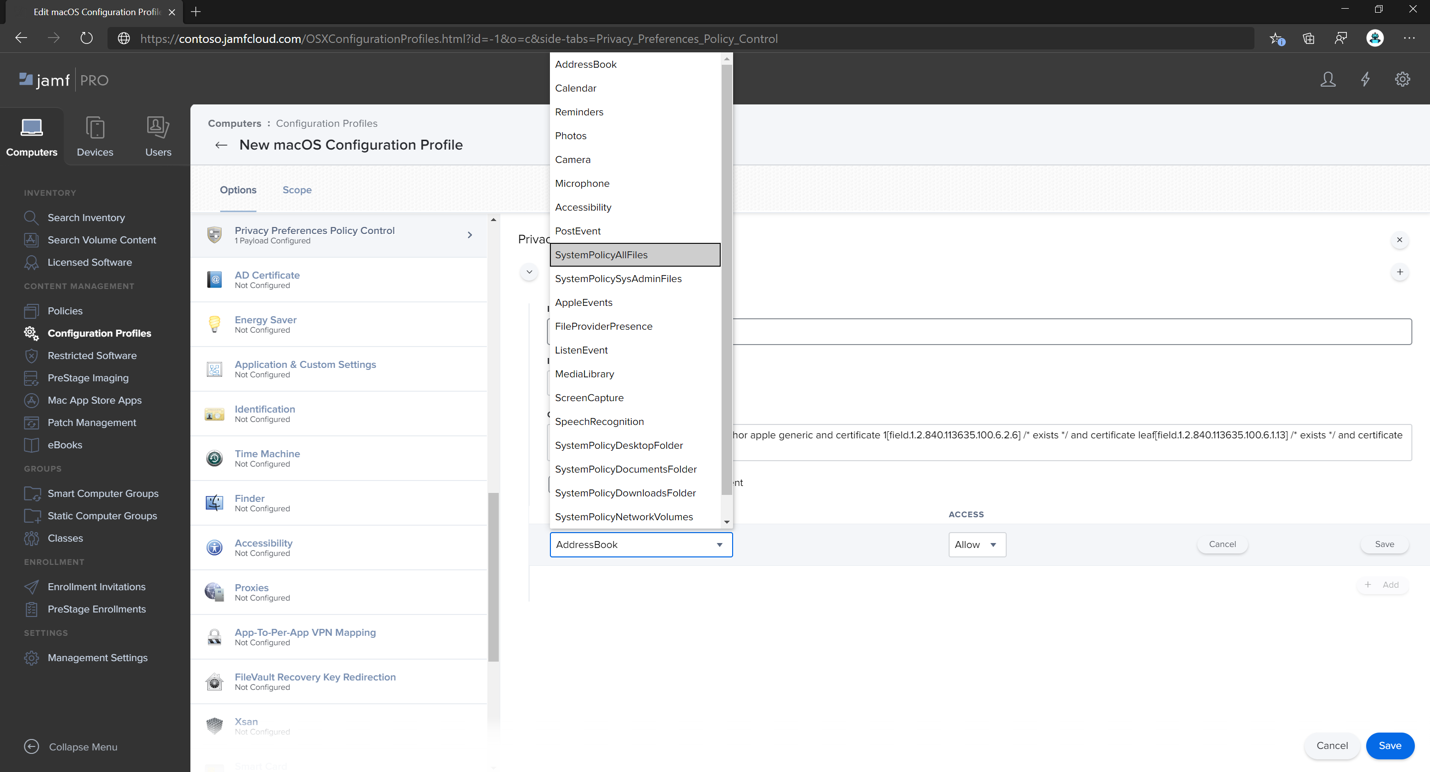

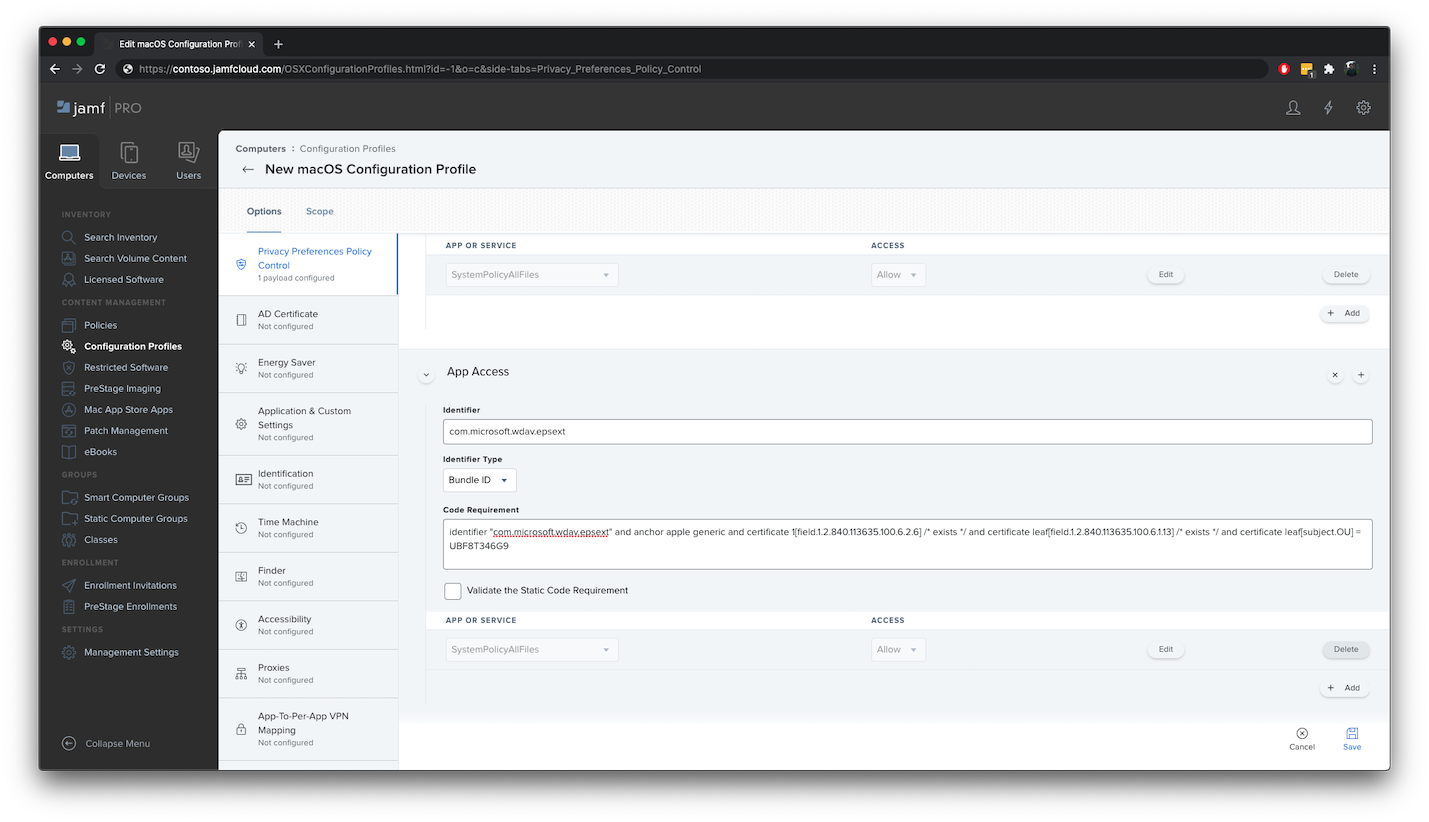

Wählen Sie unter Richtliniensteuerung für Datenschutzeinstellungen konfigurieren die Option Konfigurieren aus.

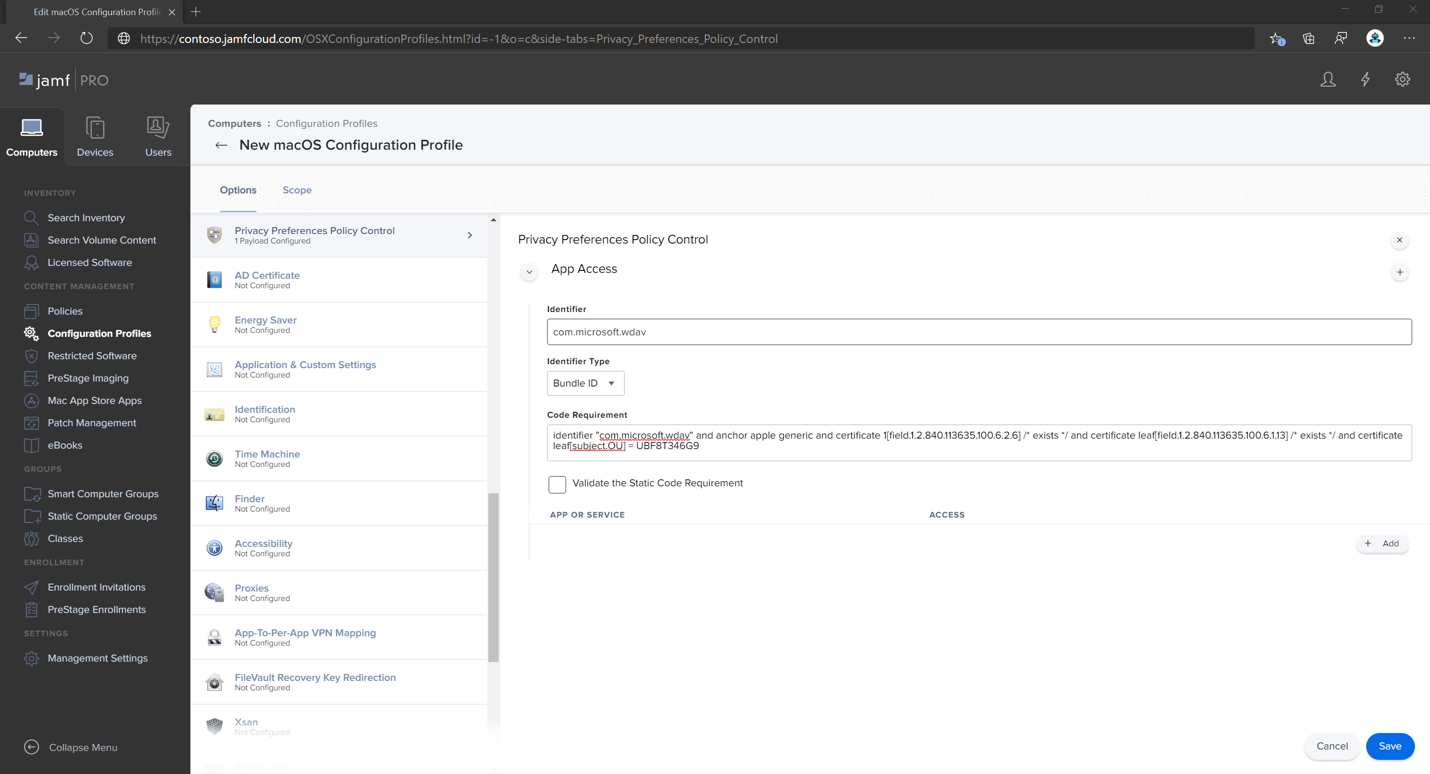

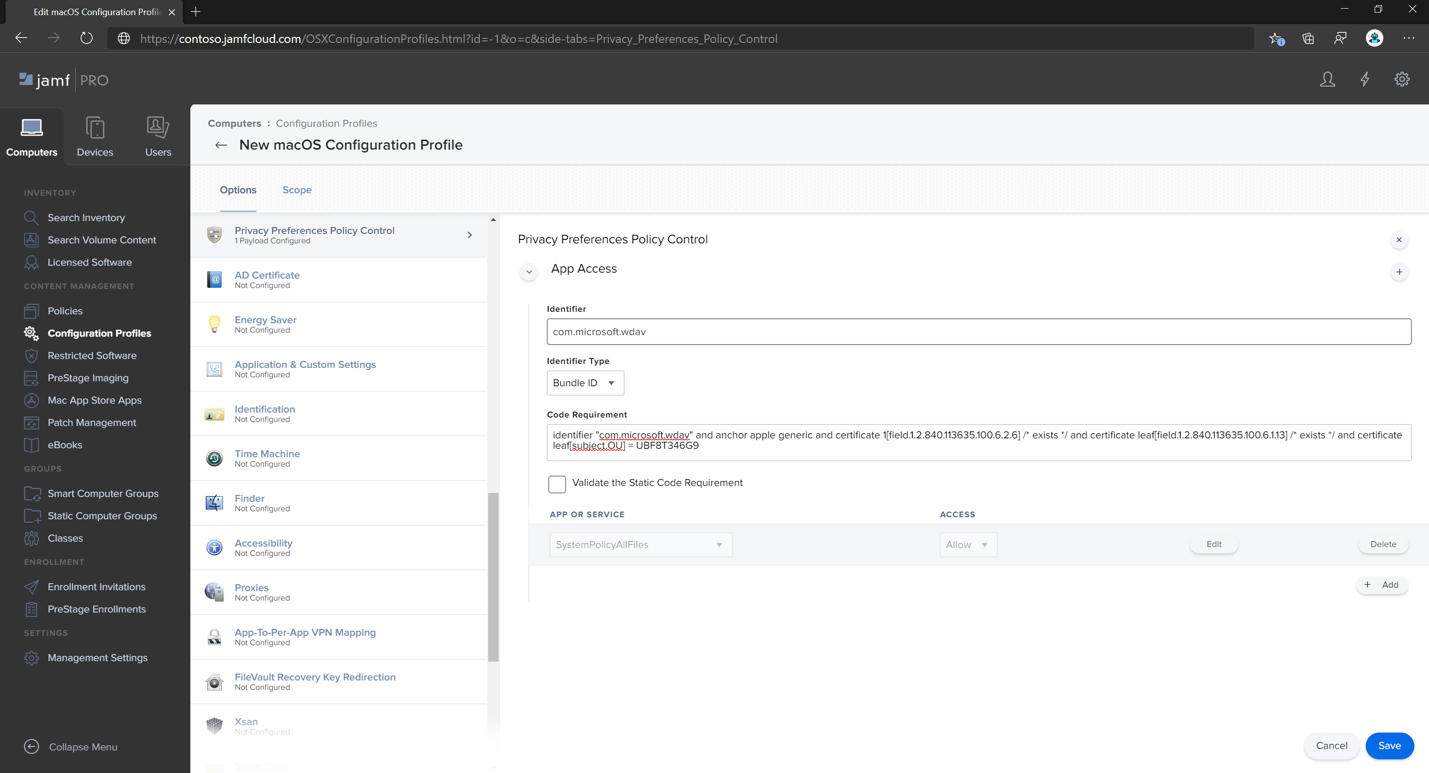

Geben Sie unter Datenschutzeinstellungen-Richtliniensteuerung die folgenden Details ein:

- Bezeichner:

com.microsoft.wdav - Bezeichnertyp: Bundle-ID

- Codeanforderung:

identifier "com.microsoft.wdav" and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = UBF8T346G9

- Bezeichner:

Wählen Sie + Hinzufügen aus.

Unter App oder Dienst: Auf SystemPolicyAllFiles festlegen

Unter "access": Auf Zulassen festlegen

Wählen Sie Speichern aus (nicht die unten rechts).

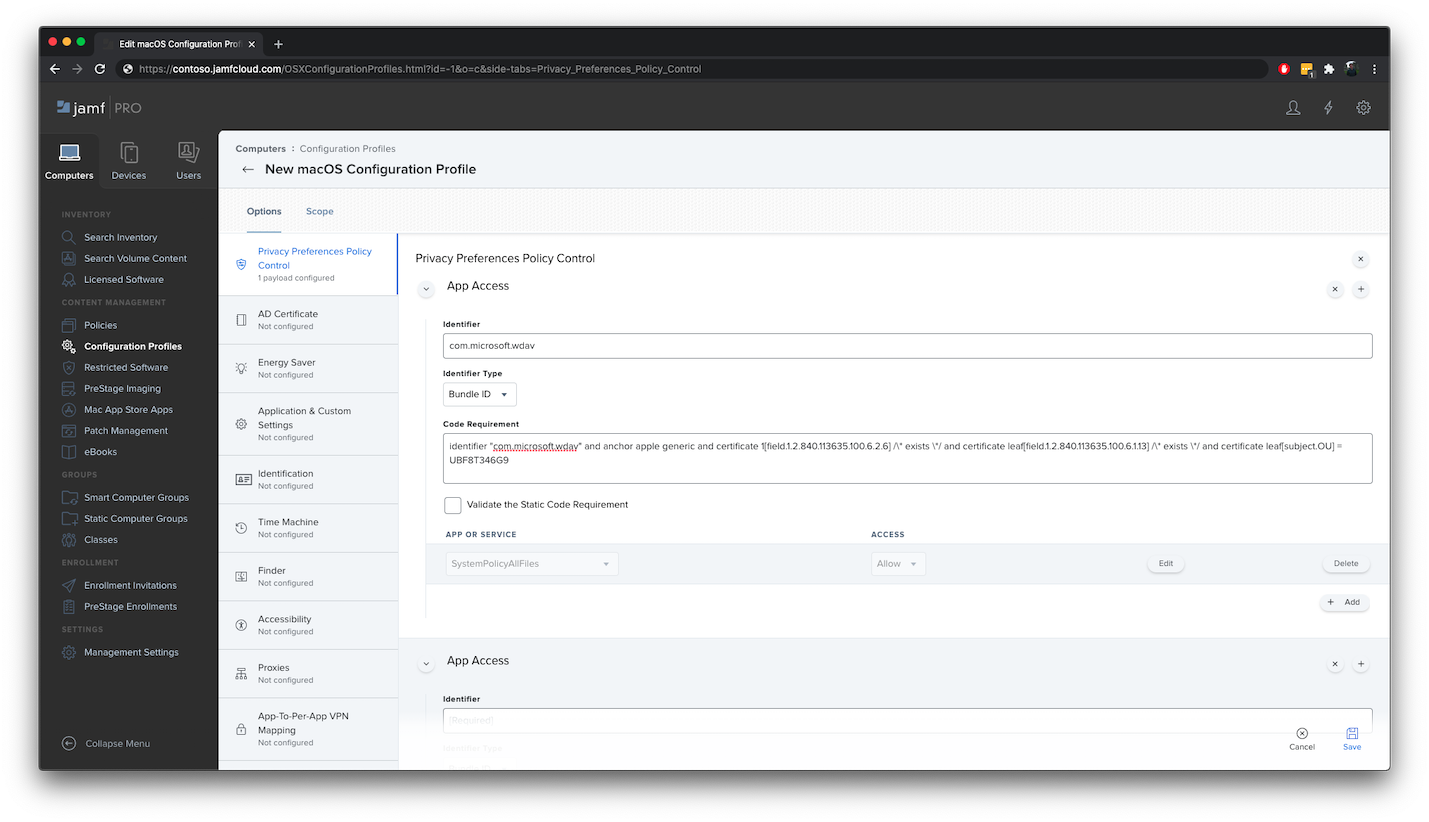

Klicken Sie auf das

+Zeichen neben App-Zugriff , um einen neuen Eintrag hinzuzufügen.Geben Sie die folgenden Details ein:

- Bezeichner:

com.microsoft.wdav.epsext - Bezeichnertyp: Bundle-ID

- Codeanforderung:

identifier "com.microsoft.wdav.epsext" and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = UBF8T346G9

- Bezeichner:

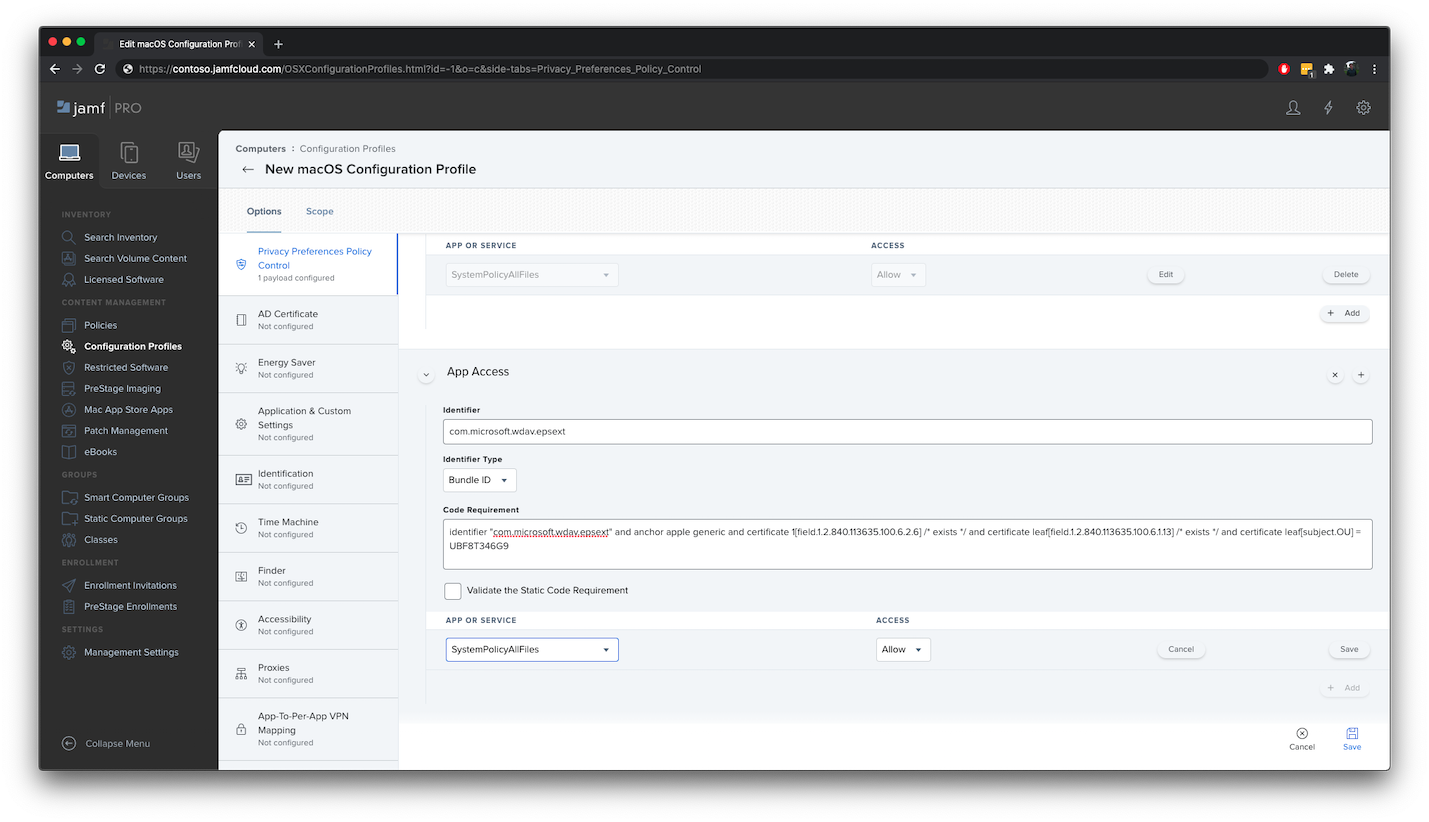

Wählen Sie + Hinzufügen aus.

Unter App oder Dienst: Auf SystemPolicyAllFiles festlegen

Unter "access": Auf Zulassen festlegen

Wählen Sie Speichern aus (nicht die unten rechts).

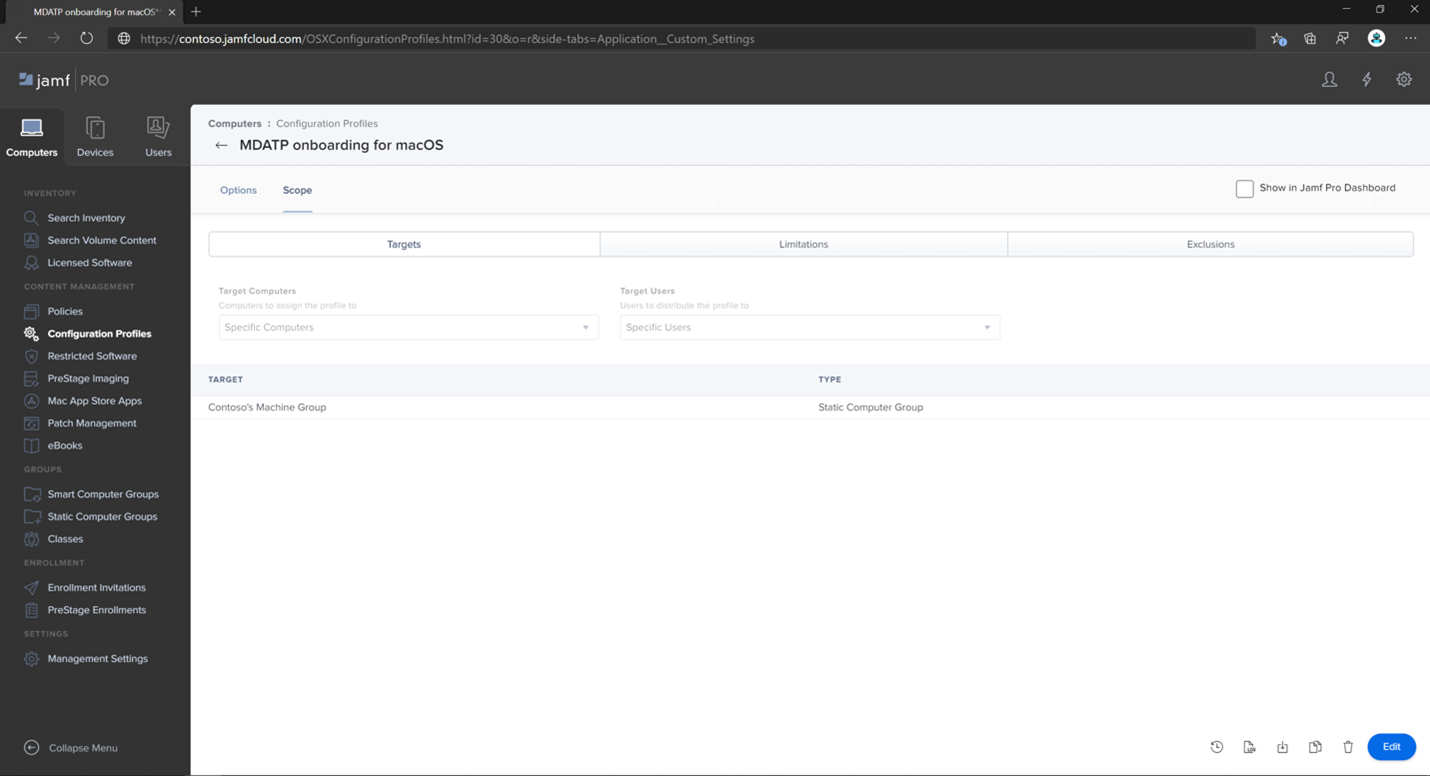

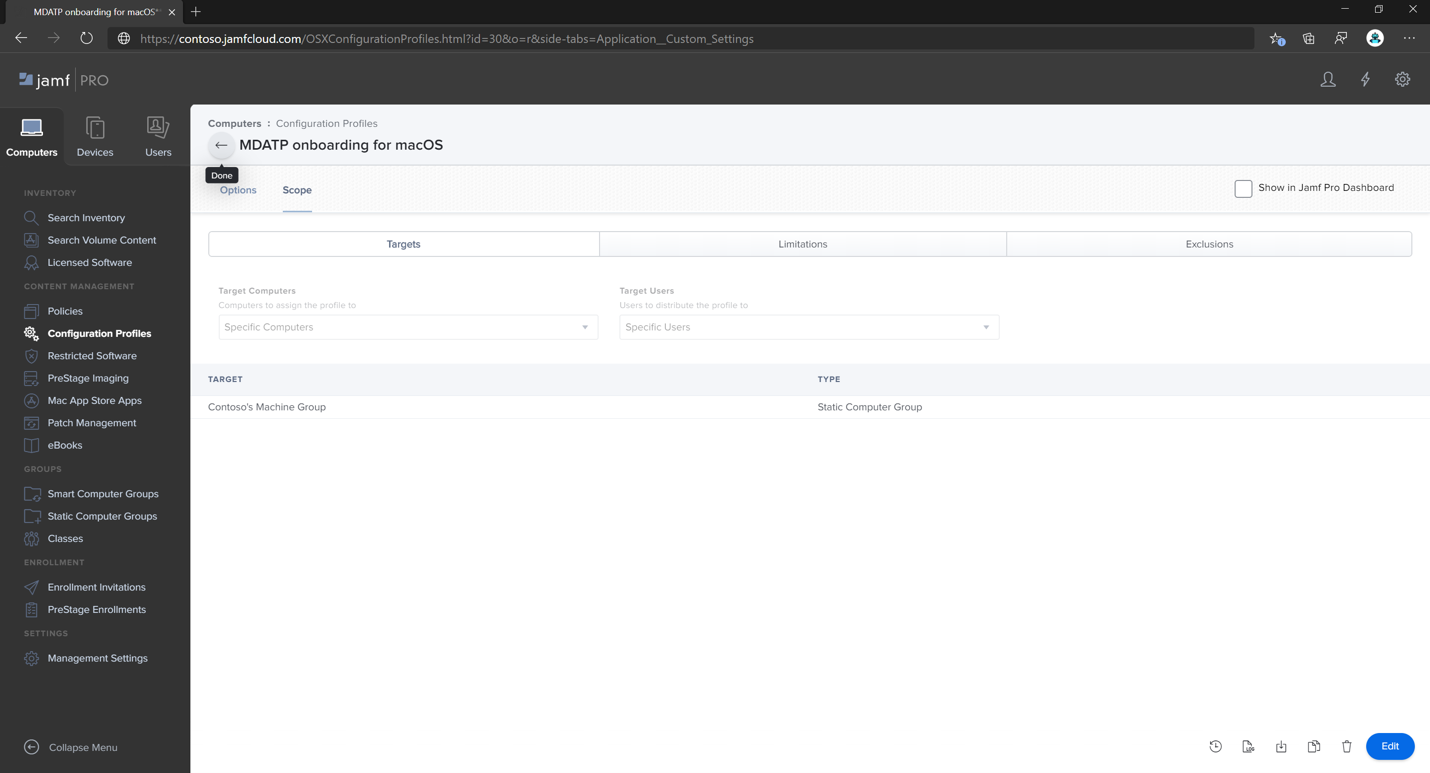

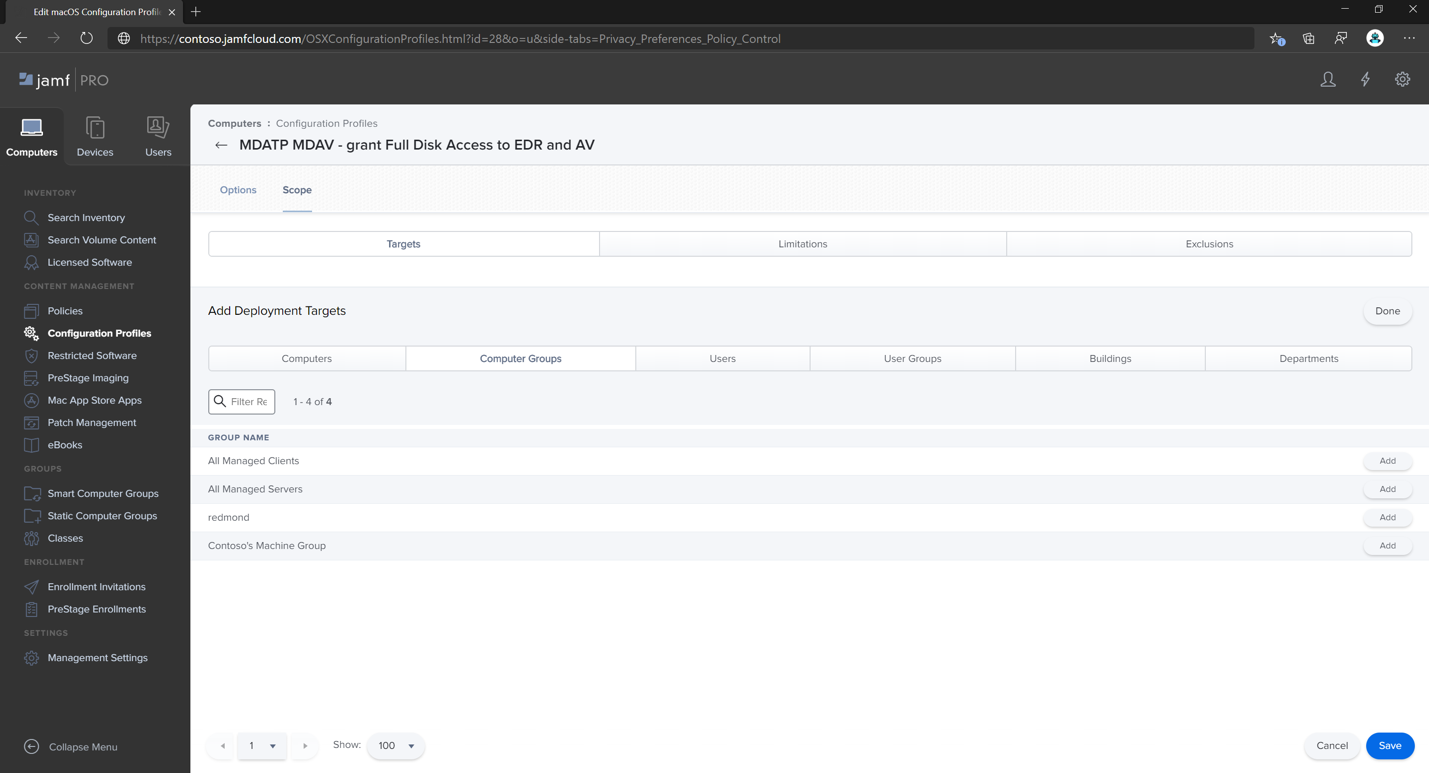

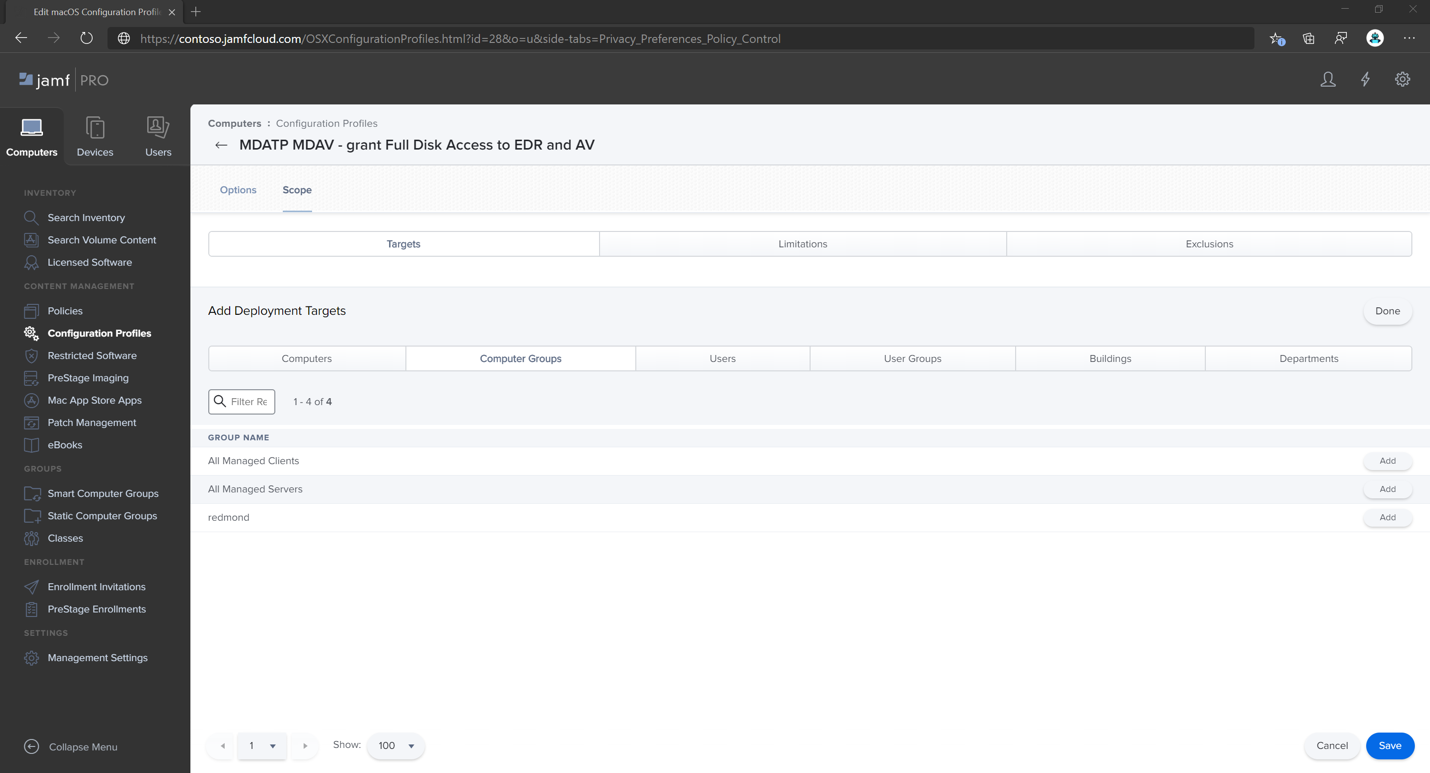

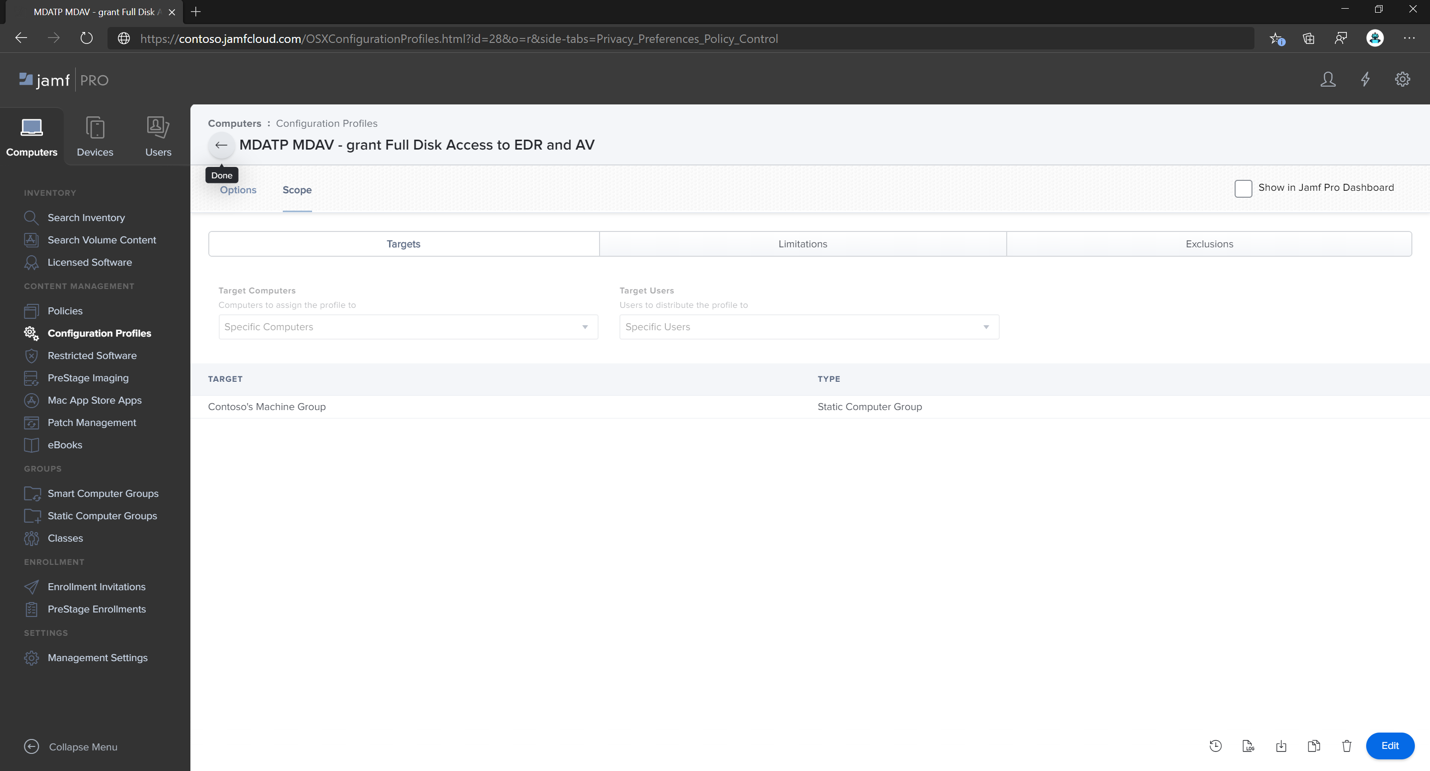

Wählen Sie die Registerkarte Bereich aus.

Wählen Sie + Hinzufügen aus.

Wählen Sie computergruppen> unter Gruppenname> die Option MachineGroup von Contoso aus.

Wählen Sie Hinzufügen.

Klicken Sie auf Speichern.

Wählen Sie Fertig aus.

Alternativ können Sie fulldisk.mobileconfig herunterladen und in JAMF-Konfigurationsprofile hochladen, wie unter Bereitstellen von benutzerdefinierten Konfigurationsprofilen mit Jamf Pro|Methode 2: Hochladen eines Konfigurationsprofils in Jamf Pro.

Hinweis

Vollständiger Datenträgerzugriff, der über das Apple MDM-Konfigurationsprofil gewährt wird, spiegelt sich nicht in Systemeinstellungen => Datenschutz & Sicherheit => Vollständiger Datenträgerzugriff wider.

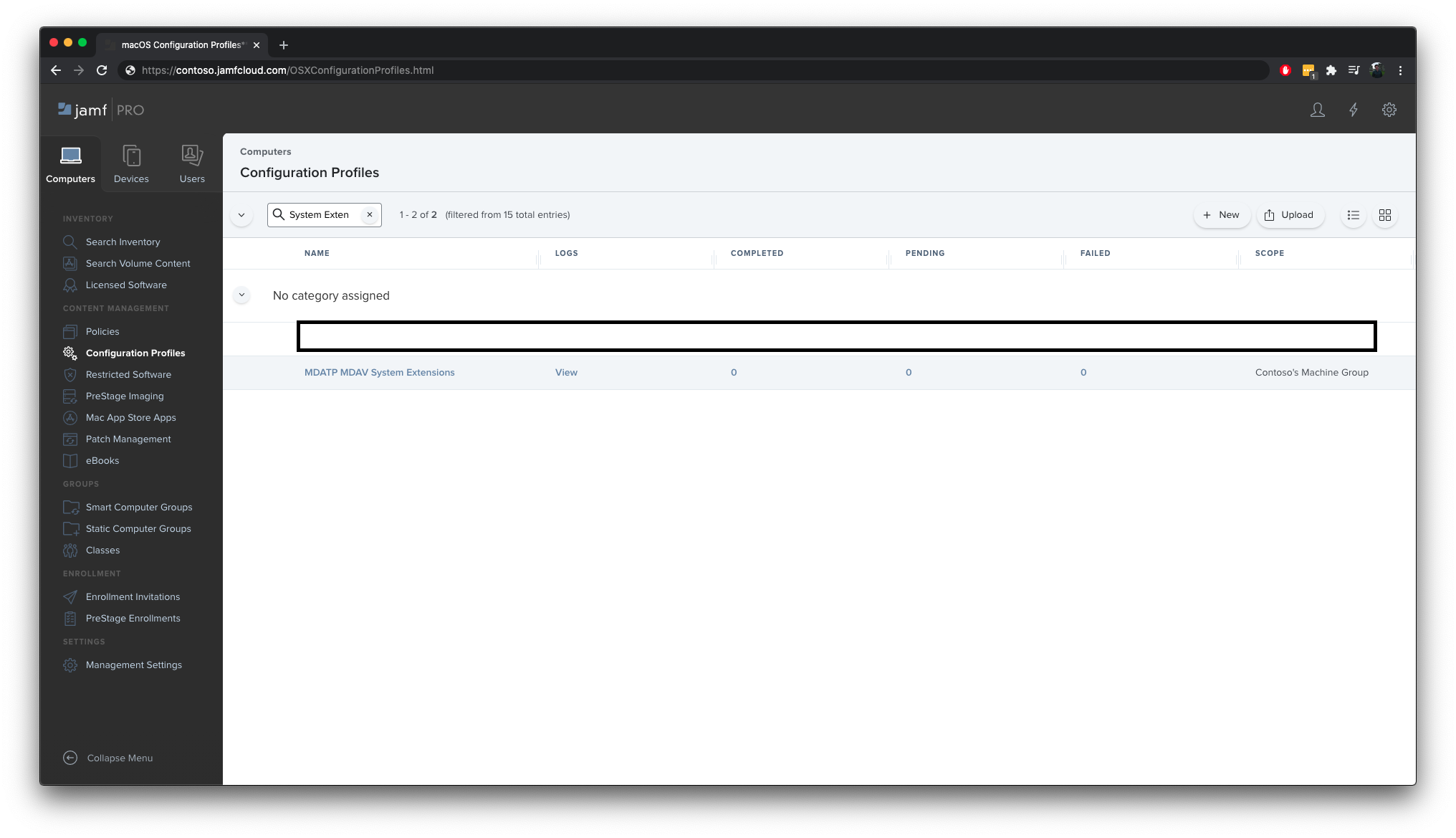

Schritt 7: Genehmigen von Systemerweiterungen für Microsoft Defender for Endpoint

Wählen Sie unter Konfigurationsprofiledie Option + Neu aus.

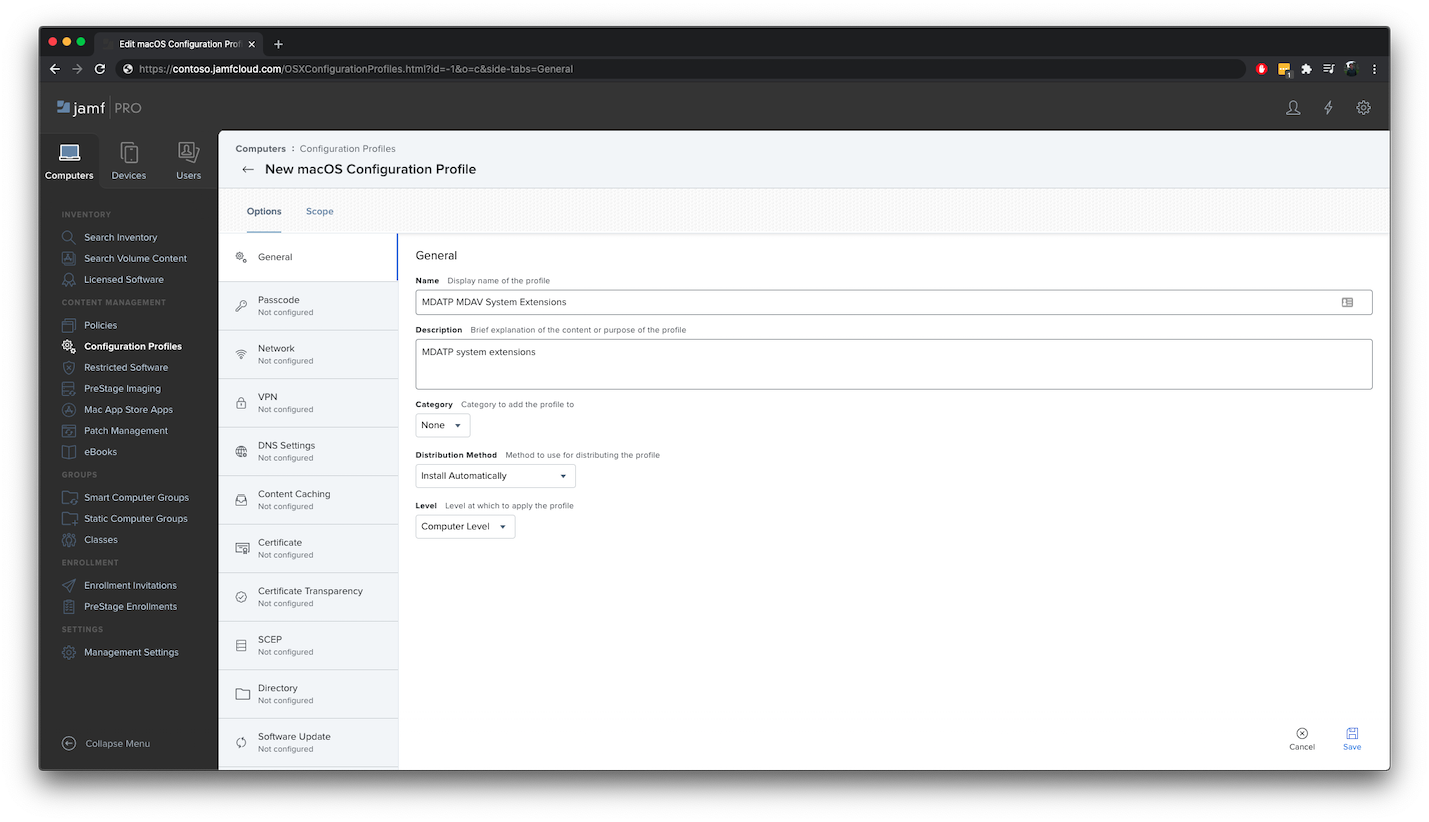

Geben Sie auf der Registerkarte Allgemein die folgenden Details ein :

- Name: MDATP MDAV-Systemerweiterungen

- Beschreibung: MDATP-Systemerweiterungen

- Kategorie: Keine

- Verteilungsmethode: Automatische Installation

- Ebene: Computerebene

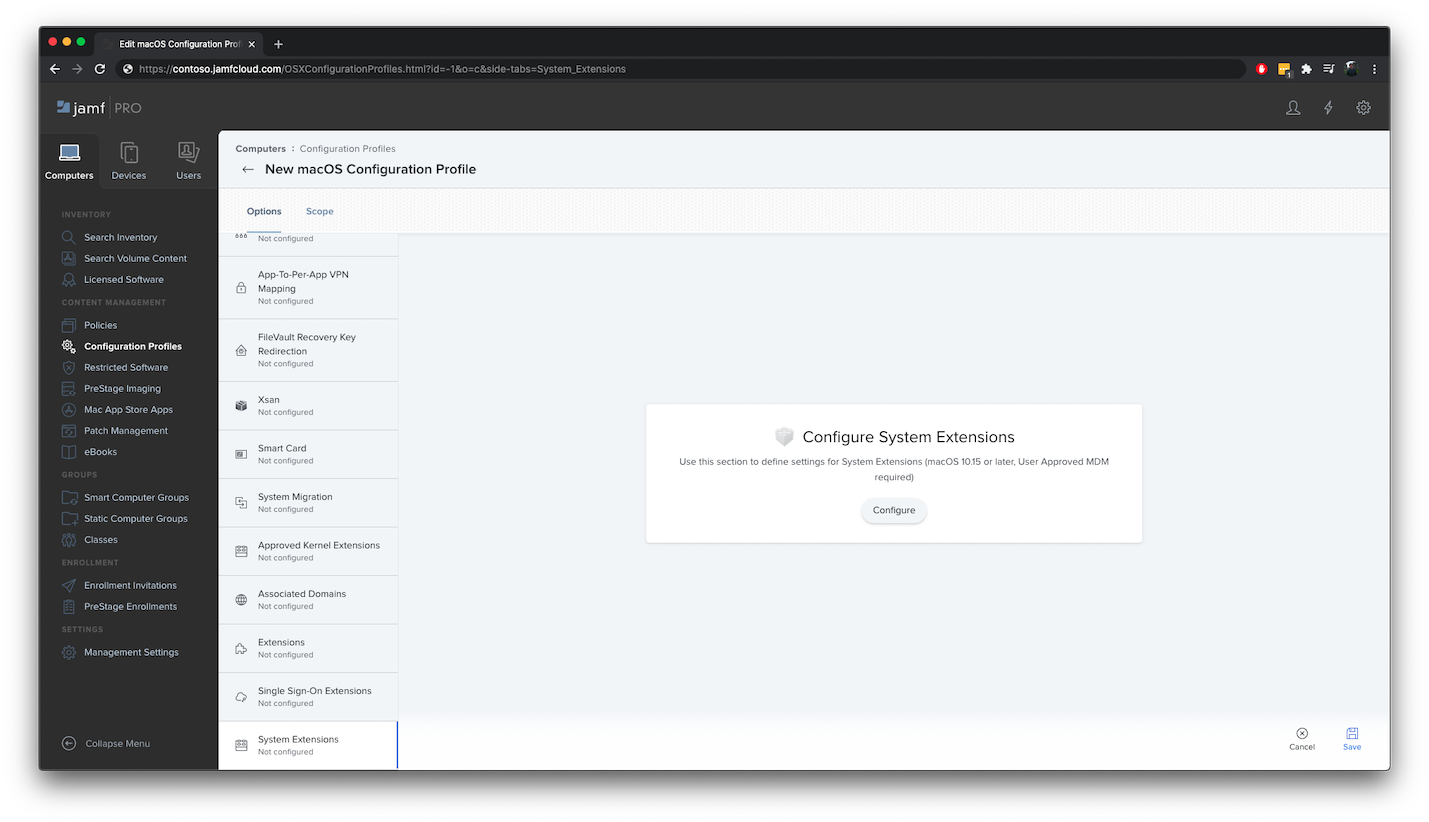

Wählen Sie unter Systemerweiterungendie Option Konfigurieren aus.

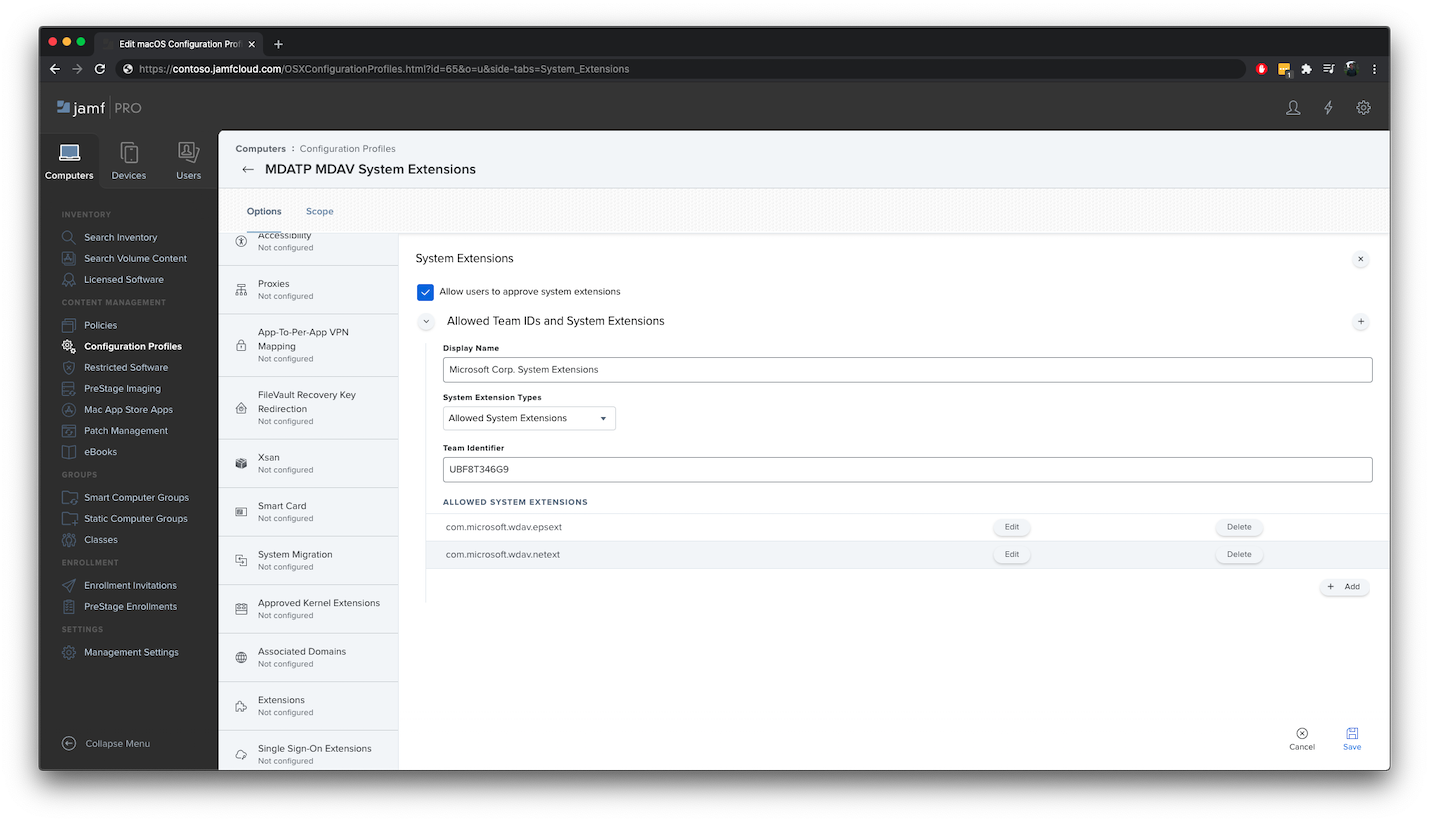

Geben Sie unter Systemerweiterungen die folgenden Details ein:

- Anzeigename: Microsoft Corp. Systemerweiterungen

- Systemerweiterungstypen: Zulässige Systemerweiterungen

- Teambezeichner: UBF8T346G9

- Zulässige Systemerweiterungen:

- com.microsoft.wdav.epsext

- com.microsoft.wdav.netext

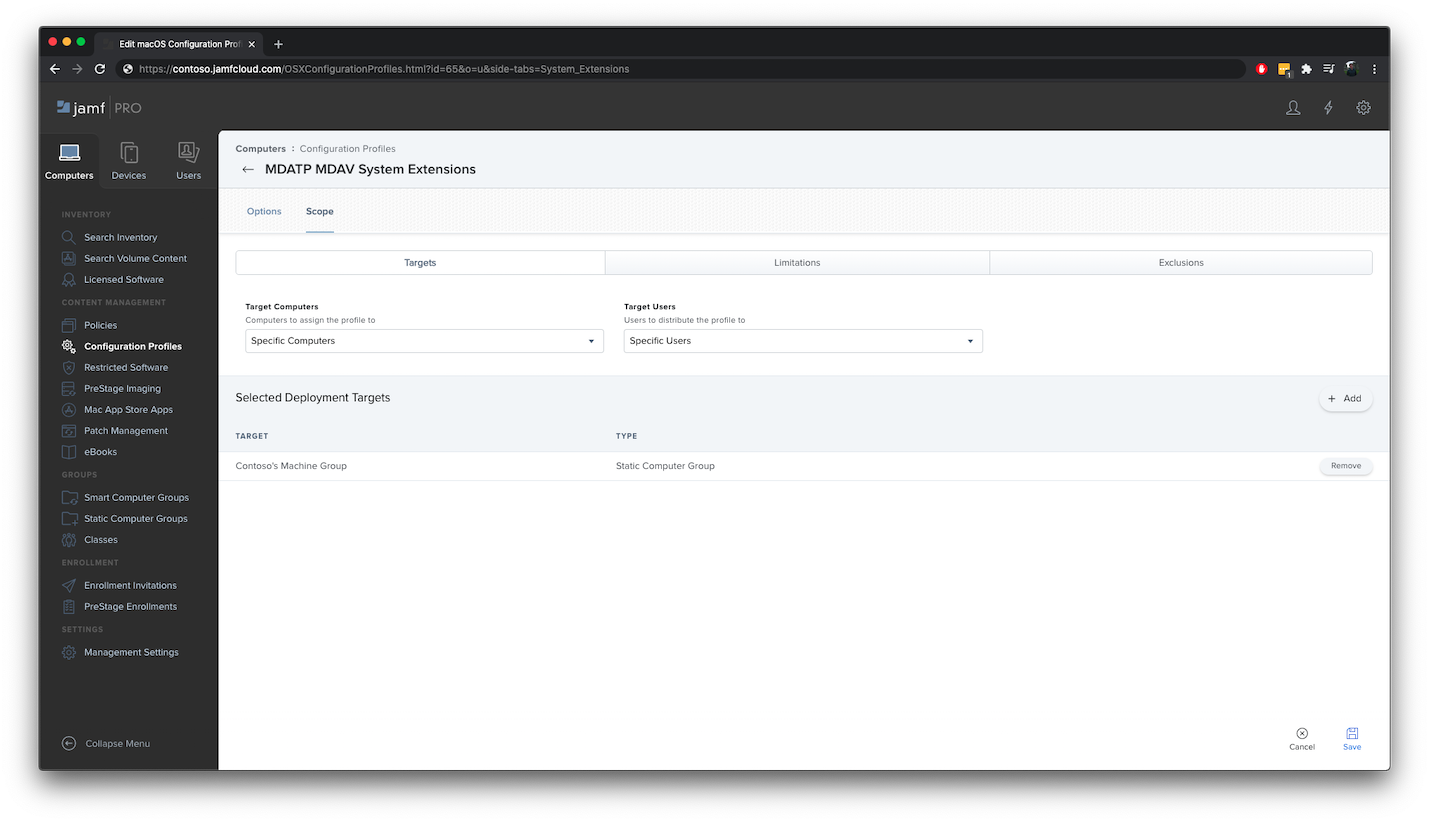

Wählen Sie die Registerkarte Bereich aus.

Wählen Sie + Hinzufügen aus.

Wählen Sie computergruppen> unter Gruppenname> die Option Computergruppe von Contoso aus.

Wählen Sie + Hinzufügen aus.

Klicken Sie auf Speichern.

Wählen Sie Fertig aus.

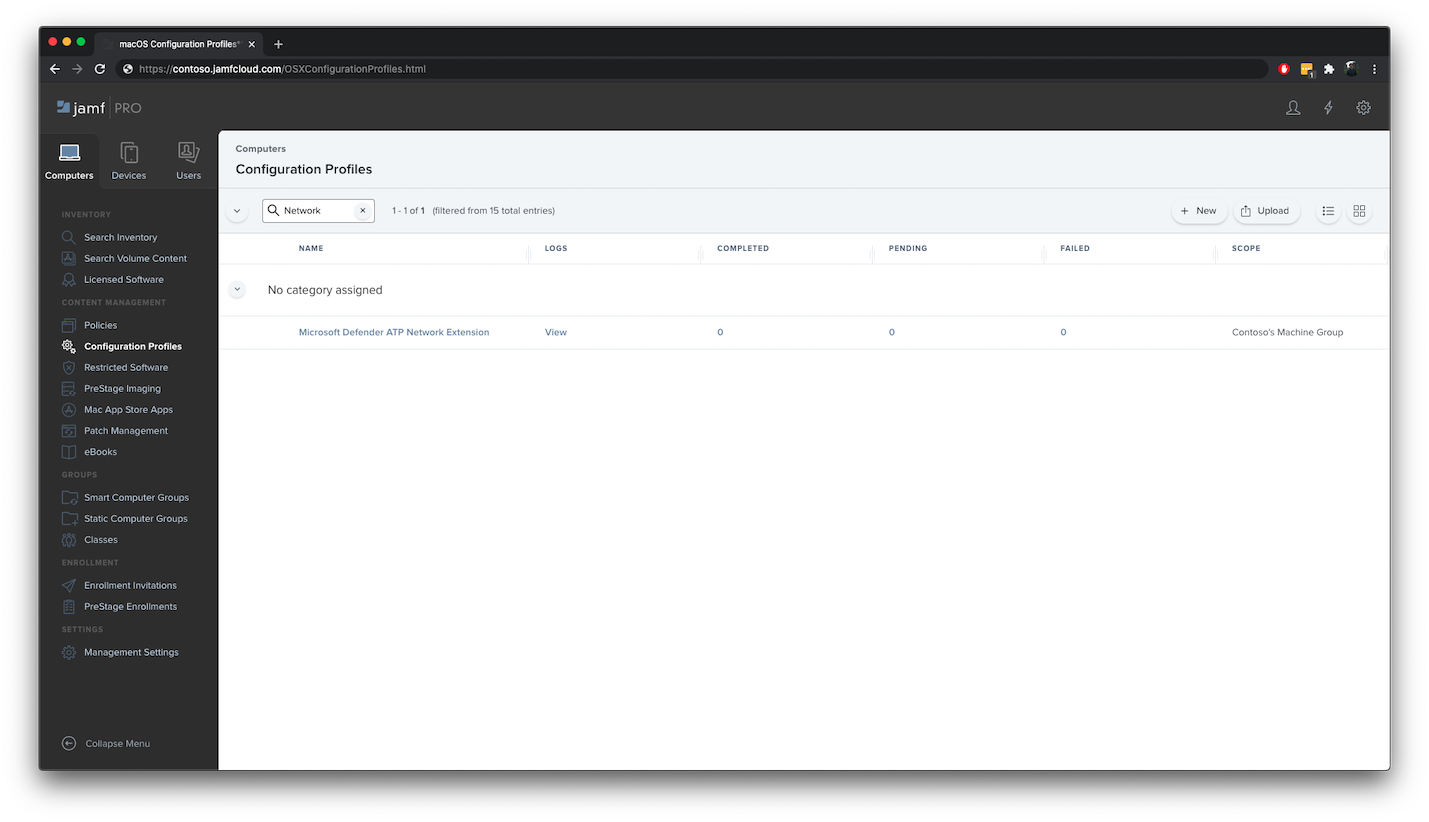

Schritt 8: Konfigurieren der Netzwerkerweiterung

Im Rahmen der Endpunkterkennungs- und -antwortfunktionen untersucht Microsoft Defender for Endpoint unter macOS den Socketdatenverkehr und meldet diese Informationen an das Microsoft Defender-Portal. Die folgende Richtlinie ermöglicht der Netzwerkerweiterung, diese Funktion auszuführen.

Diese Schritte gelten für macOS 11 (Big Sur) oder höher.

Wählen Sie im Jamf Pro-Dashboard Computer und dann Konfigurationsprofile aus.

Klicken Sie auf Neu, und geben Sie unter Optionen die folgenden Details ein:

Registerkarte "Allgemein":

- Name: Microsoft Defender-Netzwerkerweiterung

- Beschreibung: macOS 11 (Big Sur) oder höher

- Kategorie: Keine (Standard)

- Verteilungsmethode: Automatische Installation (Standard)

- Ebene: Computerebene (Standard)

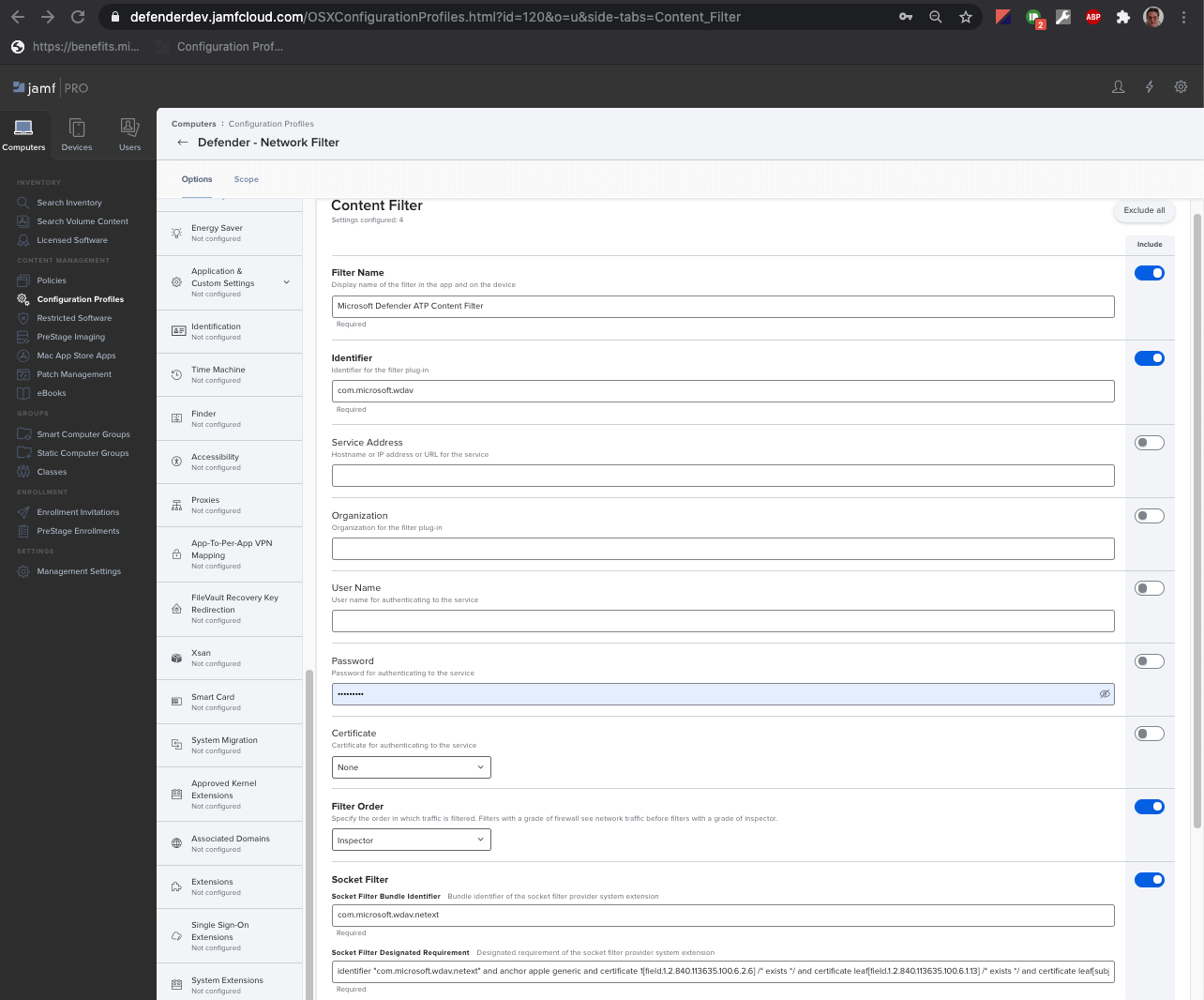

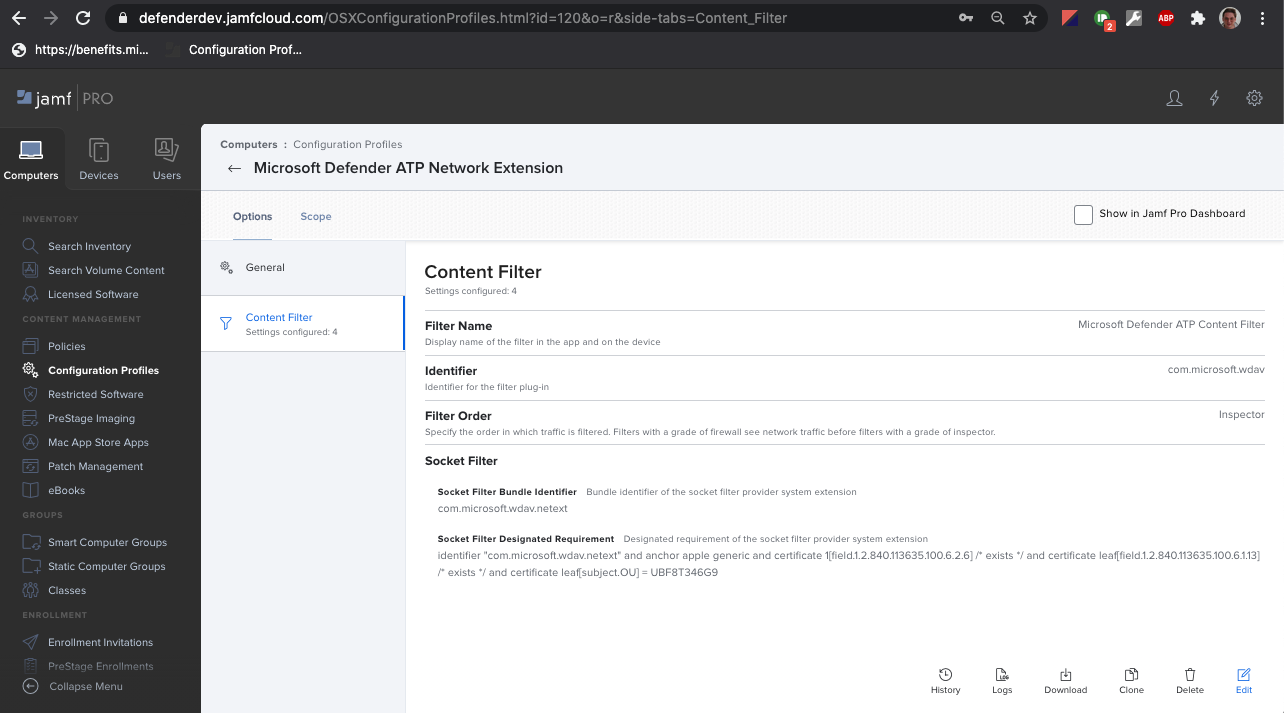

Registerkarteninhaltsfilter:

- Filtername: Microsoft Defender Inhaltsfilter

- Bezeichner:

com.microsoft.wdav - Lassen Sie Dienstadresse, Organisation, Benutzername, Kennwort, Zertifikat leer (Einschließen ist nicht ausgewählt)

- Filterreihenfolge: Inspector

- Socketfilter:

com.microsoft.wdav.netext - Festgelegte Anforderung für Socketfilter:

identifier "com.microsoft.wdav.netext" and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = UBF8T346G9 - Lassen Sie die Felder des Netzwerkfilters leer (Einschließen ist nicht ausgewählt)

Beachten Sie, dass Bezeichner, Socketfilter und Socketfilter festgelegte Anforderung die genauen Werte wie oben angegeben sind.

Wählen Sie die Registerkarte Bereich aus.

Wählen Sie + Hinzufügen aus.

Wählen Sie computergruppen> unter Gruppenname> die Option Computergruppe von Contoso aus.

Wählen Sie + Hinzufügen aus.

Klicken Sie auf Speichern.

Wählen Sie Fertig aus.

Alternativ können Sie netfilter.mobileconfig herunterladen und in JAMF-Konfigurationsprofile hochladen, wie unter Bereitstellen von benutzerdefinierten Konfigurationsprofilen mit Jamf Pro|Methode 2: Hochladen eines Konfigurationsprofils in Jamf Pro.

Schritt 9: Konfigurieren von Hintergrunddiensten

Achtung

macOS 13 (Ventura) enthält neue Datenschutzverbesserungen. Ab dieser Version können Anwendungen standardmäßig nicht ohne explizite Zustimmung im Hintergrund ausgeführt werden. Microsoft Defender for Endpoint müssen ihren Daemonprozess im Hintergrund ausführen.

Dieses Konfigurationsprofil gewährt Hintergrunddienstberechtigungen für Microsoft Defender for Endpoint. Wenn Sie zuvor Microsoft Defender for Endpoint über JAMF konfiguriert haben, empfiehlt es sich, die Bereitstellung mit diesem Konfigurationsprofil zu aktualisieren.

Laden Sie background_services.mobileconfig aus unserem GitHub-Repository herunter.

Laden Sie heruntergeladene mobileconfig in JAMF-Konfigurationsprofile hoch, wie unter Bereitstellen von benutzerdefinierten Konfigurationsprofilen mit Jamf Pro|Methode 2: Hochladen eines Konfigurationsprofils in Jamf Pro.

Schritt 10: Erteilen von Bluetooth-Berechtigungen

Achtung

macOS 14 (Sonoma) enthält neue Datenschutzverbesserungen. Ab dieser Version können Anwendungen standardmäßig nicht ohne explizite Zustimmung auf Bluetooth zugreifen. Microsoft Defender for Endpoint verwendet es, wenn Sie Bluetooth-Richtlinien für die Gerätesteuerung konfigurieren.

Laden Sie bluetooth.mobileconfig aus dem GitHub-Repository herunter.

Warnung

Die aktuelle Version von JAMF Pro unterstützt diese Art von Nutzlast noch nicht. Wenn Sie diese mobileconfig unverändert hochladen, entfernt JAMF Pro nicht unterstützte Nutzdaten und kann nicht auf Clientcomputer angewendet werden. Sie müssen zuerst die heruntergeladene mobileconfig signieren. Danach wird JAMF Pro es als "versiegelt" betrachten und nicht manipulieren. Weitere Informationen finden Sie in den folgenden Anweisungen:

- Sie müssen mindestens ein Signaturzertifikat in Ihrem KeyChain installiert haben, selbst ein selbstsigniertes Zertifikat funktioniert. Sie können überprüfen, was Sie haben, mit:

> /usr/bin/security find-identity -p codesigning -v

1) 70E46A47F552EA8D58521DAC1E7F5144BA3012BC "DevCert"

2) 67FC43F3FAB77662BB7688C114585BAA37CA8175 "Mac Developer: John Doe (1234XX234)"

3) E142DFD879E5EB60FA249FB5B24CEAE3B370394A "Apple Development: Jane Doe 7XX7778888)"

4) 21DE31645BBF1D9F5C46E82E87A6968111E41C75 "Apple Development: me@example.com (8745XX123)"

4 valid identities found

- Wählen Sie eine dieser Optionen aus, und geben Sie den Text in Anführungszeichen als Parameter -N an:

/usr/bin/security cms -S -N "DevCert" -i bluetooth.mobileconfig -o bluetooth-signed.mobileconfig

- Jetzt können Sie die generierte bluetooth-signed.mobileconfig in JAMF Pro hochladen, wie unter Bereitstellen von benutzerdefinierten Konfigurationsprofilen mit Jamf Pro|Methode 2: Hochladen eines Konfigurationsprofils in Jamf Pro.

Hinweis

Bluetooth, das über das Apple MDM-Konfigurationsprofil gewährt wird, spiegelt sich nicht in Systemeinstellungen => Datenschutz & Sicherheit => Bluetooth wider.

Schritt 11: Planen von Überprüfungen mit Microsoft Defender for Endpoint unter macOS

Befolgen Sie die Anweisungen unter Planen von Überprüfungen mit Microsoft Defender for Endpoint unter macOS.

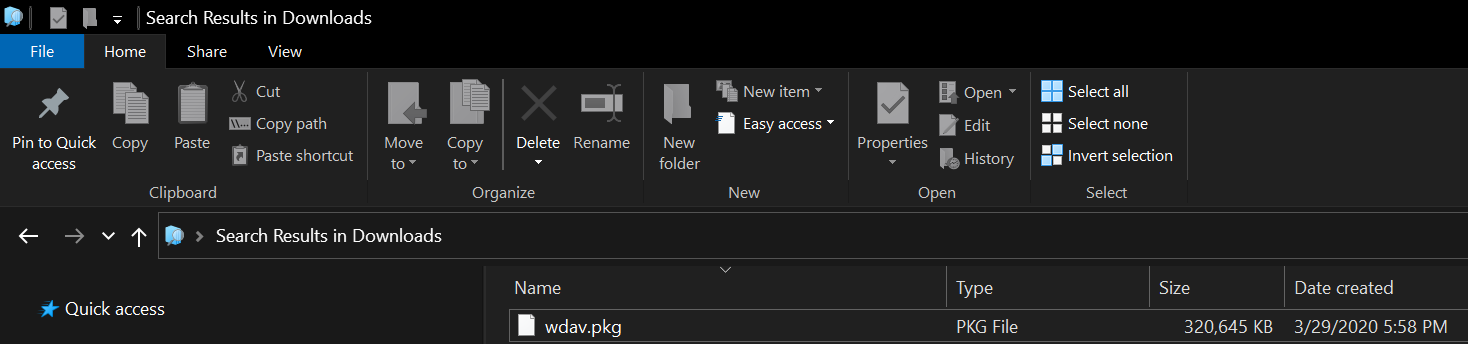

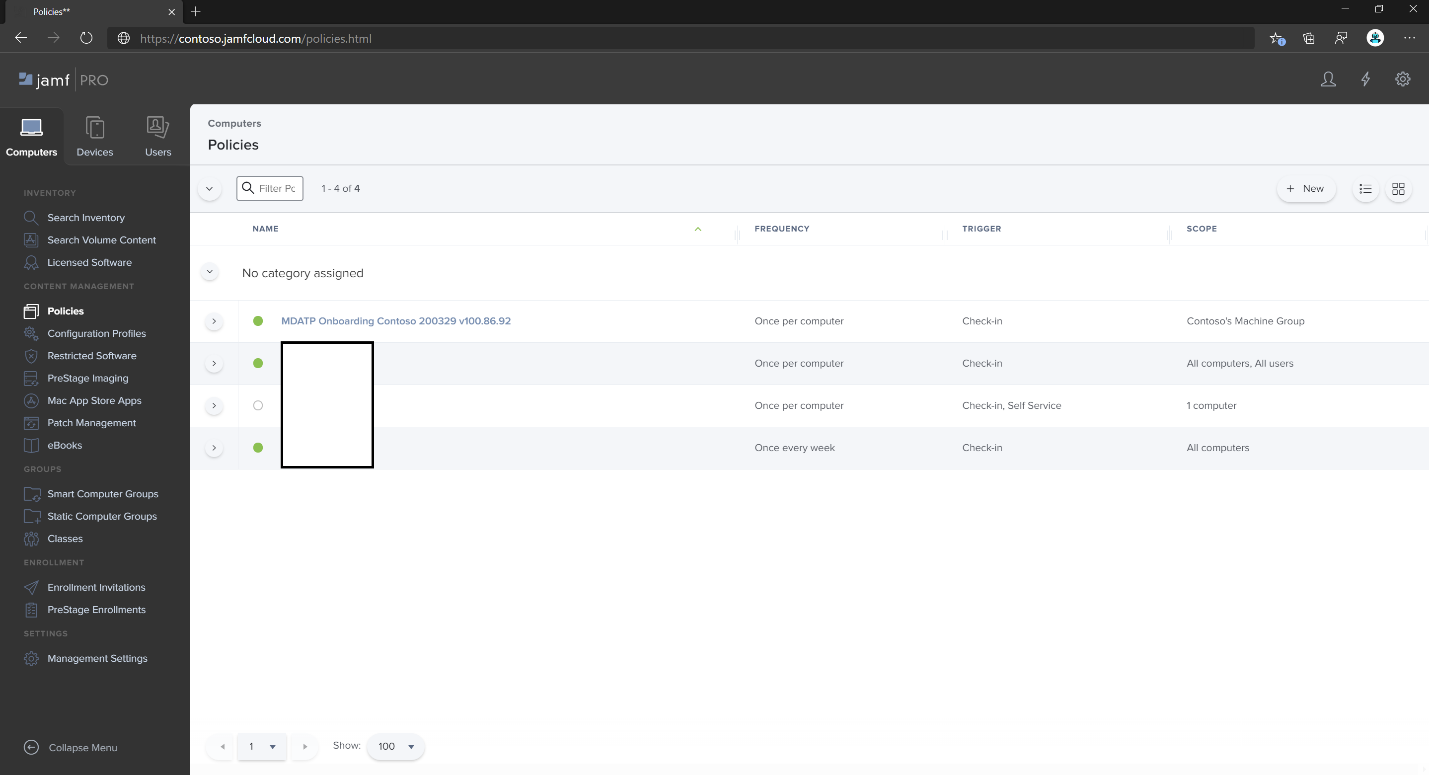

Schritt 12: Bereitstellen von Microsoft Defender for Endpoint unter macOS

Hinweis

In den folgenden Schritten sind der Name der .pkg Datei und die Werte für Anzeigename Beispiele. In diesen Beispielen stellt das Datum dar, 200329 an dem das Paket und die Richtlinie erstellt wurden (im yymmdd Format), und v100.86.92 stellt die Version der Microsoft Defender Anwendung dar, die bereitgestellt wird.

Diese Werte sollten so aktualisiert werden, dass sie der Benennungskonvention entsprechen, die Sie in Ihrer Umgebung für Pakete und Richtlinien verwenden.

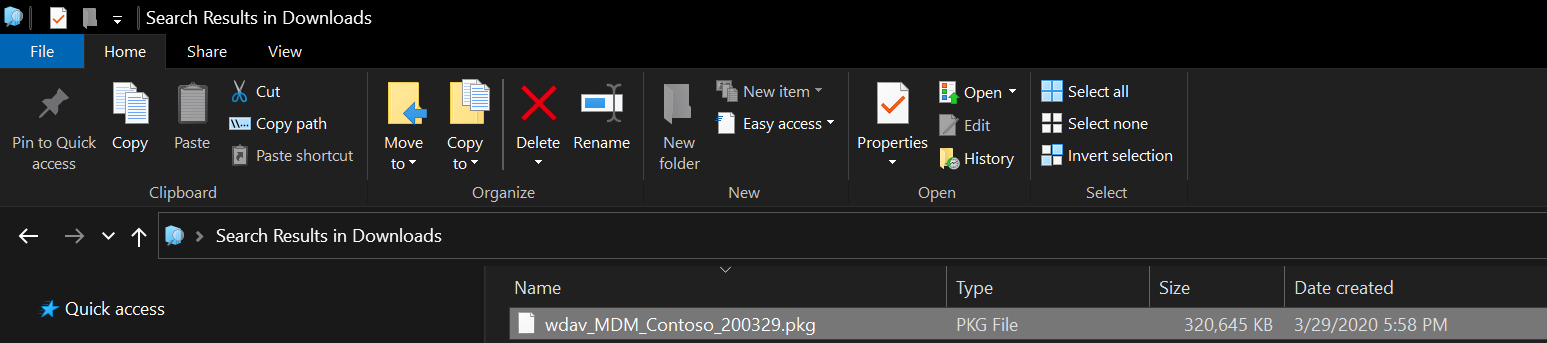

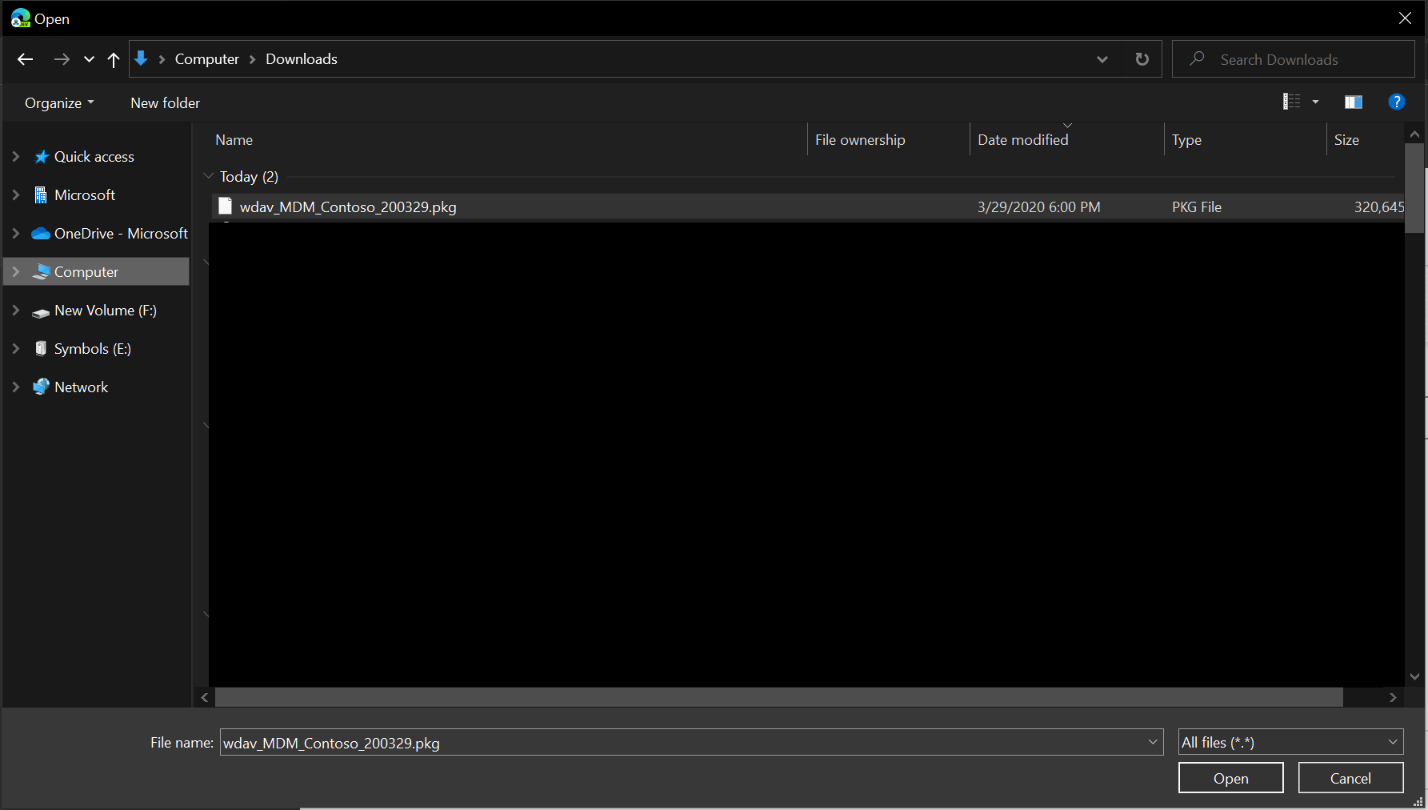

Navigieren Sie zu dem Speicherort, an dem Sie gespeichert haben

wdav.pkg.Benennen Sie sie in um

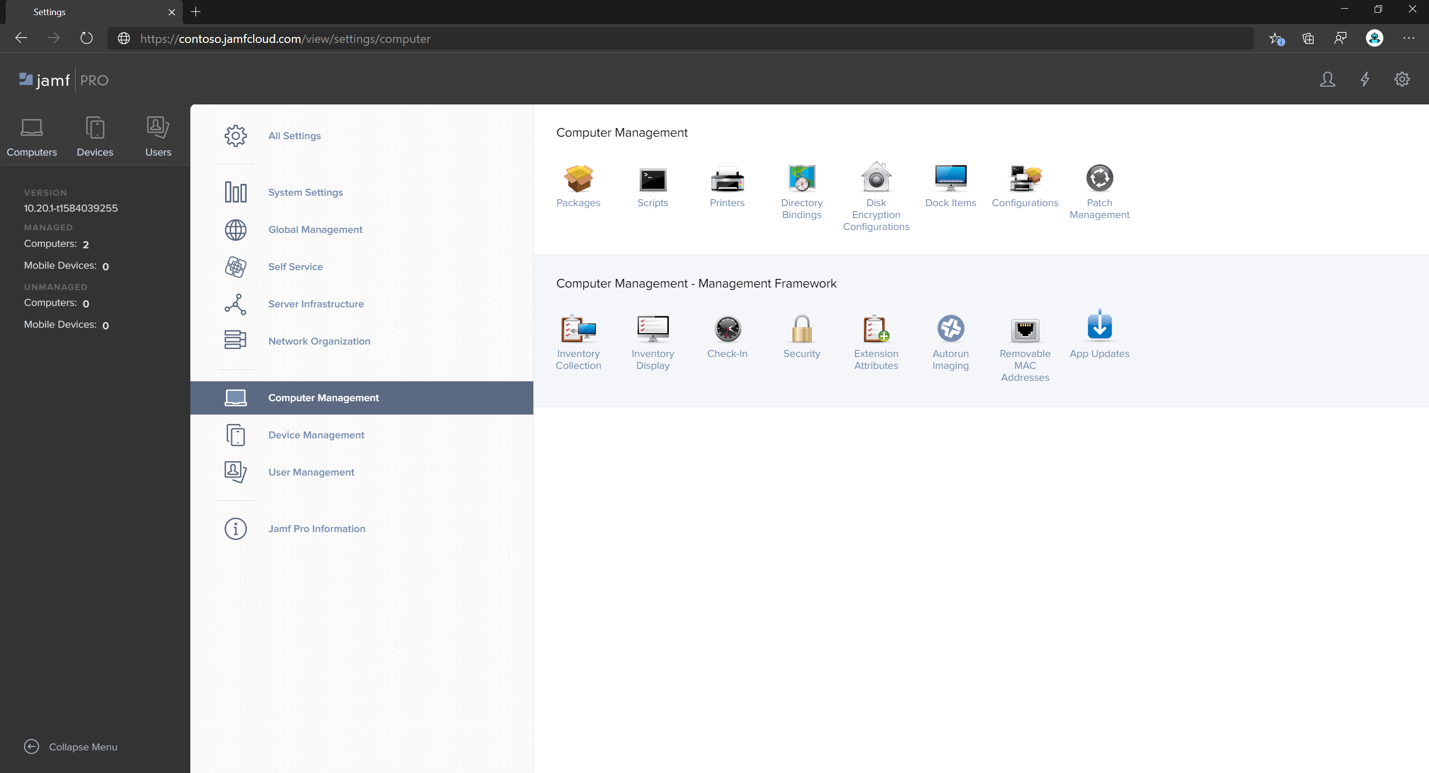

wdav_MDM_Contoso_200329.pkg.Öffnen Sie die Jamf Pro-Dashboard.

Wählen Sie Ihren Computer aus, klicken Sie oben auf das Zahnradsymbol, und wählen Sie dann Computerverwaltung aus.

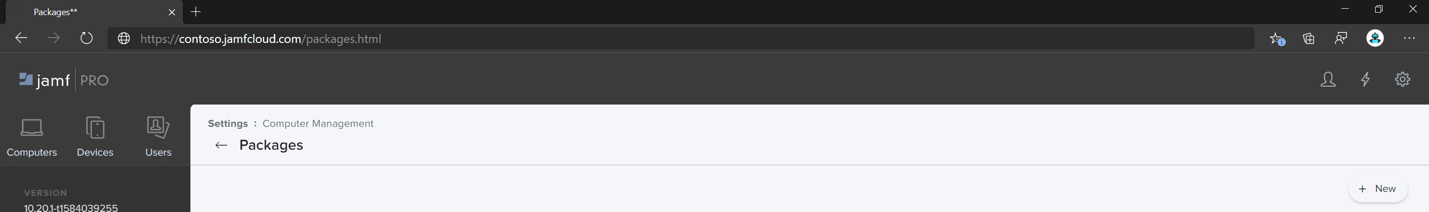

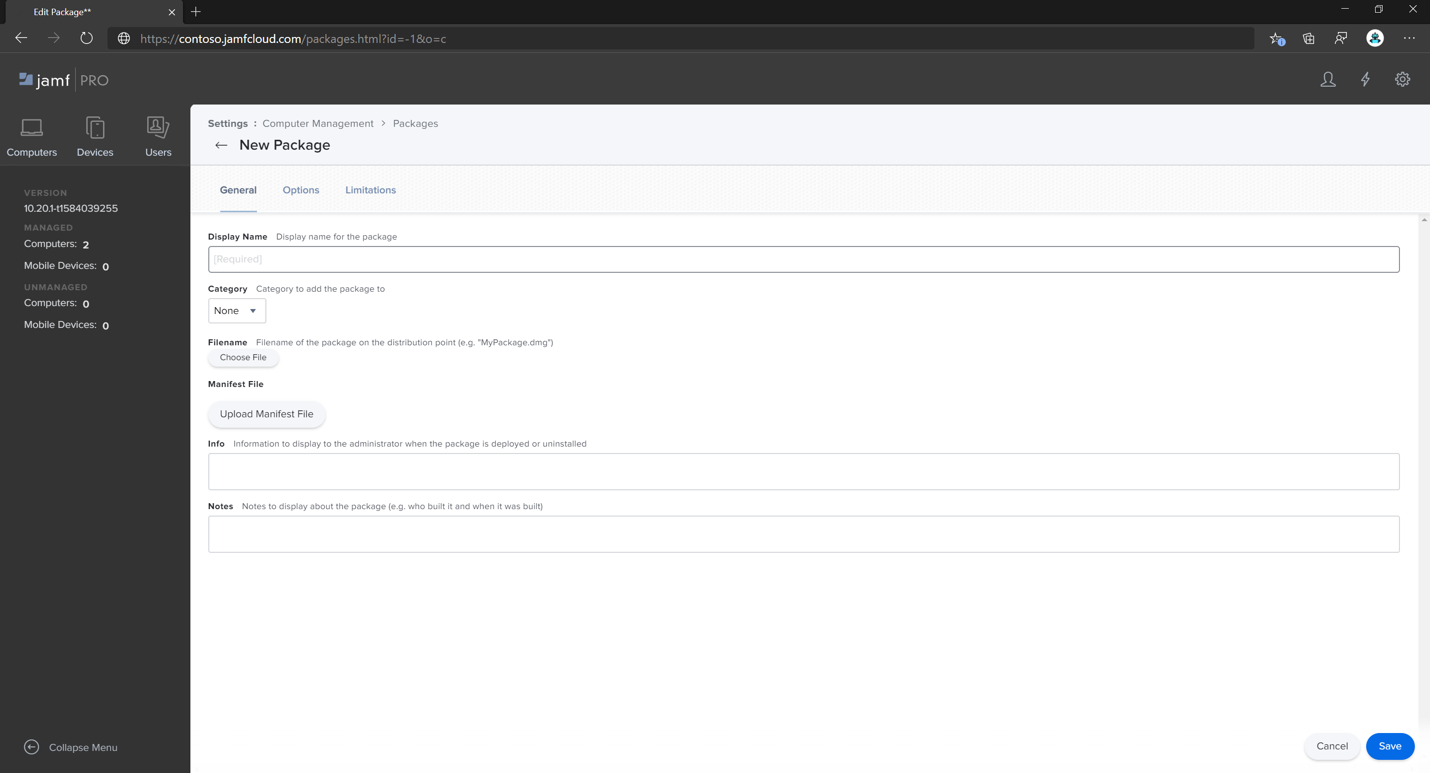

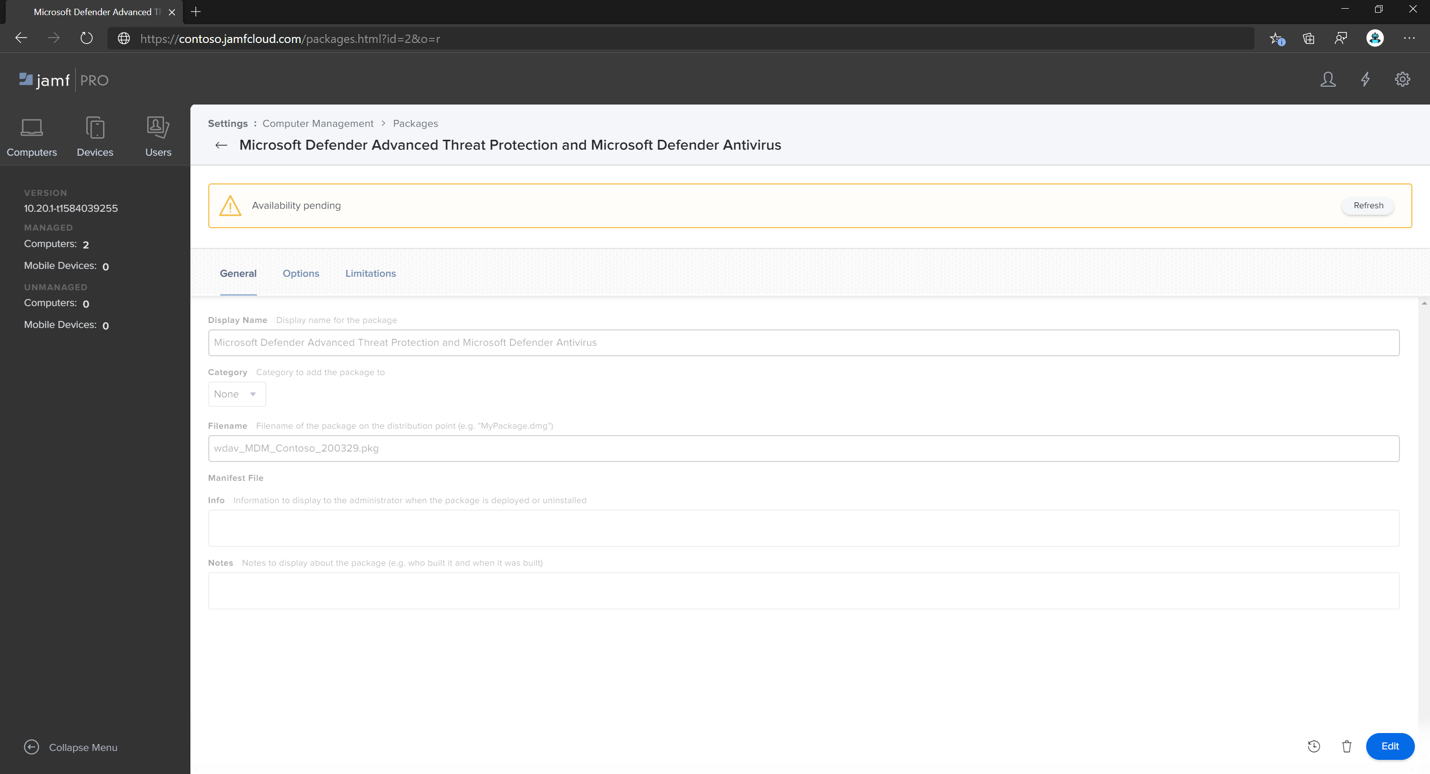

Geben Sie auf der Registerkarte Allgemein unter Neues Paket die folgenden Details ein:

- Anzeigename: Lassen Sie ihn vorerst leer. Da es zurückgesetzt wird, wenn Sie Ihr pkg auswählen.

- Kategorie: Keine (Standard)

- Dateiname: Wählen Sie Datei aus.

Öffnen Sie die Datei, und verweisen Sie auf

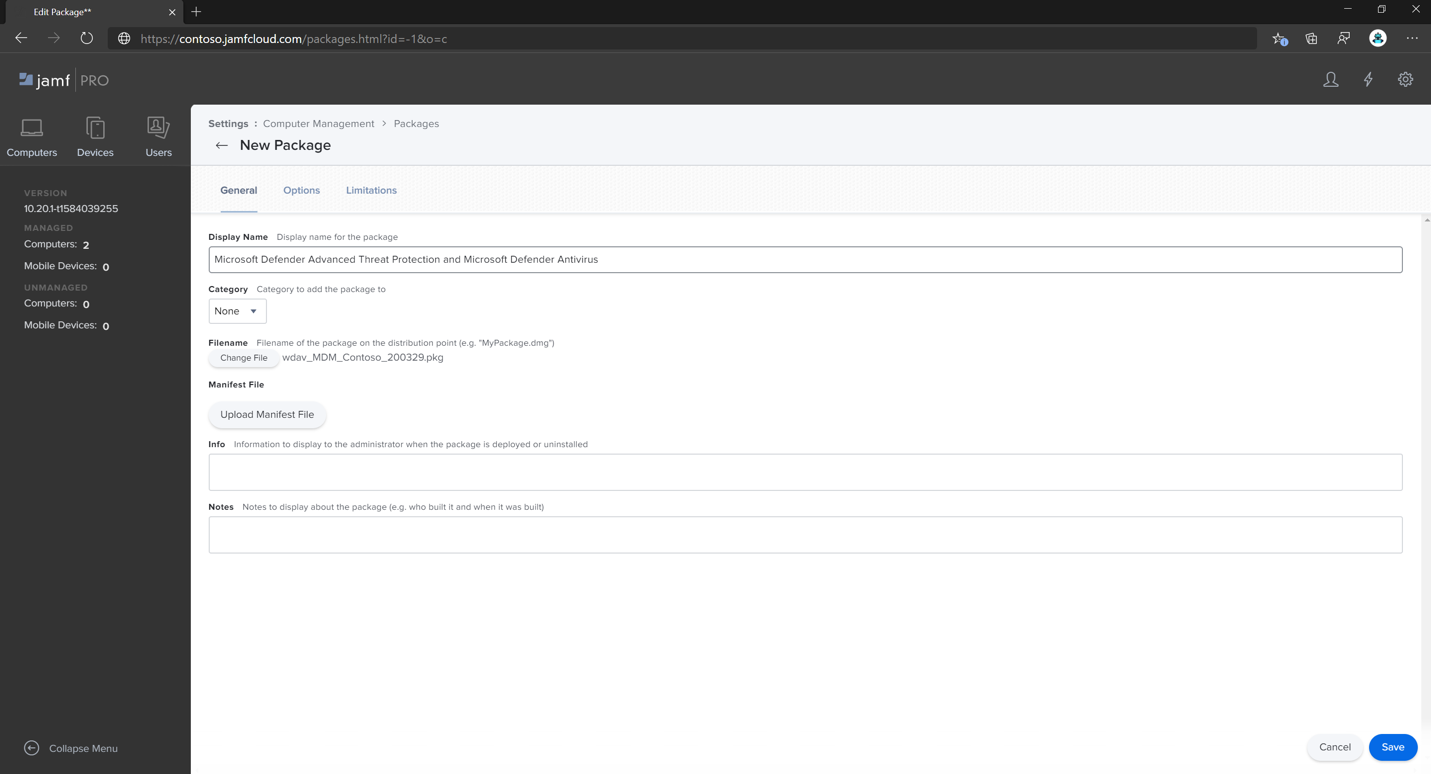

wdav.pkgoderwdav_MDM_Contoso_200329.pkg.Klicken Sie auf Öffnen. Legen Sie den Anzeigenamenauf Advanced Threat Protection Microsoft Defender und Microsoft Defender Antivirus fest.

Die Manifestdatei ist nicht erforderlich. Microsoft Defender for Endpoint funktioniert ohne Manifestdatei.

Registerkarte "Optionen": Standardwerte beibehalten.

Registerkarte "Einschränkungen": Standardwerte beibehalten.

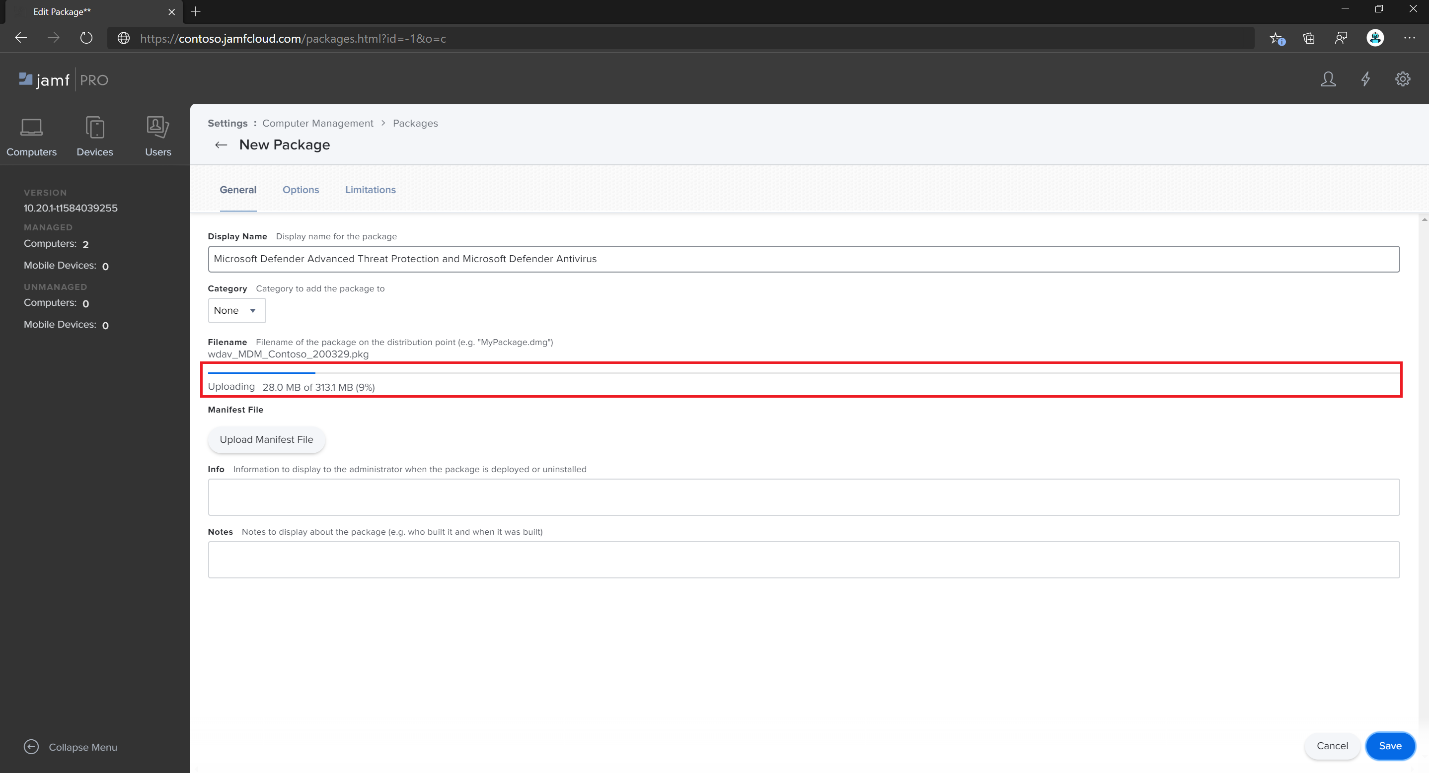

Klicken Sie auf Speichern. Das Paket wird in Jamf Pro hochgeladen.

Es kann einige Minuten dauern, bis das Paket für die Bereitstellung verfügbar ist.

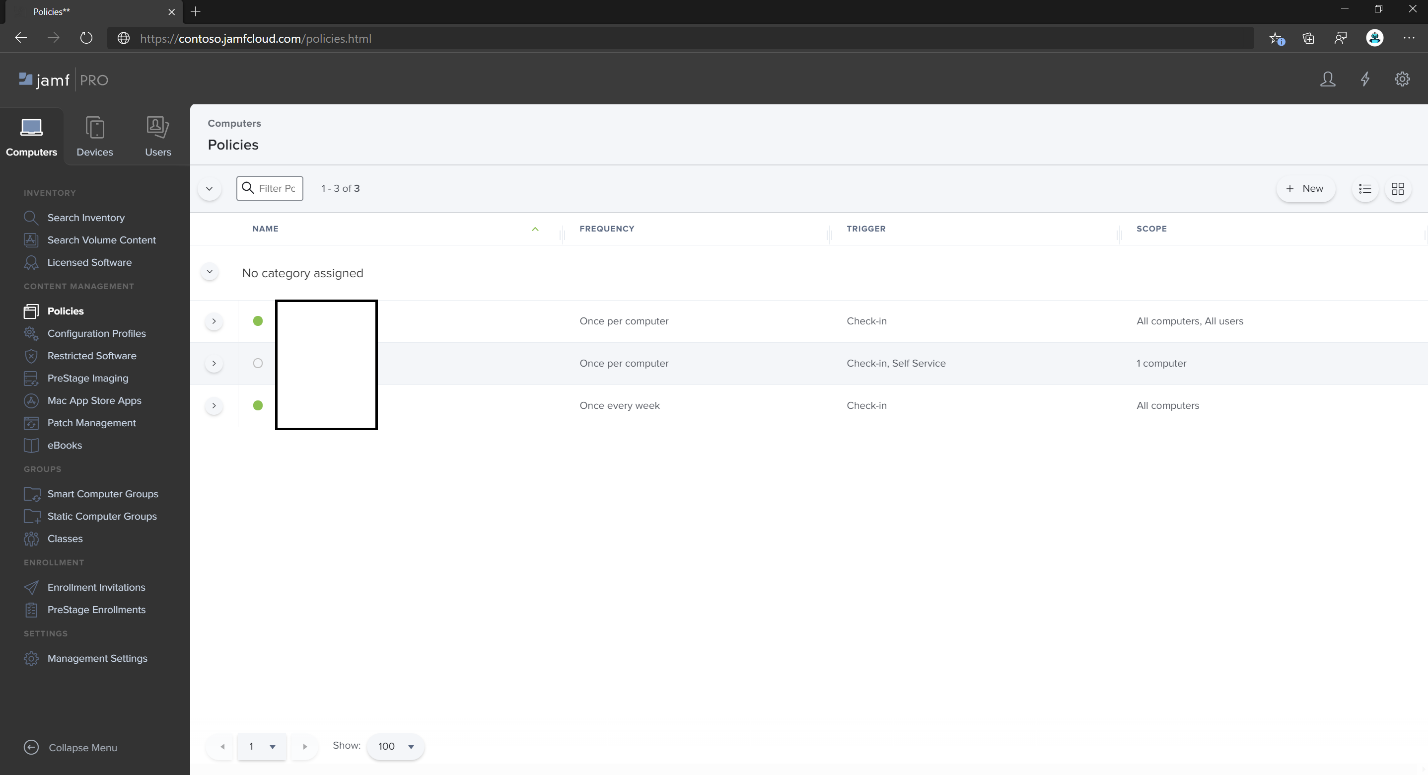

Navigieren Sie zur Seite Richtlinien .

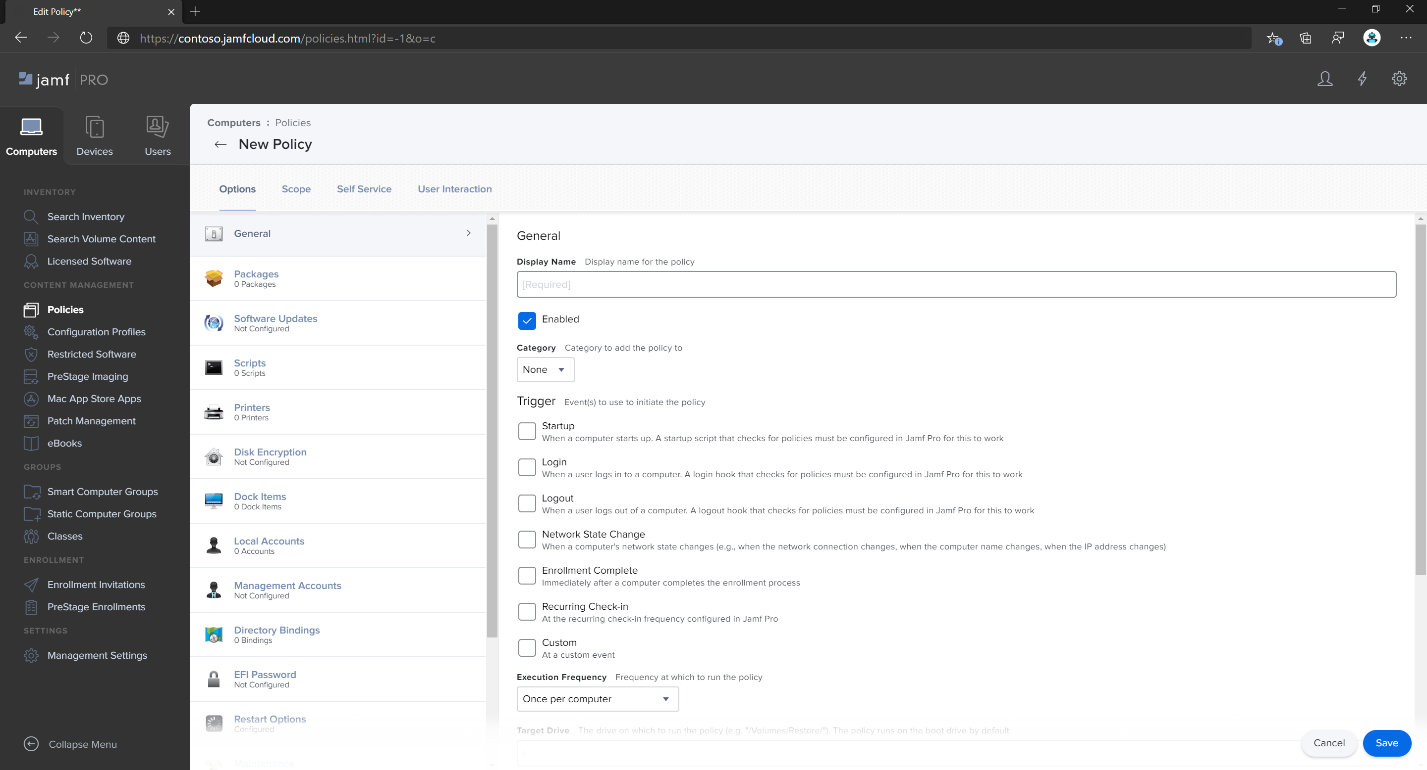

Wählen Sie + Neu aus, um eine neue Richtlinie zu erstellen.

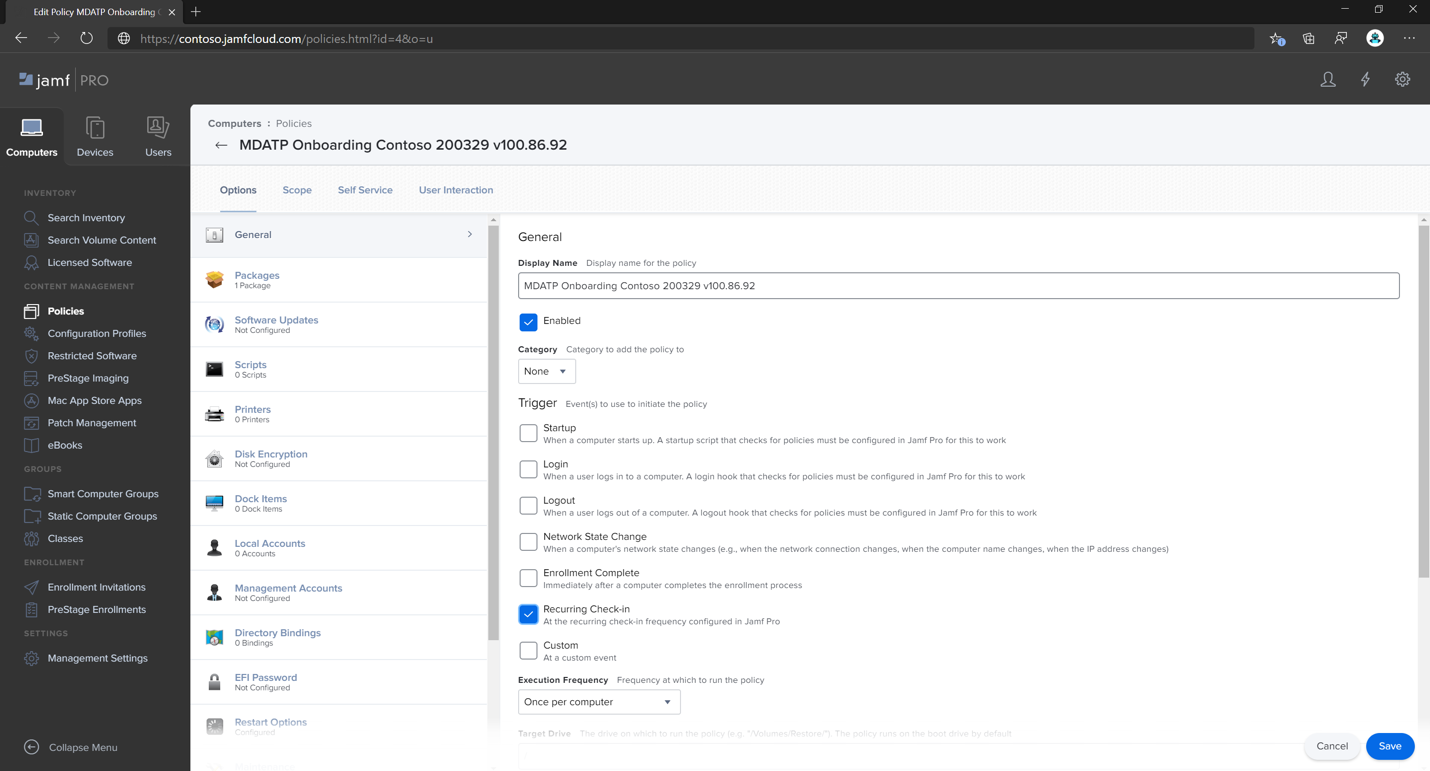

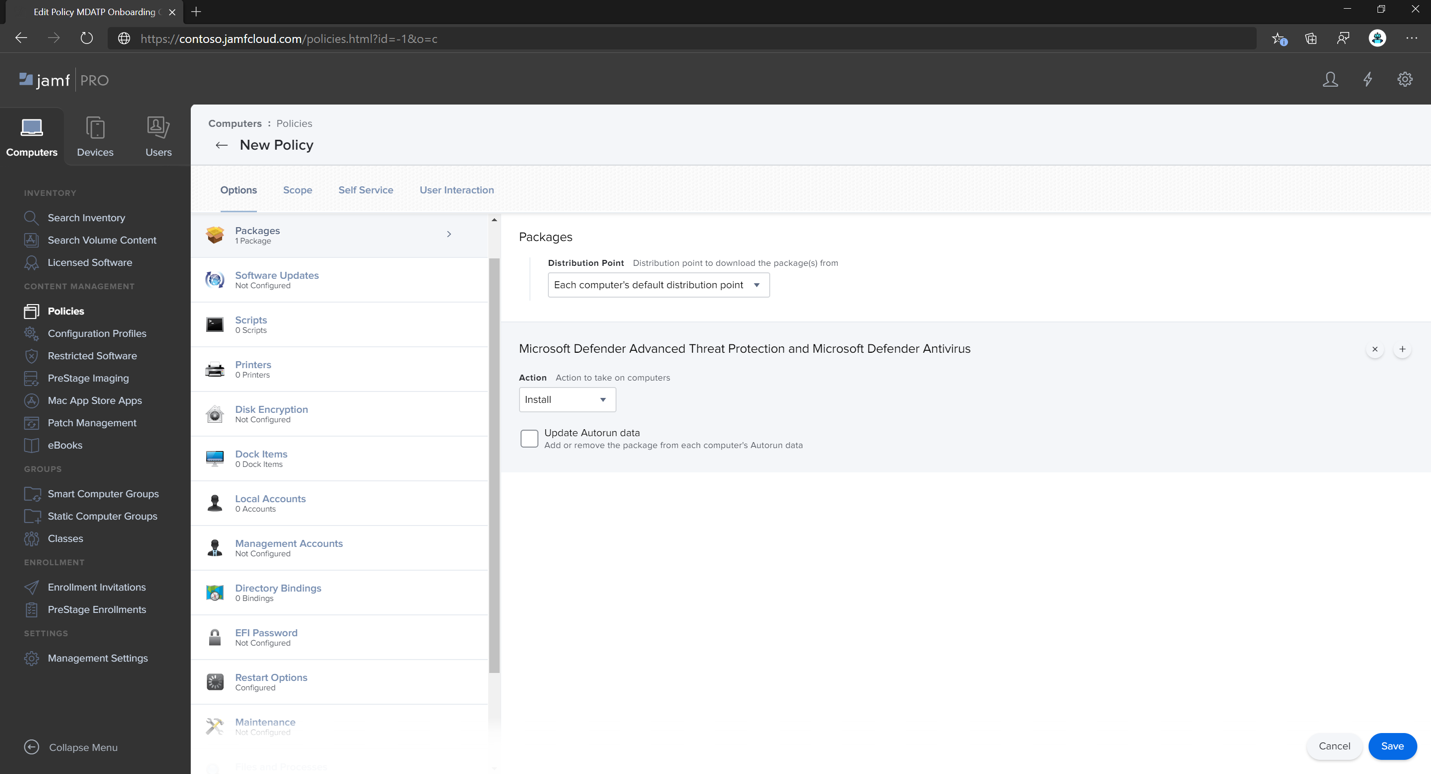

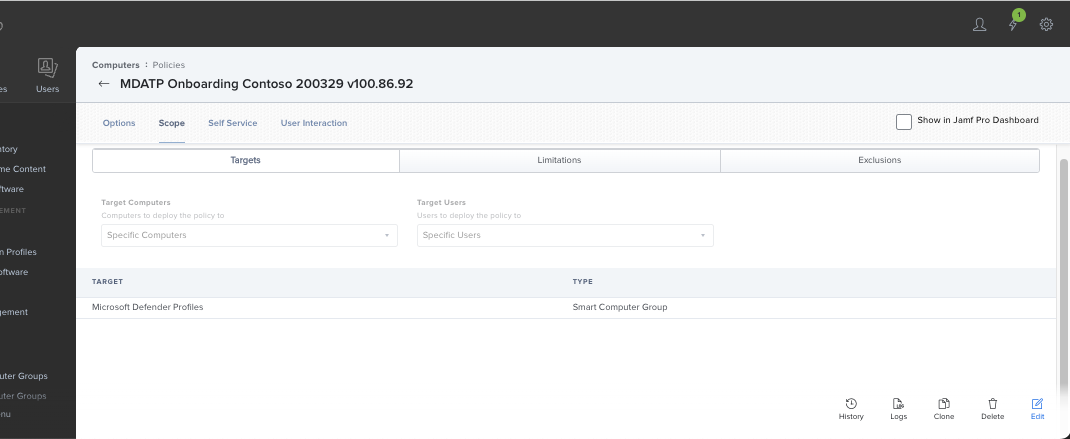

Geben Sie unter Allgemein den Anzeigenamen MDATP Onboarding Contoso 200329 v100.86.92 oder höher ein.

Wählen Sie Wiederkehrendes Einchecken aus.

Klicken Sie auf Speichern.

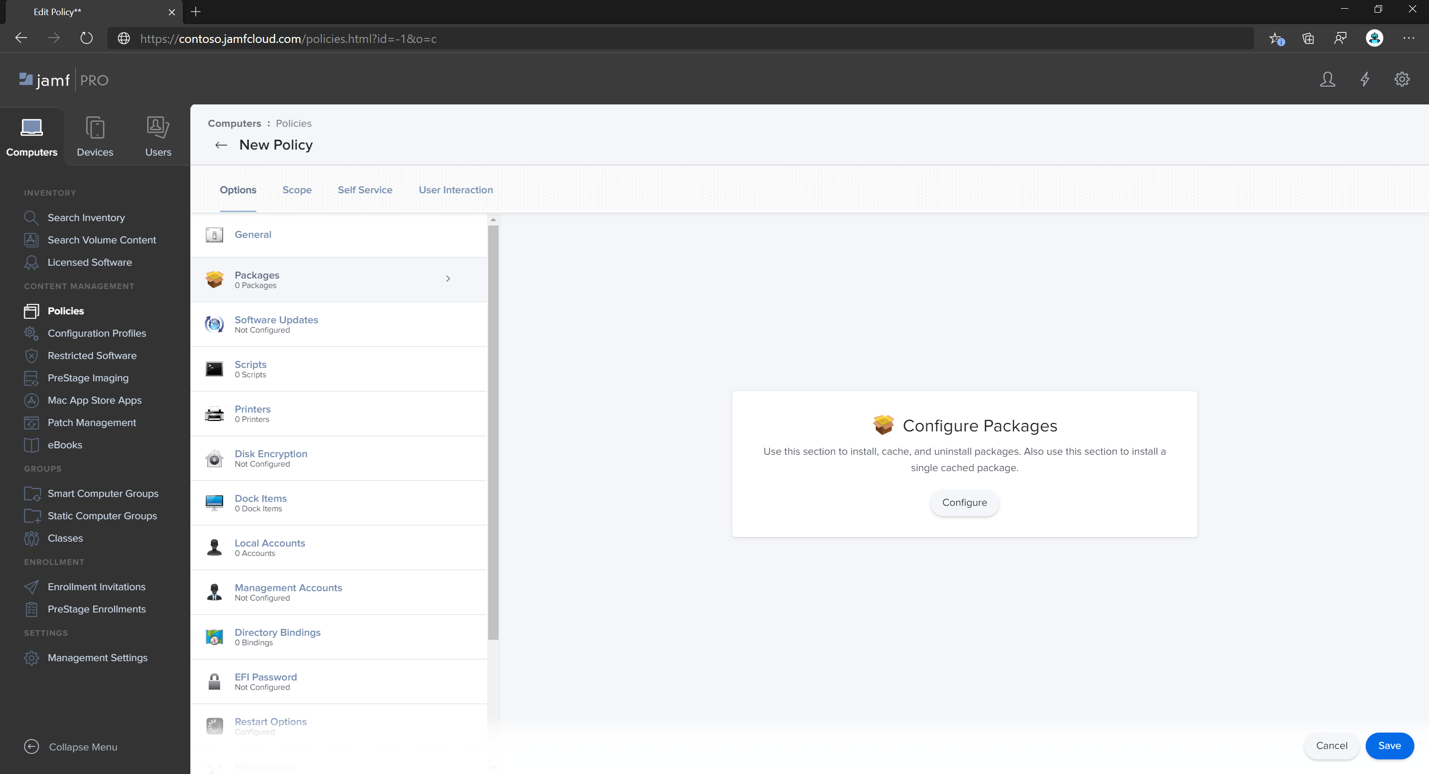

Wählen Sie Pakete > Konfigurieren aus.

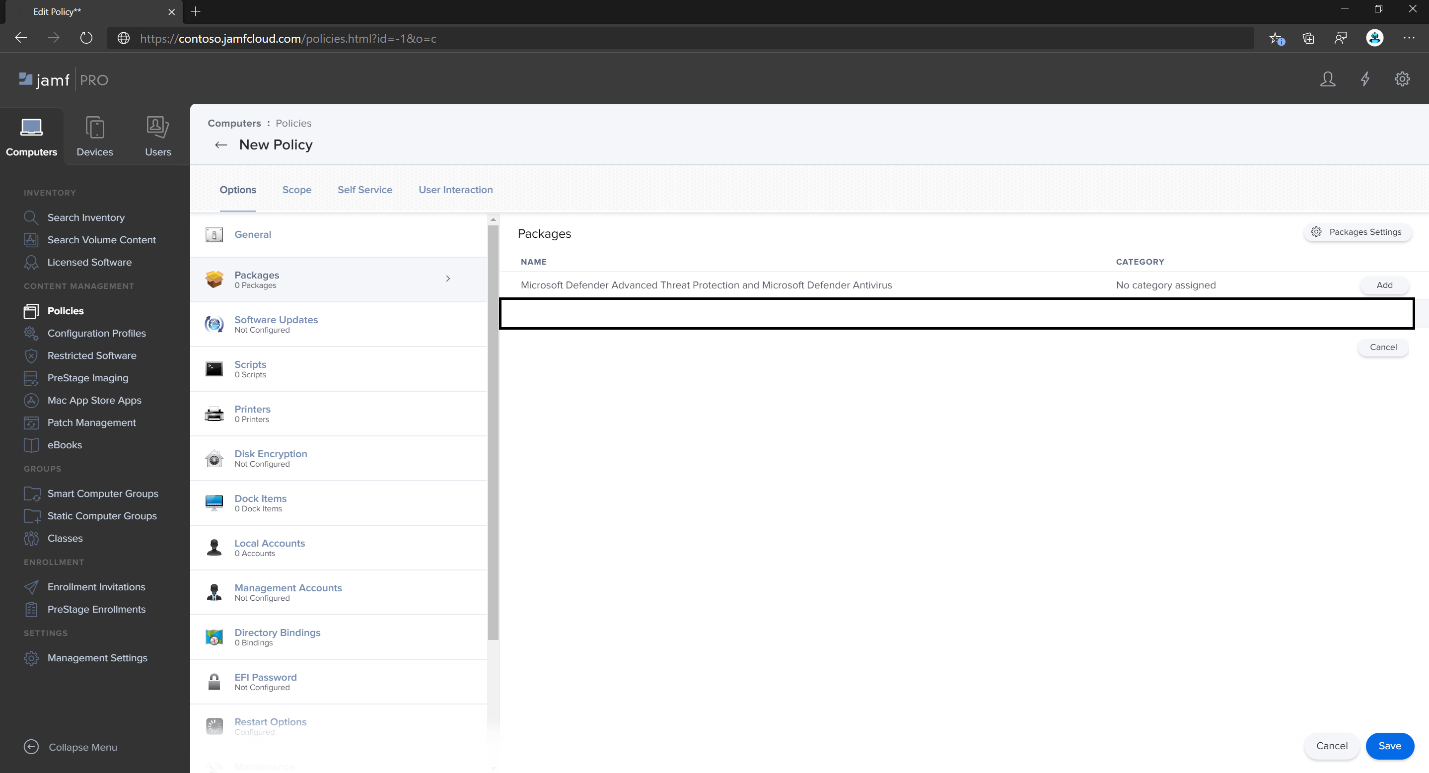

Wählen Sie die Schaltfläche Hinzufügen neben Microsoft Defender Advanced Threat Protection und Microsoft Defender Antivirus aus.

Klicken Sie auf Speichern.

Create eine intelligente Gruppe für Computer mit Microsoft Defender Profilen.

Für eine bessere Benutzerfreundlichkeit müssen Konfigurationsprofile für registrierte Computer vor dem Paket von Microsoft Defender installiert werden. In den meisten Fällen pusht JAMF Prof Konfigurationsprofile sofort, welche Richtlinien nach einiger Zeit (d. h. während des Eincheckens) ausgeführt werden.

In einigen Fällen kann die Bereitstellung von Konfigurationsprofilen jedoch mit einer erheblichen Verzögerung bereitgestellt werden (d. h. wenn der Computer eines Benutzers gesperrt ist).

JAMF Pro bietet eine Möglichkeit, die richtige Reihenfolge sicherzustellen. Sie können eine intelligente Gruppe für Computer erstellen, die bereits das Konfigurationsprofil Microsoft Defender erhalten haben, und das Paket von Microsoft Defender nur auf diesen Computern installieren (und sobald sie dieses Profil erhalten!)

Erstellen Sie dazu zuerst eine intelligente Gruppe. Öffnen Sie im neuen Browserfenster im linken Menü Smart Computers-Gruppen , und klicken Sie auf Neu. Weisen Sie einen Namen zu, wechseln Sie zur Registerkarte Kriterien , klicken Sie auf Hinzufügen , und zeigen Sie erweiterte Kriterien an.

Wählen Sie Profilname als Kriterium aus, und verwenden Sie den Namen eines zuvor erstellten Konfigurationsprofils als Wert:

Klicken Sie auf Speichern. Kehren Sie zu dem Fenster zurück, in dem Sie eine Paketrichtlinie konfigurieren.

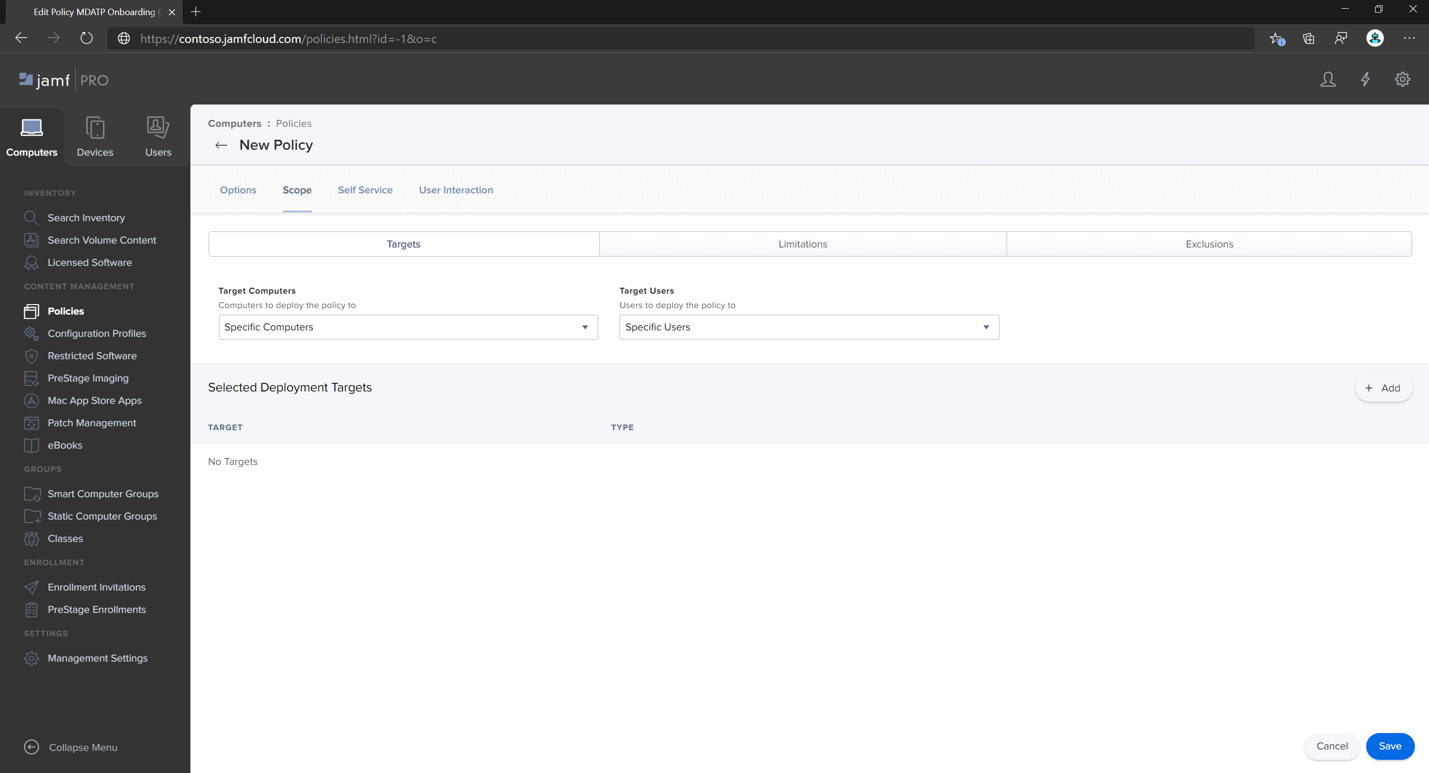

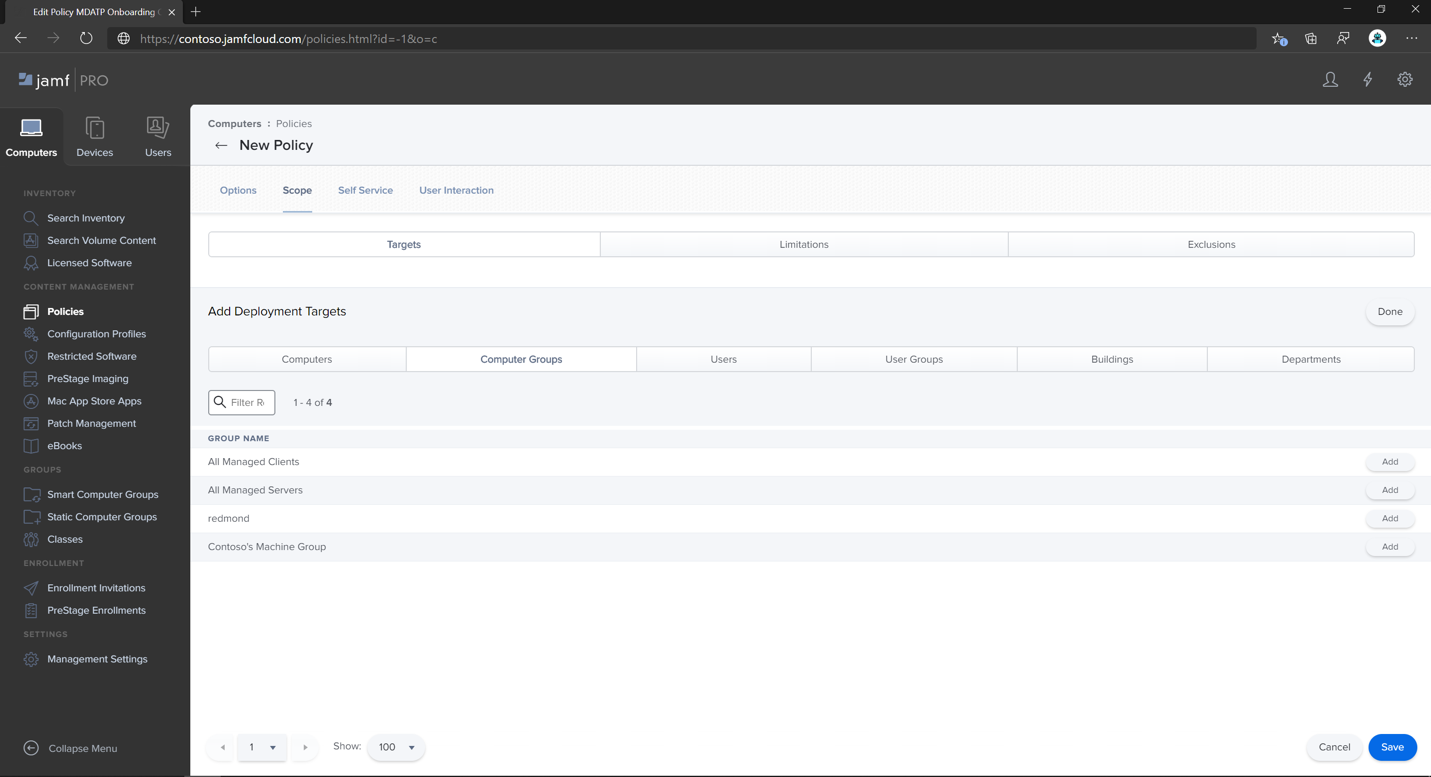

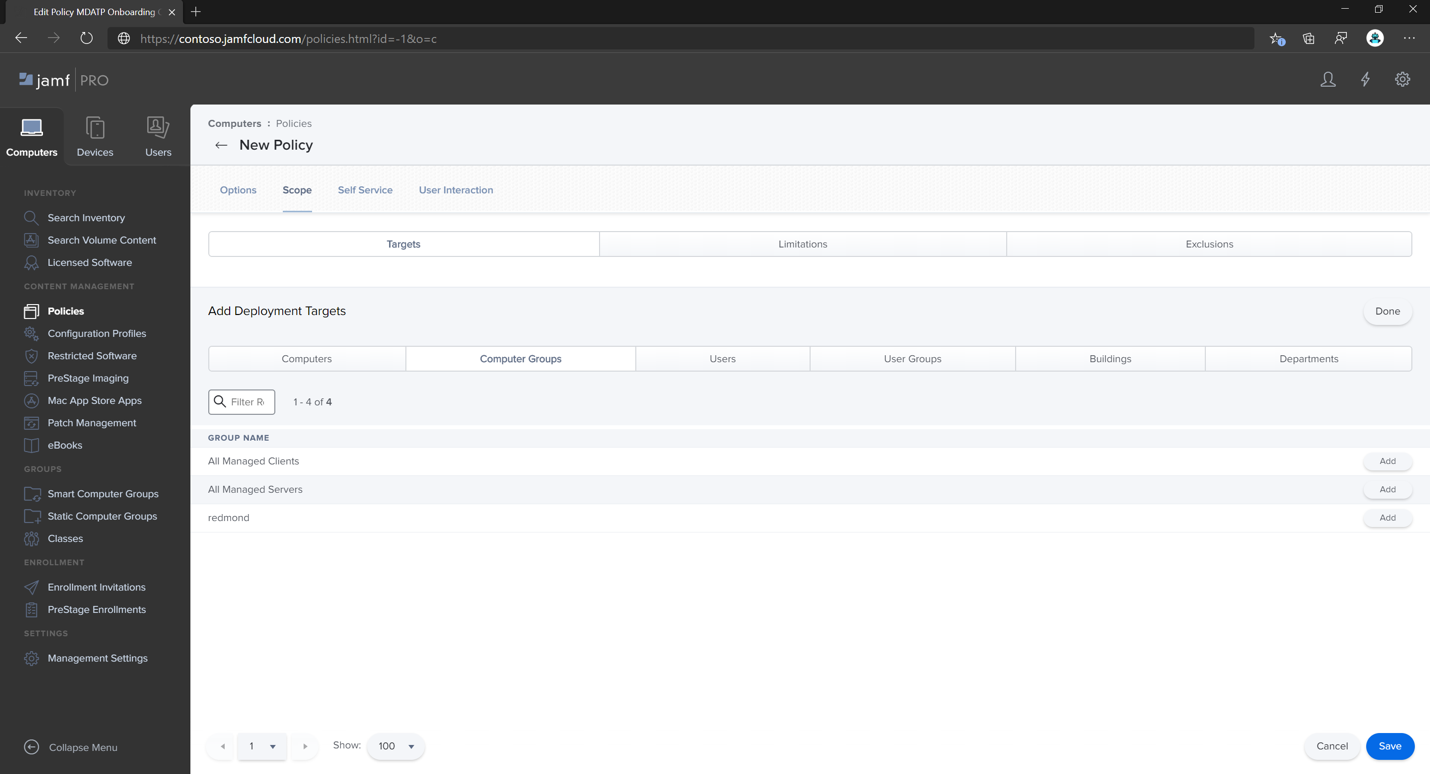

Wählen Sie die Registerkarte Bereich aus.

Wählen Sie die Zielcomputer aus.

Wählen Sie unter Bereich die Option Hinzufügen aus.

Wechseln Sie zur Registerkarte Computergruppen . Suchen Sie die intelligente Gruppe, die Sie erstellt haben, und fügen Sie sie hinzu .

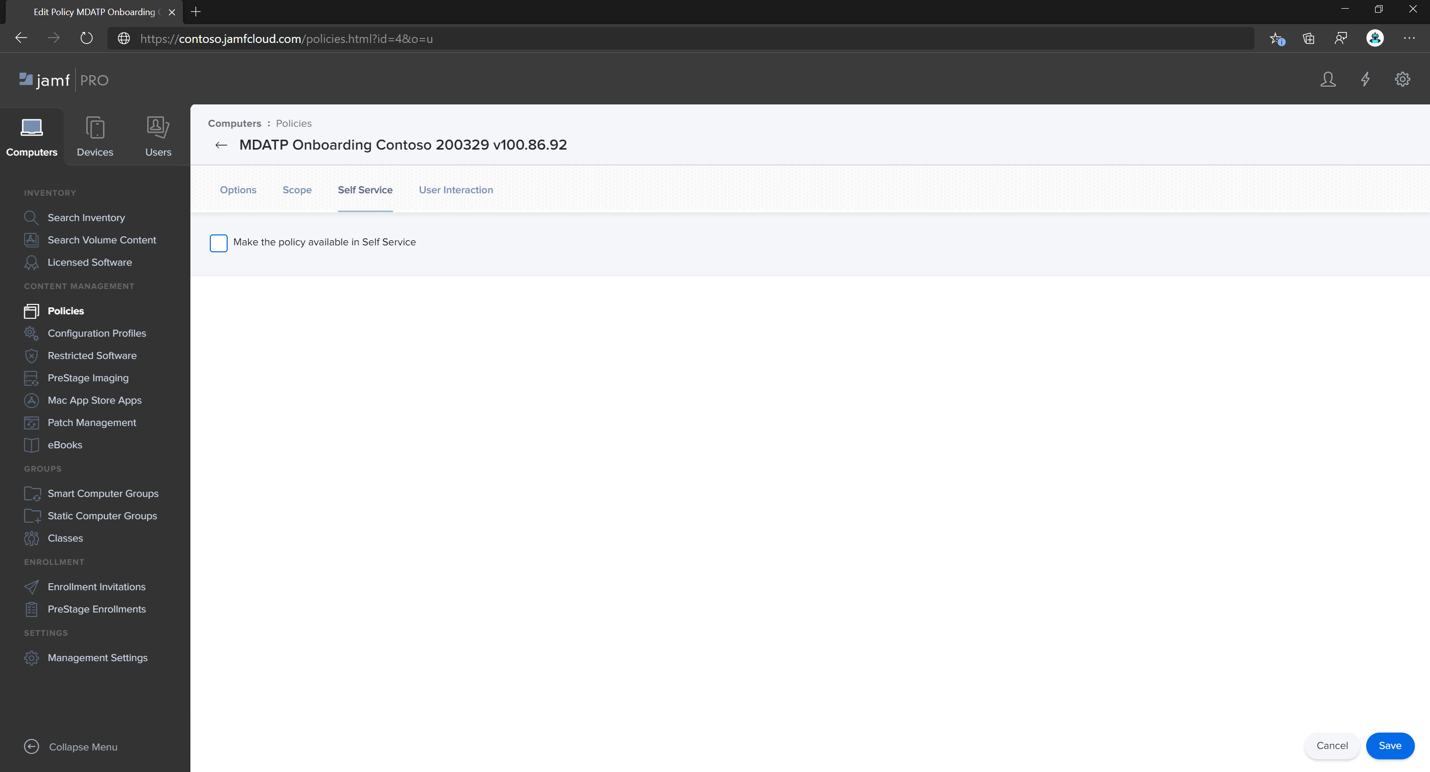

Wählen Sie Self-Service aus, wenn Sie möchten, dass Benutzer Microsoft Defender freiwillig bei Bedarf installieren.

Wählen Sie Fertig aus.

Konfigurationsprofilbereich

JAMF erfordert, dass Sie eine Gruppe von Computern für ein Konfigurationsprofil definieren. Sie müssen sicherstellen, dass alle Computer, die das Defender-Paket erhalten, auch alle oben aufgeführten Konfigurationsprofile erhalten.

Warnung

JAMF unterstützt Intelligente Computergruppen, die die Bereitstellung ermöglichen, z. B. Konfigurationsprofile oder Richtlinien auf allen Computern, die bestimmte Kriterien erfüllen, dynamisch ausgewertet. Es handelt sich um ein leistungsfähiges Konzept, das häufig für die Verteilung von Konfigurationsprofilen verwendet wird.

Beachten Sie jedoch, dass diese Kriterien nicht das Vorhandensein von Defender auf einem Computer umfassen sollten. Die Verwendung dieses Kriteriums klingt zwar logisch, verursacht aber Probleme, die schwer zu diagnostizieren sind.

Defender basiert zum Zeitpunkt der Installation auf all diesen Profilen. Das Festlegen von Konfigurationsprofilen in Abhängigkeit von Defenders Anwesenheit verzögert die Bereitstellung von Konfigurationsprofilen effektiv und führt zu einem anfänglich fehlerhaften Produkt und/oder fordert zur manuellen Genehmigung bestimmter Anwendungsberechtigungen auf, die andernfalls automatisch von Profilen genehmigt werden.

Das Bereitstellen einer Richtlinie mit Microsoft Defender-Paket nach dem Bereitstellen von Konfigurationsprofilen stellt die beste Benutzererfahrung sicher, da alle erforderlichen Konfigurationen vor der Installation des Pakets angewendet werden.

Tipp

Möchten Sie mehr erfahren? Engage mit der Microsoft-Sicherheitscommunity in unserer Tech Community: Microsoft Defender for Endpoint Tech Community.

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für