Selektieren und Untersuchen von Vorfällen mit geführten Antworten von Microsoft Copilot in Microsoft Defender

Gilt für:

- Microsoft Defender XDR

- Microsoft Defender SOC-Plattform (Unified Security Operations Center)

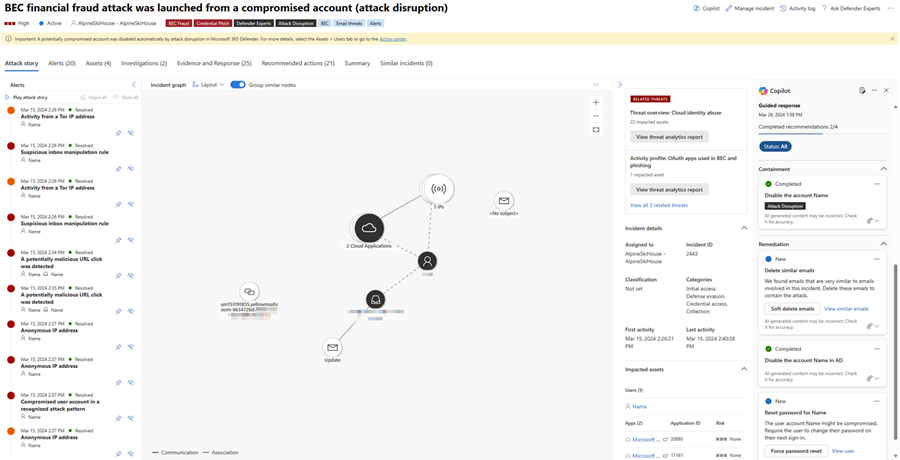

Microsoft Copilot für Security im Microsoft Defender-Portal unterstützt Teams zur Reaktion auf Vorfälle bei der sofortigen Behebung von Vorfällen mit geführten Antworten. Copilot in Defender verwendet KI- und Machine Learning-Funktionen, um einen Incident zu kontextualisieren und aus früheren Untersuchungen zu lernen, um geeignete Reaktionsaktionen zu generieren.

Um auf Vorfälle im Microsoft Defender-Portal zu reagieren, müssen Sie häufig mit den verfügbaren Aktionen des Portals vertraut sein, um Angriffe zu stoppen. Darüber hinaus haben neue Incident-Responder möglicherweise unterschiedliche Vorstellungen davon, wo und wie sie auf Incidents reagieren sollen. Die Fähigkeit zur geführten Reaktion von Copilot in Defender ermöglicht es Teams auf allen Ebenen, Reaktionsaktionen sicher und schnell anzuwenden, um Incidents problemlos zu beheben.

Geführte Antworten sind im Microsoft Defender-Portal über die Copilot für Security-Lizenz verfügbar. Geführte Antworten sind auch in der Copilot für Security eigenständigen Umgebung über das Defender XDR-Plug-In verfügbar.

In diesem Leitfaden wird beschrieben, wie Sie auf die Funktion für die geführte Antwort zugreifen, einschließlich Informationen zum Bereitstellen von Feedback zu den Antworten.

Anwenden von geführten Antworten zum Beheben von Incidents

Geführte Antworten empfehlen Aktionen in den folgenden Kategorien:

- Selektierung: Enthält eine Empfehlung, Vorfälle als informativ, richtig positiv oder falsch positiv zu klassifizieren.

- Einschluss: Enthält empfohlene Aktionen zum Eindämten eines Incidents.

- Untersuchung – enthält empfohlene Maßnahmen zur weiteren Untersuchung

- Wartung: Enthält empfohlene Reaktionsaktionen, die auf bestimmte An einem Vorfall beteiligten Entitäten angewendet werden.

Jede Karte enthält Informationen zur empfohlenen Aktion, einschließlich der Entität, in der die Aktion angewendet werden muss und warum die Aktion empfohlen wird. Die Karten betonen auch, wann eine empfohlene Aktion durch eine automatisierte Untersuchung wie Angriffsunterbrechung oder automatisierte Untersuchungsreaktion durchgeführt wurde.

Die geführten Antwortkarten können basierend auf den verfügbaren status für jede Karte sortiert werden. Sie können beim Anzeigen der geführten Antworten einen bestimmten status auswählen, indem Sie auf Status klicken und die entsprechenden status auswählen, die Sie anzeigen möchten. Alle geführten Antwortkarten unabhängig von status werden standardmäßig angezeigt.

Führen Sie die folgenden Schritte aus, um geführte Antworten zu verwenden:

Öffnen Sie eine Vorfallsseite. Copilot generiert beim Öffnen einer Incidentseite automatisch geführte Antworten. Der Bereich Copilot wird auf der rechten Seite der Incidentseite mit den geführten Antwortkarten angezeigt.

Überprüfen Sie die einzelnen Karte, bevor Sie die Empfehlungen anwenden. Wählen Sie die Auslassungspunkte weitere Aktionen (...) neben einer Antwort Karte aus, um die für jede Empfehlung verfügbaren Optionen anzuzeigen. Nun folgen einige Beispiele.

Um eine Aktion anzuwenden, wählen Sie die gewünschte Aktion aus, die auf jedem Karte gefunden wurde. Die geführte Reaktionsaktion für jede Karte ist auf die Art des Incidents und die jeweilige involvierte Entität zugeschnitten.

Sie können Feedback zu jeder Antwort Karte geben, um zukünftige Antworten von Copilot kontinuierlich zu verbessern. Um Feedback zu geben, wählen Sie das Feedbacksymbol

unten rechts in jedem Karte.

unten rechts in jedem Karte.

Hinweis

Abgeblente Aktionsschaltflächen bedeuten, dass diese Aktionen durch Ihre Berechtigung eingeschränkt werden. Weitere Informationen finden Sie auf der Seite mit den Berechtigungen für einheitliche rollenbasierte Zugriffsberechtigungen (Unified Role-Based Access, RBAC).

Copilot in Defender unterstützt Teams zur Reaktion auf Vorfälle, indem es Analysten ermöglicht, mehr Kontext zu Reaktionsaktionen mit zusätzlichen Erkenntnissen zu erhalten. Für Abhilfemaßnahmen können Teams zur Reaktion auf Vorfälle zusätzliche Informationen mit Optionen wie Ähnliche Vorfälle anzeigen oder Ähnliche E-Mails anzeigen.

Die Aktion Ähnliche Vorfälle anzeigen wird verfügbar, wenn innerhalb des organization andere Vorfälle vorhanden sind, die dem aktuellen Incident ähneln. Auf der Registerkarte Ähnliche Vorfälle werden ähnliche Vorfälle aufgelistet, die Sie überprüfen können. Microsoft Defender erkennt ähnliche Vorfälle innerhalb des organization automatisch durch maschinelles Lernen. Teams zur Reaktion auf Vorfälle können die Informationen aus diesen ähnlichen Vorfällen verwenden, um Vorfälle zu klassifizieren und die In diesen ähnlichen Vorfällen ausgeführten Aktionen weiter zu überprüfen.

Die Aktion Ähnliche E-Mails anzeigen, die spezifisch für Phishingvorfälle ist, führt Sie zur Seite erweiterte Suche, auf der automatisch eine KQL-Abfrage zum Auflisten ähnlicher E-Mails innerhalb der organization generiert wird. Diese automatische Abfragegenerierung im Zusammenhang mit einem Incident hilft Teams bei der weiteren Untersuchung anderer E-Mails, die sich auf den Incident beziehen können. Sie können die Abfrage überprüfen und nach Bedarf ändern.

Siehe auch

- Zusammenfassen eines Incidents

- Dateien analysieren

- Ausführen der Skriptanalyse

- Erstellen eines Schadensberichts

- Generieren von KQL-Abfragen

- Erste Schritte mit Microsoft Copilot für Security

- Weitere Informationen zu anderen Copilot für Security eingebetteten Umgebungen

- Erfahren Sie mehr über vorinstallierte Plug-Ins in Copilot für Security

Tipp

Möchten Sie mehr erfahren? Engage mit der Microsoft-Sicherheitscommunity in unserer Tech Community: Microsoft Defender XDR Tech Community.

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für