Umgebung kopieren

Sie können die Option Kopieren im Microsoft Power Platform Admin Center verwenden, um Daten zwischen Umgebungen zu kopieren. Sie können zwei Kopierebenen auswählen Alles oder Nur Anpassungen und Schemas.

Anmerkung

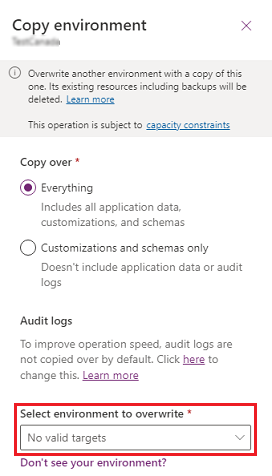

- Die Zielumgebung wird in der Liste Wählen Sie die zu überschreibende Umgebung Dropdown-Listen aufgeführt. Wenn Sie eine Umgebung nicht sehen, können Sie sie nicht überschreiben. Beispielsweise können Sie Produktionsumgebungen nicht überschreiben, sodass keine Umgebungen vom Typ Produktion angezeigt werden.

- Sie können nur in eine Umgebung desselben Mandanten und derselben Region kopieren.

- Komponenten, die keiner Lösung hinzugefügt wurden (einschließlich Canvas-Apps, Flows, benutzerdefinierten Konnektoren und Verbindungen), sind möglicherweise nicht Teil der Kopie. Sie sollten Ihre Apps nach dem Kopieren validieren.

- Für jede Canvas-App werden nur bis zu 20 der neuesten Revisionen kopiert.

- Sie können nicht von oder in eine Standard- oder Testumgebung kopieren.

- Kopier- und Wiederherstellungsvorgänge können bis zu 8 Stunden dauern, es sei denn, viele Daten, einschließlich Überwachungsdaten, müssen kopiert oder wiederhergestellt werden, in diesem Fall können sie bis zu 24 Stunden dauern.

Alles kopieren

Eine vollständige Kopie beinhaltet alle Anwendungsdaten, Benutzer und Anpassungen sowie Schemas der Quellumgebung und ist geeignet für:

- Testen der Benutzerakzeptanz

- Upgradetests

- Vorschau in Produktion (TAP/EA)

- Schulung

Ein Beispielszenario

Isaac, ein Entwickler von Geschäftsanwendungen, hat von der Vertriebsabteilung die Anforderung erhalten, eine Social-Media-Integrationslösung eines anderen Anbieters zu konfigurieren und bereitzustellen. Isaac hat noch nie eine Lösung dieses Anbieters installiert und ist sich nicht sicher, welche Auswirkungen dies auf die Produktionsanwendung haben würde. Isaac möchte die Lösung in eine Umgebung importieren, die fast identisch mit der Produktion ist, von dieser jedoch isoliert ist, um mehr über die Lösung zu erfahren und entsprechende Konfigurationsänderungen vorzunehmen. Isaac sendet eine Anforderung an Thomas, den IT-Manager bei Contoso, um für Isaac eine vollständige Kopie der Sandbox-Umgebung zu erstellen.

Wenn die vollständige Kopie abgeschlossen ist, erhält Isaac eine E-Mail von Thomas, dass die Sandbox-Umgebung bereit ist. Isaac meldet sich in der Sandbox-Umgebung an und nimmt die erforderlichen Änderungen vor, um sicherzustellen, dass die externen Produktionsdienste nicht von der Sandbox-Umgebung beeinträchtigt werden. Wenn die Änderungen vollständig sind, stellt Isaac den Verwaltungsmodus ab und aktiviert die Hintergrunddienstleistungen. Isaac kann die vollständige Kopie der Sandbox-Umgebung verwenden, um die Tests durchzuführen und später die Lösung in die Produktion manuell zu importieren.

Nur Anpassungen und Schemas kopieren

Eine Kopie von Anpassungen und Schemas enthält nur Benutzer, Anpassungen und das Schema aus der Quellumgebung und ist für Folgendes geeignet:

- Iterative Teamentwicklung

- Partner- und ISV-Lösungen

- Machbarkeitsnachweis

Ein Beispielszenario

Ab nächster Woche arbeitet Isaac an einem großen Entwicklungsprojekt für die Vertriebsabteilung. Isaac verfügt über ein Entwicklerteam, das für die Arbeit am Projekt bereitsteht. Einige Mitarbeiter arbeiten bei Contoso, und andere sind externe Anbieter. Die Vertriebsanwendung von Contoso enthält personenbezogene Daten. Der Vertriebsmanager hat darauf hingewiesen, dass diese Daten aus Datenschutz- und Haftungsgründen nicht an externe Parteien weitergegeben werden dürfen. Isaac fordert nur eine Kopie von Anpassungen und Schemas einer Sandbox-Umgebung an, die keine Produktionsdaten oder Benutzer enthält. Darüber hinaus erstellt Isaac eine Microsoft 365-Sicherheitsgruppe, um dem Entwicklerteam Zugriff auf die Sandbox-Umgebung zu gewähren.

Nach dem Ändern und Aktivieren einiger Plug-Ins funktioniert die Entwickler-Sandbox-Umgebung wie die Produktionsanwendung und ist von ihr isoliert. Das Entwicklerteam arbeitet an den Änderungen in dieser Umgebung mehrere Wochen. Sie packen ihre Änderungen in eine Lösung und exportieren/importieren sie, um die vollständige Kopie der Sandbox-Umgebung bereitzustellen. Nach einer erfolgreichen Test- und Genehmigungsrunde werden die Änderungen manuell in die Produktion implementiert.

Tabellen, die in Anpassungen und Schemas abgeschnitten wurden, werden nur kopiert

Die folgenden Tabellen werden abgeschnitten, wenn Sie nur Anpassungen und Schemas kopieren:

| Tabellen | ||

|---|---|---|

| Account | InterProcessLock | SocialActivity |

| AccountLeads | Rechnung | SocialInsightsConfiguration |

| ActivityMimeAttachment | InvoiceDetail | SocialProfile |

| ActivityParty | KnowledgeArticle | SqlEncryptionAudit |

| ActivityPointer | KnowledgeArticlesCategories | Abonnement |

| AdvancedSimilarityRule | KbArticle | SubscriptionClients |

| Annotation | KbArticleComment | SubscriptionManuallyTrackedObject |

| AnnualFiscalCalendar | KnowledgeSearchModel | SubscriptionStatisticsOffline |

| Termin | Lead | SubscriptionStatisticsOutlook |

| Anhang | LeadAddress | SubscriptionSyncEntryOffline |

| Überwachung | LeadCompetitors | SubscriptionSyncEntryOutlook |

| AzureServiceConnection | LeadProduct | SubscriptionSyncInfo |

| BulkDeleteFailure | Schreiben | SystemApplicationMetadata |

| BulkOperation | Lizenz | SystemUserBusinessUnitEntityMap |

| BulkOperationLog | Auflisten | SystemUserLicenses |

| BusinessProcessFlowInstance | ListMember | Aufgabe |

| BusinessUnitNewsArticle | MailboxStatistics | TeamProfiles |

| Kampagne | MonthlyFiscalCalendar | TeamRoles |

| CampaignActivity | Benachrichtigung | Gebiet |

| CampaignActivityItem | Verkaufschance | TimeZoneLocalizedName |

| CampaignItem | OpportunityClose | Thema |

| CampaignResponse | OpportunityCompetitors | TopicHistory |

| Mitbewerber | OpportunityProduct | TopicModel |

| ChannelAccessProfile | OrderClose | TopicModelConfiguration |

| CompetitorAddress | OrganizationUI | TopicModelExecutionHistory |

| CompetitorProduct | OwnerMapping | TraceAssociation |

| CompetitorSalesLiterature | PhoneCall | TraceLog |

| Verbindung | PluginTypeStatistic | TraceRegarding |

| Kontakt | PluginTraceLog | UnresolvedAddress |

| ContactInvoices | Posten | UntrackedEmail |

| ContactLeads | PostComment | UserApplicationMetadata |

| ContactOrders | PostFollow | UserEntityInstanceData |

| ContactQuotes | PostLike | UserEntityUISettings |

| Vertrag | PostRegarding | UserFiscalCalendar |

| ContractDetail | PostRole | UserForm |

| CustomerAddress | PriceLevel | UserQueryVisualization |

| CustomerOpportunityRole | PrincipalObjectAccess | WizardAccessPrivilege |

| Kundenbeziehung | PrincipalObjectAttributeAccess | WorkflowLog |

| DelveActionHub | ProcessSession | WorkflowWaitSubscription |

| Rabatt | Produkt | BusinessDataLocalizedLabel |

| DiscountType | ProductAssociation | DynamicProperty |

| DocumentIndex | Produktpreisstufe | ChannelPropertyGroup |

| DuplicateRecord | ProductSalesLiterature | DynamicPropertyAssociation |

| E‑Mail | ProductSubstitute | DynamicPropertyInstance |

| EmailHash | QueueItem | Position |

| EmailSearch | Angebot | ChannelProperty |

| Anspruch | QuoteClose | RollupJob |

| EntitlementChannel | QuoteDetail | SLA-KPI-Instanz |

| EntitlementContacts | RecurrenceRule | SystemUserManagerMap |

| EntitlementProducts | TextAnalyticsEntityMapping | SystemUserSyncMappingProfiles |

| EntitlementTemplate | RecurringAppointmentMaster | OfficeGraphDocument |

| EntitlementTemplateChannel | RelationshipRole | SimilarityRule |

| EntitlementTemplateProducts | RelationshipRoleMap | BookableResource |

| ExchangeSyncIdMapping | ReplicationBacklog | BookableResourceGroup |

| BookableResourceBookingExchangeSyncIdMapping | SalesLiterature | BookableResourceBooking |

| ExternalParty | SalesLiteratureItem | BookableResourceBookingHeader |

| ExternalPartyItem | Vertriebsauftrag | BookableResourceCategory |

| Fax | SalesOrderDetail | BookableResourceCharacteristic |

| FixedMonthlyFiscalCalendar | SdkMessageProcessingStepSecureConfig | BookableResourceCategoryAssn |

| Goal | SemiAnnualFiscalCalendar | Merkmal |

| GoalRollupQuery | Dienstleistung | RatingValue |

| Import | ServiceAppointment | RatingModel |

| ImportData | ServiceContractContacts | BookingStatus |

| ImportFile | SharePointData | RecommendedDocument |

| ImportLog | SharePointDocument | EmailSignature |

| Vorfall | SharePointDocumentLocation | UserSearchFacet |

| IncidentResolution | SharePointSite | GlobalSearchConfiguration |

| IntegrationStatus | SLA |

Umgebung kopieren

Navigieren Sie zu Power Platform Admin Center und melden Sie sich mit den Anmeldeinformationen für die Umgebungsadministrator- oder Systemadministratorrolle an.

Notiz

Umgebungsadministratoren oder Systemadministratoren können alle verfügbaren Umgebungen kopieren. Systemadministratoren können Umgebungen kopieren, für die sie die Rolle "Umgebungsadministrator" oder "Systemadministrator" besitzen.

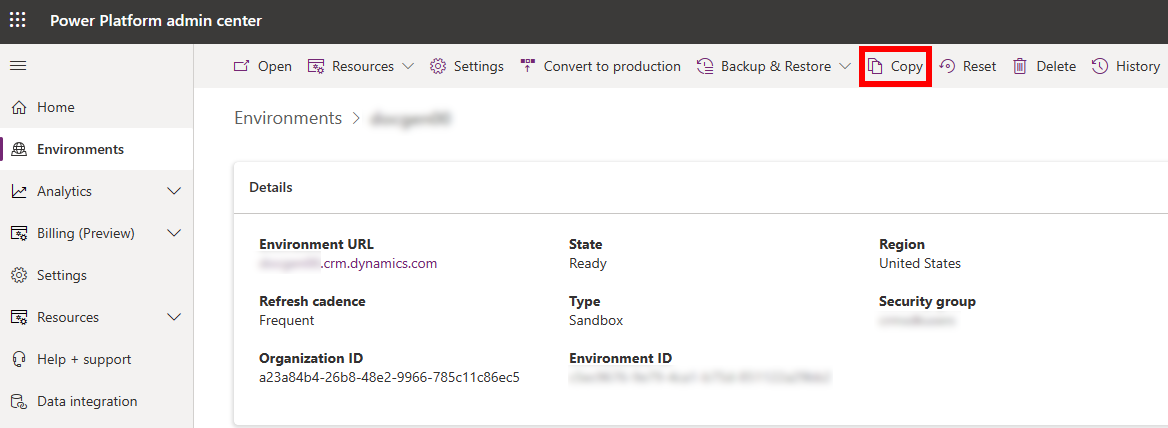

Wählen Sie im linken Menü Umgebungen und dann eine zu kopierende Quellumgebung aus.

Wählen Sie Kopieren aus der oberen Menüleiste aus.

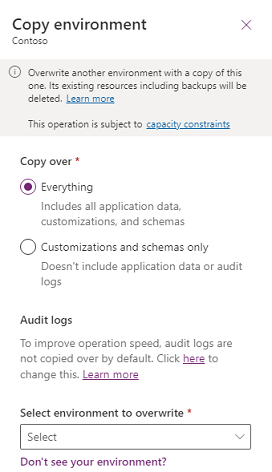

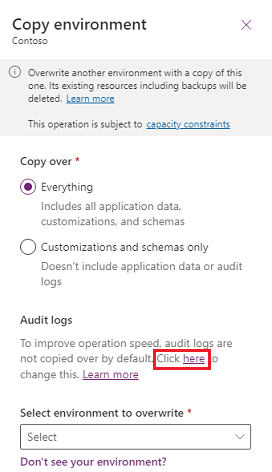

Wählen Sie die gewünschte Kopierebene aus.

Wenn Sie Alles zum Kopieren ausgewählt haben, wählen Sie aus, ob die Überwachungsprotokolle kopiert werden sollen. Weitere Informationen finden Sie im Abschnitt Überwachungsprotokolle kopieren.

Eine Zielumgebung auswählen.

Eine Zielumgebung kann eine Sandbox- oder Vorschauumgebung sein, aber keine Produktionsumgebung. Eine Sandbox- oder Vorschauumgebung kann später nach dem Kopieren der Umgebung in einen Produktionsumgebungstyp hochgestuft werden. Wenn Sie eine Umgebung vom Typ Testversion (abonnementbasiert) kopieren, können Sie Zielumgebungen desselben Typs anzeigen und auswählen, d. h. Testversion (Abonnement-basiert).

Warnung

Die Daten, Komponenten und Anpassungen in der Zielumgebung werden gelöscht und durch eine Kopie der Daten, Komponenten und Anpassungen aus der Quellumgebung ersetzt. Sie können keine gelöschten Daten wiederherstellen.

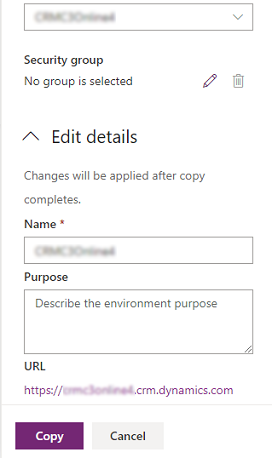

Um den Umgebungszugriff auf Personen in einer Sicherheitsgruppe zu beschränken, wählen Sie Bearbeiten (

).

).Bearbeiten Sie die Details für die kopierte Umgebung und wählen Sie dann Kopieren aus.

Wählen Sie Bestätigen, um die Zielumgebung zu überschreiben.

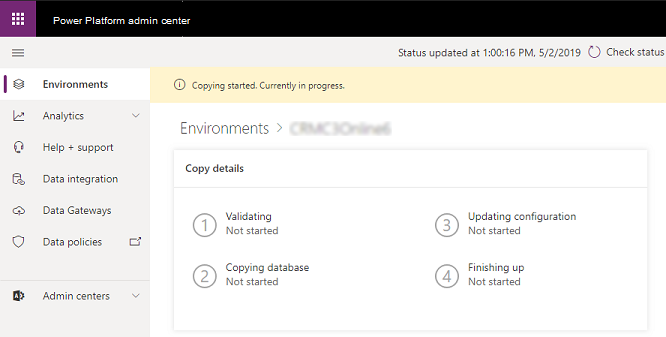

Der Überschreibungsprozess wird ausgeführt.

Nachdem der Kopierprozess abgeschlossen ist, wird die Zielumgebung im Administrationsmodus platziert und Hintergrundvorgänge werden deaktiviert. Der nächste Abschnitt beschreibt empfohlene Administratoraktionen für eine neu erstellte Kopie der (Ziel)-Umgebung.

Prüfprotokolle kopieren

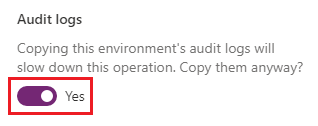

Das Kopieren von Überwachungsprotokollen kann die zum Kopieren einer Umgebung benötigte Zeit erheblich verlängern und wird standardmäßig nicht ausgeführt. Führen Sie die folgenden Schritte aus, um Überwachungsprotokolle in die Umgebungskopie aufzunehmen.

Führen Sie die Schritte 1-5 oben aus.

Unter Überwachungsprotokolle wählen Sie Hier klicken.

„Überwachungsprotokolle kopieren“ aktivieren.

Fahren Sie mit Schritten 6-9 weiter oben fort.

Nächste Schritte, nachdem eine Umgebung kopiert wurde

Um sicherzustellen, dass die neu erstellte Kopierumgebung (Zielumgebung) keine Auswirkungen auf Ihre Produktionsumgebung hat, geschehen nach Abschluss des Kopiervorgangs zwei Dinge:

Die neu erstellte Kopie-Umgebung wird in den Administrationsmodus gesetzt. Nur Personen mit Systemadministrator-Sicherheitsrollen können die Kopie-Umgebung anmelden und verwalten. Normale Benutzer von können sich nicht anmelden, um die Kopierumgebung zu verwenden.

Hintergrundvorgänge werden in der kopierten Umgebung deaktiviert. Deaktivierte Vorgänge umfassen Workflows und Synchronisieren mit Microsoft Exchange.

Komponenten überprüfen

Sie sollten den Status der Anwendungskomponenten in der kopierten Umgebung mit externen Verbindungen, wie Yammer, E-Mails, Plug-Ins, benutzerdefinierten Workflowaktivitäten usw. überprüfen. Überprüfen Sie diese und überlegen Sie, welche Aktionen Sie ausführen möchten:

Die Komponente deaktivieren.

Leiten Sie die Komponente zu einer anderen als der laufenden Dienstumgebung Exchange oder SharePoint um.

Unternehmen Sie nichts - Lassen Sie die Komponente so, wie sie in der kopierten Umgebung ist. Beispielsweise könnten Sie entscheiden, Yammer zu erlauben, die Kopie- als auch die Produktionsumgebungen zu veröffentlichen.

Nachfolgend finden Sie in der kopierten Umgebung mögliche Anwendungskomponenten, die externe Verbindungen haben und sich daher mit denselben Verbindungen in Ihrer Produktionsumgebung auch auf die Dienstleistungen auswirken können.

E‑Mail

Ein Postfach kann nicht mit zwei unterschiedlichen Umgebungen synchronisiert werden. Für eine Alles-Kopierumgebung müssen die Benutzerpostfächer in der Kopierumgebung deaktiviert werden, damit die Postfächer nicht versuchen, E-Mails zu senden oder zu empfangen oder Termine, Kontakte oder Aufgaben zu verfolgen. Stellen Sie die Synchronisierung für folgende Elemente auf „Keine“ ein.

Eingehende E-Mail-Nachrichten

Ausgehende E-Mail-Nachrichten

Termine, Kontakte und Aufgaben

Weitere Informationen: Übermittlungsmethode für ein- und ausgehende E-Mail-Nachrichten einrichten

SharePoint

Aktionselemente:

- Deaktivierung oder Umleitung von SharePoint an eine SharePoint Sandbox-Umgebung, um einflussnehmende Dokumente zu verhindern, die von SharePoint verwaltet werden. Gehen Sie zu Einstellungen>Dokumentenverwaltung>SharePoint Websites. Wählen Sie die Website, und wählen Sie dann Deaktivieren.

Yammer

Deaktivieren Sie Yammer, oder leiten Sie es an einen separaten Yammer-Service weiter, um zu vermeiden, dass Beiträge, die in der kopierten Umgebung gemacht wurden, in Konflikt mit Beiträgen stehen, die dann in der Produktionsumgebung erstellt wurden. Gehen Sie zu Einstellungen>Administration>Yammer Konfiguration.

Nachdem Sie eine neue Sandbox-Umgebung erstellt haben, steht möglicherweise für Systemaufträge und Workflows die Ausführung aus. Wenn Sie Yammer mit Customer Engagement-Apps verbunden haben, werden neben diesen Aufträgen auch Yammer-Aktivitätsströme von Customer Engagement-Apps asynchron an Yammer gesendet. Solche Aktivitätsströme sind über die Systemaufträge nicht sichtbar. Gibt es ausstehende Yammer-Aktivitätsströme, bevor der Prozess „Hintergrundvorgänge deaktivieren” aktiviert ist, werden diese Aktivitätsströme der aktuellen Yammer-Konfiguration hinzugefügt, sobald der Prozess „Hintergrundvorgänge deaktivieren” deaktiviert ist. Wenn Sie in der Sandbox-Umgebung die aktuelle Yammer-Konfiguration mit demselben Yammer-Netzwerk wie die Produktionsumgebung verbunden haben, sehen Sie unter Umständen doppelte Aktivitätenlisten. Zur Vermeidung einer Duplizierung von Yammer-Aktivitätenlisten leiten Sie die Sandbox-Umgebung zu einem anderen Yammer-Netzwerk (möglicherweise ein Testnetzwerk) um, bevor Sie die Hintergrundprozesse wieder aktivieren.

Plattform-Erweiterbarkeit

Erwägen Sie die Deaktivierung der folgenden Elemente, die in der Kopienumgebung ausgeführt werden und sich auf externe Servicekomponenten auswirken könnten.

- Serverseitige Plug-Ins

- Benutzerdefinierte Workflowaktivität

Client-Erweiterbarkeit

Überprüfen Sie Folgendes.

- Clientseitiges JavaScript: Ihre JavaScript- und HTML-Webressourcen für Lese-Schreibvorgänge geben Ihnen einen Einblick über deren Auswirkungen auf externe Fremdleistungen.

- IFRAMES. Ermitteln Sie, ob das Ziel eines IFRAME eine Produktionsumgebung ist.

Dataverse-Suche

Bestätigen Sie, dass die Suche die erwarteten Ergebnisse liefert. Wenn die Ergebnisse nicht genau sind, können Sie die Dataverse-Suche für 12 Stunden deaktivieren und dann die Dataverse-Suche erneut einschalten, um den Index zu aktualisieren. Sie können den Microsoft-Support kontaktieren, wenn Sie immer noch Probleme haben.

Abläufe

- In der Zielumgebung werden vorhandene Lösungsflows gelöscht, aber vorhandene Nicht-Lösungsflows bleiben bestehen.

- Flows sind zunächst deaktiviert.

- Wenn beim Aktivieren eines Flows ein Fehler auftritt, öffnen Sie den Flow im Designer, um Fehler und Warnungen des Flow-Checkers zu überprüfen. Passen Sie den Flow nach Bedarf an und speichern Sie ihn erneut.

- Der Flow-Ausführungsverlauf wird nicht in die Zielumgebung kopiert.

- Flows mit dem Trigger „Beim Empfang einer HTTP-Anforderung“ haben eine neue HTTP-URL.

- War die Quellumgebung eine Standardumgebung, verweisen integrierte Dienste wie SharePoint, Excel, Teams, Power BI und OneDrive weiterhin auf alle zugehörigen Flows in der Quellumgebung. Wägen Sie ab, ob diese Integrationsflows in der Standardquellumgebung verbleiben können. Entfernen Sie alle Integrationsflows aus der Zielumgebung, die in der Standardquellumgebung verbleiben.

Aktionselemente:

- Überprüfen Sie die Flows in der Zielumgebung, um sicherzustellen, dass Trigger und Aktionen auf die richtigen Positionen verweisen.

- Überprüfen Sie Flows, die benutzerdefinierte Konnektoren verwenden, um sicherzustellen, dass sie auf den neuen benutzerdefinierten Konnektor in der Zielumgebung verweisen. Weitere Einzelheiten finden Sie unter Benutzerdefinierte Konnektoren.

- Überlegen Sie vor dem Aktivieren von Flows in der Zielumgebung, ob die korrespondierenden Flows in der Quellumgebung deaktiviert werden sollten, und deaktivieren Sie diese Flows gegebenenfalls. Stellen Sie sicher, dass die Flowausführungen abgeschlossen sind, bevor Sie Flows deaktivieren.

- Aktivieren Sie Flows nach Bedarf. Es müssen zuerst alle untergeordneten Flows aktiviert werden, bevor übergeordnete Flows aktiviert werden können.

- Passen Sie für alle Flows, die den Trigger „Beim Empfang einer HTTP-Anforderung“ verwenden, alle abhängigen Flows oder Apps an, damit diese die neue HTTP-URL aufrufen. Wenn die Flows in der Quellumgebung deaktiviert sind, wird es einfacher zu testen, ob die abhängigen Apps korrekt umgeleitet werden.

Verbindungsverweise

- Verbindungsreferenzen brauchen neue Verbindungen.

- Für eine vollständige Liste der Verbindungsreferenzen öffnen Sie Lösungen, suchen Sie nach der Standardlösung, wählen Sie im Objektfilter Verbindungsreferenzen und dann jede einzelne aus, um deren Eigenschaften und Verbindung anzuzeigen.

Aktionselemente:

- Erstellen Sie für alle Verbindungsreferenzen Verbindungen bzw. legen sie diese fest. Stellen Sie sicher, dass die Verbindungen vom entsprechenden Benutzer erstellt werden.

Benutzerdefinierte Connectors

- Benutzerdefinierte Konnektoren haben in der Zielumgebung einen neuen Bezeichner und erscheinen als ein neuer Konnektor. Daher müssen Flows entsprechend angepasst werden, damit sie auf den neuen benutzerdefinierten Konnektor verweisen.

Aktionselemente:

- Überprüfen Sie auf der Seite „benutzerdefinierte Konnektoren“ alle benutzerdefinierten Konnektoren, um sicherzustellen, dass sie korrekt veröffentlicht wurden.

Bereinigung der Quellumgebung nach dem Kopieren

Sobald die Zielumgebung mit der Umgebungskopie aus der Quellumgebung ordnungsgemäß ausgeführt wird, überlegen Sie sich, ob die Quellumgebung weiterhin ausgeführt werden soll. In einigen Fällen ist eine Duplikatumgebung wünschenswert. In anderen Fällen kann die Quellumgebung jedoch jetzt gelöscht werden. Stellen Sie sicher, dass alle Komponenten in der Zielumgebung ordnungsgemäß ausgeführt werden, bevor Sie eine Quellumgebung löschen. Bei Bedarf kann eine Sicherung der Quellumgebung erstellt werden.

Aktionselemente:

- Löschen Sie doppelte Elemente.

- Löschen Sie bei Bedarf die Quellumgebung.

Siehe auch

Neuheiten beim Speicher

Neue Microsoft Dataverse-Speicherkapazität

Alte Speicherkapazität