Funktionsweise von DPM

Wichtig

Diese Version von Data Protection Manager (DPM) hat das Ende des Supports erreicht. Es wird empfohlen, ein Upgrade auf DPM 2022 durchzuführen.

Die Methode, die System Center Data Protection Manager (DPM) verwendet, um Daten zu schützen, variiert je nach Typ der zu schützenden Daten und nach der gewählten Schutzmethode. Dieser Artikel dient als Einführung zur Funktionsweise von DPM. Es soll diejenigen, die mit DPM vertraut sind, oder diejenigen, die grundlegende Fragen zur Funktionsweise von DPM haben, aufklären. In diesem Artikel werden datenträgerbasierte Schutzprozesse, bandbasierte Schutzprozesse, Wiederherstellungsprozesse und die Schutzrichtlinie behandelt.

Datenträgerbasierter Schutzprozess

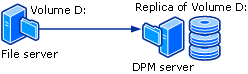

Zur Bereitstellung einer datenträgerbasierten Datensicherheit wird vom DPM-Server ein Replikat oder eine Kopie der Daten erstellt und verwaltet, die auf geschützten Servern lagern. Die Replikate werden im Speicherpool gespeichert, der aus einer Gruppe von Datenträgern auf dem DPM-Server oder auf einem benutzerdefinierten Volume besteht. In der folgenden Abbildung wird die grundlegende Beziehung zwischen einem geschützten Volume und dessen Replikaten dargestellt.

Unabhängig davon, ob Sie Dateidaten oder Anwendungsdaten schützen, beginnt der Schutz mit der Erstellung eines Replikats der Datenquelle.

Das Replikat wird gemäß den von Ihnen konfigurierten Einstellungen in regelmäßigen Abständen synchronisiert oder aktualisiert. Die von DPM verwendete Methode zur Synchronisierung des Replikats richtet sich nach dem zu schützenden Datentyp. Weitere Informationen finden Sie unter „Prozess der Dateidatensynchronisierung“ und „Prozess der Anwendungsdatensynchronisierung“. Wenn ein Replikat als inkonsistent erkannt wird, wird von DPM eine Konsistenzprüfung vorgenommen, wobei das Replikat blockweise mit der Datenquelle verglichen wird.

Ein einfaches Beispiel einer Schutzkonfiguration besteht aus einem DPM-Server und einem geschützten Computer. Der Computer ist geschützt, sobald Sie auf dem Computer einen DPM-Schutz-Agent installieren und die zugehörigen Daten einer Schutzgruppe hinzufügen.

Die Änderungen an geschützten Daten werden von Schutz-Agents verfolgt und an den DPM-Server übertragen. Der Schutz-Agent dient darüber hinaus zur Identifizierung von schützenswerten Daten auf einem Computer und ist am Wiederherstellungsvorgang beteiligt. Installieren Sie auf jedem Computer, den Sie schützen möchten, mithilfe von DPM einen Schutz-Agent. Schutz-Agents können von DPM installiert werden, oder Sie können Schutz-Agents manuell mithilfe von Anwendungen wie Systems Management Server (SMS) installieren.

Schutzgruppen werden verwendet, um den Schutz der Datenquellen auf Computern zu verwalten. Eine Schutzgruppe ist eine Sammlung von Datenquellen, die dieselbe Konfiguration für den Schutz aufweisen. Die Schutzkonfiguration ist die Sammlung von Einstellungen, die einer Schutzgruppe gemeinsam sind, z. B. Der Name der Schutzgruppe, die Schutzrichtlinie, die Datenträgerzuordnungen und die Replikaterstellungsmethode.

Für jedes Mitglied einer Schutzgruppe wird von DPM ein separates Replikat im Speicherpool gespeichert. Ein Mitglied einer Schutzgruppe kann eine der folgenden Datenquellen sein:

- Volume, Freigabe oder Ordner auf einem Desktopcomputer, Dateiserver oder Servercluster

- Speichergruppe auf einem Exchange-Server oder Servercluster

- Datenbank einer Instanz von SQL Server oder Servercluster

Hinweis

DPM schützt keine Daten, die auf USB-Laufwerken gespeichert sind.

Prozess der Dateidatensynchronisierung

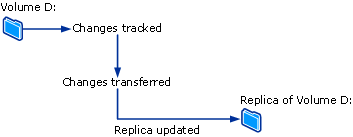

Für ein Dateivolume oder eine Dateifreigabe auf einem Server wird vom Schutz-Agent in DPM mithilfe eines Volumefilters und des Änderungsjournals ermittelt, welche Dateien geändert wurden. Für diese Dateien wird ein Prüfsummenabgleich vorgenommen, damit nur die geänderten Blöcke synchronisiert werden. Während der Synchronisierung werden diese Änderungen an den DPM-Server übertragen und dann auf das Replikat angewandt, um es mit der Datenquelle zu synchronisieren. Die folgende Abbildung veranschaulicht den Dateisynchronisierungsprozess.

Wenn ein Replikat mit dessen Datenquelle inkonsistent wird, wird von DPM eine Warnung mit der Angabe der betreffenden Computer und Datenquellen generiert. Um das Problem zu beheben, repariert der Administrator das Replikat, indem er eine Synchronisierung mit einer Konsistenzprüfung (auch als einfache Konsistenzprüfung bezeichnet) für das Replikat initiiert. Während einer Konsistenzprüfung führt DPM eine Block-für-Block-Überprüfung durch und repariert das Replikat, um es mit der Datenquelle konsistent zu machen.

Sie können für Schutzgruppen tägliche Konsistenzprüfungen planen oder eine Konsistenzprüfung manuell anstoßen.

DPM erstellt in regelmäßigen Abständen einen Wiederherstellungspunkt für das Schutzgruppenmitglied, den Sie konfigurieren können. Ein Wiederherstellungspunkt ist eine Version der Daten, aus der sich die Daten wiederherstellen lassen.

Prozess der Anwendungsdatensynchronisierung

Bei Anwendungsdaten werden Änderungen an Volumeblöcken, die Anwendungsdateien zugeordnet sind und nach dem Erstellen des Replikats durch DPM vorgenommen wurden, vom Volumefilter verfolgt.

Wie die Änderungen an den DPM-Server übertragen werden, richtet sich nach der Anwendung und der Synchronisierungsart. Der Vorgang mit der Bezeichnung „Synchronisierung“ in der DPM-Verwaltungskonsole erfolgt analog zu einer inkrementellen Sicherung. Dabei wird unter Kombination mit dem Replikat eine akkurate Spiegelung der Anwendungsdaten erstellt.

Während der Synchronisierungsart „Schnelle vollständige Sicherung“ in der DPM-Verwaltungskonsole wird eine vollständige Momentaufnahme vom Volumeschattenkopie-Dienst (VSS) erstellt, doch nur die geänderten Blöcke werden an den DPM-Server übertragen.

Bei jeder schnellen vollständigen Sicherung wird ein Wiederherstellungspunkt für Anwendungsdaten erstellt. Wenn die Anwendung inkrementelle Sicherungen unterstützt, wird bei jeder Synchronisierung ebenfalls ein Wiederherstellungspunkt erstellt. Die pro Anwendungsdatentyp unterstützte Synchronisierung wird folgendermaßen zusammengefasst:

Für geschützte Exchange-Daten wird von der Synchronisierung eine inkrementelle VSS-Momentaufnahme mithilfe von Exchange VSS Writer übertragen. Wiederherstellungspunkte werden für jede Synchronisierung und jede schnelle vollständige Sicherung erstellt.

SQL Server Datenbanken, die im Protokollversand, im schreibgeschützten Modus oder das einfache Wiederherstellungsmodell verwendet werden, unterstützen keine inkrementelle Sicherung. Wiederherstellungspunkte werden nur für jede schnelle vollständige Sicherung erstellt. Für alle anderen SQL Server-Datenbanken wird von der Synchronisierung eine Sicherung des Transaktionsprotokolls übertragen und für jede inkrementelle Synchronisierung und jede schnelle vollständige Sicherung werden Wiederherstellungspunkte erstellt. Das Transaktionsprotokoll ist ein serieller Datensatz aller Transaktionen, die seit der letzten Sicherung des Transaktionsprotokolls an der Datenbank ausgeführt wurden.

Windows SharePoint Services und Microsoft Virtual Server unterstützen keine inkrementelle Sicherung. Wiederherstellungspunkte werden nur für jede schnelle vollständige Sicherung erstellt.

Inkrementelle Synchronisierungen erfordern weniger Zeit als die Durchführung einer schnellen vollständigen Sicherung. Jedoch nimmt die Zeit zur Datenwiederherstellung mit zunehmender Anzahl der Synchronisierungen zu. Das liegt daran, dass von DPM die letzte vollständige Sicherung, dann alle inkrementellen Synchronisierungen bis zu dem zur Wiederherstellung festgelegten Zeitpunkt wiederhergestellt werden müssen.

Um eine schnelle Wiederherstellung zu ermöglichen, werden in DPM regelmäßig schnelle vollständige Sicherungen ausgeführt. Dabei handelt es sich um eine Art Synchronisierung, bei der das Replikat mit den geänderten Blöcken aktualisiert wird.

Während der vollständigen Expresssicherung nimmt DPM eine Momentaufnahme des Replikats an, bevor das Replikat mit den geänderten Blöcken aktualisiert wird. Um häufigere Wiederherstellungspunktziele zu ermöglichen und das Datenverlustfenster zu verringern, führt DPM auch inkrementelle Synchronisierungen zwischen zwei express-vollständigen Sicherungen durch.

Wie beim Schutz von Dateidaten generiert DPM, wenn ein Replikat mit seiner Datenquelle inkonsistent wird, eine Warnung, die angibt, welcher Server und welche Datenquellen betroffen sind. Um das Problem zu beheben, repariert der Administrator das Replikat, indem er das Replikat einer Synchronisierung mit Konsistenzprüfung unterzieht. Während einer Konsistenzprüfung führt DPM eine Block-für-Block-Überprüfung durch und repariert das Replikat, um es mit der Datenquelle konsistent zu machen.

Sie können für Schutzgruppen tägliche Konsistenzprüfungen planen oder eine Konsistenzprüfung manuell anstoßen.

Unterschied zwischen Datei- und Anwendungsdaten

Auf einem Dateiserver abgelegte Daten, die als Flatfile geschützt werden müssen, gelten als Dateidaten, wie z. B. Microsoft Office-Dateien, Textdateien, Batchdateien usw.

Daten, die auf einem Anwendungsserver vorhanden sind und für die DPM erforderlich ist, um die Anwendung zu kennen, gelten als Anwendungsdaten, z. B. Exchange-Speichergruppen, SQL Server Datenbanken, Windows SharePoint Services Farmen und virtuelle Server.

Jede Datenquelle wird in der DPM-Administratorkonsole entsprechend dem Schutztyp angezeigt, den Sie für diese Datenquelle auswählen können. Wenn Sie beispielsweise im Assistenten zum Erstellen neuer Schutzgruppen einen Server erweitern, der Dateien enthält und auch einen virtuellen Server und eine instance einer SQL Server ausführt, werden die Datenquellen wie folgt behandelt:

Wenn Sie „Alle Freigaben“ oder „Alle Volumes“ erweitern, werden von DPM alle Freigaben und Volumes auf diesem Server angezeigt und alle in den entsprechenden Knoten markierten Datenquellen als Dateidaten geschützt.

Wenn Sie „Alle Server“ mit SQL Server erweitern, werden die Instanzen von SQL Server auf diesem Server von DPM angezeigt und alle in diesem Knoten markierten Datenquellen als Anwendungsdaten geschützt.

Wenn Sie Microsoft Virtual Server erweitern, werden von DPM die Hostdatenbank und die virtuellen Computer auf diesem Server angezeigt und alle in diesem Knoten markierten Datenquellen als Anwendungsdaten geschützt.

Bandbasierter Schutzprozess

Wenn Sie den kurzfristigen datenträgerbasierten Schutz und den langfristigen bandbasierten Schutz verwenden, kann DPM Daten vom Replikatvolume auf Band sichern, sodass keine Auswirkungen auf den geschützten Computer auftreten. Bei ausschließlicher Verwendung von bandbasiertem Schutz werden die Daten von DPM direkt vom geschützten Computer auf Band gesichert.

DPM schützt Daten auf Band durch eine Kombination aus vollständigen und inkrementellen Sicherungen aus der geschützten Datenquelle (für den kurzfristigen Schutz auf Band oder für den langfristigen Schutz auf Band, wenn DPM die Daten auf dem Datenträger nicht schützt) oder vor dem DPM-Replikat (für den langfristigen Schutz auf Band, wenn sich kurzfristiger Schutz auf dem Datenträger befindet).

Hinweis

Wenn bei der letzten Synchronisierung des Replikats eine Datei geöffnet war, wird die Sicherung der betreffenden Datei von einem Replikat in einem absturzkonsistenten Zustand vorgenommen. Der absturzkonsistente Zustand der Datei enthält alle Daten der Datei, die zum Zeitpunkt der letzten Synchronisierung auf dem Datenträger vorhanden waren. Das gilt nur für Sicherungen von Dateisystemen. Anwendungssicherungen erfolgen immer in Übereinstimmung mit dem Anwendungsstatus.

Bestimmte Sicherungsarten und Zeitpläne finden Sie unter „Planen von Schutzgruppen“.

Wiederherstellungsprozess

Die für den Datenschutz gewählte Methode – ob datenträger- oder bandbasiert – hat keinerlei Auswirkung auf die Wiederherstellungsaufgabe. Sie wählen den Wiederherstellungspunkt der wiederherzustellenden Daten aus, die dann durch DPM auf dem geschützten Computer wiederhergestellt werden.

DPM kann maximal 64 Wiederherstellungspunkte für die einzelnen Dateimitglieder einer Schutzgruppe speichern. Für Anwendungsdatenquellen können in DPM bis zu 448 schnelle vollständige Sicherungen und pro schnelle vollständige Sicherung bis zu 96 inkrementelle Sicherungen gespeichert werden. Wenn die Grenzwerte für den Speicherbereich erreicht wurden und der Aufbewahrungsbereich für die vorhandenen Wiederherstellungspunkte noch nicht erfüllt ist, schlagen Schutzaufträge fehl.

Hinweis

Die Wiederherstellungspunkte für Dateien sind vom Volumeschattenkopie-Dienst auf 64 beschränkt, um die Wiederherstellung durch Endbenutzer zu unterstützen.

Wie im Prozess der Dateidatensynchronisierung und dem Prozess der Anwendungsdatensynchronisierung erläutert wird, unterscheidet sich der Vorgang zum Erstellen von Wiederherstellungspunkten zwischen Datei- und Anwendungsdaten. DPM erstellt Wiederherstellungspunkte für Dateidaten anhand einer nach einem konfigurierten Zeitplan erstellten Schattenkopie des Replikats. Für Anwendungsdaten wird bei jeder Synchronisierung und jeder schnellen vollständigen Sicherung ein Wiederherstellungspunkt erstellt.

Die folgende Abbildung zeigt, wie jedes Schutzgruppenmitglied mit einem eigenen Replikatvolume und Wiederherstellungspunktvolume verknüpft ist.

Administratoren stellen Daten von verfügbaren Wiederherstellungspunkten mithilfe des Wiederherstellungs-Assistenten in der DPM-Verwaltungskonsole wieder her. Bei der Wahl einer Datenquelle und einem Zeitpunkt zur Wiederherstellung werden Sie von DPM benachrichtigt, ob die Daten auf Band gesichert sind, ob das Band online oder offline ist und welche Bänder zur Wiederherstellung erforderlich sind.

DPM bietet Administratoren die Möglichkeit, ihren Benutzern die Durchführung eigener Wiederherstellungen mithilfe der Funktion "Vorherige Versionen" in Windows zu ermöglichen. Wenn Sie diese Funktion ihren Benutzern nicht bereitstellen möchten, können Sie die Daten für Desktopcomputer mithilfe des Wiederherstellungs-Assistenten wiederherstellen.

Schutzrichtlinie

Durch DPM wird die Schutzrichtlinie oder der Zeitplan der Aufträge konfiguriert. Dabei werden für jede einzelne Schutzgruppe die Wiederherstellungsziele zugrunde gelegt, die Sie für die jeweilige Schutzgruppe festgelegt haben. Sie können z. B. folgende Wiederherstellungsziele festlegen:

Verlust von Produktionsdaten von maximal einer Stunde

Bereitstellen eines Aufbewahrungszeitraums von 30 Tagen

Daten für die Wiederherstellung für 7 Jahre zur Verfügung stellen

Ihre Wiederherstellungsziele bestimmen die Datenschutzanforderungen Ihrer Organisation. In DPM werden die Wiederherstellungsziele durch Aufbewahrungsbereich, Datenverlusttoleranz, Wiederherstellungspunktzeitplan und – für Datenbankanwendungen – den Zeitplan für die vollständige Expresssicherung definiert.

Der Aufbewahrungsbereich gibt an, wie lange Sie die verfügbaren Sicherungsdaten benötigen. Beispiel: Müssen die heutigen Daten ab sofort in einer Woche verfügbar sein? Ab sofort in zwei Wochen? Ab sofort in einem Jahr?

Die Datenverlusttoleranz ist die maximale Menge an Datenverlust, gemessen in der Zeit, die für geschäftsspezifische Anforderungen akzeptabel ist. Es bestimmt, wie oft DPM mit dem geschützten Server synchronisiert werden soll, indem Datenänderungen vom geschützten Server erfasst werden. Die Synchronisierungsfrequenz kann auf ein beliebiges Intervall zwischen 15 Minuten und 24 Stunden geändert werden. Sie können auch festlegen, dass die Synchronisierung direkt vor dem Erstellen eines Wiederherstellungspunkts erfolgt, statt nach einem bestimmten Zeitplan.

Der Wiederherstellungspunktplan legt fest, wie viele Wiederherstellungspunkte dieser Schutzgruppe erstellt werden sollen. Für den Schutz von Dateien wählen Sie die Tage und Zeiten aus, zu denen Wiederherstellungspunkte erstellt werden sollen. Für den Schutz von Anwendungsdaten, die inkrementelle Sicherungen unterstützen, wird anhand der Synchronisierungsfrequenz der Zeitplan für Wiederherstellungspunkte festgelegt. Zum Schutz der Daten von Anwendungen, die keine inkrementellen Sicherungen unterstützen, bestimmt der Zeitplan für die vollständige Express-Sicherung den Wiederherstellungspunktzeitplan.

Hinweis

Beim Erstellen einer Schutzgruppe erkennt DPM den geschützten Datentyp und bietet nur die für den jeweiligen Datentyp verfügbaren Schutzoptionen.

Automatischer Ermittlungsprozess

AutoErmittlung ist der täglich ausgeführte Vorgang, durch den DPM automatisch erkennt, ob sich neue Computer im Netzwerk befinden oder Computer aus dem Netzwerk entfernt wurden. Dazu werden von DPM einmal täglich zu einer vom Benutzer festgelegten Zeit kleine Pakete (kleiner als 10 KB) an den nächsten Domänencontroller gesendet. Der Domänencontroller antwortet auf die LDAP-Anforderung (Lightweight Directory Access Protocol) mit den Computern in dieser Domäne, und DPM identifiziert neue und entfernte Computer. Der durch AutoErmittlung erzeugte Netzwerkverkehr ist minimal.

Die automatische Ermittlung ermittelt keine neuen und entfernten Computer in anderen Domänen. Die Installation eines Schutz-Agent auf einem Computer in einer anderen Domäne erfordert die Bezeichnung des Computers mit dessen vollständig qualifizierten Domänennamen.

DPM-Verzeichnisstruktur

Wenn Sie mit dem Schutz von Daten mit DPM beginnen, werden Sie feststellen, dass der Installationspfad von DPM drei Ordner im Verzeichnis Volumes enthält:

\Microsoft DPM\DPM\Volumes\DiffArea

\Microsoft DPM\DPM\Volumes\Replica

\Microsoft DPM\DPM\Volumes\ShadowCopy

Der DiffArea-Ordner enthält eingebundene Schattenkopievolumes, die die Wiederherstellungspunkte für eine Datenquelle speichern.

Der Ordner Replikat enthält bereitgestellte Replikatvolumes.

Der Ordner ShadowCopy enthält lokale Sicherungskopien der DPM-Datenbank. Wenn Sicherungsschattenkopien der Replikate zur Archivierung mittels einer Sicherungssoftware von Drittanbietern mithilfe von DPMBackup.exe erstellt werden, werden die Sicherungsschattenkopien zusätzlich im Ordner "ShadowCopy" gespeichert.

DPM-Telemetrie

DPM erfasst keine Telemetriedaten. Wenn Sie die Daten an Azure senden, werden die von Azure Backup benötigten Informationen an Microsoft gesendet. Es enthält keine personenbezogenen Daten.

DPM-Telemetrie

Hinweis

Anwendbar ab DPM 2019 UR2.

Standardmäßig sendet DPM Diagnose- und Konnektivitätsdaten an Microsoft. Microsoft verwendet diese Daten, um die Qualität, Sicherheit und Integrität von Microsoft-Produkten und -Diensten sicherzustellen und zu verbessern.

Administratoren können dieses Feature jederzeit deaktivieren. Ausführliche Informationen zu den gesammelten Daten finden Sie im Abschnitt zur Verwaltung von Telemetriedaten in DPM.

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für