Erstellen einer Computergruppe und eines gMSA-Kontos für Azure Monitor SCOM verwaltete Instanz

In diesem Artikel wird beschrieben, wie Sie in lokales Active Directory ein GMSA-Konto (Group Managed Service Account), ein Computergruppen- und Domänenbenutzerkonto erstellen.

Hinweis

Weitere Informationen zur Architektur von Azure Monitor SCOM verwaltete Instanz finden Sie unter Azure Monitor SCOM verwaltete Instanz.

Active Directory-Voraussetzungen

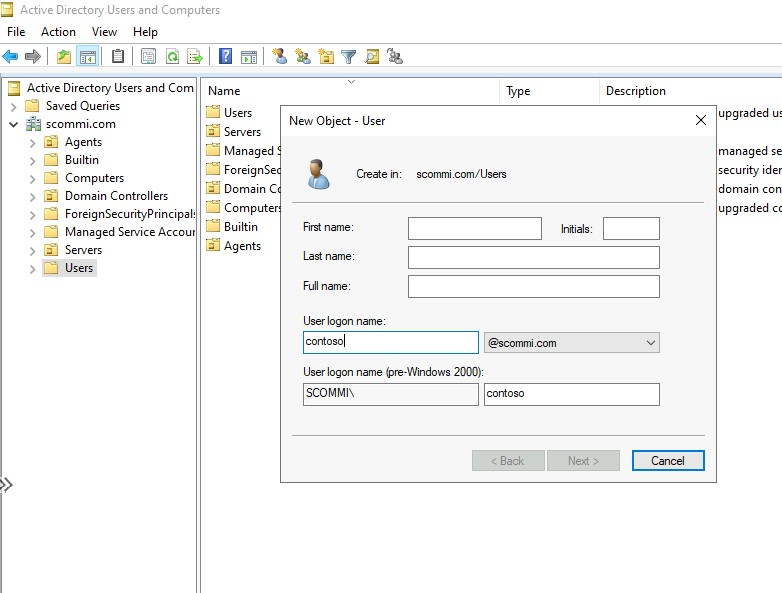

Installieren Sie zum Ausführen von Active Directory-Vorgängen das Feature RSAT: Active Directory Domain Services und Lightweight Directory Tools. Installieren Sie dann das Active Directory-Benutzer und -Computer-Tool. Sie können dieses Tool auf jedem Computer mit Domänenkonnektivität installieren. Sie müssen sich bei diesem Tool mit Administratorberechtigungen anmelden, um alle Active Directory-Vorgänge ausführen zu können.

Konfigurieren eines Domänenkontos in Active Directory

Erstellen Sie ein Domänenkonto in Ihrem Active Directory-instance. Das Domänenkonto ist ein typisches Active Directory-Konto. (Es kann sich um ein Nicht-Administratorkonto handeln.) Sie verwenden dieses Konto, um der vorhandenen Domäne die System Center Operations Manager-Verwaltungsserver hinzuzufügen.

Stellen Sie sicher, dass dieses Konto über die Berechtigungen zum Hinzufügen anderer Server zu Ihrer Domäne verfügt. Sie können ein vorhandenes Domänenkonto verwenden, wenn es über diese Berechtigungen verfügt.

Sie verwenden das konfigurierte Domänenkonto in späteren Schritten, um eine instance von SCOM-verwaltete Instanz und nachfolgenden Schritten zu erstellen.

Erstellen und Konfigurieren einer Computergruppe

Erstellen Sie eine Computergruppe in Ihrem Active Directory-instance. Weitere Informationen finden Sie unter Erstellen eines Gruppenkontos in Active Directory. Alle von Ihnen erstellten Verwaltungsserver sind Teil dieser Gruppe, sodass alle Mitglieder der Gruppe gMSA-Anmeldeinformationen abrufen können. (Sie erstellen diese Anmeldeinformationen in späteren Schritten.) Der Gruppenname darf keine Leerzeichen enthalten und darf nur Alphabetzeichen enthalten.

Um diese Computergruppe zu verwalten, geben Sie berechtigungen für das domänenkonto an, das Sie erstellt haben.

Wählen Sie die Gruppeneigenschaften aus, und wählen Sie dann Verwaltet von aus.

Geben Sie unter Name den Namen des Domänenkontos ein.

Aktivieren Sie das Kontrollkästchen Manager kann Mitgliedschaftsliste aktualisieren .

Erstellen und Konfigurieren eines gMSA-Kontos

Erstellen Sie eine gMSA, um die Verwaltungsserverdienste auszuführen und die Dienste zu authentifizieren. Verwenden Sie den folgenden PowerShell-Befehl, um ein gMSA-Dienstkonto zu erstellen. Der DNS-Hostname kann auch verwendet werden, um die statische IP-Adresse zu konfigurieren und wie in Schritt 8 denselben DNS-Namen der statischen IP-Adresse zuzuordnen.

New-ADServiceAccount ContosogMSA -DNSHostName "ContosoLB.aquiladom.com" -PrincipalsAllowedToRetrieveManagedPassword "ContosoServerGroup" -KerberosEncryptionType AES128, AES256 -ServicePrincipalNames MSOMHSvc/ContosoLB.aquiladom.com, MSOMHSvc/ContosoLB, MSOMSdkSvc/ContosoLB.aquiladom.com, MSOMSdkSvc/ContosoLB

Dieser Befehl umfasst folgende Parameter:

ContosogMSAist der gMSA-Name.ContosoLB.aquiladom.comist der DNS-Name für den Lastenausgleich. Verwenden Sie denselben DNS-Namen, um die statische IP-Adresse zu erstellen und der statischen IP denselben DNS-Namen wie in Schritt 8 zuzuordnen.ContosoServerGroupist die Computergruppe, die in Active Directory erstellt wurde (zuvor angegeben).MSOMHSvc/ContosoLB.aquiladom.com,SMSOMHSvc/ContosoLB,MSOMSdkSvc/ContosoLB.aquiladom.comundMSOMSdkSvc/ContosoLBsind Dienstprinzipalnamen.

Hinweis

Wenn der gMSA-Name länger als 14 Zeichen ist, stellen Sie sicher, dass Sie weniger als 15 Zeichen festlegen SamAccountName , einschließlich des Zeichens $ .

Wenn der Stammschlüssel nicht wirksam ist, verwenden Sie den folgenden Befehl:

Add-KdsRootKey -EffectiveTime ((get-date).addhours(-10))

Stellen Sie sicher, dass das erstellte gMSA-Konto ein lokales Administratorkonto ist. Wenn Gruppenrichtlinie Object-Richtlinien für die lokalen Administratoren auf Active Directory-Ebene vorhanden sind, stellen Sie sicher, dass sie über das gMSA-Konto als lokalen Administrator verfügen.

Wichtig

Informationen zum Minimieren einer umfangreichen Kommunikation mit Ihrem Active Directory-Administrator und dem Netzwerkadministrator finden Sie unter Selbstüberprüfung. Der Artikel beschreibt die Verfahren, die der Active Directory-Administrator und der Netzwerkadministrator verwenden, um ihre Konfigurationsänderungen zu überprüfen und ihre erfolgreiche Implementierung sicherzustellen. Dieser Prozess reduziert unnötige Hin-und-Her-Interaktionen vom Operations Manager-Administrator auf den Active Directory-Administrator und den Netzwerkadministrator. Diese Konfiguration spart Zeit für die Administratoren.

Nächste Schritte

Speichern von Domänenanmeldeinformationen in Azure Key Vault

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für