Unterstützung der Kerberos-Authentifizierung für UNIX- und Linux-Computer

Wichtig

Diese Version von Operations Manager hat das Ende des Supports erreicht. Es wird empfohlen, ein Upgrade auf Operations Manager 2022 durchzuführen.

System Center Operations Manager Version 1801 und höher kommuniziert mithilfe des Secure Shell-Protokolls (SSH) und der Webdienste für die Verwaltung (Web Services for Management, WS-Management) mit UNIX- und Linux-Computern. Agent-Aktionen, z.B. Agent-Installation, -Deinstallation und -Aktualisierung erfolgen über SSH und erfordern ein privilegiertes Konto. Agent-Ermittlung und -Überwachung nutzen die Webdienste für die Verwaltung und erfordern nur ein gering privilegiertes Konto.

Operations Manager kann jetzt überall dort die Kerberos-Authentifizierung unterstützen, wo das WS-Management-Protokoll für die Verwaltung vom Management Server für die Kommunikation mit UNIX- und Linux-Computern verwendet wird. Hinzufügen von Kerberos-Unterstützung für UNIX- und Linux-Computer bietet größere Sicherheit, da der Management Server dann nicht mehr die Standardauthentifizierung für die Windows-Remoteverwaltung (Windows Remote Management, WinRM) aktivieren muss.

Hinweis

Deaktivieren Sie die Standardauthentifizierung für WinRM nicht, wenn Sie die Windows Kerberos-Authentifizierung nicht verwenden.

UNIX- und Linux-Kerberos-Unterstützung durch Operations Manager nach Aktivität

| Aktivität | Protokoll | Unterstützung für Kerberos |

|---|---|---|

| Agent-Installation | SSH | Nein |

| Agent-Deinstallation | SSH | Nein |

| Agent-Aktualisierung | SSH | Nein |

| Agent-Wiederherstellung | SSH | Nein |

| Agent-Überwachung | WS-Man | Ja |

| Agent-Ermittlung | WS-Man | Ja |

Voraussetzungen

Die UNIX- und Linux-Überwachung mit Operations Manager wird auf vielen Betriebssystemen unterstützt.

Die folgende Teilmenge dieser Betriebssysteme unterstützt jetzt WS-Management Kommunikation über Kerberos: (Nur die zuletzt veröffentlichte Version jeder Verteilung wird unterstützt.)

| Betriebssystem | Version |

|---|---|

| Red Hat Enterprise Linux Server | 6 |

| Red Hat Enterprise Linux Server | 7 |

| Red Hat Enterprise Linux Server | 8 |

| CentOS | 6 |

| CentOS | 7 |

| UBUNTU Server | 14 |

| UBUNTU Server | 15 |

| Betriebssystem | Version |

|---|---|

| Red Hat Enterprise Linux Server | 6 |

| Red Hat Enterprise Linux Server | 7 |

| Red Hat Enterprise Linux Server | 8 |

| CentOS | 7 |

| Rocky Linux | 8 |

| Alma Linux | 8 |

| SLES | 12 |

| SLES | 15 |

| Debian | 9 |

| Debian | 10 |

| Debian | 11 |

| Oracle Linux | 7 |

| Oracle Linux | 8 |

| Ubuntu Server | 16 |

| Ubuntu Server | 18 |

| Ubuntu Server | 20 |

| Betriebssystem | Version |

|---|---|

| Red Hat Enterprise Linux Server | 7 |

| Red Hat Enterprise Linux Server | 8 |

| CentOS | 7 |

| Rocky Linux | 8 |

| Alma Linux | 8 |

| SLES | 12 |

| SLES | 15 |

| Debian | 9 |

| Debian | 10 |

| Debian | 11 |

| Oracle Linux | 7 |

| Oracle Linux | 8 |

| Ubuntu Server | 16 |

| Ubuntu Server | 18 |

| Ubuntu Server | 20 |

UNIX- oder Linux-Agent muss in die Domäne eingebunden sein.

Ausführende Konten müssen so konfiguriert sein, dass domänenbasierte Konten verwendet werden, die dem entsprechenden Unix/Linux-Ausführungsprofil zugeordnet sind.

Aktivieren von Kerberos-Authentifizierung setzt voraus, dass alle UNIX- und Linux-Agents, die mit dem Management Server kommunizieren, Kerberos unterstützen. Die Authentifizierung im gemischten Modus, bei denen einige Agents die Standardauthentifizierung und andere Kerberos verwenden, wird nicht unterstützt. Verwenden Sie stattdessen separate Ressourcenpools und Verwaltungsserver, um dies zu erreichen.

Aktivieren oder Deaktivieren der Kerberos-Authentifizierung auf einem Verwaltungs- oder Gatewayserver

Verwenden Sie das folgende Verfahren, um die Kerberos-Authentifizierung auf einem Verwaltungs- oder Gatewayserver zu aktivieren bzw. zu deaktivieren.

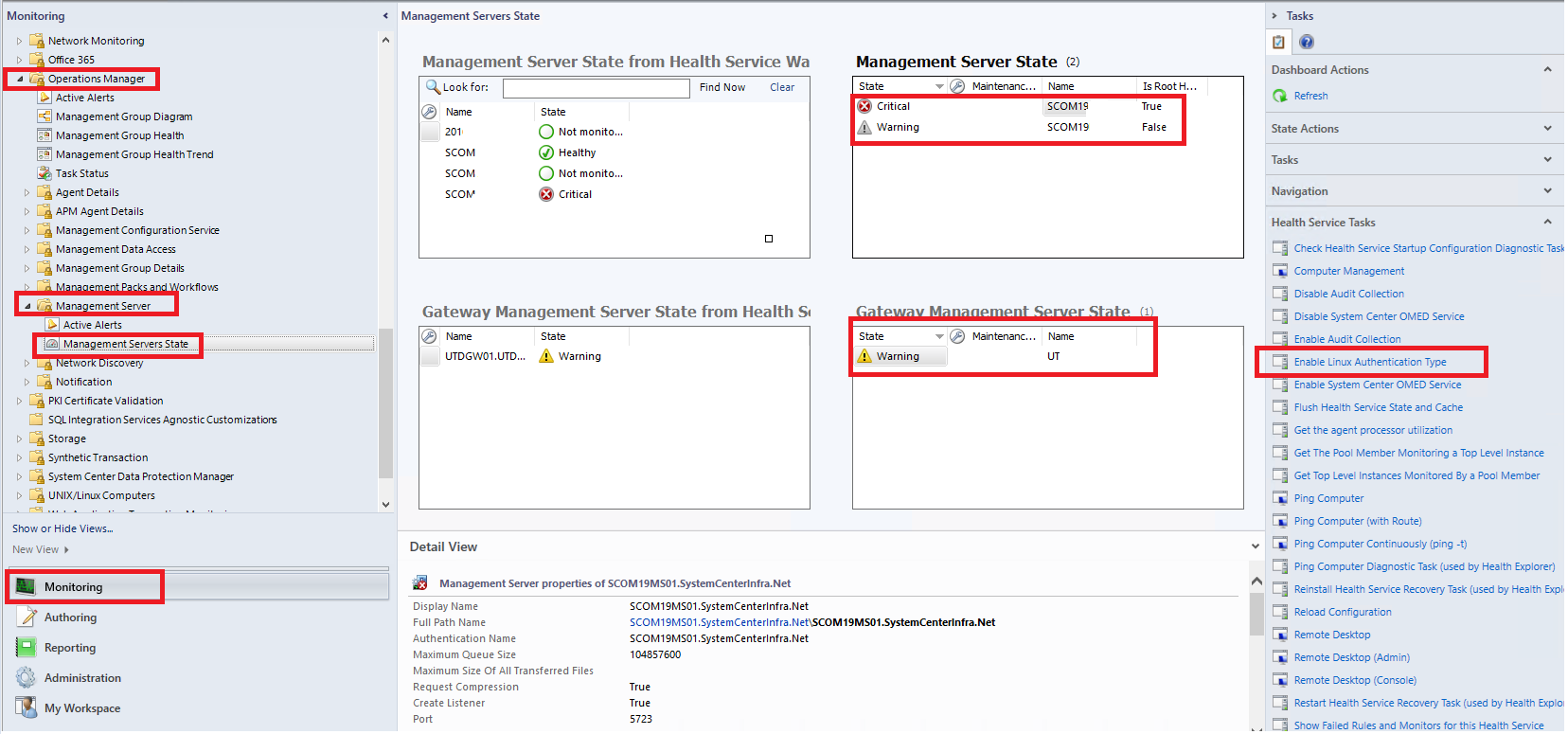

Öffnen Sie die Betriebskonsole mit einem Konto, das Mitglied der Operations Manager-Administratorrolle ist.

Wählen Sie Status des Verwaltungsservers oder Status des Gatewayservers aus, wie nachfolgend gezeigt:

- Wählen Sie für Verwaltungsserver ÜberwachungOperations ManagerVerwaltungsserverStatus des VerwaltungsserversStatus des Verwaltungsservers aus.

- Wählen Sie für Gatewayverwaltungsserver ÜberwachungOperations ManagerVerwaltungsserverStatus des VerwaltungsserversStatus des Gatewayverwaltungsservers aus.

Wählen Sie im rechten Aufgabenbereich Linux-Authentifizierungstyp aktivieren aus.

Diese Aufgabe aktiviert/deaktiviert die Kerberos-Authentifizierung für die Linux-Überwachung auf dem Verwaltungs- oder Gatewayserver.

Klicken Sie auf Run (Ausführen).

Hinweis

Diese Aufgabe legt den Registrierungseintrag Authentifizierung auf folgenden Speicherort fest:

HKLM:\Software\Microsoft\Microsoft Operations Manager\3.0\Setup\Linux Auth in Kerberos.

Wiederholen Sie die obigen Schritte auf allen Verwaltungsservern im UNIX- und Linux-Ressourcenpool, für die die Kerberos-Authentifizierung auf den SCX-Agents erfolgen soll.

Überprüfen der Kerberos-Authentifizierung über die Konsole

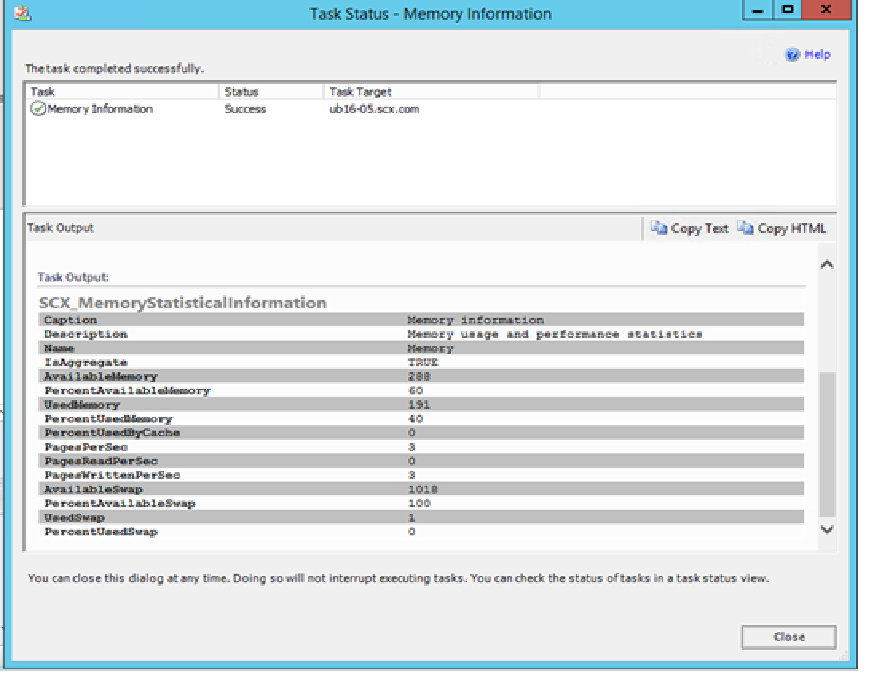

So überprüfen Sie über die Operations Manager-Konsole, ob die Kerberos-Authentifizierung funktioniert:

Auswählen von Überwachen von>UNIX/Linux-Computern> Auswählen eines UNIX- oder Linux-Computers

Wählen Sie im rechten Aufgabenbereich Speicherinformationen.

Vergewissern Sie sich, dass die Aufgabe erfolgreich ausgeführt wird.

Überprüfen der Kerberos-Authentifizierung über die Befehlszeile

Führen Sie folgende Schritte aus, um die Kerberos-Authentifizierung zwischen einem Management Server und einem UNIX- oder Linux-Agent über die Befehlszeile zu überprüfen:

Starten Sie eine Eingabeaufforderung als Administrator vom Verwaltungsserver aus, und führen Sie das folgende Skript aus, während Sie die entsprechenden Informationen durch Servername, Benutzername und Kennwort ersetzen.

winrm e http://schemas.microsoft.com/wbem/wscim/1/cim-schema/2/SCX_Agent?__cimnamespace=root/scx -r:https://<UNIX/Linux servername>:1270 -u:<username@contoso.com> -p:<password> -auth:Kerberos -skipcacheck -skipcncheck -encoding:utf-8Stellen Sie sicher, dass die Ausgabe angibt, dass der Befehl erfolgreich war.

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für