Konfigurieren von verschlüsselten Netzwerken in einem SDN mit VMM

Wichtig

Diese Version von Virtual Machine Manager (VMM) hat das Ende des Supports erreicht. Es wird empfohlen, ein Upgrade auf VMM 2022 durchzuführen.

In diesem Artikel wird erläutert, wie Sie die VM-Netzwerke im softwaredefiniertem Netzwerk (SDN) mithilfe von System Center – Virtual Machine Manager (VMM) verschlüsseln.

Derzeit kann der durch das Gastbetriebssystem oder eine Anwendung generierte Netzwerkdatenverkehr mit Technologien wie IPSec und TLS verschlüsselt werden. Die Implementierung dieser Technologien erweist sich jedoch als schwierig, was auf ihre inhärente Komplexität und die Herausforderungen im Zusammenhang mit der Interoperabilität zwischen Systemen zurückzuführen ist.

Mit der Funktion verschlüsselter Netzwerke in VMM kann mithilfe des Netzwerkcontrollers (NC) mühelos eine End-to-End-Verschlüsselung in den VM-Netzwerken konfiguriert werden. Diese Verschlüsselung verhindert, dass Datenverkehr zwischen zwei VMs im gleichen VM-Netzwerk und demselben Subnetz gelesen und bearbeitet wird.

VMM 1801 und höher unterstützt dieses Feature.

Die Steuerung der Verschlüsselung erfolgt auf Subnetzebene, und die Verschlüsselung kann für jedes Subnetz des VM-Netzwerks aktiviert bzw. deaktiviert werden.

Diese Funktion wird vom Netzwerkcontroller (NC) des SDN gesteuert. Wenn Sie noch nicht über eine SDN-Infrastruktur (Software Defined Network) mit einem NC verfügen, finden Sie weitere Informationen unter Bereitstellen von SDN.

Hinweis

Dieses Feature bietet derzeit Schutz vor Drittanbieter- und Netzwerkadministratoren und bietet keinen Schutz vor Fabric-Administratoren. Der Schutz vor Fabric-Administratoren befindet sich derzeit in Bearbeitung und wird in Kürze verfügbar sein.

Vorbereitung

Stellen Sie sicher, dass die folgenden Voraussetzungen erfüllt werden:

- Mindestens zwei Hosts für Mandanten-VMs, um die Verschlüsselung zu überprüfen.

- HNV-basiertes VM-Netzwerk mit aktivierter Verschlüsselung und einem Zertifikat, das vom Fabricadministrator erstellt und verteilt werden kann.

Hinweis

Das Zertifikat muss zusammen mit seinem privaten Schlüssel im lokalen Zertifikatspeicher aller Hosts gespeichert werden, auf denen sich die VMs (dieses Netzwerks) befinden.

Vorgehensweise zum Konfigurieren verschlüsselter Netzwerke

Führen Sie die folgenden Schritte durch:

Erstellen Sie ein Zertifikat, und platzieren Sie das Zertifikat dann im lokalen Zertifikatspeicher aller Hosts, auf denen Sie die Mandanten-VMs für diese Überprüfung platzieren möchten.

Sie können ein selbstsigniertes Zertifikat erstellen oder ein Zertifikat von einer Zertifizierungsstelle abrufen. Informationen dazu, wie Sie selbstsignierte Zertifikate generieren und an den entsprechenden Speicherorten jedes Hosts platzieren, die Sie verwenden, finden Sie unter Konfigurieren der Verschlüsselung für ein virtuelles Subnetz.

Hinweis

Notieren Sie sich den „Fingerabdruck“ des Zertifikats, das Sie generieren. Im obigen Artikel in Schritt 2 müssen Sie nicht die Aktionen ausführen, die unter "Erstellen von Zertifikatanmeldeinformationen" und "Konfigurieren eines Virtual Network für die Verschlüsselung" beschrieben sind. Sie konfigurieren diese Einstellungen mithilfe von VMM in den folgenden Schritten.

Richten Sie ein von NC verwaltetes Netzwerk eines HNV-Anbieters (Hyper-V-Netzwerkvirtualisierung) ein, um Konnektivität mit der Mandanten-VM herzustellen. Weitere Informationen

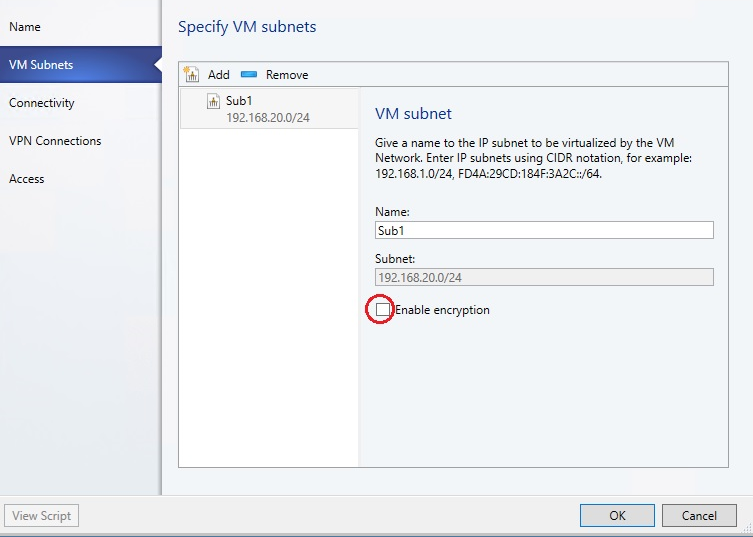

Erstellen Sie ein Netzwerk und ein Subnetz für die Mandanten-VM. Wählen Sie beim Erstellen des Subnetzes unter VM-Subnetze die Option Verschlüsselung aktivieren aus. Weitere Informationen

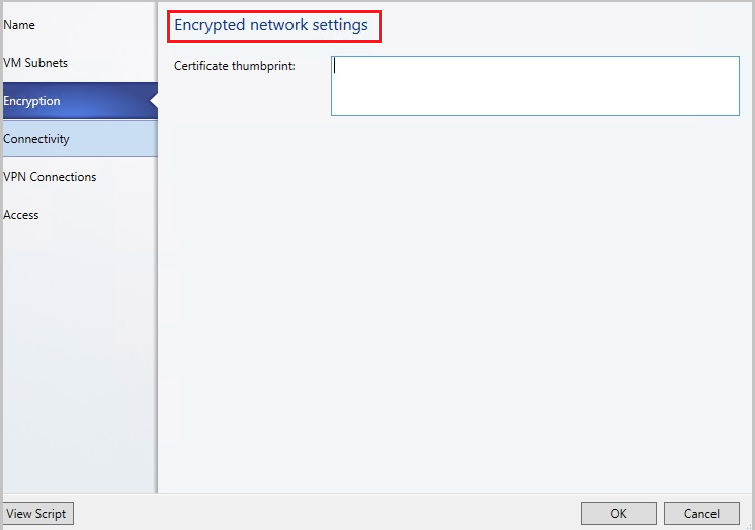

Fügen Sie im nächsten Schritt den Fingerabdruck des Zertifikats ein, das Sie erstellt haben.

Erstellen Sie zwei VMs auf zwei separaten physischen Hosts, und verbinden Sie sie mit dem obigen Subnetz. Weitere Informationen.

Fügen Sie eine beliebige Anwendung zur Paketermittlung an die beiden Netzwerkschnittstellen der beiden Hosts an, auf denen sich die Mandanten-VMs befinden.

Senden Sie Datenverkehr, Ping, HTTP oder andere Pakete zwischen den beiden Hosts, und überprüfen Sie die Pakete in der Anwendung zum Ermitteln von Paketen. Die Pakete sollten keinen erkennbaren Nur-Text aufweisen, wie die Parameter einer HTTP-Anforderung.

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für