Behandeln von Problemen bei der WSUS-Synchronisierung und -Import

Gilt für: Windows Server Update Services

Ab Juli 2020 treten bei Benutzern WSUS-Synchronisierungs- und Importprobleme mit den endpunkten Windows Update (WU) oder Microsoft Update (MU) auf.

In diesem Artikel wird beschrieben, wie Sie einige häufige Probleme beheben. Sie können einige dieser Problembehandlungstechniken (z. B. Netzwerkerfassungen) auch für viele andere Probleme verwenden.

Endpunkte

Derzeit verwendet WSUS die folgenden Endpunkte zum Synchronisieren von Metadaten:

https://sws.update.microsoft.comDie meisten WSUS-Server sollten mit diesem neuen Endpunkt synchronisiert werden. Ab Juli 2020 akzeptiert dieser Endpunkt nur TLS 1.2-Verbindungen (Transport Layer Security). Und einige Verschlüsselungen wurden deaktiviert.

https://sws1.update.microsoft.comDieser alte Endpunkt wird schließlich außer Betrieb genommen. Weitere Informationen finden Sie unter Ende der Synchronisierung für WSUS 3.0 SP2. Dieser Endpunkt unterstützt TLS 1.2-, TLS 1.1- und TLS 1.0-Verbindungen.

https://fe2.update.microsoft.comDieser alte Endpunkt wird als WSUS-Synchronisierungsendpunkt außer Betrieb genommen, und verbindungen mit diesem Endpunkt schlagen fehl. Windows Update Clients, die für die Synchronisierung mit Microsoft Update konfiguriert sind, verwenden diesen Endpunkt möglicherweise weiterhin.

Wenn Probleme mit der WSUS-Synchronisierung oder beim manuellen Import auftreten, überprüfen Sie zunächst, mit welchem Endpunkt Sie synchronisieren:

Öffnen Sie ein PowerShell-Eingabeaufforderungsfenster mit erhöhten Rechten auf dem WSUS-Server.

Führen Sie das folgende PowerShell-Skript aus, um den aktuellen Synchronisierungsendpunkt zu ermitteln:

$server = Get-WsusServer $config = $server.GetConfiguration() # Check current settings before you change them $config.MUUrl

Windows Server 2012 und höhere Versionen sollten für die Verwendung des Endpunkts https://sws.update.microsoft.com konfiguriert werden. Wenn Sie noch oder verwendenhttps://sws1.update.microsoft.com, wechseln Sie zum neuen Endpunkt, indem Sie die Schritte unter WSUS-Synchronisierung schlägt mit SoapException fehl.https://fe2.update.microsoft.com Beheben Sie ggf. Verbindungsprobleme mit dem https://sws.update.microsoft.com Endpunkt.

Problem 1: Fehler beim manuellen Import, aber die Synchronisierung ist erfolgreich.

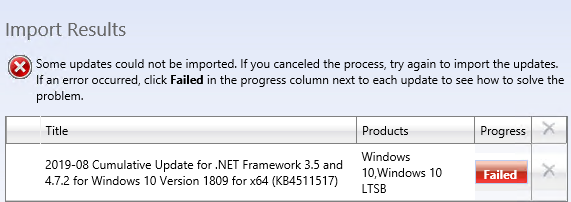

Viele Benutzer importieren Updates manuell in WSUS, und einige Updates müssen manuell importiert werden. Beispielsweise müssen Vorschauupdates, die in der dritten und vierten Woche des Monats veröffentlicht werden, manuell importiert werden. Ab Ende Juli 2020 haben Sie möglicherweise festgestellt, dass Sie Updates nicht manuell importieren können.

Einige WSUS-Server können updates jedoch weiterhin erfolgreich importieren. Und die übliche Synchronisierung mit WU und MU funktioniert weiter.

Dieses Problem tritt auf WSUS-Servern auf, auf denen Windows Server 2012, Windows Server 2012 R2, Windows Server 2016 oder Windows Server 2019 ausgeführt wird.

Problembehandlung 1

Führen Sie das PowerShell-Skript in Endpunkten aus, um zu bestimmen, welche Endpunkte die WSUS-Server verwenden. Sie werden wahrscheinlich feststellen, dass funktionierende Server mit

https://fe2.update.microsoft.comoderhttps://sws1.update.microsoft.comkommunizieren und fehlerhafte Server mithttps://sws.update.microsoft.comkommunizieren.Überprüfen Sie die

%Program Files%\Update Services\LogFiles\SoftwareDistribution.logDatei auf Fehler, wenn Sie Updates manuell importieren. Suchen Sie nach Fehlern, die dem folgenden Beispiel ähneln:ProcessWebServiceProxyException found Exception was WebException. Action: Retry. Exception Details: System.Net.WebException: The underlying connection was closed: An unexpected error occurred on a send. ---> System.IO.IOException: Unable to read data from the transport connection: An existing connection was forcibly closed by the remote host. ---> System.Net.Sockets.SocketException: An existing connection was forcibly closed by the remote host at System.Net.Sockets.NetworkStream.Read(Byte[] buffer, Int32 offset, Int32 size) -- End of inner exception stack trace --- ... at System.Net.TlsStream.ProcessAuthentication(LazyAsyncResult result) at System.Net.TlsStream.Write(Byte[] buffer, Int32 offset, Int32 size) at System.Net.PooledStream.Write(Byte[] buffer, Int32 offset, Int32 size) at System.Net.ConnectStream.WriteHeaders(Boolean async)

Die folgende Meldung im Fehler gibt an, dass der WSUS-Server versucht hat, mithilfe von TLS eine Verbindung mit WU/MU herzustellen, aber WU/MU die Verbindung geschlossen hat:

Eine vorhandene Verbindung wurde vom Remotehost erzwungen geschlossen.

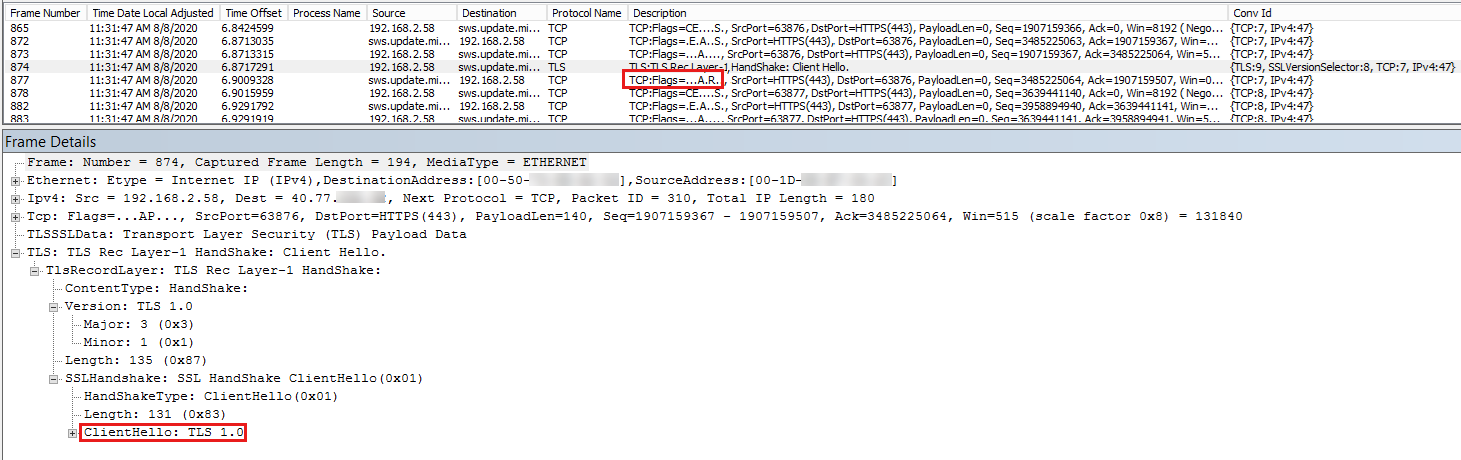

Der folgende Screenshot zeigt eine Netzwerkerfassung des Verbindungsversuchs.

In der Netzwerkerfassung ist Frame 874 das Client Hello-Paket, das TLS 1.0 verwendet. Frame 877 ist die Serverantwort. Die Antwort enthält die Flags ACK (A) und RST (R). Da der https://sws.update.microsoft.com Endpunkt nur TLS 1.2-Verbindungen unterstützt, verweigert er die Verbindung und gibt eine Zurücksetzungsantwort aus.

Lösung für Problem 1

Dieses Problem tritt auf, weil die WSUS-Importfunktion TLS 1.2 nicht verwenden kann.

Verwenden Sie eine der folgenden Methoden, um dieses Problem zu beheben:

Konfigurieren Sie .NET Framework für die Verwendung von TLS 1.2 mithilfe von Registrierungsschlüsseln.

Informationen zum Festlegen der Registrierungsschlüssel finden Sie unter Konfigurieren für starke Kryptografie. Starten Sie den Server neu, nachdem Sie die Registrierungsschlüssel festgelegt haben.

Erstellen oder aktualisieren Sie die w3wp.exe.config-Datei, um TLS 1.2 zu aktivieren.

Hinweis

Diese Änderung gilt für alle w3wp.exe Instanzen, die erstellt werden, unabhängig davon, ob sie für WSUS gelten. W3wp.exe verwendet TLS 1.2, wenn die Remoteseite diese Version unterstützt. Wenn TLS 1.1 und TLS 1.0 aktiviert sind, handelt W3wp.exe diese Protokolle aus, wenn der Zielstandort TLS 1.2 nicht unterstützt.

Wenn die

%SystemRoot%\system32\inetsrv\w3wp.exe.configDatei nicht vorhanden ist, führen Sie die folgenden Schritte aus:Erstellen Sie eine neue Datei mit dem Namen W3wp.exe.config im

%SystemRoot%\system32\inetsrvOrdner.Öffnen Sie die Datei in einem Text-Editor, z. B. Editor.

Fügen Sie der Datei die folgenden Zeilen hinzu, und speichern Sie die Datei dann:

<?xml version="1.0" encoding="utf-8"?> <configuration> <runtime> <AppContextSwitchOverrides value="Switch.System.Net.DontEnableSystemDefaultTlsVersions=false"/> </runtime> </configuration>

Wenn die

%SystemRoot%\system32\inetsrv\w3wp.exe.configDatei bereits vorhanden ist, führen Sie die folgenden Schritte aus:Öffnen Sie die Datei im Editor oder in einem anderen Text-Editor.

Fügen Sie die folgenden Zeilen direkt unter dem <Konfigurationselement> hinzu, und speichern Sie dann die Datei:

<runtime> <AppContextSwitchOverrides value="Switch.System.Net.DontEnableSystemDefaultTlsVersions=false"/> </runtime>

Nachdem Sie die W3wp.exe.config Datei erstellt oder aktualisiert haben, öffnen Sie ein Eingabeaufforderungsfenster mit erhöhten Rechten, und führen Sie dann aus

iisreset, um alle Arbeitsprozesse neu zu starten. Testen Sie, ob der manuelle Import jetzt funktioniert.

Problem 2: Fehler beim manuellen Import nach dem Deaktivieren von TLS 1.1 oder TLS 1.0

TLS 1.1 und TLS 1.0 werden eingestellt, da sie als unsicher gelten. Nachdem Sie diese Protokolle deaktiviert haben, können Sie keine Updates mehr importieren. Die Synchronisierung funktioniert jedoch weiterhin.

Dieses Problem tritt auf WSUS-Servern auf, auf denen Windows Server 2012, Windows Server 2012 R2, Windows Server 2016 oder Windows Server 2019 ausgeführt wird.

Problembehandlung 2

WSUS protokolliert, welche SSL-/TLS-Versionen beim Start aktiviert sind. Führen Sie die folgenden Schritte aus, um die SSL/TLS-Versionen zu ermitteln:

Starten Sie den WSUS-Dienst neu.

Führen Sie

iisresetan einer Eingabeaufforderung mit erhöhten Rechten aus, um zu erzwingen, dass WSUS die Startsequenz durchläuft.Öffnen Sie die WSUS-Konsole, und stellen Sie eine Verbindung mit dem Server her.

Öffnen Sie

%Program Files%\Update Services\LogFiles\SoftwareDistribution.log, suchen Sie nach Einträgen, die am SCHANNEL-Protokoll beginnen. Es sollten Einträge angezeigt werden, die dem folgenden Beispiel ähneln:SCHANNEL Protocol 'TLS 1.0' disabled SCHANNEL Protocol 'TLS 1.1' disabled SCHANNEL Protocols subkey for 'TLS 1.2' not found. Protocol is enabledDiese Einträge zeigen, dass TLS 1.1 und TLS 1.0 deaktiviert und TLS 1.2 aktiviert ist.

Wenn der Importvorgang fehlschlägt, protokolliert SoftwareDistribution.log den folgenden Fehlereintrag:

ProcessWebServiceProxyException found Exception was WebException. Action: Retry. Exception Details: System.Net.WebException: The underlying connection was closed: An unexpected error occurred on a receive. ---> System.ComponentModel.Win32Exception: The client and server cannot communicate, because they do not possess a common algorithm

Der folgende Screenshot zeigt eine Netzwerkerfassung des Verbindungsversuchs.

In der Netzwerkerfassung zeigen die Frames 1518-1520 den Drei-Wege-Handshake (SYN, SYN ACK, ACK) zwischen Client und Server. Frame 1536 ist ein ACK FIN-Paket vom WSUS-Server.

WSUS schließt die Verbindung, da alle Protokolle, die es für den Import verwenden kann (SSL3, TLS 1.0, TLS 1.1), deaktiviert sind und tls 1.2 nicht verwendet werden kann.

Lösung für Problem 2

Dieses Problem ähnelt Issue 1, bei dem der WSUS-Import TLS 1.2 nicht verwenden kann. Um dieses Problem zu beheben, verwenden Sie Lösung für Problem 1.

Problem 3: Fehler bei der Synchronisierung auf Windows Server 2012 und Windows Server 2012 R2 WSUS-Servern, die nur Sicherheitsupdates anwenden

Windows Server 2012 und Windows Server 2012 R2-Wartung enthalten die folgenden Updatespuren:

- Ein reines Sicherheitsupdate, das nicht kumulativ ist. Sie enthält nur Sicherheitskorrekturen. Beispiel: 9. Juni 2020 – KB4561673 (Sicherheitsupdate).

- Ein monatliches Rollup, das kumulativ ist. Sie enthält alle Sicherheitsfixes aus dem reinen Sicherheitsupdate sowie nicht sicherheitsrelevante Korrekturen. Beispiel: 9. Juni 2020 – KB4561666 (monatliches Rollup).

WSUS auf Windows Server 2012 und Windows Server 2012 R2 kann TLS 1.2 nicht für die Synchronisierung verwenden, es sei denn, eines der folgenden monatlichen Rollups oder ein späteres monatliches Rollup ist installiert:

- 27. Juni 2017 – KB4022721 (Vorschau des monatlichen Rollups) für Windows Server 2012

- 27. Juni 2017 – KB4022720 (Vorschau des monatlichen Rollups) für Windows Server 2012 R2

Die Änderung, die es WSUS ermöglicht, TLS 1.2 zu verwenden, ist eine nicht sicherheitsrelevante Lösung, die nur in den monatlichen Rollups enthalten ist.

Einige Benutzer entscheiden sich dafür, nur die Sicherheitsupdates zu installieren und niemals die monatlichen Rollups zu installieren. Daher ist auf ihren WSUS-Servern nicht das Update installiert, das TLS 1.2 aktiviert. Nachdem der https://sws.update.microsoft.com Endpunkt so geändert wurde, dass er nur TLS 1.2-Verbindungen akzeptiert, können diese WSUS-Server nicht mehr mit dem Endpunkt synchronisiert werden. Dieses Problem tritt auch auf einem neu installierten Windows Server 2012 oder Windows Server 2012 R2 WSUS-Server auf, auf dem keine monatlichen Rollups installiert sind.

Problembehandlung 3

Wenn auf dem WSUS-Server die richtigen Updates installiert sind, protokolliert WSUS, welche SSL-/TLS-Versionen beim Start aktiviert sind. Führen Sie die folgenden Schritte auf dem WSUS-Server aus:

Starten Sie den WSUS-Dienst neu.

Führen Sie

iisresetan einer Eingabeaufforderung mit erhöhten Rechten aus, um zu erzwingen, dass WSUS die Startsequenz durchläuft.Öffnen Sie die WSUS-Konsole, und stellen Sie eine Verbindung mit dem Server her.

Öffnen Sie

%Program Files%\Update Services\LogFiles\SoftwareDistribution.log, suchen Sie nach Einträgen, die mit DEM SCHANNEL-Protokoll beginnen. Es sollten Einträge angezeigt werden, die dem folgenden Beispiel ähneln:SCHANNEL Protocol 'TLS 1.0' disabled SCHANNEL Protocol 'TLS 1.1' disabled SCHANNEL Protocols subkey for 'TLS 1.2' not found. Protocol is enabledWenn Sie diese Einträge nicht finden, bedeutet dies, dass das Update, das TLS 1.2 aktiviert, nicht installiert ist.

Wenn die Synchronisierung fehlschlägt, protokolliert SoftwareDistribution.log die folgende Fehlermeldung:

WebServiceCommunicationHelper.ProcessWebServiceProxyException ProcessWebServiceProxyException found Exception was WebException. Action: Retry. Exception Details: System.Net.WebException: The underlying connection was closed: An unexpected error occurred on a send. ---> System.IO.IOException: Unable to read data from the transport connection: An existing connection was forcibly closed by the remote host. ---> System.Net.Sockets.SocketException: An existing connection was forcibly closed by the remote host at System.Net.Sockets.NetworkStream.Read(Byte[] buffer, Int32 offset, Int32 size)

Der folgende Screenshot zeigt eine Netzwerkerfassung des Verbindungsversuchs.

In der Netzwerkerfassung ist Frame 95 das Client Hello-Paket, das TLS 1.0 verwendet. Frame 96 ist das RST-Paket von https://sws.update.microsoft.com. Da der Endpunkt nur TLS 1.2-Verbindungen unterstützt, verweigert er die Verbindung und gibt dann eine Zurücksetzungsantwort aus. Der WSUS-Server versucht es mehrmals, bevor er aufgibt. Daher wird diese Sequenz wiederholt.

Lösung für Problem 3

Um dieses Problem zu beheben, installieren Sie das neueste monatliche Rollup für Windows Server 2012 oder Windows Server 2012 R2. Wenden Sie auch Die Lösung für Problem 1 an, um den Fehler beim manuellen Import zu verhindern.

Problem 4: Fehler bei der Synchronisierung nach Juli 2020, wenn WSUS in Configuration Manager

Viele WSUS-Installationen sind in Microsoft Endpoint Configuration Manager Softwareupdatepunkte (SUPs) integriert. Nach Juli 2020 treten möglicherweise Synchronisierungsfehler auf, wenn Configuration Manager für die Synchronisierung von Surface-Treibern konfiguriert ist.

Dieses Problem tritt auf WSUS-Servern auf, auf denen Windows Server 2012, Windows Server 2012 R2, Windows Server 2016 oder Windows Server 2019 ausgeführt wird.

Problembehandlung 4

Wenn dieses Problem auftritt, werden Einträge, die dem folgenden Beispiel ähneln, in Wsyncmgr.log protokolliert:

Calling ImportUpdateFromCatalogSite for driver update GUIDs

Generic exception : ImportUpdateFromCatalogSite failed. Arg = 001d4517-c586-4bb1-9e66-ed6ff8e8d34f. Error =The underlying connection was closed: An unexpected error occurred on a receive.

Generic exception : ImportUpdateFromCatalogSite failed. Arg = 0037641d-bb9b-4530-9568-11e413223106. Error =The underlying connection was closed: An unexpected error occurred on a receive.

Außerdem protokolliert die %Program Files\Update Services\LogFiles\SoftwareDistribution.log Datei die folgenden Fehler:

ProcessWebServiceProxyException found Exception was WebException. Action: Retry. Exception Details: System.Net.WebException: The underlying connection was closed: An unexpected error occurred on a receive. ---> System.ComponentModel.Win32Exception: The client and server cannot communicate, because they do not possess a common algorithm

Diese Fehler deuten darauf hin, dass die Verbindung geschlossen wurde. Dieses Problem tritt auf, weil Configuration Manager die WSUS-Importfunktionalität verwendet. Daher gelten die gleichen Einschränkungen.

Lösung für Problem 4

Um dieses Problem zu beheben, verwenden Sie Lösung für Problem 1.

Problem 5: Fehler bei der Synchronisierung nach Juli 2020 aufgrund eingeschränkter Verschlüsselungen

Sie können verschiedene Verschlüsselungen deaktivieren, um TLS-Verbindungen zu schützen. Ab Juli 2020 können Ihre WSUS-Server nicht mehr mit WU/MU synchronisiert werden. Wenn geändert wird, https://sws.update.microsoft.com um nur TLS 1.2-Verbindungen zu akzeptieren, werden einige Verschlüsselungsverfahren entfernt.

Dieses Problem tritt auf WSUS-Servern auf, auf denen Windows Server 2012, Windows Server 2012 R2, Windows Server 2016 oder Windows Server 2019 ausgeführt wird.

Problembehandlung 5

Die %Program Files\Update Services\LogFiles\SoftwareDistribution.log Datei protokolliert die folgenden Fehler bei der Synchronisierung:

ProcessWebServiceProxyException found Exception was WebException. Action: Retry. Exception Details: System.Net.WebException: The underlying connection was closed: An unexpected error occurred on a send. ---> System.IO.IOException: Unable to read data from the transport connection: An existing connection was forcibly closed by the remote host. ---> System.Net.Sockets.SocketException: An existing connection was forcibly closed by the remote host

Diese Einträge sind jedoch nicht nützlich, um zu bestimmen, ob ein Verschlüsselungsproblem vorliegt.

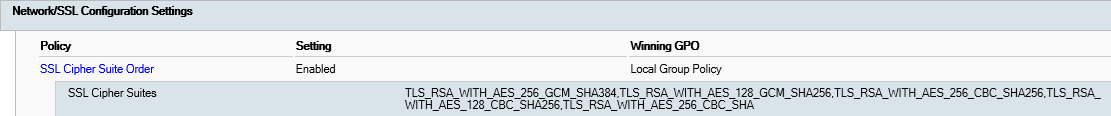

Verwenden Sie in diesem Fall eine Netzwerkerfassung, oder überprüfen Sie die angewendeten Gruppenrichtlinie Objects (GPOs). Führen Sie den folgenden Befehl an einer Eingabeaufforderung mit erhöhten Rechten aus, um die angewendeten Gruppenrichtlinienobjekte zu überprüfen:

gpresult /scope computer /h GPReport.html

Öffnen Sie GPReport.html in einem Browser.

Suchen Sie nach SSL Cipher Suite-Reihenfolge und der Einstellung SSL-Verschlüsselungssammlungen . In der Regel ist diese Einstellung nicht konfiguriert. Wenn es konfiguriert ist, kann das Problem auftreten, weil es keine gemeinsame Verschlüsselung mit WU/MU gibt.

Ab August 2020 https://sws.update.microsoft.com unterstützt die folgenden Verschlüsselungen:

- TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

- TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256

- TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384

- TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256

Hinweis

Diese Liste wird sich im Laufe der Zeit ändern, da Verschlüsselungsverfahren allmählich schwächer werden, wenn sich die Technologie verbessert.

Wenn das Gruppenrichtlinienobjekt angewendet wird und keine dieser Verschlüsselungen angegeben wird, schlägt die Kommunikation mit WU/MU fehl.

Der folgende Screenshot zeigt eine Netzwerkerfassung.

In der Netzwerkerfassung ist Frame 400 das Client Hello-Paket, das TLS 1.2 verwendet. Das Frame-Detail zeigt an, welche Verschlüsselungen vom Client gesendet wurden. Frame 404 ist das RST-Paket von https://sws.update.microsoft.com. Da es keine gemeinsame Verschlüsselung gibt, tritt bei der Synchronisierung ein Fehler auf.

Lösung für Problem 5

Gehen Sie folgendermaßen vor, um dieses Problem zu beheben:

Verwenden Sie die Ausgabe von ,

gpresultum das Gruppenrichtlinienobjekt zu bestimmen, das die SSL Cipher Suite-Reihenfolge angibt, und entfernen Sie dann das Gruppenrichtlinienobjekt. Oder ändern Sie sie, um Verschlüsselungen einzuschließen, die vonhttps://sws.update.microsoft.comunterstützt werden.Schließen Sie für Windows Server 2016 und Windows Server 2019 eine der folgenden Verschlüsselungen ein:

- TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

- TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256

- TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384

- TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256

Fügen Sie für Windows Server 2012 und 2012 R2 eine der folgenden Verschlüsselungen ein:

- TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384_P256

- TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384_P384

- TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256_P256

- TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256_P384

Wenn die Verschlüsselungen nicht vom Gruppenrichtlinienobjekt festgelegt werden, suchen Sie den folgenden Registrierungsunterschlüssel:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Cryptography\Configuration\SSL\00010002Fügen Sie dem Functions-Wert des Registrierungsschlüssels eine der erforderlichen Verschlüsselungen hinzu.

Starten Sie den WSUS-Server neu.

Um fehler beim manuellen Import zu vermeiden, wenden Sie auch Die Lösung für Problem 1 an.

Eine erfolgreiche Verbindung

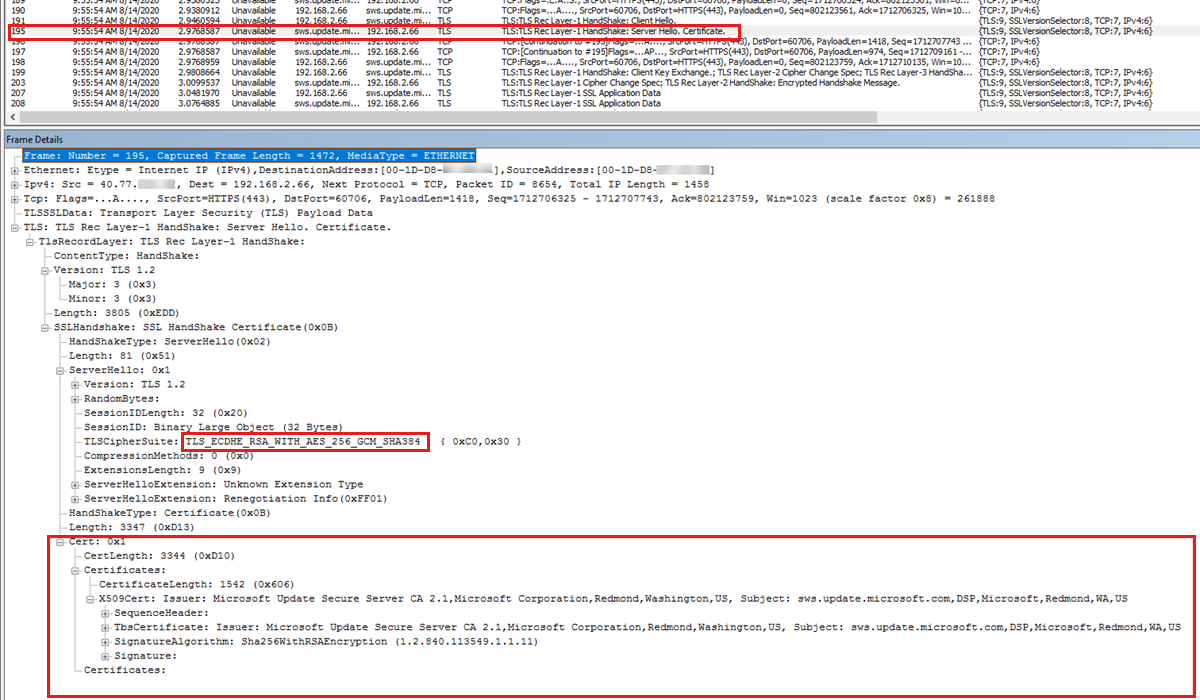

Die folgenden Screenshots zeigen eine erfolgreiche Verbindung, wenn ein Windows Server 2016 WSUS-Server Updates synchronisiert.

In der Netzwerkerfassung ist Frame 191 das Client Hello-Paket, das TLS 1.2 verwendet. Das Frame-Detail zeigt an, welche Verschlüsselungen vom Client gesendet wurden. Frame 195 ist das Server Hello-Paket vom Endpunkt. Die von WU ausgewählte TLSCipherSuite ist TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384. Das Serverzertifikat wird auch im Paket Server Hello gesendet.

Zusätzliche Verbindungseinrichtung erfolgt in den Frames 196-203. Die Datenübertragung durch die Anwendung (WSUS) und den https://sws.update.microsoft.com Endpunkt beginnt dann in Frame 207.

Hinweis zu Proxyservern

Wenn Sie einen Proxyserver verwenden, sieht die Netzwerkerfassung anders aus. Der WSUS-Server stellt eine Verbindung mit dem Proxy her, und möglicherweise wird eine CONNECT-Anforderung mit dem Ziel https://sws.update.microsoft.com, https://sws1.update.microsoft.comoder https://fe2.update.microsoft.comangezeigt. WSUS stellt ein Client Hello-Paket mit den unterstützten Verschlüsselungen aus. Wenn die Verbindung aufgrund einer falschen TLS-Version nicht erfolgreich hergestellt wurde oder keine gängige Verschlüsselung vorhanden ist, wird möglicherweise ein RST-Paket angezeigt. Proxys geben in der Regel eine FIN an den Client zurück, um das Ende der Verbindung anzugeben. Dies trifft jedoch möglicherweise nicht auf jeden Proxyserver zu. Einige Proxyserver senden ein RST-Paket oder etwas anderes.

Wenn Sie einen Proxy verwenden, müssen Sie die IP-Adresse der internen Schnittstelle des Proxyservers kennen, da WSUS nicht direkt mit den WU-Endpunkten kommuniziert. Wenn Sie die IP-Adresse des Proxyservers nicht abrufen können, suchen Sie in der Netzwerkerfassung nach CONNECT-Anforderungen, und suchen Sie nach der URL des Windows Update-Endpunkts.

References

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für