Trabajar con aplicaciones detectadas

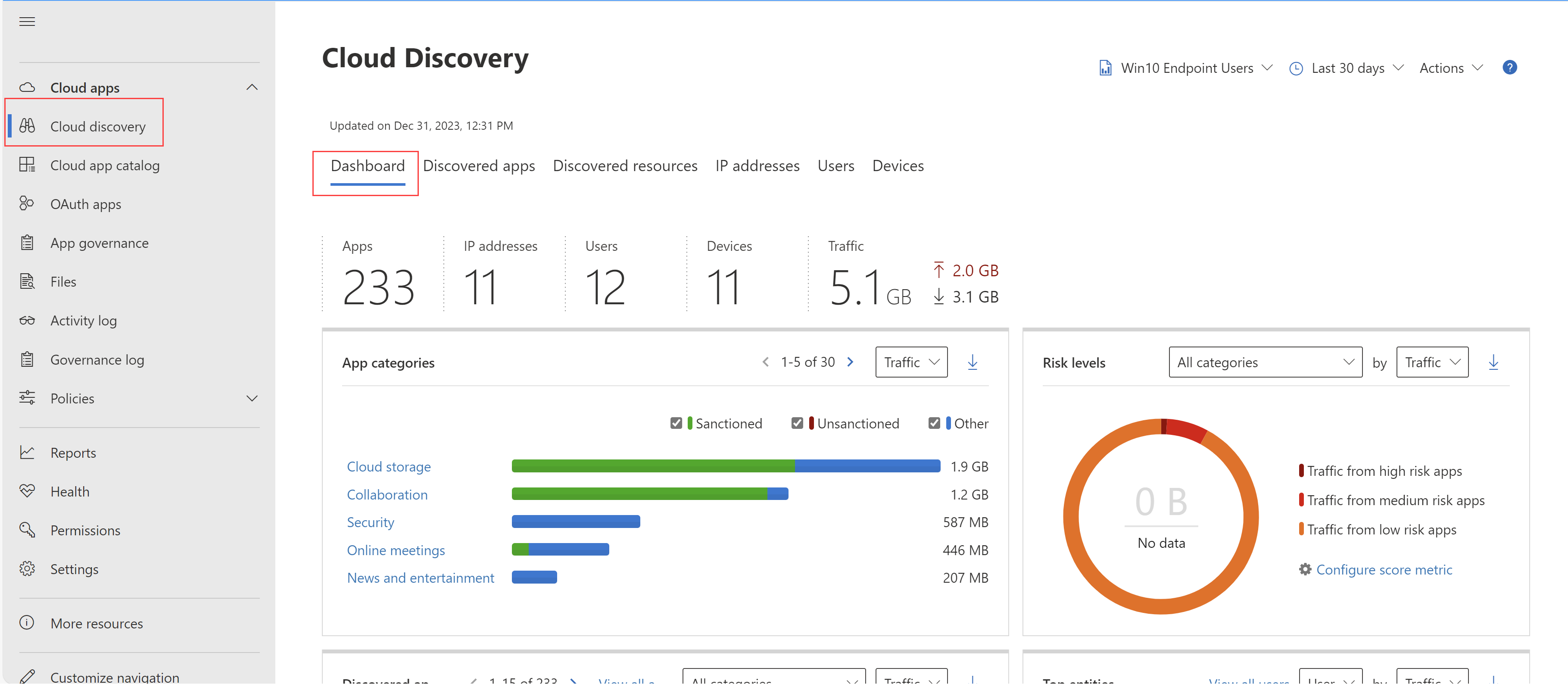

El panel de Cloud Discovery está diseñado para proporcionar más información sobre cómo se usan las aplicaciones en la nube en la organización. Proporciona una visión general a simple vista sobre los tipos de aplicaciones que se usan, las alertas abiertas y los niveles de riesgo de las aplicaciones de la organización. También muestra quiénes son los usuarios que más usan las aplicaciones y proporciona un mapa de ubicación de la sede central de la aplicación. El panel de Cloud Discovery tiene muchas opciones para filtrar los datos. Con el filtrado se pueden generar vistas específicas en función de lo que más le interese y gráficos fáciles de entender para que se haga una idea general de un vistazo. Para obtener más información, consulte: Detectar filtros de aplicaciones.

Revisar el panel de Cloud Discovery

Lo primero que debe hacer para obtener una visión general de sus aplicaciones de Cloud Discovery es ir al panel de Cloud Discovery y revisar esta información:

Primero, observa el uso general de aplicaciones en la nube de la organización en la Información general sobre el uso de alto nivel.

Después, profundice un nivel para ver cuáles son las categorías que más se usan en la organización para cada uno de los diferentes parámetros de uso. Puedes ver qué parte de este uso corresponde a aplicaciones autorizadas.

Profundice todavía más y vea todas las aplicaciones de una categoría específica en la pestaña Aplicaciones detectadas.

Puede ver los principales usuarios y las direcciones IP de origen para identificar los usuarios predominantes de aplicaciones en la nube de la organización.

Compruebe cómo se extienden las aplicaciones detectadas según la ubicación geográfica (de acuerdo con su sede central) en el mapa de la sede central de la aplicación.

Por último, no olvides revisar la puntuación de riesgo de la aplicación detectada en la introducción al riesgo de la aplicación. Compruebe el estado de alertas de detección para ver cuántas alertas abiertas se deben investigar.

Análisis detallado de las aplicaciones detectadas

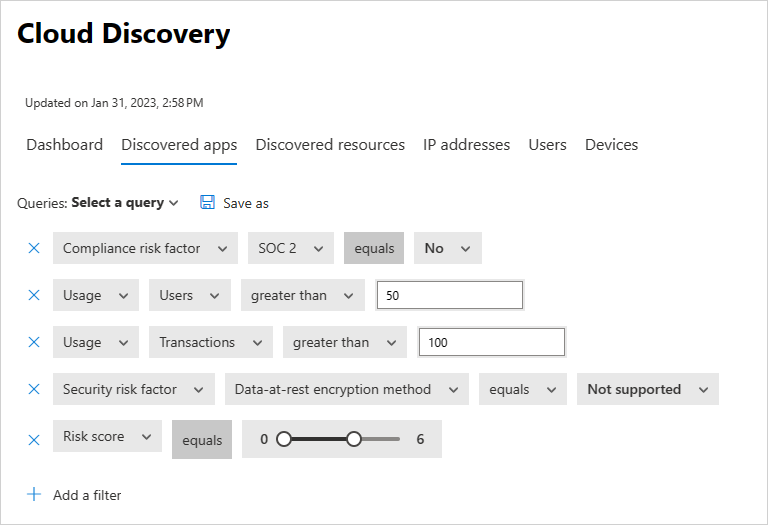

Si quiere profundizar en los datos proporcionados por Cloud Discovery, use los filtros para revisar qué aplicaciones entrañan riesgos y cuáles se usan habitualmente.

Por ejemplo, si quiere identificar las aplicaciones de colaboración y de almacenamiento en la nube que entrañan riesgos y que se usan habitualmente, puede usar la página Aplicaciones detectadas para filtrar las aplicaciones que quiera. Después, puede no autorizarlas o bloquearlas, como se indica aquí:

En la página Aplicaciones detectadas, en Buscar por categoría, seleccione Almacenamiento en la nube y Colaboración.

Luego use los filtros avanzados y establezca Factor de riesgo de cumplimiento en SOC 2 igual a No.

Para Uso, establezca Usuarios en más de 50 usuarios y Transacciones en más de 100.

Establezca el Factor de riesgo para la seguridad para Data at rest encryption (Cifrado de datos en reposo) igual a No admitido. Después, establezca Puntuación de riesgo en un valor igual o menor que 6.

Una vez que se han filtrado los resultados, puede no autorizar y bloquear las aplicaciones. Para ello, active la casilla de acción masiva para no autorizarlas en una sola acción. Después de no autorizarlas, puede usar un script de bloqueo para impedir que se usen en su entorno.

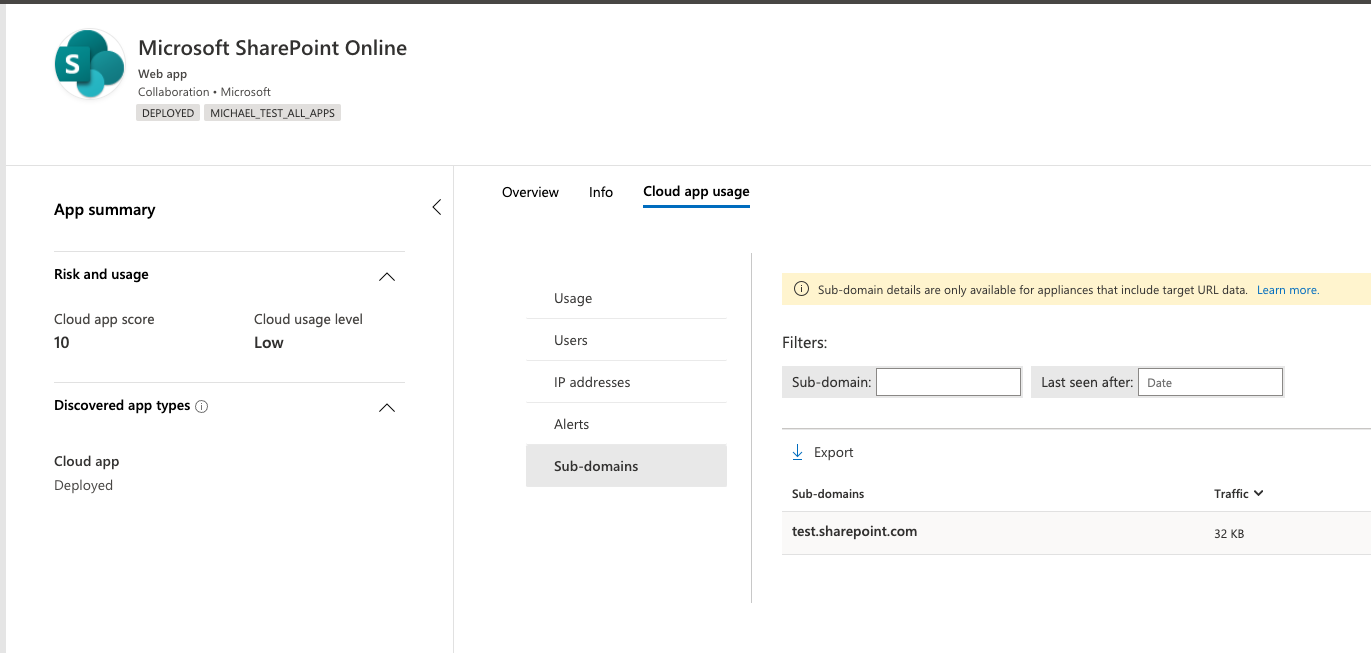

Cloud Discovery permite profundizar incluso más en el uso de la nube de la organización. Puede identificar instancias específicas que se están usando al investigar los subdominios detectados.

Por ejemplo, puede diferenciar entre los distintos sitios de SharePoint:

Nota:

Solo se permite profundizar en las aplicaciones detectadas mediante los firewalls y servidores proxy que contienen datos de dirección URL de destino. Para obtener más información, consulte Firewalls y servidores proxy compatibles.

Si Defender for Cloud Apps no encuentra coincidencias entre el subdominio detectado en los registros de tráfico y los datos almacenados en el catálogo de aplicaciones, el subdominio se etiqueta como Otro.

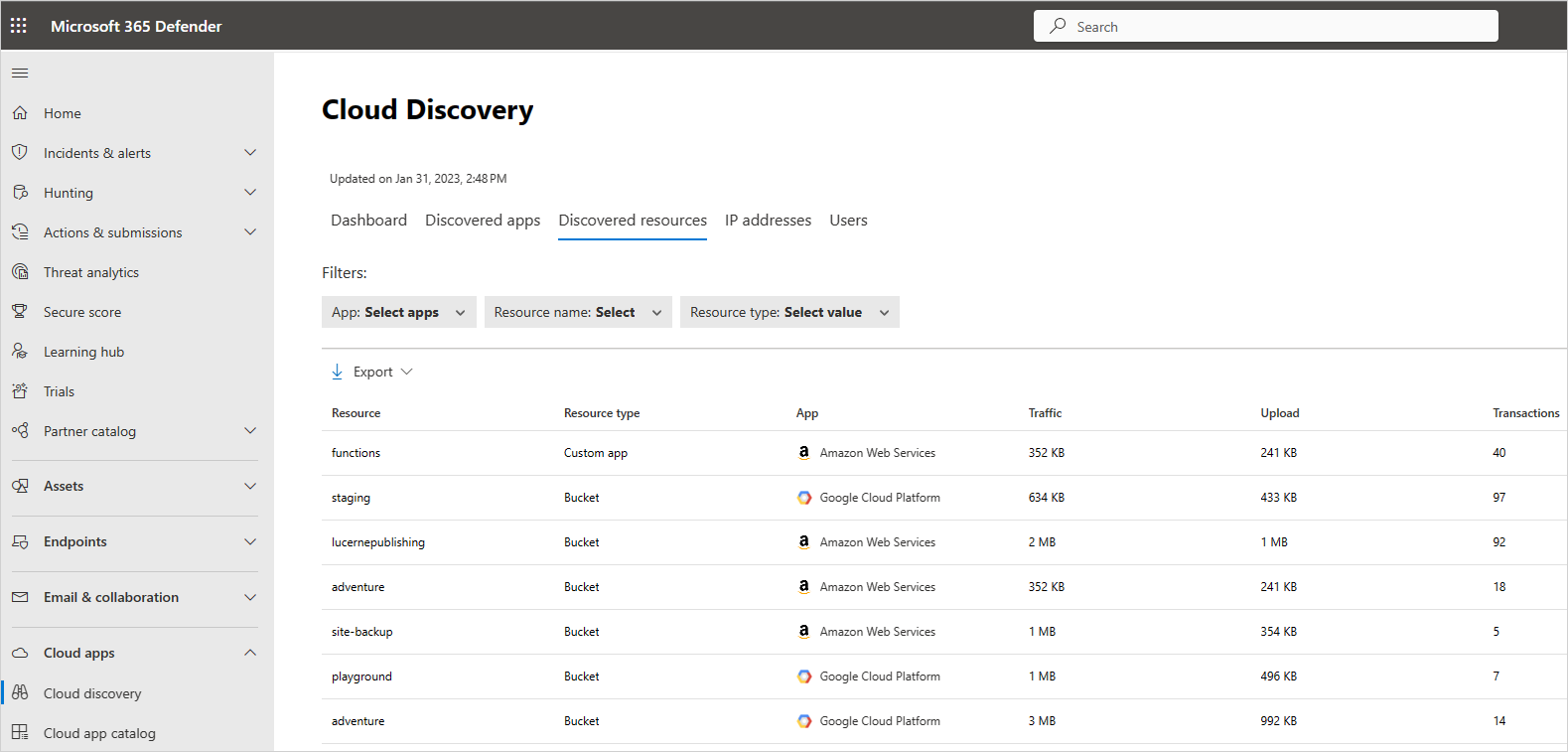

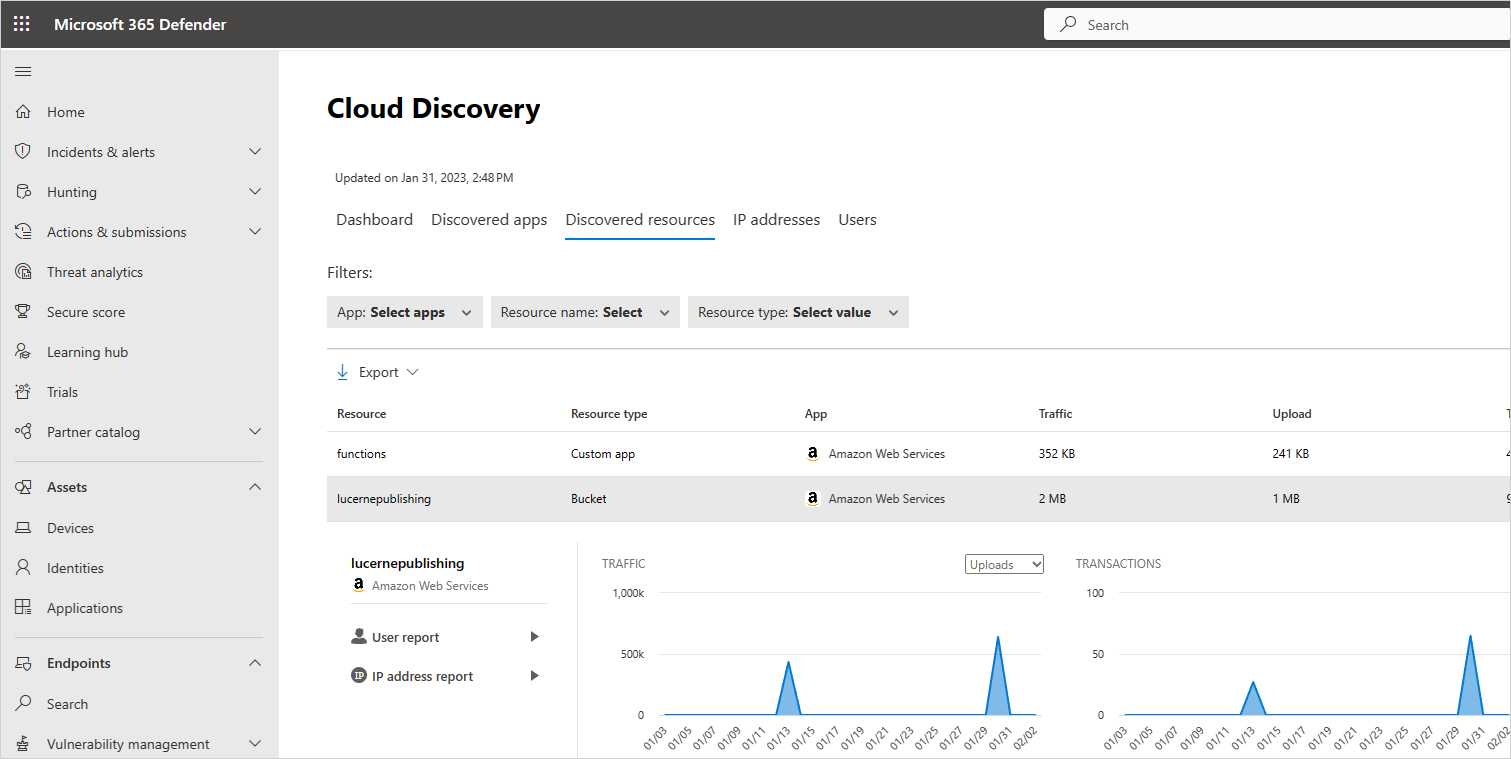

Detección de recursos y aplicaciones personalizadas

Cloud Discovery también le permite profundizar en los recursos de IaaS y PaaS. Puede detectar la actividad en las plataformas de hospedaje de recursos, ver el acceso a los datos en sus aplicaciones y recursos autohospedados, incluidas las cuentas de almacenamiento, la infraestructura y las aplicaciones personalizadas hospedadas en Azure, Google Cloud Platform y AWS. No solo puede ver el uso general de las soluciones de IaaS, sino que puede tener visibilidad de los recursos específicos hospedados en cada una y el uso general de los recursos, para ayudar a mitigar el riesgo por recurso.

Por ejemplo, desde Defender for Cloud Apps puede supervisar la actividad, como, por ejemplo, si se cargan muchos datos, puede detectar qué recurso se carga y rastrear desagrupando datos para ver quién realizó la actividad.

Nota:

Esto solo se admite en los firewalls y servidores proxy que contienen datos de dirección URL de destino. Para obtener más información, vea la lista de dispositivos compatibles en Firewalls y servidores proxy compatibles.

Para ver los recursos detectados:

En el portal de Microsoft Defender, en Aplicaciones en la nube, seleccione Cloud Discovery. A continuación, elija la pestaña Recursos detectados.

En la página Recursos descubiertos, puede explorar en profundidad cada recurso para ver qué tipos de transacciones se produjeron, quién accedió a él y, a continuación, explorar en profundidad para investigar a los usuarios aún más.

En el caso de las aplicaciones personalizadas, puede seleccionar los tres botones al final de la fila y elegir Agregar nueva aplicación personalizada. Se abrirá la ventana Agregar esta aplicación que le permite asignar un nombre e identificar la aplicación para que se pueda incluir en el panel de Cloud Discovery.

Generación de un informe ejecutivo de Cloud Discovery

La mejor manera de obtener información general sobre el uso de Shadow IT en la organización es generar un informe ejecutivo de Cloud Discovery. Este informe permite identificar los principales riesgos posibles y agiliza el planeamiento de un flujo de trabajo para mitigarlos y administrarlos hasta que se resuelvan.

Para generar un informe ejecutivo de Cloud Discovery:

En el panel de Cloud Discovery, seleccione Acciones en la esquina superior derecha del panel y, a continuación, Generar informe ejecutivo de Cloud Discovery.

Puede cambiar el nombre del informe.

Seleccione Generar.

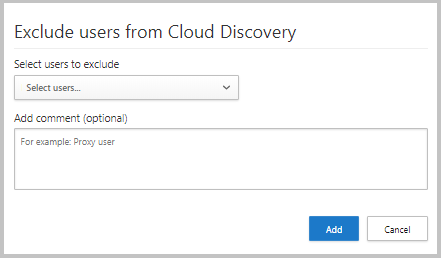

Excluir entidades

Si tiene usuarios de sistemas, direcciones IP o dispositivos que son ruidosos pero carecen de interés, o entidades que no deberían presentarse en los informes de Shadow IT, es posible que desee excluir sus datos de los datos de Cloud Discovery que se analizan. Por ejemplo, puede excluir toda la información que se origina en un host local.

Para crear una exclusión:

En el portal de Microsoft Defender, seleccione Configuración. A continuación, elige Aplicaciones en la nube.

En Cloud Discovery, seleccione la pestaña Excluir entidades.

Elija la pestaña Usuarios excluidos, Grupos excluidos, Direcciones IP excluidas o Dispositivos excluidos y seleccione el botón +Agregar para añadir la exclusión.

Añada un alias de usuario, una dirección IP o un nombre de dispositivo. Se recomienda agregar información sobre por qué se ha realizado la exclusión.

Nota:

Cualquier exclusión de entidad se aplica a los datos recién recibidos. Los datos históricos de las entidades excluidas permanecerán a través del período de retención (90 días).

Administrar informes continuos

Los informes continuos personalizados proporcionan más granularidad al supervisar los datos de registro de Cloud Discovery de la organización. Al crear informes personalizados, es posible filtrar por ubicaciones geográficas concretas, redes y sitios o unidades organizativas. De forma predeterminada, solo aparecen los informes siguientes en el selector de informes de Cloud Discovery:

El informe global consolida toda la información del portal de todos los orígenes de datos incluidos en los registros. El informe global no incluye datos de Microsoft Defender para punto de conexión.

El informe específico de origen de datos muestra únicamente la información de un origen de datos concreto.

Para crear un informe continuo:

En el portal de Microsoft Defender, seleccione Configuración. A continuación, elige Aplicaciones en la nube.

En Cloud Discovery, seleccione Informes continuos.

Seleccione el botón Crear informe.

Escriba un nombre de informe.

Seleccione los orígenes de datos que quiere incluir (todos u orígenes específicos).

Establezca los filtros que quiera sobre los datos. Estos filtros pueden ser Grupos de usuarios, Etiquetas de dirección IP o Intervalos de direcciones IP. Para obtener más información sobre el trabajo con etiquetas de dirección IP e intervalos de direcciones IP, consulte Organize the data according to your needs (Organizar los datos de acuerdo a las necesidades).

Nota:

Todos los informes personalizados se limitan a un máximo de 1 GB de datos sin comprimir. Si hay más de 1 GB de datos, se exportará el primer GB de datos en el informe.

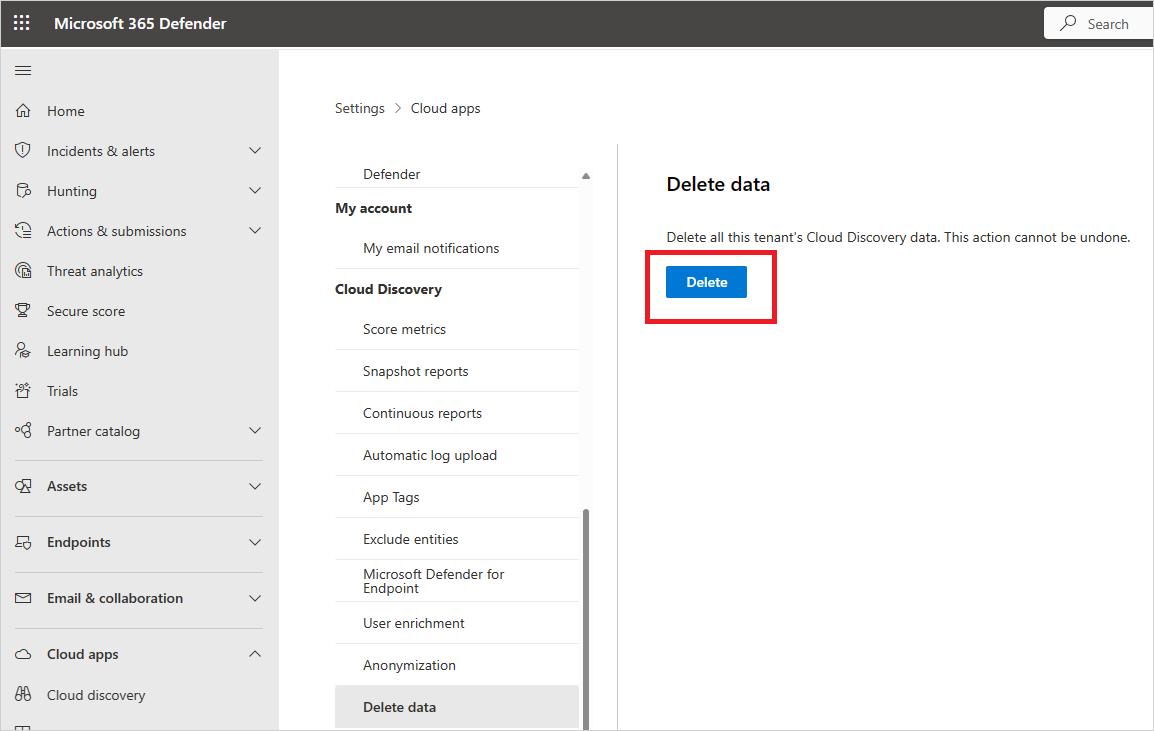

Eliminar datos de Cloud Discovery

Hay una serie de razones por las que puede que quiera eliminar los datos de Cloud Discovery. Se recomienda eliminarlos en los casos siguientes:

Si cargó manualmente archivos de registro y ha pasado mucho tiempo desde que actualizó el sistema con nuevos archivos de registro y no quiere que los datos antiguos afecten a los resultados.

Cuando se establece una nueva vista de datos personalizada, solo se aplica a los nuevos datos a partir de ese momento. Por eso, es posible que quiera borrar los datos antiguos y luego volver a cargar los archivos de registro para permitir que la vista de datos personalizada tome los eventos de los datos del archivo de registro.

Si hay muchos usuarios o direcciones IP que hayan vuelto a trabajar recientemente después de estar sin conexión durante algún tiempo, su actividad se identificará como anómala y es posible que obtenga muchas infracciones positivas falsas.

Para eliminar datos de Cloud Discovery:

En el portal de Microsoft Defender, seleccione Configuración. A continuación, elige Aplicaciones en la nube.

En Cloud Discovery, seleccione la pestaña Eliminar datos.

Es importante estar seguro de querer eliminar los datos antes de continuar: esta acción no se puede deshacer y elimina todos los datos de Cloud Discovery del sistema.

Seleccione el botón Eliminar.

Nota:

El proceso de eliminación tarda unos minutos y no es inmediato.