Proporcionar acceso al proveedor de servicios de seguridad administrado (MSSP)

Importante

Parte de la información contenida en este artículo se refiere a un producto preliminar que puede sufrir modificaciones sustanciales antes de su lanzamiento comercial. Microsoft no otorga garantías, expresas o implícitas, con respecto a la información que aquí se proporciona.

Se aplica a:

Para implementar una solución de acceso delegado multiinquilino, siga estos pasos:

Habilite el control de acceso basado en rol para Defender para punto de conexión a través del portal de Microsoft Defender y conéctese con grupos de Microsoft Entra.

Configure la administración de derechos para usuarios externos dentro de Gobierno de Microsoft Entra ID para habilitar las solicitudes de acceso y el aprovisionamiento.

Administrar solicitudes de acceso y auditorías en Microsoft Myaccess.

Habilitación de controles de acceso basados en rol en Microsoft Defender para punto de conexión en Microsoft Defender portal

Create grupos de acceso para recursos de MSSP en customer Microsoft Entra ID: Groups

Estos grupos se vincularán a los roles que cree en Defender para punto de conexión en Microsoft Defender portal. Para ello, en el inquilino de AD del cliente, cree tres grupos. En nuestro enfoque de ejemplo, creamos los siguientes grupos:

- Analista de nivel 1

- Analista de nivel 2

- Aprobadores de analistas de MSSP

Create roles de Defender para punto de conexión para los niveles de acceso adecuados en Customer Defender para punto de conexión en Microsoft Defender roles y grupos del portal.

Para habilitar RBAC en el portal de Microsoft Defender del cliente, acceda a los roles de puntos de conexión de permisos > & grupos > Roles con una cuenta de usuario con derechos de administrador global o administrador de seguridad.

A continuación, cree roles de RBAC para satisfacer las necesidades del nivel SOC de MSSP. Vincule estos roles a los grupos de usuarios creados mediante "Grupos de usuarios asignados".

Dos roles posibles:

Analistas de nivel 1

Realice todas las acciones excepto la respuesta en vivo y administre la configuración de seguridad.Analistas de nivel 2

Funcionalidades de nivel 1 con la adición a la respuesta en vivo.

Para obtener más información, consulte Administración del acceso al portal mediante el control de acceso basado en rol.

Configuración de paquetes de acceso de gobernanza

Agregar MSSP como organización conectada en customer Microsoft Entra ID: Identity Governance

Agregar el MSSP como una organización conectada permitirá al MSSP solicitar y tener acceso aprovisionado.

Para ello, en el inquilino de AD del cliente, acceda a Identity Governance: Connected organization (Gobernanza de identidades: organización conectada). Agregue una nueva organización y busque el inquilino de MSSP Analyst a través del identificador de inquilino o dominio. Se recomienda crear un inquilino de AD independiente para los analistas de MSSP.

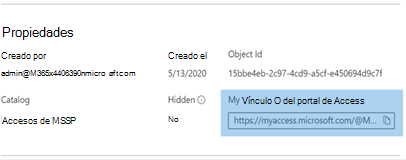

Create un catálogo de recursos en Customer Microsoft Entra ID: Identity Governance

Los catálogos de recursos son una colección lógica de paquetes de acceso creados en el inquilino de AD del cliente.

Para ello, en el inquilino de AD del cliente, acceda a Identity Governance: Catalogs (Gobernanza de identidades: catálogos) y agregue New Catalog (Nuevo catálogo). En nuestro ejemplo, lo llamaremos Accesos MSSP.

Para más información, consulte Create un catálogo de recursos.

Create paquetes de acceso para recursos de MSSP Customer Microsoft Entra ID: Identity Governance

Los paquetes de acceso son la recopilación de derechos y accesos que se concederán a un solicitante tras la aprobación.

Para ello, en el inquilino de AD del cliente, acceda a Identity Governance: Access Packages (Gobernanza de identidades: paquetes de acceso) y agregue New Access Package (Nuevo paquete de acceso). Create un paquete de acceso para los aprobadores de MSSP y cada nivel de analista. Por ejemplo, la siguiente configuración de analista de nivel 1 crea un paquete de acceso que:

- Requiere que un miembro del grupo de AD , los aprobadores de analistas de MSSP , autorice nuevas solicitudes.

- Tiene revisiones de acceso anuales, donde los analistas de SOC pueden solicitar una extensión de acceso.

- Solo los usuarios pueden solicitarlo en el inquilino de SOC de MSSP.

- El acceso automático expira después de 365 días

Para obtener más información, consulte Create un nuevo paquete de acceso.

Proporcionar un vínculo de solicitud de acceso a los recursos de MSSP desde el Microsoft Entra ID del cliente: Gobernanza de identidades

Los analistas de MSSP SOC usan el vínculo del portal Mi acceso para solicitar acceso a través de los paquetes de acceso creados. El vínculo es duradero, lo que significa que el mismo vínculo se puede usar con el tiempo para los nuevos analistas. La solicitud de analista entra en una cola para su aprobación por parte de los aprobadores de analistas de MSSP.

El vínculo se encuentra en la página de información general de cada paquete de acceso.

Administrar el acceso

Revise y autorice las solicitudes de acceso en MyAccess del Cliente o MSSP.

Las solicitudes de acceso se administran en el cliente Mi acceso, por miembros del grupo de aprobadores de analistas de MSSP.

Para ello, acceda a myaccess del cliente mediante:

https://myaccess.microsoft.com/@<Customer Domain>.Ejemplo:

https://myaccess.microsoft.com/@M365x440XXX.onmicrosoft.com#/Aprobar o denegar solicitudes en la sección Aprobaciones de la interfaz de usuario.

En este momento, se ha aprovisionado el acceso de analista y cada analista debe poder acceder al portal de Microsoft Defender del cliente:

https://security.microsoft.com/?tid=<CustomerTenantId>con los permisos y roles que se les asignaron.

Sugerencia

¿Desea obtener más información? Engage con la comunidad de seguridad de Microsoft en nuestra comunidad tecnológica: Microsoft Defender XDR Tech Community.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de