Filtros y consultas de aplicaciones detectadas en Microsoft Defender for Cloud Apps

Cuando haya un gran número de aplicaciones detectadas, le resultará útil filtrarlas y realizar consultas en ellas. En este artículo se describe qué filtros están disponibles y cómo realizar consultas en las aplicaciones detectadas.

Filtros de aplicaciones detectadas

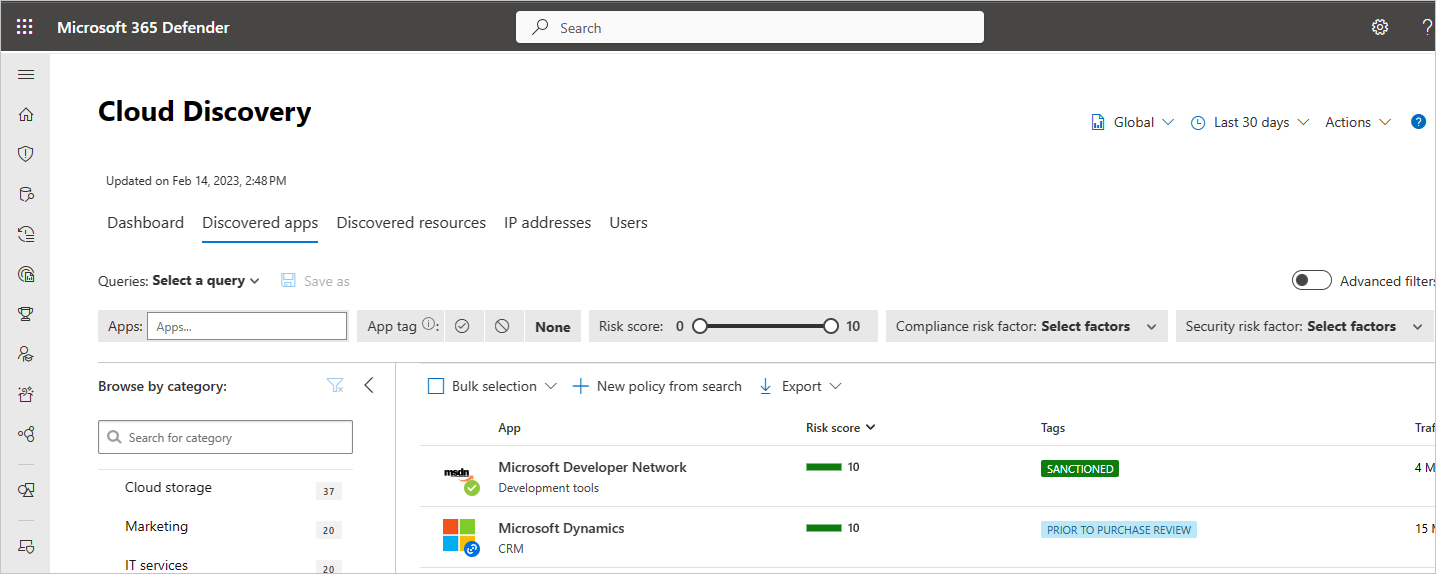

Hay dos maneras de filtrar las aplicaciones detectadas. El filtro básico incluye los filtros que se encuentran en esta imagen:

Al activar Filtros avanzados, verá una lista de posibles filtros, incluidos los siguientes:

- Etiqueta de aplicación: seleccione si la aplicación se ha autorizado o no y si no está etiquetada. Además, puede crear una etiqueta personalizada para la aplicación y usarla para filtrar tipos específicos de aplicaciones.

- Aplicaciones y dominios: permite buscar aplicaciones específicas o aplicaciones usadas en dominios concretos.

- Categorías: el filtro de categorías, que se encuentra a la izquierda de la página, permite buscar tipos de aplicaciones en función de categorías de aplicaciones. Las categorías de ejemplo incluyen aplicaciones de redes sociales, aplicaciones de almacenamiento en la nube y servicios de hospedaje. Puede seleccionar varias categorías a la vez o una sola categoría y, después, aplicarles los filtros básicos y avanzados.

- Factor de riesgo de cumplimiento: permite buscar normas, certificaciones y elementos de conformidad específicos que puede cumplir la aplicación (HIPAA, ISO 27001, SOC 2, PCI-DSS, entre otros).

- Factor de riesgo general: permite buscar factores de riesgo generales, como la popularidad entre los consumidores, la configuración regional del centro de datos y muchos más.

- Puntuación de riesgo: permite filtrar las aplicaciones según su puntuación de riesgo, de modo que pueda centrarse, por ejemplo, en revisar únicamente las aplicaciones de mucho riesgo. También puede reemplazar la puntuación de riesgo establecida por Defender for Cloud Apps. Para obtener más información, vea Trabajo con la puntuación de riesgo.

- Factor de riesgo para la seguridad: permite filtrar en función de medidas de seguridad específicas (por ejemplo, cifrado en reposo, autenticación multifactor, etc.).

- Uso: permite filtrar en función de las estadísticas de uso de esta aplicación. Uso, como por ejemplo, como aplicaciones con menos o más cargas de datos de las especificadas, o aplicaciones con menos o más usuarios de los especificados.

- Transacción: una línea de registro del uso entre dos dispositivos.

- Factor de riesgo legal: permite filtrar en función de las regulaciones y directivas en vigor para garantizar la protección y la privacidad de los datos de los usuarios de la aplicación. Algunos ejemplos son las aplicaciones en la nube preparadas para el RGPD, DMCA y la directiva de retención de datos.

Crear y administrar etiquetas de aplicación personalizadas

Puede crear etiquetas de aplicación personalizadas. Estas etiquetas pueden usarse como filtros para profundizar un poco más en los tipos de aplicaciones específicos que quiere investigar. Por ejemplo, lista de supervisión personalizada, asignación a una unidad de negocio específica o aprobaciones personalizadas (por ejemplo, "aprobado por el departamento legal"). Las etiquetas de aplicación también se pueden usar en las directivas de detección de aplicaciones en filtros o aplicando etiquetas a las aplicaciones como parte de las acciones de gobernanza de directivas.

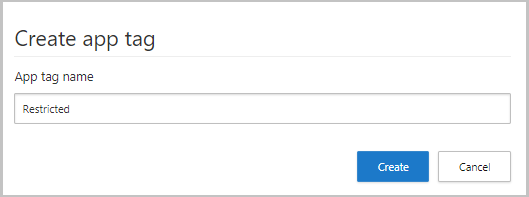

Para crear una etiqueta de aplicación personalizada:

En el portal de Microsoft Defender, seleccione Configuración. A continuación, seleccione Aplicaciones en la nube. En Cloud Discovery, seleccione Etiquetas de aplicación. A continuación, seleccione +Agregar etiqueta de aplicación.

Puede usar la tabla Etiquetas de aplicación para ver qué aplicaciones están etiquetadas con cada etiqueta de aplicación y puede eliminar las etiquetas de aplicación que no se usan.

Para aplicar una etiqueta de aplicación, en la pestaña Aplicaciones detectadas, seleccione los tres puntos situados a la derecha del nombre de aplicación. Seleccione la etiqueta de aplicación que se aplicará.

Nota:

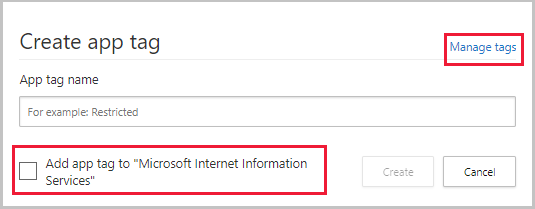

También puede crear una etiqueta de aplicación directamente en la tabla Aplicaciones detectadas. Para ello, seleccione Crear etiqueta de aplicación después de seleccionar los tres puntos situados a la derecha de cualquier aplicación seleccionada. Cuando se crea la etiqueta desde la aplicación detectada, se puede aplicar a la aplicación. También puede acceder a la pantalla Etiquetas de aplicación si selecciona el vínculo Administrar etiquetas de la esquina.

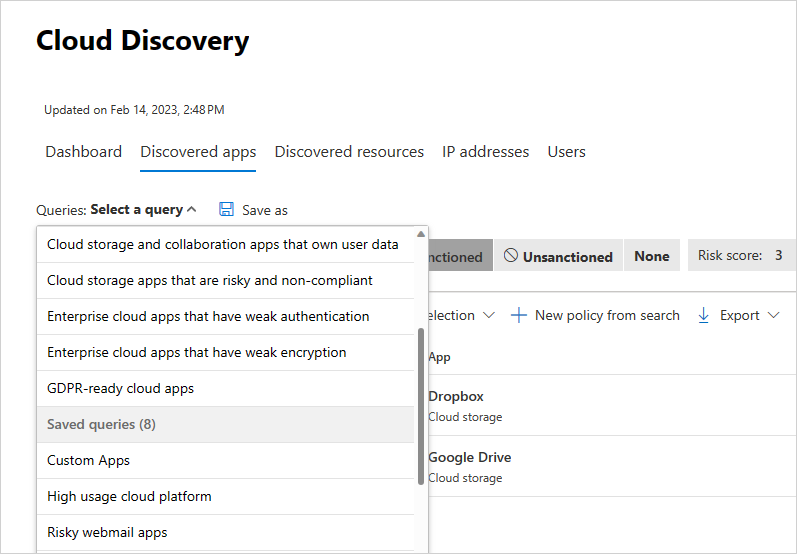

Consultas de aplicaciones detectadas

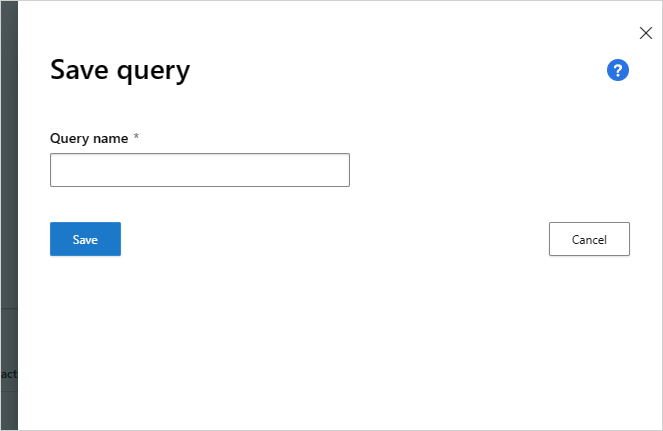

Para que la investigación sea incluso más sencilla, puede crear consultas personalizadas y guardarlas para usar más adelante.

En la página Aplicaciones detectadas, use los filtros como se ha descrito anteriormente para explorar las aplicaciones en profundidad según sea necesario.

Una vez que haya conseguido los resultados que buscaba, seleccione el botón Guardar como situado sobre los filtros.

En la ventana emergente Guardar consulta, escriba el nombre de la consulta.

Para volver a usar esta consulta en el futuro, en Consultas, desplácese hacia abajo hasta Consultas guardadas y seleccione la consulta.

Defender for Cloud Apps también le proporciona consultas sugeridas y le permite guardar las consultas personalizadas que usa a menudo. Las consultas sugeridas le proporcionan vías de investigación recomendadas que filtran las aplicaciones detectadas mediante las siguientes consultas sugeridas opcionales:

Aplicaciones en la nube que permiten el uso anónimo: filtra todas las aplicaciones detectadas para mostrar solo aquellas que implican riesgos de seguridad porque no requieren la autenticación del usuario y permiten que los usuarios carguen datos.

Aplicaciones en la nube que tienen el certificado CSA STAR: filtra todas las aplicaciones detectadas para mostrar solo aquellas que tengan la certificación CSA STAR, ya sea por evaluación automática, certificación, autenticación o supervisión continua.

Aplicaciones en la nube que cumplen el programa FedRAMP: filtra todas las aplicaciones detectadas para mostrar solo aquellas cuyo factor de riesgo de cumplimiento de FedRAMP sea alto, medio o bajo.

Aplicaciones de colaboración y almacenamiento en la nube que tienen datos de usuario: filtra todas las aplicaciones detectadas para mostrar solo aquellas que implican un riesgo porque no le permiten ser el propietario de los datos, a pesar de que sí los conservan.

Aplicaciones de almacenamiento en la nube que implican un riesgo y no son conformes: filtra todas las aplicaciones detectadas para mostrar solo aquellas que no cumplen las normativas SOC 2 o HIPAA, no admiten la versión de PCI DSS y tienen una puntuación de riesgo de 5 o inferior.

Aplicaciones en la nube empresariales que tienen autenticación débil: filtra todas las aplicaciones detectadas para mostrar solo aquellas que no son compatibles con SAML, no tienen ninguna directiva de contraseñas y no habilitan MFA.

Aplicaciones en la nube empresariales que tienen cifrado débil: filtra todas las aplicaciones detectadas para mostrar solo aquellas que implican un riesgo porque no cifran datos en reposo y no admiten ningún protocolo de cifrado.

Aplicaciones en la nube preparadas para el RGPD: filtra todas las aplicaciones detectadas para mostrar solo las que estén preparadas para el RGPD. Dado que el cumplimiento del RGPD es una prioridad principal, esta consulta permite identificar fácilmente las aplicaciones que están preparadas para el RGPD y mitigar las posibles amenazas mediante una evaluación del riesgo de las que no lo están.

Además, puede usar las consultas sugeridas como punto de partida para una nueva consulta. En primer lugar, seleccione una de las consultas sugeridas. Después, realice los cambios necesarios y, por último, seleccione Guardar como para crear una Consulta guardada.