Implementación manual de Microsoft Defender para punto de conexión en Linux

Se aplica a:

- Microsoft Defender para punto de conexión Plan 1

- Microsoft Defender para punto de conexión Plan 2

- Microsoft Defender XDR

¿Quiere experimentar Defender para punto de conexión? Regístrese para obtener una prueba gratuita.

Sugerencia

¿Busca instrucciones avanzadas sobre la implementación de Microsoft Defender para punto de conexión en Linux? Consulte La guía de implementación avanzada en Defender para punto de conexión en Linux.

En este artículo se describe cómo implementar manualmente Microsoft Defender para punto de conexión en Linux. Una implementación correcta requiere la finalización de todas las tareas siguientes:

- Requisitos previos y requisitos del sistema

- Configuración del repositorio de software linux

- Instalación de la aplicación

- Descarga del paquete de incorporación

- Configuración del cliente

Requisitos previos y requisitos del sistema

Antes de empezar, consulte Microsoft Defender para punto de conexión en Linux para obtener una descripción de los requisitos previos y los requisitos del sistema para la versión de software actual.

Advertencia

La actualización del sistema operativo a una nueva versión principal después de la instalación del producto requiere la reinstalación del producto. Debe desinstalar defender para punto de conexión existente en Linux, actualizar el sistema operativo y, a continuación, volver a configurar Defender para punto de conexión en Linux siguiendo los pasos siguientes.

Configuración del repositorio de software linux

Defender para punto de conexión en Linux se puede implementar desde uno de los siguientes canales (que se indica a continuación como [canal]): insiders-fast, insiders-slow o prod. Cada uno de estos canales corresponde a un repositorio de software linux. En las instrucciones de este artículo se describe cómo configurar el dispositivo para usar uno de estos repositorios.

La elección del canal determina el tipo y la frecuencia de las actualizaciones que se ofrecen al dispositivo. Los dispositivos de insiders-fast son los primeros en recibir actualizaciones y nuevas características, seguidos más adelante por los usuarios internos lentos y, por último, por producción.

Para obtener una vista previa de las nuevas características y proporcionar comentarios anticipados, se recomienda configurar algunos dispositivos en la empresa para usar insiders-fast o insiders-slow.

Advertencia

Cambiar el canal después de la instalación inicial requiere que se vuelva a instalar el producto. Para cambiar el canal del producto: desinstale el paquete existente, vuelva a configurar el dispositivo para que use el nuevo canal y siga los pasos de este documento para instalar el paquete desde la nueva ubicación.

Script del instalador

Mientras analizamos la instalación manual, también puede usar un script de bash del instalador automatizado proporcionado en nuestro repositorio público de GitHub. El script identifica la distribución y la versión, simplifica la selección del repositorio adecuado, configura el dispositivo para extraer el paquete más reciente y combina los pasos de instalación e incorporación del producto.

> ./mde_installer.sh --help

usage: basename ./mde_installer.sh [OPTIONS]

Options:

-c|--channel specify the channel from which you want to install. Default: insiders-fast

-i|--install install the product

-r|--remove remove the product

-u|--upgrade upgrade the existing product

-o|--onboard onboard/offboard the product with <onboarding_script>

-p|--passive-mode set EPP to passive mode

-t|--tag set a tag by declaring <name> and <value>. ex: -t GROUP Coders

-m|--min_req enforce minimum requirements

-w|--clean remove repo from package manager for a specific channel

-v|--version print out script version

-h|--help display help

Obtenga más información aquí.

RHEL y variantes (CentOS, Fedora, Oracle Linux, Amazon Linux 2, Rocky y Alma)

Instale

yum-utilssi aún no está instalado:sudo yum install yum-utilsNota:

La distribución y la versión, e identificar la entrada más cercana (por principal y, a continuación, secundaria) en

https://packages.microsoft.com/config/rhel/.Use la tabla siguiente para ayudarle a localizar el paquete:

Distro & versión Paquete Para Alma 8.4 y versiones posteriores https://packages.microsoft.com/config/alma/8/prod.repo Para Alma 9.2 y versiones posteriores https://packages.microsoft.com/config/alma/9/prod.repo Para RHEL/Centos/Oracle 9.0-9.8 https://packages.microsoft.com/config/rhel/9/prod.repo Para RHEL/Centos/Oracle 8.0-8.9 https://packages.microsoft.com/config/rhel/8/prod.repo Para RHEL/Centos/Oracle 7.2-7.9 & Amazon Linux 2 https://packages.microsoft.com/config/rhel/7.2/prod.repo Para Amazon Linux 2023 https://packages.microsoft.com/config/amazonlinux/2023/prod.repo Para Fedora 33 https://packages.microsoft.com/config/fedora/33/prod.repo Para Fedora 34 https://packages.microsoft.com/config/fedora/34/prod.repo Para Rocky 8.7 y versiones posteriores https://packages.microsoft.com/config/rocky/8/prod.repo Para Rocky 9.2 y versiones posteriores https://packages.microsoft.com/config/rocky/9/prod.repo En los siguientes comandos, reemplace [version] y [channel] por la información que ha identificado:

sudo yum-config-manager --add-repo=https://packages.microsoft.com/config/rhel/[version]/[channel].repoSugerencia

Use el comando hostnamectl para identificar la información relacionada con el sistema, incluida la versión [versión].

Por ejemplo, si ejecuta CentOS 7 y quiere implementar Defender para punto de conexión en Linux desde el canal de prod :

sudo yum-config-manager --add-repo=https://packages.microsoft.com/config/rhel/7/prod.repoO bien, si desea explorar nuevas características en dispositivos seleccionados, es posible que desee implementar Microsoft Defender para punto de conexión en Linux en un canal rápido de insiders:

sudo yum-config-manager --add-repo=https://packages.microsoft.com/config/rhel/7/insiders-fast.repoInstale la clave pública de Microsoft GPG:

sudo rpm --import https://packages.microsoft.com/keys/microsoft.asc

SLES y variantes

Nota:

La distribución y la versión, e identificar la entrada más cercana (por principal y, a continuación, secundaria) en https://packages.microsoft.com/config/sles/.

En los comandos siguientes, reemplace [distro] y [version] por la información que ha identificado:

sudo zypper addrepo -c -f -n microsoft-[channel] https://packages.microsoft.com/config/[distro]/[version]/[channel].repo

Sugerencia

Use el comando SPident para identificar la información relacionada con el sistema, incluida la versión [versión].

Por ejemplo, si ejecuta SLES 12 y desea implementar Microsoft Defender para punto de conexión en Linux desde el canal de prod:

sudo zypper addrepo -c -f -n microsoft-prod https://packages.microsoft.com/config/sles/12/prod.repo

Instale la clave pública de Microsoft GPG:

sudo rpm --import https://packages.microsoft.com/keys/microsoft.asc

Sistemas Ubuntu y Debian

Instale

curlsi aún no está instalado:sudo apt-get install curlInstale

libplist-utilssi aún no está instalado:sudo apt-get install libplist-utilsNota:

La distribución y la versión, e identificar la entrada más cercana (por principal y, a continuación, secundaria) en

https://packages.microsoft.com/config/[distro]/.En el siguiente comando, reemplace [distro] y [version] por la información que ha identificado:

curl -o microsoft.list https://packages.microsoft.com/config/[distro]/[version]/[channel].listSugerencia

Use el comando hostnamectl para identificar la información relacionada con el sistema, incluida la versión [versión].

Por ejemplo, si ejecuta Ubuntu 18.04 y desea implementar Microsoft Defender para punto de conexión en Linux desde el canal de producción:

curl -o microsoft.list https://packages.microsoft.com/config/ubuntu/18.04/prod.listInstale la configuración del repositorio:

sudo mv ./microsoft.list /etc/apt/sources.list.d/microsoft-[channel].listPor ejemplo, si elige prod channel:

sudo mv ./microsoft.list /etc/apt/sources.list.d/microsoft-prod.listInstale el

gpgpaquete si aún no está instalado:sudo apt-get install gpgSi

gpgno está disponible, instalegnupg.sudo apt-get install gnupgInstale la clave pública de Microsoft GPG:

- Para Debian 11 y versiones anteriores, ejecute el siguiente comando.

curl -sSL https://packages.microsoft.com/keys/microsoft.asc | gpg --dearmor | sudo tee /etc/apt/trusted.gpg.d/microsoft.gpg > /dev/null

Para Debian 12 y versiones posteriores, ejecute el siguiente comando.

curl -sSL https://packages.microsoft.com/keys/microsoft.asc | gpg --dearmor | sudo tee /usr/share/keyrings/microsoft-prod.gpg > /dev/null

Instale el controlador HTTPS si aún no está instalado:

sudo apt-get install apt-transport-httpsActualice los metadatos del repositorio:

sudo apt-get update

Mariner

Instale

dnf-plugins-coresi aún no está instalado:sudo dnf install dnf-plugins-coreConfiguración y habilitación de los repositorios necesarios

Nota:

En Mariner, Insider Fast Channel no está disponible.

Si desea implementar Defender para punto de conexión en Linux desde el canal de producción . Use los siguientes comandos.

sudo dnf install mariner-repos-extras sudo dnf config-manager --enable mariner-official-extrasO bien, si desea explorar nuevas características en dispositivos seleccionados, es posible que quiera implementar Microsoft Defender para punto de conexión en Linux en un canal lento para usuarios internos. Use los siguientes comandos:

sudo dnf install mariner-repos-extras-preview sudo dnf config-manager --enable mariner-official-extras-preview

Instalación de la aplicación

RHEL y variantes (CentOS, Fedora, Oracle Linux, Amazon Linux 2, Rocky y Alma)

sudo yum install mdatp

Nota:

Si tiene varios repositorios de Microsoft configurados en el dispositivo, puede ser específico sobre desde qué repositorio instalar el paquete. En el ejemplo siguiente se muestra cómo instalar el paquete desde el production canal si también tiene el canal del insiders-fast repositorio configurado en este dispositivo. Esta situación puede ocurrir si usa varios productos de Microsoft en el dispositivo. En función de la distribución y la versión del servidor, el alias del repositorio podría ser diferente al del ejemplo siguiente.

# list all repositories

yum repolist

...

packages-microsoft-com-prod packages-microsoft-com-prod 316

packages-microsoft-com-prod-insiders-fast packages-microsoft-com-prod-ins 2

...

# install the package from the production repository

sudo yum --enablerepo=packages-microsoft-com-prod install mdatp

SLES y variantes

sudo zypper install mdatp

Nota:

Si tiene varios repositorios de Microsoft configurados en el dispositivo, puede ser específico sobre desde qué repositorio instalar el paquete. En el ejemplo siguiente se muestra cómo instalar el paquete desde el production canal si también tiene el canal del insiders-fast repositorio configurado en este dispositivo. Esta situación puede ocurrir si usa varios productos de Microsoft en el dispositivo.

zypper repos

...

# | Alias | Name | ...

XX | packages-microsoft-com-insiders-fast | microsoft-insiders-fast | ...

XX | packages-microsoft-com-prod | microsoft-prod | ...

...

sudo zypper install packages-microsoft-com-prod:mdatp

Sistemas Ubuntu y Debian

sudo apt-get install mdatp

Nota:

Si tiene varios repositorios de Microsoft configurados en el dispositivo, puede ser específico sobre desde qué repositorio instalar el paquete. En el ejemplo siguiente se muestra cómo instalar el paquete desde el production canal si también tiene el canal del insiders-fast repositorio configurado en este dispositivo. Esta situación puede ocurrir si usa varios productos de Microsoft en el dispositivo.

cat /etc/apt/sources.list.d/*

deb [arch=arm64,armhf,amd64] https://packages.microsoft.com/config/ubuntu/18.04/prod insiders-fast main

deb [arch=amd64] https://packages.microsoft.com/config/ubuntu/18.04/prod bionic main

sudo apt -t bionic install mdatp

Nota:

Los reinicios NO son necesarios después de instalar o actualizar Microsoft Defender para punto de conexión en Linux, excepto cuando se ejecuta auditD en modo inmutable.

Mariner

sudo dnf install mdatp

Nota:

Si tiene varios repositorios de Microsoft configurados en el dispositivo, puede ser específico sobre desde qué repositorio instalar el paquete. En el ejemplo siguiente se muestra cómo instalar el paquete desde el production canal si también tiene el canal del insiders-slow repositorio configurado en este dispositivo. Esta situación puede ocurrir si usa varios productos de Microsoft en el dispositivo.

sudo dnf config-manager --disable mariner-official-extras-preview

sudo dnf config-manager --enable mariner-official-extras

Descarga del paquete de incorporación

Descargue el paquete de incorporación desde Microsoft Defender portal.

Advertencia

Volver a empaquetar el paquete de instalación de Defender para punto de conexión no es un escenario compatible. Esto puede afectar negativamente a la integridad del producto y dar lugar a resultados adversos, incluidos, entre otros, el desencadenamiento de alertas de manipulación y la no aplicación de actualizaciones.

Importante

Si se pierde este paso, cualquier comando ejecutado mostrará un mensaje de advertencia que indica que el producto no tiene licencia. Además, el mdatp health comando devuelve un valor de false.

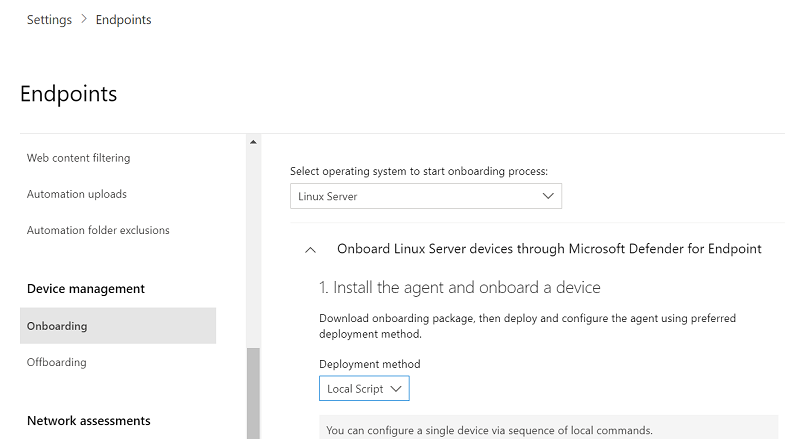

En el portal de Microsoft Defender, vaya a Configuración > Puntos de conexión > Incorporación de administración de >dispositivos.

En el primer menú desplegable, seleccione Servidor Linux como sistema operativo. En el segundo menú desplegable, seleccione Script local como método de implementación.

Seleccione Descargar el paquete de incorporación Guarde el archivo como WindowsDefenderATPOnboardingPackage.zip.

Desde un símbolo del sistema, compruebe que tiene el archivo y extraiga el contenido del archivo:

ls -ltotal 8 -rw-r--r-- 1 test staff 5752 Feb 18 11:22 WindowsDefenderATPOnboardingPackage.zipunzip WindowsDefenderATPOnboardingPackage.zipArchive: WindowsDefenderATPOnboardingPackage.zip inflating: MicrosoftDefenderATPOnboardingLinuxServer.py

Configuración de clientes

Copie MicrosoftDefenderATPOnboardingLinuxServer.py en el dispositivo de destino.

Nota:

Inicialmente, el dispositivo cliente no está asociado a una organización y el atributo orgId está en blanco.

mdatp health --field org_idEjecute MicrosoftDefenderATPOnboardingLinuxServer.py.

Nota:

Para ejecutar este comando, debe tener

pythonopython3instalar en el dispositivo en función de la distribución y la versión. Si es necesario, consulte Instrucciones paso a paso para instalar Python en Linux.Nota:

Para incorporar un dispositivo que se quitó anteriormente, debe quitar el archivo de mdatp_offboard.json ubicado en /etc/opt/microsoft/mdatp.

Si ejecuta RHEL 8.x o Ubuntu 20.04 o posterior, debe usar

python3.sudo python3 MicrosoftDefenderATPOnboardingLinuxServer.pyPara el resto de distribuciones y versiones, debe usar

python.sudo python MicrosoftDefenderATPOnboardingLinuxServer.pyCompruebe que el dispositivo ahora está asociado a su organización e informa de un identificador de organización válido:

mdatp health --field org_idCompruebe el estado de mantenimiento del producto ejecutando el siguiente comando. Un valor devuelto de

trueindica que el producto funciona según lo esperado:mdatp health --field healthyImportante

Cuando el producto se inicia por primera vez, descarga las definiciones de antimalware más recientes. Esto puede tardar hasta unos minutos en función de la conectividad de red. Durante este tiempo, el comando anterior devuelve un valor de

false. Puede comprobar el estado de la actualización de definición mediante el siguiente comando:mdatp health --field definitions_statusTenga en cuenta que es posible que también tenga que configurar un proxy después de completar la instalación inicial. Consulte Configuración de Defender para punto de conexión en Linux para la detección de proxy estático: configuración posterior a la instalación.

Ejecute una prueba de detección de ANTIVIRUS para comprobar que el dispositivo está incorporado correctamente e informar al servicio. Realice los pasos siguientes en el dispositivo recién incorporado:

Asegúrese de que la protección en tiempo real está habilitada (indicada por el resultado de la ejecución del

truesiguiente comando):mdatp health --field real_time_protection_enabledSi no está habilitado, ejecute el siguiente comando:

mdatp config real-time-protection --value enabledAbra una ventana terminal y ejecute el siguiente comando:

curl -o /tmp/eicar.com.txt https://secure.eicar.org/eicar.com.txtDefender para punto de conexión en Linux debe poner en cuarentena el archivo. Use el siguiente comando para enumerar todas las amenazas detectadas:

mdatp threat list

Ejecute una prueba de detección de EDR y simule una detección para comprobar que el dispositivo está incorporado correctamente e informar al servicio. Realice los pasos siguientes en el dispositivo recién incorporado:

Compruebe que el servidor Linux incorporado aparece en Microsoft Defender XDR. Si se trata de la primera incorporación de la máquina, puede tardar hasta 20 minutos en aparecer.

Descargue y extraiga el archivo de script en un servidor Linux incorporado y ejecute el siguiente comando:

./mde_linux_edr_diy.shDespués de unos minutos, se debe generar una detección en Microsoft Defender XDR.

Examine los detalles de la alerta, la escala de tiempo de la máquina y realice los pasos de investigación típicos.

Microsoft Defender para punto de conexión dependencias de paquetes externos del paquete

Existen las siguientes dependencias de paquetes externos para el paquete mdatp:

- El paquete RPM de mdatp requiere "glibc >= 2.17", "audit", "policycoreutils", "semanage" "selinux-policy-targeted", "mde-netfilter"

- Para RHEL6, el paquete RPM mdatp requiere "audit", "policycoreutils", "libselinux", "mde-netfilter"

- Para DEBIAN, el paquete mdatp requiere "libc6 >= 2.23", "uuid-runtime", "auditd", "mde-netfilter"

- Para Mariner, el paquete mdatp requiere "attr", "audit", "diffutils", "libacl", "libattr", "libselinux-utils", "selinux-policy", "policycoreutils", "mde-netfilter"

El paquete mde-netfilter también tiene las siguientes dependencias del paquete:

- Para DEBIAN, el paquete mde-netfilter requiere "libnetfilter-queue1", "libglib2.0-0"

- Para RPM, el paquete mde-netfilter requiere "libmnl", "libnfnetlink", "libnetfilter_queue", "glib2"

- Para Mariner, el paquete mde-netfilter requiere "libnfnetlink", "libnetfilter_queue"

Si se produce un error en la instalación de Microsoft Defender para punto de conexión debido a errores de dependencias que faltan, puede descargar manualmente las dependencias de requisitos previos.

Problemas de instalación de registros

Consulte Problemas de instalación de registros para obtener más información sobre cómo buscar el registro generado automáticamente que crea el instalador cuando se produce un error.

Migración de Insiders-Fast al canal de producción

Desinstale la versión "Canal Insiders-Fast" de Defender para punto de conexión en Linux.

sudo yum remove mdatpDeshabilitación del repositorio de Insiders-Fast de Defender para punto de conexión en Linux

sudo yum repolistNota:

La salida debe mostrar "packages-microsoft-com-fast-prod".

sudo yum-config-manager --disable packages-microsoft-com-fast-prodVuelva a implementar Microsoft Defender para punto de conexión en Linux mediante el "canal de producción".

Desinstalación

Consulte Desinstalación para obtener más información sobre cómo quitar Defender para punto de conexión en Linux de los dispositivos cliente.

Vea también

Sugerencia

¿Desea obtener más información? Engage con la comunidad de seguridad de Microsoft en nuestra comunidad tecnológica: Microsoft Defender para punto de conexión Tech Community.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente las Cuestiones de GitHub como mecanismo de retroalimentación para el contenido y lo sustituiremos por un nuevo sistema de retroalimentación. Para más información, consulta: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de