Tutorial: Configuración de BIG-IP Easy Button de F5 para el inicio de sesión único en Oracle EBS

Aprenda a proteger Oracle E- Business Suite (EBS) mediante Microsoft Entra ID, a través de la configuración guiada por botones de BIG-IP de F5. La integración de big-IP con Microsoft Entra ID. tiene muchas ventajas:

- Mejora de la gobernanza de confianza cero a través de la autenticación previa y el acceso condicional de Microsoft Entra

- Consulte ¿Qué es el acceso condicional?

- Consulte Seguridad de Confianza cero

- Inicio de sesión único completo entre Microsoft Entra ID y los servicios publicados de BIG-IP

- Identidades administradas y acceso desde un plano de control

- Consulte el Centro de administración de Microsoft Entra

Más información:

Descripción del escenario

En este escenario, se examina la aplicación Oracle EBS clásica que usa encabezados de autorización HTTP para administrar el acceso al contenido protegido.

Las aplicaciones heredadas carecen de protocolos modernos para admitir la integración de Microsoft Entra. La modernización es costosa, requiere mucho tiempo e implica riesgo de tiempo de inactividad. En su lugar, use un controlador de entrega de aplicaciones (ADC) BIG-IP de F5 para salvar la distancia entre las aplicaciones heredadas y el plano de control de identidad moderno con la transición de protocolo.

Un BIG-IP delante de la aplicación permite superponer el servicio con la autenticación previa y el inicio de sesión único basado en encabezados de Microsoft Entra. Esta configuración mejora la posición de seguridad de la aplicación.

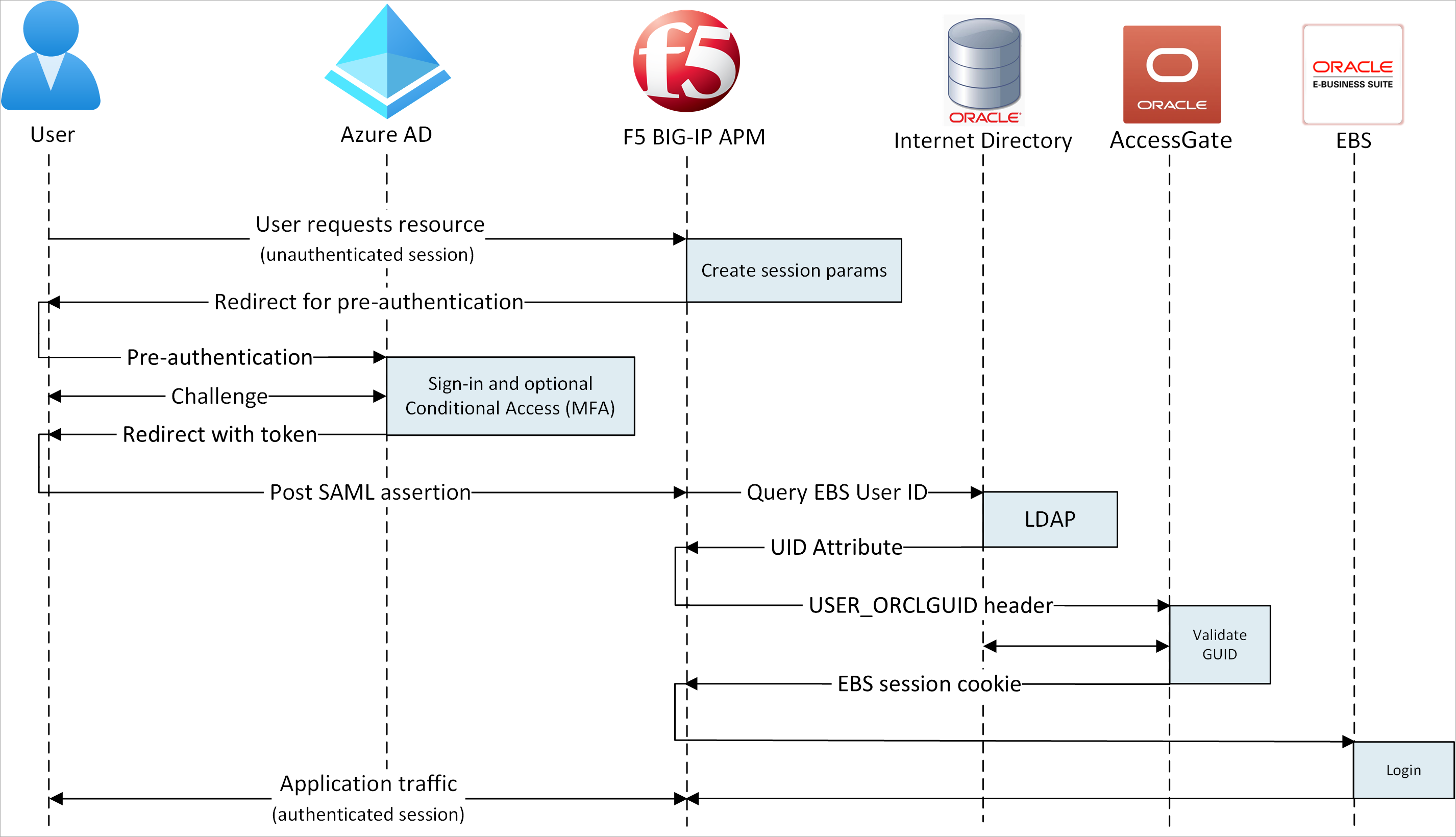

Arquitectura del escenario

La solución de acceso híbrido seguro (SHA) tiene los siguientes componentes:

- Aplicación Oracle EBS: servicio publicado de BIG-IP que se va a proteger mediante el acceso híbrido seguro de Microsoft Entra SHA

- Microsoft Entra ID: el proveedor de identidades (IdP) de Lenguaje de Marcado para Confirmaciones de Seguridad (SAML), que verifica las credenciales de usuario, el acceso condicional y el SSO basado en SAML en BIG-IP

- Con el inicio de sesión único, el identificador de Microsoft Entra ID proporciona atributos de sesión big-IP

- Oracle Internet Directory (OID): hospeda la base de datos del usuario

- BIG-IP comprueba los atributos de autorización con LDAP

- Oracle E-Business Suite AccessGate: valida los atributos de autorización con el servicio OID y, a continuación, emite cookies de acceso de EBS

- BIG-IP: proxy inverso y proveedor de servicios SAML (SP) en la aplicación

- La autenticación se delega en el IdP de SAML y, a continuación, se produce el inicio de sesión único basado en encabezados en la aplicación Oracle

SHA admite el flujo iniciado por IdP y SP. En el diagrama siguiente se muestra el flujo iniciado por SP.

- El usuario se conecta al punto de conexión de la aplicación (BIG-IP).

- La directiva de acceso de APM de BIG-IP redirige al usuario a Microsoft Entra ID (IdP de SAML).

- Microsoft Entra autentica previamente al usuario y aplica directivas de acceso condicional.

- Se redirige al usuario a BIG-IP (SP de SAML) y el inicio de sesión único se realiza mediante el token SAML emitido.

- BIG-IP realiza una consulta LDAP para el atributo del identificador único de usuario (UID).

- BIG-IP inserta el atributo UID devuelto como encabezado user_orclguid en la solicitud de la cookie de sesión de Oracle EBS en Oracle AccessGate.

- Oracle AccessGate valida el UID con el servicio OID y emite una cookie de acceso a Oracle EBS.

- Los encabezados de usuario y la cookie de Oracle EBS se envían a la aplicación y se devuelve la carga al usuario.

Requisitos previos

Necesita los siguientes componentes:

- Una suscripción a Azure

- Si no tiene una, obtenga una cuenta gratuita de Azure.

- Administrador global, administrador de aplicaciones en la nube o administrador de aplicaciones.

- Una BIG-IP o la implementación de una instancia de BIG-IP Virtual Edition (VE) en Azure

- Cualquiera de las siguientes SKU de licencias de F5 BIG-IP:

- F5 BIG-IP® Best bundle

- Licencia independiente de F5 BIG-IP Access Policy Manager™ (APM).

- Licencia del complemento F5 BIG-IP Access Policy Manager™ (APM) en una instalación de F5 BIG-IP® Local Traffic Manager™ (LTM)

- Evaluación gratuita completa de 90 días de BIG-IP. Consulte Evaluaciones gratuitas.

- Identidades de usuario sincronizadas desde un directorio local en Microsoft Entra ID

- Un certificado SSL para publicar servicios a través de HTTPS, o use certificados predeterminados durante las pruebas

- Consulte Perfil de SSL

- Oracle EBS, Oracle AccessGate y Oracle Internet Database (OID) habilitado para LDAP

Método de configuración BIG-IP

En este tutorial se usa una configuración guiada v16.1 con una plantilla de Easy Button. Con Easy Button, los administradores ya no tienen que ir y venir para permitir servicios de SHA. La implementación y la administración de directivas se controlan con el asistente de configuración guiada de APM y Microsoft Graph. Esta integración garantiza que las aplicaciones puedan admitir la federación de identidades, SSO y el acceso condicional, lo que reduce la sobrecarga administrativa.

Nota

Reemplace las cadenas o valores de ejemplo por los de su entorno.

Registro de Easy Button

Sugerencia

Los pasos de este artículo pueden variar ligeramente en función del portal desde donde comienza.

Antes de que un cliente o servicio acceda a Microsoft Graph, la plataforma de identidad de Microsoft debe confiar en él.

Más información. Inicio rápido: Registro de una aplicación con la plataforma de identidad de Microsoft

Cree un registro de aplicación de inquilino para autorizar el acceso de Easy Button a Graph. BIG-IP inserta las configuraciones para establecer una confianza entre una instancia de proveedor de servicio de SAML para la aplicación publicada y Microsoft Entra ID como el proveedor de identidades de SAML.

Inicie sesión en el Centro de administración de Microsoft Entra como Administrador de aplicaciones en la nube.

Vaya aIdentidad>Aplicaciones>Registros de aplicaciones>Nuevo registro.

Escriba un nombre para la aplicación. Por ejemplo, F5 BIG-IP Easy Button.

Especifique quién puede usar la aplicación >Solo cuentas de este directorio de la organización.

Seleccione Registrar.

Vaya a Permisos de la API.

Autorice los siguientes permisos de aplicación de Microsoft Graph:

- Application.Read.All

- Application.ReadWrite.All

- Application.ReadWrite.OwnedBy

- Directory.Read.All

- Group.Read.All

- IdentityRiskyUser.Read.All

- Policy.Read.All

- Policy.ReadWrite.ApplicationConfiguration

- Policy.ReadWrite.ConditionalAccess

- User.Read.All

Concesión de consentimiento del administrador para su organización.

Vaya a Certificados y Secretos.

Generación de un nuevo secreto de cliente. Anote el secreto de cliente.

Vaya a Overview (Información general). Anote el id. de cliente y el id. de inquilino.

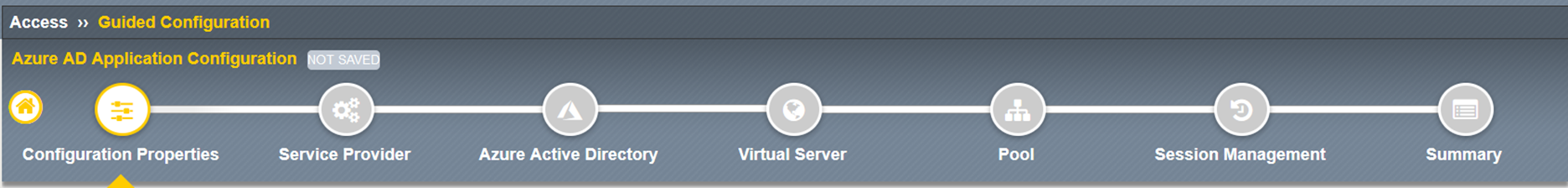

Configuración de Easy Button

Inicie la configuración guiada de APM.

Inicie la plantilla Easy Button.

Vaya a Acceso > Configuración guiada > Integración con Microsoft.

Seleccione Aplicación Microsoft Entra.

Revise las opciones de configuración.

Seleccione Siguiente.

Utilice el gráfico como ayuda para publicar su aplicación.

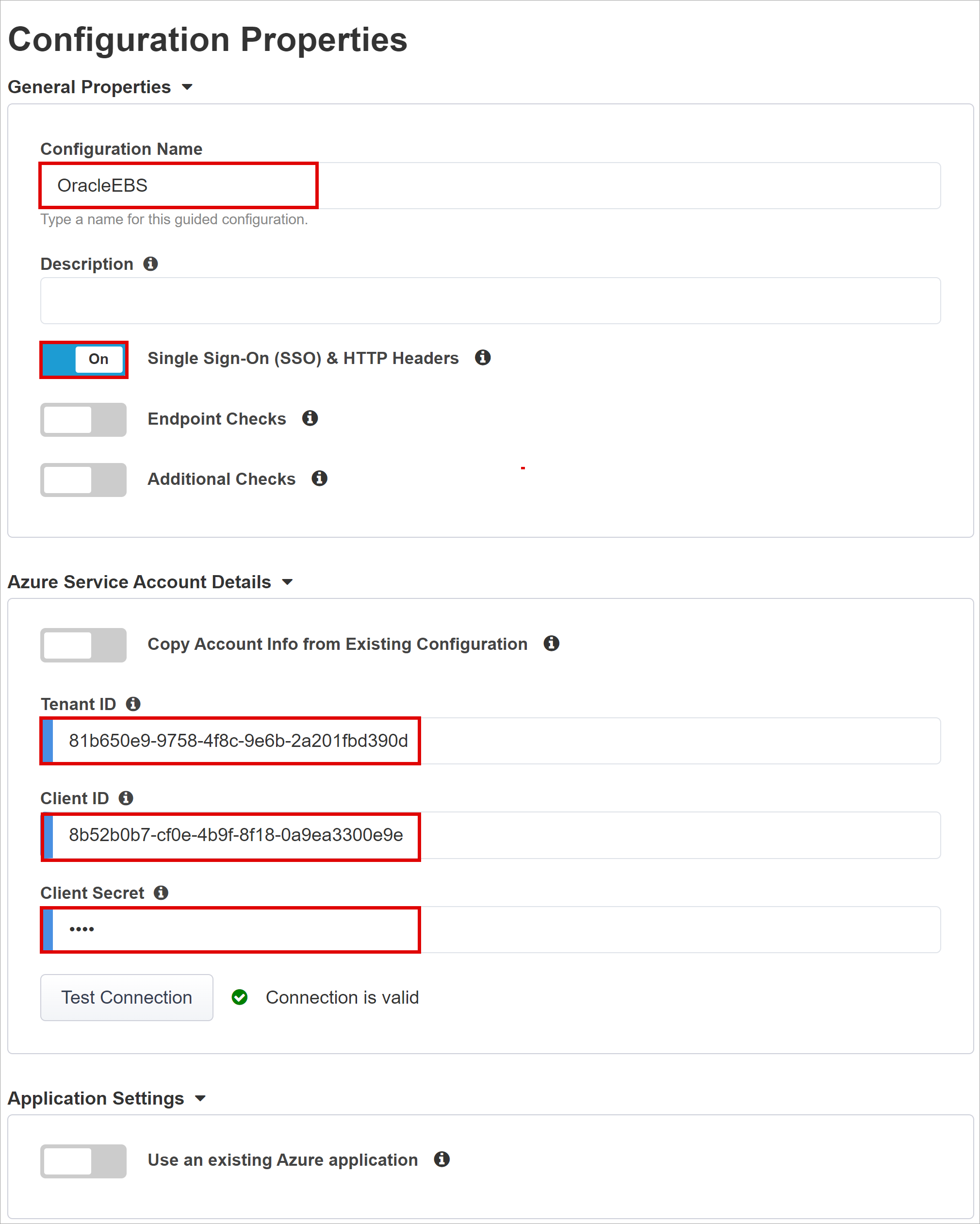

Configuration Properties

La pestaña Configuration Properties (Propiedades de configuración) crea una configuración de la aplicación de BIG-IP y un objeto de inicio de sesión único. La sección de detalles de la cuenta de servicio de Azure representa para el cliente que registró en el inquilino de Microsoft Entra como una aplicación. Con esta configuración, un cliente OAuth BIG-IP registra un SP de SAML en el inquilino, con propiedades de SSO. Easy Button hace esta acción para los servicios BIG-IP que se publican y habilitan para SHA.

Para reducir el tiempo y el esfuerzo, reutilice la configuración global para publicar otras aplicaciones.

Escriba el nombre de la configuración.

Para Inicio de sesión único (SSO) y Encabezados HTTP, seleccione Activado.

En Id. de inquilino, Id. de cliente y Secreto de cliente, escriba lo que anotó durante el registro del cliente de Easy Button.

Confirmar que el BIG-IP se conecta a su inquilino.

Seleccione Next (Siguiente).

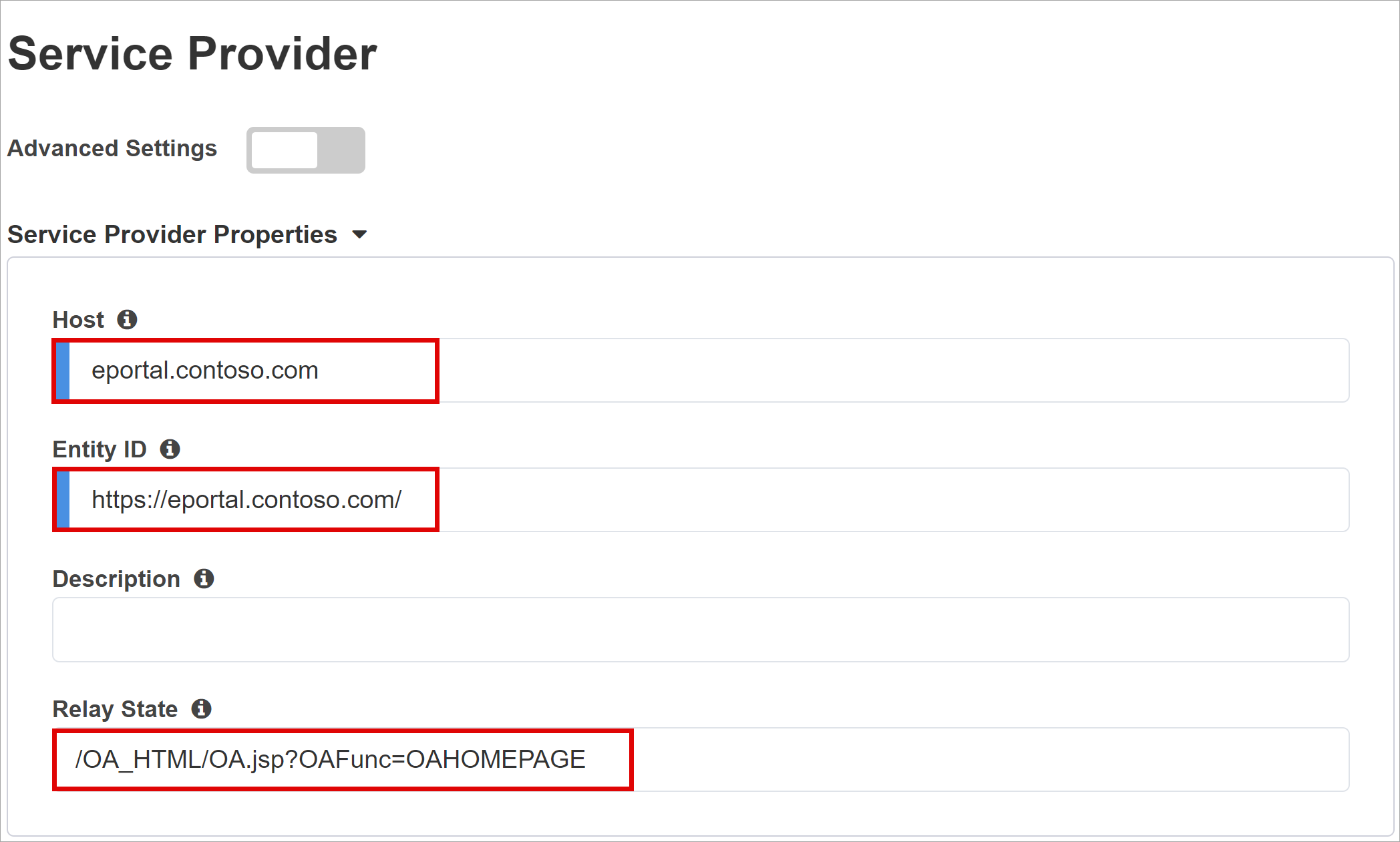

Proveedor de servicios

Use la configuración del proveedor de servicios para las propiedades de la instancia de SAML SP de la aplicación protegida.

En Host, ingrese el FQDN público de la aplicación.

En Identificador de entidad, ingrese el identificador que usa Microsoft Entra ID para el proveedor de servicios de SAML que solicita un token.

(Opcional) En Configuración de seguridad, seleccione o desactive la opción Habilitar aserción cifrada. El cifrado de aserciones entre Microsoft Entra ID y BIG-IP APM significa que los tokens de contenido no se podrán interceptar, ni se podrá poner en peligro la seguridad de los datos personales o corporativos.

En la lista Assertion Decryption Private Key (Clave privada de descifrado de aserciones), seleccione Create New (Crear nueva).

Seleccione Aceptar.

El cuadro de diálogo Importar certificado SSL y claves aparece en una nueva pestaña.

Seleccione PKCS 12 (IIS).

Se importan el certificado y la clave privada.

Cierre la pestaña del explorador para volver a la pestaña principal.

Seleccione Habilitar aserciones cifradas.

Para el cifrado habilitado, en la lista Clave privada de descifrado de aserciones, seleccione la clave privada del certificado que usa BIG-IP APM para descifrar las aserciones de Microsoft Entra.

Para el cifrado habilitado, en la lista Certificado de descifrado de aserciones, seleccione el certificado que BIG-IP carga en Microsoft Entra ID para cifrar las aserciones de SAML emitidas.

Microsoft Entra ID

Easy Button tiene plantillas de aplicación para Oracle PeopleSoft, Oracle E-Business Suite, Oracle JD Edwards, SAP ERP y una plantilla de acceso híbrido seguro genérica. La captura de pantalla siguiente es la opción Oracle E-Business Suite en Configuración de Azure.

- Seleccione Oracle E-Business Suite.

- Seleccione Agregar.

Configuración de Azure

Especifique un nombre para mostrar para la aplicación que crea BIG-IP en el inquilino de Microsoft Entra y el icono en Aplicaciones.

En Dirección URL de inicio de sesión (opcional), escriba el FQDN público de la aplicación EBS.

Escriba la ruta de acceso predeterminada para la página principal de Oracle EBS.

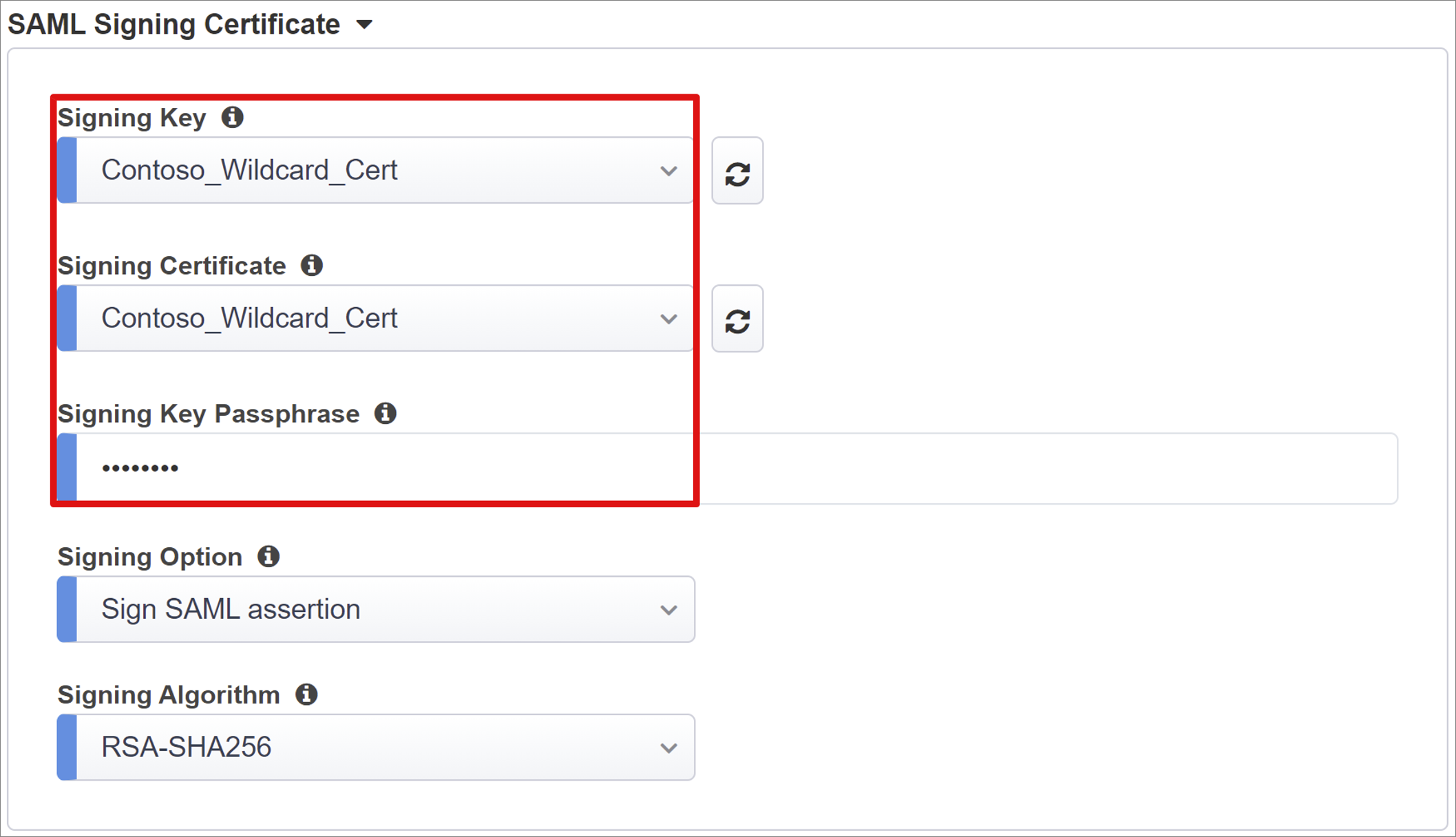

Junto a Clave de firma y Certificado de firma, seleccione el icono Actualizar.

Busque el certificado que importó.

En Frase de contraseña de clave de firma, escriba la contraseña del certificado.

(Opcional) Habilite Opción de firma. Esta opción asegura que BIG-IP acepte tokens y notificaciones firmados por Microsoft Entra ID.

Para usuarios y grupos de usuarios, añada un usuario o grupo para las pruebas; de lo contrario, se deniega todo el acceso. Los usuarios y grupos de usuarios se consultan dinámicamente desde el inquilino de Microsoft Entra y autorizan el acceso a la aplicación.

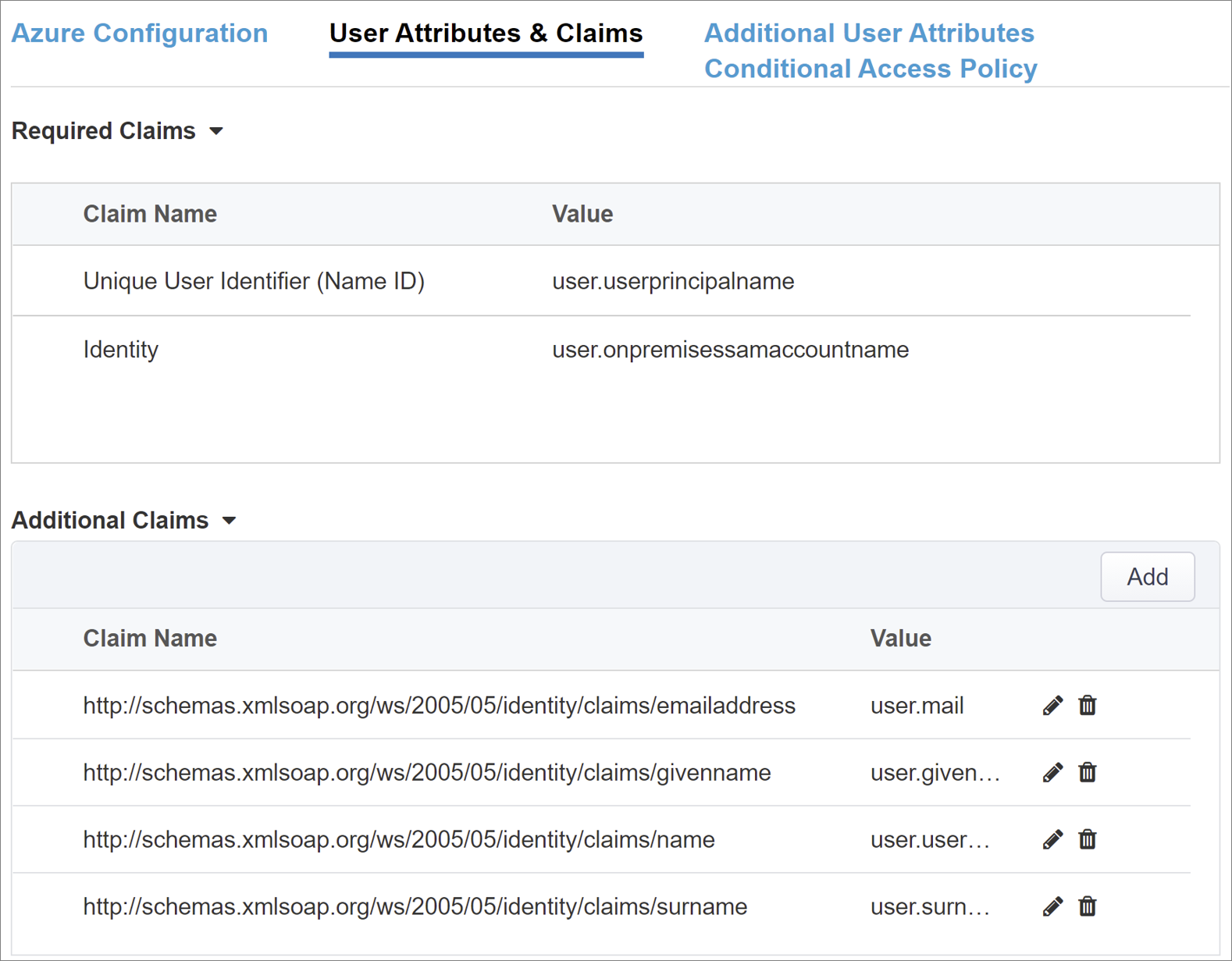

Atributos y notificaciones de usuario

Cuando un usuario se autentica, Microsoft Entra ID emite un token SAML con notificaciones y atributos predeterminados que identifican al usuario. La pestaña Atributos y notificaciones del usuario tiene las notificaciones predeterminadas que se emitirán para la nueva aplicación. Use esta área para configurar más notificaciones. Si es necesario, agregue atributos de Microsoft Entra ID. No obstante, el escenario de Oracle EBS requiere los atributos predeterminados.

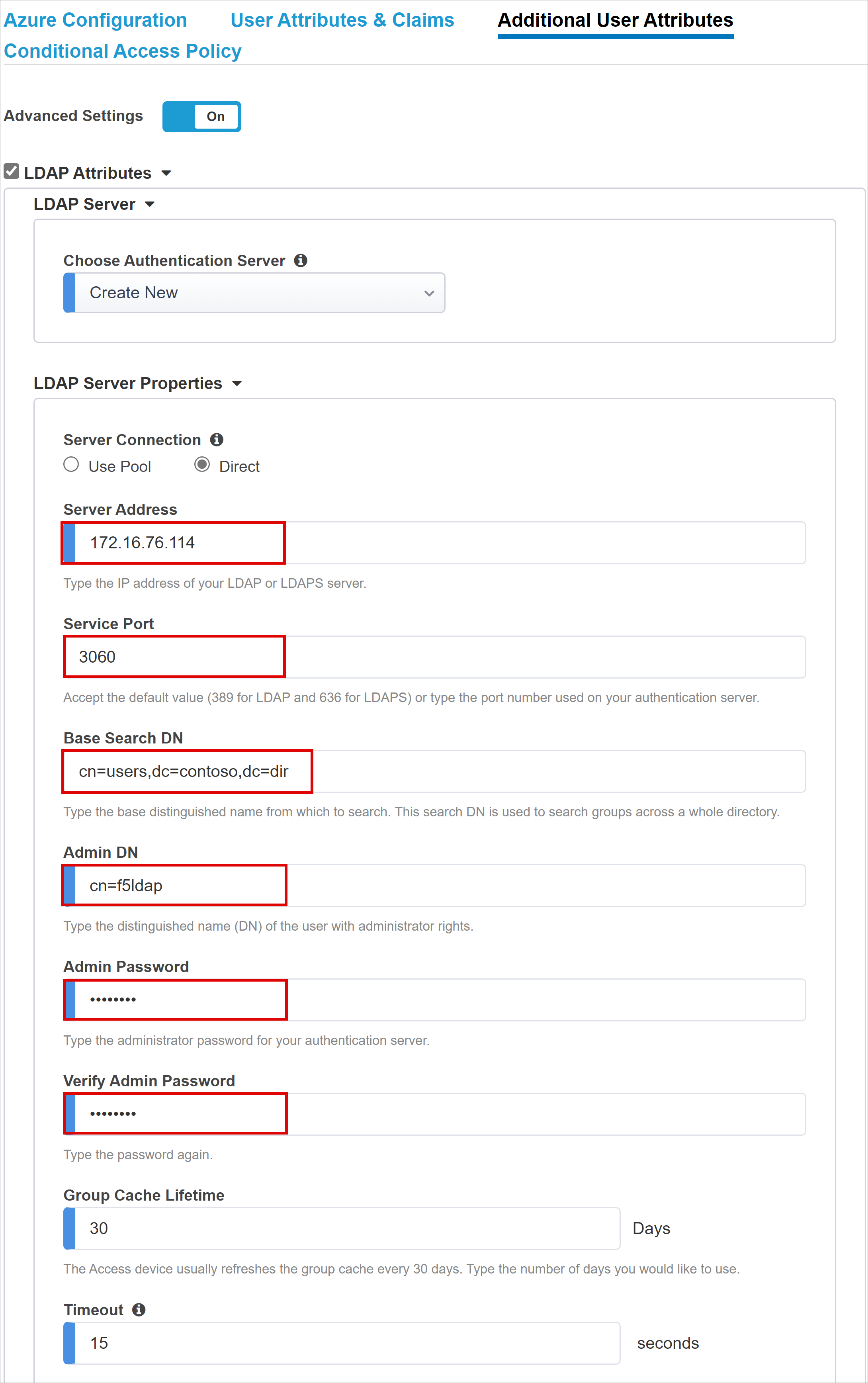

Atributos de usuario adicionales

La pestaña Atributos de usuario adicionales admite sistemas distribuidos que requieren atributos almacenados en directorios para el aumento de la sesión. Los atributos obtenidos de un origen LDAP se inyectan como encabezados de más inicios de sesión único para controlar el acceso en función de los roles, los id. de asociado, etc.

Habilite la opción Configuración avanzada.

Active la casilla Atributos de LDAP.

En Elegir servidor de autenticación, seleccione Crear nuevo.

En función de la configuración, seleccione Usar grupo o el modo de conexión al servidor Directa para la dirección de servidor del servicio LDAP de destino. Para un único servidor LDAP, seleccione Directa.

En Puerto de servicio, escriba 3060 (predeterminado), 3161 (seguro) o cualquier otro puerto para el servicio LDAP de Oracle.

Escriba un DN de búsqueda de base. Use el nombre distintivo (DN) para buscar grupos en un directorio.

Para Administración DN, escriba el nombre distintivo (DN) de la cuenta que usa APM para autenticar consultas LDAP.

Para Contraseña de administración: escriba la contraseña correspondiente.

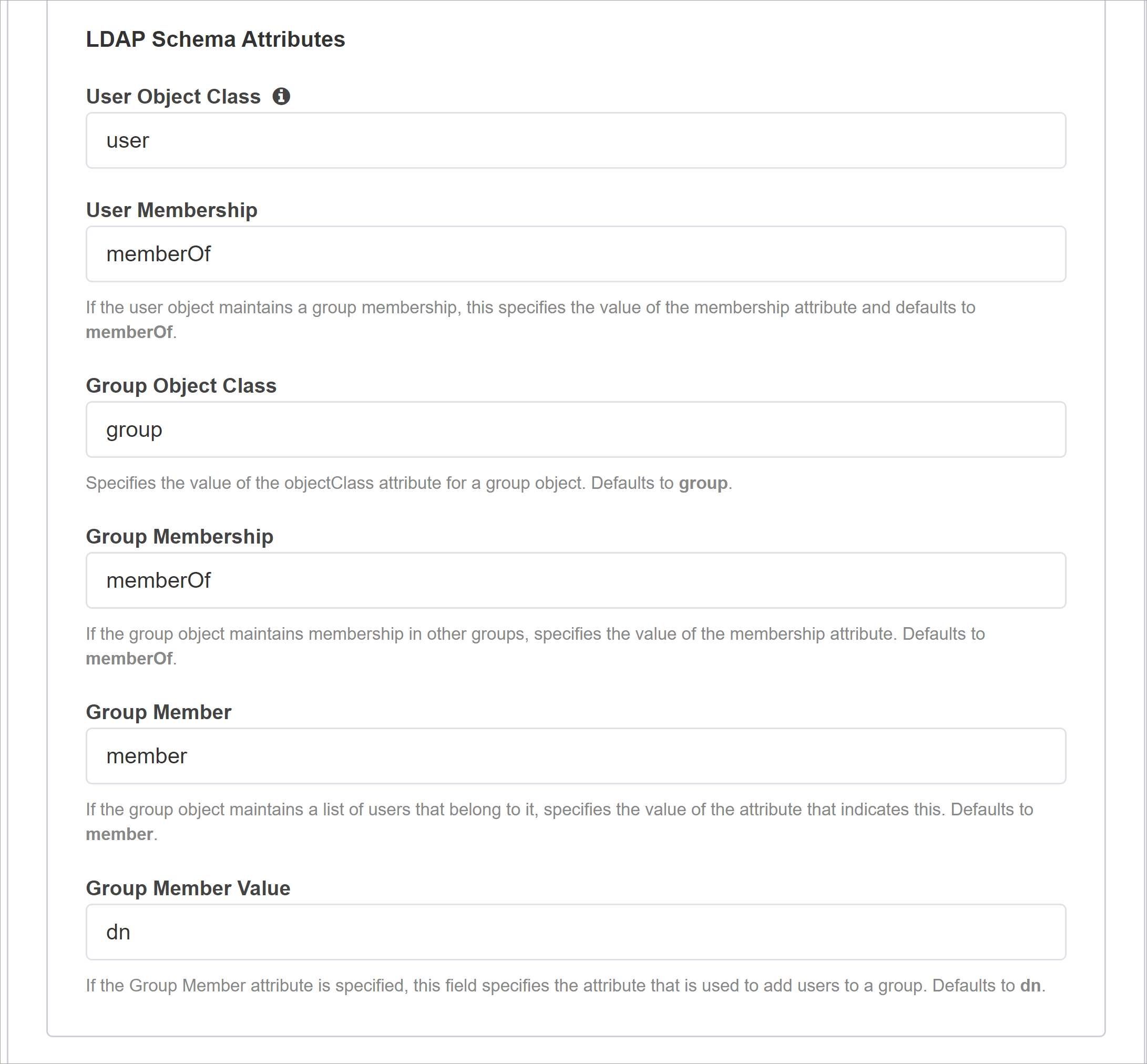

Deje los atributos de esquema LDAP con sus valores predeterminados.

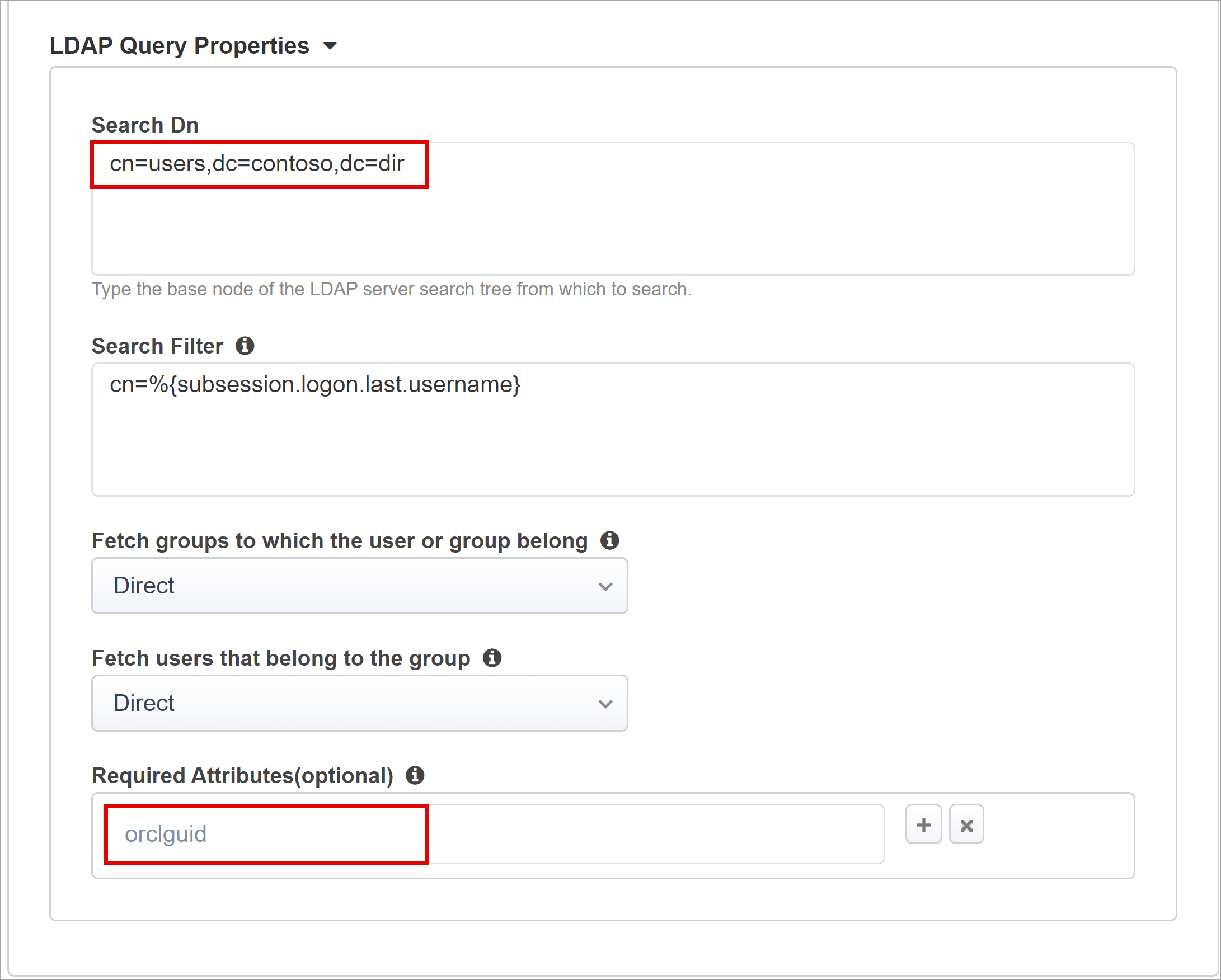

En Propiedades de consulta LDAP, en Buscar Dn, escriba el nodo base del servidor LDAP para la búsqueda de objetos de usuario.

En Atributos obligatorios, escriba el nombre del atributo de objeto de usuario que se va a devolver desde el directorio LDAP. Para EBS, el valor predeterminado es orclguid.

Directiva de acceso condicional

Las directivas de acceso condicional controlan el acceso en función de las señales de dispositivo, aplicación, ubicación y riesgo. Las directivas se aplican después de la autenticación previa de Microsoft Entra. La vista Directivas disponibles tiene directivas de acceso condicional sin acciones del usuario. La vista Directivas seleccionadas contiene las directivas de las aplicaciones en la nube. No puede anular la selección de estas directivas ni moverlas a Directivas disponibles, ya que se aplican en el nivel de inquilino.

Para seleccionar una directiva para la aplicación que se va a publicar:

En Directivas disponibles, seleccione una directiva.

Seleccione la flecha derecha.

Mueva la directiva a Directivas seleccionadas.

Nota

La opción Incluir o Excluir está seleccionada para algunas directivas. Si ambas opciones están activadas, no se aplica la directiva.

Nota:

Seleccione la pestaña Directiva de acceso condicional y aparecerá la lista de directivas. Seleccione Actualizar y el asistente consulta el inquilino. La opción de actualización aparece para las aplicaciones implementadas.

Propiedades del servidor virtual

Un servidor virtual es un objeto del plano de datos de BIG-IP representado por una dirección IP virtual que escucha las solicitudes de los clientes de aplicación. El tráfico recibido se procesa y evalúa con relación al perfil APM asociado al servidor virtual. A continuación, el tráfico se dirige según la directiva.

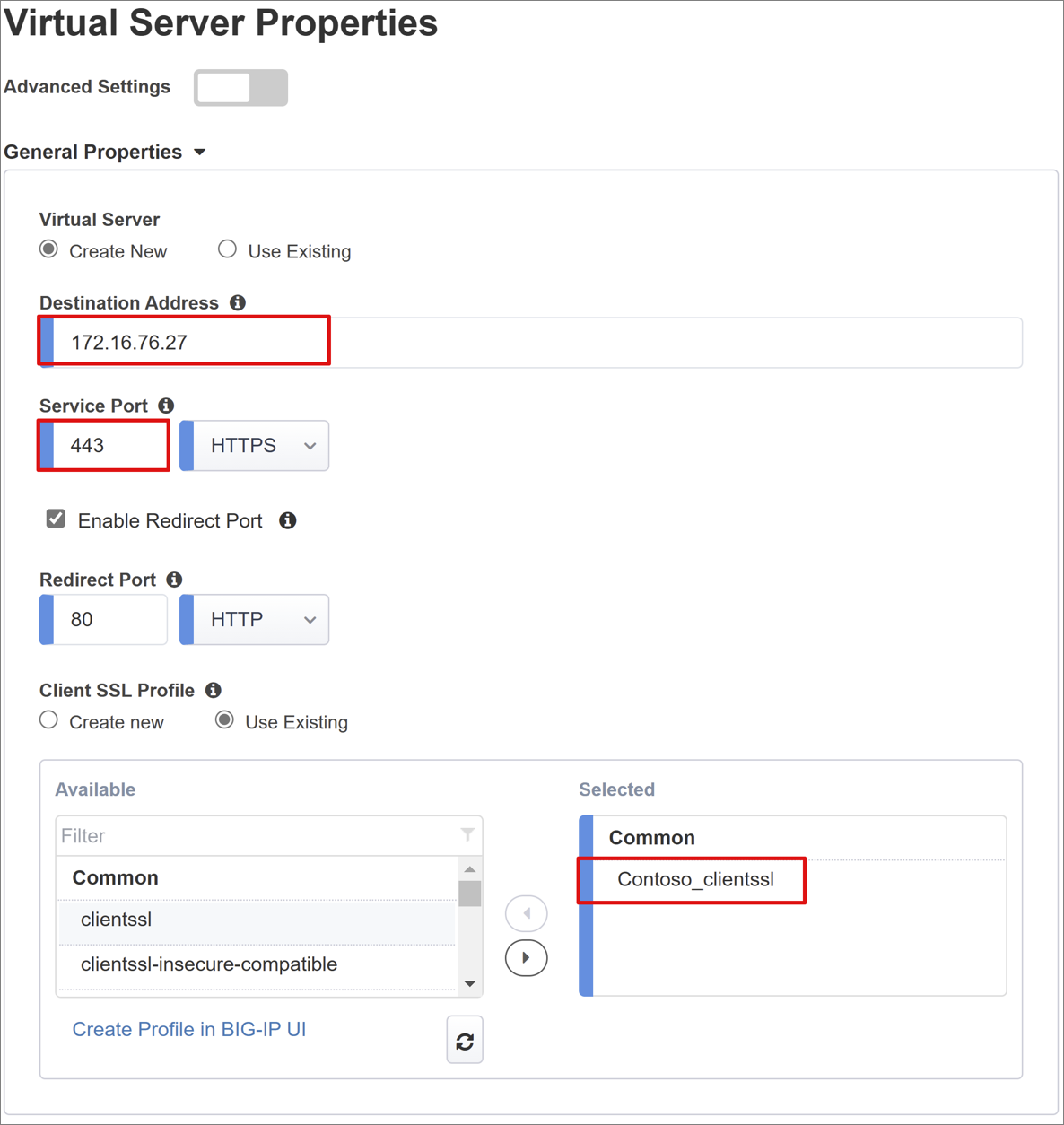

Escriba una dirección de destino, una dirección IPv4 o IPv6 que usa BIG-IP para recibir el tráfico de cliente. Asegúrese de que existe un registro correspondiente en DNS que permite a los clientes resolver la URL externa de la aplicación publicada de BIG-IP en la IP. Use un DNS localhost del equipo de prueba para las pruebas.

En Puerto de servicio, escriba 443 y seleccione HTTPS.

Seleccione Habilitar el puerto de redirección.

En Puerto de redirección, escriba 80 y seleccione HTTP. Esta acción redirige el tráfico de cliente HTTP entrante a HTTPS.

Seleccione el perfil SSL del cliente que creó o deje el valor predeterminado durante las pruebas. El perfil SSL de cliente habilita el servidor virtual para HTTPS. Las conexiones de cliente se cifran a mediante TLS.

Propiedades del grupo

En la pestaña Grupo de aplicaciones tiene los servicios detrás de BIG-IP, un grupo con uno o varios servidores de aplicaciones.

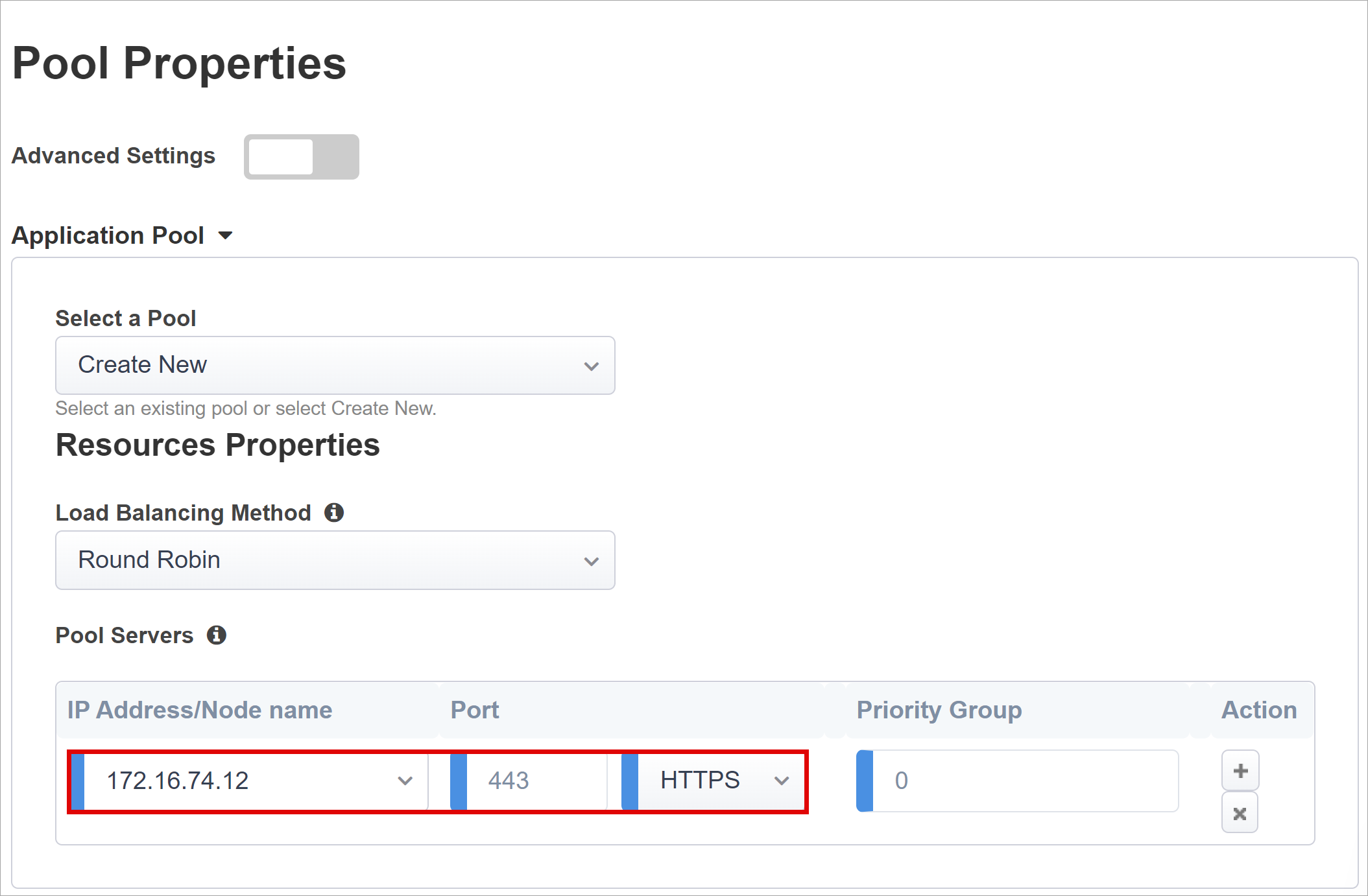

En Seleccionar un grupo, seleccione Crear nuevo o seleccione otra opción.

Para Método de equilibrio de carga, seleccione Round Robin.

En Servidores de grupo, seleccione y escriba una dirección IP/nombre de nodo y un puerto para los servidores que hospedan Oracle EBS.

Seleccione HTTPS.

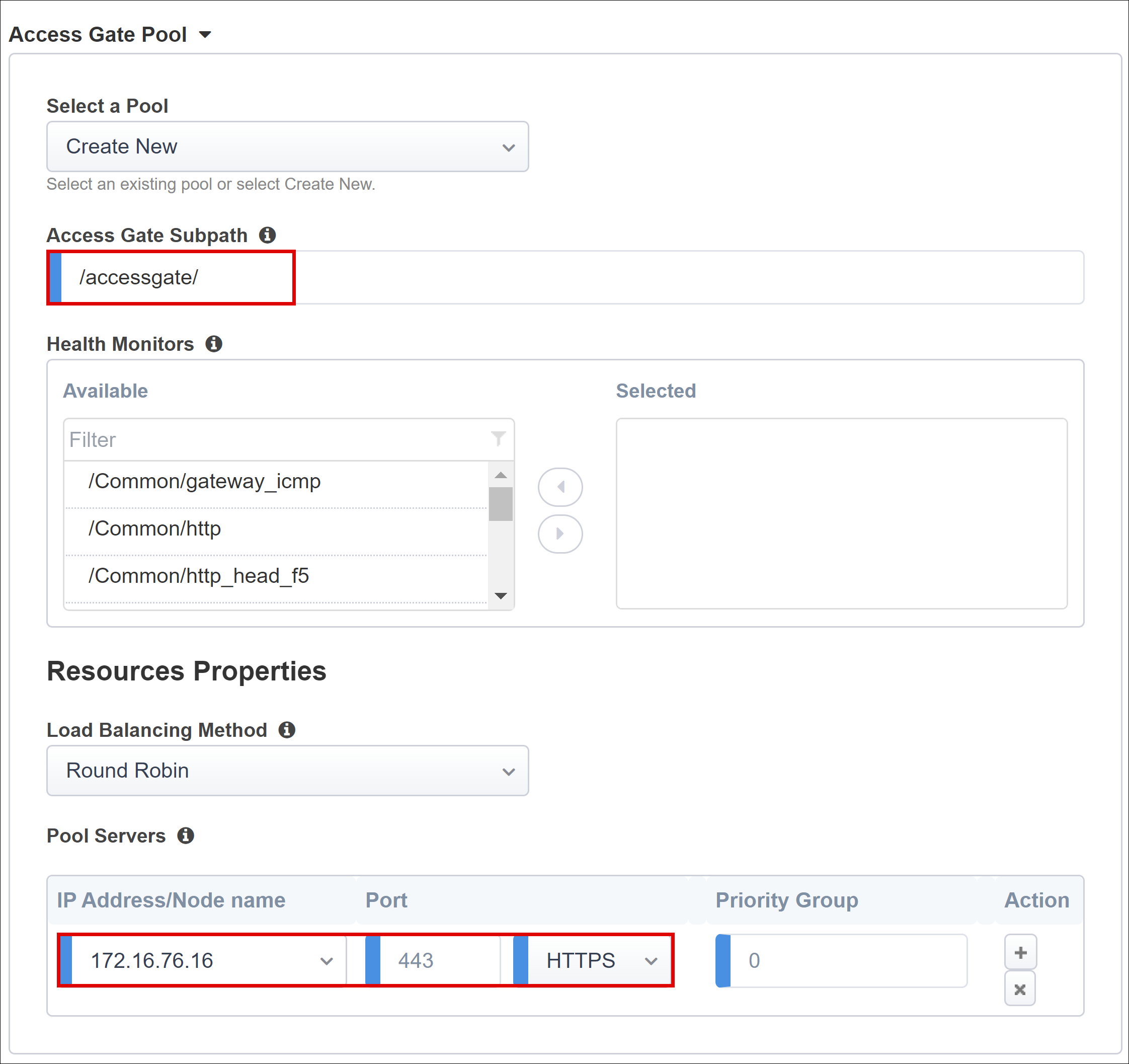

En Grupo de puertas de acceso, confirme la subruta de la puerta de acceso.

Para Servidores de grupo, seleccione y escriba una dirección IP/nombre de nodo y un puerto para los servidores que hospedan Oracle EBS.

Seleccione HTTPS.

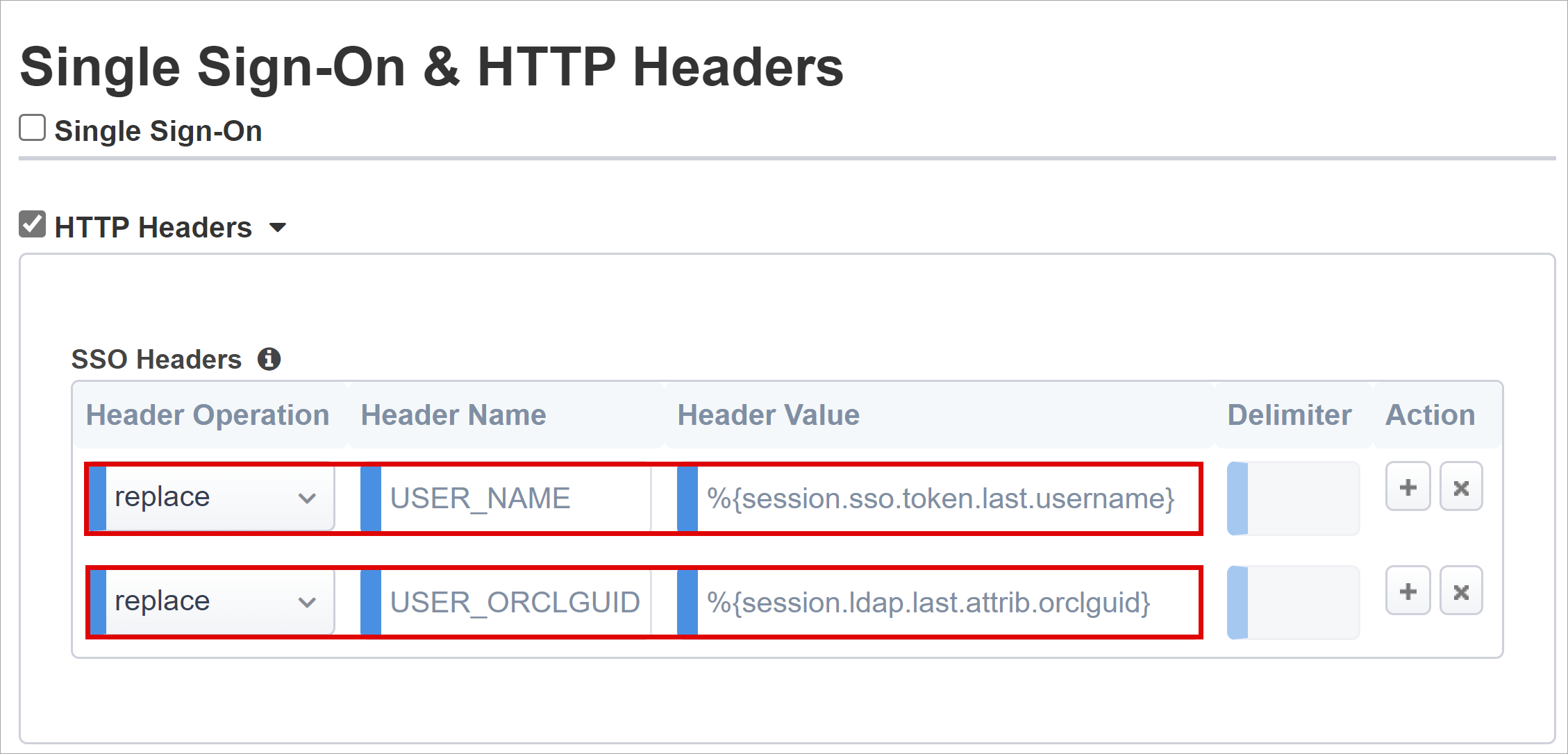

Encabezados de inicio de sesión único y HTTP

El asistente de Easy Button admite encabezados de autorización de Kerberos, portador de OAuth y HTTP para el inicio de sesión único en las aplicaciones publicadas. La aplicación Oracle EBS espera encabezados, por lo tanto, habilite los encabezados HTTP.

En Inicio de sesión único y Encabezados HTTP, seleccione Encabezados HTTP.

En Operación de encabezado, seleccione reemplazar.

En Nombre de encabezado, escriba USER_NAME.

Para Valor de encabezado, escriba %{session.sso.token.last.username}.

En Operación de encabezado, seleccione reemplazar.

En Nombre de encabezado, escriba USER_ORCLGUID.

Para Valor de encabezado, escriba %{session.ldap.last.attr.orclguid}.

Nota:

Las variables de sesión de APM entre llaves distinguen entre mayúsculas y minúsculas.

Administración de sesiones

Use la administración de sesiones de BIG-IP para definir condiciones para la terminación o continuación de la sesión del usuario.

Para obtener más información, vaya a support.f5.com y consulte K18390492: Seguridad | Guía de operaciones de APM de BIG-IP

La funcionalidad de cierre de sesión único (SLO) garantiza que las sesiones entre el IdP, BIG-IP y el agente de usuario finalicen cuando los usuarios cierren la sesión. Cuando Easy Button crea una instancia de una aplicación SAML en el inquilino de Microsoft Entra, rellena la dirección URL de cierre de sesión con el punto de conexión de SLO de APM. De este modo, el cierre de sesión iniciado por IdP desde el portal Aplicaciones finaliza la sesión entre BIG-IP y un cliente.

Vea Microsoft Aplicaciones

Los metadatos de federación SAML para la aplicación publicada se importan desde el inquilino. Esta acción proporciona al APM el punto de conexión de cierre de sesión de SAML para Microsoft Entra ID. A continuación, el cierre de sesión iniciado por SP finaliza el cliente y la sesión de Microsoft Entra. Asegúrese de que APM sabe cuándo un usuario cierra la sesión.

Si usa el portal de webtops de BIG-IP para acceder a las aplicaciones publicadas, el APM procesa un cierre de sesión para llamar al punto de conexión de cierre de sesión de Microsoft Entra. Si no usa ningún portal de webtops de BIG-IP, el usuario no puede indicar al APM que cierre la sesión. Si el usuario cierra la sesión de la aplicación, BIG-IP omite a la acción. Asegúrese de que el cierre de sesión iniciado por SP desencadena la terminación de sesiones seguras. Agregue una función SLO al botón Cerrar sesión de aplicaciones para redirigir el cliente al punto de conexión de cierre de sesión de SAML o BIG-IP de Microsoft Entra. Encuentre la dirección URL del punto de conexión de cierre de sesión de SAML para el inquilino en Registros de aplicaciones > Puntos de conexión.

Si no puede cambiar la aplicación, haga que BIG-IP escuche la llamada de cierre de sesión de la aplicación y luego desencadene el SLO.

Más información:

- Cierre de sesión de SLO de PeopleSoft

- Vaya a support.f5.com para consultar:

Implementar

- Seleccione Implementar para confirmar la configuración.

- Compruebe que la aplicación aparece en la lista de aplicaciones empresariales del inquilino.

Prueba

- Desde un explorador conéctese a la dirección URL externa de la aplicación Oracle EBS o seleccione el icono de la aplicación en Aplicaciones.

- Autentíquese en Microsoft Entra ID.

- Se le redirigirá al servidor virtual BIG-IP para la aplicación y ha iniciado sesión mediante el inicio de sesión único.

Para aumentar la seguridad, bloquee el acceso directo a la aplicación para que fuerce la adopción de una ruta a través de BIG-IP.

Implementación avanzada

A veces, las plantillas de configuración guiada carecen de flexibilidad para responder a los requisitos.

Más información. Tutorial: Configuración de BIG-IP Access Policy Manager de F5 para inicio de sesión único basado en encabezados.

Cambiar manualmente las configuraciones

Como alternativa, en BIG-IP, deshabilite el modo de administración estricta de configuración guiada para cambiar manualmente las configuraciones. Las plantillas del asistente automatizan la mayoría de las configuraciones.

Vaya a Acceso > Configuración guiada.

En el extremo derecho de la fila de la configuración de la aplicación, seleccione el icono de candado.

Después de deshabilitar el modo estricto, no puede realizar cambios con el asistente. Sin embargo, los objetos BIG-IP asociados a la instancia de aplicación publicada se desbloquean para la administración.

Nota

Si vuelve a habilitar el modo estricto, las nuevas configuraciones sobrescriben los ajustes realizados sin la configuración guiada. Se recomienda el método de configuración avanzada para los servicios de producción.

Solución de problemas

Siga las instrucciones siguientes como ayuda para solucionar problemas.

Aumentar el nivel de detalle del registro

Use el registro de BIG-IP para aislar problemas con la conectividad, el inicio de sesión único, infracciones de directivas o asignaciones de variables mal configuradas. Aumentar el nivel de detalle del registro.

- Vaya a Directiva de acceso > Información general > Event Logs.

- Haga clic en Configuración.

- Seleccione la fila de la aplicación publicada.

- Seleccione Editar> Acceder a los registros del sistema.

- Seleccione Depurar en la lista de inicio de sesión único.

- Selecciona Aceptar.

- Reproduzca el problema.

- Inspección de los registros.

Revierta los cambios de configuración, ya que el modo detallado genera datos excesivos.

Mensaje de error de BIG-IP

Si aparece un error de BIG-IP después de la preautenticación de Microsoft Entra, el problema podría estar relacionado con el inicio de sesión único de Microsoft Entra ID y BIG-IP.

- Vaya a *Acceso > Información general.

- Seleccione Informes de acceso.

- Ejecute el informe durante la última hora.

- Revise los registros para encontrar pistas.

Use el vínculo Ver sesión de la sesión para confirmar que APM recibe las notificaciones de Microsoft Entra esperadas.

No hay ningún mensaje de error de BIG-IP

Si no aparece ninguna página de error de BIG-IP, el problema podría estar relacionado con la solicitud de back-end o BIG-IP y el inicio de sesión único de la aplicación.

- Vaya a Directiva de acceso > Información general.

- Seleccionar Sesiones activas.

- Seleccione el vínculo de la sesión activa.

Utilice el vínculo Ver variables para investigar problemas de SSO, especialmente si BIG-IP APM no obtiene los atributos correctos de Microsoft Entra ID u otro origen.

Más información:

- Vaya a devcentral.f5.com para ver ejemplos de asignación de variables de APM

- Vaya a techdocs.f5.com y consulte Capítulo manual: Variables de sesión

Validación de la cuenta de servicio de APM

Use el siguiente comando de shell de BASH para validar la cuenta de servicio de APM para las consultas LDAP. El comando autentica y consulta objetos de usuario.

ldapsearch -xLLL -H 'ldap://192.168.0.58' -b "CN=oraclef5,dc=contoso,dc=lds" -s sub -D "CN=f5-apm,CN=partners,DC=contoso,DC=lds" -w 'P@55w0rd!' "(cn=testuser)"

Más información:

- Vaya a support.f5.com para consultar K11072: Configuración de la autenticación remota LDAP para AD

- Vaya a techdocs.f5.com para consultar Capítulo manual: Consulta LDAP