Tutorial: Integración del inicio de sesión único (SSO) de Microsoft Entra con Verkada Command

En este tutorial, obtendrá información sobre cómo integrar Verkada Command con Microsoft Entra ID. Al integrar Verkada Command con Microsoft Entra ID, puede hacer lo siguiente:

- Controlar en Microsoft Entra ID quién tiene acceso a Verkada Command.

- Permitir que los usuarios puedan iniciar sesión automáticamente en Verkada Command con sus cuentas de Microsoft Entra.

- Administre sus cuentas en una ubicación central.

Requisitos previos

Para empezar, necesita los siguientes elementos:

- Una suscripción a Microsoft Entra. Si no tiene una suscripción, puede obtener una cuenta gratuita.

- Una suscripción habilitada para el inicio de sesión único (SSO) en Verkada Command.

Descripción del escenario

En este tutorial va a configurar y probar el inicio de sesión único de Microsoft Entra en un entorno de prueba.

- Verkada Command admite el inicio de sesión único iniciado por SP e IDP.

Nota:

El identificador de esta aplicación es un valor de cadena fijo, por lo que solo se puede configurar una instancia en un inquilino.

Incorporación de Verkada Command desde la galería

Para configurar la integración de Verkada Command en Microsoft Entra ID, es preciso agregar Verkada Command desde la galería a la lista de aplicaciones SaaS administradas.

- Inicie sesión en el Centro de administración de Microsoft Entra como Administrador de aplicaciones en la nube.

- Vaya a Identidad>Aplicaciones>Aplicaciones empresariales>Nueva aplicación.

- En la sección Agregar desde la galería, escriba Verkada Command en el cuadro de búsqueda.

- Seleccione Verkada Command en el panel de resultados y agregue la aplicación. Espere unos segundos mientras la aplicación se agrega al inquilino.

Si lo desea, puede usar también el asistente para la configuración de aplicaciones empresariales. En este asistente puede agregar una aplicación al inquilino, agregar usuarios o grupos a la aplicación y asignar roles, así como recorrer la configuración de SSO. Obtenga más información sobre los asistentes de Microsoft 365.

Configuración y prueba del inicio de sesión único de Microsoft Entra para Verkada Command

Configure y pruebe el inicio de sesión único de Microsoft Entra con Verkada Command mediante un usuario de prueba llamado B.Simon. Para que el inicio de sesión único funcione, es necesario establecer una relación de vínculo entre un usuario de Microsoft Entra y el usuario relacionado de Verkada Command.

Para configurar y probar el inicio de sesión único de Microsoft Entra con Verkada Command, complete los siguientes pasos:

- Configuración del inicio de sesión único de Microsoft Entra, para que los usuarios puedan utilizar esta característica.

- Cree un usuario de prueba de Microsoft Entra para probar el inicio de sesión único de Microsoft Entra con B.Simon.

- Asigne el usuario de prueba de Microsoft Entra, para permitir que B.Simon use el inicio de sesión único de Microsoft Entra.

- Configuración del inicio de sesión único en Verkada Command, para configurar los valores de inicio de sesión único en la aplicación.

- Creación de un usuario de prueba de Verkada Command, para tener un homólogo de B.Simon en Verkada Command vinculado a la representación del usuario en Microsoft Entra.

- Prueba del inicio de sesión único : para comprobar si la configuración funciona.

Configuración del inicio de sesión único de Microsoft Entra

Siga estos pasos para habilitar el SSO de Microsoft Entra.

Inicie sesión en el Centro de administración de Microsoft Entra como Administrador de aplicaciones en la nube.

Vaya a Identidad>Aplicaciones>Aplicaciones empresariales>Verkada Command>Inicio de sesión único.

En la página Seleccione un método de inicio de sesión único, elija SAML.

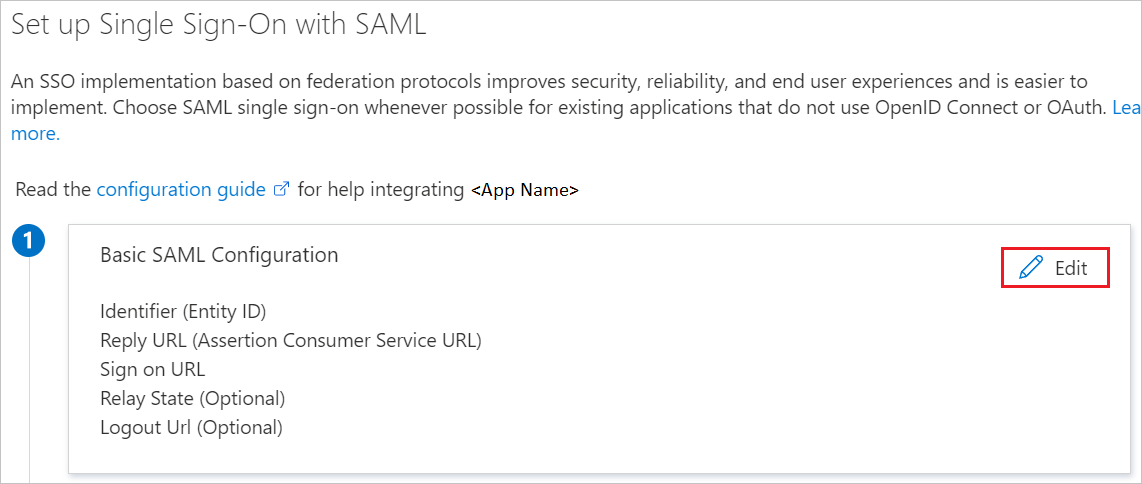

En la página Configuración del inicio de sesión único con SAML, haga clic en el icono de lápiz de Configuración básica de SAML para editar la configuración.

En la sección Configuración básica de SAML, si tiene el archivo de metadatos del proveedor de servicios y quiere realizar la configuración en el modo iniciado por IdP, siga este procedimiento:

a. Haga clic en Cargar el archivo de metadatos.

b. Haga clic en el logotipo de la carpeta para seleccionar el archivo de metadatos y luego en Cargar.

c. Una vez que se haya cargado correctamente el archivo de metadatos, el valor de Identificador y URL de respuesta se rellena automáticamente en la sección Configuración básica de SAML.

Nota:

Si los valores Identificador y Dirección URL de respuesta no se rellenan automáticamente, hágalo manualmente según sus necesidades.

Haga clic en Establecer direcciones URL adicionales y siga este paso si desea configurar la aplicación en el modo iniciado por SP:

En el cuadro de texto URL de inicio de sesión, escriba una dirección URL con el siguiente patrón:

https://vauth.command.verkada.com/saml/login/<CLIENT_ID>Nota:

El valor de la dirección URL de inicio de sesión no es real. Actualícelo con la dirección URL de inicio de sesión real. Póngase en contacto con el equipo de soporte técnico al cliente de Verkada Command para obtener este valor. También puede consultar los patrones que se muestran en la sección Configuración básica de SAML.

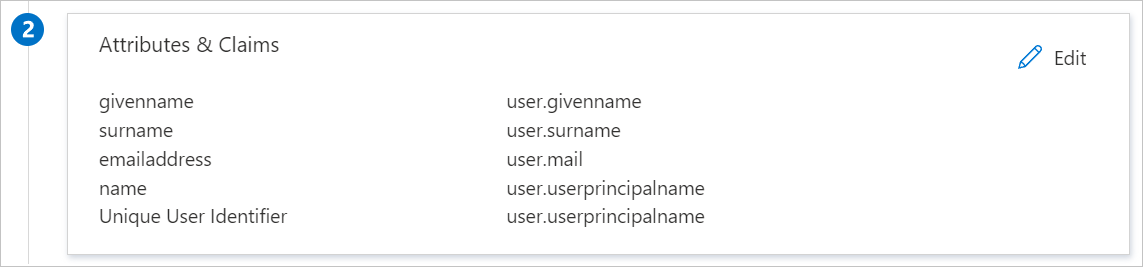

La aplicación Verkada Command espera las aserciones de SAML en un formato específico, que requiere que se agreguen asignaciones de atributos personalizados a la configuración de los atributos del token de SAML. La siguiente captura de pantalla muestra la lista de atributos predeterminados, donde nameidentifier se asigna con user.userprincipalname. La aplicación Verkada Command espera que nameidentifier se asigne con user.mail, por lo que debe editar la asignación de atributos haciendo clic en el icono Editar y cambiar dicha asignación.

Además de lo anterior, la aplicación Verkada Command espera que se devuelvan algunos atributos más, que se muestran a continuación, en la respuesta de SAML. Estos atributos también se rellenan previamente, pero puede revisarlos según sus requisitos.

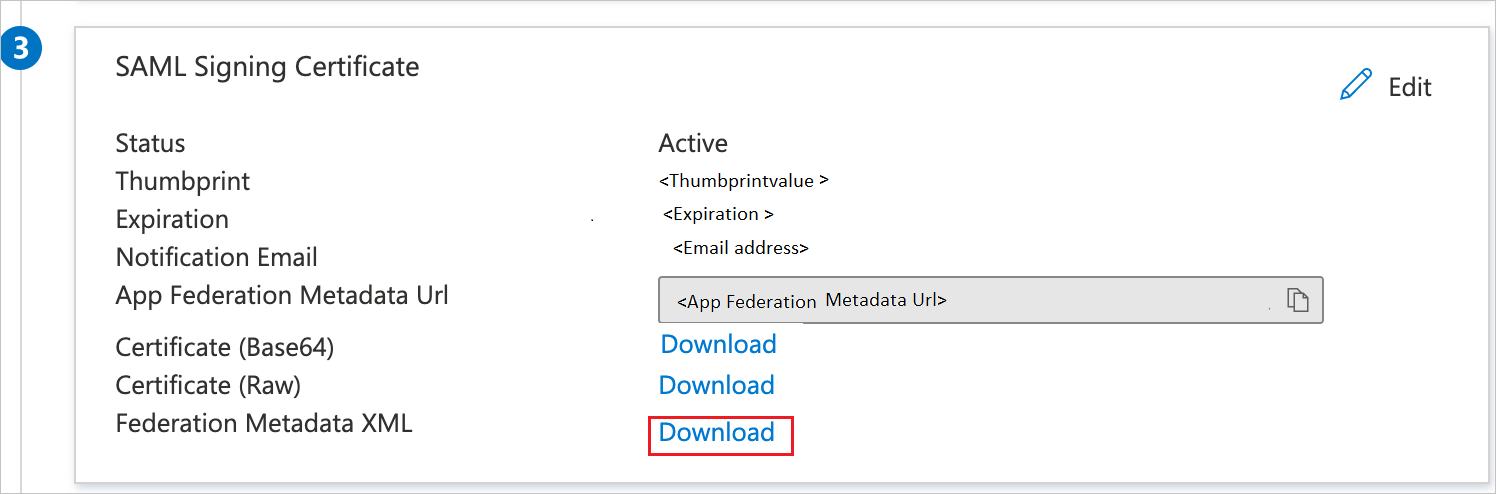

Nombre Atributo de origen uniqueUserId user.mail lastName user.surname email user.mail firstName user.givenname En la página Configurar el inicio de sesión único con SAML, en la sección Certificado de firma de SAML, busque XML de metadatos de federación y seleccione Descargar para descargar el certificado y guardarlo en su equipo.

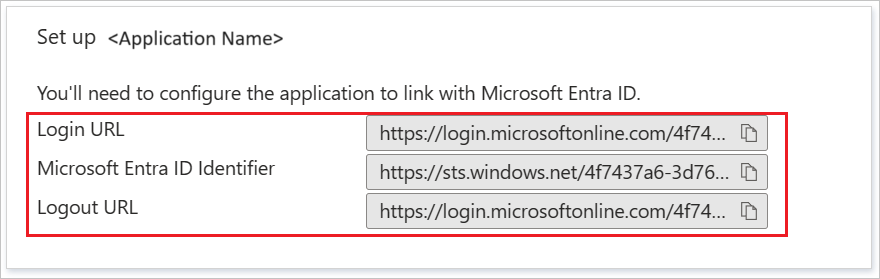

En la sección Configurar Verkada Command, copie las direcciones URL adecuadas según sus necesidades.

Cree un usuario de prueba de Microsoft Entra

En esta sección, se crea un usuario llamado B.Simon.

- Inicie sesión en el Centro de administración de Microsoft Entra al menos como Administrador de usuario.

- Vaya aIdentidad>Usuarios>Todos los usuarios.

- Seleccione Nuevo usuario>Crear nuevo usuario, en la parte superior de la pantalla.

- En las propiedades del usuario, siga estos pasos:

- En el campo Nombre para mostrar, escriba

B.Simon. - En el campo Nombre principal de usuario, escriba username@companydomain.extension. Por ejemplo,

B.Simon@contoso.com. - Active la casilla Show password (Mostrar contraseña) y, después, anote el valor que se muestra en el cuadro Contraseña.

- Seleccione Revisar + crear.

- En el campo Nombre para mostrar, escriba

- Seleccione Crear.

Asignación del usuario de prueba de Microsoft Entra

En esta sección, va a permitir que B.Simon acceda a Verkada Command mediante el inicio de sesión único.

- Inicie sesión en el Centro de administración de Microsoft Entra como Administrador de aplicaciones en la nube.

- Vaya a Identidad>Aplicaciones>Aplicaciones empresariales>Verkada Command.

- En la página de información general de la aplicación, seleccione Usuarios y grupos.

- Seleccione Agregar usuario o grupo. A continuación, en el cuadro de diálogo Agregar asignación, seleccione Usuarios y grupos.

- En el cuadro de diálogo Usuarios y grupos, seleccione B.Simon de la lista de usuarios y haga clic en el botón Seleccionar de la parte inferior de la pantalla.

- Si espera que se asigne un rol a los usuarios, puede seleccionarlo en la lista desplegable Seleccionar un rol. Si no se ha configurado ningún rol para esta aplicación, verá seleccionado el rol "Acceso predeterminado".

- En el cuadro de diálogo Agregar asignación, haga clic en el botón Asignar.

Configuración del inicio de sesión único en Verkada Command

Para configurar el inicio de sesión único en Verkada Command, debe enviar el XML de metadatos de federación descargado y las direcciones URL correspondientes copiadas de la configuración de la aplicación al equipo de soporte técnico de Verkada Command. Dicho equipo lo configura para establecer la conexión de SSO de SAML correctamente en ambos lados.

Creación de un usuario de prueba de Verkada Command

En esta sección, va a crear un usuario llamado B.Simon en Verkada Command. Trabaje con el equipo de soporte técnico de Verkada Command para agregar los usuarios a la plataforma de Verkada Command. Los usuarios se tienen que crear y activar antes de usar el inicio de sesión único.

Prueba de SSO

En esta sección va a probar la configuración de inicio de sesión único de Microsoft Entra con las siguientes opciones.

Iniciado por SP:

Haga clic en Probar esta aplicación; esta acción le redirigirá a la dirección URL de inicio de sesión de Verkada Command, donde puede comenzar el flujo de inicio de sesión.

Vaya directamente a la dirección URL de inicio de sesión de Verkada Command e inicie el flujo de inicio de sesión desde allí.

Iniciado por IDP:

- Haga clic en Probar esta aplicación; debería iniciar sesión automáticamente en la instancia de Verkada Command para la que ha configurado el inicio de sesión único.

También puede usar Aplicaciones de Microsoft para probar la aplicación en cualquier modo. Al hacer clic en el icono de Verkada Command en Aplicaciones, si se ha configurado en modo SP, se le redirigirá a la página de inicio de sesión de la aplicación para comenzar el flujo de inicio de sesión; y si se ha configurado en modo IDP, debería iniciar sesión automáticamente en la instancia de Verkada Command para la que configuró el inicio de sesión único. Para más información acerca de Aplicaciones, consulte Inicio de sesión e inicio de aplicaciones desde el portal Aplicaciones.

Pasos siguientes

Una vez que haya configurado Verkada Command, puede aplicar el control de sesión, que protege a su organización, en tiempo real, frente a la filtración e infiltración de información confidencial. El control de sesión procede del acceso condicional. Aprenda a aplicar el control de sesión con Microsoft Defender para aplicaciones en la nube.