¿Qué es la computación confidencial?

La computación confidencial es un término del sector establecido por el Confidential Computing Consortium (CCC), que forma parte de Linux Foundation. La define como:

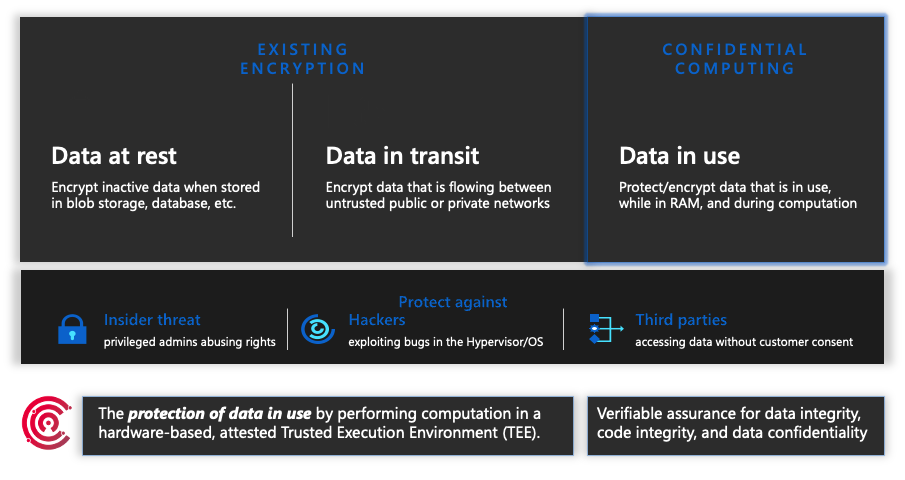

La computación confidencial protege los datos en uso mediante el cálculo en un entorno de ejecución de confianza basado en hardware.

Estos entornos seguros y aislados impiden el acceso o la modificación no autorizados de aplicaciones y datos mientras están en uso, lo que aumenta el nivel de seguridad de las organizaciones que administran datos confidenciales y regulados.

El objetivo del modelo de amenazas es reducir o quitar la capacidad de un operador de proveedor de nube o de otros actores del dominio del inquilino que accede al código y a los datos mientras se ejecuta. Esto se logra en Azure mediante una raíz de confianza de hardware no controlada por el proveedor de nube, que está diseñada para garantizar el acceso no autorizado o la modificación del entorno.

Cuando se usa con cifrado de datos en reposo y en tránsito, la computación confidencial amplía aún más las protecciones de datos para protegerlos mientras está en uso. Esto es beneficioso para las organizaciones que buscan más protecciones para la información confidencial y las aplicaciones hospedadas en entornos en la nube.

Reducción de la necesidad de confianza

La ejecución de cargas de trabajo en la nube requiere confianza. Esta confianza se concede a varios proveedores que habilitan diferentes componentes de la aplicación.

Proveedores de software de aplicaciones: confíe en el software mediante la implementación en el entorno local, el uso de código abierto o la creación de software de aplicaciones interno.

Proveedores de hardware: confíe en el hardware mediante el uso de hardware local o hardware interno.

Proveedores de infraestructura: confíe en los proveedores de servicios en la nube o administre sus propios centros de datos locales.

Reducción de la superficie expuesta a ataques

La base de computación de confianza (TCB) hace referencia a todos los componentes de hardware, firmware y software del sistema que proporcionan un entorno seguro. Los componentes de la TCB se consideran "críticos". Si un componente de la TCB está en peligro, toda la seguridad del sistema puede verse comprometida. Una TCB menor significa una mayor seguridad. Existe menos riesgo de exposición a diversas vulnerabilidades, malware, ataques y usuarios malintencionados.

Liderazgo del sector

Microsoft cofundó la Confidential Computing Consortium en 2019 y ha presidido tanto el órgano de gobierno como el Consejo Asesor Técnico (TAC).

Pasos siguientes

Las ofertas de Microsoft para la computación confidencial se extienden desde la infraestructura como servicio (IaaS) a la plataforma como servicio (PaaS), así como las herramientas de desarrollo, para respaldar el recorrido hacia la confidencialidad de los datos y del código en la nube. Más información acerca de la computación confidencial en Azure