Protección de recursos críticos en Microsoft Defender for Cloud (versión preliminar)

Defender for Cloud ahora tiene un concepto de grado de importancia (crítico) para la empresa agregado a sus funcionalidades de administración de la posición de seguridad. Esta característica le ayuda a identificar y proteger los recursos más importantes. Usa el motor de recursos críticos creado por Administración de posición de seguridad en la nube de Microsoft (MSEM). Puede definir reglas de recursos críticos en MSEM, y Defender for Cloud puede aplicarlas en escenarios como la priorización de riesgos, el análisis de rutas de acceso de ataques y Cloud Security Explorer.

Disponibilidad

| Aspecto | Detalles |

|---|---|

| Estado de la versión | Vista previa |

| Requisitos previos | Administración de la posición de seguridad en la nube de Defender (CSPM) habilitada |

| Roles integrados de Microsoft Entra ID necesarios: | Para crear, editar o leer reglas de clasificación: Administrador global, Administrador de seguridad, Operador de seguridad Para leer las reglas de clasificación: Lector global, Lector de seguridad |

| Nubes: | Todas las nubes comerciales |

Configuración de la administración de recursos críticos

Inicie sesión en Azure Portal.

Vaya a Microsoft Defender for Cloud>Configuración del entorno.

Seleccione el icono Grado de importancia del recurso.

Se abre el panel Administración de recursos críticos. Seleccione Abrir el portal de Microsoft Defender.

A continuación, llegará a la página Administración de recursos críticos en el portal de Microsoft Defender XDR.

Para crear reglas de recursos críticos personalizadas para etiquetar los recursos como recursos críticos en Defender for Cloud, seleccione el botón Crear una nueva clasificación.

Agregue un nombre y una descripción para la nueva clasificación y úselos en Generador de consultas; seleccione Recurso en la nube para crear la regla de recursos críticos. Luego, seleccione Siguiente.

En la página Vista previa de recursos, puede ver una lista de recursos que coinciden con la regla que creó. Después de revisar la página, seleccione Siguiente.

En la página Asignar grado de importancia, asigne el nivel de grado de importancia a todos los recursos que coincidan con la regla. Luego, seleccione Siguiente.

A continuación, puede ver la página Revisar y finalizar. Revise los resultados y, una vez aprobado, seleccione Enviar.

Después de seleccionar Enviar, puede cerrar el portal de Microsoft Defender XDR. Debe esperar hasta dos horas hasta que todos los recursos que coincidan con la regla se etiqueten como Crítico.

Nota:

Las reglas de recursos críticos se aplican a todos los recursos del inquilino que coinciden con la condición de la regla.

Visualización de los recursos críticos en Defender for Cloud

Una vez actualizados los recursos, vaya a la página Análisis de ruta de acceso de ataque en Defender for Cloud. Puede ver todas las rutas de acceso de ataque a los recursos críticos.

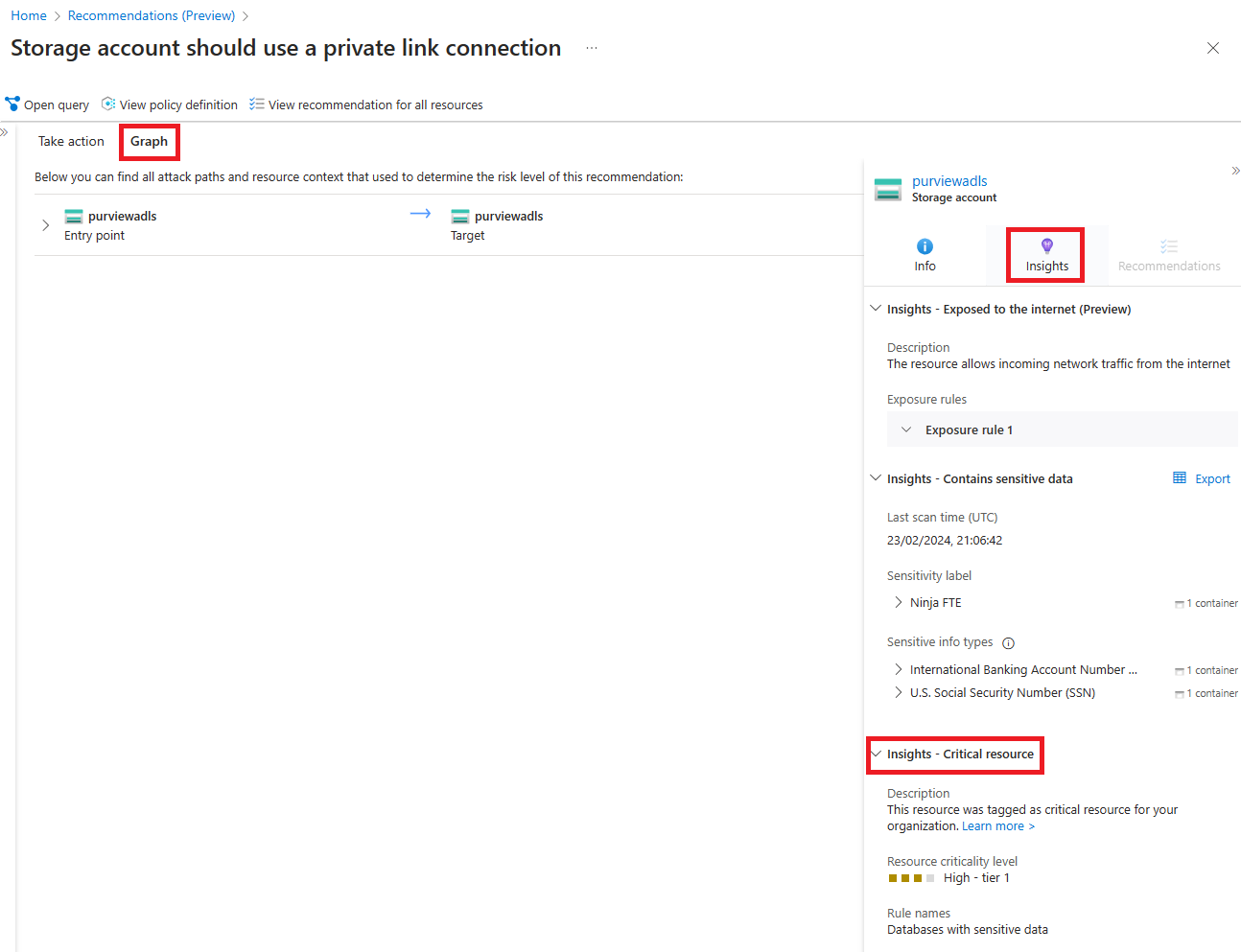

Si selecciona un título de ruta de acceso de ataque, puede ver sus detalles. Seleccione el destino y, en Información: recurso crítico, puede ver la información de etiquetado de recursos críticos.

En la página Recomendaciones de Defender for Cloud, seleccione el banner Versión preliminar disponible para ver todas las recomendaciones, que ahora tienen prioridad en función de la importancia de los recursos.

Seleccione una recomendación y, después, elija la pestaña Gráfico. A continuación, elija el destino y seleccione la pestaña Conclusiones. Puede ver la información de etiquetado de recursos críticos.

En la página Inventario de Defender for Cloud, puede ver los recursos críticos de su organización.

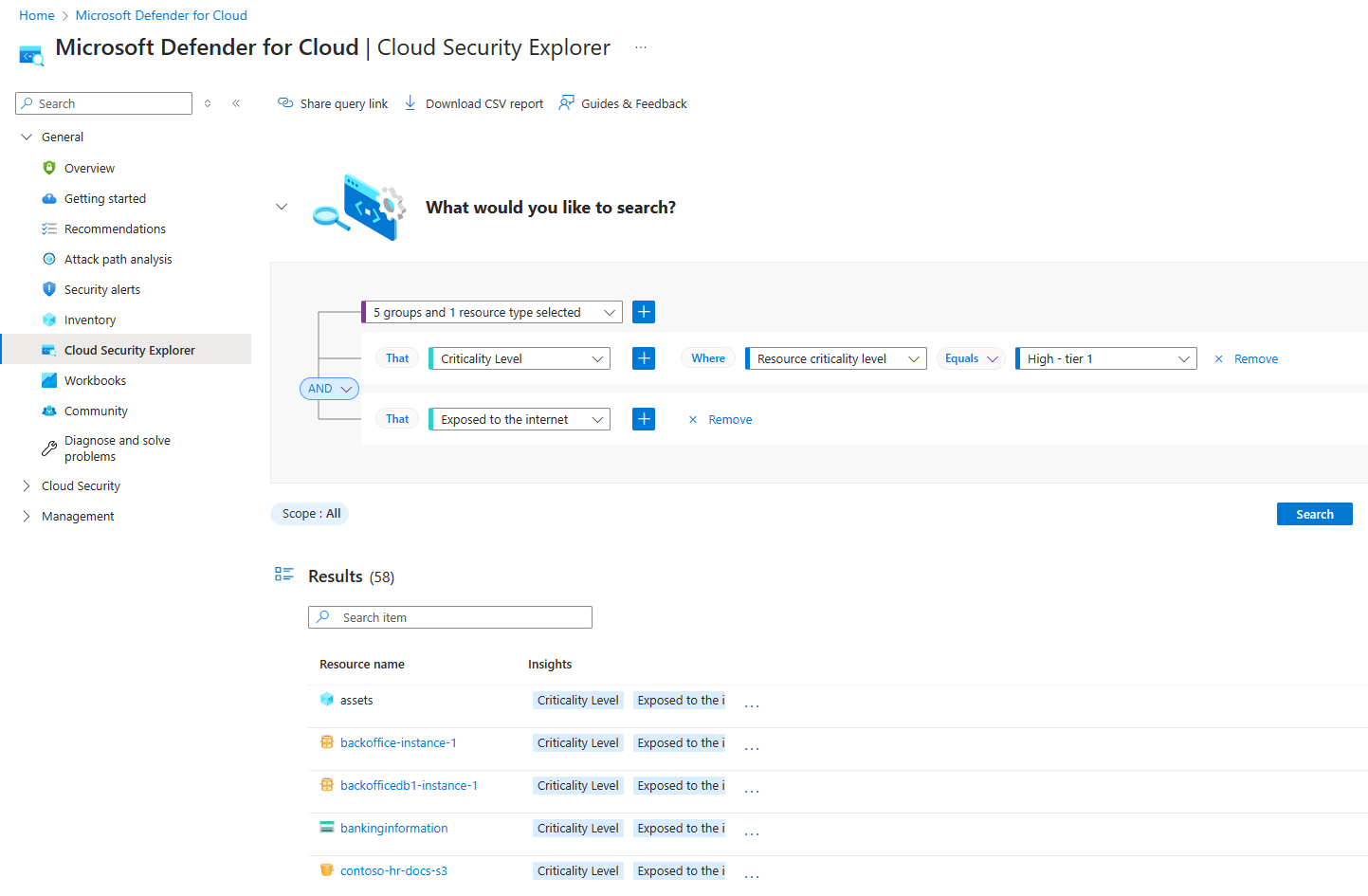

Para ejecutar consultas personalizadas en los recursos críticos, vaya a la página Cloud Security Explorer de Defender for Cloud.

Contenido relacionado

Para más información sobre cómo mejorar la posición de seguridad en la nube, consulte Administración de la posición de seguridad en la nube (CSPM).