Creación de informes de vectores de ataque

Los informes de vectores de ataque muestran una cadena de dispositivos vulnerables en una ruta de acceso de ataque especificada para los dispositivos que detecta un sensor de red de OT específico. Simule un ataque en un destino específico de la red para detectar dispositivos vulnerables y analizar vectores de ataque en tiempo real.

Los informes de vectores de ataque también pueden ayudar a evaluar las actividades de mitigación para asegurarse de que está llevando a cabo todos los pasos necesarios a fin de reducir el riesgo en la red. Por ejemplo, use un informe de vectores de ataque para comprender si una actualización de software interrumpiría la ruta de acceso del atacante o si todavía permanece una ruta de acceso de ataque alternativa.

Requisitos previos

Para crear informes de vectores de ataque, debe poder acceder al sensor de red de OT para el que quiere generar datos, como un usuario Administrador o Analista de seguridad.

Para obtener más información, vea Usuarios y roles locales para la supervisión de OT con Defender para IoT.

Generación de una simulación de vector de ataque

Genere una simulación de vector de ataque para que pueda ver el informe resultante.

Para crear una simulación de vector de ataque, haga lo siguiente:

Inicie sesión en la consola del sensor y seleccione Vector de ataque a la izquierda.

Seleccione Add simulation (Agregar simulación) y escriba los valores siguientes:

Propiedad Descripción Nombre Nombre de la simulación Maximum vectors Número máximo de vectores de ataque que quiere incluir en la simulación. Show in Device Map Seleccione este parámetro para mostrar el vector de ataque como un grupo en Mapa del dispositivo. Show All Source Devices Seleccione este parámetro para considerar que todos los dispositivos representan un posible origen de ataque. Attack Source Solo aparece, y es necesario, si la opción Show All Source Devices (Mostrar todos los dispositivos de origen) está desactivada. Seleccione uno o varios dispositivos para tenerlos en cuenta como origen del ataque. Show All Target Devices Seleccione este parámetro para considerar que todos los dispositivos representan posibles destinos de ataque. Attack Target Solo aparece, y es necesario, si la opción Show All Target Devices (Mostrar todos los dispositivos de destino) está desactivada. Seleccione uno o varios dispositivos para tenerlos en cuenta como destino del ataque. Exclude Devices Seleccione uno o varios dispositivos para excluirlos de la simulación del vector de ataque. Exclude Subnets Seleccione una o varias subredes para excluirlas de la simulación del vector de ataque. Seleccione Guardar. La simulación se agrega a la lista, con el número de rutas de acceso de ataque indicadas entre paréntesis.

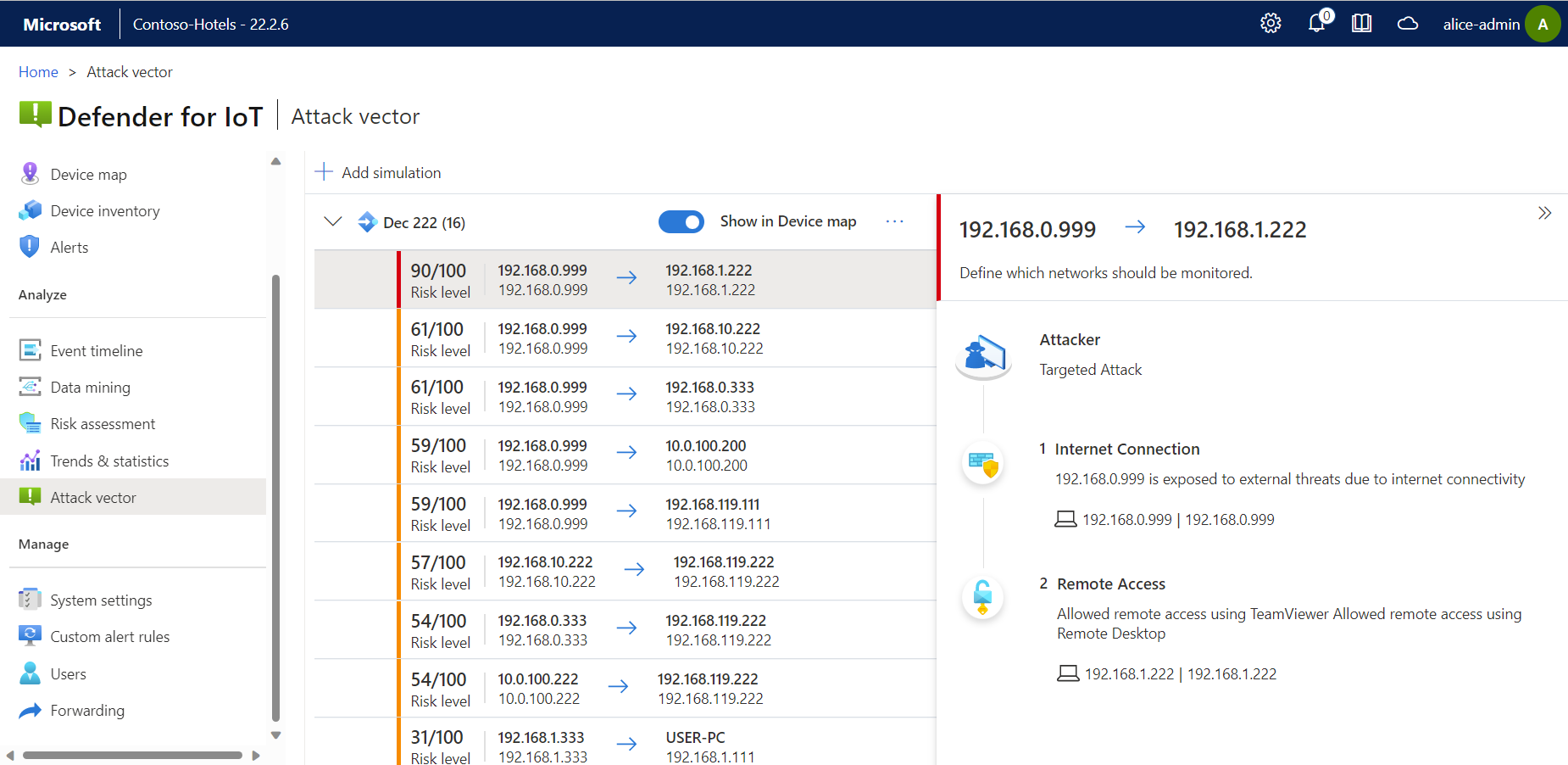

Expanda la simulación para ver la lista de posibles vectores de ataque y seleccione una a fin de ver más detalles a la derecha.

Por ejemplo:

Visualización de un vector de ataque en el mapa del dispositivo

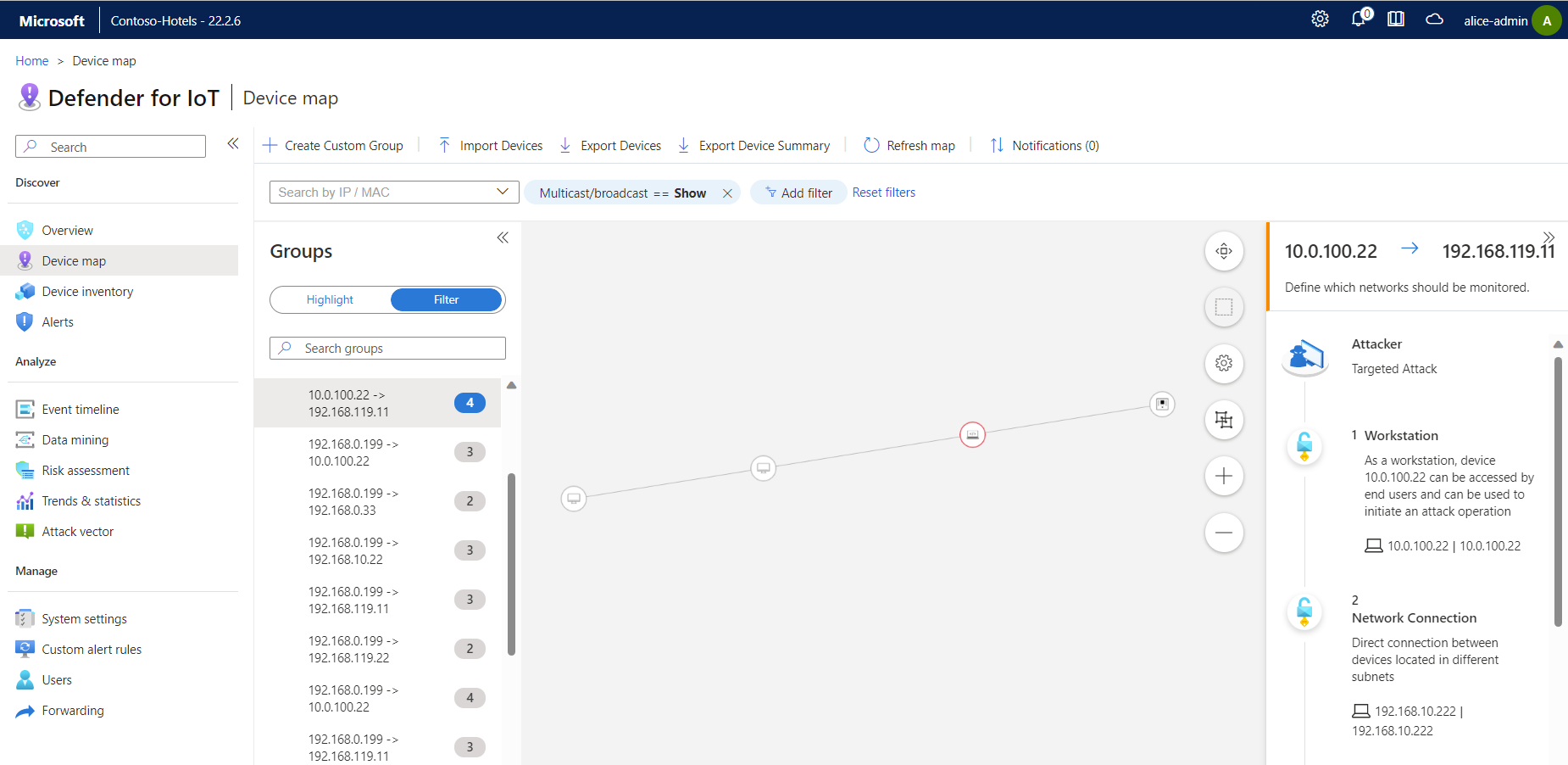

El mapa del dispositivo proporciona una representación gráfica de los dispositivos vulnerables detectados en los informes de vectores de ataque. Para ver un vector de ataque en el mapa del dispositivo, haga lo siguiente:

En la página Vector de ataque, asegúrese de que la simulación tiene activada la opción Show in Device map (Mostrar en el mapa del dispositivo).

Seleccione Mapa del dispositivo en el menú lateral.

Seleccione la simulación y después un vector de ataque para visualizar los dispositivos en el mapa.

Por ejemplo:

Para obtener más información, vea Investigación de detecciones de sensores en el mapa del dispositivo.

Pasos siguientes

Mejore la posición de seguridad mediante recomendaciones de Seguridad de Azure.

Vea informes adicionales basados en sensores conectados a la nube en Azure Portal. A fin de obtener más información, vea Visualización de datos de Microsoft Defender para IoT con libros de Azure Monitor.

Continúe creando otros informes para obtener más datos de seguridad desde el sensor de OT. Para más información, consulte: