Conexión y administración de un Azure SQL Managed Instance en Microsoft Purview

En este artículo se describe cómo registrar y Azure SQL Managed Instance, así como cómo autenticar e interactuar con la Azure SQL Managed Instance en Microsoft Purview. Para obtener más información sobre Microsoft Purview, lea el artículo introductorio.

Funciones admitidas

| Extracción de metadatos | Examen completo | Examen incremental | Examen con ámbito | Clasificación | Etiquetar | Directiva de acceso | Linaje | Uso compartido de datos | Vista en vivo |

|---|---|---|---|---|---|---|---|---|---|

| Sí | Sí | Sí | Sí | Sí | Sí | Sí (versión preliminar) | Limitada** | No | No |

** El linaje se admite si el conjunto de datos se usa como origen o receptor en Data Factory actividad de copia

Requisitos previos

Una cuenta de Azure con una suscripción activa. Cree una cuenta de forma gratuita.

Una cuenta de Microsoft Purview activa.

Tendrá que ser administrador del origen de datos y lector de datos para registrar un origen y administrarlo en el portal de gobernanza de Microsoft Purview. Consulte nuestra página Permisos de Microsoft Purview para obtener más información.

Configuración del punto de conexión público en Azure SQL Managed Instance

Nota:

Ahora se admite el examen de Azure SQL instancias administradas a través de la conexión privada mediante puntos de conexión privados de ingesta de Microsoft Purview y una máquina virtual de Integration Runtime autohospedada. Para obtener más información relacionada con los requisitos previos, consulte Conexión a Microsoft Purview y examen de orígenes de datos de forma privada y segura.

Registrarse

En esta sección se describe cómo registrar una Azure SQL Managed Instance en Microsoft Purview mediante el portal de gobernanza de Microsoft Purview.

Autenticación para el registro

Si necesita crear una nueva autenticación, debe autorizar el acceso de la base de datos a SQL Database SQL Managed Instance. Actualmente, Microsoft Purview admite tres métodos de autenticación:

- Identidad administrada asignada por el sistema o por el usuario

- Entidad de servicio

- Autenticación de SQL.

Identidad administrada asignada por el sistema o por el usuario para registrarse

Puede usar la identidad administrada asignada por el sistema (SAMI) de Microsoft Purview o una identidad administrada asignada por el usuario (UAMI) para autenticarse. Ambas opciones permiten asignar la autenticación directamente a Microsoft Purview, como haría con cualquier otro usuario, grupo o entidad de servicio. La identidad administrada asignada por el sistema de Microsoft Purview se crea automáticamente cuando se crea la cuenta y tiene el mismo nombre que la cuenta de Microsoft Purview. Una identidad administrada asignada por el usuario es un recurso que se puede crear de forma independiente. Para crear uno, puede seguir nuestra guía de identidad administrada asignada por el usuario.

Puede encontrar el identificador de objeto de identidad administrada en la Azure Portal siguiendo estos pasos:

Para la identidad administrada asignada por el sistema de la cuenta de Microsoft Purview:

- Abra el Azure Portal y vaya a su cuenta de Microsoft Purview.

- Seleccione la pestaña Propiedades en el menú de la izquierda.

- Seleccione el valor de Identificador de objeto de identidad administrada y cópielo.

Para la identidad administrada asignada por el usuario (versión preliminar):

- Abra el Azure Portal y vaya a su cuenta de Microsoft Purview.

- Seleccione la pestaña Identidades administradas en el menú izquierdo.

- Seleccione las identidades administradas asignadas por el usuario y seleccione la identidad prevista para ver los detalles.

- El identificador de objeto (entidad de seguridad) se muestra en la sección información general esencial.

Cualquiera de las identidades administradas necesitará permiso para obtener metadatos para la base de datos, esquemas y tablas, y para consultar las tablas para la clasificación.

- Creación de un usuario de Azure AD en Azure SQL Managed Instance siguiendo los requisitos previos y el tutorial sobre creación de usuarios independientes asignados a identidades de Azure AD

- Asigne

db_datareaderpermiso a la identidad.

Entidad de servicio que se va a registrar

Hay varios pasos para permitir que Microsoft Purview use la entidad de servicio para examinar el Azure SQL Managed Instance.

Creación o uso de una entidad de servicio existente

Para usar una entidad de servicio, puede usar una existente o crear una nueva. Si va a usar una entidad de servicio existente, vaya al paso siguiente. Si tiene que crear una nueva entidad de servicio, siga estos pasos:

- Vaya a Azure Portal.

- Seleccione Azure Active Directory en el menú de la izquierda.

- Seleccione Registros de aplicaciones.

- Seleccione + Nuevo registro de aplicación.

- Escriba un nombre para la aplicación (el nombre de la entidad de servicio).

- Seleccione Solo cuentas en este directorio organizativo.

- En URI de redirección, seleccione Web y escriba cualquier dirección URL que desee; no tiene que ser real ni trabajar.

- A continuación, seleccione Registrar.

Configuración de la autenticación de Azure AD en la cuenta de base de datos

La entidad de servicio debe tener permiso para obtener metadatos para la base de datos, los esquemas y las tablas. También debe ser capaz de consultar las tablas que se van a muestrear para la clasificación.

- Configuración y administración de la autenticación de Azure AD con Azure SQL

- Creación de un usuario de Azure AD en Azure SQL Managed Instance siguiendo los requisitos previos y el tutorial sobre creación de usuarios independientes asignados a identidades de Azure AD

- Asigne

db_datareaderpermiso a la identidad.

Adición de una entidad de servicio al almacén de claves y a la credencial de Microsoft Purview

Es necesario obtener el identificador de aplicación y el secreto de la entidad de servicio:

- Vaya a la entidad de servicio en el Azure Portal

- Copie los valores del identificador de aplicación (cliente) de Información general y Secreto de cliente de los secretos de certificados&.

- Vaya al almacén de claves.

- Seleccione Secretos de configuración.>

- Seleccione + Generar/importar y escriba el nombre de su elección y el valor como secreto de cliente de la entidad de servicio.

- Seleccione Crear para completar

- Si el almacén de claves aún no está conectado a Microsoft Purview, deberá crear una nueva conexión del almacén de claves.

- Por último, cree una nueva credencial con la entidad de servicio para configurar el examen.

Autenticación de SQL que se va a registrar

Nota:

Solo el inicio de sesión principal de nivel de servidor (creado por el proceso de aprovisionamiento) o los miembros del loginmanager rol de base de datos de la base de datos maestra pueden crear nuevos inicios de sesión. La cuenta de Microsoft Purview tarda unos 15 minutos después de conceder el permiso y debe tener los permisos adecuados para poder examinar los recursos.

Puede seguir las instrucciones de CREATE LOGIN para crear un inicio de sesión para Azure SQL Managed Instance si no tiene este inicio de sesión disponible. Necesitará el nombre de usuario y la contraseña para los pasos siguientes.

- Vaya al almacén de claves en el Azure Portal

- Seleccione Secretos de configuración.>

- Seleccione + Generar/importar y escriba el nombre y el valor como contraseña de la Azure SQL Managed Instance

- Seleccione Crear para completar

- Si el almacén de claves aún no está conectado a Microsoft Purview, deberá crear una nueva conexión del almacén de claves.

- Por último, cree una nueva credencial con el nombre de usuario y la contraseña para configurar el examen.

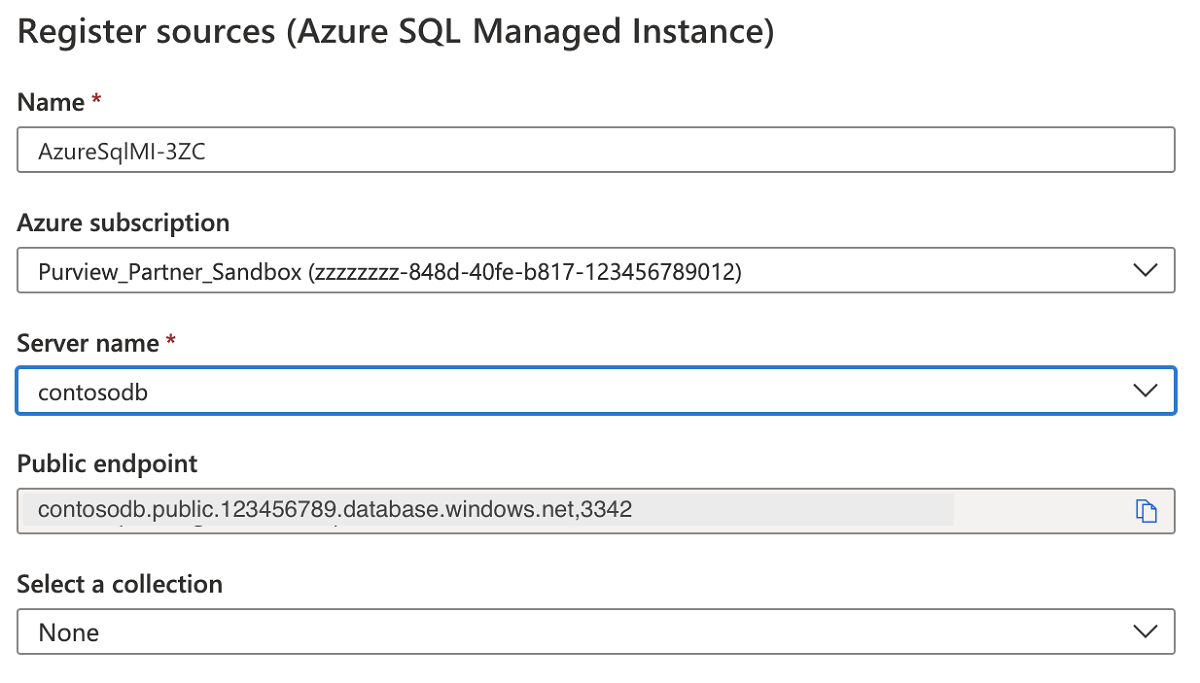

Pasos para registrarse

Abra el portal de gobernanza de Microsoft Purview:

- Vaya directamente a https://web.purview.azure.com la cuenta de Microsoft Purview y selecciónela.

- Abra el Azure Portal, busque y seleccione la cuenta de Microsoft Purview. Seleccione el botón Portal de gobernanza de Microsoft Purview .

Vaya al mapa de datos.

Seleccione Registrar.

Seleccione Azure SQL Managed Instance y, a continuación, Continuar.

Seleccione Desde la suscripción de Azure, seleccione la suscripción adecuada en el cuadro desplegable Suscripción de Azure y el servidor adecuado en el cuadro desplegable Nombre del servidor.

Proporcione el nombre de dominio completo y el número de puerto del punto de conexión público. A continuación, seleccione Registrar para registrar el origen de datos.

Por ejemplo:

foobar.public.123.database.windows.net,3342

Examinar

Siga los pasos siguientes para examinar un Azure SQL Managed Instance para identificar automáticamente los recursos y clasificar los datos. Para obtener más información sobre el examen en general, consulte nuestra introducción a los exámenes y la ingesta.

Creación y ejecución de un examen

Para crear y ejecutar un nuevo examen, complete los pasos siguientes:

Seleccione la pestaña Mapa de datos en el panel izquierdo del portal de gobernanza de Microsoft Purview.

Seleccione el origen Azure SQL Managed Instance que registró.

Seleccione Nuevo examen.

Seleccione la credencial para conectarse al origen de datos.

Para limitar el examen a tablas específicas, elija los elementos adecuados de la lista.

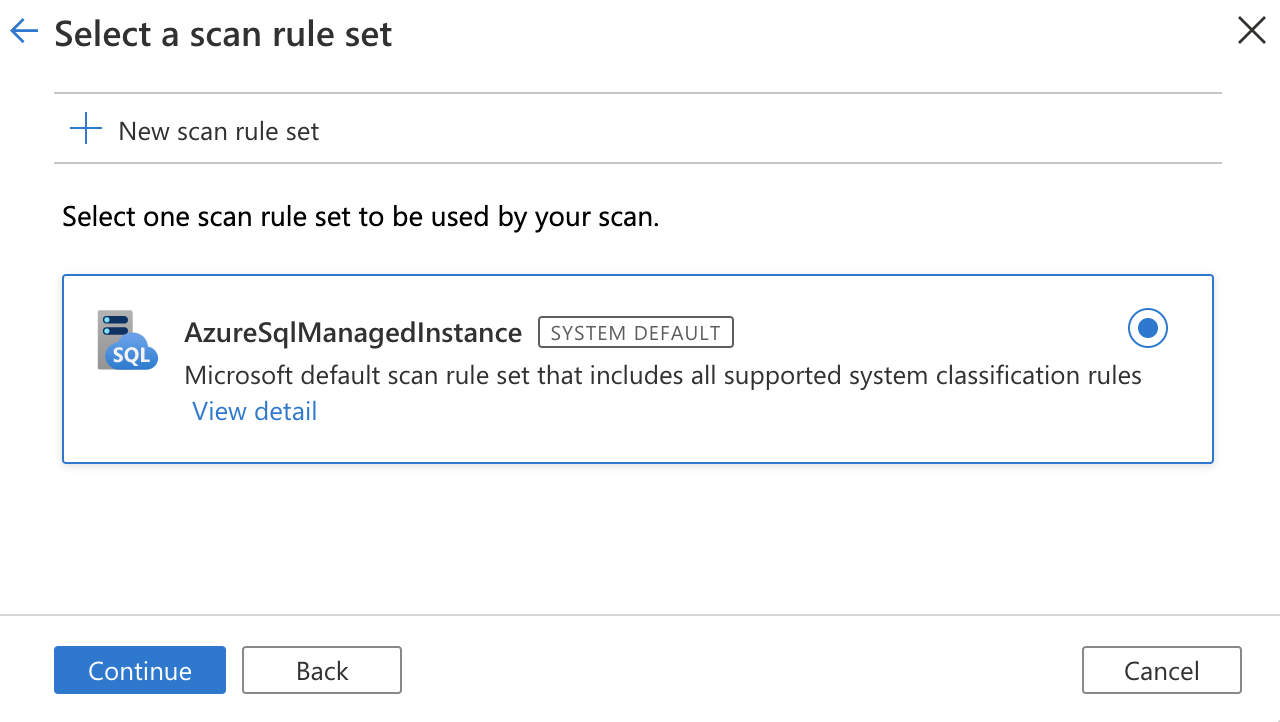

A continuación, seleccione un conjunto de reglas de examen. Puede elegir entre los conjuntos de reglas personalizados predeterminados del sistema existentes o crear un nuevo conjunto de reglas alineado.

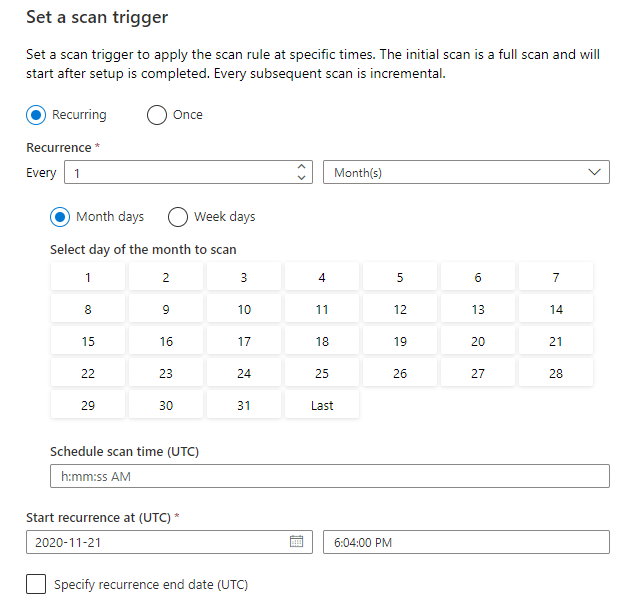

Elija el desencadenador de examen. Puede configurar una programación o ejecutar el examen una vez.

Revise el examen y seleccione Guardar y ejecutar.

Si tiene problemas para conectarse al origen de datos o para ejecutar el examen, consulte nuestra guía de solución de problemas para ver los exámenes y las conexiones.

Visualización de los exámenes y las ejecuciones de examen

Para ver los exámenes existentes:

- Vaya al portal de gobernanza de Microsoft Purview. En el panel izquierdo, seleccione Mapa de datos.

- Seleccione el origen de datos. Puede ver una lista de exámenes existentes en ese origen de datos en Exámenes recientes o puede ver todos los exámenes en la pestaña Exámenes .

- Seleccione el examen que tiene los resultados que desea ver. En el panel se muestran todas las ejecuciones de examen anteriores, junto con el estado y las métricas de cada ejecución de examen.

- Seleccione el identificador de ejecución para comprobar los detalles de la ejecución del examen.

Administrar los exámenes

Para editar, cancelar o eliminar un examen:

Vaya al portal de gobernanza de Microsoft Purview. En el panel izquierdo, seleccione Mapa de datos.

Seleccione el origen de datos. Puede ver una lista de exámenes existentes en ese origen de datos en Exámenes recientes o puede ver todos los exámenes en la pestaña Exámenes .

Seleccione el examen que desea administrar. Después, podrá:

- Edite el examen seleccionando Editar examen.

- Para cancelar un examen en curso, seleccione Cancelar ejecución del examen.

- Para eliminar el examen, seleccione Eliminar examen.

Nota:

- La eliminación del examen no elimina los recursos de catálogo creados a partir de exámenes anteriores.

- El recurso ya no se actualizará con los cambios de esquema si la tabla de origen ha cambiado y vuelve a examinar la tabla de origen después de editar la descripción en la pestaña Esquema de Microsoft Purview.

Configuración de directivas de acceso

Se admiten los siguientes tipos de directivas de Microsoft Purview en este recurso de datos:

Requisitos previos de la directiva de acceso en Azure SQL MI

- Cree un nuevo Azure SQL MI o use uno existente en una de las regiones disponibles actualmente para esta característica. Puede seguir esta guía para crear un nuevo Azure SQL MI.

Compatibilidad con regiones

Se admiten todas las regiones de Microsoft Purview .

La aplicación de directivas de Microsoft Purview solo está disponible en las siguientes regiones para Azure SQL MI:

Nube pública:

- Este de EE. UU.

- Este de EE. UU. 2

- Centro y Sur de EE. UU.

- Centro oeste de EE. UU.

- Oeste de EE. UU. 3

- Centro de Canadá

- Sur de Brasil

- Oeste de Europa

- Norte de Europa

- Centro de Francia

- Sur de Reino Unido

- Norte de Sudáfrica

- Centro de la India

- Sudeste asiático

- Asia Oriental

- Este de Australia

Azure SQL configuración de MI

En esta sección se explica cómo configurar Azure SQL MI para respetar las directivas de Microsoft Purview. Compruebe primero si Azure SQL MI está configurado para el punto de conexión público o privado. En esta guía se explica cómo hacerlo.

Configuración del punto de conexión público de SQL MI

Si Azure SQL MI está configurado para el punto de conexión público, siga estos pasos.

Configure un Microsoft Entra Administración. En Azure Portal vaya al Azure SQL MI y, a continuación, vaya a Microsoft Entra en el menú lateral (anteriormente denominado administrador de Active Directory). Establezca un nombre Administración y, a continuación, seleccione Guardar. Vea la captura de pantalla:

A continuación, vaya a Identidad en el menú lateral. En Estado de comprobación de identidad administrada asignada por el sistema en Activado y, a continuación, seleccione Guardar. Vea la captura de pantalla:

Configuración del punto de conexión privado de SQL MI

Si Azure SQL MI está configurado para usar un punto de conexión privado, ejecute los mismos pasos descritos en la configuración del punto de conexión público y, además, haga lo siguiente:

Vaya al grupo de seguridad de red (NSG) asociado a la Azure SQL MI.

Agregue una regla de seguridad de salida similar a la de la captura de pantalla siguiente. Destination = Service Tag, Destination service tag = MicrosoftPurviewPolicyDistribution, Service = HTTPS, Action = Allow. Asegúrese también de que la prioridad de esta regla sea menor que la de la regla de deny_all_outbound .

Configuración de la cuenta de Microsoft Purview para directivas

Registro del origen de datos en Microsoft Purview

Para poder crear una directiva en Microsoft Purview para un recurso de datos, debe registrar ese recurso de datos en Microsoft Purview Studio. Encontrará las instrucciones relacionadas con el registro del recurso de datos más adelante en esta guía.

Nota:

Las directivas de Microsoft Purview se basan en la ruta de acceso de ARM del recurso de datos. Si un recurso de datos se mueve a un nuevo grupo de recursos o una suscripción, deberá anular su registro y volver a registrarse en Microsoft Purview.

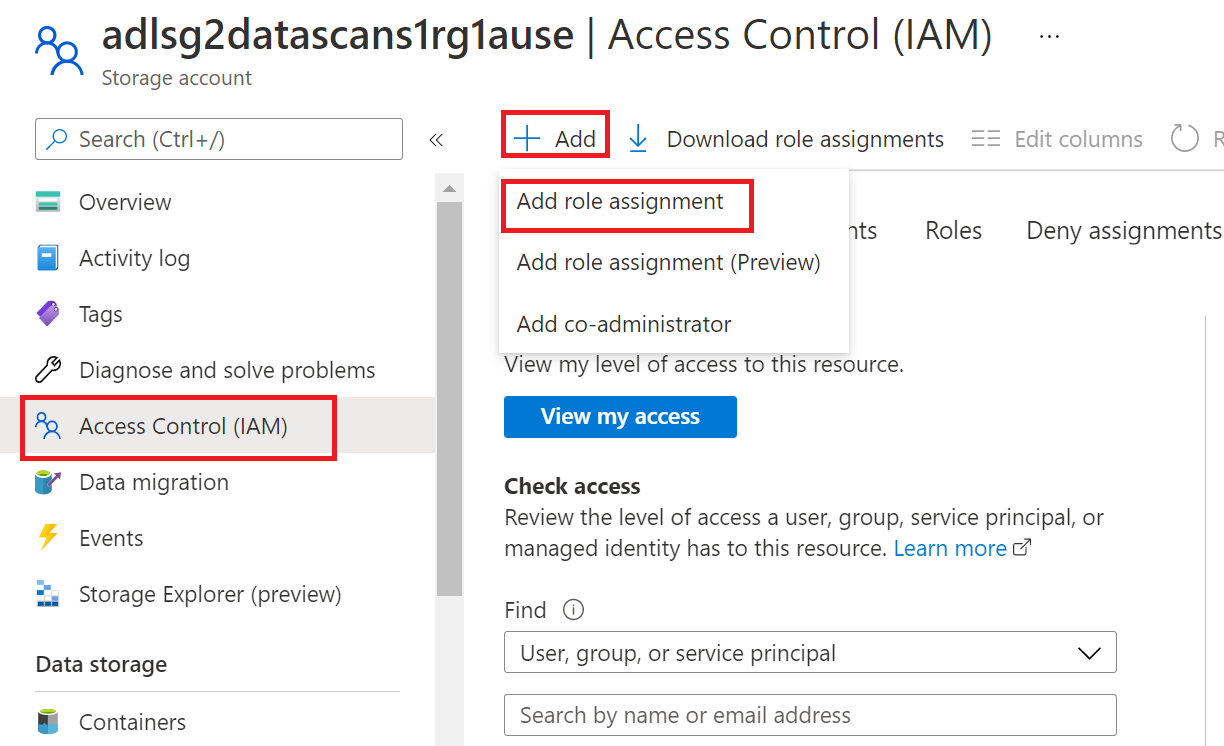

Configuración de permisos para habilitar la administración de uso de datos en el origen de datos

Una vez registrado un recurso, pero antes de que se pueda crear una directiva en Microsoft Purview para ese recurso, debe configurar los permisos. Se necesita un conjunto de permisos para habilitar la administración de uso de datos. Esto se aplica a orígenes de datos, grupos de recursos o suscripciones. Para habilitar la administración de uso de datos, debe tener privilegios específicos de Administración de identidades y acceso (IAM) en el recurso, así como privilegios específicos de Microsoft Purview:

Debe tener una de las siguientes combinaciones de roles de IAM en la ruta de acceso de Azure Resource Manager del recurso o en cualquier elemento primario del mismo (es decir, mediante la herencia de permisos de IAM):

- Propietario de IAM

- Colaborador de IAM y administrador de acceso de usuarios de IAM

Para configurar permisos de control de acceso basado en rol (RBAC) de Azure, siga esta guía. En la captura de pantalla siguiente se muestra cómo acceder a la sección Access Control de la Azure Portal para que el recurso de datos agregue una asignación de roles.

Nota:

El rol Propietario de IAM para un recurso de datos se puede heredar de un grupo de recursos primario, una suscripción o un grupo de administración de suscripciones. Compruebe qué usuarios, grupos y entidades de servicio de Azure AD contienen o heredan el rol propietario de IAM para el recurso.

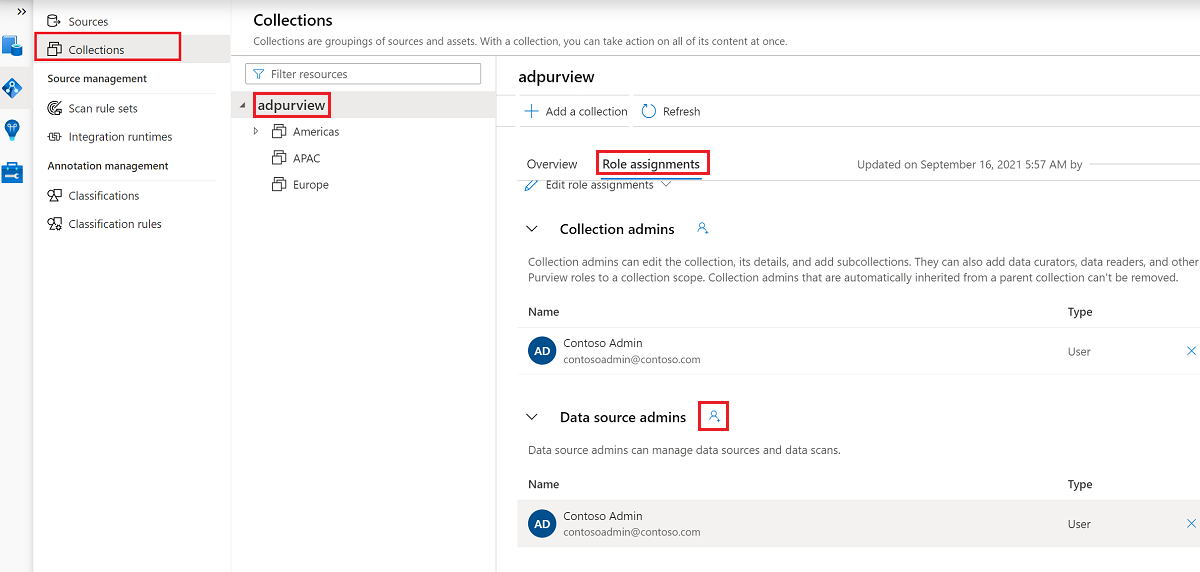

También debe tener el rol de administrador de origen de datos de Microsoft Purview para la colección o una colección primaria (si la herencia está habilitada). Para obtener más información, consulte la guía sobre la administración de asignaciones de roles de Microsoft Purview.

En la captura de pantalla siguiente se muestra cómo asignar el rol de administrador de origen de datos en el nivel de colección raíz.

Configuración de permisos de Microsoft Purview para crear, actualizar o eliminar directivas de acceso

Para crear, actualizar o eliminar directivas, debe obtener el rol de autor de directivas en Microsoft Purview en el nivel de colección raíz:

- El rol de autor de directivas puede crear, actualizar y eliminar directivas de DevOps y propietario de datos.

- El rol de autor de directivas puede eliminar directivas de acceso de autoservicio.

Para obtener más información sobre cómo administrar asignaciones de roles de Microsoft Purview, consulte Creación y administración de colecciones en el Mapa de datos de Microsoft Purview.

Nota:

El rol de autor de directiva debe configurarse en el nivel de colección raíz.

Además, para buscar fácilmente usuarios o grupos de Azure AD al crear o actualizar el asunto de una directiva, puede beneficiarse en gran medida de obtener el permiso Lectores de directorio en Azure AD. Se trata de un permiso común para los usuarios de un inquilino de Azure. Sin el permiso Lector de directorios, el autor de la directiva tendrá que escribir el nombre de usuario completo o el correo electrónico de todas las entidades de seguridad incluidas en el asunto de una directiva de datos.

Configuración de permisos de Microsoft Purview para publicar directivas de propietario de datos

Las directivas de propietario de datos permiten comprobaciones y saldos si asigna los roles de autor de directiva de Microsoft Purview y Administrador de origen de datos a diferentes personas de la organización. Antes de que se aplique una directiva de propietario de datos, una segunda persona (administrador del origen de datos) debe revisarla y aprobarla explícitamente publicándola. Esto no se aplica a las directivas de acceso de DevOps o autoservicio, ya que la publicación es automática para ellas cuando se crean o actualizan esas directivas.

Para publicar una directiva de propietario de datos, debe obtener el rol Administrador del origen de datos en Microsoft Purview en el nivel de recopilación raíz.

Para obtener más información sobre cómo administrar asignaciones de roles de Microsoft Purview, consulte Creación y administración de colecciones en el Mapa de datos de Microsoft Purview.

Nota:

Para publicar directivas de propietario de datos, el rol de administrador del origen de datos debe configurarse en el nivel de recopilación raíz.

Delegar la responsabilidad de aprovisionamiento de acceso a roles en Microsoft Purview

Una vez habilitado un recurso para la administración de uso de datos, cualquier usuario de Microsoft Purview con el rol Autor de directiva en el nivel de recopilación raíz puede aprovisionar el acceso a ese origen de datos desde Microsoft Purview.

Nota:

Cualquier administrador de colección raíz de Microsoft Purview puede asignar nuevos usuarios a roles de autor de directiva raíz. Cualquier administrador de recopilación puede asignar nuevos usuarios a un rol de administrador de origen de datos en la colección. Minimice y examine cuidadosamente a los usuarios que tienen roles de administrador de Microsoft Purview Collection, administrador de origen de datos o autor de directivas .

Si se elimina una cuenta de Microsoft Purview con directivas publicadas, dichas directivas dejarán de aplicarse en un período de tiempo que depende del origen de datos específico. Este cambio puede tener implicaciones en la disponibilidad de acceso a datos y seguridad. Los roles Colaborador y Propietario de IAM pueden eliminar cuentas de Microsoft Purview. Para comprobar estos permisos, vaya a la sección Control de acceso (IAM) de su cuenta de Microsoft Purview y seleccione Asignaciones de roles. También puede usar un bloqueo para evitar que la cuenta de Microsoft Purview se elimine mediante bloqueos de Resource Manager.

Registro de los orígenes de datos en Microsoft Purview

El origen de datos Azure SQL Managed Instance debe registrarse primero en Microsoft Purview para poder crear directivas de acceso. Puede seguir las secciones "Requisitos previos" y "Registrar el origen de datos" de esta guía:

Registro y examen Azure SQL MI

Después de registrar los recursos, deberá habilitar la aplicación de directivas (anteriormente Administración de uso de datos). La aplicación de directivas necesita ciertos permisos y puede afectar a la seguridad de los datos, ya que delega a determinados roles de Microsoft Purview la capacidad de administrar el acceso a los orígenes de datos. Consulte las prácticas seguras relacionadas con la aplicación de directivas en esta guía: Habilitación de la aplicación de directivas

Una vez que el origen de datos tenga habilitado el botón de alternancia Aplicación de directivas, tendrá un aspecto similar al de esta captura de pantalla. Esto permitirá que las directivas de acceso se usen con el origen de datos especificado

Vuelva a la Azure Portal de Azure SQL Database para comprobar que ahora se rige por Microsoft Purview:

Inicie sesión en el Azure Portal a través de este vínculo.

Seleccione el Azure SQL Server que desea configurar.

Vaya a Azure Active Directory en el panel izquierdo.

Desplácese hacia abajo hasta Directivas de acceso de Microsoft Purview.

Seleccione el botón Para comprobar la gobernanza de Microsoft Purview. Espere mientras se procesa la solicitud. Puede tardar unos minutos.

Confirme que el estado de gobernanza de Microsoft Purview muestra

Governed. Tenga en cuenta que puede tardar unos minutos después de habilitar la administración de uso de datos en Microsoft Purview para que se refleje el estado correcto.

Nota:

Si deshabilita la administración del uso de datos para este origen de datos de Azure SQL Database, el estado de gobernanza de Microsoft Purview podría tardar hasta 24 horas en actualizarse automáticamente a Not Governed. Para acelerar esto, seleccione Comprobar la gobernanza de Microsoft Purview. Antes de habilitar la administración de uso de datos para el origen de datos en otra cuenta de Microsoft Purview, asegúrese de que el estado de gobernanza de Purview se muestra como .Not Governed A continuación, repita los pasos anteriores con la nueva cuenta de Microsoft Purview.

Crear una directiva

Para crear directivas de acceso para Azure SQL MI, siga estas guías:

- Para crear una directiva de DevOps en un único Azure SQL MI, consulte Aprovisionamiento del acceso a la información de mantenimiento, rendimiento y auditoría del sistema en Azure SQL MI.

- Para crear directivas que cubran todos los orígenes de datos dentro de un grupo de recursos o una suscripción de Azure, consulte Detectar y controlar varios orígenes de Azure en Microsoft Purview.

Pasos siguientes

Ahora que ha registrado su origen, siga las guías siguientes para obtener más información sobre Microsoft Purview y sus datos.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de