Etiquetas de servicio de red virtual

Una etiqueta de servicio representa un grupo de prefijos de direcciones IP de un servicio de Azure determinado. Microsoft administra los prefijos de direcciones que la etiqueta de servicio incluye y actualiza automáticamente dicha etiqueta a medida que las direcciones cambian, lo que minimiza la complejidad de las actualizaciones frecuentes en las reglas de seguridad de red.

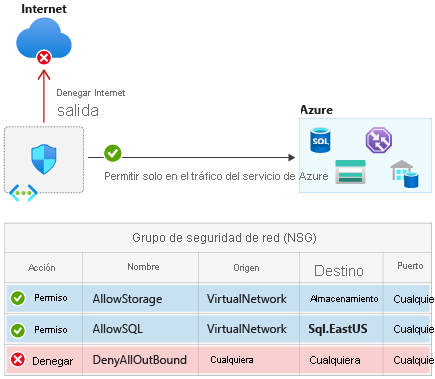

Puede usar etiquetas de servicio para definir controles de acceso a la red en grupos de seguridad de red, Azure Firewall y rutas definidas por el usuario. Use etiquetas de servicio en lugar de direcciones IP específicas cuando cree reglas de seguridad y rutas. Al especificar el nombre de la etiqueta de servicio, como ApiManagement, en el campo de origen o destino apropiados de una regla de seguridad, puede permitir o denegar el tráfico del servicio correspondiente. Si especifica el nombre de la etiqueta de servicio en el prefijo de dirección de una ruta, puede enrutar el tráfico destinado a cualquiera de los prefijos encapsulados por la etiqueta de servicio a un tipo de próximo salto deseado.

Nota:

A partir de marzo de 2022, el uso de etiquetas de servicio en lugar de prefijos de dirección explícitos en rutas definidas por el usuario está fuera de la versión preliminar y tiene disponibilidad general.

Puede usar etiquetas de servicio para lograr el aislamiento de red y proteger los recursos de Azure de Internet general mientras accede a los servicios de Azure que tienen puntos de conexión públicos. Cree reglas de grupo de seguridad de red de entrada y salida para denegar el tráfico hacia y desde Internet y permitir el tráfico desde y hacia AzureCloud u otras etiquetas de servicio disponibles de servicios específicos de Azure.

Etiquetas de servicio disponibles

En la tabla siguiente se incluyen todas las etiquetas de servicio disponibles que se pueden usar en reglas de grupos de seguridad de red.

Las columnas indican si la etiqueta:

- Es adecuada para reglas que cubren el tráfico entrante o saliente.

- Es compatible con el ámbito regional.

- Se puede usar en las reglas de Azure Firewall como una regla de destino solo para el tráfico entrante o saliente.

De forma predeterminada, las etiquetas de servicio reflejan los intervalos de toda la nube. Algunas etiquetas de servicio también permiten un control más preciso, ya que restringen los intervalos de direcciones IP correspondientes a una región especificada. Por ejemplo, la etiqueta de servicio Storage representa a Azure Storage para toda la nube, pero Storage.WestUS limita el rango solo a los intervalos de direcciones IP de almacenamiento de la región Oeste de EE. UU. En la tabla siguiente se indica si cada etiqueta de servicio admite este ámbito regional y la dirección que se indica para cada etiqueta es una recomendación. Por ejemplo, la etiqueta AzureCloud se puede usar para permitir el tráfico de entrada. En la mayoría de los escenarios, no se recomienda permitir el tráfico de todas las direcciones IP de Azure, ya que las que usan otros clientes de Azure se incluyen como parte de la etiqueta de servicio.

| Etiqueta | Propósito | ¿Se puede usar para tráfico entrante o saliente? | ¿Puede ser regional? | ¿Se puede usar con Azure Firewall? |

|---|---|---|---|---|

| ActionGroup | Grupo de acciones. | Entrada | No | Sí |

| ApiManagement | Tráfico de administración para implementaciones dedicadas de Azure API Management. Nota: Esta etiqueta representa el punto de conexión de servicio de API Management de Azure para el plano de control por región. Esta etiqueta permite a los clientes realizar operaciones de administración en las API, operaciones, directivas o valores con nombre configurados en el servicio de API Management. |

Entrada | Sí | Sí |

| ApplicationInsightsAvailability | Disponibilidad de Application Insights. | Entrada | No | Sí |

| AppConfiguration | App Configuration. | Salida | No | Sí |

| AppService | Azure App Service. Esta etiqueta se recomienda para reglas de seguridad de salida a aplicaciones de funciones y aplicaciones web. Nota: Esta etiqueta no incluye direcciones IP asignadas al usar SSL basado en IP (dirección asignada por la aplicación). |

Salida | Sí | Sí |

| AppServiceManagement | Tráfico de administración para las implementaciones dedicadas a App Service Environment. | Ambos | No | Sí |

| AutonomousDevelopmentPlatform | Plataforma de desarrollo autónomo | Ambos | Sí | Sí |

| AzureActiveDirectory | Microsoft Entra ID. | Salida | No | Sí |

| AzureActiveDirectoryDomainServices | Tráfico de administración para las implementaciones dedicadas a Microsoft Entra Domain Services. | Ambas | No | Sí |

| AzureAdvancedThreatProtection | Azure Advanced Threat Protection | Salida | No | Sí |

| AzureArcInfrastructure | Servidores habilitados para Azure Arc, Kubernetes habilitado para Azure Arc y tráfico de configuración de invitado. Nota: Esta etiqueta tiene una dependencia de las etiquetas AzureActiveDirectory, AzureTrafficManager y AzureResourceManager. |

Salida | No | Sí |

| AzureAttestation | Azure Attestation. | Salida | No | Sí |

| AzureBackup | Azure Backup. Nota: Esta etiqueta tiene una dependencia de las etiquetas Storage y AzureActiveDirectory. |

Salida | No | Sí |

| AzureBotService | Azure Bot Service. | Ambas | No | Sí |

| AzureCloud | Todos las direcciones IP públicas del centro de recursos. Incluye IPv6. | Ambas | Sí | Sí |

| AzureCognitiveSearch | Azure AI Search. Esta etiqueta o las direcciones IP que cubre esta etiqueta se pueden usar para conceder a los indexadores un acceso seguro a los orígenes de datos. Para más información sobre los indexadores, consulte la documentación de conexión del indexador. Note: La IP del servicio de búsqueda no se incluye en la lista de intervalos IP para esta etiqueta de servicio y también se debe agregar al firewall de IP de los orígenes de datos. |

Entrada | No | Sí |

| AzureConnectors | Esta etiqueta representa las direcciones IP que se usan para los conectores administrados que realizan devoluciones de llamada de webhook entrantes al servicio de Azure Logic Apps y a las llamadas salientes a sus servicios respectivos, por ejemplo, Azure Storage o Azure Event Hubs. | Ambos | Sí | Sí |

| AzureContainerAppsService | Servicio Azure Container Apps | Ambos | Sí | No |

| AzureContainerRegistry | Azure Container Registry. | Salida | Sí | Sí |

| AzureCosmosDB | Azure Cosmos DB. | Salida | Sí | Sí |

| AzureDatabricks | Azure Databricks. | Ambos | No | Sí |

| AzureDataExplorerManagement | Administración de Azure Data Explorer. | Entrada | No | Sí |

| AzureDataLake | Azure Data Lake Storage Gen1. | Salida | No | Sí |

| AzureDeviceUpdate | Device Update for IoT Hub. | Ambos | No | Sí |

| AzureDevSpaces | Azure Dev Spaces. | Salida | No | Sí |

| AzureDevOps | Azure DevOps. | Entrada | Sí | Sí |

| AzureDigitalTwins | Azure Digital Twins. Nota: Esta etiqueta o las direcciones IP que abarca se pueden utilizar para restringir el acceso a los puntos de conexión configurados para rutas de eventos. |

Entrada | No | Sí |

| AzureEventGrid | Azure Event Grid. | Ambos | No | Sí |

| AzureFrontDoor.Frontend AzureFrontDoor.Backend AzureFrontDoor.FirstParty |

La etiqueta de servicio de front-end contiene las direcciones IP que los clientes usan para llegar a Front Door. Puede aplicar la etiqueta de servicio AzureFrontDoor.Frontend cuando quiera controlar el tráfico saliente que puede conectarse a los servicios detrás de Azure Front Door. La etiqueta de servicio de back-end contiene las direcciones IP que Azure Front Door usa para acceder a los orígenes. Puede aplicar esta etiqueta de servicio al configurar la seguridad para los orígenes. FirstParty es una etiqueta especial reservada para un grupo seleccionado de servicios de Microsoft hospedados en Azure Front Door. | Ambos | Sí | Sí |

| AzureHealthcareAPIs | Las direcciones IP cubiertas por esta etiqueta se pueden usar para restringir el acceso a Azure Health Data Services. | Ambos | No | Sí |

| AzureInformationProtection | Azure Information Protection. Nota: Esta etiqueta tiene una dependencia de las etiquetas AzureActiveDirectory, AzureFrontDoor.Frontend y AzureFrontDoor.FirstParty. |

Salida | No | Sí |

| AzureIoTHub | Azure IoT Hub. | Salida | Sí | Sí |

| AzureKeyVault | Azure Key Vault. Nota: Esta etiqueta tiene una dependencia de la etiqueta AzureActiveDirectory. |

Salida | Sí | Sí |

| AzureLoadBalancer | Equilibrador de carga de la infraestructura de Azure. La etiqueta se traduce en la dirección IP virtual del host (168.63.129.16) donde se originan los sondeos de mantenimiento de Azure. Aquí solo se incluye el tráfico de sondeo, no el tráfico real al recurso de back-end. Si no usa Azure Load Balancer, puede reemplazar esta regla. | Ambos | No | No |

| AzureLoadTestingInstanceManagement | Esta etiqueta de servicio se usa para la conectividad entrante desde el servicio Azure Load Testing a las instancias de generación de carga insertadas en la red virtual del escenario privado de prueba de carga. Nota: Esta etiqueta está pensada para usarse en Azure Firewall, grupos de seguridad de red, UDR y todas las demás puertas de enlace de conectividad entrante. |

Entrada | No | Sí |

| AzureMachineLearning | Azure Machine Learning. | Ambos | No | Sí |

| AzureMachineLearningInference | Esta etiqueta de servicio se usa para restringir la entrada de red pública en escenarios de inferencia administrada por la red privada. | Entrante | No | Sí |

| AzureManagedGrafana | Punto de conexión de una instancia de Azure Managed Grafana. | Salida | No | Sí |

| AzureMonitor | Log Analytics, Application Insights, AzMon y métricas personalizadas (puntos de conexión GiG). Nota: En Log Analytics, también se requiere la etiqueta Storage. Si se usan agentes de Linux, también se requiere la etiqueta GuestAndHybridManagement. |

Salida | No | Sí |

| AzureOpenDatasets | Azure Open Datasets. Nota: Esta etiqueta tiene una dependencia de las etiquetas AzureFrontDoor.Frontend y Storage. |

Salida | No | Sí |

| AzurePlatformDNS | El servicio DNS de infraestructura básica (predeterminado). Puede usar esta etiqueta para deshabilitar el DNS predeterminado. Tenga cuidado al usar esta etiqueta. Se recomienda leer las consideraciones sobre la plataforma Azure. También se recomienda realizar pruebas antes de usar esta etiqueta. |

Salida | No | No |

| AzurePlatformIMDS | Azure Instance Metadata Service (IMDS), que es un servicio de infraestructura básico. Puede usar esta etiqueta para deshabilitar el IMDS predeterminado. Tenga cuidado al usar esta etiqueta. Se recomienda leer las consideraciones sobre la plataforma Azure. También se recomienda realizar pruebas antes de usar esta etiqueta. |

Salida | No | No |

| AzurePlatformLKM | Servicio de administración de claves o licencias de Windows. Puede usar esta etiqueta para deshabilitar los valores predeterminados para licencias. Tenga cuidado al usar esta etiqueta. Se recomienda leer las consideraciones sobre la plataforma Azure. También se recomienda realizar pruebas antes de usar esta etiqueta. |

Salida | No | No |

| AzureResourceManager | Azure Resource Manager. | Salida | No | Sí |

| AzureSentinel | Microsoft Sentinel. | Entrada | No | Sí |

| AzureSignalR | Azure SignalR. | Salida | No | Sí |

| AzureSiteRecovery | Azure Site Recovery. Nota: Esta etiqueta tiene una dependencia de las etiquetas AzureActiveDirectory, AzureKeyVault, EventHub, GuestAndHybridManagement y Storage. |

Salida | No | Sí |

| AzureSphere | Esta etiqueta o las direcciones IP que abarca se pueden utilizar para restringir el acceso a los servicios de seguridad de Azure Sphere. | Ambos | No | Sí |

| AzureSpringCloud | Permitir el tráfico a las aplicaciones hospedadas en Azure Spring Apps. | Salida | No | Sí |

| AzureStack | Servicios de Azure Stack Bridge. Esta etiqueta representa el punto de conexión de servicio de Azure Stack Bridge por región. |

Salida | No | Sí |

| AzureTrafficManager | Direcciones IP de sondeo de Azure Traffic Manager. En Preguntas más frecuentes sobre Azure Traffic Manager, puede encontrar más información acerca de las direcciones IP de sondeo de Traffic Manager. |

Entrada | No | Sí |

| AzureUpdateDelivery | Para acceder a Windows Update. Nota: Esta etiqueta proporciona acceso a los servicios de metadatos de Windows Update. Para descargar correctamente las actualizaciones, también debe habilitar la etiqueta de servicio AzureFrontDoor.FirstParty y configurar las reglas de seguridad de salida con el protocolo y el puerto definidos de la siguiente manera:

|

Salida | No | Sí |

| AzureWebPubSub | AzureWebPubSub | Ambos | Sí | Sí |

| BatchNodeManagement | Tráfico de administración para implementaciones dedicadas de Azure Batch. | Ambos | Sí | Sí |

| ChaosStudio | Azure Chaos Studio. Nota: Si ha habilitado la integración de Application Insights en el agente de Chaos, también se requiere la etiqueta AzureMonitor. |

Ambos | No | Sí |

| CognitiveServicesFrontend | Los intervalos de direcciones para el tráfico de los portales front-end de servicios de Azure AI. | Ambos | No | Sí |

| CognitiveServicesManagement | Los intervalos de direcciones para el tráfico para servicios de Azure AI. | Ambos | No | Sí |

| DataFactory | Azure Data Factory | Ambas | Sí | Sí |

| DataFactoryManagement | Tráfico de administración para Azure Data Factory. | Salida | No | Sí |

| Dynamics365ForMarketingEmail | Los intervalos de direcciones del servicio de correo electrónico de marketing de Dynamics 365. | Ambos | Sí | Sí |

| Dynamics365BusinessCentral | Esta etiqueta o las direcciones IP que abarca se pueden utilizar para restringir el acceso a los servicios de Dynamics 365 Business Central y desde aquí. | Ambos | No | Sí |

| EOPExternalPublishedIPs | Esta etiqueta representa las direcciones IP usadas para Powershell del Centro de seguridad y cumplimiento. Consulte el módulo Conectarse a PowerShell del Centro de seguridad y cumplimiento mediante el módulo EXO V2 para obtener más detalles. | Ambas | No | Sí |

| EventHub | Azure Event Hubs. | Salida | Sí | Sí |

| GatewayManager | Tráfico de administración para implementaciones dedicadas a Azure VPN Gateway y Application Gateway. | Entrada | No | No |

| GuestAndHybridManagement | Azure Automation y Configuración de invitado | Salida | No | Sí |

| HDInsight | HDInsight de Azure. | Entrada | Sí | Sí |

| Internet | Espacio de direcciones IP que se encuentra fuera de la red virtual y es accesible a través de la red pública de Internet. El intervalo de direcciones incluye el espacio de direcciones IP públicas propiedad de Azure. |

Ambos | No | No |

| KustoAnalytics | Kusto Analytics. | Ambos | No | No |

| LogicApps | Logic Apps. | Ambos | No | Sí |

| LogicAppsManagement | Tráfico de administración para Logic Apps. | Entrada | No | Sí |

| Marketplace | Representa todo el conjunto de servicios "Experiencias de Marketplace comercial" de Azure. | Ambos | No | Sí |

| M365ManagementActivityApi | La API de actividad de administración de Office 365 proporciona información sobre varias acciones y eventos de usuario, administrador, sistema y directiva de los registros de actividad de Office 365 y Microsoft Entra. Los clientes y asociados pueden usar esta información para crear o mejorar las soluciones de supervisión de cumplimiento, seguridad y operaciones existentes para la empresa. Nota: Esta etiqueta tiene una dependencia de la etiqueta AzureActiveDirectory. |

Salida | Sí | Sí |

| M365ManagementActivityApiWebhook | Las notificaciones se envían al webhook configurado para una suscripción a medida que el nuevo contenido está disponible. | Entrada | Sí | Sí |

| MicrosoftAzureFluidRelay | Esta etiqueta representa las direcciones IP usadas para Azure Microsoft Fluid Relay Server. Nota: Esta etiqueta tiene dependencia en la etiqueta AzureFrontDoor.Frontend. | Salida | No | Sí |

| MicrosoftCloudAppSecurity | Microsoft Defender for Cloud Apps. | Salida | No | Sí |

| MicrosoftContainerRegistry | Registro de contenedor para imágenes de contenedor de Microsoft. Nota: Esta etiqueta tiene una dependencia de la etiqueta AzureFrontDoor.FirstParty. |

Salida | Sí | Sí |

| MicrosoftDefenderForEndpoint | Microsoft Defender para punto de conexión Esta etiqueta de servicio está disponible en versión preliminar pública. Para obtener más información, consulte Incorporación de dispositivos con conectividad simplificada para Microsoft Defender para punto de conexión. | Ambas | No | Sí |

| MicrosoftPurviewPolicyDistribution | Esta etiqueta debe usarse dentro de las reglas de seguridad de salida para un origen de datos (por ejemplo, Azure SQL MI) configurado con un punto de conexión privado para recuperar directivas de Microsoft Purview | Salida | No | No |

| PowerBI | Servicios back-end de la plataforma Power BI y puntos de conexión de API. Nota: no incluye puntos de conexión de front-end en este momento (por ejemplo, app.powerbi.com). El acceso a los puntos de conexión de front-end debe proporcionarse a través de la etiqueta AzureCloud (saliente, HTTPS, puede ser regional). |

Ambos | No | Sí |

| PowerPlatformInfra | Esta etiqueta representa las direcciones IP usadas por la infraestructura para hospedar los servicios de Power Platform. | Ambos | Sí | Sí |

| PowerPlatformPlex | Esta etiqueta representa las direcciones IP usadas por la infraestructura para hospedar la ejecución de la extensión de Power Platform en nombre del cliente. | Ambos | Sí | Sí |

| PowerQueryOnline | Power Query Online. | Ambos | No | Sí |

| Scuba | Conectores de datos para productos de seguridad de Microsoft (Sentinel, Defender, etc.). | Entrante | No | No |

| SerialConsole | Limitar el acceso a las cuentas de almacenamiento de diagnóstico de arranque sólo desde la etiqueta del0 servicio de Consola serie | Entrante | No | Sí |

| Service Bus | Tráfico de Azure Service Bus que usa el nivel de servicio Premium. | Salida | Sí | Sí |

| ServiceFabric | Azure Service Fabric. Nota: Esta etiqueta representa el punto de conexión de servicio de Service Fabric para el plano de control por región. Esto permite a los clientes realizar operaciones de administración para sus clústeres de Service Fabric desde el punto de conexión de su red virtual. (Por ejemplo, https:// westus.servicefabric.azure.com). |

Ambos | No | Sí |

| Sql | Azure SQL Database, Azure Database for MySQL, Azure Database for PostgreSQL, Azure Database for MariaDB y Azure Synapse Analytics. Nota: Esta etiqueta representa el servicio, no instancias específicas del mismo. Por ejemplo, la etiqueta representa el servicio Azure SQL Database, pero no una cuenta de un servidor o base de datos SQL específicos. Esta etiqueta no se aplica a SQL Managed Instance. |

Salida | Sí | Sí |

| SqlManagement | Tráfico de administración para implementaciones dedicadas de SQL. | Ambos | No | Sí |

| Storage | Azure Storage. Nota: Esta etiqueta representa el servicio, no instancias específicas del mismo. Por ejemplo, la etiqueta representa el servicio Azure Storage, pero no una cuenta de específica de este. |

Salida | Sí | Sí |

| StorageSyncService | Servicio de sincronización de almacenamiento. | Ambos | No | Sí |

| StorageMover | Storage Mover. | Salida | Sí | Sí |

| WindowsAdminCenter | Permita que el servicio back-end de Windows Admin Center se comunique con la instalación de Windows Admin Center de los clientes. | Salida | No | Sí |

| WindowsVirtualDesktop | Azure Virtual Desktop (anteriormente, Windows Virtual Desktop). | Ambos | No | Sí |

| VideoIndexer | Video Indexer. Se usa para permitir que los clientes abran su grupo de seguridad de red al servicio Video Indexer y reciban devoluciones de llamada a su servicio. | Ambas | No | Sí |

| VirtualNetwork | El espacio de direcciones de red virtual (todos los intervalos de direcciones IP definidos para la red virtual), todos los espacios de direcciones locales conectados, las redes virtuales del mismo nivel, las redes virtuales conectadas a una puerta de enlace de red virtual, la dirección IP virtual del host y los prefijos de dirección usados en las rutas definidas por el usuario. Esta etiqueta también puede contener rutas predeterminadas. | Ambos | No | N.º |

Nota

Al usar etiquetas de servicio con Azure Firewall, solo puede crear reglas de destino en el tráfico entrante y saliente. No se admiten reglas de origen. Para más información, consulte el documento Etiquetas de servicio de Azure Firewall.

Las etiquetas de servicios de los servicios de Azure indican los prefijos de dirección de la nube específica que se va a usar. Por ejemplo, los rangos de IP subyacentes que corresponden al valor de la etiqueta Sql en la nube Azure Public serán diferentes de los rangos subyacentes en la nube Microsoft Azure operada por 21Vianet.

Si implementa un punto de conexión de servicio de red virtual para un servicio, como Azure Storage o Azure SQL Database, Azure agrega una ruta a una subred de red virtual para el servicio. Los prefijos de dirección de la ruta son los mismos prefijos de dirección, o intervalos CIDR, que los de la etiqueta de servicio correspondiente.

Etiquetas admitidas en el modelo de implementación clásica

El modelo de implementación clásica (antes de Azure Resource Manager) admite un subconjunto reducido de las etiquetas enumeradas en la tabla anterior. Las etiquetas del modelo de implementación clásica se escriben de forma diferente, como se muestra en la tabla siguiente:

| Etiqueta de Resource Manager | Etiqueta correspondiente en el modelo de implementación clásica |

|---|---|

| AzureLoadBalancer | AZURE_LOADBALANCER |

| Internet | INTERNET |

| VirtualNetwork | VIRTUAL_NETWORK |

Etiquetas no admitidas para rutas definidas por el usuario (UDR)

A continuación, se muestra una lista de etiquetas no admitidas actualmente para su uso con rutas definidas por el usuario (UDR).

AzurePlatformDNS

AzurePlatformIMDS

AzurePlatformLKM

VirtualNetwork

AzureLoadBalancer

Internet

Etiquetas de servicio en un entorno local

Puede obtener información de intervalo y la etiqueta de servicio actual para incluirla como parte de las configuraciones del firewall local. Esta información es la lista actual en un momento dado de los intervalos de direcciones IP que corresponden a cada etiqueta de servicio. Puede obtener la información mediante programación o a través de la descarga de un archivo JSON, tal y como se describe en las secciones siguientes.

Uso de la API de detección de etiquetas de servicio

Puede recuperar mediante programación la lista actual de etiquetas de servicio, junto con los detalles del intervalo de direcciones IP:

Por ejemplo, para recuperar todos los prefijos de la etiqueta de servicio de Storage, puede usar los siguientes cmdlets de PowerShell:

$serviceTags = Get-AzNetworkServiceTag -Location eastus2

$storage = $serviceTags.Values | Where-Object { $_.Name -eq "Storage" }

$storage.Properties.AddressPrefixes

Nota:

- Los datos de la API representan las etiquetas que se pueden usar con reglas de grupo de seguridad de red en su región. Use los datos de la API como origen de verdad para las etiquetas de servicio disponibles, ya que pueden diferir del archivo descargable JSON.

- Los nuevos datos de la etiqueta de servicio tardan hasta 4 semanas en propagarse en los resultados de la API en todas las regiones de Azure. Debido a este proceso, los resultados de los datos de la API pueden no estar sincronizados con el archivo JSON descargable, ya que los primeros representan un subconjunto de las etiquetas que se encuentran actualmente en el archivo JSON descargable.

- Debe estar autenticado y tener un rol con permisos de lectura para la suscripción actual.

Detección de etiquetas de servicio mediante archivos JSON descargables

Puede descargar archivos JSON que contengan la lista actual de etiquetas de servicio, junto con los detalles del intervalo de direcciones IP. Estas listas se actualizan y publican semanalmente. Las ubicaciones de cada nube son:

Los intervalos de direcciones IP de estos archivos están en notación CIDR.

Las siguientes etiquetas de AzureCloud no tienen nombres regionales con formato según el esquema normal:

AzureCloud.centralfrance (FranceCentral)

AzureCloud.southfrance (FranceSouth)

AzureCloud.germanywc (GermanyWestCentral)

AzureCloud.germanyn (GermanyNorth)

AzureCloud.norwaye (NorwayEast)

AzureCloud.norwayw (NorwayWest)

AzureCloud.switzerlandn (SwitzerlandNorth)

AzureCloud.switzerlandw (SwitzerlandWest)

AzureCloud.usstagee (EastUSSTG)

AzureCloud.usstagec (SouthCentralUSSTG)

AzureCloud.brazilse (BrazilSoutheast)

Sugerencia

Puede detectar actualizaciones de una publicación a la siguiente si observa los valores changeNumber en aumento en el archivo JSON. Cada subsección (por ejemplo, Storage.WestUS) tiene su propio changeNumber que se incrementa a medida que se producen cambios. El nivel superior de changeNumber del archivo aumenta cuando alguna de las subsecciones ha cambiado.

Para ver ejemplos de cómo analizar la información de la etiqueta de servicio (por ejemplo, obtener todos los intervalos de direcciones para Storage en Oeste de EE. UU.), consulte la documentación de PowerShell de Service Tag Discovery API.

Cuando se agreguen nuevas direcciones IP a las etiquetas de servicio, no se usarán en Azure durante al menos una semana. Esto le proporciona tiempo para actualizar cualquier sistema que pueda necesitar para realizar un seguimiento de las direcciones IP asociadas a las etiquetas de servicio.

Pasos siguientes

- Aprenda a crear un grupo de seguridad de red.