Directivas de sesión

Las directivas de sesión de Microsoft Defender for Cloud Apps proporcionan visibilidad granular de las aplicaciones en la nube con supervisión en tiempo real de nivel de sesión. Use directivas de sesión para realizar diferentes acciones, en función de la directiva que establezca para una sesión de usuario.

En lugar de permitir o bloquear el acceso por completo, use las directivas de control de sesiones para permitir el acceso mientras supervisa la sesión. También puede limitar actividades de sesión específicas mediante la compatibilidad con el proxy inverso del control de aplicaciones de acceso condicional.

Por ejemplo, puede decidir si quiere permitir que los usuarios accedan a una aplicación desde dispositivos no administrados o desde sesiones que provienen de ubicaciones específicas. Sin embargo, debe limitar la descarga de archivos confidenciales o requerir que los documentos específicos estén protegidos tras la descarga.

Las directivas de sesión permiten establecer controles de sesión de usuario, configurar el acceso y otras acciones, como:

- Supervisión de todas las actividades

- Bloqueo de todas las descargas

- Bloqueo de actividades específicas

- Requerir autenticación a una edición superior (contexto de autenticación)

- Protección de archivos en la descarga

- Protección de cargas de archivos confidenciales

- Bloquear malware al cargar

- Capacitación de los usuarios para proteger archivos confidenciales

Nota:

- No hay ningún límite en el número de directivas que se pueden aplicar.

- No hay ninguna conexión entre una directiva que cree para una aplicación host y las aplicaciones de recursos relacionadas. Por ejemplo, las directivas de sesión que cree para Teams, Exchange o Gmail no están conectadas a Sharepoint, OneDrive o Google Drive. Si necesita una directiva para la aplicación de recursos además de la aplicación host, cree una directiva independiente.

Requisitos previos para usar directivas de sesión

Antes de empezar, asegúrese de que cumple los siguientes requisitos previos:

Una licencia de Defender for Cloud Apps (independiente o parte de otra licencia)

Una licencia de Microsoft Entra ID P1 (como una licencia independiente o una licencia E5) o la licencia requerida por su solución de proveedor de identidades (IdP)

Las aplicaciones en cuestión deben estar implementadas con control de aplicaciones de acceso condicional.

Asegúrese de que ha configurado la solución de IdP para que funcione con Defender for Cloud Apps, como se indica a continuación:

- Para el acceso condicional de Microsoft Entra, consulte Configuración de la integración con Microsoft Entra ID.

- Para ver otras soluciones de IdP, consulte Configuración de la integración con otras soluciones de IdP.

Creación de una directiva de sesión de Defender for Cloud Apps

Para crear una nueva directiva de sesión, siga los siguientes pasos:

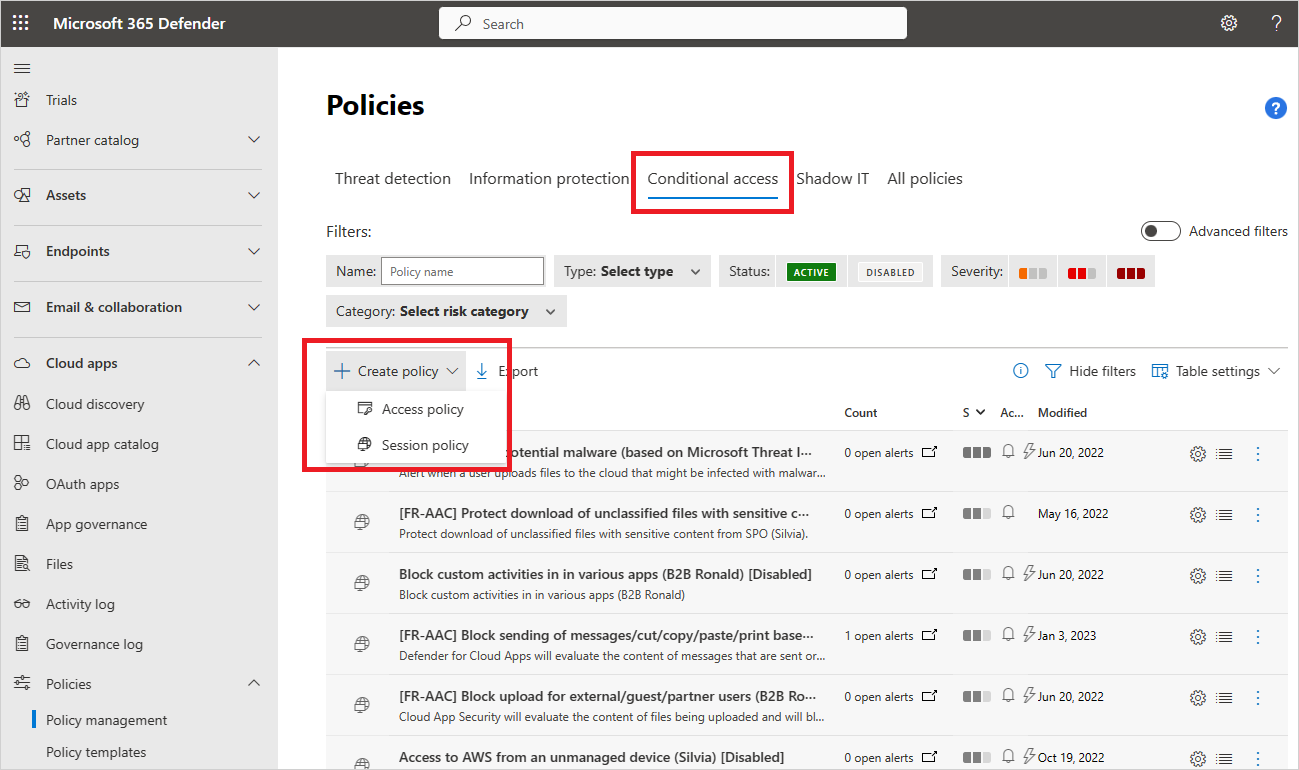

En el Portal de Microsoft Defender, en Aplicaciones en la nube, vaya a Directivas ->Administración de directivas. A continuación, seleccione la pestaña Acceso condicional.

Seleccione Crear directiva y, después, Directiva de sesión. Por ejemplo:

En la ventana Directiva de sesión, especifique un nombre para la directiva, como Bloquear descarga de documentos confidenciales en Box de usuarios de marketing.

En el campo Tipo de control de sesión, seleccione:

Seleccione Monitor only (Solo supervisar) si solo quiere supervisar las actividades de los usuarios. Esta selección crea una directiva Supervisar solo para las aplicaciones que seleccionó que eran todos los inicios de sesión.

Seleccione Controlar la descarga de archivos (con inspección) si quiere supervisar las actividades del usuario. Puede realizar más acciones, como bloquear o proteger las descargas para los usuarios.

Seleccione Bloquear actividades para bloquear actividades específicas que se pueden seleccionar con el filtro Tipo de actividad. Todas las actividades de las aplicaciones seleccionadas se supervisan (y notifican en el registro de actividad). Las actividades específicas que selecciona se bloquean si selecciona la acción Bloquear. Las actividades específicas que selecciona generan alertas si selecciona la acción Auditar y hay alertas activadas.

En la sección Actividades que coinciden con todo lo siguiente de Origen de la actividad, seleccione más filtros de actividad para aplicarlos a la directiva. Los filtros incluyen las siguientes opciones:

Etiqueta de dispositivo: use este filtro para identificar los dispositivos no administrados.

Ubicación: use este filtro para identificar las ubicaciones desconocidas (por tanto, que entrañan riesgo).

Dirección IP: use este filtro para filtrar por direcciones IP o usar las etiquetas de dirección IP previamente asignadas.

Etiqueta de agente de usuario: use este filtro para habilitar la heurística que permite identificar las aplicaciones de escritorio y móviles. Este filtro se puede establecer en "igual a" o "no es igual a" Cliente nativo. Este filtro se debe probar con las aplicaciones de escritorio y móviles para cada aplicación en la nube.

Tipo de actividad: use este filtro para seleccionar actividades específicas que se van a controlar, como:

Impresión

Acciones del Portapapeles: Copiar, Cortar y Pegar

Envío de elementos en aplicaciones como Teams, Slack y Salesforce

Uso compartido y dejar de compartir elementos en varias aplicaciones

Edición de elementos en varias aplicaciones

Por ejemplo, use una actividad de envío de elementos en sus condiciones para detectar a un usuario que intenta enviar información en un canal de Slack o chat de Teams y bloquear el mensaje si contiene información confidencial como una contraseña u otras credenciales.

Nota:

Las directivas de sesión no admiten aplicaciones de escritorio ni móviles. Las aplicaciones móviles y de escritorio también pueden bloquearse o permitirse con la creación de una directiva de acceso.

Si ha seleccionado la opción Controlar la descarga de archivos (con inspección):

En la sección Archivos que coinciden con todo lo siguiente de Origen de la actividad, seleccione más filtros de archivo para aplicarlos a la directiva. Los filtros incluyen las siguientes opciones:

Etiqueta de clasificación: use este filtro si la organización usa Microsoft Purview Information Protection y los datos están protegidos con etiquetas de confidencialidad. Podrá filtrar los archivos por la etiqueta de confidencialidad que tengan aplicada. Para obtener más información sobre la integración con Microsoft Purview Information Protection, vea Integración de Microsoft Purview Information Protection.

Nombre de archivo: use este filtro para aplicar la directiva a archivos concretos.

Tipo de archivo: use este filtro para aplicar la directiva a tipos de archivo concretos, por ejemplo, para bloquear la descarga de cualquier archivo .xls.

En la sección Inspección de contenido, establezca si quiere permitir que el motor DLP examine documentos y el contenido de los archivos.

En Acciones, seleccione uno de los siguientes elementos:

- Auditar (supervisar todas las actividades): establezca esta acción para permitir expresamente las descargas según los filtros de directiva que haya establecido.

- Block (Block file download and monitor all activities) (Bloquear [bloquear descargas de archivos y supervisar todas las actividades]): establezca esta acción para bloquear expresamente las descargas según los filtros de directiva que haya establecido. Para más información, vea Cómo funciona el bloqueo de descargas.

- Proteger (aplicar etiqueta de confidencialidad para descargar y supervisar todas las actividades): esta opción solo está disponible si seleccionó Controlar la descarga de archivos (con inspección) en Directiva de sesión. Si la organización usa Microsoft Purview Information Protection, puede establecer una acción que aplique al archivo una etiqueta de confidencialidad establecida en Microsoft Purview Information Protection. Para más información, vea Cómo funciona la protección de descargas.

Para que la alerta se envíe como correo electrónico, seleccione Crear una alerta para cada evento que coincida con la gravedad de directiva y establezca un límite de alerta.

Notificar a los usuarios: cuando se crea una directiva de sesión, cada sesión de usuario que coincida con la directiva se redirige al control de sesión, y no directamente a la aplicación.

El usuario verá una notificación de supervisión que le avisa de que sus sesiones se están supervisando. Si prefiere no avisar al usuario de que se le está supervisando, puede deshabilitar el mensaje de notificación.

En el portal de Microsoft Defender, seleccione Configuración. A continuación, seleccione Aplicaciones en la nube.

Después, en Control de aplicación de acceso condicional, active Supervisión de usuarios y desactive la casilla Notificar a los usuarios.

Supervisar registros: para mantener al usuario dentro de la sesión, el control de aplicaciones de acceso condicional reemplaza todas las direcciones URL, scripts de Java y cookies pertinentes de la sesión de aplicación por direcciones URL de Microsoft Defender for Cloud Apps. Por ejemplo, si la aplicación devuelve una página con vínculos cuyos dominios terminan en miaplicación.com, el Control de aplicaciones de acceso condicional reemplazará esos vínculos por dominios que acaben en algo parecido a

myapp.com.mcas.ms. De este modo, Defender for Cloud Apps supervisa toda la sesión.

Exportación de registros de Cloud Discovery

El control de aplicaciones de acceso condicional crea registros de tráfico de cada sesión de usuario que pasa a través de él. Los registros de tráfico reflejan la hora, la dirección IP, los agentes de usuario, las direcciones URL visitadas y el número de bytes cargados y descargados. Estos registros se analizan, mientras que un informe constantemente activo denominado Control de aplicaciones de acceso condicional de Defender for Cloud Apps se agrega a la lista de informes de Cloud Discovery en el panel de Cloud Discovery.

Para exportar registros de Cloud Discovery desde el panel de Cloud Discovery:

En el portal de Microsoft Defender, seleccione Configuración. A continuación, seleccione Aplicaciones en la nube. En Aplicaciones conectadas, seleccione Control de aplicaciones de acceso condicional.

Encima de la tabla, seleccione el botón Exportar. Por ejemplo:

Seleccione el intervalo del informe y seleccione Exportar. Este proceso puede tardar algún tiempo.

Para descargar el registro exportado después de que el informe esté listo, en el Portal de Microsoft Defender, vaya a Informes ->Aplicaciones en la nube y, a continuación, Informes exportados.

En la tabla, seleccione el informe que proceda en la lista de registros de tráfico del control de aplicaciones de acceso condicional y seleccione Descargar. Por ejemplo:

Supervisar todo

La actividad Supervisar solo supervisa la actividad de inicio de sesión y no se envían alertas.

Para supervisar otras actividades, seleccione la acción Auditar, en cuyo caso, las alertas se envían de acuerdo con la directiva. Las actividades de la acción Auditar se supervisan y registran, independientemente de si la directiva coincide o no.

Nota:

Para supervisar otras actividades además de descargas y cargas, debe haber al menos un bloque por directiva de actividad en la directiva de supervisión.

Bloqueo de todas las descargas

Cuando Bloquear es la Acción establecida que quiere realizar en la directiva de sesión de Defender for Cloud Apps, el control de aplicaciones de acceso condicional impedirá al usuario descargar un archivo de acuerdo con los filtros de archivos de la directiva. Defender for Cloud Apps reconoce un evento de descarga para cada aplicación cuando un usuario inicia una descarga. El Control de aplicaciones de acceso condicional interviene en tiempo real para evitar que se ejecute. Cuando se recibe la señal de que un usuario ha iniciado una descarga, el control de aplicaciones de acceso condicional devuelve al usuario un mensaje que indica que la descarga está restringida y reemplaza el archivo descargado por un archivo de texto. El mensaje de dicho archivo se puede configurar y personalizar para el usuario en la directiva de sesión.

Requerir autenticación a una edición superior (contexto de autenticación)

Cuando el tipo de control de sesión se establece en Bloquear actividades, Descarga de archivos de control (con inspección), Carga de archivos de control (con inspección), puede seleccionar una Acción de Requerir autenticación a una edición superior. Cuando se seleccione esta acción, Defender for Cloud Apps redirigirá la sesión al acceso condicional de Microsoft Entra para la reevaluación de directivas, siempre que se produzca la actividad seleccionada. En función del contexto de autenticación configurado en Microsoft Entra ID, las notificaciones como la autenticación multifactor y el cumplimiento de dispositivos se pueden comprobar durante una sesión.

Bloqueo de actividades específicas

Cuando Bloquear actividades se establece como Tipo de actividad, pueden seleccionarse determinadas actividades para bloquear aplicaciones específicas. Todas las actividades de las aplicaciones seleccionadas se supervisan y notifican en el registro de actividad. Las actividades específicas que selecciona se bloquean si selecciona la acción Bloquear. Las actividades específicas que selecciona generan alertas si selecciona la acción Auditar y hay alertas activadas.

Entre las actividades bloqueadas, se incluyen:

- Enviar mensaje de Teams: Úselo para bloquear los mensajes enviados desde Microsoft Teams o bloquear los mensajes de Teams que contienen contenido específico

- Imprimir: Úselo para bloquear acciones de impresión

- Copiar: Úselo para bloquear la copia en acciones del Portapapeles o solo bloquear la copia de contenido específico.

Bloquee actividades específicas y aplíquelo a grupos específicos para crear un modo de solo lectura completo para la organización.

Protección de archivos en la descarga

Seleccione Bloquear actividades para bloquear actividades específicas que se pueden buscar con el filtro Tipo de actividad. Todas las actividades de las aplicaciones seleccionadas se supervisan (y notifican en el registro de actividad). Las actividades específicas que selecciona se bloquean si selecciona la acción Bloquear. Las actividades específicas que selecciona generan alertas si selecciona la acción Auditar y hay alertas activadas.

Cuando Proteger es la Acción establecida que va a realizarse en la directiva de sesión de Defender for Cloud Apps, el control de aplicaciones de acceso condicional exige que el archivo se etiquete y proteja de acuerdo con los filtros de archivos de la directiva. Las etiquetas se configuran en la portal de cumplimiento Microsoft Purview y la etiqueta debe configurarse para aplicar el cifrado para que aparezca como opción en la directiva de Defender for Cloud Apps.

Cuando haya seleccionado una etiqueta específica y un usuario descargue un archivo que cumpla los criterios de directivas, la etiqueta y las protecciones y permisos correspondientes se aplican al archivo.

El archivo original permanece tal cual en la aplicación en la nube, mientras que el archivo descargado ahora está protegido. Los usuarios que intenten acceder al archivo deben cumplir los requisitos de permiso establecidos por la protección aplicada.

Defender for Cloud Apps admite actualmente la aplicación de etiquetas de confidencialidad de Microsoft Purview Information Protection para los siguientes tipos de archivo:

- Word: docm, docx, dotm, dotx

- Excel: xlam, xlsm, xlsx, xltx

- PowerPoint: potm, potx, ppsx, ppsm, pptm, pptx

Nota:

- Para PDF, se deben usar etiquetas unificadas.

- No es posible sobrescribir los archivos que ya tienen una etiqueta existente mediante la opción Proteger en las directivas de sesión.

Protección de cargas de archivos confidenciales

Cuando la carga de archivos de control (con inspección) se establece como el tipo de control de sesión en la directiva de sesión de Defender for Cloud Apps, el control de aplicaciones de acceso condicional impide que un usuario cargue un archivo según los filtros de archivo de la directiva. Cuando se reconoce un evento de carga, el control de aplicaciones de acceso condicional interviene en tiempo real para determinar si el archivo es confidencial y necesita protección. Si el archivo tiene datos confidenciales y no tiene una etiqueta adecuada, se bloquea la carga de archivos.

Por ejemplo, puede crear una directiva que examine el contenido de un archivo para determinar si contiene una coincidencia de contenido confidencial, como un número del seguro social. Si contiene contenido confidencial y no está etiquetado con una etiqueta confidencial de Microsoft Purview Information Protection, la carga de archivos se bloquea. Cuando el archivo está bloqueado, puede mostrar un mensaje personalizado al usuario que le indique cómo etiquetar el archivo para cargarlo. Al hacerlo, asegúrese de que los archivos almacenados en las aplicaciones en la nube cumplan las directivas.

Bloquear malware al cargar

Cuando la carga de archivos de control (con inspección) se establece como el tipo de control de sesión y la detección de malware se establece como método de inspección en la directiva de sesión de Defender for Cloud Apps, el control de aplicaciones de acceso condicional impide que un usuario cargue un archivo en tiempo real si se detecta malware. Los archivos se examinan mediante el motor de inteligencia sobre amenazas de Microsoft.

Puede ver los archivos marcados como malware potencial mediante el filtro Posible malware detectado en el registro de actividad.

También puede configurar directivas de sesión para bloquear el malware en la descarga.

Instruir a los usuarios para proteger archivos confidenciales

Es importante instruir a los usuarios cuando infringen una directiva para que aprendan a cumplir con las directivas de la organización.

Dado que cada empresa tiene necesidades y directivas únicas, Defender for Cloud Apps permite personalizar los filtros de una directiva y el mensaje que se muestra al usuario cuando se detecta una infracción.

Puede proporcionar instrucciones específicas a los usuarios, como instrucciones sobre cómo etiquetar correctamente un archivo o cómo inscribir un dispositivo no administrado para asegurarse de que los archivos se cargan correctamente.

Por ejemplo, si un usuario carga un archivo sin una etiqueta de confidencialidad, se puede mostrar un mensaje que explique que el archivo contiene contenido confidencial que requiere una etiqueta adecuada. Del mismo modo, si un usuario intenta cargar un documento desde un dispositivo no administrado, se puede mostrar un mensaje con instrucciones sobre cómo inscribir ese dispositivo o uno que proporcione una explicación adicional de por qué se debe inscribir el dispositivo.

Conflictos entre directivas

Cuando hay un conflicto entre dos directivas, la directiva más restrictiva gana. Por ejemplo:

Si una sesión de usuario tiene como ámbito una directiva para bloquear la descarga y otra para etiquetar tras la descarga, la acción de descarga de archivos se bloquea.

Si una sesión de usuario tiene como ámbito una directiva para bloquear la descarga y otra para auditar la descarga, la acción de descarga de archivos se bloquea.

Pasos siguientes

Para más información, consulte:

- Seminario web sobre el control de aplicaciones de acceso condicional (vídeo).

- Solución de problemas de controles de acceso y de sesión

- Bloqueo de descargas en dispositivos no administrados con el control de aplicaciones de acceso condicional de Microsoft Entra

Si tiene algún problema, estamos aquí para ayudar. Para obtener ayuda o soporte técnico para el problema del producto, abre una incidencia de soporte técnico.