Consultas y filtros de actividad

En este artículo se ofrecen descripciones e instrucciones para los filtros de actividad de Defender for Cloud Apps y las consultas.

Filtros de actividad

A continuación se muestra una lista de los filtros de actividad que se pueden aplicar. La mayoría de los filtros admiten varios valores, así como NOT, para proporcionarte una herramienta eficaz para la creación de directivas.

Identificador de actividad: busca solo actividades específicas por su identificador. Este filtro resulta útil al conectar Microsoft Defender for Cloud Apps con SIEM (mediante el agente SIEM), si se quiere investigar más las alertas del portal de Defender for Cloud Apps.

Objetos de actividad: busca los objetos en los que se ha realizado la actividad. Este filtro se aplica a archivos, carpetas, usuarios u objetos de la aplicación.

Identificador de objeto de actividad: el identificador del objeto (identificador del archivo, carpeta, usuario o aplicación).

Elemento: permite buscar por el nombre o por el identificador de cualquier objeto de actividad (por ejemplo, nombres de usuario, archivos, parámetros, sitios). Para el filtro Elemento de objetos de actividad, puedes seleccionar filtrar elementos que contengan, sean iguales o comiencen por el elemento específico.

Tipo de acción: busca una acción más específica realizada en una aplicación.

Tipo de actividad: busca la actividad de la aplicación.

Nota:

Las aplicaciones se agregan al filtro solo si hay actividad para esa aplicación.

Actividad administrativa: busca solo actividades administrativas.

Nota:

Defender for Cloud Apps no puede marcar las actividades administrativas de Google Cloud Platform (GCP) como actividades administrativas.

Id. de alerta: busca por identificador de alerta.

Aplicación: busca solo las actividades en aplicaciones específicas.

Acción aplicada: busca por la acción de control aplicada: Bloqueado, No usar proxy, Descrifrado, Cifrado, Error de cifrado, Ninguna acción.

Fecha: fecha en que se ha producido la actividad. El filtro admite fechas antes o después e intervalos de fechas.

Etiqueta de dispositivo: Busca por Conforme a Intune, Unido a Microsoft Entra o Certificado de cliente válido.

Tipo de dispositivo: busca solo las actividades realizadas con un tipo de dispositivo concreto. Por ejemplo, busca todas las actividades de dispositivos móviles, equipos de escritorio o tabletas.

Archivos y carpetas: busca archivos y carpetas en los que se ha realizado la actividad.

- Id. de archivo: permite buscar por el Id. de archivo en el que se ha realizado la actividad.

- Nombre: filtra por el nombre de archivos o carpetas. Puede seleccionar si el nombre termina por, es igual que o comienza por el valor de búsqueda.

- Archivos o carpetas específicos: permite incluir o excluir determinados archivos o carpetas. Al seleccionar archivos o carpetas, puedes filtrar la lista por Aplicación, Propietario o Nombre de archivo parcial.

Dirección IP: dirección IP sin procesar, categoría o etiqueta desde la que se ha realizado la actividad.

- Dirección IP sin procesar: le permite buscar las actividades realizadas por direcciones IP sin procesar. Las direcciones IP sin procesar pueden ser iguales o no iguales a una secuencia determinada, o comenzar o no comenzar por ella.

- Categoría IP: categoría de la dirección IP desde la que se ha realizado la actividad, por ejemplo, todas las actividades desde el intervalo administrativo de direcciones IP. Las categorías deben configurarse para incluir las direcciones IP pertinentes. Algunas direcciones IP se pueden clasificar de forma predeterminada. Por ejemplo, hay direcciones IP que los orígenes de inteligencia sobre amenazas de Microsoft consideran que se clasificarán como de riesgo. Para más información sobre cómo configurar las categorías IP, vea Organizar los datos de acuerdo a las necesidades.

- Etiqueta IP: etiqueta de la dirección IP desde la que se ha realizado la actividad, por ejemplo, todas las actividades desde direcciones IP de servidores proxy anónimos. Defender for Cloud Apps crea un conjunto de etiquetas IP integradas que no se pueden configurar. Además, puedes configurar tus propias etiquetas IP. Para más información sobre cómo configurar tus propias etiquetas IP, consulta Organizar los datos de acuerdo a las necesidades.

Las etiquetas IP integradas son las siguientes:

- Aplicaciones de Microsoft (14)

- Proxy anónimo

- Botnet (verá que una red de robots (botnet) ha realizado la actividad, con un vínculo para obtener más información sobre el botnet específico)

- IP de análisis de Darknet

- Servidor de malware C&C

- Analizador de conectividad remota

- Proveedores de satélite

- Proxy inteligente y proxy de acceso (excluido a propósito)

- Nodos de salida tor

- Zscaler

Actividad suplantada: busca solo las actividades realizadas en nombre de otro usuario.

Instancia: la instancia de aplicación donde la actividad se ha realizado o no.

Ubicación: país o región desde el que se ha realizado la actividad.

Directiva coincidente: busca las actividades que coinciden con una directiva específica que se ha establecido en el portal.

ISP registrado: ISP desde el que se ha realizado la actividad.

Origen: busque el origen desde el que se detectó la actividad. El origen puede ser cualquier de los siguientes elementos:

- Conector de aplicaciones: los registros provienen directamente del conector de la API de la aplicación.

- Análisis del conector de aplicaciones: enriquecimientos de Defender for Cloud Apps basados en la información analizada por el conector API.

Usuario: el usuario que realizó la actividad, que se puede filtrar en el dominio, grupo, nombre u organización. Para filtrar las actividades sin un usuario específico, puedes usar el operador ‘no establecido’.

- Dominio del usuario: busca un dominio de usuario específico.

- Organización de usuario: unidad organizativa del usuario que ha realizado la actividad, por ejemplo, todas las actividades realizadas por usuarios de marketing o EMEA. Esto solo es relevante para las instancias conectadas de Google Workspace mediante unidades organizativas.

- Grupo de usuarios: grupos de usuarios específicos que puedes importar de aplicaciones conectadas, como administradores de Microsoft 365.

- Nombre de usuario: busca por un nombre de usuario específico. Para ver una lista de los usuarios de un grupo de usuarios específico, en el Cajón de actividades, haz clic en el nombre del grupo de usuarios. Al hacer clic se te lleva a la página Cuentas, en la que se enumeran todos los usuarios del grupo. Desde ahí puede profundizar en los detalles de las cuentas de usuarios específicos del grupo.

- Los filtros Grupo de usuarios y Nombre de usuario se pueden filtrar aún más si se usa el filtro Como y se selecciona el rol del usuario, que puede ser uno de los siguientes:

- Objeto de actividad solo: significa que el usuario o grupo de usuarios seleccionado no ha realizado la actividad en cuestión, sino que era el objeto de la actividad.

- Solo actor: significa que el usuario o grupo de usuarios ha realizado la actividad.

- Cualquier rol: significa que el usuario o grupo de usuarios ha participado en la actividad, ya sea como la persona que ha realizado la actividad o como el objeto de esta.

Agente de usuario: agente de usuario desde el que se ha realizado la actividad.

Etiqueta de agente de usuario: etiqueta de agente de usuario integrada, por ejemplo, todas las actividades desde exploradores o sistemas operativos obsoletos.

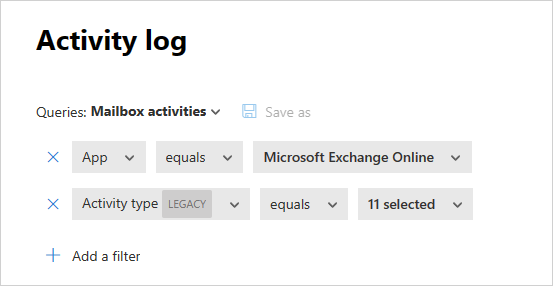

Consultas de actividad

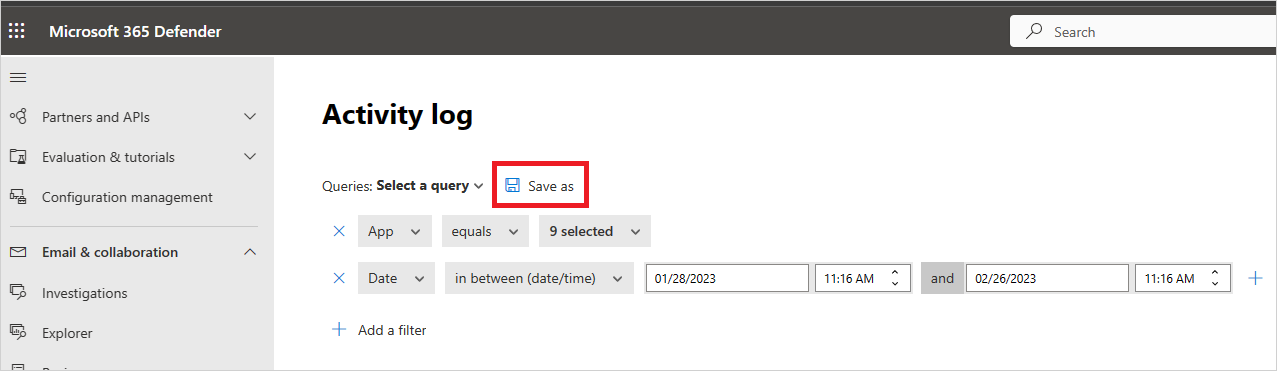

Para que la investigación sea incluso más sencilla, ahora puede crear consultas personalizadas y guardarlas para usar más adelante.

- En la página Registro de actividad, use los filtros como se ha descrito anteriormente para explorar las aplicaciones en profundidad según sea necesario.

Una vez que hayas terminado de compilar la consulta, selecciona el botón Guardar como.

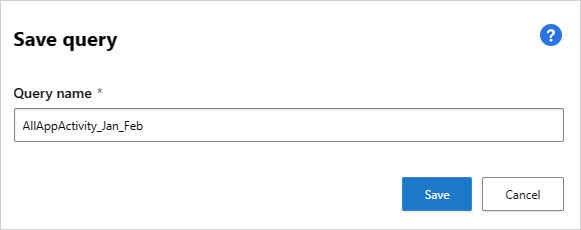

En la ventana emergente Guardar consulta, escribe el nombre de la consulta.

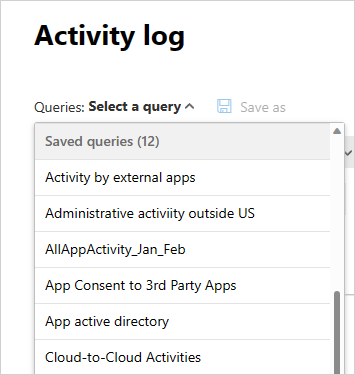

Para volver a usar esta consulta en el futuro, en Consultas, desplácese hacia abajo hasta Consultas guardadas y seleccione la consulta.

Defender for Cloud Apps también te proporciona consultas sugeridas. Las consultas sugeridas ofrecen vías recomendadas de investigación que filtran las actividades. Puedes modificar estas consultas y guardarlas como consultas personalizadas. Las siguientes son consultas sugeridas opcionales:

Actividades administrativas: filtra todas las actividades para mostrar solo aquellas que implican a administradores.

Actividades de descarga: filtra todas las actividades para mostrar solo aquellas que fueron actividades de descarga, incluida la descarga de la lista de usuarios como un archivo .csv, la descarga de contenido compartido y la descarga de una carpeta.

Error al iniciar sesión: filtra todas las actividades para mostrar solo los errores al iniciar sesión a través de SSO

Actividades de archivo y carpeta: filtra todas las actividades para mostrar solo aquellas en las que intervienen archivos y carpetas. El filtro incluye la carga y descarga de carpetas y el acceso a estas, junto con la creación, eliminación, carga, descarga y puesta en cuarentena de los archivos, el acceso a estos y la transferencia de contenido.

Actividades de suplantación: filtra todas las actividades para mostrar solo las de suplantación.

Cambios de contraseña y solicitudes de restablecimiento: filtra todas las actividades para mostrar solo aquellas que suponen restablecer la contraseña, cambiar la contraseña y forzar al usuario a cambiarla en el siguiente inicio de sesión.

Actividades de uso compartido: filtra todas las actividades para mostrar solo aquellas que implican compartir carpetas y archivos, incluidas la creación de un vínculo de la empresa, la creación de un vínculo anónimo y la concesión de permisos de lectura y escritura.

Inicio de sesión correcto: filtra todas las actividades para mostrar solo aquellas que implican inicios de sesión correctos, entre los que se incluyen la acción de suplantar, el inicio de sesión de suplantación, el inicio de sesión único y el inicio de sesión desde un nuevo dispositivo.

Además, puede usar las consultas sugeridas como punto de partida para una nueva consulta. En primer lugar, seleccione una de las consultas sugeridas. Después, realiza los cambios necesarios y, por último, selecciona Guardar como para crear una Consulta guardada.

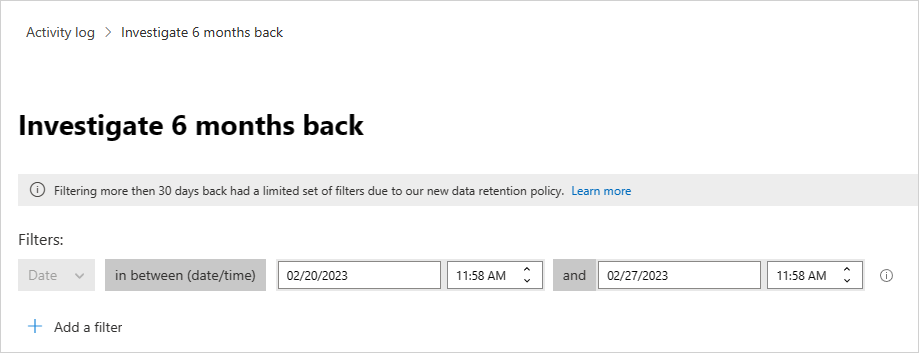

Actividades de consulta de seis meses atrás

Para investigar actividades anteriores a 30 días, puedes ir al Registro de actividad y seleccionar Investigar 6 meses en la esquina superior derecha de la pantalla:

Desde allí puede definir los filtros tal como se hace normalmente con el registro de actividad, con las siguientes diferencias:

El filtro de fecha es obligatorio y está limitado a un intervalo de una semana. Esto significa que, aunque puede consultar actividades durante un máximo de seis meses, solo puede hacerlo durante un período de una semana a la vez.

Solo se admite la consulta de más de 30 días para los campos siguientes:

- Identificador de actividad

- Tipo actividad

- Tipo de acción

- Aplicación

- Dirección IP

- Location

- Nombre de usuario

Por ejemplo: