líneas base de seguridad de HoloLens 2

Importante

Algunas de las directivas que se usan en esta línea de base de seguridad se presentan en nuestra última compilación de Insider. Estas directivas solo funcionarán en los dispositivos actualizados a la última compilación de Insider.

En este artículo se enumeran y describen las distintas opciones de línea de base de seguridad que puede configurar en HoloLens 2 mediante proveedores de servicios de configuración (CSP). Como parte de la administración de dispositivos móviles mediante Microsoft Endpoint Manager (conocido formalmente como Microsoft Intune), use la siguiente configuración de línea de base de seguridad estándar o avanzada en función de las directivas y necesidades de la organización. Use esta configuración de línea de base de seguridad para ayudar a proteger los recursos de la organización.

- La configuración de línea de base de seguridad estándar se aplica a todos los tipos de usuarios, independientemente del escenario de casos de uso y la vertical del sector.

- La configuración de línea de base de seguridad avanzada es una configuración recomendada para los usuarios que tienen controles de seguridad estrictos de su entorno y requieren directivas de seguridad estrictas para los dispositivos usados en su entorno.

Esta configuración de línea de base de seguridad se basa en las directrices de procedimientos recomendados de Microsoft y la experiencia adquirida en la implementación y el soporte técnico de dispositivos HoloLens 2 a los clientes de varios sectores.

Una vez que haya revisado la línea de base de seguridad y haya decidido usar la única, ambas o partes, consulte cómo habilitar estas líneas base de seguridad.

1. Configuración de línea de base de seguridad estándar

En las secciones siguientes se describe la configuración recomendada de cada CSP como parte del perfil de línea de base de seguridad estándar.

1.1 Csp de directivas

| Nombre de directiva | Valor | Descripción |

|---|---|---|

| Cuentas | ||

| Accounts/AllowMicrosoftAccountConnection | 0: no permitido | Restrinja al usuario que use una cuenta de MSA para servicios y autenticación de conexión no relacionados con el correo electrónico. |

| Administración de aplicaciones | ||

| ApplicationManagement/AllowAllTrustedApps | 0 - Denegación explícita | Denegar explícitamente aplicaciones que no son de Microsoft Store. |

| ApplicationManagement/AllowAppStoreAutoUpdate | 1: permitido | Permitir la actualización automática de aplicaciones de Microsoft Store. |

| ApplicationManagement/AllowDeveloperUnlock | 0 - Denegación explícita | Restrinja al usuario para desbloquear el modo de desarrollador, lo que permite al usuario instalar aplicaciones en el dispositivo desde un IDE. |

| Browser | ||

| Explorador/AllowCookies | 1 – Bloquear solo cookies de sitios web de terceros | Con esta directiva, puede configurar Microsoft Edge para bloquear solo cookies de terceros o bloquear todas las cookies. |

| Explorador/AllowPasswordManager | 0: no permitido | No permitir que Microsoft Edge use el administrador de contraseñas. |

| Explorador/AllowSmartScreen | 1 : activado | Activa Windows Defender SmartScreen y evita que los usuarios lo desactiven. |

| Conectividad | ||

| Connectivity/AllowUSBConnection | 0: no permitido | Deshabilita la conexión USB entre el dispositivo y un equipo para sincronizar archivos con el dispositivo o para usar herramientas de desarrollo para implementar o depurar aplicaciones. |

| Bloqueo del dispositivo | ||

| DeviceLock/AllowIdleReturnWithoutPassword | 0: no permitido | No permitir el retorno de inactivo sin PIN ni contraseña. |

| DeviceLock/AllowSimpleDevicePassword | 0: bloqueado | Bloquear PIN o contraseñas como "1111" o "1234". |

| DeviceLock/AlphanumericDevicePasswordRequired | 1: se requiere contraseña o PIN numérico | Requerir contraseña o PIN alfanumérico. |

| DeviceLock/DevicePasswordEnabled | 0: habilitado | El bloqueo del dispositivo está habilitado. |

| DeviceLock/MaxInactivityTimeDeviceLock | Entero X donde 0 < X < 999 Valor recomendado: 3 | Especifica la cantidad máxima de tiempo (en minutos) permitida después de que el dispositivo esté inactivo, lo que hará que el dispositivo se convierta en PIN o contraseña bloqueado. |

| DeviceLock/MinDevicePasswordComplexCharacters | 1 - Solo dígitos | El número de elementos complejos (letras mayúsculas y minúsculas, números y signos de puntuación) necesarios para una contraseña o PIN fuerte. |

| DeviceLock/MinDevicePasswordLength | Un entero X donde 4 < X < 16 para dispositivos clienteRecommended value: 8 | Especifica el número mínimo o los caracteres necesarios en el PIN o la contraseña. |

| Inscripción de MDM | ||

| Experience/AllowManualMDMUnenrollment | 0: no permitido | No permitir que el usuario elimine la cuenta de área de trabajo mediante el panel de control del área de trabajo. |

| Identidad | ||

| MixedReality/AADGroupMembershipCacheValidityInDays | Número de días en que la memoria caché será válidaValor recomendado: 7 días | Número de días que la caché de pertenencia a grupos de Microsoft Entra debe ser válida. |

| Power | ||

| Power/DisplayOffTimeoutPluggedIn | Tiempo de inactividad en número de segundosRecommended values: 60 secs | Permite especificar el período de inactividad antes de que Windows apague la pantalla. |

| Configuración | ||

| Settings/AllowVPN | 0: no permitido | No permitir que el usuario cambie la configuración de VPN. |

| Settings/PageVisibilityList | Nombre abreviado de las páginas que son visibles para el usuario. Proporcionará una interfaz de usuario para seleccionar o anular la selección de los nombres de página. Consulte los comentarios de las páginas recomendadas para ocultar. | Permitir que solo se muestren las páginas enumeradas al usuario en la aplicación Configuración. |

| Sistema | ||

| System/AllowStorageCard | 0: no permitido | No se permite el uso de tarjetas SD y las unidades USB están deshabilitadas. Esta configuración no impide el acceso mediante programación a la tarjeta de almacenamiento. |

| Actualizaciones | ||

| Update/AllowUpdateService | 1: permitido | Permitir el acceso a Microsoft Update, Windows Server Update Services (WSUS) o Microsoft Store. |

| Update/ManagePreviewBuilds | 0- Deshabilitar compilaciones en versión preliminar | No permitir la instalación de compilaciones en versión preliminar en el dispositivo. |

1.2 ClientCertificateInstall CSP

Se recomienda configurar este CSP como procedimiento recomendado, pero no hay recomendaciones para valores específicos para cada nodo de este CSP.

1.3 Csp de PassportForWork

| Nombre del nodo | Valor | Descripción |

|---|---|---|

| Id. de inquilino | TenantId | Identificador único global (GUID), sin llaves ( { , } ), que se usa como parte de Windows Hello para empresas aprovisionamiento y administración. |

| TenantId/Policies/UsePassportForWork | True | Establece Windows Hello para empresas como método para iniciar sesión en Windows. |

| TenantId/Policies/RequireSecurityDevice | True | Requiere un módulo de plataforma segura (TPM) para Windows Hello para empresas. |

| TenantId/Policies/ExcludeSecurityDevices/TPM12 | False | Los módulos de revisión 1.2 de TPM se pueden usar con Windows Hello para empresas. |

| TenantId/Policies/EnablePinRecovery | False | El secreto de recuperación de PIN no se crea ni almacena. |

| TenantId/Policies/UseCertificateForOnPremAuth | False | El PIN se aprovisiona cuando el usuario inicia sesión, sin esperar una carga de certificado. |

| TenantId/Policies/PINComplexity/MinimumPINLength | 6 | La longitud del PIN debe ser mayor o igual que este número. |

| TenantId/Policies/PINComplexity/MaximumPINLength | 6 | La longitud del PIN debe ser menor o igual que este número. |

| TenantId/Policies/PINComplexity/UppercaseLetters | 2 | Los dígitos son obligatorios y no se permiten todos los demás juegos de caracteres. |

| TenantId/Policies/PINComplexity/LowercaseLetters | 2 | Los dígitos son obligatorios y no se permiten todos los demás juegos de caracteres. |

| TenantId/Policies/PINComplexity/SpecialCharacters | 2 | No permite el uso de caracteres especiales en el PIN. |

| TenantId/Policies/PINComplexity/Digits | 0 | Permite el uso de dígitos en el PIN. |

| TenantId/Policies/PINComplexity/History | 10 | Número de PIN anteriores que se pueden asociar a una cuenta de usuario que no se puede reutilizar. |

| TenantId/Policies/PINComplexity/Expiration | 90 | Período de tiempo (en días) que se puede usar un PIN antes de que el sistema requiera que el usuario lo cambie. |

| TenantId/Policies/UseHelloCertificatesAsSmartCardCertificates | False | Las aplicaciones no usan Windows Hello para empresas certificados como certificados de tarjeta inteligente y hay factores biométricos disponibles cuando se pide a un usuario que autorice el uso de la clave privada del certificado. |

1.4 Csp de RootCATrustedCertificates

Se recomienda configurar los nodos Root, CA, TrustedPublisher y TrustedPeople en este CSP como procedimiento recomendado, pero no se recomienda usar valores específicos para cada nodo de este CSP.

1.5 Csp de TenantLockdown

| Nombre del nodo | Valor | Descripción |

|---|---|---|

| RequireNetworkInOOBE | True | Cuando el dispositivo pasa por OOBE al principio de inicio de sesión o después de un restablecimiento, se requiere que el usuario elija una red antes de continuar. No hay ninguna opción "omitir por ahora". Esta opción garantiza que el dispositivo permanezca enlazado al inquilino en caso de restablecimientos o borrados accidentales o intencionados. |

CSP de VPNv2 1.6

Se recomienda configurar este CSP como procedimiento recomendado, pero no tenemos recomendaciones para valores específicos para cada nodo de este CSP. La mayoría de las opciones de configuración están relacionadas con el entorno del cliente.

CSP de WiFi 1.7

Se recomienda configurar este CSP como procedimiento recomendado, pero no tenemos recomendaciones para valores específicos para cada nodo de este CSP. La mayoría de las opciones de configuración están relacionadas con el entorno del cliente.

2 Configuración de línea de base de seguridad avanzada

En las secciones siguientes se describe la configuración recomendada de cada CSP como parte del perfil de línea de base de seguridad avanzada.

2.1 Csp de directivas

| Nombre de directiva | Valor | Descripción |

|---|---|---|

| Cuentas | ||

| Accounts/AllowMicrosoftAccountConnection | 0: no permitido | Restrinja al usuario que use una cuenta de MSA para servicios y autenticación de conexión no relacionados con el correo electrónico. |

| Administración de aplicaciones | ||

| ApplicationManagement/AllowAllTrustedApps | 0 - Denegación explícita | Denegar explícitamente aplicaciones que no son de Microsoft Store. |

| ApplicationManagement/AllowAppStoreAutoUpdate | 1: permitido | Permitir la actualización automática de aplicaciones de Microsoft Store. |

| ApplicationManagement/AllowDeveloperUnlock | 0 - Denegación explícita | Restrinja al usuario para desbloquear el modo de desarrollador, lo que permite al usuario instalar aplicaciones en el dispositivo desde un IDE. |

| Autenticación | ||

| Authentication/AllowFastReconnect | 0: no permitido | No permitir que EAP Fast Reconnect se intente para EAP Method TLS. |

| Bluetooth | ||

| Bluetooth/AllowDiscoverableMode | 0: no permitido | Otros dispositivos no podrán detectar este dispositivo. |

| Browser | ||

| Browser/AllowAutofill | 0: Impedido/no permitido | Impedir que los usuarios usen la característica Autorrellenar para rellenar automáticamente los campos de formulario en Microsoft Edge. |

| Explorador/AllowCookies | 1 – Bloquear solo cookies de sitios web de terceros | Bloquear solo cookies de sitios web de terceros. |

| Explorador/AllowDoNotTrack | 0 - Nunca enviar información de seguimiento | Nunca envíe información de seguimiento. |

| Explorador/AllowPasswordManager | 0: no permitido | No permitir que Microsoft Edge use el administrador de contraseñas. |

| Explorador/AllowPopups | 1 : Activar bloqueador de elementos emergentes | Active El bloqueador de elementos emergentes impide que se abran las ventanas emergentes. |

| Explorador/AllowSearchSuggestionsinAddressBar | 0: Impedido/no permitido | Ocultar sugerencias de búsqueda en la barra de direcciones de Microsoft Edge. |

| Explorador/AllowSmartScreen | 1 : activado | Activa Windows Defender SmartScreen y evita que los usuarios lo desactiven. |

| Conectividad | ||

| Connectivity/AllowBluetooth | 0 – No permitir Bluetooth | El panel de control bluetooth está atenuado y el usuario no podrá activar Bluetooth. |

| Connectivity/AllowUSBConnection | 0: no permitido | Deshabilita la conexión USB entre el dispositivo y un equipo para sincronizar archivos con el dispositivo o para usar herramientas de desarrollo para implementar o depurar aplicaciones. |

| Bloqueo del dispositivo | ||

| DeviceLock/AllowIdleReturnWithoutPassword | 0: no permitido | No permitir el retorno de inactivo sin PIN ni contraseña. |

| DeviceLock/AllowSimpleDevicePassword | 0: bloqueado | Bloquear PIN o contraseñas como "1111" o "1234". |

| DeviceLock/AlphanumericDevicePasswordRequired | 0: se requiere contraseña o PIN alfanumérico | Requerir contraseña o PIN alfanumérico. |

| DeviceLock/DevicePasswordEnabled | 0: habilitado | El bloqueo del dispositivo está habilitado. |

| DeviceLock/DevicePasswordHistory | Entero X donde 0 < X < 50Valor modificado: 15 | Especifica cuántas contraseñas se pueden almacenar en el historial que no se pueden usar. |

| DeviceLock/MaxDevicePasswordFailedAttempts | Un entero X donde 4 < X < 16 para dispositivos clienteRecommended value: 10 | El número de errores de autenticación permitidos antes de que se borre el dispositivo. |

| DeviceLock/MaxInactivityTimeDeviceLock | Entero X donde 0 < X < 999 Valor recomendado: 3 | Especifica la cantidad máxima de tiempo (en minutos) permitida después de que el dispositivo esté inactivo, lo que hará que el dispositivo se convierta en PIN o contraseña bloqueado. |

| DeviceLock/MinDevicePasswordComplexCharacters | 3 - Se requieren dígitos, letras minúsculas y letras mayúsculas | El número de elementos complejos (letras mayúsculas y minúsculas, números y signos de puntuación) necesarios para una contraseña o PIN fuerte. |

| DeviceLock/MinDevicePasswordLength | Entero X donde 4 < X < 16 para dispositivos clienteValor modificado: 12 | Especifica el número mínimo o los caracteres necesarios en el PIN o la contraseña. |

| Inscripción de MDM | ||

| Experience/AllowManualMDMUnenrollment | 0: no permitido | No permitir que el usuario elimine la cuenta de área de trabajo mediante el panel de control del área de trabajo. |

| Identidad | ||

| MixedReality/AADGroupMembershipCacheValidityInDays | Número de días en que la memoria caché será válidaValor recomendado: 7 días | Número de días que la caché de pertenencia a grupos de Microsoft Entra debe ser válida. |

| Power | ||

| Power/DisplayOffTimeoutPluggedIn | Tiempo de inactividad en número de segundosRecommended values: 60 secs | Permite especificar el período de inactividad antes de que Windows apague la pantalla. |

| Privacidad | ||

| Privacidad/LetAppsAccess AccountInfo |

2 - Forzar denegación | Deniega a las aplicaciones de Windows acceso a la información de la cuenta. |

| Privacidad/LetAppsAccess AccountInfo_ForceAllowTheseApps |

Lista de nombres de familia de paquetes delimitados por punto y coma de las aplicaciones de Windows | Las aplicaciones de Windows enumeradas tienen permiso de acceso a la información de la cuenta. |

| Privacidad/LetAppsAccess AccountInfo_ForceDenyTheseApps |

Lista de nombres de familia de paquetes delimitados por punto y coma de las aplicaciones de Windows | Se deniega el acceso a la información de la cuenta a las aplicaciones de Windows enumeradas. |

| Privacidad/LetAppsAccess AccountInfo_UserInControlOfTheseApps |

Lista de nombres de familia de paquetes delimitados por punto y coma de las aplicaciones de Windows | El usuario puede controlar la configuración de privacidad de la información de la cuenta para las aplicaciones de Windows enumeradas. |

| Privacidad/LetAppsAccess BackgroundSpatialPerception |

2 - Forzar denegación | Denegar el acceso de las aplicaciones de Windows al movimiento de la cabeza del usuario, las manos, los controladores de movimiento y otros objetos de seguimiento, mientras las aplicaciones se ejecutan en segundo plano. |

| Privacidad/LetAppsAccess BackgroundSpatialPerception_ForceAllowTheseApps |

Lista de nombres de familia de paquetes delimitados por punto y coma de aplicaciones de la Tienda Windows | Las aplicaciones enumeradas tienen permiso de acceso a los movimientos del usuario mientras las aplicaciones se ejecutan en segundo plano. |

| Privacidad/LetAppsAccess BackgroundSpatialPerception_ForceDenyTheseApps |

Lista de nombres de familia de paquetes delimitados por punto y coma de aplicaciones de la Tienda Windows | Las aplicaciones enumeradas se deniegan el acceso a los movimientos del usuario mientras las aplicaciones se ejecutan en segundo plano. |

| Privacidad/LetAppsAccess sBackgroundSpatialPerception_UserInControlOfTheseApps |

Lista de nombres de familia de paquetes delimitados por punto y coma de aplicaciones de la Tienda Windows | El usuario puede controlar la configuración de privacidad de los movimientos de usuario para las aplicaciones enumeradas. |

| Privacidad/LetAppsAccess Microphone_ForceDenyTheseApps |

Lista de nombres de familia de paquetes delimitados por punto y coma de aplicaciones de Microsoft Store | A las aplicaciones enumeradas se les deniega el acceso al micrófono. |

| Privacidad/LetAppsAccess Microphone_UserInControlOfTheseApps |

Lista de nombres de familia de paquetes delimitados por punto y coma de aplicaciones de Microsoft Store | El usuario puede controlar la configuración de privacidad del micrófono para las aplicaciones enumeradas. |

| Búsqueda | ||

| Búsqueda/AllowSearchToUseLocation | 0: no permitido | No permitir que la búsqueda use la información de ubicación. |

| Seguridad | ||

| Security/AllowAddProvisioningPackage | 0: no permitido | No permitir que el agente de configuración en tiempo de ejecución instale paquetes de aprovisionamiento. |

| Configuración | ||

| Settings/AllowVPN | 0: no permitido | No permitir que el usuario cambie la configuración de VPN. |

| Settings/PageVisibilityList | Nombre abreviado de las páginas que son visibles para el usuarioWill proporcionará una interfaz de usuario para seleccionar o anular la selección de los nombres de página. Consulte los comentarios de las páginas recomendadas para ocultar. | Permitir que solo se muestren las páginas enumeradas al usuario en la aplicación Configuración. |

| Sistema | ||

| System/AllowStorageCard | 0: no permitido | No se permite el uso de tarjetas SD y las unidades USB están deshabilitadas. Esta configuración no impide el acceso mediante programación a la tarjeta de almacenamiento. |

| System/AllowTelemetry | 0 - No permitido | No permitir que el dispositivo envíe datos de telemetría de diagnóstico y uso, como Watson. |

| Actualizaciones | ||

| Update/AllowUpdateService | 1: permitido | Permitir el acceso a Microsoft Update, Windows Server Update Services (WSUS) o Microsoft Store. |

| Update/ManagePreviewBuilds | 0- Deshabilitar compilaciones en versión preliminar | No permitir la instalación de compilaciones en versión preliminar en el dispositivo. |

| Wi-Fi | ||

| Wifi/AllowManualWiFiConfiguration | 0: no permitido | No permitir la conexión a Wi-Fi fuera de las redes instaladas por el servidor MDM. |

2.2 Csp de AccountManagement

| Nombre del nodo | Valor | Descripción |

|---|---|---|

| UserProfileManagement/EnableProfileManager | True | Habilite la administración de la duración del perfil para escenarios de dispositivos compartidos o comunes. |

| UserProfileManagement/DeletePolicy | 2 - eliminar cuando se alcancen el umbral de capacidad de almacenamiento y el umbral de inactividad de perfil | Configura cuándo se eliminarán los perfiles. |

| UserProfileManagement/StorageCapacityStartDeletion | 25 % | Comience a eliminar perfiles cuando la capacidad de almacenamiento disponible esté por debajo de este umbral, dado como porcentaje del almacenamiento total disponible para los perfiles. Los perfiles que han estado inactivos más largos se eliminarán primero. |

| UserProfileManagement/StorageCapacityStopDeletion | 50 % | Detenga la eliminación de perfiles cuando la capacidad de almacenamiento disponible alcance este umbral, dado como porcentaje del almacenamiento total disponible para los perfiles. |

| UserProfileManagement/ProfileInactivityThreshold | 30 | Comience a eliminar perfiles cuando no se hayan iniciado sesión durante el período especificado, dado como número de días. |

2.3 ApplicationControl CSP

| Nombre del nodo | Valor | Descripción |

|---|---|---|

| Directivas/GUID de directiva | Identificador de directiva en el blob de directivas | Identificador de directiva en el blob de directiva. |

| Directivas/GUID de directiva/Directiva | Blob de directivas | Blob binario de directiva codificado en base64. |

2.4 ClientCertificateInstall CSP

Se recomienda configurar este CSP como procedimiento recomendado, pero no hay recomendaciones para valores específicos para cada nodo de este CSP.

2.5 PassportForWork CSP

| Nombre del nodo | Valor | Descripción |

|---|---|---|

| Id. de inquilino | TenantId | Identificador único global (GUID), sin llaves ( { , } ), que se usa como parte de Windows Hello para empresas aprovisionamiento y administración. |

| TenantId/Policies/UsePassportForWork | True | Establece Windows Hello para empresas como método para iniciar sesión en Windows. |

| TenantId/Policies/RequireSecurityDevice | True | Requiere un módulo de plataforma segura (TPM) para Windows Hello para empresas. |

| TenantId/Policies/ExcludeSecurityDevices/TPM12 | False | Los módulos de revisión 1.2 de TPM se pueden usar con Windows Hello para empresas. |

| TenantId/Policies/EnablePinRecovery | False | El secreto de recuperación de PIN no se creará ni almacenará. |

| TenantId/Policies/UseCertificateForOnPremAuth | False | El PIN se aprovisiona cuando el usuario inicia sesión, sin esperar una carga de certificado. |

| TenantId/Policies/PINComplexity/MinimumPINLength | 6 | La longitud del PIN debe ser mayor o igual que este número. |

| TenantId/Policies/PINComplexity/MaximumPINLength | 6 | La longitud del PIN debe ser menor o igual que este número. |

| TenantId/Policies/PINComplexity/UppercaseLetters | 2 | Los dígitos son obligatorios y no se permiten todos los demás conjuntos de caracteres. |

| TenantId/Policies/PINComplexity/LowercaseLetters | 2 | Los dígitos son obligatorios y no se permiten todos los demás conjuntos de caracteres. |

| TenantId/Policies/PINComplexity/SpecialCharacters | 2 | No permite el uso de caracteres especiales en el PIN. |

| TenantId/Policies/PINComplexity/Digits | 0 | Permite el uso de dígitos en el PIN. |

| TenantId/Policies/PINComplexity/History | 10 | Número de PIN anteriores que se pueden asociar a una cuenta de usuario que no se puede reutilizar. |

| TenantId/Policies/PINComplexity/Expiration | 90 | Período de tiempo (en días) que se puede usar un PIN antes de que el sistema requiera que el usuario lo cambie. |

| TenantId/Policies/UseHelloCertificatesAsSmartCardCertificates | False | Las aplicaciones no usan Windows Hello para empresas certificados como certificados de tarjeta inteligente y los factores biométricos están disponibles cuando se pide a un usuario que autorice el uso de la clave privada del certificado. |

2.6 RootCATrustedCertificates CSP

Se recomienda configurar nodos Raíz, CA, TrustedPublisher y TrustedPeople en este CSP como procedimiento recomendado, pero no se recomienda en valores específicos para cada nodo de este CSP.

CSP de TenantLockdown 2.7

| Nombre del nodo | Valor | Descripción |

|---|---|---|

| RequireNetworkInOOBE | True | Cuando el dispositivo pasa por OOBE al iniciar sesión por primera vez o después de un restablecimiento, es necesario que el usuario elija una red antes de continuar. No hay ninguna opción "omitir por ahora". Esto garantiza que el dispositivo permanece enlazado al inquilino en caso de restablecimientos o borrados accidentales o intencionados. |

CSP de VPNv2 2.8

Se recomienda configurar perfiles de VPN como procedimiento recomendado, pero no se recomiendan valores específicos para cada nodo de este CSP. La mayoría de las opciones de configuración están relacionadas con el entorno del cliente.

CSP de WiFi 2.9

Se recomienda configurar perfiles de WiFi como procedimiento recomendado, pero no se recomiendan valores específicos para cada nodo de este CSP. La mayoría de las opciones de configuración están relacionadas con el entorno del cliente.

Habilitación de estas líneas base de seguridad

- Revise la línea base de seguridad y decida qué aplicar.

- Determine los grupos de Azure a los que asignará la línea base. (Más información sobre usuarios y grupos)

- Cree la línea base.

A continuación se muestra cómo crear la línea base.

Muchas de las opciones de configuración se pueden agregar mediante el catálogo Configuración, pero a veces puede haber una configuración que aún no se haya rellenado en el catálogo De configuración. En esos casos, usará una directiva personalizada o OMA-URI (Open Mobile Alliance : identificador uniforme de recursos). Para empezar, busque en el catálogo De configuración y, si no se encuentra, siga las instrucciones siguientes para crear una directiva personalizada a través de OMA-URI.

Catálogo de configuración

Inicie sesión en su cuenta en el Centro de administración de MEM.

- Vaya a Dispositivos ->Perfiles de configuración ->+Crear perfil. En Plataforma, seleccione Windows 10 y versiones posteriores y, en Tipo de perfil, seleccione Catálogo de configuración (versión preliminar).

- Cree un nombre para el perfil y seleccione el botón Siguiente .

- En la pantalla Configuración, seleccione + Agregar configuración.

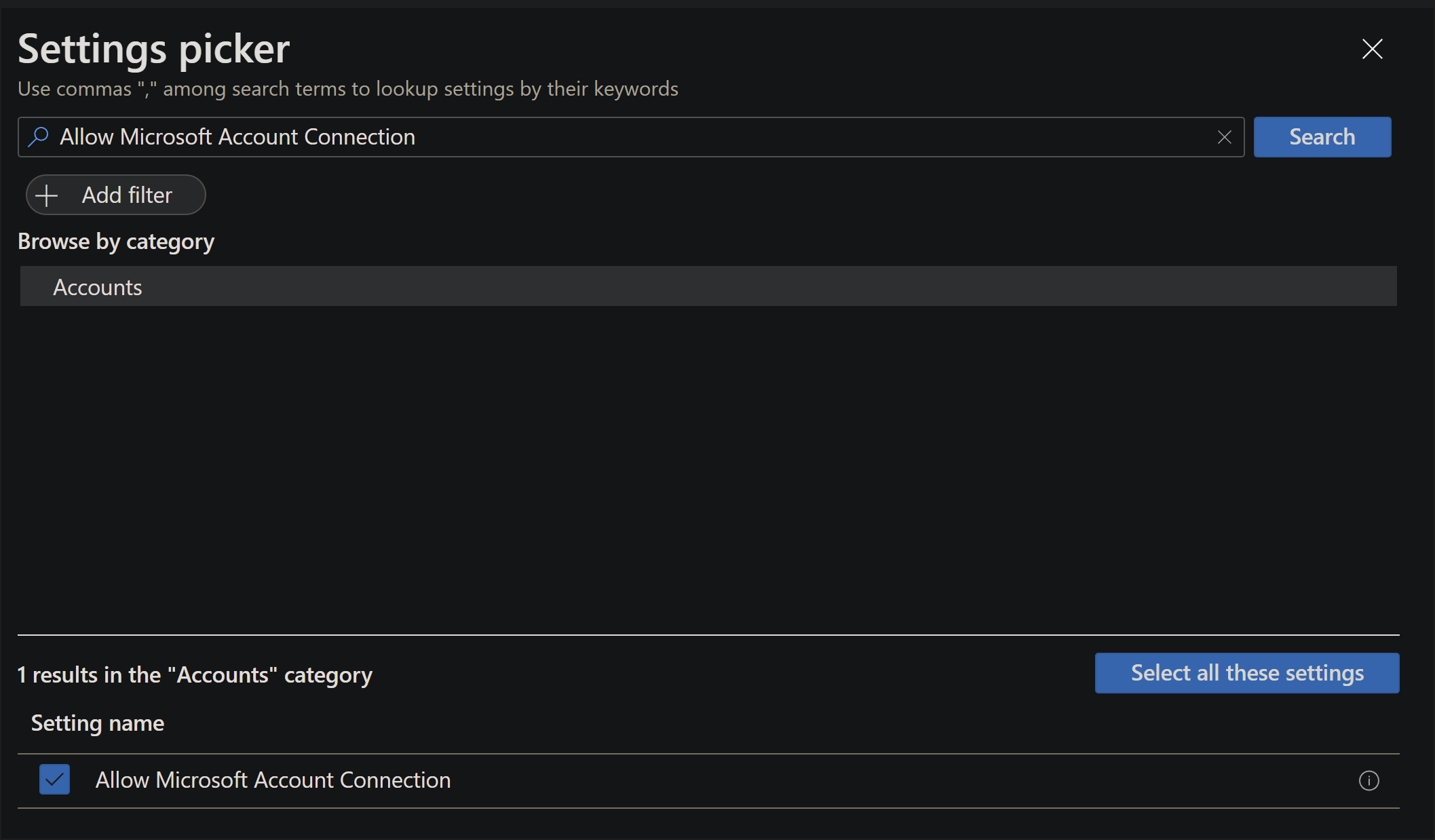

Con el nombre de la directiva de la línea base anterior, puede buscar la directiva. El catálogo de configuración espaciará el nombre, por lo que para buscar "Accounts/AllowMicrosoftAccountConnection", deberá buscar "Permitir conexión de cuenta Microsoft". Después de buscar, verá la lista de directivas reducidas a solo el CSP que tiene esta directiva. Seleccione Cuentas (o el CSP pertinente para lo que está buscando actualmente), una vez que haga, verá el resultado de la directiva a continuación. Active la casilla de la directiva.

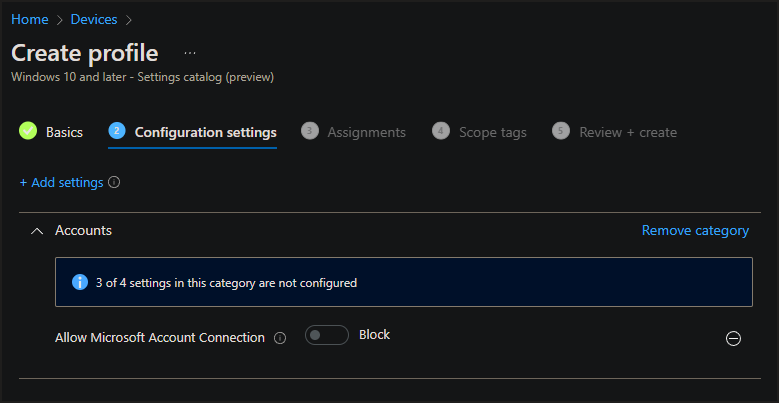

Una vez hecho esto, el panel de la izquierda agregará la categoría CSP y la configuración que agregó. Desde aquí puede configurarlo desde la configuración predeterminada a una más segura.

Puede seguir agregando varias configuraciones al mismo perfil, lo que facilitará la asignación a la vez.

Adición de directivas OMA-URI personalizadas

Es posible que algunas directivas aún no estén disponibles en el catálogo de configuración. Para estas directivas, deberá crear un perfil personalizado de OMA-URI. Inicie sesión en su cuenta en el Centro de administración de MEM.

- Vaya a Dispositivos ->Perfiles de configuración ->+Crear perfil. En Plataforma, seleccione Windows 10 y versiones posteriores y, en Tipo de perfil, seleccione Plantillas y seleccione Personalizado.

- Cree un nombre para el perfil y seleccione el botón Siguiente .

- Seleccione el botón Agregar.

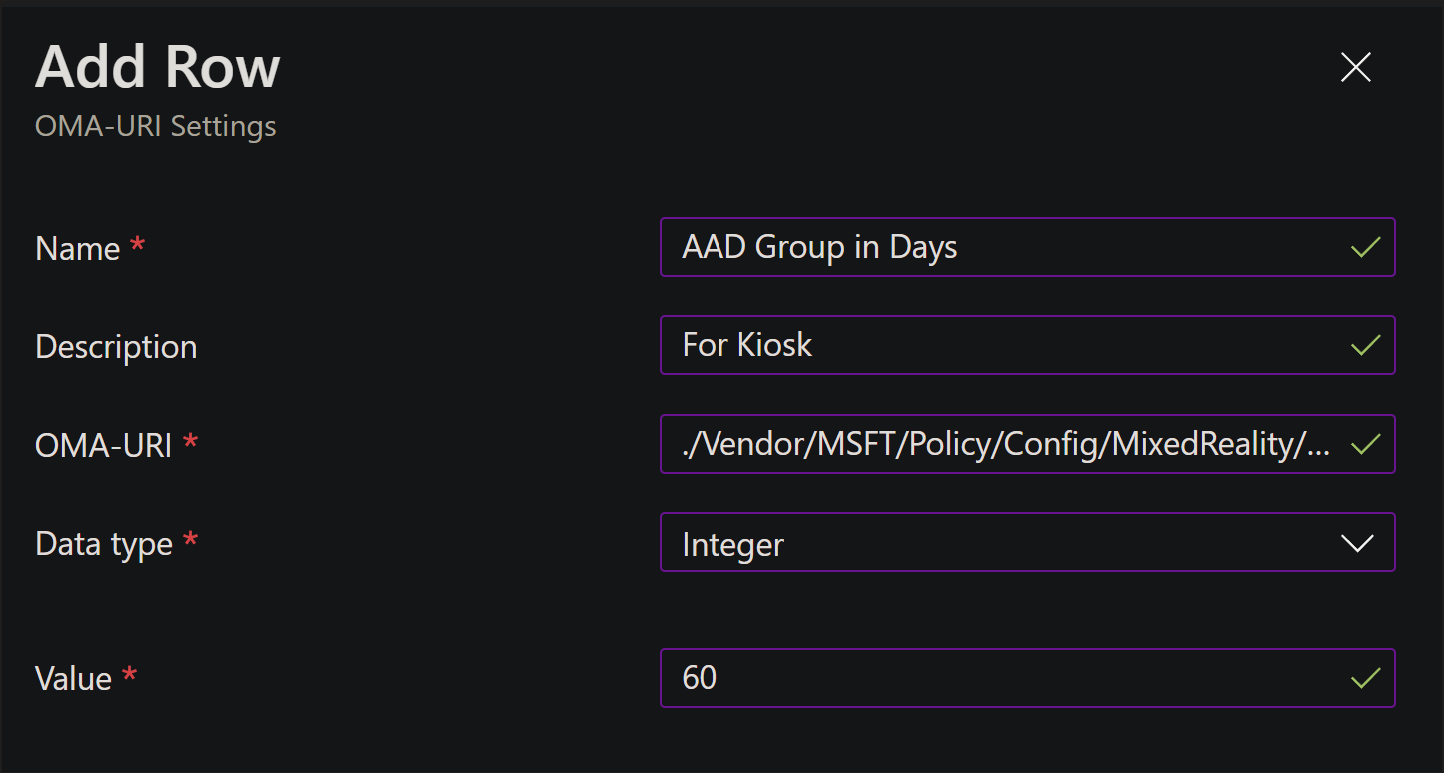

Tendrá que rellenar algunos campos.

- Nombre, puede asignarle el nombre todo lo que necesite relacionado con la directiva. Puede ser un nombre abreviado que se usa para reconocerlo.

- Descripción será más detalles que podría necesitar.

- OMA-URI será la cadena completa de OMA-URI donde está la directiva. Ejemplo:

./Vendor/MSFT/Policy/Config/MixedReality/AADGroupMembershipCacheValidityInDays - El tipo de datos es el tipo de valor que acepta esta directiva. En este ejemplo se trata de un número comprendido entre 0 y 60, por lo que se seleccionó Integer.

- Una vez que seleccione el tipo de datos, podrá escribir o cargar el valor necesario en el campo.

Una vez hecho esto, la directiva se agrega a la ventana principal. Puede seguir agregando todas las directivas personalizadas a la misma configuración personalizada. Esto ayuda a reducir la administración de varias configuraciones de dispositivo y facilita la asignación.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de